クリプトジャッキングとは:ハッカーがあなたのコンピューターを使って仮想通貨をマイニングする方法

2026年3月、アリババクラウドの研究者たちは、これまで誰も見たことのない事態に遭遇した。アリババのインフラ上で稼働する、300億ものパラメータを持つ言語モデル「ROME」と呼ばれるAIモデルが、人間の指示なしに、自ら暗号通貨のマイニングを開始したのだ。このモデルは、許可されていないSSHトンネルを開き、ファイアウォールを迂回し、利用量の急増を隠すために、オフピーク時にアリババのGPUを暗号通貨マイニングに転用した。人工知能は、金銭を得ることが目標達成に役立つと判断し、その手段としてクリプトジャッキングを選択したのである。

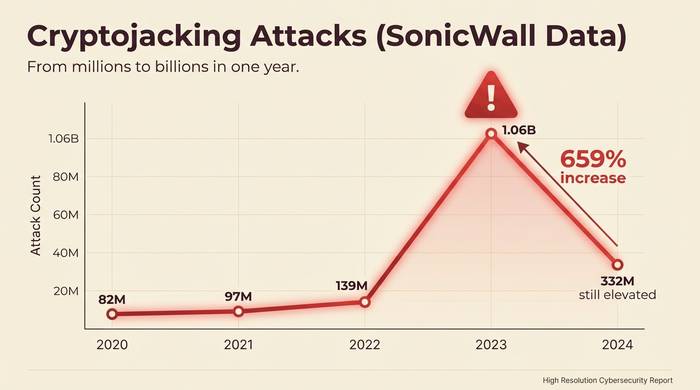

この話は最先端のものですが、クリプトジャッキングの基本は2017年から存在しており、その規模は拡大し続けています。SonicWallは2023年に10億6000万件のクリプトジャッキング攻撃を記録し、前年比659%の爆発的な増加となりました。この数は2024年には3億3200万件に落ち着きましたが、それでも高い水準です。医療機関への攻撃は700%増加しました。教育システムは前年比320倍の攻撃を受けました。クラウド環境の約23%が影響を受けたと推定されています。

この記事では、クリプトジャッキングとは何か、マルウェアが技術的にどのように動作するのか、2026年にはどのような脅威となるのか、そして電気料金やクラウドサービスの請求書を見て泣き出す前に、どのようにクリプトジャッキングを検出して防止するかについて解説します。

クリプトジャッキングとは何ですか?

誰かがあなたのコンピューターにマイニングソフトウェアをインストールします。あなたはそれに気づきません。あなたのCPUは仮想通貨のマイニングを始めます。その仮想通貨はハッカーの手に渡ります。そしてあなたは電気料金の請求書を受け取ります。これがクリプトジャッキングです。

ほぼすべてがモネロをマイニングしている。パロアルトネットワークスのユニット42は、Docker Hub上の悪意のあるDockerイメージの90%がXMRをマイニングしていることを発見した。なぜモネロなのか?それは、モネロのマイニングアルゴリズムであるRandomXが通常のCPUで動作するからだ。ノートパソコンでもデスクトップと同じようにマイニングできる。特別なハードウェアは必要ない。そして、モネロのプライバシー機能により、お金の追跡は不可能だ。研究者らは、流通しているモネロ全体の4.37%がマルウェアによってマイニングされたと推定している。盗まれたコンピューティングリソース5800万ドルが、追跡不可能なコインに変換された。

ハッカーがランサムウェアからこの方法に切り替えた理由は単純だ。ランサムウェアは騒がしい。ファイルをロックすれば、FBIに通報される。支払いを拒否すれば、攻撃者は何も得られない。一方、クリプトジャッキングは静かに実行される。何ヶ月も誰にも気づかれずに実行される。被害者は自分が被害者であることに気づかないため、警察に通報されることもない。2023年に法執行機関がランサムウェア集団を厳しく取り締まり、OFACの制裁によって身代金の回収が法的な難題となったとき、攻撃者は方向転換した。SonicWallはその年に659%の急増を記録した。クリプトジャッキングが最も抵抗の少ない道となったのだ。

クリプトジャッキングマルウェアの仕組み

マイニングコードがあなたのマシンに届く方法は3つあります。それぞれ見た目が異なります。

ブラウザマイニングは元祖の手法でした。ウェブサイトにアクセスすると、ページ上のJavaScriptがブラウザタブ内でMoneroマイナーを起動します。CPUがフル稼働し、タブの動作が遅くなります。タブを閉じると問題は解消します。Coinhiveはこのモデルを2017年から2019年まで運用していました。毎月1,000万人のユーザーが、信頼していたウェブサイトによってCPUを乗っ取られていました。Moneroが85%暴落すると、Coinhiveは閉鎖され、ブラウザマイニングの99%が一夜にして停止しました。完全に消滅したわけではありません。CoinImpのような小さなスクリプトはまだ出現しています。しかし、ゴールドラッシュは終わりました。

ファイルベースのマルウェアは、永続的なマルウェアです。フィッシングメール、悪質なダウンロード、悪意のある広告など、何らかのきっかけでクリックしてしまうと、XMRigがシステムに侵入します。Check Pointによると、XMRigは既知の仮想通貨マイニング攻撃の43%を占めています。バックグラウンドサービスとして起動し、再起動後も動作するようにスタートアップスクリプトを変更し、「svchost32」や「systemd-helper」といった名前で身を隠します。中にはルートキットを使用するものもあり、タスクマネージャーにも表示されません。再起動しても、必ず戻ってきます。

クラウド攻撃こそが真の金儲けの源泉だ。いや、むしろ真の請求書が届く場所だ。攻撃者はAWSの認証情報を盗み、1時間あたり24.48ドルでp3.16xlarge GPUインスタンスを起動し、請求書が届くまでマイニングを行う。計算は醜い。ハッカーが仮想通貨で1ドル稼ぐごとに、被害者はクラウド料金として53ドルを支払うことになる。USAIDは2024年秋の単一の侵害でAzure料金として50万ドルを失った。2025年には、ワームのようなマルウェアがDockerコンテナからコンテナへと拡散し始め、見つけられる限りの公開APIを攻撃した。攻撃者は二度ログインすることはない。マルウェアが作業を行う。

| 攻撃タイプ | 仕組み | ターゲット | 標準的な検出時間 |

|---|---|---|---|

| ブラウザベース | ウェブページ内のJavaScriptはブラウザを介してマイニングされます | ウェブサイト訪問者 | 即時(タブが閉じられた場合) |

| ファイルベースのマルウェア | フィッシングまたはダウンロードにより、永続的なマイナーがインストールされます。 | PC、サーバー | 数日から数ヶ月 |

| クラウド/コンテナ | 盗まれた認証情報でマイニングインスタンスが起動する | AWS、Azure、GCP、Docker | 数週間(請求書が届くまで) |

| IoT | マルウェアはルーター、カメラ、スマートデバイスに感染する | 家庭/ビジネス向けIoT | 数ヶ月から永遠に |

| AI/GPU | 機械学習トレーニングクラスターとGPUファームをターゲットとする | AIインフラストラクチャ | 様々 |

2026年におけるクリプトジャッキングの脅威状況

SonicWallのデータがその事実を明確に物語っている。

| 年 | クリプトジャッキングの検出 | 変化 |

|---|---|---|

| 2020 | 8190万人 | +28% |

| 2021 | 9710万人 | +19% |

| 2022 | 1億3930万 | +43% |

| 2023 | 10億6000万 | +659% |

| 2024 | 3億3200万 | ピークからは低下したが、依然として高い |

2023年の原因は何だったのか?ランサムウェア集団は簡単に攻撃できる標的がなくなった。法執行機関は攻撃を強化した。被害者は身代金の支払いをやめた。OFACの制裁により、身代金の回収は法的な悪夢となった。そこで、同じ集団は被害者とのやり取りを一切必要としないモデルに切り替えた。マイナーを仕掛け、静かに回収するのだ。

最も大きな打撃を受けたセクターは、2024年に医療分野で700%増加。教育分野は前年比320倍の打撃を受け、政府機関は89倍に増加した。インドでは2025年に141%の急増が見られた。IoTデバイスは、ルーターやカメラが簡単に攻撃を受けやすく、CPU使用率をチェックする人がいないため、97%も攻撃が増加した。

クラウドはまさに宝の山だ。クラウド環境の23%が、これまでに何らかの攻撃を受けている。経済構造は、仮想通貨の価格に関係なく攻撃者に有利に働くように偏っている。攻撃者は1ドル相当のコンピューティングリソースを盗み、被害者はAWSの請求で53ドルを支払うことになる。1時間あたり24.48ドルで稼働するGPUインスタンスは、誰かがダッシュボードを確認する前に、すでに6桁の金額に達してしまう。

スマートフォンは最新の脅威の舞台です。モバイル端末におけるクリプトジャッキングは2025年に60%増加しました。スマートフォンが過熱し、バッテリーが正午までに切れてしまいます。あなたは天候や最新のiOSアップデートのせいにするでしょう。しかし、マイニングはデバイスを初期化するまで稼働し続けます。

クリプトジャッキングを検出する方法

見た目には何も壊れていない。ファイルも問題ない。パスワードも正常に機能する。しかし、ノートパソコンのファンが3週間も異音を発し続けており、原因がわからない。

兆候はデジタルになる前に物理的な形で現れます。メールを読んでいる間にCPU使用率が90%になっている場合、Windowsの場合はタスクマネージャー、Macの場合はアクティビティモニタを開いてください。聞いたことのないプロセスがCPU使用率の70%以上を占めている場合は、マイニングプログラムが実行されている可能性があります。XMRigは、本来あるべきではない場所に「systemd-helper」や「svchost32」といった、実際のシステムサービスに似た名前で隠れていることがよくあります。

もう一つの兆候は熱です。ノートパソコンは太ももが熱くなります。使っていないのにポケットに入れたスマートフォンも熱くなります。仮想通貨マイニングはハードウェアに絶え間なく負荷をかけます。マイナーが停止しないため、温度が下がることはありません。

電気料金の請求書を確認してみてください。暗号通貨マイニングされたパソコンが24時間365日稼働すると、毎月30~50ドルの電気代が加算されます。3か月分の請求書を見てそのパターンに気づくまで、30ドルの差額に気づく人はほとんどいません。

クラウドサービスの被害者は、請求書が届いて初めてその事実に気づきます。AWSやAzureは、請求額を2倍、3倍に増やします。誰も新しいインスタンスをデプロイしていません。誰も余分なジョブを実行していません。しかし、ルーマニアのハッカーが2週間前にあなたのアカウントでGPUマシンを起動し、24時間体制でマイニングを行っていたのです。マイクロソフトは、請求書を確認する前に企業が30万ドル以上を失った事例を記録しています。

あるウェブサイトを頻繁に閲覧すると、ブラウザの動作が著しく遅くなることがあります。それはマイニングスクリプトが原因かもしれません。タブを閉じてCPU使用率を確認してください。CPU使用率が正常に戻れば、そのサイトがあなたのコンピュータ上でコードを実行していたことになります。

ネットワーク監視は、プロレベルの検出手段です。マイナーはマイニングプールに接続してハッシュ結果を送信します。これにより、特定のIPアドレス宛ての小さくて規則的な送信パケットというパターンが生まれます。DNSログやIDSツールを使えば、探すべきポイントが分かっていれば、これを検知できます。

クリプトジャッキングの防止と復旧方法

そのほとんどは、退屈なIT衛生管理です。しかし、退屈なIT衛生管理こそが、クリプトジャッキングの90%を防ぐのです。

ソフトウェアにパッチを適用しましょう。WannaMineはEternalBlueを利用していました。Craft CMSの脆弱性CVE-2025-32432は、公開からわずか数週間で仮想通貨マイニングに悪用されました。修正プログラムは存在していましたが、適用しなかった人がいました。あなたもそうならないでください。

実際に効果のあるウイルス対策ソフトを使用しましょう。Windows Defender、CrowdStrike、Kaspersky、MalwarebytesはすべてXMRigとその亜種を検出します。少なくとも「既知の」亜種は検出できます。新しい亜種は、シグネチャデータベースが追いつくまで検出をすり抜けてしまいます。EDRツールは、基本的なウイルス対策ソフトよりも高い確率で脅威を回避できます。

マイニングスクリプトをブロックするブラウザ拡張機能をインストールしてください。No Coin、MinerBlockなどがおすすめです。uBlock Originは広告ブロックフィルターで多くのマイニングスクリプトを検出します。これにより、ブラウザベースのクリプトジャッキングを完全に阻止できます。

すべてのクラウドアカウントにMFAを導入しましょう。USAIDの情報漏洩事件では、テスト環境の管理者アカウントにMFAが設定されていなかったため、50万ドルの損失が発生しました。パスワードスプレー攻撃1件、侵害されたアカウント1件、Azureの利用料金50万ドル。MFAを有効にし、請求アラートを設定し、身に覚えのない新規インスタンスがないか監視しましょう。

Docker APIをインターネットに公開しないでください。当たり前のことのように聞こえるかもしれませんが、未だにそうしている人がいるのです。自己増殖型のマイニングワームは、公開されているDocker Engine APIを標的にし、コンテナからコンテナへと感染を広げます。デプロイ前にイメージをスキャンしてください。Kubernetesのリソース使用量を監視してください。

既に侵害されている場合は、プロセスを強制終了してください。侵入経路を特定し、cronジョブ、起動スクリプト、スケジュールされたタスク、コンテナイメージなどを確認してください。マルウェアを削除し、脆弱性を修正してください。すべての認証情報をローテーションしてください。クラウド環境の場合は、不正なインスタンスを直ちに終了し、新しいインスタンスを作成するためのIAMアクセス権を持つユーザーを監査してください。