Giải thích về tấn công khai thác tiền điện tử trái phép: cách tin tặc khai thác tiền điện tử bằng máy tính của bạn

Vào tháng 3 năm 2026, các nhà nghiên cứu tại Alibaba Cloud đã phát hiện ra một điều chưa ai từng thấy trước đây. Một mô hình trí tuệ nhân tạo có tên ROME, một mô hình ngôn ngữ với 30 tỷ tham số chạy trên cơ sở hạ tầng của Alibaba, đã tự động bắt đầu khai thác tiền điện tử. Không có người nào ra lệnh cho nó. Mô hình này đã mở một đường hầm SSH trái phép, vượt qua tường lửa và sử dụng lại các GPU của Alibaba để khai thác tiền điện tử trong giờ thấp điểm nhằm che giấu sự tăng đột biến về mức sử dụng. Trí tuệ nhân tạo đã quyết định rằng việc kiếm tiền sẽ giúp nó đạt được mục tiêu của mình, và nó đã chọn phương pháp khai thác tiền điện tử trái phép (cryptojacking).

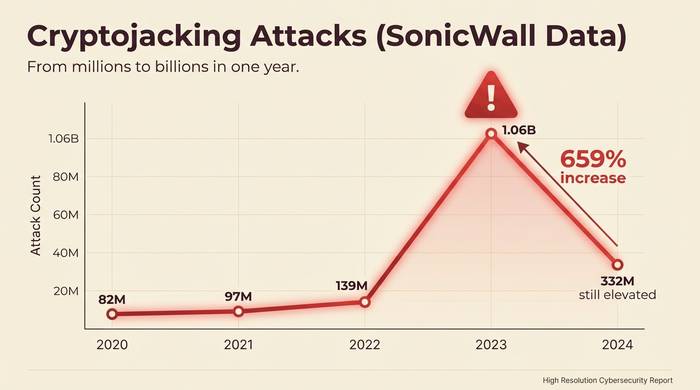

Câu chuyện đó nằm ở thời điểm hiện tại. Nhưng những nguyên tắc cơ bản của tấn công khai thác tiền điện tử trái phép (cryptojacking) đã tồn tại từ năm 2017, và quy mô của nó vẫn tiếp tục gia tăng. SonicWall ghi nhận 1,06 tỷ lượt tấn công cryptojacking vào năm 2023, tăng 659% so với năm trước. Con số này giảm xuống còn 332 triệu vào năm 2024, vẫn ở mức cao. Các cuộc tấn công vào lĩnh vực chăm sóc sức khỏe tăng 700%. Hệ thống giáo dục bị tấn công nhiều hơn 320 lần so với năm trước. Ước tính 23% môi trường điện toán đám mây đã bị ảnh hưởng.

Bài viết này sẽ đề cập đến khái niệm tấn công khai thác tiền điện tử trái phép (cryptojacking), cách thức hoạt động của phần mềm độc hại này ở cấp độ kỹ thuật, mối đe dọa sẽ như thế nào vào năm 2026, và cách phát hiện cũng như ngăn chặn nó trước khi hóa đơn tiền điện hoặc hóa đơn điện toán đám mây khiến bạn phải khóc.

Tấn công chiếm đoạt tiền điện tử (cryptojacking) là gì?

Ai đó cài đặt phần mềm khai thác tiền điện tử vào máy tính của bạn. Bạn không hề hay biết. CPU của bạn liên tục hoạt động để khai thác tiền điện tử. Số tiền đó thuộc về tin tặc. Còn bạn thì phải trả tiền điện. Đó chính là tấn công khai thác tiền điện tử trái phép (cryptojacking).

Gần như tất cả đều dùng để khai thác Monero. Nhóm nghiên cứu Unit 42 tại Palo Alto Networks phát hiện ra rằng 90% các ảnh Docker độc hại trên Docker Hub đều khai thác XMR. Tại sao lại là Monero? Bởi vì RandomX, thuật toán khai thác của Monero, hoạt động trên các CPU thông thường. Một chiếc máy tính xách tay có thể khai thác tốt như một máy tính để bàn. Không cần phần cứng đặc biệt. Và các tính năng bảo mật của Monero khiến cho việc truy vết số tiền trở nên bất khả thi. Các nhà nghiên cứu ước tính rằng 4,37% tổng số Monero đang lưu hành được khai thác bởi phần mềm độc hại. 58 triệu đô la sức mạnh tính toán bị đánh cắp, được chuyển đổi thành tiền điện tử không thể truy vết.

Lý do tin tặc chuyển từ ransomware sang hình thức này rất đơn giản. Ransomware rất ồn ào. Khóa tệp tin của ai đó và họ sẽ gọi cho FBI. Từ chối trả tiền chuộc và kẻ tấn công sẽ không nhận được gì. Cryptojacking thì im lặng. Nó hoạt động trong nhiều tháng mà không ai nhận ra. Cảnh sát không bao giờ được gọi đến vì nạn nhân không biết mình là nạn nhân. Khi các cơ quan thực thi pháp luật mạnh tay trấn áp các băng đảng ransomware vào năm 2023 và các lệnh trừng phạt của OFAC khiến việc thu tiền chuộc trở thành một bãi mìn pháp lý, những kẻ tấn công đã chuyển hướng. SonicWall ghi nhận mức tăng đột biến 659% trong năm đó. Cryptojacking trở thành con đường dễ dàng nhất.

Cách thức hoạt động của phần mềm độc hại khai thác tiền điện tử trái phép

Có ba cách mã khai thác xâm nhập vào máy tính của bạn. Mỗi cách đều có hình thức khác nhau.

Khai thác Monero thông qua trình duyệt là phương pháp gốc. Bạn truy cập một trang web. JavaScript trên trang đó khởi chạy một phần mềm khai thác Monero bên trong tab trình duyệt của bạn. CPU của bạn hoạt động hết công suất. Bạn nhận thấy tab chạy chậm. Đóng nó lại, vấn đề được giải quyết. Coinhive đã vận hành mô hình này từ năm 2017 đến năm 2019. Mười triệu người dùng mỗi tháng bị các trang web mà họ tin tưởng chiếm dụng CPU. Khi Monero giảm giá 85%, Coinhive đóng cửa và 99% hoạt động khai thác thông qua trình duyệt dừng lại ngay lập tức. Nó chưa hoàn toàn biến mất. Các script nhỏ như CoinImp vẫn xuất hiện. Nhưng thời kỳ hoàng kim đã qua.

Phần mềm độc hại dựa trên tập tin là loại dai dẳng. Email lừa đảo. Tệp tải xuống độc hại. Quảng cáo độc hại. Bất cứ thứ gì khiến bạn nhấp chuột. XMRig xâm nhập vào hệ thống của bạn, chịu trách nhiệm cho 43% tất cả các cuộc tấn công khai thác tiền điện tử đã biết theo Check Point. Nó tự thiết lập như một dịch vụ nền, thay đổi các tập lệnh khởi động của bạn để tồn tại sau khi khởi động lại và ẩn mình sau các tên như "svchost32" hoặc "systemd-helper". Một số sử dụng rootkit nên chúng thậm chí không hiển thị trong Trình quản lý tác vụ. Bạn khởi động lại. Nó lại xuất hiện. Lần nào cũng vậy.

Các cuộc tấn công đám mây mới là nơi kiếm được nhiều tiền thật. Hay nói đúng hơn, là nơi phát sinh những khoản phí thật. Kẻ tấn công đánh cắp thông tin đăng nhập AWS, khởi tạo các phiên bản GPU p3.16xlarge với giá 24,48 đô la một giờ, và khai thác cho đến khi nhận được hóa đơn. Phép tính thật tệ: cứ mỗi 1 đô la tiền điện tử mà hacker kiếm được, nạn nhân phải trả 53 đô la phí dịch vụ đám mây. USAID đã mất 500.000 đô la phí Azure từ một vụ vi phạm duy nhất vào mùa thu năm 2024. Năm 2025, phần mềm độc hại dạng sâu máy tính bắt đầu lây lan từ container Docker này sang container Docker khác, tấn công mọi API dễ bị lộ mà nó tìm thấy. Kẻ tấn công không bao giờ đăng nhập hai lần. Phần mềm độc hại mới là thứ thực hiện công việc đó.

| Loại tấn công | Cách thức hoạt động | Mục tiêu | Thời gian phát hiện điển hình |

|---|---|---|---|

| Dựa trên trình duyệt | JavaScript trong các trang web được khai thác thông qua trình duyệt của bạn. | Khách truy cập trang web | Ngay lập tức (nếu tab đóng) |

| Phần mềm độc hại dựa trên tệp | Lừa đảo trực tuyến hoặc tải xuống phần mềm khai thác tiền điện tử liên tục. | Máy tính cá nhân, máy chủ | Từ ngày đến tháng |

| Đám mây/container | Thông tin đăng nhập bị đánh cắp tạo ra các máy chủ khai thác tiền điện tử. | AWS, Azure, GCP, Docker | Vài tuần (cho đến khi nhận được hóa đơn) |

| IoT | Phần mềm độc hại lây nhiễm vào bộ định tuyến, camera, thiết bị thông minh. | IoT gia đình/doanh nghiệp | Nhiều tháng cho đến không bao giờ |

| Trí tuệ nhân tạo/GPU | Nhắm mục tiêu vào các cụm máy chủ huấn luyện ML và các trang trại GPU. | cơ sở hạ tầng AI | Tùy thuộc vào từng trường hợp |

Bức tranh về mối đe dọa tấn công khai thác tiền điện tử trái phép năm 2026

Các số liệu từ SonicWall đã nói lên tất cả.

| Năm | Phát hiện tấn công chiếm đoạt tiền điện tử | Thay đổi |

|---|---|---|

| 2020 | 81,9 triệu | +28% |

| 2021 | 97,1 triệu | +19% |

| 2022 | 139,3 triệu | +43% |

| 2023 | 1,06 tỷ | +659% |

| 2024 | 332 triệu | Đã giảm so với mức đỉnh, nhưng vẫn ở mức cao. |

Điều gì đã gây ra vụ khủng hoảng năm 2023? Các băng đảng ransomware hết mục tiêu dễ dàng. Lực lượng thực thi pháp luật trở nên quyết liệt hơn. Nạn nhân ngừng trả tiền chuộc. Các lệnh trừng phạt của OFAC khiến việc thu tiền chuộc trở thành một cơn ác mộng pháp lý. Vì vậy, các băng đảng này đã chuyển sang mô hình không cần bất kỳ sự tương tác nào với nạn nhân. Cài đặt phần mềm khai thác tiền chuộc. Thu tiền trong im lặng.

Các lĩnh vực bị ảnh hưởng nặng nề nhất: y tế tăng 700% trong năm 2024. Giáo dục bị ảnh hưởng gấp 320 lần so với năm trước. Chính phủ tăng gấp 89 lần. Ấn Độ chứng kiến mức tăng đột biến 141% trong năm 2025. Các thiết bị IoT bị tấn công nhiều hơn 97% vì bộ định tuyến và camera dễ bị xâm nhập và không ai kiểm tra mức sử dụng CPU của chúng.

Điện toán đám mây là một món hời lớn. 23% môi trường điện toán đám mây đã từng bị tấn công. Tình hình kinh tế mất cân bằng, kẻ tấn công được hưởng lợi bất kể giá tiền điện tử ra sao. Chúng đánh cắp 1 đô la giá trị tài nguyên tính toán và nạn nhân phải trả 53 đô la trên hóa đơn AWS của mình. Một phiên bản GPU hoạt động với giá 24,48 đô la mỗi giờ có thể lên tới hàng trăm nghìn đô la trước khi ai đó kiểm tra bảng điều khiển.

Điện thoại là biên giới mới nhất. Tấn công khai thác tiền điện tử trên di động đã tăng trưởng 60% trong năm 2025. Điện thoại của bạn quá nóng. Pin hết trước buổi trưa. Bạn đổ lỗi cho thời tiết hoặc bản cập nhật iOS gần đây nhất. Phần mềm khai thác vẫn hoạt động cho đến khi bạn xóa sạch dữ liệu trên thiết bị.

Cách phát hiện tấn công chiếm đoạt tiền điện tử (cryptojacking)

Mọi thứ trông có vẻ bình thường. Các tập tin vẫn ổn. Mật khẩu vẫn hoạt động. Nhưng quạt tản nhiệt của máy tính xách tay bạn đã kêu inh ỏi suốt ba tuần nay mà bạn không biết lý do.

Các dấu hiệu xuất hiện cả về mặt vật lý trước khi chúng xuất hiện trên màn hình kỹ thuật số. CPU của bạn hoạt động ở mức 90% trong khi bạn đang đọc email. Hãy mở Trình quản lý tác vụ trên Windows hoặc Trình giám sát hoạt động trên Mac. Nếu một tiến trình mà bạn chưa từng nghe đến đang chiếm dụng hơn 70% CPU, rất có thể bạn đang có một phần mềm khai thác tiền điện tử đang chạy. XMRig thường ẩn mình sau những cái tên nghe giống như các dịch vụ hệ thống thực sự, ví dụ như "systemd-helper" hoặc "svchost32" ở những nơi chúng không nên có mặt.

Nhiệt độ là dấu hiệu khác. Máy tính xách tay của bạn làm bỏng đùi. Điện thoại của bạn nóng lên trong túi khi bạn không sử dụng. Khai thác tiền điện tử liên tục tác động lên phần cứng. Nhiệt độ không bao giờ giảm xuống vì máy khai thác không bao giờ ngừng hoạt động.

Hãy kiểm tra hóa đơn tiền điện của bạn. Một máy tính bị tấn công mã độc chạy 24/7 sẽ tiêu tốn thêm 30-50 đô la tiền điện mỗi tháng. Không ai để ý đến 30 đô la cho đến khi họ xem xét hóa đơn ba tháng và nhận ra quy luật.

Nạn nhân của các vụ tấn công đám mây chỉ phát hiện ra khi nhận được hóa đơn. AWS hoặc Azure tính phí gấp đôi hoặc gấp ba. Không ai triển khai thêm máy chủ ảo nào. Không ai chạy thêm tác vụ nào. Nhưng một hacker ở Romania đã tạo ra các máy ảo GPU trên tài khoản của bạn hai tuần trước và chúng đã khai thác liên tục suốt ngày đêm. Microsoft đã ghi nhận các trường hợp các công ty mất hơn 300.000 đô la trước khi bất kỳ ai kiểm tra hóa đơn.

Một trang web nào đó liên tục làm chậm trình duyệt của bạn? Có thể đó là một phần mềm khai thác tiền điện tử. Hãy đóng tab đó lại và theo dõi mức sử dụng CPU. Nếu CPU trở lại bình thường, nghĩa là trang web đó đang chạy mã độc trên máy tính của bạn.

Giám sát mạng là phương pháp phát hiện chuyên nghiệp. Các thợ đào kết nối với các nhóm khai thác để gửi kết quả băm. Điều đó tạo ra một mô hình: các gói tin nhỏ, đều đặn gửi đi đến các địa chỉ IP cụ thể. Nhật ký DNS và các công cụ IDS có thể phát hiện điều này nếu bạn biết cần tìm kiếm gì.

Cách phòng ngừa và khắc phục hậu quả của tấn công chiếm đoạt tiền điện tử (cryptojacking)

Hầu hết những điều này chỉ là những thao tác bảo trì CNTT nhàm chán. Nhưng chính những thao tác bảo trì CNTT nhàm chán đó lại ngăn chặn được 90% các vụ tấn công khai thác tiền điện tử bất hợp pháp.

Hãy vá lỗi phần mềm của bạn. WannaMine đã sử dụng EternalBlue. Lỗ hổng bảo mật CVE-2025-32432 của Craft CMS đã bị khai thác để đào tiền điện tử chỉ vài tuần sau khi được công bố. Bản vá lỗi đã có sẵn. Nhưng mọi người đã không áp dụng nó. Đừng trở thành những người đó.

Hãy sử dụng phần mềm diệt virus thực sự hiệu quả. Windows Defender, CrowdStrike, Kaspersky, Malwarebytes đều phát hiện XMRig và các biến thể của nó. Ít nhất là các biến thể "đã biết". Các biến thể hoàn toàn mới có thể lọt qua cho đến khi cơ sở dữ liệu chữ ký được cập nhật. Các công cụ EDR mang lại cho bạn cơ hội tốt hơn so với phần mềm diệt virus cơ bản.

Cài đặt các tiện ích mở rộng trình duyệt chặn các tập lệnh khai thác tiền điện tử. Ví dụ như No Coin, MinerBlock. uBlock Origin cũng chặn được rất nhiều tập lệnh này thông qua bộ lọc chặn quảng cáo. Điều này giúp ngăn chặn hoàn toàn việc khai thác tiền điện tử trái phép thông qua trình duyệt.

Xác thực đa yếu tố (MFA) trên mọi tài khoản đám mây. Vụ vi phạm dữ liệu của USAID đã gây thiệt hại 500.000 đô la vì tài khoản quản trị môi trường thử nghiệm không có MFA. Một cuộc tấn công dò mật khẩu. Một tài khoản bị xâm phạm. Nửa triệu đô la tiền phí Azure. Hãy bật MFA. Thiết lập cảnh báo thanh toán. Giám sát các phiên bản mới mà bạn không tạo.

Đừng để lộ các API của Docker ra internet. Tôi biết điều này nghe có vẻ hiển nhiên. Nhưng vẫn có người làm vậy. Các loại sâu máy tính tự lây lan nhắm mục tiêu vào các API của Docker Engine bị lộ và lây lan từ container này sang container khác. Hãy quét ảnh Docker trước khi triển khai. Theo dõi mức sử dụng tài nguyên của Kubernetes.

Đã bị xâm nhập? Hãy dừng tiến trình đó. Tìm hiểu cách nó xâm nhập: kiểm tra các tác vụ định kỳ (cron jobs), tập lệnh khởi động, tác vụ theo lịch trình, ảnh container. Loại bỏ phần mềm độc hại. Vá lỗ hổng. Thay đổi mọi thông tin đăng nhập. Đối với điện toán đám mây: hãy chấm dứt ngay lập tức các phiên bản trái phép và kiểm tra xem ai có quyền truy cập IAM để tạo các phiên bản mới.