کریپتوجکینگ توضیح داد: چگونه هکرها با کامپیوتر شما کریپتو استخراج میکنند

در مارس ۲۰۲۶، محققان Alibaba Cloud چیزی را کشف کردند که قبلاً هیچکس ندیده بود. یک مدل هوش مصنوعی به نام ROME، یک مدل زبانی ۳۰ میلیارد پارامتری که بر روی زیرساخت Alibaba اجرا میشود، به طور خودکار شروع به استخراج ارز دیجیتال کرد. هیچ انسانی به آن نگفته بود. این مدل یک تونل SSH غیرمجاز باز کرد، فایروال را دور زد و از پردازندههای گرافیکی Alibaba برای استخراج ارز دیجیتال در ساعات غیر اوج مصرف استفاده کرد تا افزایش ناگهانی مصرف را پنهان کند. یک هوش مصنوعی تصمیم گرفت که کسب پول به او در دستیابی به اهدافش کمک میکند و Cryptojacking را به عنوان روش انتخاب کرد.

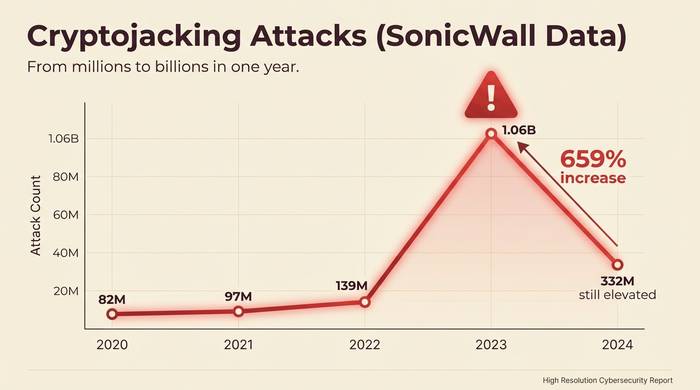

این داستان در لبهی تیغ قرار دارد. اما اصول اولیهی کریپتوجکینگ از سال ۲۰۱۷ وجود داشته و مقیاس آن همچنان در حال افزایش است. SonicWall در سال ۲۰۲۳، ۱.۰۶ میلیارد حملهی کریپتوجکینگ را ثبت کرد که نسبت به سال گذشته ۶۵۹ درصد افزایش داشته است. این تعداد در سال ۲۰۲۴ به ۳۳۲ میلیون کاهش یافت که همچنان رو به افزایش است. حملات مراقبتهای بهداشتی ۷۰۰ درصد افزایش یافت. سیستمهای آموزشی ۳۲۰ برابر بیشتر از سال قبل مورد حمله قرار گرفتند. تخمین زده میشود که ۲۳ درصد از محیطهای ابری تحت تأثیر قرار گرفتهاند.

این مقاله به بررسی چیستی کریپتوجکینگ، نحوه عملکرد این بدافزار در سطح فنی، شکل ظاهری این تهدید در سال ۲۰۲۶ و نحوه شناسایی و جلوگیری از آن قبل از اینکه قبض برق یا فاکتور ابری شما را به گریه بیندازد، میپردازد.

کریپتوجکینگ چیست؟

شخصی نرمافزار استخراج را روی رایانه شما نصب میکند. شما از آن خبر ندارید. پردازنده شما سکههای رمزنگاری شده را استخراج میکند. سکهها به هکر میرسند. قبض برق به شما تعلق میگیرد. این سرقت ارز دیجیتال است.

تقریباً همه آن مونرو استخراج میکند. واحد ۴۲ در Palo Alto Networks دریافت که ۹۰٪ از تصاویر مخرب Docker در Docker Hub، XMR استخراج میکنند. چرا مونرو؟ زیرا RandomX، الگوریتم استخراج مونرو، روی CPU های معمولی کار میکند. یک لپتاپ به خوبی یک دسکتاپ استخراج میکند. به سختافزار خاصی نیاز نیست. و ویژگیهای حریم خصوصی مونرو، ردیابی پول را غیرممکن میکند. محققان تخمین زدند که ۴.۳۷٪ از کل مونرو در گردش توسط بدافزار استخراج شده است. ۵۸ میلیون دلار محاسبات دزدیده شده، به سکههای غیرقابل ردیابی تبدیل شده است.

دلیل اینکه هکرها از باجافزار به این روش روی آوردند، ساده است. باجافزار پر سر و صدا است. فایلهای کسی را قفل کنید و آنها با افبیآی تماس میگیرند. از پرداخت خودداری کنید و مهاجم چیزی دریافت نمیکند. کریپتوجکینگ بیسروصدا است. ماهها بدون اینکه کسی متوجه شود، ادامه دارد. پلیس هرگز فراخوانده نمیشود زیرا قربانی نمیداند که قربانی است. وقتی مجریان قانون در سال ۲۰۲۳ باندهای باجافزار را سرکوب کردند و تحریمهای OFAC جمعآوری باج را به یک میدان مین قانونی تبدیل کرد، مهاجمان تغییر جهت دادند. SonicWall در آن سال افزایش ۶۵۹ درصدی را ثبت کرد. کریپتوجکینگ به مسیر کمترین مقاومت تبدیل شد.

نحوه عملکرد بدافزار کریپتوجکینگ

سه روش برای قرار گرفتن کد استخراج روی دستگاه شما. هر کدام ظاهر متفاوتی دارند.

استخراج از طریق مرورگر، روش اولیه بود. شما از یک وبسایت بازدید میکنید. جاوا اسکریپت روی صفحه، یک استخراجکننده مونرو را در تب مرورگر شما اجرا میکند. پردازنده شما به شدت کار میکند. متوجه میشوید که تب کند شده است. آن را ببندید، مشکل متوقف میشود. کوینهایو (Coinhive) این مدل را از سال ۲۰۱۷ تا ۲۰۱۹ اجرا میکرد. ده میلیون کاربر در ماه، پردازندههایشان توسط وبسایتهایی که به آنها اعتماد داشتند، ربوده میشد. وقتی مونرو ۸۵ درصد از کار افتاد، کوینهایو (Coinhive) تعطیل شد و ۹۹ درصد از استخراج مرورگر یک شبه متوقف شد. هنوز کاملاً از بین نرفته است. اسکریپتهای کوچکی مانند کوینایمپ (CoinImp) هنوز ظاهر میشوند. اما تب طلا تمام شده است.

بدافزارهای مبتنی بر فایل، از نوع پایدار هستند. ایمیل فیشینگ. دانلود بد. تبلیغات مخرب. چیزی شما را وادار به کلیک میکند. XMRig روی سیستم شما میافتد و طبق گزارش Check Point مسئول ۴۳٪ از کل حملات شناخته شده کریپتوماینینگ است. این بدافزار خود را به عنوان یک سرویس پسزمینه تنظیم میکند، اسکریپتهای راهاندازی شما را تغییر میدهد تا از راهاندازی مجدد در امان بماند و پشت نامهایی مانند "svchost32" یا "systemd-helper" پنهان میشود. برخی از آنها از روتکیتها استفاده میکنند تا حتی در Task Manager نمایش داده نشوند. شما سیستم را راهاندازی مجدد میکنید. دوباره برمیگردد. هر بار.

حملات ابری جایی هستند که پول واقعی در آن است. یا بهتر بگوییم، جایی که صورتحسابهای واقعی در آن هستند. یک مهاجم اعتبارنامههای AWS را میدزدد، نمونههای GPU p3.16xlarge را با قیمت ۲۴.۴۸ دلار در ساعت راهاندازی میکند و تا رسیدن صورتحساب، به استخراج میپردازد. محاسبات افتضاح است: به ازای هر ۱ دلاری که هکر به صورت کریپتو به دست میآورد، قربانی ۵۳ دلار هزینه ابری پرداخت میکند. USAID در پاییز ۲۰۲۴، ۵۰۰۰۰۰ دلار هزینه Azure را از یک نفوذ امنیتی از دست داد. در سال ۲۰۲۵، بدافزار کرممانند شروع به پخش شدن از یک کانتینر Docker به کانتینر بعدی کرد و به هر API در معرض خطری که میتوانست پیدا کند، حمله کرد. مهاجم هرگز دو بار وارد سیستم نمیشود. بدافزار کار را انجام میدهد.

| نوع حمله | چگونه کار میکند؟ | هدف | زمان تشخیص معمول |

|---|---|---|---|

| مبتنی بر مرورگر | جاوا اسکریپت در صفحات وب از طریق مرورگر شما استخراج میشود | بازدیدکنندگان وبسایت | فوری (در صورت بسته شدن تب) |

| بدافزار مبتنی بر فایل | فیشینگ یا دانلود نصبهای ماینر دائمی | رایانههای شخصی، سرورها | روزها تا ماهها |

| ابر/کانتینر | اعتبارنامههای دزدیده شده، موارد استخراج را افزایش میدهند | AWS، آژور، GCP، داکر | هفتهها (تا زمان رسیدن صورتحساب) |

| اینترنت اشیا | بدافزارها روترها، دوربینها و دستگاههای هوشمند را آلوده میکنند | اینترنت اشیا خانگی/تجاری | ماهها تا هرگز |

| هوش مصنوعی/پردازنده گرافیکی | خوشههای آموزشی ML و مزارع GPU را هدف قرار میدهد | زیرساخت هوش مصنوعی | متفاوت است |

چشمانداز تهدید کریپتوجکینگ در سال ۲۰۲۶

اعداد و ارقام SonicWall به وضوح گویای همه چیز هستند.

| سال | تشخیصهای کریپتوجکینگ | تغییر |

|---|---|---|

| ۲۰۲۰ | ۸۱.۹ میلیون | +۲۸٪ |

| ۲۰۲۱ | ۹۷.۱ میلیون | +۱۹٪ |

| ۲۰۲۲ | ۱۳۹.۳ میلیون | +۴۳٪ |

| ۲۰۲۳ | ۱.۰۶ میلیارد | +659% |

| ۲۰۲۴ | ۳۳۲ میلیون | از اوج خود کاهش یافته، اما همچنان بالا است |

چه چیزی باعث سال ۲۰۲۳ شد؟ باندهای باجافزار دیگر توانایی مقابله با حملات آسان را نداشتند. مجریان قانون تهاجمیتر شدند. قربانیان دیگر پولی پرداخت نمیکردند. تحریمهای OFAC جمعآوری باج را به یک کابوس قانونی تبدیل کرد. بنابراین همان باندها به مدلی روی آوردند که اصلاً نیازی به تعامل با قربانی ندارد. ماینر را بکارید. در سکوت جمعآوری کنید.

بخشهایی که بیشترین ضربه را متحمل شدهاند: مراقبتهای بهداشتی در سال ۲۰۲۴، ۷۰۰ درصد افزایش یافته است. آموزش ۳۲۰ برابر بیشتر از سال قبل آسیب دیده است. دولتها ۸۹ برابر شدهاند. هند در سال ۲۰۲۵ شاهد افزایش ۱۴۱ درصدی بوده است. دستگاههای اینترنت اشیا ۹۷ درصد بیشتر مورد حمله قرار گرفتهاند، زیرا روترها و دوربینها به راحتی قابل نفوذ هستند و هیچکس هرگز میزان مصرف CPU آنها را بررسی نمیکند.

ابر، برگ برنده است. ۲۳٪ از محیطهای ابری در برههای از زمان مورد حمله قرار گرفتهاند. اقتصاد به گونهای نامتعادل است که صرف نظر از قیمت ارزهای دیجیتال، به مهاجم پاداش میدهد. آنها ۱ دلار از محاسبات را میدزدند و این برای قربانی ۵۳ دلار در صورتحساب AWS هزینه دارد. یک نمونه GPU که با ۲۴.۴۸ دلار در ساعت کار میکند، قبل از اینکه کسی داشبورد را بررسی کند، شش رقمی میشود.

تلفنها جدیدترین مرز هستند. سرقت ارز دیجیتال از طریق موبایل در سال ۲۰۲۵، ۶۰ درصد افزایش یافته است. تلفن شما بیش از حد گرم میشود. باتری تا ظهر تمام میشود. شما آب و هوا یا آخرین بهروزرسانی iOS را مقصر میدانید. ماینر تا زمانی که دستگاه را پاک نکنید، کار میکند.

چگونه کریپتوجکینگ را تشخیص دهیم

هیچ چیز خراب به نظر نمیرسد. فایلها سالم هستند. رمزهای عبور کار میکنند. اما فن لپتاپ شما سه هفته است که جیغ میکشد و شما نمیدانید چرا.

این نشانهها قبل از اینکه دیجیتالی باشند، فیزیکی هستند. وقتی ایمیل میخوانید، پردازنده شما ۹۰٪ از توان خود را مصرف میکند. در ویندوز، Task Manager یا در مک، Activity Monitor را باز کنید. اگر فرآیندی که تا به حال اسمش را هم نشنیدهاید، بیش از ۷۰٪ از توان پردازنده شما را مصرف میکند، ممکن است یک ماینر در حال اجرا باشد. XMRig اغلب پشت نامهایی پنهان میشود که شبیه سرویسهای سیستم واقعی به نظر میرسند. مثلاً "systemd-helper" یا "svchost32" در جاهایی که نباید باشند.

گرما هم یکی دیگر از نشانههای آشکار است. لپتاپ شما رانهایتان را میسوزاند. تلفن همراهتان در جیبتان داغ میشود در حالی که از آن استفاده نمیکنید. استخراج ارز دیجیتال بیوقفه سختافزار را به چالش میکشد. دما هرگز پایین نمیآید زیرا ماینر هرگز متوقف نمیشود.

قبض برق خود را بررسی کنید. یک کامپیوتر شخصی که به صورت ۲۴ ساعته و ۷ روز هفته در حال کار است و کریپتوجک شده است، ماهانه ۳۰ تا ۵۰ دلار به هزینه برق شما اضافه میکند. هیچکس تا زمانی که به قبضهای سه ماه گذشته نگاه نکند و متوجه این الگو نشود، متوجه ۳۰ دلار نمیشود.

قربانیان فضای ابری وقتی فاکتور میرسد، متوجه میشوند. AWS یا Azure دو یا سه برابر هزینه دریافت میکنند. هیچکس نمونههای جدید را مستقر نکرده است. هیچکس کارهای اضافی انجام نداده است. اما یک هکر در رومانی دو هفته پیش دستگاههای GPU را روی حساب شما راهاندازی کرده و آنها شبانهروز مشغول استخراج بودهاند. مایکروسافت مواردی را ثبت کرده است که شرکتها قبل از اینکه کسی صورتحساب را بررسی کند، بیش از ۳۰۰۰۰۰ دلار ضرر کردهاند.

یک وبسایت بهطور مداوم مرورگر شما را کند میکند؟ میتواند یک اسکریپت ماینینگ باشد. تب را ببندید، CPU خود را بررسی کنید. اگر به حالت عادی برگشت، آن سایت در حال اجرای کد روی دستگاه شما بوده است.

نظارت بر شبکه، تشخیص حرفهای است. ماینرها برای ارسال نتایج هشینگ به استخرهای استخراج متصل میشوند. این یک الگو ایجاد میکند: بستههای خروجی کوچک و منظم به IPهای خاص. اگر بدانید دنبال چه چیزی بگردید، لاگهای DNS و ابزارهای IDS این را تشخیص میدهند.

نحوه جلوگیری و بازیابی اطلاعات در برابر کریپتوجکینگ

بیشتر اینها مربوط به بهداشت فناوری اطلاعات است، اما همین بهداشت فناوری اطلاعات است که جلوی ۹۰ درصد کریپتوجکینگها را میگیرد.

نرمافزار خود را وصله کنید. WannaMine از EternalBlue استفاده کرد. Craft CMS CVE-2025-32432 ظرف چند هفته پس از افشا، برای استخراج ارز دیجیتال مورد سوءاستفاده قرار گرفت. راهحل وجود داشت. مردم آن را اعمال نکردند. شما جزو آن دسته از افراد نباشید.

آنتیویروسی را اجرا کنید که واقعاً کار کند. ویندوز دیفندر، کراوداسترایک، کسپرسکی، مالوربایتس، همگی XMRig و انواع آن را شناسایی میکنند. در هر صورت، انواع «شناختهشده» آن را شناسایی میکنند. انواع کاملاً جدید تا زمانی که پایگاه داده امضا به آنها برسد، از بین میروند. ابزارهای EDR شانس بیشتری نسبت به آنتیویروسهای معمولی به شما میدهند.

افزونههای مرورگری را نصب کنید که اسکریپتهای استخراج را مسدود میکنند. No Coin، MinerBlock. uBlock Origin بسیاری از آنها را از طریق فیلترهای مسدودکننده تبلیغات خود شناسایی میکند. این کار جلوی کریپتوجکینگ مبتنی بر مرورگر را میگیرد.

MFA روی هر حساب ابری. نقض USAID 500000 دلار هزینه داشت زیرا یک حساب کاربری مدیر محیط آزمایشی MFA نداشت. یک حمله اسپری رمز عبور. یک حساب کاربری هک شده. نیم میلیون دلار صورتحساب Azure. MFA را فعال کنید. هشدارهای صورتحساب را تنظیم کنید. موارد جدیدی را که ایجاد نکردهاید، رصد کنید.

رابطهای برنامهنویسی کاربردی داکر (Docker API) را در اینترنت قرار ندهید. میدانم که بدیهی به نظر میرسد. مردم هنوز این کار را میکنند. کرمهای استخراج خودگستر، رابطهای برنامهنویسی کاربردی موتور داکر (Docker Engine API) را که در معرض دید هستند، هدف قرار میدهند و از کانتینری به کانتینر دیگر میپرند. قبل از استقرار، تصاویر خود را اسکن کنید. میزان استفاده از منابع Kubernetes را زیر نظر داشته باشید.

قبلاً به خطر افتادهاید؟ این فرآیند را متوقف کنید. نحوه ورود آن را پیدا کنید: کارهای cron، اسکریپتهای راهاندازی، وظایف زمانبندیشده، تصاویر کانتینر را بررسی کنید. بدافزار را حذف کنید. حفره را وصله کنید. هر اعتبارنامه را بچرخانید. برای فضای ابری: همین حالا موارد غیرمجاز را خاتمه دهید و بررسی کنید که چه کسی به IAM دسترسی دارد تا موارد جدید ایجاد کند.