آموزش V2Ray VPN: پروژه V، پروتکلها، Xray و Sing-box Forks

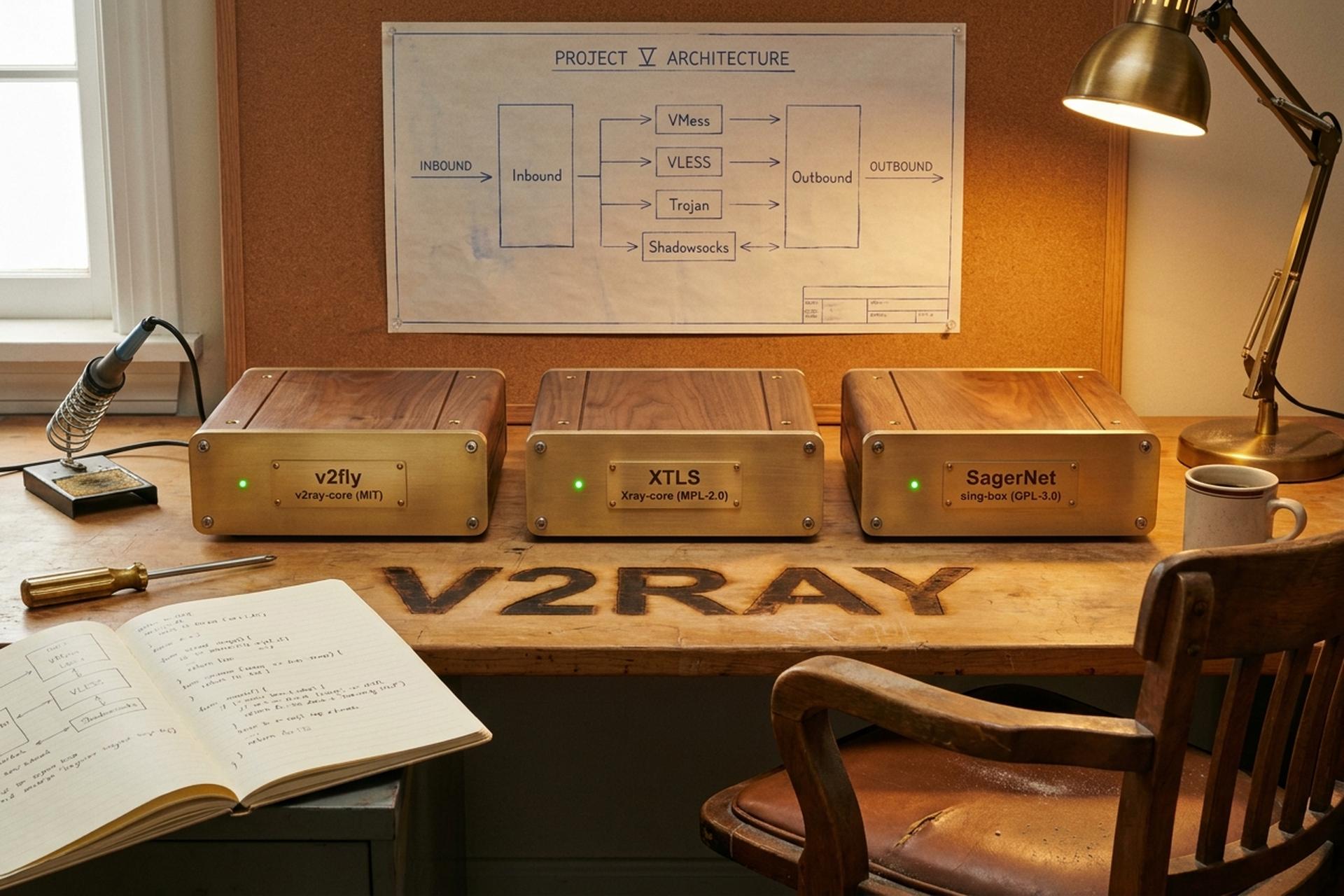

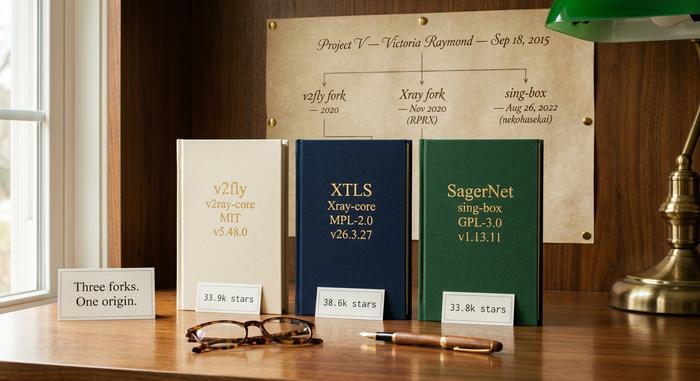

اکوسیستم V2Ray در ماه مه ۲۰۲۶ بزرگتر از آن چیزی است که عبارت «V2Ray VPN» در تبلیغات بازاریابی نشان میدهد. سه پیادهسازی فعال Go که همچنان در حال توسعه هستند، این خانواده را به پیش میبرند - v2fly/v2ray-core، XTLS/Xray-core و SagerNet/sing-box - و روی هم رفته تقریباً ۱۰۶۰۰۰ ستاره گیتهاب را به خود اختصاص دادهاند. اکثر مقالاتی که در این مورد میخوانید، یکی از آنها را انتخاب میکنند، آن را V2Ray مینامند و به همین بسنده میکنند. این یکی اینطور نیست. خود ابزار یک چارچوب است نه یک برنامه واحد، و افرادی که روزانه برای حفظ حریم خصوصی و دسترسی به اینترنت پرسرعت در مناطق محدود به آن متصل میشوند، معمولاً بدون توجه به تمایز آنها، از یکی از سه انشعاب زیر استفاده میکنند.

آنچه در ادامه میآید، یک مرور کلی از یک آموزش است. V2Ray از کجا آمده است. پروتکلهایی که حمل میکند: VMess، VLESS، Trojan، Shadowsocks و چندین مورد دیگر. انتقالهایی که بر روی آنها سوار میشوند. سه انشعاب رقیب و زمان انتخاب هر کدام. محل دانلود نرمافزار. چه کلاینتهایی برای ویندوز، لینوکس و macOS وجود دارد. و اینکه چگونه چتر V2Ray در موج فشار سانسور در سطح ایالتی ۲۰۲۵-۲۰۲۶ دوام آورده است.

V2Ray چیست و داستان پیدایش پروژه V

V2Ray محیط اجرایی در مرکز پروژه V است - یک چارچوب، نه یک برنامه پروکسی واحد، که از ابتدا برای میزبانی چندین پروتکل ورودی و خروجی در پشت یک مدل پیکربندی مشترک در نظر گرفته شده است. نسخه 0.1 در 18 سپتامبر 2015 با نام مستعار ویکتوریا ریموند منتشر شد، طبق مدخل ویکی پدیا در مورد V2Ray و برای ثبت فراداده در مخزن اصلی.

ریموند در فوریه ۲۰۱۹ از پاسخگویی در تمام کانالهای عمومی دست کشید. گیتهاب او تا نوامبر ۲۰۱۹ فعالیت پراکندهای نشان میداد و سپس خاموش شد. زیرساخت اصلی v2ray.com به همراه آدرسهای تماس بنیانگذار رها شد و نگهدارندگان جامعه دسترسی مدیریتی نداشتند. در سال ۲۰۲۰، یک انشعاب تحت هدایت جامعه در github.com/v2fly/v2ray-core به پیادهسازی مرجع استاندارد تبدیل شد و کلیدهای امضای GPG جدید به تاریخ ۲ ژوئن ۲۰۲۰ اضافه شدند. وقتی مردم امروز میگویند "V2Ray"، منظورشان همین کدبیس است.

V2Ray به عنوان یک پلتفرم پروتکل: VMess، VLESS، Trojan، Shadowsocks

نکتهی V2Ray این است که یک پروتکل نیست. بلکه یک پلتفرم است. پلتفرمی که از چندین پروتکل پشتیبانی میکند. پلتفرمی که به هر کدام اجازه میدهد روی هر انتقالی که منطقی است، سوار شوند. یک فرآیند هستهای V2Ray میتواند همزمان یک ورودی VMess، یک ورودی VLESS، یک ورودی Trojan و یک ورودی Shadowsocks را اجرا کند. میتواند ترافیک آنها را از طریق خروجیهای بالادستی مختلف مسیریابی کند. میتواند قوانین مسیریابی متفاوتی را برای هر کدام اعمال کند.

فهرست پروتکلها، همانطور که در v2fly/v2ray-core نسخه ۵.۴۸.۰ (منتشر شده در ۲۶ مارس ۲۰۲۶) آمده است:

V2Ray VMess پروتکل قدیمی است. این پروتکل رمزگذاری AEAD مخصوص به خود را دارد و سالها پرچمدار این پلتفرم بود و ارتباط امنی بین کلاینت و سرور را برای استفاده ضد سانسور فراهم میکرد. PR #170 که در سپتامبر 2020 ادغام و در نسخه 4.28.1 منتشر شد، باعث میشد VMess هر زمان که پارامتر `alterId` برابر با صفر باشد، به طور خودکار به احراز هویت AEAD تغییر کند. احراز هویت قدیمیتر مبتنی بر MD5 در طول سالهای 2021-2022 منسوخ شد - اکنون به یک یادگار تبدیل شده است. تشخیص VMess در فایروال بزرگ چین، طبق اندازهگیری جامعه، از سپتامبر 2025 به تقریباً 80 درصد افزایش یافته است. به همین دلیل است که برای استقرارهای جدید از مد افتاده است.

VLESS جانشین سبکوزن آن است: همان احراز هویت مبتنی بر UUID، بدون لایه رمزگذاری داخلی، و همه چیز به TLS واگذار شده است. مقاله VLESS در این سایت، جزئیات داخلی این پروتکل را به طور کامل پوشش میدهد. برای اهداف V2Ray، نکته مهم این است که VLESS همان چیزی است که اکثر کاربران مدرن V2Ray-stack از آن استفاده میکنند. REALITY در Xray جفت رایج است.

تروجان، طراحی خواهرخواندهای از یک تیم متفاوت است. فقط از TLS پشتیبانی میکند، به جای UUID، با یک رمز عبور مشترک احراز هویت میشود و هیچ فیلد افزونهای ندارد. مینیمالیسم آن باعث شد سالها قوی باشد. ارتقاء GFW در آگوست 2025 این وضعیت را تغییر داد و اکنون تشخیص تروجان حدود 90 درصد است.

Shadowsocks کاملاً از نسل دیگری است: یک رمزگذار AEAD متقارن بدون نمای TLS به طور پیشفرض. مشخصات سال ۲۰۲۲ که با نام SIP022 شناخته میشود، محافظت کامل در برابر بازپخش را اجباری کرد و رمزگذارهای قدیمیتر را کنار گذاشت؛ V2Ray-core از آن زمان تاکنون آن را حفظ کرده است. پیادهسازیهای مدرن Shadowsocks معمولاً این رمزگذار را با یک افزونه انتقال (v2ray-plugin، cloak) جفت میکنند تا TLS را دوباره در خارج قرار دهند.

SOCKS 4، 4a و 5 و HTTP به عنوان پروکسیهای ورودی و خروجی برای مسیریابی محلی پشتیبانی میشوند. آنها زمانی مفید هستند که میخواهید V2Ray یک نقطه پایانی SOCKS5 را در معرض مرورگر شما قرار دهد یا یک پروکسی HTTP را در بالادست مصرف کند.

MTProto پروتکل مخصوص تلگرام است. V2Ray-core کنترلکنندههای MTProto ورودی و خروجی را ارائه میدهد که روی پورت ۴۴۳ با یک رمز کاربری ۳۲ کاراکتری هگزا شنود میکنند. این یکی از معدود پروتکلهای غیرعمومی در این پلتفرم است.

هر پروتکل مستقل از لایه انتقالی است که روی آن سوار میشود. این جدایی، ویژگی تعیینکننده پلتفرم است.

| پروتکل | نقش | وضعیت GFW (مه ۲۰۲۶) | کاربرد معمول |

|---|---|---|---|

| ویمِس | پرچمدار قدیمی V2Ray | تشخیص حدود ۸۰٪ | سازگاری با نسخههای قبلی |

| ویلس | سبک، دارای TLS واگذار شده | کمتر از ۵٪ با واقعیت | تنظیمات مدرن مقاوم در برابر سانسور |

| تروجان | پوشش TLS، احراز هویت با رمز عبور | تشخیص حدود ۹۰٪ | پروکسیهای سادهی خود-میزبان |

| شدوساکس (SIP022) | مبهمسازی متقارن AEAD | مختلط (وابسته به افزونه) | شبکههای موبایل و ناپایدار |

| جوراب / HTTP | پروکسی عمومی | ناموجود | مسیریابی محلی |

| امتیپروتو | فقط تلگرام | ناموجود | کلاینتهای تلگرام |

انتقالها و mux.cool: TCP، WebSocket، gRPC، REALITY

در زیر پروتکلها، لایه انتقال قرار دارد. این لایه، نحوه انتقال بستههای V2Ray را در طول سیم تعیین میکند. انتقالهای پشتیبانیشده در v2fly/v2ray-core عبارتند از TCP، mKCP (یک جریان قابل اعتماد مبتنی بر UDP)، WebSocket، HTTP/2، QUIC و gRPC. Xray-core، REALITY (استتار دست دادن از طریق جعل هویت TLS) و انتقال جدیدتر XHTTP را اضافه میکند. هر کدام به طور مستقل از پروتکل قابل پیکربندی هستند. VLESS میتواند از WebSocket، VMess میتواند از gRPC و Trojan میتواند از TCP خام استفاده کند.

تقریباً در هر پیادهسازی واقعی، TLS بالاتر از انتقال قرار میگیرد. پیشفرض در سالهای 2022 تا 2024 «پروتکل روی WebSocket روی TLS روی Cloudflare» بود. CDN کلودفلر، IPهای لبهای را ارائه میداد که سانسورگران نمیتوانستند بدون از کار انداختن بخشهای بزرگی از اینترنت، آنها را مسدود کنند. این تنظیمات هنوز در سال 2026 کار میکند، اگرچه DPI روسیه و چین یاد گرفتهاند که الگوهای TLS-in-TLS را هنگامی که پروتکلهای قدیمیتر سعی میکنند خود را درون یک تونل TLS بیرونی قرار دهند، تشخیص دهند.

mux.cool لایه مالتیپلکسینگ V2Ray است که در داخل پیکربندیها با عنوان "v1.mux.cool" آدرسدهی میشود. این لایه چندین زیراتصال پروکسی را روی یک سوکت TCP زیرین تجمیع میکند. هدف کاهش تأخیر handshake است، نه افزایش توان عملیاتی. تأثیر عملی آن، بارگذاری سریعتر صفحات در سایتهای با اتصال سنگین است، بدون اینکه تغییر واقعی در پهنای باند خام ایجاد شود.

V2Ray در مقابل Xray در مقابل Sing-box: سه مخزن، یک خانواده

سه مخزن مهم هستند. هر کدام یک برنامه Go هستند، هر کدام از VMess/VLESS/Trojan/Shadowsocks پشتیبانی میکنند و هر کدام در مورد هر چیز دیگری نظرات خاص خود را دارند.

v2fly/v2ray-core پیادهسازی مرجع و ادامه معنوی پروژه V پس از ناپدید شدن ویکتوریا ریموند است. تا ماه مه ۲۰۲۶، این پروژه ۳۳.۹ هزار ستاره و ۵ هزار انشعاب در گیتهاب دارد، تحت لیسانس MIT است و آخرین نسخه آن نسخه ۵.۴۸.۰ در ۲۶ مارس ۲۰۲۶ منتشر شده است. نقش v2fly اصلی است: مستندسازی، نظارت بر پروتکل و پایگاههای داده ژئوسایت و ژئوآیپی که کل اکوسیستم از آنها استفاده میکند.

XTLS/Xray-core فورک نوامبر ۲۰۲۰ توسط RPRX است، کسی که رهبری تلاشهای VLESS و XTLS را در v2fly بر عهده داشت تا اینکه اختلافات بر سر مجوز منجر به جدایی شد. سازمان Project X تشکیل شد و Xray-core از آن زمان به فورک فعالتر توسعهیافته تبدیل شده است: ۳۸.۶ هزار ستاره و ۵.۴ هزار فورک، تحت مجوز MPL-2.0، با نسخه v26.3.27 که در ۲۷ مارس ۲۰۲۶ منتشر شد. ویژگیهای شاخصی که فقط در اینجا وجود دارند عبارتند از کنترل جریان XTLS Vision، استتار دستدهی REALITY و انتقال XHTTP.

SagerNet/sing-box عامل یکپارچهسازی است. nekohasekai آن را با نسخه ۱.۰-بتا.۱ در ۲۶ آگوست ۲۰۲۲ آغاز کرد و این پروژه به تمیزترین فایل باینری Go بین پروتکلی در این حوزه تبدیل شده است: ۳۳.۸ هزار ستاره، ۴.۰ هزار فورک، GPL-3.0، نسخه ۱.۱۳.۱۱ که در ۲۳ آوریل ۲۰۲۶ منتشر شد. Sing-box از هر پروتکل V2Ray به علاوه نسل جدیدتر: Hysteria، TUIC، Naive و REALITY پشتیبانی میکند. برای استقرارهای جدید که اپراتور میخواهد آنها را با هم ترکیب و مطابقت دهد، Sing-box معمولاً نقطه شروع آسانتری است.

| پیادهسازی | ستارهها | مجوز | جدیدترینها | ویژگی امضا |

|---|---|---|---|---|

| هسته v2fly/v2ray | ۳۳.۹ هزار | دانشگاه ام آی تی | نسخه ۵.۴۸.۰ (مارس ۲۰۲۶) | پیادهسازی مرجع، ژئوسایت/جئوآیپی |

| هسته XTLS/Xray | ۳۸.۶ هزار | MPL-2.0 | نسخه ۲۶.۳.۲۷ (مارس ۲۰۲۶) | XTLS رویا، واقعیت، XHTTP |

| SagerNet/sing-box | ۳۳.۸ هزار | مجوز عمومی نسخه ۳.۰ | نسخه ۱.۱۳.۱۱ (آوریل ۲۰۲۶) | دودویی یکپارچه چند پروتکلی، هیستریا/TUIC |

انتخاب هر کدام بستگی به مورد استفاده دارد. برای حداکثر وفاداری پروتکل به V2Ray بالادستی، v2fly را اجرا کنید. برای مقاومت در برابر سانسور در برابر DPI حالت فعال، Xray را با REALITY اجرا کنید. برای یک فایل باینری واحد که تقریباً همه چیز را میتواند بیان کند و ابزارهای مدرن را در معرض نمایش قرار دهد، sing-box را اجرا کنید.

مسیریابی V2Ray: ژئوسایت، ژئوآیپی و اتصالات هوشمند

موتور مسیریابی قابل تنظیم V2Ray ویژگیای است که بیسروصدا بقیه پیچیدگی پیکربندی را توجیه میکند. این موتور، قوانین را از بالا به پایین ارزیابی میکند و آنها را بر اساس دسته دامنه، IP CIDR، پورت، نوع شبکه، IP منبع و برچسب ورودی تطبیق میدهد. دادههای پشت آن در دو فایل باینری کدگذاری شده توسط protobuf قرار دارند. `geosite.dat` دستههای دامنه (سایتهای چینی، سایتهای ایرانی، شبکههای تبلیغاتی، سرویسهای پخش جریانی) را در خود جای داده است. `geoip.dat` نگاشتهای IP به کشور را در خود جای داده است. مخزن v2fly/geoip هر دو را به صورت خودکار و ماهانه و با استفاده از فهرستهای عمومی بازسازی میکند.

پیکربندی معمول در دنیای واقعی از تونلسازی تقسیمشده استفاده میکند: سایتهای داخلی پروکسی را دور میزنند و از طریق اتصال محلی مسیریابی میکنند، در حالی که همه چیز دیگر از طریق خروجی انجام میشود. اپراتورها در چین معمولاً قوانینی را مینویسند که با دستههای `geosite:cn` و `geoip:cn` مطابقت دارند تا ترافیک داخلی را به صورت محلی هدایت کنند و پروکسی را برای مقاصد خارجی باقی بگذارند. همین الگوی معکوس برای کاربران خارج از کشور که میخواهند ترافیک بانکی آنها جغرافیای واقعی خود را حفظ کند، کار میکند.

نحوه دانلود V2Ray-core: نسخههای GitHub، بستهها، Docker

بسته به میزبان، سه روش معقول برای نصب V2Ray-core وجود دارد.

نسخههای گیتهاب. صفحه github.com/v2fly/v2ray-core/releases شامل فایلهای فشرده امضا شده برای هر پلتفرم پشتیبانی شده است: لینوکس روی amd64 و arm64، ویندوز، macOS، اندروید (ARMv7 و ARM64)، FreeBSD و Dragonfly. هر نسخه شامل مجموعهای SHA256 و امضای GPG است؛ کلیدها در README مخزن مستند شدهاند.

بستههای توزیع. اسکریپت رسمی `fhs-install-v2ray.sh` (که تحت v2fly/fhs-install-v2ray میزبانی میشود) V2Ray-core را در طرحبندی استاندارد سلسله مراتب فایل سیستم نصب میکند و `/usr/local/bin/v2ray` را برای فایل باینری، `/usr/local/etc/v2ray` را برای پیکربندیها و یک واحد systemd را برای مدیریت سرویس حذف میکند. در Arch-family Linux یک بسته AUR وجود دارد و در Homebrew، فرمولهای انجمن، همان فایل باینری را دارند. هیچ Snap یا AppImage شخص ثالثی وجود ندارد، زیرا V2Ray یک نرمافزار کلاس daemon است که برای اجرا تحت یک مدیر سرویس به جای یک sandbox طراحی شده است.

داکر. مخزن v2fly Docker (`v2fly/v2fly-core`) برای هر نسخه، ایمیجهایی منتشر میکند که زمانی که V2Ray-core نیاز به اجرا در کنار مجموعهای از کانتینرهای مدیریتشده توسط Compose یا Kubernetes دارد، مفید است.

هر مسیری که اپراتور انتخاب کند، مرحله بعدی یکسان است: نوشتن پیکربندی JSON، اشاره به V2Ray روی آن و تماشای شروع دیمن.

کلاینتهای V2Ray: نصب v2rayN روی ویندوز، لینوکس، مک او اس

در سمت کلاینت، اکوسیستم تکهتکه اما عمدتاً قابل اعتماد است.

ویندوز. v2rayN انتخاب غالب است: یک رابط کاربری گرافیکی ویندوز در سینی سیستم که آدرسهای اینترنتی اشتراک VMess و VLESS را وارد میکند، چندین سرور را مدیریت میکند، آمار ترافیک را نمایش میدهد و فایل باینری هسته V2Ray را در پسزمینه اجرا میکند. نصب آن به صورت دانلود و آنزیپ از صفحه انتشار v2rayN GitHub است. رابط کاربری گرافیکی در اولین اجرا به صورت پیشفرض به زبان چینی است و به خاطر این ویژگی خاصش شناخته شده است.

اندروید. v2rayNG معادل تقریبی اندروید است: همان فرمت ایمپورت، همان گردش کار، که در F-Droid و Play Store موجود است. NekoBox جایگزین تکجعبهای با مجموعه پروتکلهای گستردهتر از جمله Hysteria و TUIC است. Hiddify گزینه چند پلتفرمی است که روی اندروید نیز اجرا میشود.

سیستم عامل مک. کلاینتهای قدیمی مک V2RayX و V2RayU سالهاست که بهروزرسانیهای جدی دریافت نکردهاند. Hiddify نسخه مدرن پیشنهادی برای macOS است، و Sing-box برای اپل به عنوان یک گزینه بومی تمیزتر در دسترس است. نصب با یک فایل `.dmg` استاندارد از صفحه انتشار پروژه انجام میشود.

لینوکس. اکثر کاربران لینوکس V2Ray-core را مستقیماً از طریق systemd اجرا میکنند و مرورگر خود را از طریق یک ورودی محلی SOCKS5 مسیریابی میکنند. برای رابط کاربری گرافیکی دسکتاپ، Nekoray و Hiddify هر دو روی لینوکس اجرا میشوند و همان UX مشابه همتایان ویندوزی خود را تولید میکنند.

iOS. Streisand گزینه رایگان است؛ Shadowrocket و V2Box گزینههای پولی هستند. هر سه، آدرسهای اینترنتی vless:// و vmess:// را وارد میکنند و برای تونل کردن ترافیک، به چارچوب Network Extension اپل فراخوانی میکنند.

V2Ray و فشار دور زدن سانسور ۲۰۲۵-۲۰۲۶

فشار بر پروتکلهای V2Ray-stack تا سال ۲۰۲۵ و تا سال ۲۰۲۶ شدت گرفت. تجزیه و تحلیل InstaTunnel در ماه مه ۲۰۲۶، میزان تشخیص تروجان توسط GFW را پس از ارتقاء فایروال در اوت ۲۰۲۵، تقریباً ۹۰ درصد و پس از ارتقاء در سپتامبر، میزان تشخیص VMess را برای VMess، ۸۰ درصد اعلام کرد. Roskomnadzor روسیه تا فوریه ۲۰۲۶، ۴۶۹ سرویس VPN را مسدود کرد که نسبت به ۴۳۹ سرویس در ژانویه افزایش یافته است و در اواخر سال ۲۰۲۵، تداخل فعال با دستدهی VLESS+TLS در لایه TSPU را آغاز کرد.

مسیر مهاجرت عملی، که در پنلهای انجمن و چتهای اپراتورها قابل مشاهده است، از استقرارهای «برهنه» VMess و Trojan فاصله گرفته و به سمت پشتههای استتار شده است: VLESS+REALITY روی Xray، یا پیکربندیهای تکجعبهای که Hysteria و TUIC را برای مسیرهای سازگار با UDP ترکیب میکنند. چتر V2Ray نه به این دلیل که خود چارچوب نامرئی است (که نیست)، بلکه به این دلیل که پروتکلهای داخل آن میتوانند سریعتر از سانسورهایی که میتوانند مدلهای تشخیص جدید را آموزش دهند، تعویض شوند، دوام آورده است. این بدهبستان همان چیزی است که این پلتفرم برای محافظت از آن طراحی شده است.