V2Ray VPN: Tutorial su Project V, protocolli, Xray e fork di Sing-box

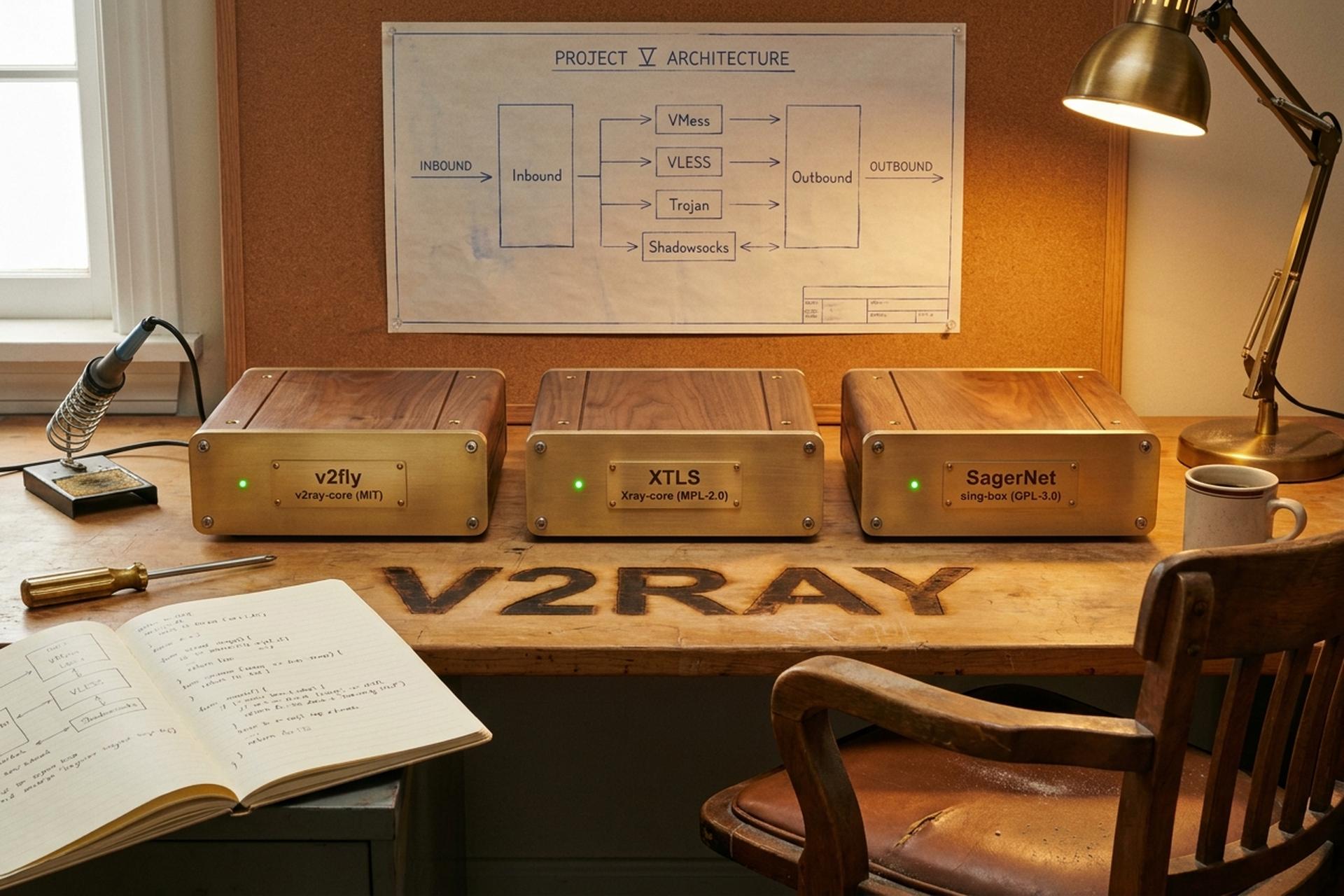

Nel maggio 2026, l'ecosistema V2Ray è ben più ampio di quanto suggerisca la singola "V2Ray VPN" utilizzata nel marketing. Tre implementazioni Go attivamente mantenute portano avanti la famiglia: v2fly/v2ray-core, XTLS/Xray-core e SagerNet/sing-box, che insieme contano circa 106.000 stelle su GitHub. La maggior parte degli articoli sull'argomento ne sceglie una, la chiama V2Ray e si ferma lì. Questo articolo, invece, fa eccezione. Lo strumento in sé è un framework, non un singolo programma, e chi lo utilizza quotidianamente per la privacy e l'accesso a Internet ad alta velocità in aree con restrizioni geografiche, di solito usa una delle tre versioni descritte di seguito, senza soffermarsi troppo sulla differenza.

Quello che segue è una panoramica in un unico tutorial. Da dove proviene V2Ray. I protocolli che supporta: VMess, VLESS, Trojan, Shadowsocks e molti altri. I trasporti su cui viaggiano. Le tre versioni alternative e quando scegliere l'una o l'altra. Dove scaricare il software. Quali client esistono per Windows, Linux e macOS. E come l'ecosistema V2Ray ha resistito all'ondata di pressioni da parte degli stati nel periodo 2025-2026.

Cos'è V2Ray e la storia delle origini di Project V

V2Ray è l'ambiente di runtime al centro del Progetto V: un framework, non un singolo programma proxy, concepito fin dall'inizio per ospitare molteplici protocolli in entrata e in uscita dietro un modello di configurazione comune. La versione 0.1 è stata pubblicata il 18 settembre 2015 con lo pseudonimo di Victoria Raymond, secondo la voce di Wikipedia su V2Ray e i metadati del commit sul repository originale.

Raymond ha smesso di rispondere su tutti i canali pubblici nel febbraio 2019. Il suo profilo GitHub ha mostrato attività sporadica fino a novembre 2019, dopodiché è scomparso del tutto. L'infrastruttura originale di v2ray.com è stata abbandonata insieme agli indirizzi di contatto della fondatrice e i manutentori della community non avevano accesso amministrativo. Nel 2020, un fork gestito dalla community su github.com/v2fly/v2ray-core è diventato l'implementazione di riferimento canonica, con nuove chiavi di firma GPG datate 2 giugno 2020. Quando oggi si parla di "V2Ray", ci si riferisce a questo codice sorgente.

V2Ray come piattaforma di protocollo: VMess, VLESS, Trojan, Shadowsocks

Il punto fondamentale di V2Ray è che non si tratta di un protocollo, bensì di una piattaforma. Una piattaforma che supporta molteplici protocolli e permette a ciascuno di essi di utilizzare il mezzo di trasporto più adatto. Un singolo processo V2Ray-core può gestire contemporaneamente un traffico in entrata VMess, un traffico in entrata VLESS, un traffico in entrata Trojan e un traffico in entrata Shadowsocks. Può instradare il loro traffico attraverso diversi server di uscita a monte e applicare regole di routing differenti a ciascuno di essi.

L'elenco dei protocolli, così come si presenta nella versione v2fly/v2ray-core v5.48.0 (rilasciata il 26 marzo 2026):

V2Ray VMess è il protocollo legacy. Utilizza la propria crittografia AEAD ed è stato il fiore all'occhiello della piattaforma per anni, fornendo comunicazioni sicure tra client e server per scopi anti-censura. La pull request #170, unita a settembre 2020 e inclusa nella versione 4.28.1, ha fatto sì che VMess passasse automaticamente all'autenticazione AEAD ogni volta che il parametro `alterId` era uguale a zero. La vecchia autenticazione basata su MD5 è stata dismessa tra il 2021 e il 2022, diventando ormai un relitto. Secondo le misurazioni della community, il rilevamento di VMess sul Great Firewall cinese è salito a circa l'80% da settembre 2025. Questo è il motivo per cui è caduto in disuso nelle nuove implementazioni.

VLESS è il successore leggero: stessa autenticazione basata su UUID, nessun livello di crittografia integrato, tutto delegato a TLS. L'articolo su VLESS presente su questo sito descrive in dettaglio il funzionamento interno del protocollo. Ai fini di V2Ray, il punto importante è che VLESS è il protocollo più utilizzato dagli utenti moderni dello stack V2Ray. REALITY su Xray è l'abbinamento più comune.

Trojan è un progetto simile, sviluppato da un team diverso. È basato esclusivamente su TLS, autenticato tramite password condivisa anziché UUID e privo di campi aggiuntivi. Il suo minimalismo lo ha reso efficace per anni. L'aggiornamento del Great Firewall cinese (GFW) nell'agosto 2025 ha cambiato le cose e ora il tasso di rilevamento di Trojan si aggira intorno al 90%.

Shadowsocks appartiene a una stirpe completamente diversa: un cifrario AEAD simmetrico senza facciata TLS per impostazione predefinita. La specifica del 2022, nota come SIP022, ha reso obbligatoria la protezione completa contro gli attacchi di replay e ha mandato in pensione i cifrari più vecchi; V2Ray-core la supporta da allora. Le moderne implementazioni di Shadowsocks solitamente abbinano il cifrario a un plugin di trasporto (v2ray-plugin, cloak) per ripristinare il TLS all'esterno.

SOCKS 4, 4a e 5, nonché HTTP, sono supportati come proxy in entrata e in uscita per il routing locale. Sono utili quando si desidera che V2Ray esponga un endpoint SOCKS5 al browser o che utilizzi un proxy HTTP a monte.

MTProto è il protocollo specifico di Telegram. V2Ray-core include gestori MTProto in entrata e in uscita, in ascolto sulla porta 443 con un segreto utente di 32 caratteri esadecimali. È uno dei pochi protocolli non generici presenti sulla piattaforma.

Ciascun protocollo è indipendente dal mezzo di trasporto su cui viaggia. Questa separazione è la caratteristica distintiva della piattaforma.

| Protocollo | Ruolo | Stato del GFW (maggio 2026) | Uso tipico |

|---|---|---|---|

| VMess | Modello di punta Legacy V2Ray | ~80% di rilevamento | Compatibilità con le versioni precedenti |

| VLESS | Leggero, con delega TLS | <5% con REALTÀ | Sistemi moderni resistenti alla censura |

| Troiano | TLS-fronting, autenticazione tramite password | Rilevamento del ~90% | Proxy semplici autogestiti |

| Shadowsocks (SIP022) | Offuscamento simmetrico AEAD | Misto (dipendente dai plugin) | Reti mobili instabili |

| SOCKS / HTTP | proxy generico | n / a | Instradamento locale |

| MTProto | Solo Telegram | n / a | Clienti Telegram |

Trasporti e mux.cool: TCP, WebSocket, gRPC, REALTÀ

Al di sotto dei protocolli si trova il livello di trasporto. Il trasporto decide come i pacchetti V2Ray viaggiano sulla rete. I trasporti supportati in v2fly/v2ray-core sono TCP, mKCP (un flusso affidabile basato su UDP), WebSocket, HTTP/2, QUIC e gRPC. Xray-core aggiunge REALITY (camuffamento dell'handshake tramite impersonificazione TLS) e il più recente trasporto XHTTP. Ciascuno è configurabile indipendentemente dal protocollo. VLESS può utilizzare WebSocket, VMess può utilizzare gRPC e Trojan può utilizzare TCP puro.

Al di sopra del livello di trasporto si trova TLS in quasi tutte le implementazioni reali. L'impostazione predefinita tra il 2022 e il 2024 era "protocollo su WebSocket su TLS su Cloudflare". La CDN di Cloudflare forniva indirizzi IP periferici che i censori non potevano bloccare senza compromettere ampie porzioni di Internet. Questa configurazione funziona ancora nel 2026, sebbene i DPI russi e cinesi abbiano imparato a riconoscere i modelli TLS-in-TLS quando i protocolli più vecchi tentano di incapsularsi all'interno di un tunnel TLS esterno.

mux.cool è il livello di multiplexing di V2Ray, indicato come "v1.mux.cool" nei file di configurazione. Raggruppa più sottoconnessioni proxy su un singolo socket TCP sottostante. L'obiettivo è ridurre la latenza di handshake, non aumentare la velocità di trasmissione. L'effetto pratico è un caricamento più rapido delle pagine sui siti con un elevato numero di connessioni, senza un reale cambiamento nella larghezza di banda grezza.

V2Ray vs Xray vs Sing-box: Tre repository, una sola famiglia

Tre repository sono importanti. Ognuno di essi è un programma Go, ognuno supporta VMess/VLESS/Trojan/Shadowsocks e ognuno ha le proprie opinioni su tutto il resto.

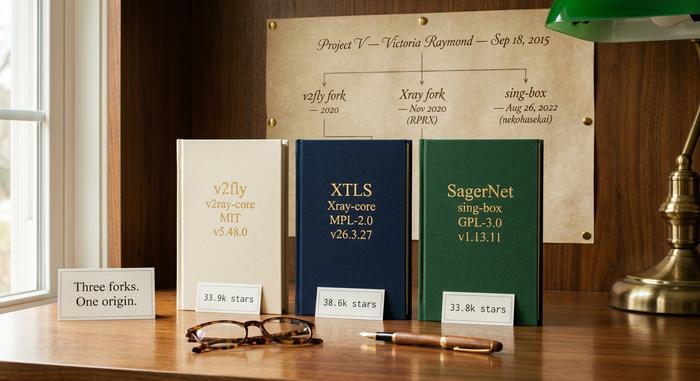

v2fly/v2ray-core è l'implementazione di riferimento, la continuazione spirituale del Progetto V dopo la scomparsa di Victoria Raymond. A maggio 2026 contava 33.900 stelle e 5.000 fork su GitHub, con licenza MIT e versione 5.48.0 come ultima release, rilasciata il 26 marzo 2026. Il ruolo di v2fly è fondamentale: documentazione, gestione del protocollo e database geosite e geoip utilizzati dall'intero ecosistema.

XTLS/Xray-core è il fork di novembre 2020 di RPRX, che ha guidato il progetto VLESS e XTLS all'interno di v2fly fino a quando disaccordi sulla licenza hanno portato a una scissione. È nata l'organizzazione Project X e da allora Xray-core è diventato il fork più attivamente sviluppato: 38.600 stelle e 5.400 fork, con licenza MPL-2.0 e versione 26.3.27 rilasciata il 27 marzo 2026. Le caratteristiche distintive presenti solo in questo fork sono il controllo del flusso XTLS Vision, il camuffamento dell'handshake REALITY e il trasporto XHTTP.

SagerNet/sing-box è l'elemento unificatore. nekohasekai lo ha avviato con la versione 1.0-beta.1 il 26 agosto 2022 e il progetto è cresciuto fino a diventare il binario Go multiprotocollo più pulito del settore: 33.800 stelle, 4.000 fork, GPL-3.0, versione 1.13.11 rilasciata il 23 aprile 2026. Sing-box supporta tutti i protocolli V2Ray, oltre a quelli di nuova generazione: Hysteria, TUIC, Naive e REALITY. Per le nuove implementazioni in cui l'operatore desidera combinare diversi protocolli, sing-box è solitamente il punto di partenza più semplice.

| Implementazione | Stelle | Licenza | Ultimo | Caratteristica distintiva |

|---|---|---|---|---|

| v2fly/v2ray-core | 33.9k | MIT | v5.48.0 (marzo 2026) | Implementazione di riferimento, geosite/geoip |

| XTLS/Xray-core | 38.6k | MPL-2.0 | v26.3.27 (marzo 2026) | XTLS Vision, REALTÀ, XHTTP |

| SagerNet/sing-box | 33.8k | GPL-3.0 | v1.13.11 (aprile 2026) | Binario unificato multiprotocollo, Isteria/TUIC |

La scelta dipende dal caso d'uso. Per la massima fedeltà al protocollo V2Ray, utilizzare v2fly. Per la resistenza alla censura contro il DPI attivo, utilizzare Xray con REALITY. Per un singolo binario in grado di gestire quasi tutto ed esporre strumenti moderni, utilizzare sing-box.

Routing V2Ray: geosite, geoip e connessioni intelligenti.

Il motore di routing personalizzabile di V2Ray è la funzionalità che giustifica silenziosamente la complessità della configurazione. Il motore valuta le regole dall'alto verso il basso, effettuando corrispondenze in base alla categoria di dominio, al CIDR IP, alla porta, al tipo di rete, all'indirizzo IP di origine e al tag in entrata. I dati alla base di questo sistema risiedono in due file binari codificati in protobuf. `geosite.dat` contiene le categorie di dominio (siti cinesi, siti iraniani, reti pubblicitarie, servizi di streaming). `geoip.dat` contiene le mappature IP-paese. Il repository v2fly/geoip ricostruisce entrambi i file automaticamente con cadenza mensile, attingendo da elenchi pubblici.

La configurazione tipica nel mondo reale utilizza lo split tunneling: i siti nazionali bypassano il proxy e instradano il traffico attraverso la connessione locale, mentre tutto il resto passa attraverso la connessione in uscita. Gli operatori in Cina scrivono comunemente regole che corrispondono alle categorie `geosite:cn` e `geoip:cn` per instradare il traffico nazionale localmente, lasciando il proxy per le destinazioni estere. Lo stesso schema, invertito, funziona per gli utenti all'estero che desiderano che il loro traffico bancario mantenga la sua reale geolocalizzazione.

Come scaricare V2Ray-core: release da GitHub, pacchetti, Docker

Esistono tre metodi validi per installare V2Ray-core, a seconda del sistema host.

Release di GitHub. La pagina github.com/v2fly/v2ray-core/releases contiene archivi tar firmati per ogni piattaforma supportata: Linux su amd64 e arm64, Windows, macOS, Android (ARMv7 e ARM64), FreeBSD e Dragonfly. Ogni release include le somme SHA256 e una firma GPG; le chiavi sono documentate nel file README del repository.

Pacchetti di distribuzione. Lo script ufficiale `fhs-install-v2ray.sh` (ospitato in v2fly/fhs-install-v2ray) installa V2Ray-core nella struttura Filesystem Hierarchy Standard, eliminando `/usr/local/bin/v2ray` per il binario, `/usr/local/etc/v2ray` per i file di configurazione e un'unità systemd per la gestione dei servizi. Su Arch Linux è disponibile un pacchetto AUR, mentre su Homebrew le formule della community includono lo stesso binario. Non esiste un pacchetto Snap o AppImage ufficiale, poiché V2Ray è un software di classe daemon progettato per essere eseguito sotto un gestore di servizi anziché in una sandbox.

Docker. Il repository Docker di v2fly (`v2fly/v2fly-core`) pubblica immagini per ogni release, utile quando V2Ray-core deve essere eseguito insieme a una serie di container gestiti da Compose o Kubernetes.

Qualunque percorso scelga l'operatore, il passaggio successivo è sempre lo stesso: scrivere una configurazione JSON, indicarla a V2Ray e attendere l'avvio del demone.

Client V2Ray: installazione di v2rayN su Windows, Linux e Mac OS

Dal lato client, l'ecosistema è frammentato ma perlopiù affidabile.

Windows. v2rayN è la scelta più diffusa: un'interfaccia grafica per Windows che si attiva nella barra delle applicazioni, importa gli URI di sottoscrizione di VMess e VLESS, gestisce più server, espone le statistiche sul traffico ed esegue il binario V2Ray-core in background. L'installazione consiste nel scaricare ed estrarre il file dalla pagina delle release di v2rayN su GitHub. L'interfaccia grafica è impostata di default in cinese al primo avvio ed è nota per questa particolarità.

Android. v2rayNG è l'equivalente Android: stesso formato di importazione, stesso flusso di lavoro, disponibile su F-Droid e Play Store. NekoBox è l'alternativa più simile a una singbox, con un set di protocolli più ampio che include Hysteria e TUIC. Hiddify è l'opzione multipiattaforma che funziona anche su Android.

Mac OS. I client Mac legacy V2RayX e V2RayU non hanno ricevuto aggiornamenti significativi da anni. Hiddify è la soluzione moderna consigliata per macOS, mentre Sing-box per Apple è disponibile come alternativa nativa più pulita. L'installazione avviene tramite un file `.dmg` standard scaricabile dalla pagina delle release del progetto.

Linux. La maggior parte degli utenti Linux esegue V2Ray-core direttamente tramite systemd e instrada il browser attraverso un server SOCKS5 locale in entrata. Per l'interfaccia grafica desktop, sia Nekoray che Hiddify funzionano su Linux e offrono la stessa esperienza utente delle loro controparti per Windows.

iOS. Streisand è l'opzione gratuita; Shadowrocket e V2Box sono a pagamento. Tutte e tre importano URI vless:// e vmess:// e utilizzano il framework Network Extension di Apple per incapsulare il traffico.

V2Ray e le pressioni per aggirare la censura nel periodo 2025-2026

La pressione sui protocolli V2Ray-stack si è intensificata nel corso del 2025 e nel 2026. Un'analisi di InstaTunnel del maggio 2026 ha rilevato una percentuale di rilevamento del GFW pari a circa il 90% per i Trojan dopo l'aggiornamento del firewall dell'agosto 2025 e all'80% per VMess dopo il successivo aggiornamento di settembre. Roskomnadzor, l'agenzia russa per la sicurezza informatica, ha bloccato 469 servizi VPN entro febbraio 2026, rispetto ai 439 di gennaio, e ha iniziato a interferire attivamente con gli handshake VLESS+TLS a livello TSPU alla fine del 2025.

Il percorso di migrazione pratico, visibile nei panel della community e nelle chat degli operatori, si è allontanato dalle implementazioni "nude" di VMess e Trojan per orientarsi verso stack camuffati: VLESS+REALITY su Xray, o configurazioni "sing-box" che combinano Hysteria e TUIC per percorsi compatibili con UDP. L'ombrello V2Ray ha retto non perché il framework in sé sia invisibile (non lo è), ma perché i protocolli al suo interno possono essere sostituiti più velocemente di quanto i censori possano addestrare nuovi modelli di rilevamento. Questo compromesso è ciò che la piattaforma è stata progettata per proteggere.