V2Ray VPN: руководство по Project V, протоколам, Xray и форкам Sing-box.

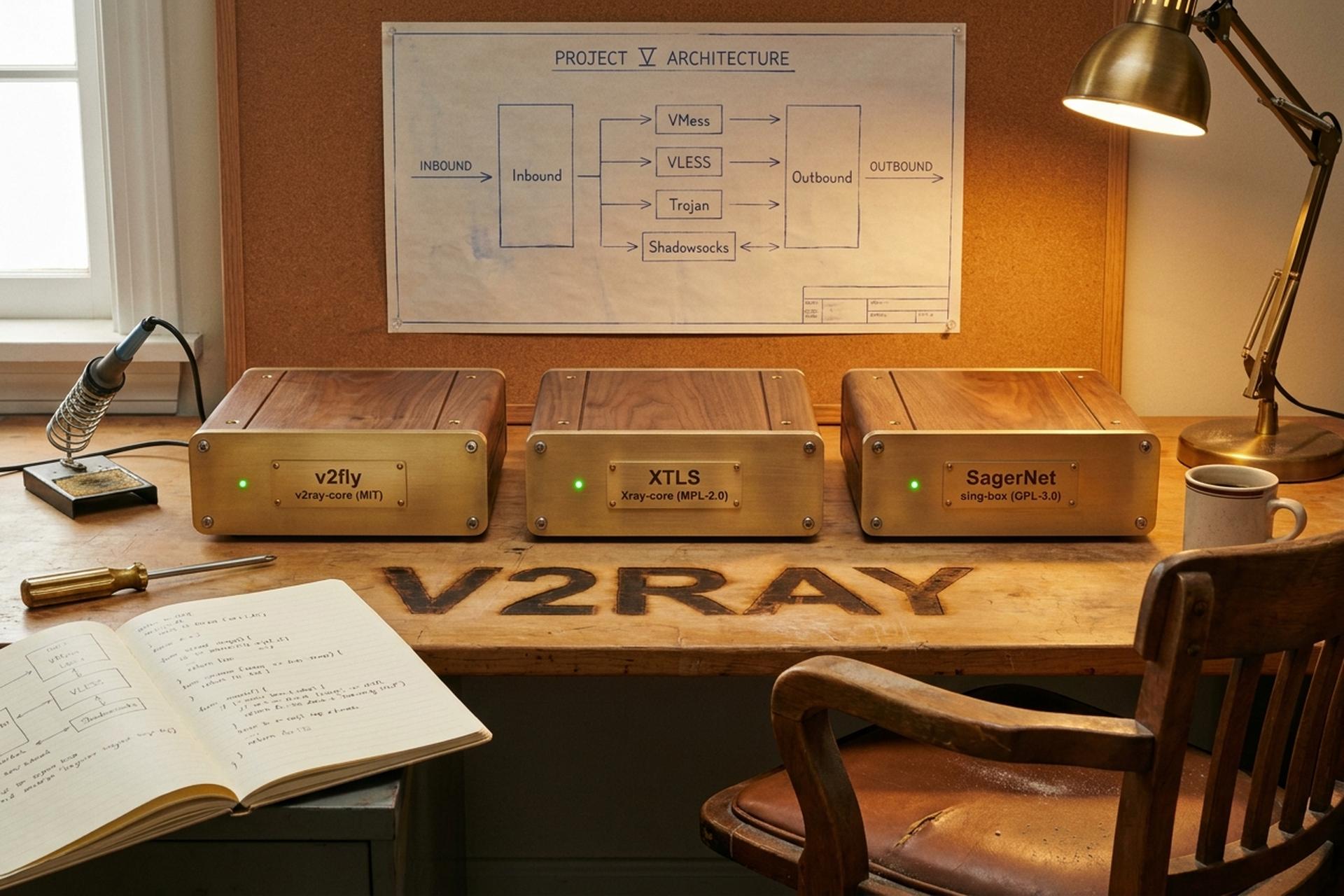

Экосистема V2Ray в мае 2026 года гораздо обширнее, чем предполагает маркетинговый слоган «V2Ray VPN». Три активно поддерживаемые реализации на Go продолжают развитие семейства — v2fly/v2ray-core, XTLS/Xray-core и SagerNet/sing-box — и в совокупности они набрали около 106 000 звёзд на GitHub. Большинство статей на эту тему выбирают одну из них, называют её V2Ray и на этом останавливаются. Эта статья поступает иначе. Сам инструмент представляет собой фреймворк, а не отдельную программу, и люди, которые ежедневно подключаются к нему для обеспечения конфиденциальности и высокоскоростного доступа в интернет в регионах с ограниченным доступом, обычно используют одну из трёх указанных ниже форков, не особо задумываясь о различии.

Далее следует краткий обзор в формате обучающего руководства. История появления V2Ray. Используемые протоколы: VMess, VLESS, Trojan, Shadowsocks и многие другие. Транспортные протоколы, которые они используют. Три конкурирующих форка и когда следует выбирать каждый из них. Где скачать программное обеспечение. Какие клиенты существуют для Windows, Linux и macOS. И как V2Ray выдержал волну государственной цензуры 2025–2026 годов.

Что такое V2Ray и история создания проекта V

V2Ray — это среда выполнения, лежащая в основе проекта V — фреймворк, а не отдельная прокси-программа, изначально предназначенная для поддержки множества входящих и исходящих протоколов за общей моделью конфигурации. Версия 0.1 была опубликована 18 сентября 2015 года под псевдонимом Victoria Raymond, согласно статье в Википедии о V2Ray и метаданным коммита в исходном репозитории.

В феврале 2019 года Реймонд перестала отвечать на сообщения во всех публичных каналах. Её репозиторий GitHub демонстрировал спорадическую активность до ноября 2019 года, а затем затих. Первоначальная инфраструктура v2ray.com была заброшена вместе с контактными адресами основателя, а у сопровождающих сообщество не было административного доступа. В 2020 году созданный сообществом форк по адресу github.com/v2fly/v2ray-core стал канонической эталонной реализацией, с новыми ключами подписи GPG от 2 июня 2020 года. Когда сегодня говорят «V2Ray», имеют в виду именно этот код.

V2Ray как протокольная платформа: VMess, VLESS, Trojan, Shadowsocks

Суть V2Ray в том, что это не протокол, а платформа. Платформа, поддерживающая множество протоколов. Платформа, позволяющая каждому из них использовать тот транспорт, который имеет смысл. Один процесс V2Ray-core может одновременно запускать входящие соединения VMess, VLESS, Trojan и Shadowsocks. Он может направлять их трафик через разные исходящие каналы и применять к каждому из них разные правила маршрутизации.

Список протоколов в версии v2fly/v2ray-core v5.48.0 (выпущенной 26 марта 2026 г.):

V2Ray VMess — это устаревший протокол. Он использует собственное шифрование AEAD и на протяжении многих лет был флагманским протоколом платформы, обеспечивая безопасную связь между клиентом и сервером для защиты от цензуры. Запрос на слияние #170, принятый в сентябре 2020 года и включенный в версию 4.28.1, позволил VMess автоматически переключаться на аутентификацию AEAD всякий раз, когда параметр `alterId` равен нулю. Более старая аутентификация на основе MD5 была выведена из эксплуатации в 2021–2022 годах — теперь это пережиток прошлого. По оценкам сообщества, с сентября 2025 года показатель обнаружения VMess в китайской «Великой китайской стене» вырос примерно до 80 процентов. Именно поэтому он вышел из моды для новых развертываний.

VLESS — это облегченный преемник: та же аутентификация на основе UUID, отсутствие встроенного уровня шифрования, все функции делегированы TLS. Статья о VLESS на этом сайте подробно описывает внутреннее устройство протокола. Для целей V2Ray важно отметить, что VLESS — это то, что большинство современных пользователей стека V2Ray используют именно его. Наиболее распространенная пара — REALITY на Xray.

Троян — это родственная разработка другой команды. Он использует только TLS, аутентификация осуществляется с помощью общего пароля, а не UUID, и не имеет поля для дополнений. Его минимализм обеспечивал ему устойчивость на протяжении многих лет. Обновление GFW в августе 2025 года изменило ситуацию, и теперь обнаружение троянов составляет около 90 процентов.

Shadowsocks относится к совершенно другой эре: это симметричный AEAD-шифр без TLS-фасада по умолчанию. Спецификация 2022 года, известная как SIP022, сделала обязательной полную защиту от повторного воспроизведения и вывела из эксплуатации старые шифры; с тех пор её поддерживает V2Ray-core. В современных развертываниях Shadowsocks обычно используется плагин транспорта (v2ray-plugin, cloak), чтобы вернуть TLS на внешний сервер.

SOCKS 4, 4a и 5, а также HTTP поддерживаются в качестве входящих и исходящих прокси для локальной маршрутизации. Они полезны, когда вы хотите, чтобы V2Ray предоставлял доступ к конечной точке SOCKS5 вашему браузеру или использовал HTTP-прокси вышестоящего сервера.

MTProto — это протокол, разработанный специально для Telegram. V2Ray-core предоставляет обработчики входящих и исходящих запросов MTProto, работающие на порту 443 с использованием 32-символьного шестнадцатеричного пользовательского секрета. Это один из немногих не универсальных протоколов на платформе.

Каждый протокол независим от используемого в нем транспортного протокола. Это разделение является определяющей характеристикой платформы.

| Протокол | Роль | Статус GFW (май 2026 г.) | Типичное использование |

|---|---|---|---|

| ВМесс | Флагманский смартфон Legacy V2Ray | ~80% обнаружения | Обратная совместимость |

| БЕЗ | Легковесный, делегированный TLS | <5% с РЕАЛЬНОСТЬЮ | Современные системы, устойчивые к цензуре |

| Троянский | TLS-фронтинг, аутентификация по паролю | ~90% обнаружения | Простые прокси-серверы с самостоятельным размещением |

| Теневые носки (SIP022) | Симметричная обфускация AEAD | Смешанный (зависит от плагина) | Мобильные, нестабильные сети |

| SOCKS / HTTP | Универсальный прокси | н/д | Локальная маршрутизация |

| MTProto | Только в Telegram | н/д | Клиенты Telegram |

Транспортные протоколы и mux.cool: TCP, WebSocket, gRPC, REALITY

В основе протоколов лежит транспортный уровень. Транспорт определяет, как пакеты V2Ray передаются по сети. В v2fly/v2ray-core поддерживаются следующие транспортные протоколы: TCP, mKCP (надежный поток на основе UDP), WebSocket, HTTP/2, QUIC и gRPC. Xray-core добавляет REALITY (маскировка рукопожатия с помощью имитации TLS) и более новый транспортный протокол XHTTP. Каждый из них настраивается независимо от протокола. VLESS может использовать WebSocket, VMess — gRPC, а Trojan — обычный TCP.

В большинстве реальных развертываний поверх транспортного протокола используется TLS. По умолчанию в 2022–2024 годах использовался протокол «протокол поверх WebSocket поверх TLS поверх Cloudflare». CDN Cloudflare предоставляла IP-адреса на периферии сети, которые цензоры не могли заблокировать, не нарушив работу значительной части интернета. Эта схема по-прежнему работает в 2026 году, хотя российские и китайские системы защиты данных научились распознавать схемы TLS-in-TLS, когда старые протоколы пытаются внедриться во внешний TLS-туннель.

mux.cool — это слой мультиплексирования V2Ray, обозначаемый в конфигурационных файлах как "v1.mux.cool". Он объединяет несколько подсоединений прокси-сервера в один базовый TCP-сокет. Цель — уменьшить задержку при установлении соединения, а не повысить пропускную способность. На практике это приводит к более быстрой загрузке страниц на сайтах с интенсивным использованием соединений, без существенного изменения общей пропускной способности.

V2Ray против Xray против Sing-box: три хранилища, одно семейство.

Важны три репозитория. Каждый из них — это программа на Go, каждый поддерживает VMess/VLESS/трояны/Shadowsocks, и каждый имеет своё собственное мнение обо всём остальном.

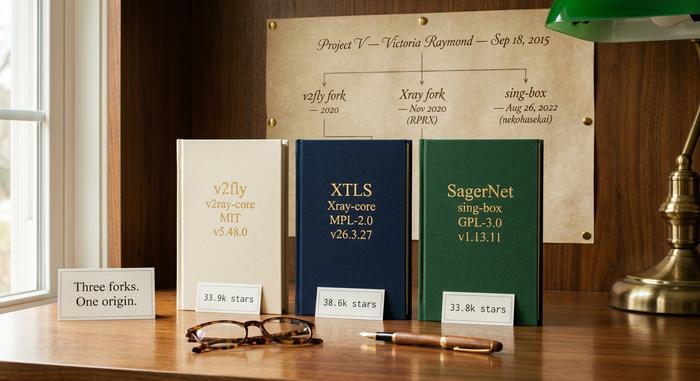

v2fly/v2ray-core — это эталонная реализация, духовное продолжение проекта V после исчезновения Виктории Рэймонд. По состоянию на май 2026 года она имеет 33,9 тыс. звезд и 5,0 тыс. форков на GitHub, распространяется под лицензией MIT, а последняя версия, выпущенная 26 марта 2026 года, — v5.48.0. Роль v2fly канонична: документация, управление протоколом, а также базы данных геосайтов и геоIP, которые используются всей экосистемой.

XTLS/Xray-core — это форк, созданный в ноябре 2020 года RPRX, который возглавлял разработку VLESS и XTLS внутри v2fly до тех пор, пока разногласия по поводу лицензирования не привели к разделению. Была сформирована организация Project X, и с тех пор Xray-core стал более активно разрабатываемым форком: 38,6 тыс. звезд и 5,4 тыс. форков, лицензированных по MPL-2.0, версия v26.3.27 выпущена 27 марта 2026 года. К отличительным особенностям, существующим только здесь, относятся управление потоком XTLS Vision, камуфляж рукопожатия REALITY и транспорт XHTTP.

SagerNet/sing-box — это объединяющий проект. nekohasekai запустил его с версией 1.0-beta.1 26 августа 2022 года, и проект вырос в самый чистый кросспротокольный Go-бинарный файл в этой области: 33,8 тыс. звезд, 4,0 тыс. форков, GPL-3.0, версия 1.13.11 выпущена 23 апреля 2026 года. Sing-box поддерживает все протоколы V2Ray, а также протоколы нового поколения: Hysteria, TUIC, Naive и REALITY. Для новых развертываний, где оператор хочет комбинировать различные протоколы, sing-box обычно является более простой отправной точкой.

| Выполнение | Звезды | Лицензия | Последний | Главная особенность |

|---|---|---|---|---|

| v2fly/v2ray-core | 33,9 тыс. | MIT | v5.48.0 (март 2026 г.) | Эталонная реализация, geosite/geoip |

| XTLS/Xray-core | 38,6 тыс. | MPL-2.0 | v26.3.27 (март 2026 г.) | XTLS Vision, REALITY, XHTTP |

| SagerNet/sing-box | 33,8 тыс. | Лицензия GPL-3.0 | v1.13.11 (апрель 2026 г.) | Многопротокольный унифицированный бинарный протокол, Hysteria/TUIC |

Выбор зависит от конкретного случая. Для максимальной точности протокола по отношению к исходному коду V2Ray используйте v2fly. Для защиты от цензуры, связанной с активным состоянием DPI, используйте Xray с REALITY. Для единого исполняемого файла, способного озвучивать практически всё и предоставляющего доступ к современным инструментам, используйте sing-box.

Маршрутизация V2Ray: геосайт, геоIP и интеллектуальные соединения.

Настраиваемый маршрутизирующий механизм V2Ray — это функция, которая незаметно оправдывает всю остальную сложность конфигурации. Механизм оценивает правила сверху вниз, сопоставляя их по категории домена, IP-адресу CIDR, порту, типу сети, исходному IP-адресу и входящему тегу. Данные хранятся в двух бинарных файлах, закодированных в формате protobuf. Файл `geosite.dat` содержит категории доменов (китайские сайты, иранские сайты, рекламные сети, потоковые сервисы). Файл `geoip.dat` содержит сопоставление IP-адресов со странами. Репозиторий v2fly/geoip автоматически перестраивает оба файла ежемесячно, используя общедоступные списки.

В типичной реальной конфигурации используется раздельное туннелирование: внутренние сайты обходят прокси и маршрутизируются через локальное соединение, в то время как все остальное проходит через исходящий канал. Операторы в Китае обычно создают правила, которые соответствуют категориям `geosite:cn` и `geoip:cn`, чтобы направлять внутренний трафик локально, оставляя прокси для зарубежных направлений. Тот же обратный подход работает для пользователей за рубежом, которые хотят, чтобы их банковский трафик сохранял свою реальную географическую принадлежность.

Как скачать V2Ray-core: релизы на GitHub, пакеты, Docker

Существует три разумных способа установки V2Ray-core, в зависимости от используемой хост-системы.

Релизы на GitHub. На странице github.com/v2fly/v2ray-core/releases представлены подписанные архивы tarball для всех поддерживаемых платформ: Linux на amd64 и arm64, Windows, macOS, Android (ARMv7 и ARM64), FreeBSD и Dragonfly. Каждый релиз содержит контрольные суммы SHA256 и подпись GPG; ключи описаны в файле README репозитория.

Пакеты дистрибутива. Официальный скрипт `fhs-install-v2ray.sh` (размещенный в папке v2fly/fhs-install-v2ray) устанавливает V2Ray-core в структуру Filesystem Hierarchy Standard, размещая `/usr/local/bin/v2ray` для исполняемого файла, `/usr/local/etc/v2ray` для конфигурационных файлов и модуль systemd для управления службами. В дистрибутивах Arch Linux существует пакет AUR, а в Homebrew Community Formulas используется тот же исполняемый файл. Собственных пакетов Snap или AppImage не существует, поскольку V2Ray — это программное обеспечение класса демонов, предназначенное для работы под управлением менеджера служб, а не в песочнице.

Docker. Репозиторий Docker для v2fly (`v2fly/v2fly-core`) публикует образы для каждого релиза, что полезно, когда V2Ray-core необходимо запускать параллельно со стеком контейнеров, управляемых Compose или Kubernetes.

Какой бы путь ни выбрал оператор, следующий шаг один и тот же: написать конфигурацию в формате JSON, указать на нее V2Ray и наблюдать за запуском демона.

Клиенты V2Ray: v2rayN. Установка на Windows, Linux, Mac OS.

На стороне клиента экосистема фрагментирована, но в целом надежна.

Windows. v2rayN — наиболее распространенный вариант: графический интерфейс пользователя для Windows, расположенный в системном трее, который импортирует URI подписок VMess и VLESS, управляет несколькими серверами, предоставляет статистику трафика и запускает исполняемый файл V2Ray-core в фоновом режиме. Установка осуществляется путем загрузки и распаковки с страницы релизов v2rayN на GitHub. При первом запуске графический интерфейс по умолчанию отображает китайский язык, что является характерной особенностью.

Android. v2rayNG — это приблизительный аналог для Android: тот же формат импорта, тот же рабочий процесс, доступен в F-Droid и Play Store. NekoBox — это альтернатива в стиле Sing-Box с более широким набором протоколов, включая Hysteria и TUIC. Hiddify — это кроссплатформенный вариант, который также работает на Android.

Mac OS. Устаревшие клиенты для Mac, V2RayX и V2RayU, не получали серьезных обновлений уже много лет. Hiddify — это современная рекомендация для macOS, а Sing-box для Apple доступен в качестве более удобного нативного варианта. Установка осуществляется с помощью стандартного файла `.dmg` со страницы релизов проекта.

Linux. Большинство пользователей Linux запускают V2Ray-core напрямую через systemd и направляют трафик браузера через локальный SOCKS5-интерфейс. Что касается графического интерфейса пользователя для настольных компьютеров, Nekoray и Hiddify работают на Linux и обеспечивают тот же пользовательский опыт, что и их аналоги для Windows.

iOS. Streisand — бесплатный вариант; Shadowrocket и V2Box — платные. Все три импортируют URI vless:// и vmess:// и используют фреймворк Apple Network Extension для туннелирования трафика.

V2Ray и давление, направленное на обход цензуры в 2025–2026 годах

Давление на протоколы стека V2Ray усилилось в течение 2025 и 2026 годов. Анализ InstaTunnel, проведенный в мае 2026 года, показал, что после обновления брандмауэра в августе 2025 года обнаружение Trojan через GFW составило примерно 90 процентов, а после последующего обновления в сентябре — 80 процентов для VMess. К февралю 2026 года Роскомнадзор заблокировал 469 VPN-сервисов, по сравнению с 439 в январе, и начал активное вмешательство в рукопожатия VLESS+TLS на уровне TSPU в конце 2025 года.

Практический путь миграции, видимый на форумах сообщества и в чатах операторов, пролегает от «голых» развертываний VMess и троянов к замаскированным стекам: VLESS+REALITY на Xray или конфигурации «sing-box», сочетающие Hysteria и TUIC для маршрутизации, совместимой с UDP. Платформа V2Ray выстояла не потому, что сама структура невидима (она не невидима), а потому, что протоколы внутри неё можно заменять быстрее, чем цензоры могут обучать новые модели обнаружения. Именно этот компромисс и был призван защитить платформа.