VPN V2Ray : Tutoriel sur Project V, les protocoles, Xray et les forks de Sing-box

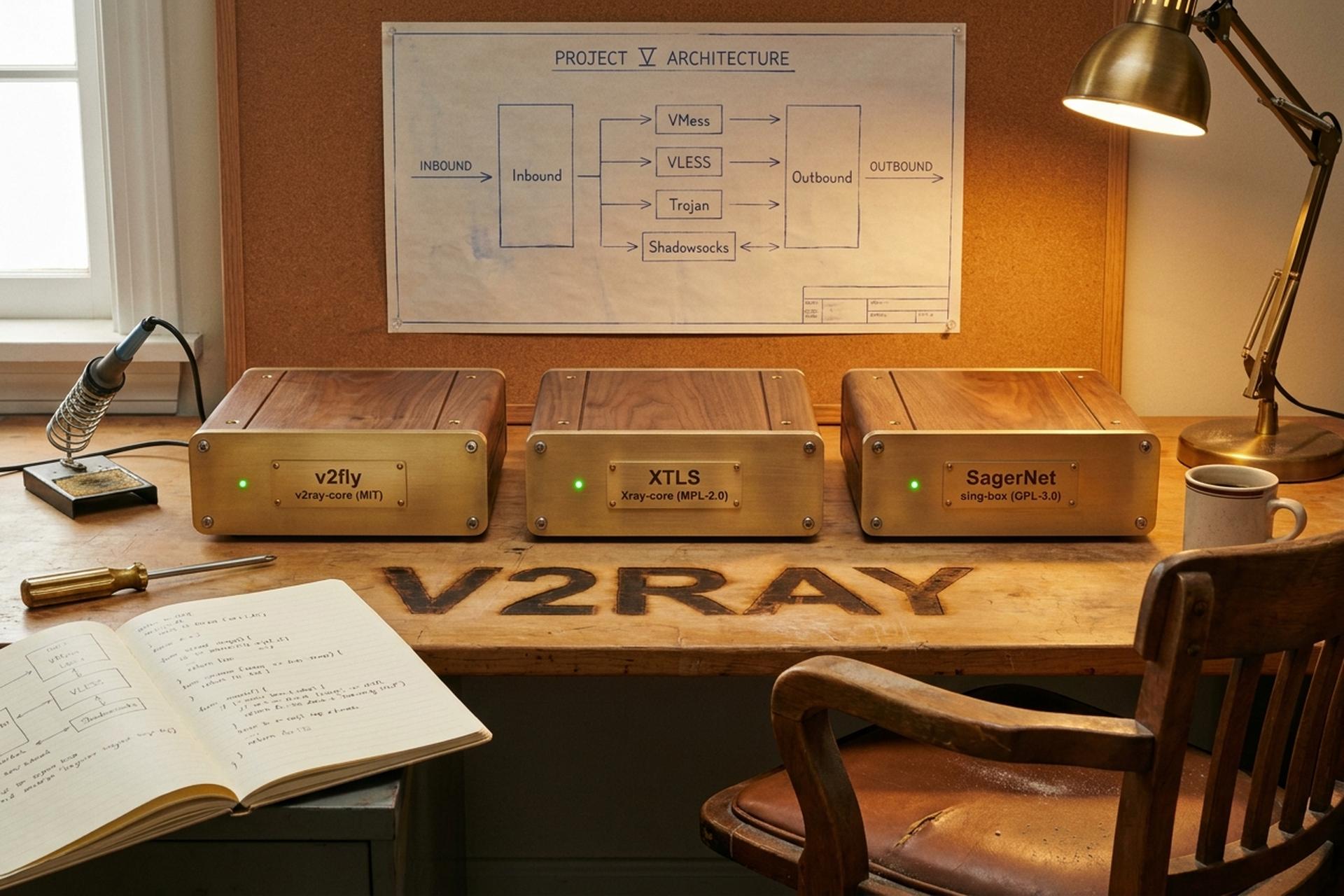

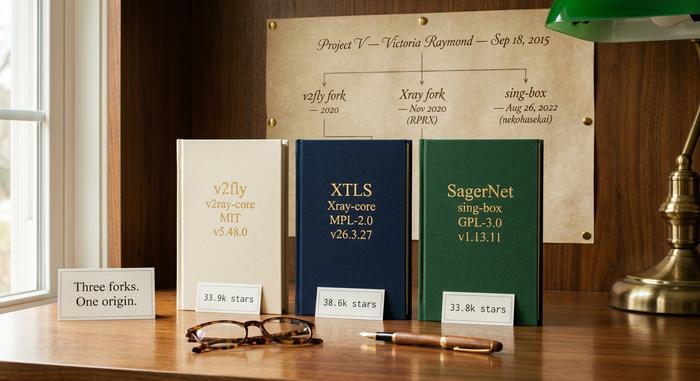

L'écosystème V2Ray en mai 2026 est bien plus vaste que ne le suggère le simple terme « VPN V2Ray » employé dans les supports marketing. Trois implémentations Go activement maintenues perpétuent la famille : v2fly/v2ray-core, XTLS/Xray-core et SagerNet/sing-box. À elles trois, elles cumulent environ 106 000 étoiles sur GitHub. La plupart des articles traitant de ce sujet se contentent d'en choisir une, de la nommer V2Ray, et s'arrêtent là. Ce n'est pas le cas ici. L'outil est en réalité un framework plutôt qu'un programme unique, et les utilisateurs qui s'y connectent quotidiennement pour préserver leur confidentialité et bénéficier d'un accès internet haut débit dans des régions où les restrictions sont levées utilisent généralement l'une des trois implémentations ci-dessous sans trop s'attarder sur la distinction.

Ce qui suit est un tutoriel complet présentant V2Ray. Nous y aborderons son origine, les protocoles qu'il utilise (VMess, VLESS, Trojan, Shadowsocks, et bien d'autres), les infrastructures de transport qu'il emprunte, les trois forks concurrents et leurs critères de choix, les plateformes de téléchargement, les clients disponibles pour Windows, Linux et macOS, ainsi que la manière dont V2Ray a résisté à la vague de censure étatique de 2025-2026.

Qu'est-ce que V2Ray et l'histoire de la création du Projet V ?

V2Ray est le moteur d'exécution au cœur du Projet V — un framework, et non un simple programme proxy, conçu dès le départ pour héberger plusieurs protocoles entrants et sortants derrière un modèle de configuration commun. La version 0.1 a été publiée le 18 septembre 2015 sous le pseudonyme de Victoria Raymond, d'après l'article Wikipédia consacré à V2Ray et afin d'ajouter des métadonnées au dépôt d'origine.

Raymond a cessé de répondre sur tous les canaux publics en février 2019. Son compte GitHub a affiché une activité sporadique jusqu'en novembre 2019, puis est devenu inactif. L'infrastructure originale de v2ray.com a été abandonnée, de même que les coordonnées de la fondatrice, et les contributeurs de la communauté n'avaient plus d'accès administratif. En 2020, un fork communautaire sur github.com/v2fly/v2ray-core est devenu l'implémentation de référence, avec de nouvelles clés de signature GPG datées du 2 juin 2020. Aujourd'hui, lorsque l'on parle de « V2Ray », c'est à ce code source qu'il fait référence.

V2Ray en tant que plateforme de protocole : VMess, VLESS, cheval de Troie, Shadowsocks

V2Ray n'est pas un protocole, mais une plateforme. Une plateforme qui prend en charge plusieurs protocoles et qui permet à chacun d'utiliser le transport le plus approprié. Un seul processus V2Ray-core peut exécuter simultanément un flux entrant VMess, un flux entrant VLESS, un flux entrant Trojan et un flux entrant Shadowsocks. Il peut acheminer leur trafic via différents serveurs de sortie et appliquer des règles de routage différentes à chacun.

Liste des protocoles, telle qu'elle se présente dans v2fly/v2ray-core v5.48.0 (publiée le 26 mars 2026) :

V2Ray VMess est le protocole historique. Il utilise son propre chiffrement AEAD et a longtemps été le pilier de la plateforme, assurant une communication sécurisée entre le client et le serveur pour contourner la censure. La PR n° 170, fusionnée en septembre 2020 et intégrée à la version 4.28.1, a permis à VMess de basculer automatiquement vers l’authentification AEAD lorsque le paramètre `alterId` est égal à zéro. L’ancienne authentification basée sur MD5 a été abandonnée entre 2021 et 2022 et est désormais obsolète. Depuis septembre 2025, le taux de détection de VMess par le Grand Pare-feu chinois a atteint environ 80 %, selon les mesures de la communauté. C’est pourquoi il est devenu moins populaire pour les nouveaux déploiements.

VLESS est la version allégée qui succède à VLESS : même authentification basée sur les UUID, pas de couche de chiffrement intégrée, tout est délégué à TLS. L’article sur VLESS sur ce site décrit en détail le fonctionnement interne du protocole. Pour V2Ray, l’important est que VLESS soit la solution la plus couramment déployée par les utilisateurs de la suite V2Ray. REALITY est la solution la plus courante sur Xray.

Trojan est un logiciel malveillant similaire, conçu par une autre équipe. Il utilise exclusivement le protocole TLS, s'authentifie par un mot de passe partagé plutôt que par un UUID et ne propose aucun champ pour les modules complémentaires. Son minimalisme a longtemps fait sa force. La mise à jour du Grand Pare-feu GFW en août 2025 a changé la donne, et le taux de détection de Trojan avoisine désormais les 90 %.

Shadowsocks appartient à une toute autre lignée : un chiffrement AEAD symétrique sans façade TLS par défaut. La spécification SIP022 de 2022 a rendu obligatoire la protection complète contre la relecture et a mis hors service les anciens chiffrements ; V2Ray-core assure cette protection depuis. Les déploiements modernes de Shadowsocks associent généralement ce chiffrement à un plugin de transport (v2ray-plugin, cloak) afin de réactiver le protocole TLS.

Les protocoles SOCKS 4, 4a et 5, ainsi que HTTP, sont pris en charge en tant que proxys entrants et sortants pour le routage local. Ils sont utiles lorsque vous souhaitez que V2Ray expose un point de terminaison SOCKS5 à votre navigateur ou qu'il utilise un proxy HTTP en amont.

MTProto est le protocole spécifique à Telegram. V2Ray-core intègre des gestionnaires MTProto entrants et sortants, à l'écoute sur le port 443 avec un secret utilisateur de 32 caractères hexadécimaux. Il s'agit de l'un des rares protocoles non génériques de la plateforme.

Chaque protocole est indépendant du réseau de transport qu'il utilise. Cette séparation est la propriété fondamentale de la plateforme.

| Protocole | Rôle | État du GFW (mai 2026) | Utilisation typique |

|---|---|---|---|

| VMess | Le fleuron Legacy V2Ray | ~80% de détection | Compatibilité ascendante |

| VLESS | Léger, délégué TLS | <5% avec la RÉALITÉ | Systèmes modernes résistants à la censure |

| troyen | Authentification par mot de passe avec TLS frontal | ~90% de détection | Proxies simples auto-hébergés |

| Shadowsocks (SIP022) | Obfuscation AEAD symétrique | Mixte (dépendant du plugin) | Réseaux mobiles instables |

| SOCKS / HTTP | Procuration générique | n / A | Routage local |

| MTProto | Telegram uniquement | n / A | Clients Telegram |

Transports et mux.cool : TCP, WebSocket, gRPC, REALITY

Sous les protocoles se trouve la couche transport. Celle-ci détermine le cheminement des paquets V2Ray sur le réseau. Les transports pris en charge par v2fly/v2ray-core sont TCP, mKCP (un flux fiable basé sur UDP), WebSocket, HTTP/2, QUIC et gRPC. Xray-core ajoute REALITY (camouflage de la négociation TLS via l'usurpation d'identité) et le transport plus récent XHTTP. Chaque transport est configurable indépendamment du protocole. VLESS peut utiliser WebSocket, VMess peut utiliser gRPC et Trojan peut utiliser TCP brut.

Dans la quasi-totalité des déploiements réels, le protocole TLS est utilisé comme couche de transport. Entre 2022 et 2024, la configuration par défaut était « protocole sur WebSocket, lui-même sur TLS et via Cloudflare ». Le CDN de Cloudflare fournissait des adresses IP périphériques que les censeurs ne pouvaient bloquer sans paralyser une grande partie d'Internet. Cette configuration reste fonctionnelle en 2026, bien que les systèmes d'inspection approfondie des paquets (DPI) russes et chinois aient appris à reconnaître les techniques d'encapsulation TLS dans un tunnel TLS externe, utilisées par les anciens protocoles.

mux.cool est la couche de multiplexage de V2Ray, désignée par « v1.mux.cool » dans les fichiers de configuration. Elle regroupe plusieurs sous-connexions proxy sur une seule socket TCP sous-jacente. L'objectif est de réduire la latence d'établissement de la liaison, et non d'augmenter le débit. Concrètement, cela se traduit par un chargement plus rapide des pages sur les sites gourmands en connexions, sans réelle augmentation de la bande passante brute.

V2Ray vs Xray vs Sing-box : Trois référentiels, une seule famille

Trois dépôts sont importants. Chacun est un programme Go, chacun prend en charge VMess/VLESS/Trojan/Shadowsocks, et chacun a son propre avis sur tout le reste.

v2fly/v2ray-core est l'implémentation de référence, la suite logique du Projet V après la disparition de Victoria Raymond. En mai 2026, elle comptait 33 900 étoiles et 5 000 forks sur GitHub, sous licence MIT, la version 5.48.0 étant la plus récente (26 mars 2026). Le rôle de v2fly est fondamental : documentation, gestion du protocole et bases de données de géolocalisation et d'adresses IP utilisées par l'ensemble de l'écosystème.

XTLS/Xray-core est la version dérivée de novembre 2020 créée par RPRX, qui a dirigé les projets VLESS et XTLS au sein de v2fly jusqu'à ce que des désaccords de licence entraînent une scission. L'organisation Project X a été formée et Xray-core est depuis devenue la version dérivée la plus activement développée : 38 600 étoiles et 5 400 forks, sous licence MPL-2.0, avec la version 26.3.27 sortie le 27 mars 2026. Ses fonctionnalités exclusives sont le contrôle de flux XTLS Vision, le camouflage de la communication REALITY et le transport XHTTP.

SagerNet/sing-box est l'outil unificateur. Lancé par nekohasekai avec la version 1.0-beta.1 le 26 août 2022, le projet est devenu le binaire Go multiprotocole le plus performant du marché : 33 800 étoiles, 4 000 forks, licence GPL 3.0, version 1.13.11 publiée le 23 avril 2026. Sing-box prend en charge tous les protocoles V2Ray ainsi que la nouvelle génération : Hysteria, TUIC, Naive et REALITY. Pour les nouveaux déploiements où l'opérateur souhaite combiner différents protocoles, sing-box est généralement le point de départ le plus simple.

| Mise en œuvre | Étoiles | Licence | Dernier | Caractéristique principale |

|---|---|---|---|---|

| noyau v2fly/v2ray | 33,9k | MIT | v5.48.0 (mars 2026) | Implémentation de référence, geosite/geoip |

| Noyau XTLS/Xray | 38,6k | MPL-2.0 | v26.3.27 (mars 2026) | Vision XTLS, RÉALITÉ, XHTTP |

| SagerNet/sing-box | 33,8k | GPL-3.0 | v1.13.11 (avril 2026) | Binaire unifié multiprotocole, Hysteria/TUIC |

Le choix dépend du cas d'utilisation. Pour une fidélité maximale au protocole V2Ray d'origine, utilisez v2fly. Pour une résistance à la censure contre l'inspection approfondie des paquets (DPI) active, utilisez Xray avec REALITY. Pour un seul exécutable capable de gérer la quasi-totalité des langages et exposant des outils modernes, utilisez sing-box.

Routage V2Ray : géosite, géo-adresse IP et connexions intelligentes

Le moteur de routage personnalisable de V2Ray justifie pleinement la complexité de sa configuration. Ce moteur évalue les règles de haut en bas, en fonction de la catégorie de domaine, du CIDR IP, du port, du type de réseau, de l'adresse IP source et de l'étiquette entrante. Les données sous-jacentes sont stockées dans deux fichiers binaires encodés en protobuf. `geosite.dat` contient les catégories de domaine (sites chinois, sites iraniens, régies publicitaires, services de streaming). `geoip.dat` contient les correspondances entre adresses IP et pays. Le dépôt v2fly/geoip reconstruit automatiquement ces deux fichiers tous les mois, à partir de listes publiques.

Dans la pratique, on utilise généralement le split tunneling : les sites nationaux contournent le proxy et empruntent la connexion locale, tandis que tout le reste passe par la connexion sortante. En Chine, les opérateurs définissent souvent des règles correspondant aux catégories `geosite:cn` et `geoip:cn` pour acheminer le trafic national localement, en réservant le proxy aux destinations étrangères. Le même principe s'applique aux utilisateurs à l'étranger qui souhaitent que leur trafic bancaire conserve sa localisation géographique réelle.

Comment télécharger V2Ray-core : versions GitHub, packages, Docker

Il existe trois manières raisonnables d'installer V2Ray-core, en fonction de l'hôte.

Les versions GitHub sont disponibles sur la page github.com/v2fly/v2ray-core/releases. Elles contiennent des archives signées pour toutes les plateformes prises en charge : Linux (amd64 et arm64), Windows, macOS, Android (ARMv7 et ARM64), FreeBSD et Dragonfly. Chaque version inclut les sommes de contrôle SHA256 et une signature GPG ; les clés sont documentées dans le fichier README du dépôt.

Distribution des paquets. Le script officiel `fhs-install-v2ray.sh` (hébergé dans v2fly/fhs-install-v2ray) installe V2Ray-core selon la structure FHS (Filesystem Hierarchy Standard), en plaçant le binaire dans `/usr/local/bin/v2ray`, les fichiers de configuration dans `/usr/local/etc/v2ray` et une unité systemd pour la gestion des services. Sur les distributions Linux de la famille Arch, un paquet AUR est disponible, et sur Homebrew, les formules communautaires contiennent le même binaire. Il n'existe pas de paquet Snap ou AppImage officiel, car V2Ray est un logiciel de type démon conçu pour s'exécuter sous un gestionnaire de services plutôt que dans un environnement isolé.

Docker. Le dépôt Docker v2fly (`v2fly/v2fly-core`) publie des images pour chaque version, utiles lorsque V2Ray-core doit fonctionner en parallèle d'une pile de conteneurs gérés par Compose ou Kubernetes.

Quel que soit le chemin choisi par l'opérateur, l'étape suivante est la même : écrire une configuration JSON, la pointer vers V2Ray et regarder le démon démarrer.

Clients V2Ray : v2rayN Installation sur Windows, Linux et Mac OS

Côté client, l'écosystème est fragmenté mais globalement fiable.

Sous Windows, v2rayN est la solution privilégiée : une interface graphique (GUI) Windows accessible depuis la barre d'état système, qui importe les URI d'abonnement VMess et VLESS, gère plusieurs serveurs, affiche les statistiques de trafic et exécute le binaire V2Ray-core en arrière-plan. L'installation consiste à télécharger et décompresser le fichier depuis la page des versions de v2rayN sur GitHub. L'interface est par défaut en chinois au premier lancement, une particularité bien connue.

Pour Android, v2rayNG est l'équivalent approximatif : même format d'importation, même flux de travail, disponible sur F-Droid et le Play Store. NekoBox est l'alternative plus conviviale, avec un ensemble de protocoles plus étendu incluant Hysteria et TUIC. Hiddify est l'option multiplateforme, également compatible avec Android.

macOS. Les anciens clients Mac V2RayX et V2RayU n'ont pas bénéficié de mises à jour majeures depuis des années. Hiddify est la solution recommandée sur macOS, Sing-box pour Apple étant une alternative native plus propre. L'installation se fait via un fichier `.dmg` standard disponible sur la page des versions du projet.

Sous Linux, la plupart des utilisateurs exécutent V2Ray-core directement via systemd et font transiter leur navigateur par un serveur SOCKS5 local. Pour l'interface graphique, Nekoray et Hiddify fonctionnent sous Linux et offrent une expérience utilisateur identique à celle de leurs équivalents Windows.

iOS. Streisand est l'option gratuite ; Shadowrocket et V2Box sont payantes. Ces trois solutions importent les URI vless:// et vmess:// et utilisent le framework Network Extension d'Apple pour tunneler le trafic.

V2Ray et la pression du contournement de la censure en 2025-2026

La pression sur les protocoles V2Ray s'est intensifiée tout au long de 2025 et jusqu'en 2026. Une analyse d'InstaTunnel datant de mai 2026 estimait le taux de détection des chevaux de Troie par le GFW à environ 90 % après la mise à jour du pare-feu d'août 2025 et à 80 % pour VMess après la mise à jour de septembre. L'agence russe Roskomnadzor a bloqué 469 services VPN en février 2026, contre 439 en janvier, et a commencé à interférer activement avec les échanges VLESS+TLS au niveau de la couche TSPU fin 2025.

La migration concrète observée sur les forums communautaires et les discussions entre opérateurs a consisté à abandonner les déploiements VMess et Trojan « nus » au profit de solutions camouflées : VLESS+REALITY sur Xray, ou des configurations mono-machine combinant Hysteria et TUIC pour les routes compatibles UDP. Si la plateforme V2Ray a perduré, ce n'est pas parce que le framework lui-même est invisible (il ne l'est pas), mais parce que les protocoles qu'il contient peuvent être remplacés plus rapidement que les systèmes de censure ne peuvent entraîner de nouveaux modèles de détection. C'est ce compromis que la plateforme a été conçue pour protéger.