V2Ray VPN: Tutorial Project V, Protokol, Xray, dan Sing-box Forks

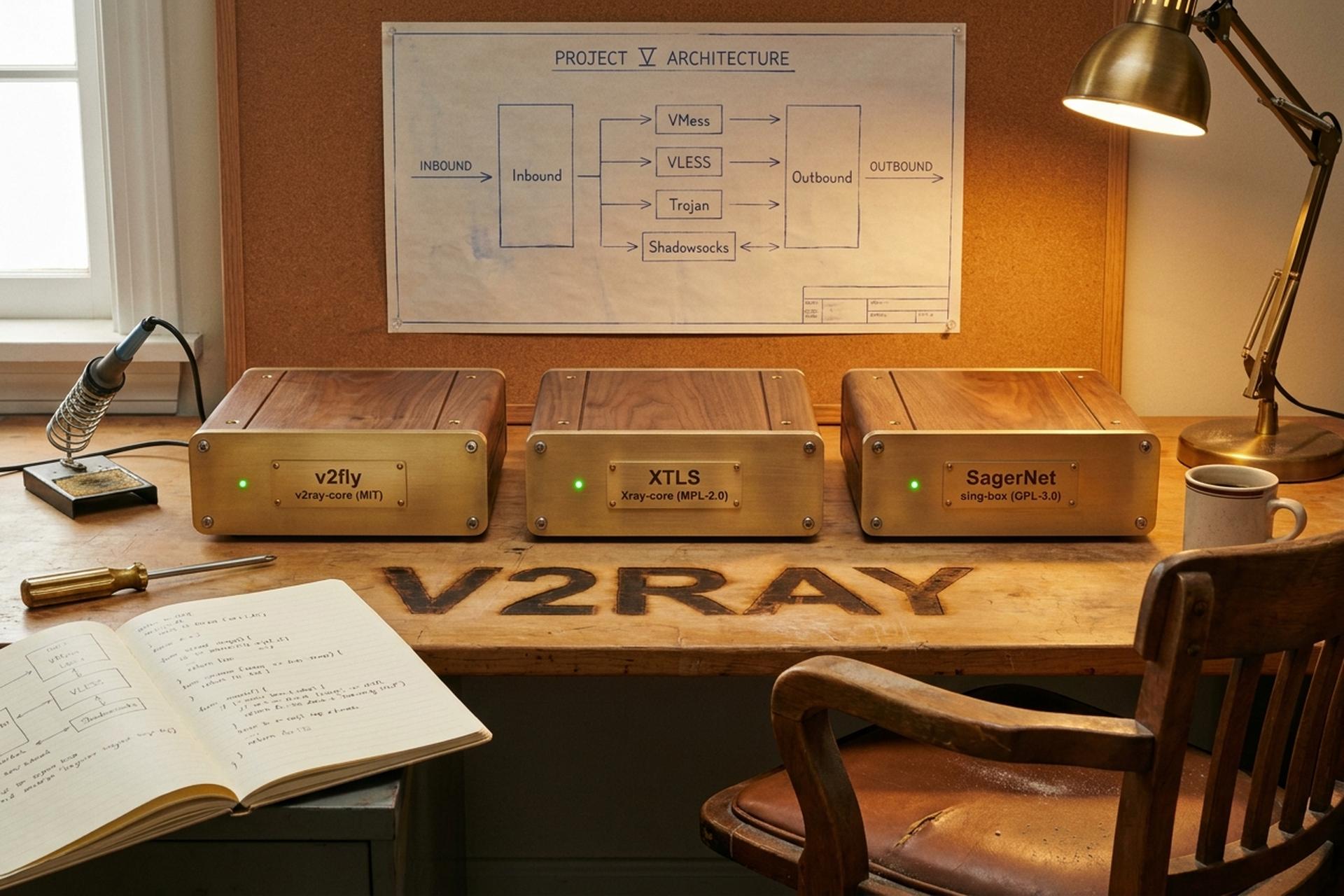

Ekosistem V2Ray pada Mei 2026 lebih besar daripada yang disarankan oleh istilah pemasaran "V2Ray VPN" tunggal. Tiga implementasi Go yang aktif dipelihara meneruskan keluarga ini — v2fly/v2ray-core, XTLS/Xray-core, dan SagerNet/sing-box — dan secara keseluruhan mereka memiliki sekitar 106.000 bintang GitHub. Sebagian besar artikel yang Anda baca tentang subjek ini memilih salah satunya, menyebutnya V2Ray, dan membiarkannya begitu saja. Artikel ini berbeda. Alat itu sendiri adalah kerangka kerja, bukan program tunggal, dan orang-orang yang terhubung dengannya setiap hari untuk privasi dan akses internet berkecepatan tinggi di wilayah yang dibatasi biasanya menggunakan salah satu dari tiga fork di bawah ini tanpa banyak memikirkan perbedaannya.

Berikut ini adalah ikhtisar tutorial tunggal. Asal-usul V2Ray. Protokol yang digunakannya: VMess, VLESS, Trojan, Shadowsocks, dan beberapa lainnya. Transport yang mereka gunakan. Tiga fork yang bersaing dan kapan harus memilih masing-masing. Tempat mengunduh perangkat lunak. Klien apa saja yang tersedia untuk Windows, Linux, dan macOS. Dan bagaimana V2Ray bertahan di bawah gelombang tekanan sensor tingkat negara pada tahun 2025–2026.

Apa Itu V2Ray dan Kisah Asal Usul Project V

V2Ray adalah runtime yang menjadi inti dari Project V — sebuah kerangka kerja, bukan program proxy tunggal, yang sejak awal dirancang untuk menampung berbagai protokol masuk dan keluar di balik model konfigurasi umum. Versi 0.1 diterbitkan pada 18 September 2015 dengan nama samaran Victoria Raymond, menurut entri Wikipedia tentang V2Ray dan metadata commit pada repositori aslinya.

Raymond berhenti merespons di semua saluran publik pada Februari 2019. GitHub-nya menunjukkan aktivitas sporadis hingga November 2019 dan kemudian menjadi sepi. Infrastruktur v2ray.com asli ditinggalkan bersama dengan alamat kontak pendirinya, dan pengelola komunitas tidak memiliki akses administratif. Pada tahun 2020, sebuah fork yang dipimpin komunitas di github.com/v2fly/v2ray-core menjadi implementasi referensi kanonik, dengan kunci penandatanganan GPG baru tertanggal 2 Juni 2020. Ketika orang menyebut "V2Ray" hari ini, inilah basis kode yang mereka maksud.

V2Ray sebagai Platform Protokol: VMess, VLESS, Trojan, Shadowsocks

Inti dari V2Ray adalah bahwa ia bukan sebuah protokol. Ia adalah sebuah platform. Sebuah platform yang mendukung banyak protokol. Sebuah platform yang memungkinkan setiap protokol berjalan di atas transport apa pun yang sesuai. Sebuah proses V2Ray-core tunggal dapat menjalankan VMess inbound, VLESS inbound, Trojan inbound, dan Shadowsocks inbound secara bersamaan. Ia dapat mengarahkan lalu lintas mereka melalui outbound upstream yang berbeda. Ia dapat menerapkan aturan routing yang berbeda untuk masing-masing protokol.

Daftar protokol, sebagaimana yang ada di v2fly/v2ray-core v5.48.0 (dirilis 26 Maret 2026):

V2Ray VMess adalah protokol lama. Protokol ini menggunakan enkripsi AEAD sendiri dan merupakan andalan platform selama bertahun-tahun, menyediakan komunikasi aman antara klien dan server untuk penggunaan anti-sensor. PR #170, yang digabungkan pada September 2020 dan dirilis dalam v4.28.1, membuat VMess secara otomatis beralih ke otentikasi AEAD setiap kali parameter `alterId` sama dengan nol. Otentikasi berbasis MD5 yang lebih lama dihentikan pada tahun 2021–2022 — sekarang menjadi peninggalan. Deteksi VMess pada Great Firewall Tiongkok telah meningkat menjadi sekitar 80 persen sejak September 2025, menurut pengukuran komunitas. Itulah mengapa protokol ini kurang populer untuk penerapan baru.

VLESS adalah penerus yang ringan: autentikasi berbasis UUID yang sama, tanpa lapisan enkripsi bawaan, semuanya didelegasikan ke TLS. Artikel VLESS di situs ini membahas internal protokol secara mendalam. Untuk keperluan V2Ray, poin pentingnya adalah VLESS adalah yang paling banyak digunakan oleh pengguna V2Ray-stack modern. REALITY pada Xray adalah pasangan yang umum.

Trojan adalah desain saudara dari tim yang berbeda. Ia hanya menggunakan TLS, diautentikasi dengan kata sandi bersama alih-alih UUID, tanpa bidang tambahan. Minimalisme desainnya membuatnya kuat selama bertahun-tahun. Pembaruan GFW pada Agustus 2025 mengubah hal itu, dan deteksi Trojan sekarang berada di sekitar 90 persen.

Shadowsocks berasal dari garis keturunan yang berbeda sama sekali: sebuah cipher AEAD simetris tanpa fasad TLS secara default. Spesifikasi tahun 2022 yang dikenal sebagai SIP022 mewajibkan perlindungan replay penuh dan menonaktifkan cipher yang lebih lama; V2Ray-core telah menggunakannya sejak saat itu. Implementasi Shadowsocks modern biasanya memasangkan cipher dengan plugin transport (v2ray-plugin, cloak) untuk mengembalikan TLS ke luar.

SOCKS 4, 4a, dan 5 serta HTTP didukung sebagai proxy masuk dan keluar untuk perutean lokal. Ini berguna ketika Anda ingin V2Ray mengekspos endpoint SOCKS5 ke browser Anda, atau untuk menggunakan proxy HTTP di hulu.

MTProto adalah protokol khusus Telegram. V2Ray-core menyediakan handler MTProto masuk dan keluar, yang mendengarkan pada port 443 dengan rahasia pengguna 32 karakter heksadesimal. Ini adalah salah satu dari sedikit protokol non-generik di platform ini.

Setiap protokol bersifat independen dari media transportasi yang dilaluinya. Pemisahan itulah yang menjadi ciri khas platform tersebut.

| Protokol | Peran | Status GFW (Mei 2026) | Penggunaan umum |

|---|---|---|---|

| VMess | Legacy V2Ray unggulan | Deteksi ~80% | Kompatibilitas mundur |

| VLESS | Ringan, didelegasikan TLS | <5% dengan REALITAS | Sistem tahan sensor modern |

| Trojan | Otentikasi kata sandi dengan TLS-fronting | Deteksi ~90% | Proxy sederhana yang dihosting sendiri |

| Shadowsocks (SIP022) | Obfusifikasi AEAD simetris | Campuran (tergantung plugin) | Jaringan seluler yang tidak stabil. |

| KAOS KAKI / HTTP | Proksi generik | tidak tersedia | Perutean lokal |

| MTProto | Khusus Telegram | tidak tersedia | Klien Telegram |

Transportasi dan mux.cool: TCP, WebSocket, gRPC, REALITY

Di bawah protokol terdapat lapisan transport. Transport menentukan bagaimana paket V2Ray berjalan melalui jaringan. Transport yang didukung di v2fly/v2ray-core adalah TCP, mKCP (aliran andal berbasis UDP), WebSocket, HTTP/2, QUIC, dan gRPC. Xray-core menambahkan REALITY (kamuflase jabat tangan melalui peniruan TLS) dan transport XHTTP yang lebih baru. Masing-masing dapat dikonfigurasi secara independen dari protokol. VLESS dapat menggunakan WebSocket, VMess dapat menggunakan gRPC, Trojan dapat menggunakan TCP mentah.

Di atas protokol transport, TLS terdapat di hampir setiap implementasi nyata. Standar pada tahun 2022–2024 adalah "protokol melalui WebSocket melalui TLS melalui Cloudflare." CDN Cloudflare menyediakan IP edge yang tidak dapat diblokir oleh sensor tanpa merusak sebagian besar internet. Pengaturan tersebut masih berfungsi pada tahun 2026, meskipun DPI Rusia dan Tiongkok telah belajar mengenali pola TLS-dalam-TLS ketika protokol lama mencoba membungkus diri mereka di dalam terowongan TLS luar.

mux.cool adalah lapisan multiplexing V2Ray, yang diakses sebagai "v1.mux.cool" di dalam konfigurasi. Ia menggabungkan beberapa sub-koneksi proxy ke dalam satu soket TCP yang mendasarinya. Tujuannya adalah mengurangi latensi jabat tangan (handshake), bukan meningkatkan throughput. Efek praktisnya adalah pemuatan halaman yang lebih cepat pada situs yang membutuhkan banyak koneksi, tanpa perubahan nyata pada bandwidth mentah.

V2Ray vs Xray vs Sing-box: Tiga Repositori, Satu Keluarga

Tiga repositori ini penting. Masing-masing adalah program Go, masing-masing mendukung VMess/VLESS/Trojan/Shadowsocks, dan masing-masing memiliki pendapatnya sendiri tentang segala hal lainnya.

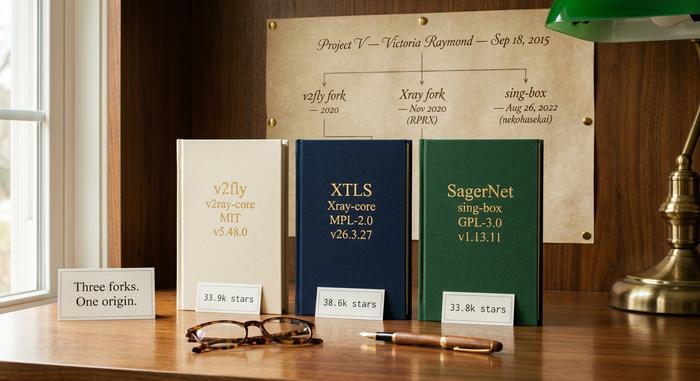

v2fly/v2ray-core adalah implementasi referensi, kelanjutan spiritual dari Project V setelah hilangnya Victoria Raymond. Hingga Mei 2026, proyek ini memiliki 33,9 ribu bintang dan 5,0 ribu fork di GitHub, berlisensi MIT, dengan versi 5.48.0 sebagai rilis terbaru pada 26 Maret 2026. Peran v2fly sangat penting: dokumentasi, pengelolaan protokol, dan basis data geosite dan geoip yang digunakan oleh seluruh ekosistem.

XTLS/Xray-core adalah fork November 2020 oleh RPRX, yang memimpin upaya VLESS dan XTLS di dalam v2fly hingga perselisihan lisensi menyebabkan perpecahan. Organisasi Project X dibentuk, dan Xray-core sejak itu menjadi fork yang lebih aktif dikembangkan: 38,6 ribu bintang dan 5,4 ribu fork, dilisensikan di bawah MPL-2.0, dengan v26.3.27 dirilis pada 27 Maret 2026. Fitur khas yang hanya ada di sini adalah kontrol aliran XTLS Vision, kamuflase jabat tangan REALITY, dan transport XHTTP.

SagerNet/sing-box adalah penyatunya. nekohasekai memulainya dengan v1.0-beta.1 pada 26 Agustus 2022, dan proyek ini telah berkembang menjadi biner Go lintas protokol terbersih di ruang lingkupnya: 33,8 ribu bintang, 4,0 ribu fork, GPL-3.0, v1.13.11 dirilis pada 23 April 2026. Sing-box mendukung setiap protokol V2Ray ditambah generasi yang lebih baru: Hysteria, TUIC, Naive, dan REALITY. Untuk penerapan baru di mana operator ingin mencampur dan mencocokkan, sing-box biasanya merupakan titik awal yang lebih mudah.

| Pelaksanaan | Bintang | Lisensi | Terbaru | Fitur khas |

|---|---|---|---|---|

| v2fly/v2ray-core | 33,9 ribu | MIT | v5.48.0 (Maret 2026) | Implementasi referensi, geosite/geoip |

| Inti XTLS/Xray | 38,6 ribu | MPL-2.0 | v26.3.27 (Maret 2026) | Visi XTLS, REALITAS, XHTTP |

| SagerNet/sing-box | 33,8 ribu | GPL-3.0 | v1.13.11 (April 2026) | Sistem biner terpadu multi-protokol, Hysteria/TUIC |

Pilihan mana yang tepat bergantung pada kasus penggunaannya. Untuk kesetiaan protokol maksimum terhadap V2Ray upstream, jalankan v2fly. Untuk ketahanan terhadap sensor pada DPI aktif, jalankan Xray dengan REALITY. Untuk satu biner yang dapat berkomunikasi dengan hampir semua hal dan menyediakan alat bantu modern, jalankan sing-box.

Perutean V2Ray: geosite, geoip, dan Koneksi Cerdas

Mesin perutean V2Ray yang dapat disesuaikan adalah fitur yang secara diam-diam membenarkan kompleksitas konfigurasi lainnya. Mesin ini mengevaluasi aturan dari atas ke bawah, mencocokkan berdasarkan kategori domain, IP CIDR, port, jenis jaringan, IP sumber, dan tag masuk. Data di baliknya tersimpan dalam dua biner yang dikodekan protobuf. `geosite.dat` berisi kategori domain (situs web Tiongkok, situs web Iran, jaringan iklan, layanan streaming). `geoip.dat` berisi pemetaan IP ke negara. Repositori v2fly/geoip secara otomatis membangun kembali keduanya setiap bulan, mengambil data dari daftar publik.

Konfigurasi dunia nyata yang umum menggunakan split tunneling: situs domestik melewati proxy dan dialihkan melalui koneksi lokal, sementara yang lainnya melalui koneksi keluar. Operator di Tiongkok biasanya membuat aturan yang sesuai dengan kategori `geosite:cn` dan `geoip:cn` untuk mengarahkan lalu lintas domestik secara lokal, sementara proxy digunakan untuk tujuan luar negeri. Pola yang sama, tetapi dibalik, berlaku untuk pengguna di luar negeri yang ingin lalu lintas perbankan mereka tetap berada di lokasi geografis sebenarnya.

Cara Mengunduh V2Ray-core: Rilis GitHub, Paket, Docker

Ada tiga cara yang masuk akal untuk menginstal V2Ray-core, tergantung pada host yang digunakan.

Rilis GitHub. Halaman github.com/v2fly/v2ray-core/releases berisi tarball yang ditandatangani untuk setiap platform yang didukung: Linux pada amd64 dan arm64, Windows, macOS, Android (ARMv7 dan ARM64), FreeBSD, dan Dragonfly. Setiap rilis menyertakan jumlah SHA256 dan tanda tangan GPG; kunci-kunci tersebut didokumentasikan dalam README repositori.

Paket distribusi. Skrip resmi `fhs-install-v2ray.sh` (yang tersedia di v2fly/fhs-install-v2ray) menginstal V2Ray-core ke dalam tata letak Filesystem Hierarchy Standard, menempatkan `/usr/local/bin/v2ray` untuk biner, `/usr/local/etc/v2ray` untuk konfigurasi, dan unit systemd untuk manajemen layanan. Pada Linux keluarga Arch, terdapat paket AUR, dan pada formula komunitas Homebrew terdapat biner yang sama. Tidak ada Snap atau AppImage pihak pertama, karena V2Ray adalah perangkat lunak kelas daemon yang dirancang untuk berjalan di bawah pengelola layanan, bukan di dalam sandbox.

Docker. Repositori Docker v2fly (`v2fly/v2fly-core`) menerbitkan image untuk setiap rilis, berguna ketika V2Ray-core perlu dijalankan bersamaan dengan tumpukan kontainer yang dikelola oleh Compose atau Kubernetes.

Apa pun jalur yang dipilih operator, langkah selanjutnya tetap sama: tulis konfigurasi JSON, arahkan V2Ray ke konfigurasi tersebut, dan saksikan daemon mulai berjalan.

Klien V2Ray: Instalasi v2rayN di Windows, Linux, Mac OS

Di sisi klien, ekosistemnya terfragmentasi tetapi sebagian besar dapat diandalkan.

Windows. v2rayN adalah pilihan utama: GUI Windows berbasis system tray yang mengimpor URI langganan VMess dan VLESS, mengelola beberapa server, menampilkan statistik lalu lintas, dan menjalankan biner inti V2Ray di latar belakang. Instalasi dilakukan dengan mengunduh dan mengekstrak dari halaman rilis GitHub v2rayN. GUI secara default menggunakan bahasa Mandarin saat pertama kali diluncurkan dan terkenal dengan keunikan tersebut.

Android. v2rayNG adalah padanan Android yang kurang lebih sama: format impor yang sama, alur kerja yang sama, tersedia di F-Droid dan Play Store. NekoBox adalah alternatif berbasis single-box, dengan rangkaian protokol yang lebih luas termasuk Hysteria dan TUIC. Hiddify adalah opsi lintas platform yang juga berjalan di Android.

Mac OS. Klien Mac lawas V2RayX dan V2RayU belum menerima pembaruan serius selama bertahun-tahun. Hiddify adalah rekomendasi modern di macOS, dengan Sing-box untuk Apple tersedia sebagai opsi asli yang lebih bersih. Instalasi menggunakan file `.dmg` standar dari halaman rilis proyek.

Linux. Sebagian besar pengguna Linux menjalankan V2Ray-core secara langsung melalui systemd dan mengarahkan browser mereka melalui SOCKS5 lokal. Untuk GUI desktop, Nekoray dan Hiddify keduanya berjalan di Linux dan menghasilkan UX yang sama dengan versi Windows-nya.

iOS. Streisand adalah pilihan gratis; Shadowrocket dan V2Box adalah pilihan berbayar. Ketiganya mengimpor URI vless:// dan vmess:// dan memanggil kerangka kerja Ekstensi Jaringan Apple untuk meneruskan lalu lintas.

V2Ray dan Tekanan untuk Melewati Sensor pada Tahun 2025–2026

Tekanan pada protokol V2Ray-stack meningkat sepanjang tahun 2025 dan hingga tahun 2026. Analisis InstaTunnel pada Mei 2026 menunjukkan deteksi GFW mencapai sekitar 90 persen untuk Trojan setelah peningkatan firewall pada Agustus 2025 dan 80 persen untuk VMess setelah pembaruan lanjutan pada September. Roskomnadzor Rusia memblokir 469 layanan VPN pada Februari 2026, meningkat dari 439 pada Januari, dan mulai melakukan intervensi aktif terhadap proses jabat tangan VLESS+TLS pada lapisan TSPU pada akhir tahun 2025.

Jalur migrasi praktis, yang terlihat di panel komunitas dan obrolan operator, telah menjauh dari penerapan VMess dan Trojan "telanjang" dan menuju tumpukan yang disamarkan: VLESS+REALITY pada Xray, atau konfigurasi satu kotak yang menggabungkan Hysteria dan TUIC untuk rute yang ramah UDP. Payung V2Ray bertahan bukan karena kerangka kerjanya sendiri tidak terlihat (memang tidak), tetapi karena protokol di dalamnya dapat diganti lebih cepat daripada kemampuan sensor untuk melatih model deteksi baru. Kompromi itulah yang dirancang untuk dilindungi oleh platform ini.