V2Ray VPN: samouczek dotyczący projektu V, protokołów, Xray i rozwidleń Sing-box

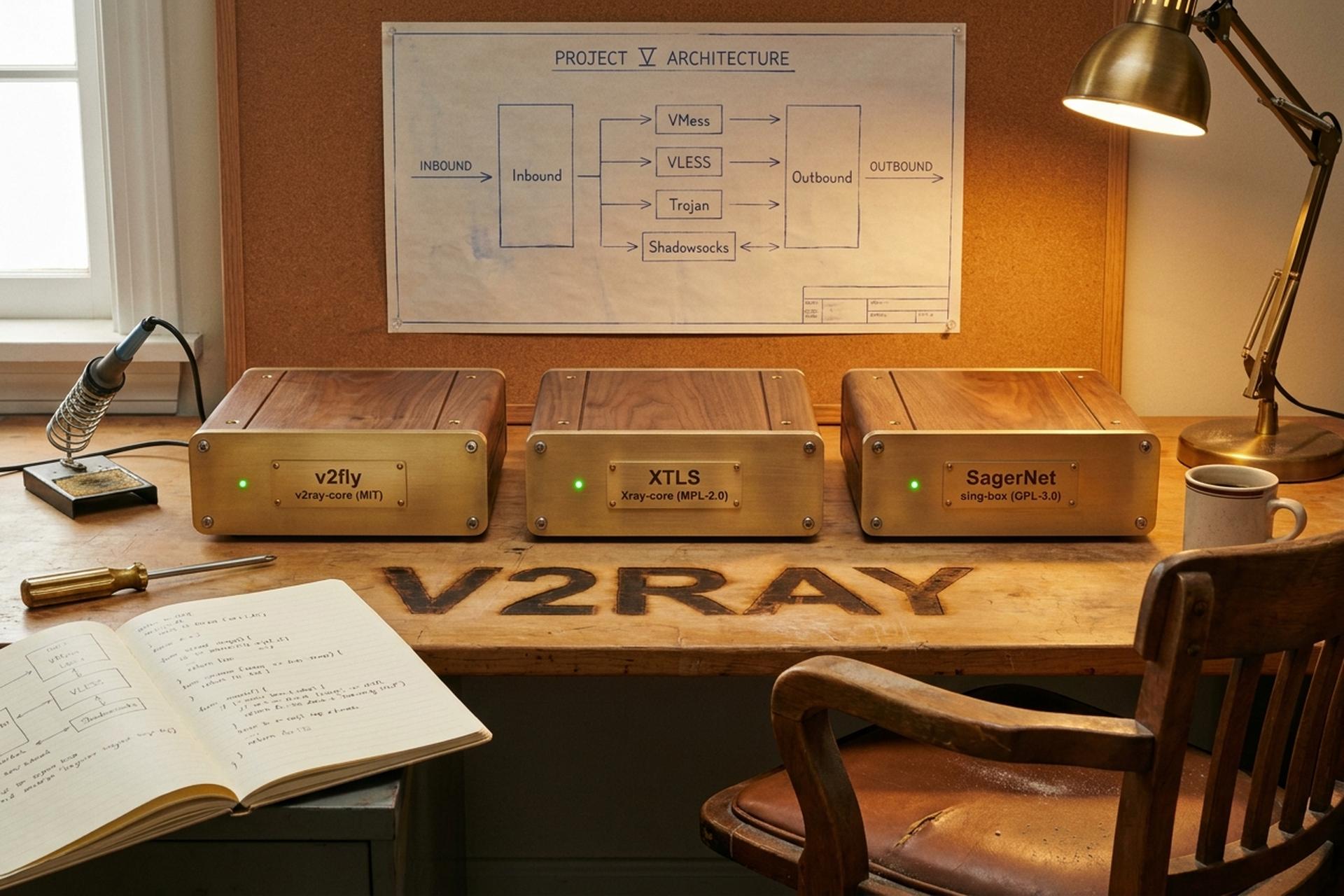

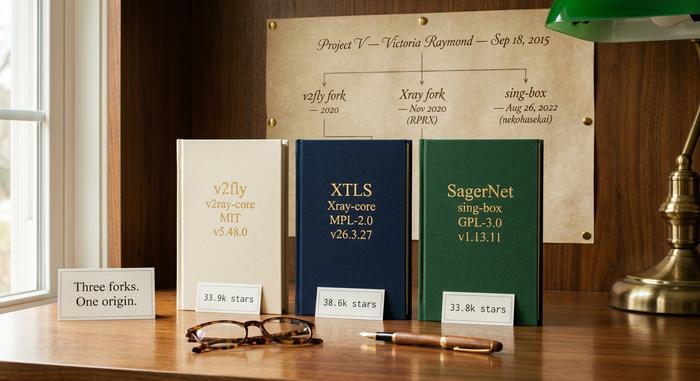

Ekosystem V2Ray w maju 2026 roku jest większy, niż sugeruje pojedyncze hasło „V2Ray VPN” w tekście marketingowym. Trzy aktywnie utrzymywane implementacje Go kontynuują rozwój rodziny – v2fly/v2ray-core, XTLS/Xray-core i SagerNet/sing-box – i łącznie odpowiadają za około 106 000 gwiazdek na GitHubie. Większość artykułów na ten temat wybiera jedną z nich, nazywa ją V2Ray i tak ją zostawia. Ten artykuł nie. Samo narzędzie jest raczej frameworkiem niż pojedynczym programem, a osoby, które łączą się z nim codziennie w celu zachowania prywatności i szybkiego dostępu do internetu w regionach objętych ograniczeniami, zazwyczaj korzystają z jednego z trzech poniższych forków, nie zastanawiając się zbytnio nad tym rozróżnieniem.

Poniżej znajduje się przegląd w formie pojedynczego samouczka. Skąd wziął się V2Ray. Protokoły, które obsługuje: VMess, VLESS, Trojan, Shadowsocks i kilka innych. Transporty, na których się poruszają. Trzy konkurencyjne forki i kiedy wybrać każdy z nich. Gdzie pobrać oprogramowanie. Jakie są klienty dla systemów Windows, Linux i macOS. I jak parasol V2Ray przetrwał falę presji cenzury na poziomie stanowym w latach 2025–2026.

Czym jest V2Ray i historia powstania Projektu V

V2Ray to środowisko wykonawcze stanowiące rdzeń Projektu V — framework, a nie pojedynczy program proxy, od początku przeznaczony do obsługi wielu protokołów przychodzących i wychodzących w oparciu o wspólny model konfiguracji. Wersja 0.1 została opublikowana 18 września 2015 roku pod pseudonimem Victoria Raymond, zgodnie z wpisem na Wikipedii dotyczącym V2Ray oraz zatwierdzeniem metadanych w oryginalnym repozytorium.

Raymond przestała odpowiadać na wszystkich publicznych kanałach w lutym 2019 roku. Jej GitHub wykazywał sporadyczną aktywność do listopada 2019 roku, a następnie ucichł. Oryginalna infrastruktura v2ray.com została porzucona wraz z adresami kontaktowymi założyciela, a opiekunowie społeczności nie mieli dostępu administracyjnego. W 2020 roku fork społecznościowy pod adresem github.com/v2fly/v2ray-core stał się kanoniczną implementacją referencyjną, z nowymi kluczami podpisu GPG datowanymi na 2 czerwca 2020 roku. Kiedy ludzie mówią dziś „V2Ray”, mają na myśli właśnie tę bazę kodu.

V2Ray jako platforma protokołu: VMess, VLESS, Trojan, Shadowsocks

Istotą V2Ray jest to, że nie jest protokołem. Jest platformą. Platformą obsługującą wiele protokołów. Platformą, która pozwala każdemu z nich korzystać z dowolnego, sensownego transportu. Pojedynczy proces V2Ray-core może jednocześnie obsługiwać ruch przychodzący VMess, VLESS, Trojan i Shadowsocks. Może kierować ich ruch przez różne strumienie wychodzące. Do każdego z nich może stosować różne reguły routingu.

Lista protokołów w wersji v2fly/v2ray-core v5.48.0 (wydanej 26 marca 2026 r.):

V2Ray VMess to starszy protokół. Wykorzystuje on własne szyfrowanie AEAD i przez lata był flagowym produktem platformy, zapewniając bezpieczną komunikację między klientem a serwerem w celu ochrony przed cenzurą. PR #170, scalony we wrześniu 2020 roku i wydany w wersji 4.28.1, sprawił, że VMess automatycznie przełączał się na uwierzytelnianie AEAD za każdym razem, gdy parametr `alterId` był równy zero. Starsze uwierzytelnianie oparte na algorytmie MD5 zostało wycofane w latach 2021–2022 — obecnie jest to relikt. Wykrywalność VMess na chińskim Wielkim Zaporze Sieciowej wzrosła do około 80% od września 2025 roku, według pomiarów społeczności. Właśnie dlatego przestało być popularne w nowych wdrożeniach.

VLESS to lekki następca: to samo uwierzytelnianie oparte na UUID, brak wbudowanej warstwy szyfrowania, wszystko delegowane do TLS. Artykuł o VLESS na tej stronie szczegółowo omawia wewnętrzne mechanizmy protokołu. W przypadku V2Ray istotne jest to, że VLESS jest wykorzystywany przez większość współczesnych użytkowników stosu V2Ray. RZECZYWISTOŚĆ w Xray to powszechne połączenie.

Trojan to projekt siostrzany, opracowany przez inny zespół. Działa wyłącznie w oparciu o protokół TLS, uwierzytelniany wspólnym hasłem, a nie identyfikatorem UUID, i nie posiada pola „adds”. Jego minimalizm zapewniał mu stabilność przez lata. Aktualizacja GFW w sierpniu 2025 roku zmieniła tę sytuację, a wykrywalność trojanów wynosi obecnie około 90 procent.

Shadowsocks wywodzi się z zupełnie innej linii: symetrycznego szyfru AEAD bez domyślnej fasady TLS. Specyfikacja z 2022 roku, znana jako SIP022, wprowadziła obowiązkową pełną ochronę przed powtórzeniami i wycofała starsze szyfry; od tamtej pory jest ona wspierana przez V2Ray-core. Współczesne wdrożenia Shadowsocks zazwyczaj łączą szyfr z wtyczką transportową (v2ray-plugin, cloak), aby ponownie umieścić TLS na zewnątrz.

Protokoły SOCKS 4, 4a i 5 oraz HTTP są obsługiwane jako serwery proxy przychodzące i wychodzące do routingu lokalnego. Są przydatne, gdy chcesz, aby V2Ray udostępnił punkt końcowy SOCKS5 Twojej przeglądarce lub korzystał z serwera proxy HTTP.

MTProto to protokół specyficzny dla Telegramu. V2Ray-core dostarcza handlery MTProto dla połączeń przychodzących i wychodzących, nasłuchujące na porcie 443 z 32-znakowym szesnastkowym kluczem użytkownika. Jest to jeden z niewielu protokołów niegenerycznych na platformie.

Każdy protokół jest niezależny od środka transportu, którym się porusza. To rozdzielenie jest cechą definiującą platformę.

| Protokół | Rola | Status GFW (maj 2026) | Typowe zastosowanie |

|---|---|---|---|

| VMess | Flagowy model Legacy V2Ray | ~80% wykrywalności | Wsteczna kompatybilność |

| MNIEJ | Lekki, delegowany przez TLS | <5% z RZECZYWISTOŚCIĄ | Nowoczesne konfiguracje odporne na cenzurę |

| trojański | TLS-fronting, uwierzytelnianie hasłem | ~90% wykrywalności | Samodzielnie hostowane proste serwery proxy |

| Skarpety cieni (SIP022) | Symetryczne zaciemnianie AEAD | Mieszane (zależne od wtyczki) | Sieci mobilne, niestabilne |

| SKARPETKI / HTTP | Ogólny serwer proxy | brak danych | Trasowanie lokalne |

| MTProto | Tylko Telegram | brak danych | Klienci Telegramu |

Transporty i mux.cool: TCP, WebSocket, gRPC, REALITY

Pod protokołami znajduje się warstwa transportowa. Transport decyduje o tym, jak pakiety V2Ray przemieszczają się po kablu. Obsługiwane przez v2fly/v2ray-core transporty to TCP, mKCP (niezawodny strumień oparty na UDP), WebSocket, HTTP/2, QUIC i gRPC. Xray-core dodaje REALITY (kamuflaż uzgadniania poprzez podszywanie się pod TLS) oraz nowszy transport XHTTP. Każdy z nich jest konfigurowalny niezależnie od protokołu. VLESS obsługuje WebSocket, VMess obsługuje gRPC, a Trojan obsługuje surowy TCP.

Ponad transportem znajduje się TLS w niemal każdym rzeczywistym wdrożeniu. Domyślnym ustawieniem w latach 2022–2024 był „protokół przez WebSocket przez TLS przez Cloudflare”. Sieć CDN Cloudflare zapewniała brzegowe adresy IP, których cenzorzy nie mogli zablokować bez naruszenia dużych części internetu. Ta konfiguracja nadal działa w 2026 roku, chociaż rosyjski i chiński DPI nauczyły się rozpoznawać wzorce TLS-in-TLS, gdy starsze protokoły próbują wniknąć w zewnętrzny tunel TLS.

mux.cool to warstwa multipleksująca V2Ray, adresowana w plikach konfiguracyjnych jako „v1.mux.cool”. Grupuje ona wiele podpołączeń proxy w jednym gnieździe TCP. Celem jest zmniejszenie opóźnień w uzgadnianiu, a nie zwiększenie przepustowości. Praktycznym efektem jest szybsze ładowanie stron w witrynach o dużym natężeniu połączeń, bez realnej zmiany przepustowości.

V2Ray kontra Xray kontra Sing-box: trzy repozytoria, jedna rodzina

Liczą się trzy repozytoria. Każde z nich to program Go, każde obsługuje VMess/VLESS/Trojan/Shadowsocks i każde ma swoje własne zdanie na temat wszystkiego innego.

v2fly/v2ray-core to implementacja referencyjna, duchowa kontynuacja Projektu V po zniknięciu Victorii Raymond. W maju 2026 roku projekt ma 33,9 tys. gwiazdek i 5 tys. forków na GitHubie, licencjonowany przez MIT, a wersja 5.48.0 została wydana 26 marca 2026 roku. Rola v2fly jest kanoniczna: dokumentacja, nadzór nad protokołami oraz bazy danych geosite i geoip, z których korzysta cały ekosystem.

XTLS/Xray-core to fork z listopada 2020 roku autorstwa RPRX, który kierował projektami VLESS i XTLS w ramach v2fly, dopóki spory licencyjne nie doprowadziły do rozłamu. Powstała organizacja Project X, a Xray-core stał się od tego czasu aktywniej rozwijanym forkiem: forki 38,6 tys. gwiazd i 5,4 tys. gwiazd, licencjonowane na podstawie licencji MPL-2.0, z wersją 26.3.27 wydaną 27 marca 2026 roku. Główne funkcje dostępne tylko w tym forku to kontrola przepływu XTLS Vision, kamuflaż uścisku dłoni REALITY oraz transport XHTTP.

SagerNet/sing-box jest unifikatorem. nekohasekai uruchomił go z wersją v1.0-beta.1 26 sierpnia 2022 roku, a projekt rozrósł się do najczystszego międzyprotokołowego pliku binarnego Go w przestrzeni: 33,8 tys. gwiazdek, 4 tys. rozwidleń, GPL-3.0, wersja v1.13.11 wydana 23 kwietnia 2026 roku. Sing-box obsługuje wszystkie protokoły V2Ray oraz nowszą generację: Hysteria, TUIC, Naive i REALITY. W przypadku nowych wdrożeń, w których operator chce mieszać i dopasowywać, Sing-box jest zazwyczaj łatwiejszym punktem wyjścia.

| Realizacja | Gwiazdy | Licencja | Najnowszy | Cecha charakterystyczna |

|---|---|---|---|---|

| rdzeń v2fly/v2ray | 33,9 tys. | MIT | v5.48.0 (marzec 2026) | Implementacja referencyjna, geosite/geoip |

| XTLS/rdzeń rentgenowski | 38,6 tys. | MPL-2.0 | v26.3.27 (marzec 2026) | Wizja XTLS, RZECZYWISTOŚĆ, XHTTP |

| SagerNet/sing-box | 33,8 tys. | GPL-3.0 | v1.13.11 (kwiecień 2026) | Wieloprotokołowy zunifikowany binarny, Hysteria/TUIC |

Wybór zależy od przypadku użycia. Aby zapewnić maksymalną wierność protokołu dla upstream V2Ray, uruchom v2fly. Aby zapewnić odporność na cenzurę DPI w stanie aktywnym, uruchom Xray z REALITY. Aby uzyskać pojedynczy plik binarny, który potrafi komunikować się z niemal wszystkimi urządzeniami i udostępniać nowoczesne narzędzia, uruchom sing-box.

Trasowanie V2Ray: geosite, geoip i inteligentne połączenia

Konfigurowalny silnik routingu V2Ray to funkcja, która dyskretnie usprawiedliwia resztę złożoności konfiguracji. Silnik analizuje reguły od góry do dołu, dopasowując je do kategorii domeny, CIDR IP, portu, typu sieci, źródłowego adresu IP i znacznika przychodzącego. Dane za tym stoją w dwóch plikach binarnych zakodowanych w protobuf. Plik `geosite.dat` zawiera kategorie domen (strony chińskie, strony irańskie, sieci reklamowe, usługi streamingowe). Plik `geoip.dat` zawiera mapowania adresów IP na kraje. Repozytorium v2fly/geoip automatycznie odbudowuje oba pliki co miesiąc, korzystając z list publicznych.

Typowa konfiguracja w świecie rzeczywistym wykorzystuje tunelowanie rozdzielone: witryny krajowe omijają serwer proxy i przekierowują przez połączenie lokalne, podczas gdy cała reszta przechodzi przez połączenie wychodzące. Operatorzy w Chinach często tworzą reguły zgodne z kategoriami `geosite:cn` i `geoip:cn`, aby kierować ruch krajowy lokalnie, pozostawiając serwer proxy dla celów zagranicznych. Ten sam schemat, w odwrotnej kolejności, działa dla użytkowników zagranicznych, którzy chcą, aby ich ruch bankowy zachował swoją rzeczywistą geografię.

Jak pobrać V2Ray-core: wydania GitHub, pakiety, Docker

Istnieją trzy rozsądne sposoby instalacji V2Ray-core, w zależności od hosta.

Wersje GitHub. Strona github.com/v2fly/v2ray-core/releases zawiera podpisane tarballe dla każdej obsługiwanej platformy: Linux na amd64 i arm64, Windows, macOS, Android (ARMv7 i ARM64), FreeBSD oraz Dragonfly. Każda wersja zawiera sumy SHA256 i podpis GPG; klucze są udokumentowane w pliku README repozytorium.

Pakiety dystrybucyjne. Oficjalny skrypt `fhs-install-v2ray.sh` (umieszczony w katalogu v2fly/fhs-install-v2ray) instaluje V2Ray-core w układzie Filesystem Hierarchy Standard, dodając `/usr/local/bin/v2ray` dla pliku binarnego, `/usr/local/etc/v2ray` dla konfiguracji oraz jednostkę systemd do zarządzania usługami. W systemie Linux z rodziny Arch istnieje pakiet AUR, a w systemie Homebrew formuły społecznościowe zawierają ten sam plik binarny. Nie istnieje żaden własny Snap ani AppImage, ponieważ V2Ray to oprogramowanie klasy demona zaprojektowane do działania w menedżerze usług, a nie w środowisku testowym.

Docker. Repozytorium v2fly Docker (`v2fly/v2fly-core`) publikuje obrazy dla każdego wydania, co jest przydatne, gdy V2Ray-core musi działać równolegle ze stosem kontenerów zarządzanych przez Compose lub Kubernetes.

Bez względu na to, którą ścieżkę wybierze operator, następny krok jest taki sam: zapisz konfigurację JSON, nakieruj na nią V2Ray i obserwuj uruchomienie demona.

Klienci V2Ray: instalacja v2rayN w systemach Windows, Linux, Mac OS

Po stronie klienta ekosystem jest rozdrobniony, ale w większości niezawodny.

Windows. v2rayN to dominujący wybór: graficzny interfejs użytkownika systemu Windows w zasobniku systemowym, który importuje adresy URI subskrypcji VMess i VLESS, zarządza wieloma serwerami, udostępnia statystyki ruchu i uruchamia w tle plik binarny V2Ray-core. Instalacja polega na pobraniu i rozpakowaniu pliku ze strony z wersjami v2rayN w serwisie GitHub. Domyślnie po pierwszym uruchomieniu interfejs graficzny jest w języku chińskim i jest znany z tej dziwności.

Android. v2rayNG to z grubsza odpowiednik Androida: ten sam format importu, ten sam przepływ pracy, dostępny w F-Droid i Sklepie Play. NekoBox to alternatywa oparta na singboxie, z szerszym zestawem protokołów, w tym Hysteria i TUIC. Hiddify to rozwiązanie wieloplatformowe, które działa również na Androidzie.

Mac OS. Starsze wersje klientów Mac, V2RayX i V2RayU, nie doczekały się poważnych aktualizacji od lat. Hiddify to najnowsza rekomendacja dla systemu macOS, a Sing-box dla Apple jest dostępny jako czystsza, natywna opcja. Instalacja odbywa się za pomocą standardowego pliku `.dmg` ze strony z wersjami projektu.

Linux. Większość użytkowników Linuksa uruchamia V2Ray-core bezpośrednio przez systemd i kieruje przeglądarkę przez lokalny protokół SOCKS5. W przypadku graficznego interfejsu użytkownika (GUI) na komputerach stacjonarnych, Nekoray i Hiddify działają w systemie Linux i zapewniają taki sam UX, jak ich odpowiedniki w systemie Windows.

iOS. Streisand to darmowa opcja; Shadowrocket i V2Box to płatne. Wszystkie trzy importują adresy URI vless:// i vmess:// i odwołują się do struktury rozszerzeń sieciowych Apple'a w celu tunelowania ruchu.

V2Ray i presja na ominięcie cenzury w latach 2025–2026

Presja na protokoły stosu V2Ray nasiliła się w 2025 i 2026 roku. Analiza InstaTunnel z maja 2026 roku wykazała, że wykrywalność GFW wynosi około 90% dla trojanów po aktualizacji zapory sieciowej z sierpnia 2025 roku i 80% dla VMess po wrześniowej aktualizacji. Rosyjski Roskomnadzor zablokował 469 usług VPN do lutego 2026 roku, w porównaniu z 439 w styczniu, i rozpoczął aktywną ingerencję w uzgadnianie VLESS+TLS na poziomie warstwy TSPU pod koniec 2025 roku.

Praktyczna ścieżka migracji, widoczna na panelach społecznościowych i czatach operatorów, prowadziła od „nagich” wdrożeń VMess i trojanów w kierunku zakamuflowanych stosów: VLESS+REALITY na Xray lub konfiguracji sing-box, które łączą Hysterię i TUIC, tworząc trasy przyjazne dla protokołu UDP. Parasol V2Ray sprawdził się nie dlatego, że sam framework jest niewidoczny (bo nie jest), ale dlatego, że protokoły w nim zawarte można wymieniać szybciej, niż cenzorzy są w stanie wytrenować nowe modele wykrywania. Właśnie dla tego kompromisu platforma została zaprojektowana.