V2Ray VPN: Підручник з проекту V, протоколів, Xray та Sing-box Forks

У травні 2026 року екосистема V2Ray була більшою, ніж можна було б припустити з одного лише маркетингового тексту «V2Ray VPN». Три активно підтримувані реалізації Go просувають цю родину вперед — v2fly/v2ray-core, XTLS/Xray-core та SagerNet/sing-box — і разом вони мають приблизно 106 000 зірок GitHub. Більшість статей, які ви читаєте на цю тему, вибирають одну з них, називають її V2Ray і на цьому зупиняються. Ця — ні. Сам інструмент — це фреймворк, а не окрема програма, і люди, які щодня підключаються до нього для забезпечення конфіденційності та високошвидкісного доступу до Інтернету в обмежених регіонах, зазвичай використовують один із трьох наведених нижче форків, не замислюючись над цією різницею.

Далі наведено огляд одного посібника. Звідки взявся V2Ray. Протоколи, які він підтримує: VMess, VLESS, Trojan, Shadowsocks та кілька інших. Транспорти, на яких вони працюють. Три конкуруючі форки та коли вибирати кожну з них. Де завантажити програмне забезпечення. Які клієнти існують для Windows, Linux та macOS. І як V2Ray витримав хвилю цензури на рівні штатів 2025–2026 років.

Що таке V2Ray та історія походження Project V

V2Ray — це середовище виконання в центрі Project V — фреймворку, а не окремої проксі-програми, яка з самого початку призначалася для розміщення кількох вхідних та вихідних протоколів за спільною моделлю конфігурації. Версія 0.1 була опублікована 18 вересня 2015 року під псевдонімом Вікторія Реймонд, згідно зі статтею про V2Ray у Вікіпедії, та для фіксації метаданих в оригінальному репозиторії.

Реймонд перестала відповідати на всі публічні канали у лютому 2019 року. Її GitHub демонстрував спорадичну активність до листопада 2019 року, а потім замовк. Оригінальна інфраструктура v2ray.com була покинута разом із контактними адресами засновниці, а розробники спільноти не мали адміністративного доступу. У 2020 році форк спільноти за адресою github.com/v2fly/v2ray-core став канонічною еталонною реалізацією з новими ключами підпису GPG, датованими 2 червня 2020 року. Коли люди сьогодні кажуть «V2Ray», вони мають на увазі саме цю кодову базу.

V2Ray як протокольна платформа: VMess, VLESS, Trojan, Shadowsocks

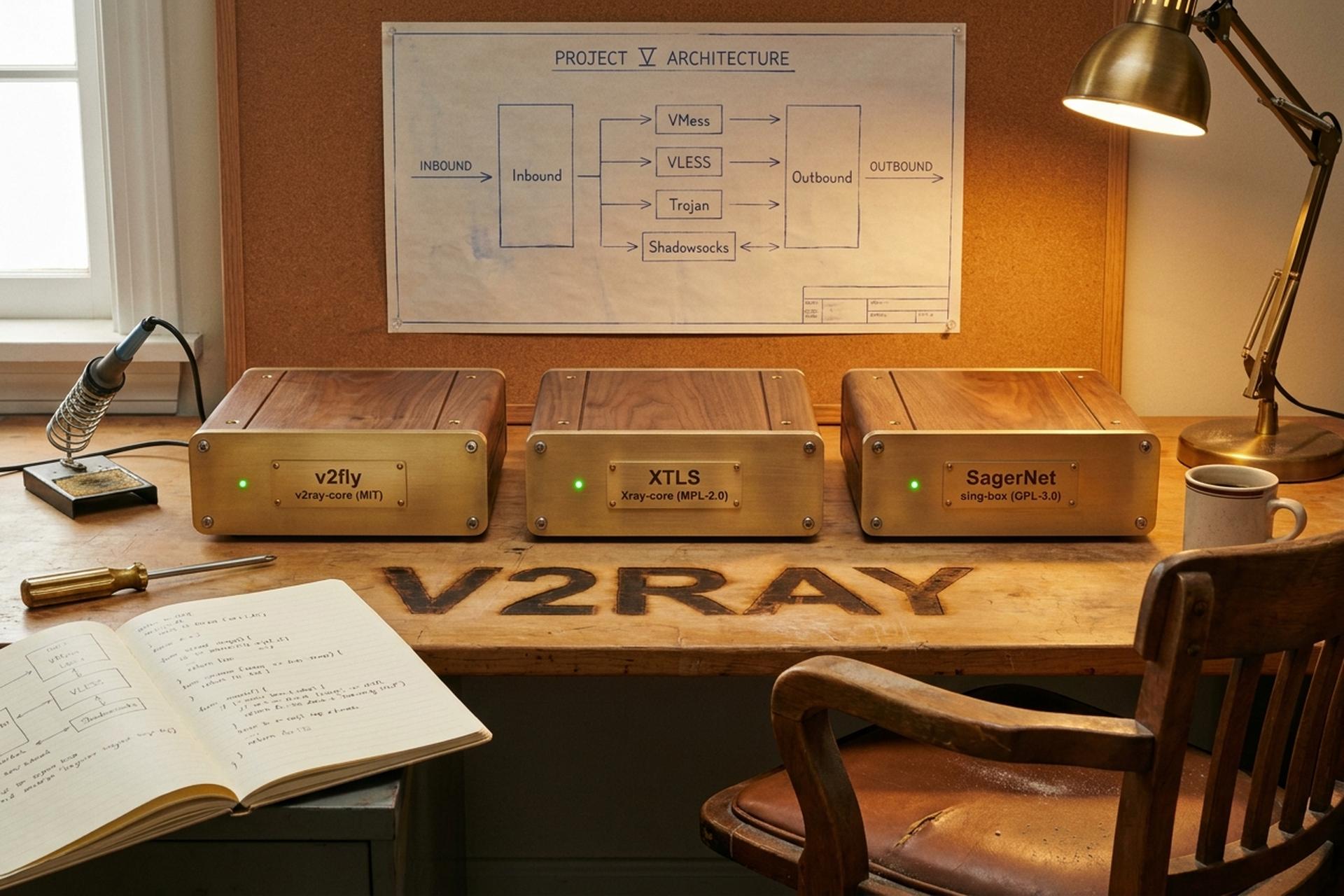

Суть V2Ray полягає в тому, що це не протокол. Це платформа. Платформа, яка підтримує кілька протоколів. Платформа, яка дозволяє кожному з них використовувати будь-який транспорт, який має сенс. Один процес на ядрі V2Ray може одночасно запускати вхідний трафік VMess, вхідний VLESS, вхідний трафік Trojan та вхідний трафік Shadowsocks. Він може маршрутизувати їхній трафік через різні вихідні канали. Він може застосовувати різні правила маршрутизації до кожного з них.

Список протоколів, як він є у v2fly/v2ray-core v5.48.0 (випущений 26 березня 2026 року):

V2Ray VMess – це застарілий протокол. Він має власне шифрування AEAD і роками був флагманом платформи, забезпечуючи безпечний зв'язок між клієнтом і сервером для використання в цілях антицензури. PR №170, об'єднаний у вересні 2020 року та випущений у версії 4.28.1, змушував VMess автоматично перемикатися на автентифікацію AEAD щоразу, коли параметр `alterId` дорівнює нулю. Старішу автентифікацію на основі MD5 було вилучено у 2021–2022 роках — тепер це пережиток. За даними спільноти, рівень виявлення VMess на Великому китайському брандмауері зріс приблизно до 80 відсотків з вересня 2025 року. Саме тому він вийшов з моди для нових розгортань.

VLESS — це полегшений наступник: та сама автентифікація на основі UUID, відсутність вбудованого рівня шифрування, все делеговано TLS. Стаття про VLESS на цьому сайті детально розглядає внутрішню структуру протоколу. Для цілей V2Ray важливим моментом є те, що VLESS — це те, що більшість сучасних користувачів стеку V2Ray розгортають. REALITY на Xray — це поширена пара.

Троян — це аналогічний дизайн від іншої команди. Він працює лише за протоколом TLS, автентифікація здійснюється спільним паролем, а не UUID, і не має поля addons. Його мінімалізм робив його сильним протягом багатьох років. Оновлення GFW у серпні 2025 року змінило це, і виявлення троянців зараз становить близько 90 відсотків.

Shadowsocks походить з зовсім іншої лінії: симетричний шифр AEAD без фасаду TLS за замовчуванням. Специфікація 2022 року, відома як SIP022, зробила повний захист від повторного відтворення обов'язковим і скасувала старі шифри; з того часу його використовує V2Ray-core. Сучасні розгортання Shadowsocks зазвичай поєднують шифр з транспортним плагіном (v2ray-plugin, cloak), щоб повернути TLS назовні.

SOCKS 4, 4a та 5, а також HTTP підтримуються як вхідні та вихідні проксі-сервери для локальної маршрутизації. Вони корисні, коли ви хочете, щоб V2Ray надав кінцеву точку SOCKS5 вашому браузеру або використовував HTTP-проксі-сервер для обробки даних.

MTProto — це протокол, специфічний для Telegram. V2Ray-core постачає вхідні та вихідні обробники MTProto, прослуховуючи порт 443 з 32-шістнадцятковим секретним кодом користувача. Це один з небагатьох неуніверсальних протоколів на платформі.

Кожен протокол незалежний від транспорту, на якому він працює. Ця розділеність є визначальною властивістю платформи.

| Протокол | Роль | Стан безглуздого використання (травень 2026 р.) | Типове використання |

|---|---|---|---|

| VMess | Флагманська версія Legacy V2Ray | ~80% виявлення | Зворотна сумісність |

| VLESS | Легкий, делегований TLS | <5% з РЕАЛЬНІСТЮ | Сучасні системи, стійкі до цензури |

| Троян | TLS-fronting, автентифікація за паролем | ~90% виявлення | Прості проксі-сервери з власним хостингом |

| Тіньові шкарпетки (SIP022) | Симетричне обфускація AEAD | Змішаний (залежний від плагіна) | Мобільні, нестабільні мережі |

| SOCKS / HTTP | Загальний проксі-сервер | н/д | Локальна маршрутизація |

| MTProto | Тільки в Telegram | н/д | Клієнти Telegram |

Транспорти та mux.cool: TCP, WebSocket, gRPC, REALITY

Під протоколами розташований транспортний рівень. Транспорт вирішує, як пакети V2Ray передаються по мережі. Підтримувані транспорти у v2fly/v2ray-core - це TCP, mKCP (надійний потік на основі UDP), WebSocket, HTTP/2, QUIC та gRPC. Xray-core додає REALITY (камуфляж рукостискання за допомогою імітації TLS) та новіший транспорт XHTTP. Кожен з них налаштовується незалежно від протоколу. VLESS може використовувати WebSocket, VMess може використовувати gRPC, Trojan може використовувати необроблений TCP.

Над транспортом знаходиться TLS майже в кожному реальному розгортанні. За замовчуванням у 2022–2024 роках використовувався «протокол через WebSocket через TLS через Cloudflare». CDN Cloudflare надавала граничні IP-адреси, які цензори не могли блокувати, не порушуючи роботу великих частин інтернету. Ця схема все ще працює у 2026 році, хоча російський та китайський DPI навчилися розпізнавати шаблони TLS-в-TLS, коли старіші протоколи намагаються «загорнутися» в зовнішній тунель TLS.

mux.cool — це шар мультиплексування V2Ray, який в конфігураціях називається "v1.mux.cool". Він об'єднує кілька підпідключень проксі-сервера в один базовий TCP-сокет. Метою є зменшення затримки встановлення з’єднання, а не підвищення пропускної здатності. Практичний ефект полягає в швидшому завантаженні сторінок на сайтах з інтенсивним підключенням без реальної зміни пропускної здатності.

V2Ray проти Xray проти Sing-box: три репозиторії, одна родина

Три репозиторії мають значення. Кожен з них є програмою на Go, кожен підтримує VMess/VLESS/Trojan/Shadowsocks, і кожен має свою власну думку щодо всього іншого.

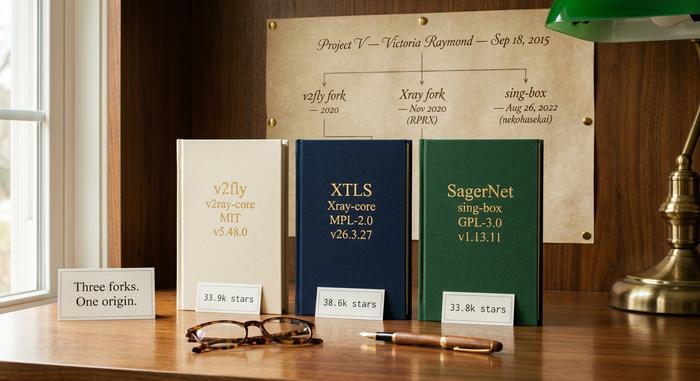

v2fly/v2ray-core — це еталонна реалізація, духовне продовження Проєкту V після зникнення Вікторії Реймонд. Станом на травень 2026 року вона має 33,9 тис. зірок та 5,0 тис. форків на GitHub, ліцензована під MIT, з версією v5.48.0 як найновішою від 26 березня 2026 року. Роль v2fly є канонічною: документація, управління протоколами та бази даних геосайтів і geoip, які споживає вся екосистема.

XTLS/Xray-core — це форк, створений у листопаді 2020 року RPRX, який очолював розробку VLESS та XTLS всередині v2fly, доки розбіжності щодо ліцензування не призвели до розколу. Була сформована організація Project X, і з того часу Xray-core став більш активно розвиваним форком: 38,6 тис. зірок та 5,4 тис. форків, ліцензованих за MPL-2.0, з версією 26.3.27, випущеною 27 березня 2026 року. Фірмові функції, які представлені лише тут, — це керування потоком XTLS Vision, камуфляж рукостискання REALITY та транспорт XHTTP.

SagerNet/sing-box є об'єднувачем. nekohasekai розпочав його з версії v1.0-beta.1 26 серпня 2022 року, і проєкт перетворився на найчистіший крос-протокольний бінарний файл Go у цьому просторі: 33.8 тис. зірок, 4.0 тис. форків, GPL-3.0, версія 1.13.11 випущена 23 квітня 2026 року. Sing-box підтримує всі протоколи V2Ray, а також новіше покоління: Hysteria, TUIC, Naive та REALITY. Для нових розгортань, де оператор хоче комбінувати та поєднувати різні протоколи, sing-box зазвичай є найпростішою відправною точкою.

| Впровадження | Зірки | Ліцензія | Найновіші | Фірмова функція |

|---|---|---|---|---|

| v2fly/v2ray-core | 33,9 тис. | MIT | v5.48.0 (березень 2026 р.) | Реалізація посилання, геосайт/геоіп |

| XTLS/рентгенівське ядро | 38,6 тис. | MPL-2.0 | v26.3.27 (березень 2026 р.) | Бачення XTLS, РЕАЛЬНІСТЬ, XHTTP |

| SagerNet/sing-box | 33,8 тис. | GPL-3.0 | версія 1.13.11 (квітень 2026 р.) | Багатопротокольний уніфікований двійковий файл, Hysteria/TUIC |

Який з них обрати, залежить від випадку використання. Для максимальної точності протоколу для основного V2Ray запустіть v2fly. Для захисту від цензури проти активного стану DPI запустіть Xray з REALITY. Для єдиного бінарного файлу, який може озвучувати майже все та надає сучасні інструменти, запустіть sing-box.

Маршрутизація V2Ray: геосайт, геоIP та розумні з'єднання

Налаштовуваний механізм маршрутизації V2Ray — це функція, яка непомітно виправдовує решту складності конфігурації. Двигун оцінює правила зверху вниз, зіставляючи їх за категорією домену, IP CIDR, портом, типом мережі, вихідною IP-адресою та вхідним тегом. Дані, що стоять за ним, зберігаються у двох бінарних файлах, закодованих у protobuf. `geosite.dat` містить категорії доменів (китайські сайти, іранські сайти, рекламні мережі, потокові сервіси). `geoip.dat` містить зіставлення IP-адрес з країнами. Репозиторій v2fly/geoip автоматично перебудовує обидва файли щомісяця, використовуючи дані з публічних списків.

Типова реальна конфігурація використовує роздільне тунелювання: внутрішні сайти обходять проксі-сервер і маршрутизуються через локальне з'єднання, тоді як все інше йде через вихідний трафік. Оператори в Китаї зазвичай пишуть правила, які відповідають категоріям `geosite:cn` та `geoip:cn`, щоб спрямувати внутрішній трафік локально, залишаючи проксі-сервер для іноземних напрямків. Така ж зворотна схема працює для користувачів за кордоном, які хочуть, щоб їхній банківський трафік зберігав свою реальну географію.

Як завантажити V2Ray-core: Релізи GitHub, Пакунки, Docker

Існує три розумні способи встановлення V2Ray-core, залежно від хоста.

Релізи GitHub. Сторінка github.com/v2fly/v2ray-core/releases містить підписані tar-архіви для кожної підтримуваної платформи: Linux на amd64 та arm64, Windows, macOS, Android (ARMv7 та ARM64), FreeBSD та Dragonfly. Кожен реліз містить суми SHA256 та підпис GPG; ключі задокументовані у файлі README репозиторію.

Пакети дистрибутивів. Офіційний скрипт `fhs-install-v2ray.sh` (розміщений під v2fly/fhs-install-v2ray) встановлює V2Ray-core у стандартну макетну структуру ієрархії файлової системи, видаляючи `/usr/local/bin/v2ray` для бінарного файлу, `/usr/local/etc/v2ray` для конфігурацій та модуль systemd для керування службами. У Linux сімейства Arch є пакет AUR, а у формулах спільноти Homebrew є той самий бінарний файл. Не існує власних Snap або AppImage, оскільки V2Ray — це програмне забезпечення класу демон, розроблене для роботи під керуванням менеджера служб, а не в пісочниці.

Docker. Репозиторій Docker v2fly (`v2fly/v2fly-core`) публікує образи для кожного релізу, що корисно, коли V2Ray-core потрібно запускати разом зі стеком контейнерів, керованих Compose або Kubernetes.

Який би шлях не обрав оператор, наступний крок однаковий: написати конфігурацію JSON, спрямувати на неї V2Ray та спостерігати за запуском демона.

Клієнти V2Ray: встановлення v2rayN на Windows, Linux, Mac OS

З боку клієнта екосистема фрагментована, але здебільшого надійна.

Windows. v2rayN є домінуючим вибором: графічний інтерфейс Windows у системному треї, який імпортує URI підписки VMess та VLESS, керує кількома серверами, надає статистику трафіку та запускає бінарний файл V2Ray-core у фоновому режимі. Інсталяція полягає у завантаженні та розпакуванні зі сторінки релізів v2rayN на GitHub. Графічний інтерфейс за замовчуванням під час першого запуску використовує китайську мову, і він добре відомий цією особливістю.

Android. v2rayNG — це приблизний еквівалент для Android: той самий формат імпорту, той самий робочий процес, доступний на F-Droid та Play Store. NekoBox — це альтернатива у вигляді окремого блоку з ширшим набором протоколів, включаючи Hysteria та TUIC. Hiddify — це кросплатформний варіант, який також працює на Android.

Mac OS. Застарілі клієнти Mac V2RayX та V2RayU не отримували серйозних оновлень роками. Hiddify – це сучасна рекомендація для macOS, а Sing-box для Apple доступний як чистіший нативний варіант. Інсталяція здійснюється стандартним файлом `.dmg` зі сторінки релізів проекту.

Linux. Більшість користувачів Linux запускають V2Ray-core безпосередньо через systemd та направляють свій браузер через локальний вхідний інтерфейс SOCKS5. Для графічного інтерфейсу робочого столу Nekoray та Hiddify працюють на Linux та створюють той самий UX, що й їхні аналоги для Windows.

iOS. Streisand — безкоштовний варіант; Shadowrocket та V2Box — платні. Усі три імпортують URI vless:// та vmess:// та викликають фреймворк Apple Network Extension для тунелювання трафіку.

V2Ray та тиск обходу цензури у 2025–2026 роках

Тиск на протоколи V2Ray-stack посилився протягом 2025 та 2026 років. Аналіз InstaTunnel, проведений у травні 2026 року, показав, що виявлення GFW становило приблизно 90 відсотків для троянів після оновлення брандмауера у серпні 2025 року та 80 відсотків для VMess після подальших дій у вересні. Російський Роскомнагляд заблокував 469 VPN-сервісів до лютого 2026 року порівняно з 439 у січні та почав активне втручання в рукостискання VLESS+TLS на рівні TSPU наприкінці 2025 року.

Практичний шлях міграції, видимий на панелях спільноти та в чатах операторів, полягає в тому, що відхід від «оголених» розгортань VMess та троянів полягає в переході до замаскованих стеків: VLESS+REALITY на Xray або конфігурацій окремого блоку, що поєднують Hysteria та TUIC для маршрутів, дружніх до UDP. V2Ray-парасолька витримала роботу не тому, що сама платформа невидима (вона не є такою), а тому, що протоколи всередині неї можна замінити швидше, ніж цензори можуть навчити нові моделі виявлення. Саме для захисту цієї платформи і була розроблена ця стратегія.