V2Ray VPN: Project V、プロトコル、Xray、およびSing-boxフォークのチュートリアル

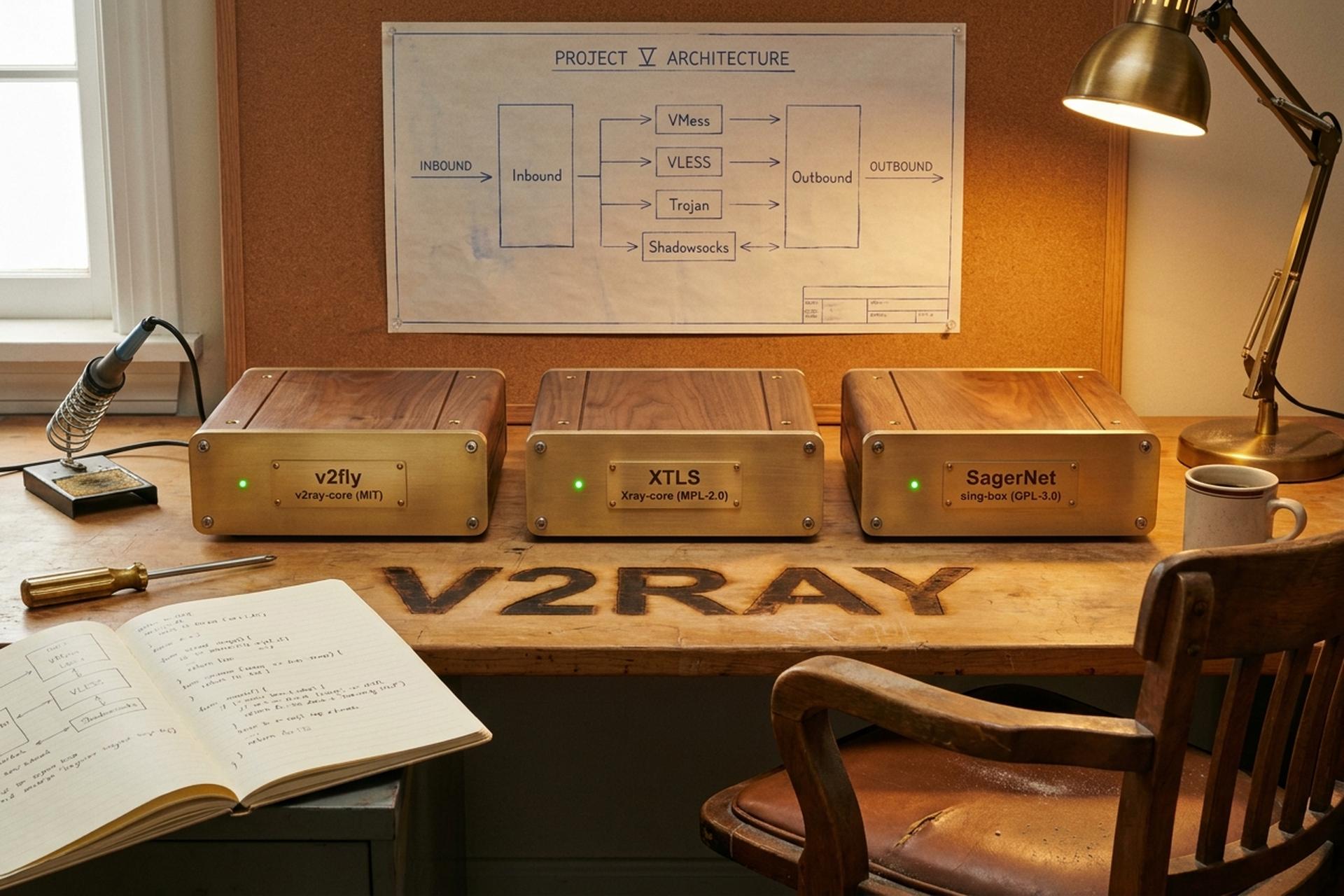

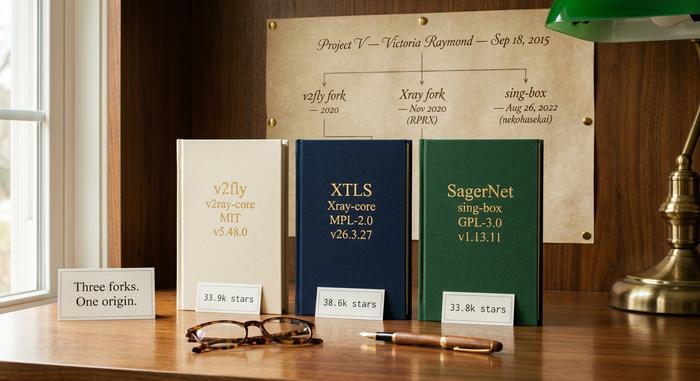

2026年5月時点のV2Rayエコシステムは、マーケティングコピーで示唆されている単一の「V2Ray VPN」よりも規模が大きい。活発にメンテナンスされている3つのGo実装(v2fly/v2ray-core、XTLS/Xray-core、SagerNet/sing-box)がこのファミリーを牽引しており、これらを合わせるとGitHubで約10万6000スターを獲得している。このテーマに関するほとんどの記事では、これらのいずれかを選んでV2Rayと呼び、それ以上は触れない。しかし、この記事はそうではない。ツール自体は単一のプログラムではなくフレームワークであり、制限された地域でプライバシーと高速インターネットアクセスを毎日利用している人々は、通常、以下の3つのフォークのいずれかを、その違いをあまり意識せずに使用している。

以下は、単一のチュートリアルで概要を説明します。V2Ray の起源。VMess、VLESS、Trojan、Shadowsocks など、V2Ray が使用するプロトコル。それらが利用するトランスポート。競合する 3 つのフォークと、それぞれを選択するタイミング。ソフトウェアのダウンロード先。Windows、Linux、macOS 用のクライアント。そして、2025 年~ 2026 年の国家レベルの検閲圧力の波に V2Ray がどのように耐えてきたか。

V2Rayとは何か、そしてProject Vの起源の物語

V2Rayは、Project Vの中核となるランタイムです。Project Vは、単一のプロキシプログラムではなく、共通の構成モデルに基づいて複数の送受信プロトコルをホストすることを当初から目的としたフレームワークです。V2Rayに関するWikipediaの記事および元のリポジトリのコミットメタデータによると、バージョン0.1は2015年9月18日にVictoria Raymondという偽名で公開されました。

レイモンドは2019年2月にすべての公開チャネルでの応答を停止しました。彼女のGitHubは2019年11月まで散発的に活動していましたが、その後沈黙しました。オリジナルのv2ray.comのインフラストラクチャは創設者の連絡先とともに放棄され、コミュニティのメンテナーは管理権限を持っていませんでした。2020年、github.com/v2fly/v2ray-coreにあるコミュニティ主導のフォークが、2020年6月2日付の新しいGPG署名キーを持つ標準的なリファレンス実装となりました。今日「V2Ray」と言う場合、人々が指すのはこのコードベースです。

V2Rayをプロトコルプラットフォームとして利用する:VMess、VLESS、Trojan、Shadowsocks

V2Rayの重要な点は、プロトコルではなくプラットフォームであるということです。複数のプロトコルをサポートするプラットフォームであり、それぞれのプロトコルが最適なトランスポート上で動作することを可能にします。単一のV2Rayコアプロセスは、VMess、VLESS、Trojan、Shadowsocksの各インバウンドを同時に実行できます。また、それぞれのトラフィックを異なるアップストリームアウトバウンド経由でルーティングし、それぞれに異なるルーティングルールを適用できます。

v2fly/v2ray-core v5.48.0(2026年3月26日リリース)におけるプロトコル一覧:

V2Ray VMess はレガシー プロトコルです。独自の AEAD 暗号化を備え、長年にわたりプラットフォームの主力製品であり、検閲対策のためにクライアントとサーバー間の安全な通信を提供していました。2020 年 9 月にマージされ、v4.28.1 でリリースされた PR #170 により、`alterId` パラメータがゼロの場合、VMess は自動的に AEAD 認証に切り替わるようになりました。古い MD5 ベースの認証は 2021 年から 2022 年にかけて廃止され、今では遺物となっています。コミュニティの測定によると、中国のグレート ファイアウォールでの VMess の検出率は 2025 年 9 月以降、約 80% に上昇しています。そのため、新規導入では流行らなくなっています。

VLESSは軽量版の後継プロトコルです。UUIDベースの認証方式は同じですが、暗号化レイヤーは内蔵されておらず、すべての処理はTLSに委任されます。このサイトのVLESSに関する記事では、プロトコルの内部構造について詳しく解説しています。V2Rayにとって重要なのは、最新のV2RayスタックユーザーのほとんどがVLESSを採用している点です。Xray上のREALITYは、一般的な組み合わせです。

Trojanは、別のチームが開発した兄弟的な設計です。TLSのみを使用し、UUIDではなく共有パスワードで認証され、アドオンフィールドはありません。そのミニマルな構造により、長年にわたり高い検出率を誇っていました。しかし、2025年8月のグレートファイアウォール(GFW)のアップグレードにより状況が変わり、現在Trojanの検出率は約90%となっています。

Shadowsocksは全く別の系統に属し、デフォルトではTLSファサードを持たない対称AEAD暗号です。SIP022として知られる2022年の仕様では、完全なリプレイ保護が必須となり、古い暗号は廃止されました。V2Ray-coreはそれ以来、この暗号を継承しています。最新のShadowsocksの導入では、通常、TLSを外部に戻すために、この暗号をトランスポートプラグイン(v2ray-plugin、cloak)と組み合わせて使用します。

SOCKS 4、4a、5およびHTTPは、ローカルルーティングのインバウンドおよびアウトバウンドプロキシとしてサポートされています。これらは、V2RayがブラウザにSOCKS5エンドポイントを公開する場合や、上流でHTTPプロキシを利用する場合に便利です。

MTProtoはTelegram固有のプロトコルです。V2Ray-coreには、32桁の16進数ユーザーシークレットを使用してポート443で待機する、受信および送信用のMTProtoハンドラが同梱されています。これは、プラットフォーム内で数少ない非汎用プロトコルの1つです。

各プロトコルは、それが利用するトランスポートから独立している。この独立性こそが、プラットフォームの決定的な特性である。

| プロトコル | 役割 | GFWの状況(2026年5月) | 典型的な使用例 |

|---|---|---|---|

| VMess | レガシーV2Rayフラッグシップ | 約80%の検出率 | 後方互換性 |

| 真空なし | 軽量、TLS委任 | 現実では5%未満 | 現代の検閲耐性システム |

| トロイの木馬 | TLSフロントエンド、パスワード認証 | 約90%の検出率 | 自己ホスト型のシンプルなプロキシ |

| シャドウソックス(SIP022) | 対称型AEAD難読化 | 混合型(プラグイン依存) | モバイルで不安定なネットワーク |

| SOCKS / HTTP | 汎用プロキシ | 該当なし | ローカルルーティング |

| MTProto | Telegram専用 | 該当なし | Telegramクライアント |

トランスポートとmux.cool: TCP、WebSocket、gRPC、REALITY

プロトコルの下にはトランスポート層があります。トランスポートは、V2Ray パケットがネットワーク上をどのように伝送されるかを決定します。v2fly/v2ray-core でサポートされているトランスポートは、TCP、mKCP (UDP ベースの信頼性の高いストリーム)、WebSocket、HTTP/2、QUIC、および gRPC です。Xray-core では、REALITY (TLS 偽装によるハンドシェイクの偽装) と新しい XHTTP トランスポートが追加されています。それぞれはプロトコルとは独立して設定可能です。VLESS は WebSocket を、VMess は gRPC を、Trojan は生の TCP を利用できます。

実際の運用環境では、ほぼすべてのケースでトランスポート層の上にTLSが配置されています。2022年から2024年にかけてのデフォルトは「Cloudflare上のTLS上のWebSocketプロトコル」でした。CloudflareのCDNは、検閲当局がインターネットの大部分を機能停止させることなくブロックできないエッジIPを提供していました。この構成は2026年現在でも機能していますが、ロシアと中国のDPIは、古いプロトコルが外側のTLSトンネル内に自身をラップしようとする場合に、TLS-in-TLSパターンを認識することを学習しています。

mux.coolはV2Rayの多重化レイヤーであり、設定ファイル内では「v1.mux.cool」として指定されます。これは、複数のプロキシサブ接続を単一のTCPソケットにプールします。目的はスループットの向上ではなく、ハンドシェイクの遅延を削減することです。実際の効果としては、接続数の多いサイトでページの読み込み速度が向上し、生の帯域幅に大きな変化はありません。

V2Ray vs Xray vs Sing-box:3つのリポジトリ、1つのファミリー

3つのリポジトリが重要です。それぞれがGo言語のプログラムであり、それぞれがVMess/VLESS/Trojan/Shadowsocksをサポートしており、その他すべてのことについてそれぞれ独自の見解を持っています。

v2fly/v2ray-coreはリファレンス実装であり、Victoria Raymond氏の失踪後、Project Vの精神的後継者として位置づけられています。2026年5月現在、GitHub上で33,900のスターと5,000のフォークを獲得しており、MITライセンスの下で公開されています。最新リリースは2026年3月26日付けのv5.48.0です。v2flyの役割は、ドキュメント作成、プロトコル管理、そしてエコシステム全体が利用するgeositeおよびgeoipデータベースの提供など、標準的なものです。

XTLS/Xray-coreは、2020年11月にRPRXによってフォークされたもので、ライセンスの意見の相違により分裂するまで、v2fly内でVLESSとXTLSの開発を主導していました。Project X組織が設立され、Xray-coreはその後、より活発に開発されているフォークとなりました。38,600のスターと5,400のフォークがあり、MPL-2.0ライセンスで、v26.3.27が2026年3月27日にリリースされました。ここにのみ存在する特徴的な機能は、XTLS Visionフロー制御、REALITYハンドシェイクカモフラージュ、およびXHTTPトランスポートです。

SagerNet/sing-box は統合ツールです。nekohasekai が 2022 年 8 月 26 日に v1.0-beta.1 で開始し、このプロジェクトは、33.8k のスター、4.0k のフォーク、GPL-3.0 ライセンス、v1.13.11 が 2026 年 4 月 23 日にリリースされた、この分野で最もクリーンなクロスプロトコル Go バイナリに成長しました。Sing-box は、すべての V2Ray プロトコルに加え、Hysteria、TUIC、Naive、REALITY といった新世代のプロトコルにも対応しています。オペレーターが複数のプロトコルを組み合わせたい場合は、通常、sing-box がより簡単な出発点となります。

| 実装 | スターズ | ライセンス | 最新 | 特徴的な機能 |

|---|---|---|---|---|

| v2fly/v2ray-core | 33.9k | MIT | v5.48.0 (2026年3月) | リファレンス実装、geosite/geoip |

| XTLS/Xray-core | 38.6k | MPL-2.0 | v26.3.27 (2026年3月) | XTLSのビジョン、現実、XHTTP |

| SagerNet/sing-box | 33.8k | GPL-3.0 | v1.13.11 (2026年4月) | マルチプロトコル統合バイナリ、ヒステリア/TUIC |

どちらを選ぶかは、使用状況によって異なります。V2Rayのプロトコルに最大限忠実な動作を求める場合は、v2flyを実行してください。アクティブステートDPIに対する検閲耐性を求める場合は、REALITYを使用したXrayを実行してください。ほぼすべてのプロトコルに対応し、最新のツールを公開する単一のバイナリが必要な場合は、sing-boxを実行してください。

V2Rayルーティング:ジオサイト、ジオIP、およびスマートコネクション

V2Rayのカスタマイズ可能なルーティングエンジンは、その他の設定の複雑さを静かに正当化する機能です。このエンジンは、ドメインカテゴリ、IP CIDR、ポート、ネットワークタイプ、送信元IP、および受信タグに基づいて、ルールを上から順に評価します。その背後にあるデータは、protobufエンコードされた2つのバイナリに格納されています。`geosite.dat`にはドメインカテゴリ(中国語サイト、イラン語サイト、広告ネットワーク、ストリーミングサービス)が格納され、`geoip.dat`にはIPと国のマッピングが格納されます。v2fly/geoipリポジトリは、公開リストを使用して、これら両方を毎月自動的に再構築します。

実際の運用環境では、スプリットトンネリングが一般的に用いられます。国内サイトはプロキシをバイパスしてローカル接続を経由し、それ以外のトラフィックはすべてアウトバウンド接続を経由します。中国の通信事業者は、国内トラフィックをローカルにルーティングし、プロキシを海外宛先専用にするために、`geosite:cn`と`geoip:cn`のカテゴリに一致するルールを作成するのが一般的です。海外のユーザーが銀行取引トラフィックの実際の地理的位置情報を維持したい場合は、このパターンを逆にした構成が有効です。

V2Ray-coreのダウンロード方法:GitHubリリース、パッケージ、Docker

ホスト環境に応じて、V2Ray-coreをインストールするには3つの妥当な方法があります。

GitHub リリース。github.com/v2fly/v2ray-core/releases ページには、サポートされているすべてのプラットフォーム (amd64 および arm64 上の Linux、Windows、macOS、Android (ARMv7 および ARM64)、FreeBSD、Dragonfly) 用の署名付き tarball が掲載されています。各リリースには SHA256 ハッシュ値と GPG 署名が含まれており、鍵はリポジトリの README に記載されています。

配布パッケージ。公式の `fhs-install-v2ray.sh` スクリプト (v2fly/fhs-install-v2ray でホストされています) は、V2Ray-core をファイルシステム階層標準レイアウトにインストールし、バイナリ用に `/usr/local/bin/v2ray`、設定用に `/usr/local/etc/v2ray`、サービス管理用に systemd ユニットを作成します。Arch 系 Linux には AUR パッケージがあり、Homebrew のコミュニティ フォーミュラには同じバイナリが含まれています。V2Ray はサンドボックスではなくサービスマネージャで実行されるように設計されたデーモンクラスのソフトウェアであるため、公式の Snap や AppImage は存在しません。

Docker。v2flyのDockerリポジトリ(`v2fly/v2fly-core`)は、リリースごとにイメージを公開しており、V2Ray-coreをComposeやKubernetesで管理されるコンテナ群と並行して実行する必要がある場合に便利です。

オペレーターがどのパスを選択しても、次のステップは同じです。JSON設定ファイルを作成し、V2Rayにその設定ファイルを指定して、デーモンが起動するのを待つだけです。

V2Rayクライアント:Windows、Linux、Mac OSへのv2rayNのインストール

クライアント側のエコシステムは断片化されているものの、概ね信頼できる。

Windowsの場合、v2rayNが主流です。これは、VMessおよびVLESSのサブスクリプションURIをインポートし、複数のサーバーを管理し、トラフィック統計を公開し、バックグラウンドでV2Ray-coreバイナリを実行する、システムトレイのWindows GUIです。インストールは、v2rayNのGitHubリリースページからダウンロードして解凍するだけです。GUIは初回起動時にデフォルトで中国語表示になり、この癖はよく知られています。

Android。v2rayNGはAndroid版のほぼ同等のソフトウェアです。インポート形式やワークフローは同じで、F-DroidとPlayストアで入手できます。NekoBoxは、HysteriaやTUICを含む幅広いプロトコルセットを備えた、Singbox風の代替ソフトウェアです。Hiddifyはクロスプラットフォーム対応で、Androidでも動作します。

Mac OS。従来のMacクライアントであるV2RayXとV2RayUは、ここ数年大きなアップデートが行われていません。macOSではHiddifyが最新の推奨クライアントであり、よりクリーンなネイティブオプションとしてSing-box for Appleも利用可能です。インストールは、プロジェクトのリリースページからダウンロードできる標準的な`.dmg`ファイルを使用します。

Linux。ほとんどのLinuxユーザーは、systemd経由でV2Ray-coreを直接実行し、ブラウザをローカルのSOCKS5インバウンド経由でルーティングします。デスクトップGUIに関しては、NekorayとHiddifyはどちらもLinux上で動作し、Windows版と同じユーザーエクスペリエンスを提供します。

iOSの場合、Streisandは無料オプション、ShadowrocketとV2Boxは有料オプションです。これら3つはすべてvless://およびvmess://URIをインポートし、Appleのネットワーク拡張フレームワークを呼び出してトラフィックをトンネル化します。

V2Rayと2025~2026年の検閲回避圧力

V2Rayスタックプロトコルへの圧力は2025年から2026年にかけて強まった。2026年5月のInstaTunnelの分析によると、2025年8月のファイアウォールアップグレード後、トロイの木馬のGFW検出率は約90%、9月の追加アップグレード後のVMess検出率は約80%だった。ロシアのRoskomnadzorは、2026年2月までに469のVPNサービスをブロックした(1月は439)。また、2025年後半にはTSPUレイヤーでVLESS+TLSハンドシェイクへの積極的な干渉を開始した。

コミュニティパネルやオペレーターチャットで見られるように、実際の移行経路は、VMessやトロイの木馬をむき出しのまま展開するのではなく、Xray上でVLESS+REALITYを組み合わせたり、UDP対応ルートのためにHysteriaとTUICをミックスしたシングルボックス構成など、カモフラージュされたスタックへと移行している。V2Rayの傘が存続しているのは、フレームワーク自体が目に見えないからではなく(実際はそうではない)、内部のプロトコルを、検閲官が新しい検出モデルを訓練するよりも速く交換できるからだ。このトレードオフこそが、このプラットフォームが保護するために設計されたものなのである。