VPN V2Ray: Projeto V, Protocolos, Raio-X e Tutorial de Forks Sing-box

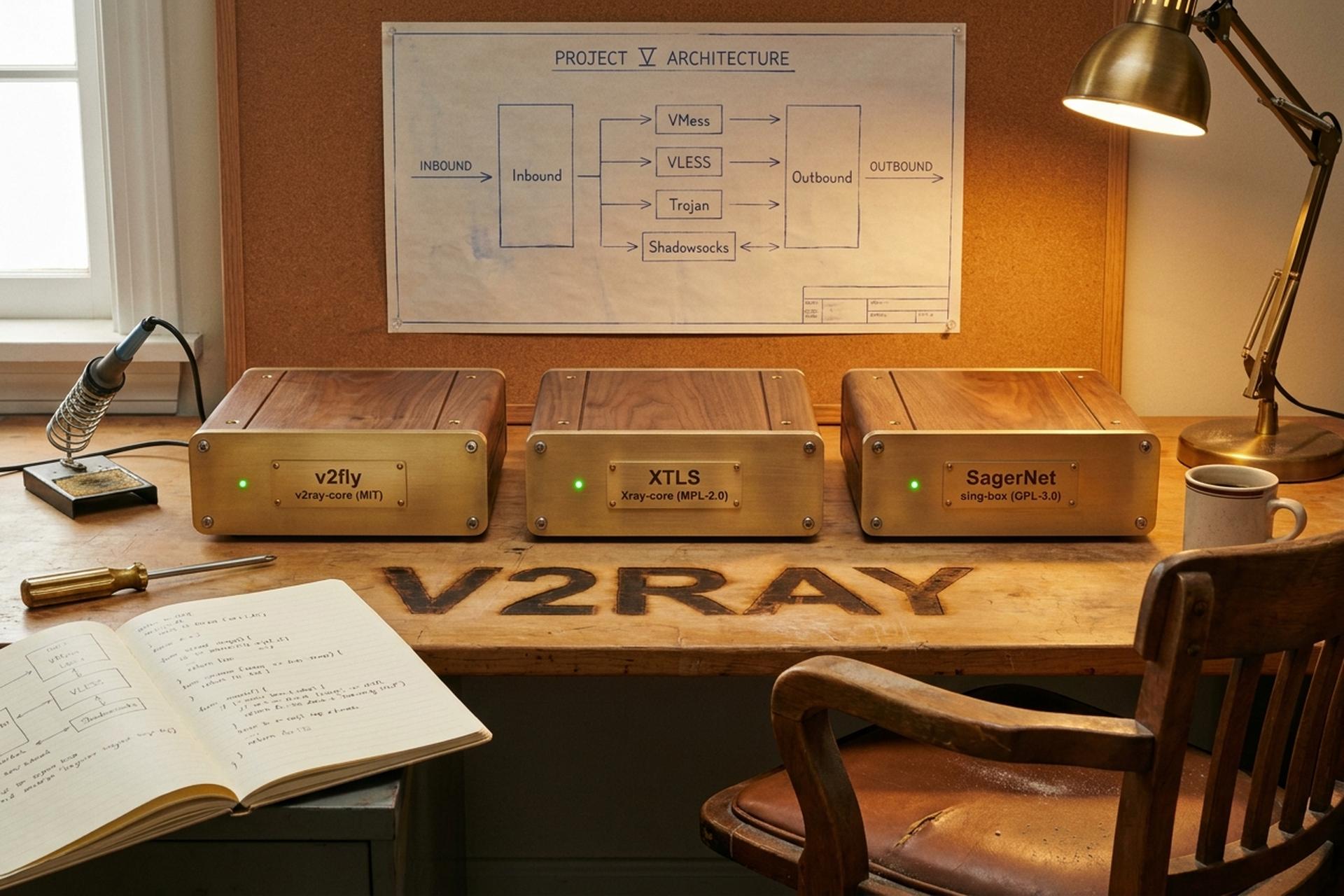

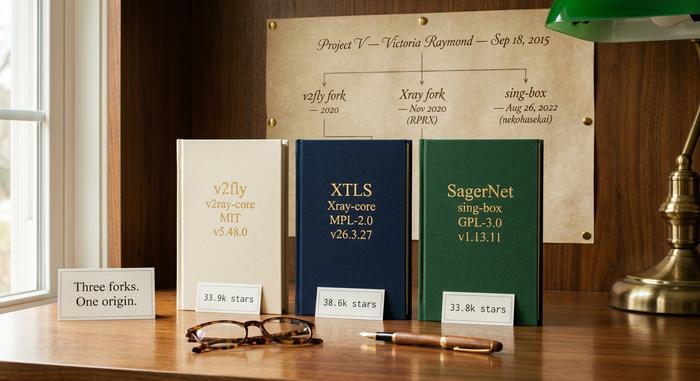

O ecossistema V2Ray em maio de 2026 é maior do que o simples "V2Ray VPN" sugerido pelo marketing. Três implementações em Go, com manutenção ativa, dão continuidade à família de ferramentas — v2fly/v2ray-core, XTLS/Xray-core e SagerNet/sing-box — e, juntas, somam aproximadamente 106.000 estrelas no GitHub. A maioria dos artigos sobre o assunto escolhe uma delas, chama-a de V2Ray e para por aí. Este artigo, porém, é diferente. A ferramenta em si é um framework, e não um programa único, e as pessoas que se conectam a ela diariamente para obter privacidade e acesso à internet de alta velocidade em regiões restritas geralmente usam um dos três forks abaixo sem se preocupar muito com a distinção.

O que se segue é uma visão geral em formato de tutorial único. De onde surgiu o V2Ray. Os protocolos que ele utiliza: VMess, VLESS, Trojan, Shadowsocks e vários outros. Os sistemas de transporte que eles utilizam. As três variantes concorrentes e quando escolher cada uma. Onde baixar o software. Quais clientes existem para Windows, Linux e macOS. E como o V2Ray se comportou sob a onda de pressão de censura estatal de 2025-2026.

O que é o V2Ray e a história de origem do Project V

O V2Ray é o ambiente de execução central do Projeto V — uma estrutura, não um programa proxy isolado, concebido desde o início para hospedar múltiplos protocolos de entrada e saída por trás de um modelo de configuração comum. A versão 0.1 foi publicada em 18 de setembro de 2015 sob o pseudônimo Victoria Raymond, de acordo com a entrada da Wikipédia sobre o V2Ray e os metadados de commit no repositório original.

Raymond parou de responder em todos os canais públicos em fevereiro de 2019. Seu GitHub apresentou atividade esporádica até novembro de 2019 e depois ficou inativo. A infraestrutura original do v2ray.com foi abandonada, juntamente com os endereços de contato da fundadora, e os mantenedores da comunidade não tinham acesso administrativo. Em 2020, um fork liderado pela comunidade em github.com/v2fly/v2ray-core tornou-se a implementação de referência canônica, com novas chaves de assinatura GPG datadas de 2 de junho de 2020. Quando as pessoas dizem "V2Ray" hoje, é a este código-fonte que se referem.

V2Ray como plataforma de protocolo: VMess, VLESS, Trojan, Shadowsocks

A proposta do V2Ray é que ele não é um protocolo, mas sim uma plataforma. Uma plataforma que suporta múltiplos protocolos. Uma plataforma que permite que cada um utilize o transporte que fizer mais sentido. Um único processo V2Ray-core pode executar simultaneamente uma conexão de entrada VMess, uma VLESS, uma Trojan e uma Shadowsocks. Ele pode rotear o tráfego dessas conexões por meio de diferentes servidores de saída upstream. E pode aplicar regras de roteamento diferentes a cada uma delas.

A lista de protocolos, conforme apresentada na versão v2fly/v2ray-core v5.48.0 (lançada em 26 de março de 2026):

O V2Ray VMess é o protocolo legado. Ele possui sua própria criptografia AEAD e foi o principal protocolo da plataforma por anos, fornecendo comunicação segura entre cliente e servidor para uso em mecanismos anticensura. O PR #170, incorporado em setembro de 2020 e lançado na versão 4.28.1, fez com que o VMess alternasse automaticamente para a autenticação AEAD sempre que o parâmetro `alterId` fosse igual a zero. A autenticação mais antiga baseada em MD5 foi descontinuada entre 2021 e 2022 — agora é uma relíquia. A detecção do VMess no Grande Firewall da China subiu para aproximadamente 80% desde setembro de 2025, segundo medições da comunidade. É por isso que ele caiu em desuso para novas implementações.

O VLESS é o sucessor mais leve: mesma autenticação baseada em UUID, sem camada de criptografia integrada, tudo delegado ao TLS. O artigo sobre VLESS neste site aborda os detalhes internos do protocolo. Para os propósitos do V2Ray, o ponto importante é que o VLESS é o protocolo mais utilizado pelos usuários modernos do V2Ray-stack. O REALITY no Xray é a combinação mais comum.

Trojan é um projeto similar desenvolvido por uma equipe diferente. Ele utiliza apenas TLS, autentica-se por uma senha compartilhada em vez de um UUID e não possui campos adicionais. Seu minimalismo o tornou robusto por anos. A atualização do GFW em agosto de 2025 mudou isso, e a detecção de Trojans agora gira em torno de 90%.

Shadowsocks pertence a uma linhagem completamente diferente: uma cifra AEAD simétrica sem fachada TLS por padrão. A especificação de 2022, conhecida como SIP022, tornou obrigatória a proteção completa contra ataques de repetição e descontinuou as cifras mais antigas; o V2Ray-core a utiliza desde então. Implementações modernas do Shadowsocks geralmente combinam a cifra com um plugin de transporte (v2ray-plugin, cloak) para colocar o TLS de volta na camada externa.

Os protocolos SOCKS 4, 4a e 5, bem como o HTTP, são suportados como proxies de entrada e saída para roteamento local. Eles são úteis quando você deseja que o V2Ray exponha um endpoint SOCKS5 para o seu navegador ou consuma um proxy HTTP upstream.

MTProto é o protocolo específico do Telegram. O V2Ray-core inclui manipuladores MTProto de entrada e saída, que escutam na porta 443 com uma chave secreta de usuário de 32 caracteres hexadecimais. É um dos poucos protocolos não genéricos da plataforma.

Cada protocolo é independente do meio de transporte em que opera. Essa separação é a propriedade que define a plataforma.

| Protocolo | Papel | Status do GFW (maio de 2026) | Uso típico |

|---|---|---|---|

| VMess | Carro-chefe Legacy V2Ray | Detecção de aproximadamente 80% | Compatibilidade com versões anteriores |

| VLESS | Leve, delegado por TLS | <5% com REALIDADE | Configurações modernas resistentes à censura |

| Trojan | TLS-fronting, autenticação por senha | Detecção de aproximadamente 90% | Proxies simples auto-hospedados |

| Meias Sombrias (SIP022) | Ofuscação AEAD simétrica | Misto (dependente de plugin) | Redes móveis e instáveis |

| SOCKS / HTTP | proxy genérico | n / D | Roteamento local |

| MTProto | Exclusivo do Telegram | n / D | Clientes do Telegram |

Transportes e mux.cool: TCP, WebSocket, gRPC, REALIDADE

Abaixo dos protocolos está a camada de transporte. O transporte decide como os pacotes V2Ray trafegam pela rede. Os transportes suportados no v2fly/v2ray-core são TCP, mKCP (um fluxo confiável baseado em UDP), WebSocket, HTTP/2, QUIC e gRPC. O Xray-core adiciona o REALITY (camuflagem de handshake via representação TLS) e o mais recente transporte XHTTP. Cada um é configurável independentemente do protocolo. O VLESS pode usar WebSocket, o VMess pode usar gRPC e o Trojan pode usar TCP puro.

Em praticamente todas as implementações reais, o TLS está presente na camada de transporte. O padrão entre 2022 e 2024 era "protocolo sobre WebSocket sobre TLS sobre Cloudflare". A CDN da Cloudflare fornecia IPs de borda que os censores não conseguiam bloquear sem comprometer grande parte da internet. Essa configuração ainda funciona em 2026, embora os serviços de inspeção profunda de pacotes (DPI) da Rússia e da China tenham aprendido a reconhecer padrões de TLS-em-TLS quando protocolos mais antigos tentam se encapsular em um túnel TLS externo.

O mux.cool é a camada de multiplexação do V2Ray, endereçada como "v1.mux.cool" nos arquivos de configuração. Ele agrupa múltiplas subconexões de proxy em um único socket TCP subjacente. O objetivo é reduzir a latência do handshake, não aumentar a taxa de transferência. O efeito prático é um carregamento de páginas mais rápido em sites com alta demanda de conexões, sem nenhuma alteração real na largura de banda bruta.

V2Ray vs Raio-X vs Sing-box: Três repositórios, uma família

Três repositórios são importantes. Cada um deles é um programa Go, cada um oferece suporte a VMess/VLESS/Trojan/Shadowsocks e cada um tem suas próprias opiniões sobre todo o resto.

v2fly/v2ray-core é a implementação de referência, a continuação espiritual do Projeto V após o desaparecimento de Victoria Raymond. Em maio de 2026, contava com 33,9 mil estrelas e 5 mil forks no GitHub, licenciado sob a licença MIT, com a versão 5.48.0 como a mais recente, lançada em 26 de março de 2026. O papel do v2fly é canônico: documentação, gestão do protocolo e os bancos de dados de geolocalização e geoIP que todo o ecossistema utiliza.

XTLS/Xray-core é o fork de novembro de 2020 criado por RPRX, que liderou o projeto VLESS e XTLS dentro do v2fly até que divergências de licenciamento levaram a uma divisão. A organização Project X foi formada e, desde então, o Xray-core tornou-se o fork com desenvolvimento mais ativo: 38,6 mil estrelas e 5,4 mil forks, licenciados sob MPL-2.0, com a versão v26.3.27 lançada em 27 de março de 2026. Os recursos exclusivos deste fork são o controle de fluxo XTLS Vision, a camuflagem de handshake REALITY e o transporte XHTTP.

SagerNet/sing-box é o unificador. Nekohasekai iniciou o projeto com a versão 1.0-beta.1 em 26 de agosto de 2022, e ele se tornou o binário Go multiplataforma mais limpo do mercado: 33,8 mil estrelas, 4 mil forks, GPL-3.0, versão 1.13.11 lançada em 23 de abril de 2026. O Sing-box é compatível com todos os protocolos V2Ray, além da nova geração: Hysteria, TUIC, Naive e REALITY. Para novas implementações em que o operador deseja combinar diferentes protocolos, o Sing-box geralmente é o ponto de partida mais fácil.

| Implementação | Estrelas | Licença | Mais recente | Característica principal |

|---|---|---|---|---|

| v2fly/v2ray-core | 33,9 mil | MIT | v5.48.0 (Mar 2026) | Implementação de referência, geolocal/geoip |

| Núcleo XTLS/Raio-X | 38,6 mil | MPL-2.0 | v26.3.27 (Mar 2026) | XTLS Vision, REALIDADE, XHTTP |

| SagerNet/caixa de canto | 33,8 mil | GPL-3.0 | v1.13.11 (Abril de 2026) | Binário unificado multiprotocolo, Hysteria/TUIC |

A escolha depende do caso de uso. Para máxima fidelidade ao protocolo V2Ray original, use o v2fly. Para resistência à censura contra DPI em estado ativo, use o Xray com REALITY. Para um único binário capaz de se comunicar com praticamente qualquer coisa e que exponha ferramentas modernas, use o sing-box.

Roteamento V2Ray: geolocalização, geoIP e conexões inteligentes

O mecanismo de roteamento personalizável do V2Ray é o recurso que justifica silenciosamente a complexidade da configuração. O mecanismo avalia as regras de cima para baixo, considerando categoria de domínio, CIDR de IP, porta, tipo de rede, IP de origem e tag de entrada. Os dados subjacentes residem em dois binários codificados em protobuf. O arquivo `geosite.dat` contém as categorias de domínio (sites chineses, sites iranianos, redes de anúncios, serviços de streaming). O arquivo `geoip.dat` contém os mapeamentos de IP para país. O repositório v2fly/geoip recompila ambos automaticamente mensalmente, utilizando listas públicas.

A configuração típica no mundo real utiliza tunelamento dividido: sites domésticos ignoram o proxy e roteiam pela conexão local, enquanto todo o resto utiliza a conexão de saída. Operadoras na China geralmente criam regras que correspondem às categorias `geosite:cn` e `geoip:cn` para direcionar o tráfego doméstico localmente, deixando o proxy para destinos internacionais. O mesmo padrão, porém invertido, funciona para usuários no exterior que desejam que seu tráfego bancário mantenha sua localização geográfica real.

Como baixar o V2Ray-core: versões do GitHub, pacotes, Docker

Existem três maneiras razoáveis de instalar o V2Ray-core, dependendo do host.

Versões do GitHub. A página github.com/v2fly/v2ray-core/releases contém arquivos tar assinados para todas as plataformas suportadas: Linux em amd64 e arm64, Windows, macOS, Android (ARMv7 e ARM64), FreeBSD e Dragonfly. Cada versão inclui somas de verificação SHA256 e uma assinatura GPG; as chaves estão documentadas no arquivo README do repositório.

Pacotes de distribuição. O script oficial `fhs-install-v2ray.sh` (hospedado em v2fly/fhs-install-v2ray) instala o V2Ray-core no layout Filesystem Hierarchy Standard, criando `/usr/local/bin/v2ray` para o binário, `/usr/local/etc/v2ray` para as configurações e uma unidade systemd para gerenciamento de serviços. Em distribuições Linux da família Arch, existe um pacote AUR, e no Homebrew, as fórmulas da comunidade incluem o mesmo binário. Não existem versões oficiais em Snap ou AppImage, já que o V2Ray é um software de classe daemon projetado para ser executado sob um gerenciador de serviços, e não em um ambiente isolado (sandbox).

Docker. O repositório Docker do v2fly (`v2fly/v2fly-core`) publica imagens para cada versão, o que é útil quando o V2Ray-core precisa ser executado juntamente com uma pilha de contêineres gerenciados pelo Compose ou Kubernetes.

Independentemente do caminho escolhido pelo operador, o próximo passo é o mesmo: escrever uma configuração JSON, indicar o caminho para o V2Ray e observar o daemon iniciar.

Clientes V2Ray: v2rayN Instale no Windows, Linux e Mac OS.

Do lado do cliente, o ecossistema é fragmentado, mas em sua maior parte confiável.

Windows. O v2rayN é a opção dominante: uma GUI para Windows que fica na bandeja do sistema, importa URIs de assinatura VMess e VLESS, gerencia múltiplos servidores, expõe estatísticas de tráfego e executa o binário V2Ray-core em segundo plano. A instalação é feita baixando e descompactando o arquivo da página de lançamentos do v2rayN no GitHub. A GUI é exibida em chinês por padrão na primeira inicialização e é conhecida por essa peculiaridade.

Android. O v2rayNG é o equivalente aproximado para Android: mesmo formato de importação, mesmo fluxo de trabalho, disponível no F-Droid e na Play Store. O NekoBox é a alternativa com interface de usuário única, com um conjunto mais amplo de protocolos, incluindo Hysteria e TUIC. O Hiddify é a opção multiplataforma que também funciona no Android.

macOS. Os clientes legados para Mac, V2RayX e V2RayU, não recebem atualizações significativas há anos. O Hiddify é a recomendação moderna para macOS, com o Sing-box para Apple disponível como uma opção nativa mais limpa. A instalação é feita por meio de um arquivo `.dmg` padrão, disponível na página de lançamentos do projeto.

Linux. A maioria dos usuários de Linux executa o V2Ray-core diretamente via systemd e direciona o navegador por meio de uma conexão SOCKS5 local. Para interfaces gráficas de desktop, tanto o Nekoray quanto o Hiddify funcionam no Linux e oferecem a mesma experiência de usuário que suas contrapartes para Windows.

iOS. O Streisand é a opção gratuita; o Shadowrocket e o V2Box são as opções pagas. Todos os três importam URIs vless:// e vmess:// e utilizam o framework Network Extension da Apple para tunelar o tráfego.

V2Ray e a pressão para contornar a censura em 2025–2026

A pressão sobre os protocolos da pilha V2Ray intensificou-se ao longo de 2025 e em 2026. Uma análise da InstaTunnel, de maio de 2026, indicou que a detecção do GFW (Grande Firewall da China) atingiu cerca de 90% para o Trojan após a atualização do firewall em agosto de 2025 e 80% para o VMess após a atualização subsequente em setembro. A Roskomnadzor, agência reguladora russa de segurança cibernética, bloqueou 469 serviços de VPN até fevereiro de 2026, um aumento em relação aos 439 bloqueados em janeiro, e iniciou interferência ativa nos handshakes VLESS+TLS na camada TSPU no final de 2025.

O caminho prático de migração, visível em painéis da comunidade e chats de operadores, tem sido o abandono de implantações "nuas" de VMess e Trojan em favor de stacks camufladas: VLESS+REALITY no Xray, ou configurações de caixa única que combinam Hysteria e TUIC para rotas compatíveis com UDP. O guarda-chuva do V2Ray se manteve não porque a estrutura em si seja invisível (não é), mas porque os protocolos dentro dela podem ser substituídos mais rapidamente do que os censores conseguem treinar novos modelos de detecção. Essa compensação é o que a plataforma foi projetada para proteger.