V2Ray VPN: Projekt V, Protokolle, Xray und Sing-box Forks Tutorial

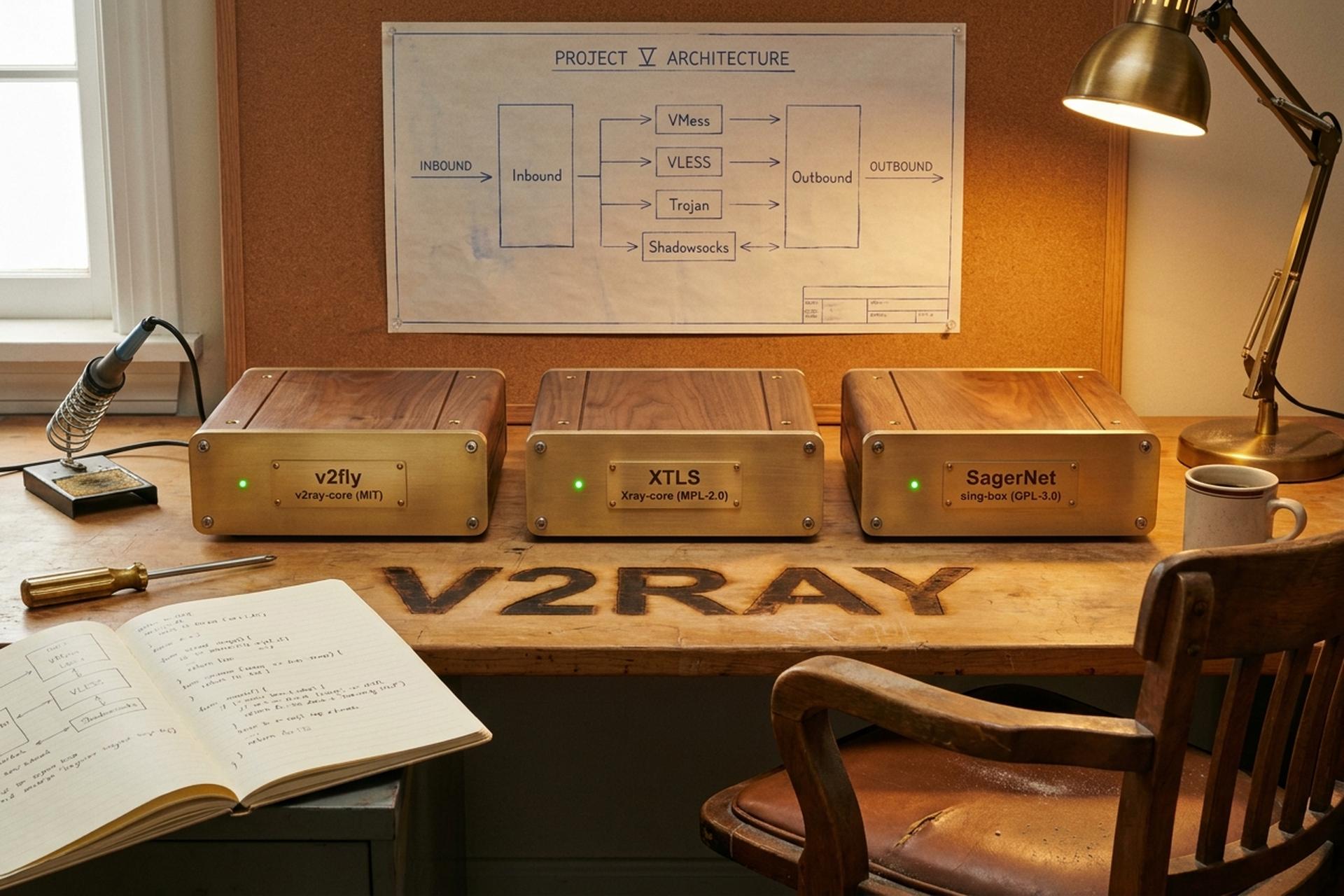

Das V2Ray-Ökosystem ist im Mai 2026 deutlich umfangreicher als die Bezeichnung „V2Ray VPN“ in der Werbung vermuten lässt. Drei aktiv gepflegte Go-Implementierungen – v2fly/v2ray-core, XTLS/Xray-core und SagerNet/sing-box – bilden die Grundlage der Weiterentwicklung und verzeichnen zusammen rund 106.000 GitHub-Sterne. Die meisten Artikel zu diesem Thema beschränken sich auf eine dieser Implementierungen, nennen sie V2Ray und belassen es dabei. Dieser Artikel geht anders vor. Das Tool selbst ist eher ein Framework als ein einzelnes Programm, und die Nutzer, die es täglich für Datenschutz und schnellen Internetzugang in Regionen mit Internetbeschränkungen verwenden, greifen in der Regel auf eine der drei unten genannten Varianten zurück, ohne sich groß Gedanken über die Unterschiede zu machen.

Im Folgenden finden Sie eine Übersicht in einem einzigen Tutorial. Woher V2Ray stammt. Die von ihm unterstützten Protokolle: VMess, VLESS, Trojan, Shadowsocks und einige weitere. Die verwendeten Transportprotokolle. Die drei konkurrierenden Varianten und wann man welche wählen sollte. Wo man die Software herunterladen kann. Welche Clients für Windows, Linux und macOS verfügbar sind. Und wie sich V2Ray unter dem erwarteten Zensurdruck staatlicher Stellen in den Jahren 2025–2026 bewährt hat.

Was V2Ray ist und die Entstehungsgeschichte von Project V

V2Ray ist die zentrale Laufzeitumgebung von Project V – ein Framework, kein einzelnes Proxy-Programm, das von Anfang an darauf ausgelegt war, mehrere eingehende und ausgehende Protokolle hinter einem gemeinsamen Konfigurationsmodell zu hosten. Version 0.1 wurde laut Wikipedia-Eintrag zu V2Ray und den Metadaten im ursprünglichen Repository am 18. September 2015 unter dem Pseudonym Victoria Raymond veröffentlicht.

Raymond reagierte ab Februar 2019 nicht mehr auf öffentlichen Kanälen. Ihr GitHub-Profil zeigte bis November 2019 sporadische Aktivitäten, danach herrschte Stille. Die ursprüngliche Infrastruktur von v2ray.com wurde zusammen mit den Kontaktadressen der Gründerin aufgegeben, und die Community-Betreuer hatten keinen administrativen Zugriff. Im Jahr 2020 wurde ein von der Community erstellter Fork unter github.com/v2fly/v2ray-core zur kanonischen Referenzimplementierung mit neuen GPG-Signaturschlüsseln vom 2. Juni 2020. Wenn heute von „V2Ray“ die Rede ist, ist diese Codebasis gemeint.

V2Ray als Protokollplattform: VMess, VLESS, Trojan, Shadowsocks

Der Clou von V2Ray ist, dass es kein Protokoll, sondern eine Plattform ist. Eine Plattform, die mehrere Protokolle unterstützt und es jedem Protokoll ermöglicht, den jeweils passenden Transportweg zu nutzen. Ein einzelner V2Ray-Core-Prozess kann gleichzeitig eingehende Verbindungen über VMess, VLESS, Trojan und Shadowsocks verarbeiten. Er kann deren Datenverkehr über verschiedene Upstream-Ausgangsserver leiten und für jede Verbindung unterschiedliche Routing-Regeln anwenden.

Die Protokollliste, wie sie in v2fly/v2ray-core v5.48.0 (veröffentlicht am 26. März 2026) vorliegt:

V2Ray VMess ist das ältere Protokoll. Es verwendet eine eigene AEAD-Verschlüsselung und war jahrelang das Flaggschiff der Plattform, um eine sichere Kommunikation zwischen Client und Server für den Einsatz gegen Zensur zu gewährleisten. Mit dem Pull Request #170, der im September 2020 zusammengeführt und in Version 4.28.1 veröffentlicht wurde, wechselt VMess automatisch zur AEAD-Authentifizierung, sobald der Parameter `alterId` den Wert Null annimmt. Die ältere MD5-basierte Authentifizierung wurde im Laufe der Jahre 2021 und 2022 eingestellt und ist nun veraltet. Laut Community-Messungen ist die Erkennungsrate von VMess durch Chinas Große Firewall seit September 2025 auf etwa 80 Prozent gestiegen. Daher wird es für neue Implementierungen nicht mehr verwendet.

VLESS ist der schlankere Nachfolger: dieselbe UUID-basierte Authentifizierung, keine integrierte Verschlüsselungsschicht, alles wird an TLS delegiert. Der VLESS-Artikel auf dieser Website beschreibt die Interna des Protokolls ausführlich. Für V2Ray ist wichtig, dass VLESS von den meisten modernen V2Ray-Stack-Nutzern eingesetzt wird. REALITY auf Xray ist die gängigste Kombination.

Trojan ist ein verwandtes Design eines anderen Teams. Es verwendet ausschließlich TLS, authentifiziert sich über ein gemeinsames Passwort anstelle einer UUID und verzichtet auf ein Add-ons-Feld. Seine minimalistische Architektur machte es jahrelang stark. Das GFW-Upgrade im August 2025 änderte dies, und die Trojaner-Erkennungsrate liegt nun bei etwa 90 Prozent.

Shadowsocks gehört einer völlig anderen Generation an: Es handelt sich um eine symmetrische AEAD-Verschlüsselung ohne standardmäßige TLS-Verschlüsselung. Die Spezifikation SIP022 aus dem Jahr 2022 schrieb vollständigen Schutz vor Replay-Angriffen vor und ersetzte ältere Verschlüsselungsverfahren; seitdem wird dieser Schutz von V2Ray-Core unterstützt. Moderne Shadowsocks-Implementierungen kombinieren die Verschlüsselung üblicherweise mit einem Transport-Plugin (v2ray-plugin, cloak), um TLS wieder extern zu implementieren.

SOCKS 4, 4a und 5 sowie HTTP werden als eingehende und ausgehende Proxys für das lokale Routing unterstützt. Sie sind nützlich, wenn V2Ray Ihrem Browser einen SOCKS5-Endpunkt bereitstellen oder einen HTTP-Proxy im Upstream-Bereich nutzen soll.

MTProto ist das Telegram-spezifische Protokoll. V2Ray-Core stellt Handler für eingehende und ausgehende MTProto-Verbindungen bereit, die auf Port 443 mit einem 32-stelligen Hexadezimalzeichen langen Benutzerschlüssel lauschen. Es ist eines der wenigen nicht-generischen Protokolle der Plattform.

Jedes Protokoll ist unabhängig von dem Transportmedium, das es verwendet. Diese Trennung ist das definierende Merkmal der Plattform.

| Protokoll | Rolle | GFW-Status (Mai 2026) | Typische Verwendung |

|---|---|---|---|

| VMess | Legacy V2Ray Flaggschiff | ~80% Erkennungsrate | Rückwärtskompatibilität |

| VLESS | Leichtgewichtig, TLS-delegiert | <5% mit REALITÄT | Moderne zensurresistente Systeme |

| Trojan | TLS-Fronting, Passwortauthentifizierung | ~90% Erkennungsrate | Selbstgehostete einfache Proxys |

| Shadowsocks (SIP022) | Symmetrische AEAD-Verschleierung | Gemischt (pluginabhängig) | Mobile, unzuverlässige Netzwerke |

| SOCKS / HTTP | Generischer Proxy | n / A | Lokales Routing |

| MTProto | Nur für Telegram | n / A | Telegram-Clients |

Transports und mux.cool: TCP, WebSocket, gRPC, REALITY

Unterhalb der Protokolle befindet sich die Transportschicht. Diese legt fest, wie V2Ray-Pakete über das Netzwerk übertragen werden. Die in v2fly/v2ray-core unterstützten Transportprotokolle sind TCP, mKCP (ein UDP-basierter zuverlässiger Datenstrom), WebSocket, HTTP/2, QUIC und gRPC. Xray-core bietet zusätzlich REALITY (Handshake-Tarnung durch TLS-Impersonierung) und das neuere XHTTP-Transportprotokoll. Jedes Protokoll ist unabhängig konfigurierbar. VLESS kann WebSocket nutzen, VMess gRPC und Trojan kann reines TCP verwenden.

In nahezu jeder realen Implementierung liegt der Transportmechanismus auf TLS. Der Standard in den Jahren 2022–2024 war „Protokoll über WebSocket über TLS über Cloudflare“. Das CDN von Cloudflare stellte Edge-IPs bereit, die von Zensoren nicht blockiert werden konnten, ohne große Teile des Internets lahmzulegen. Diese Konfiguration funktioniert auch 2026 noch, obwohl russische und chinesische DPIs gelernt haben, TLS-in-TLS-Muster zu erkennen, wenn ältere Protokolle versuchen, sich in einen äußeren TLS-Tunnel einzubetten.

mux.cool ist die Multiplexing-Schicht von V2Ray und wird in den Konfigurationsdateien als „v1.mux.cool“ adressiert. Sie bündelt mehrere Proxy-Subverbindungen auf einem einzigen zugrunde liegenden TCP-Socket. Ziel ist die Reduzierung der Handshake-Latenz, nicht die Erhöhung des Durchsatzes. Der praktische Effekt sind schnellere Seitenladezeiten auf verbindungsintensiven Websites, ohne dass sich die tatsächliche Bandbreite wesentlich ändert.

V2Ray vs. Xray vs. Sing-box: Drei Speichermedien, eine Familie

Drei Repositories sind wichtig. Jedes ist ein Go-Programm, jedes unterstützt VMess/VLESS/Trojan/Shadowsocks und jedes hat seine eigene Meinung zu allem anderen.

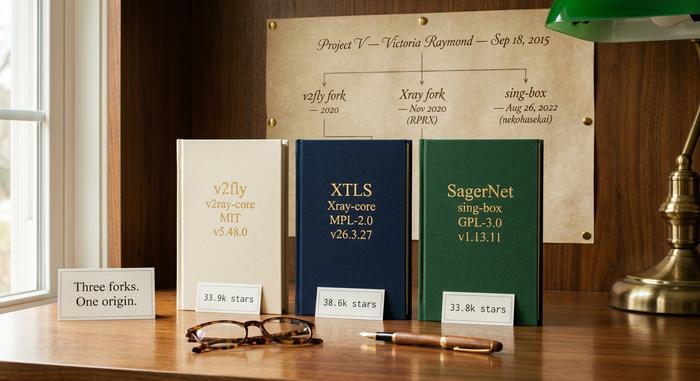

v2fly/v2ray-core ist die Referenzimplementierung und die spirituelle Fortführung von Project V nach dem Verschwinden von Victoria Raymond. Stand Mai 2026 verzeichnet das Projekt 33.900 Sterne und 5.000 Forks auf GitHub. Es ist unter der MIT-Lizenz lizenziert, die aktuellste Version ist v5.48.0 vom 26. März 2026. v2fly übernimmt eine zentrale Rolle: Dokumentation, Protokollpflege sowie die Bereitstellung der Geodatenbanken (Geosite und GeoIP), die vom gesamten Ökosystem genutzt werden.

XTLS/Xray-core ist ein Fork von RPRX aus dem November 2020. RPRX leitete die Entwicklung von VLESS und XTLS innerhalb von v2fly, bis Lizenzstreitigkeiten zur Trennung führten. Die Project X-Organisation wurde gegründet, und Xray-core ist seitdem der aktiver entwickelte Fork: 38.600 Sterne und 5.400 Forks, lizenziert unter MPL-2.0, Version 26.3.27 wurde am 27. März 2026 veröffentlicht. Zu den charakteristischen, nur hier verfügbaren Funktionen gehören die XTLS Vision-Flusssteuerung, die REALITY-Handshake-Tarnung und der XHTTP-Transport.

SagerNet/sing-box ist die Vereinheitlichungsplattform. nekohasekai startete das Projekt am 26. August 2022 mit Version 1.0-beta.1, und es hat sich zur saubersten protokollübergreifenden Go-Binärdatei entwickelt: 33.800 Sterne, 4.000 Forks, GPL-3.0, Version 1.13.11 veröffentlicht am 23. April 2026. Sing-box unterstützt alle V2Ray-Protokolle sowie die neueren Generationen: Hysteria, TUIC, Naive und REALITY. Für neue Implementierungen, bei denen der Betreiber verschiedene Protokolle kombinieren möchte, ist Sing-box in der Regel der einfachste Ausgangspunkt.

| Durchführung | Sterne | Lizenz | Letzte | Charakteristisches Merkmal |

|---|---|---|---|---|

| v2fly/v2ray-core | 33,9k | MIT | Version 5.48.0 (März 2026) | Referenzimplementierung, Geosite/GeoIP |

| XTLS/Röntgenkern | 38,6k | MPL-2.0 | Version 26.3.27 (März 2026) | XTLS Vision, REALITY, XHTTP |

| SagerNet/sing-box | 33,8k | GPL-3.0 | Version 1.13.11 (Apr 2026) | Multi-Protokoll Unified Binary, Hysteria/TUIC |

Welches Programm man wählt, hängt vom Anwendungsfall ab. Für maximale Protokolltreue zum Upstream-V2Ray empfiehlt sich v2fly. Um Zensurresistenz gegen aktive DPI zu gewährleisten, sollte man Xray mit REALITY verwenden. Für eine einzelne Binärdatei, die nahezu alle Protokolle unterstützt und moderne Tools zugänglich macht, ist sing-box die richtige Wahl.

V2Ray Routing: Geostandort, GeoIP und intelligente Verbindungen

Die anpassbare Routing-Engine von V2Ray ist das zentrale Merkmal, das die restliche Konfigurationskomplexität im Grunde rechtfertigt. Die Engine wertet Regeln von oben nach unten aus und gleicht Domainkategorie, IP-CIDR, Port, Netzwerktyp, Quell-IP und eingehendes Tag ab. Die zugrundeliegenden Daten befinden sich in zwei Protobuf-kodierten Binärdateien. `geosite.dat` enthält Domainkategorien (chinesische Websites, iranische Websites, Werbenetzwerke, Streaming-Dienste). `geoip.dat` enthält die Zuordnungen von IP-Adressen zu Ländern. Das v2fly/geoip-Repository aktualisiert beide Dateien monatlich automatisch anhand öffentlicher Listen.

In der Praxis wird typischerweise Split-Tunneling verwendet: Inländische Websites umgehen den Proxy und laufen über die lokale Verbindung, während der gesamte übrige Datenverkehr über die ausgehende Verbindung geleitet wird. Betreiber in China verwenden üblicherweise Regeln, die die Kategorien `geosite:cn` und `geoip:cn` abgleichen, um den inländischen Datenverkehr lokal zu leiten und den Proxy für ausländische Ziele zu nutzen. Das gleiche, umgekehrte Muster funktioniert für Nutzer im Ausland, die möchten, dass ihr Bankverkehr seine tatsächliche geografische Position beibehält.

So laden Sie V2Ray-core herunter: GitHub-Releases, Pakete, Docker

Es gibt drei sinnvolle Möglichkeiten, V2Ray-core zu installieren, abhängig vom Hostsystem.

GitHub-Releases. Auf der Seite github.com/v2fly/v2ray-core/releases finden Sie signierte Tarballs für alle unterstützten Plattformen: Linux (amd64 und arm64), Windows, macOS, Android (ARMv7 und ARM64), FreeBSD und Dragonfly. Jedes Release enthält SHA256-Prüfsummen und eine GPG-Signatur; die Schlüssel sind in der README-Datei des Repositorys dokumentiert.

Die offiziellen Installationspakete, darunter das Skript `fhs-install-v2ray.sh` (im Verzeichnis v2fly/fhs-install-v2ray), installieren V2Ray-Core im Filesystem Hierarchy Standard (FHS). Dabei werden die Binärdatei unter `/usr/local/bin/v2ray`, die Konfigurationsdateien unter `/usr/local/etc/v2ray` und eine systemd-Unit für die Dienstverwaltung erstellt. Unter Arch Linux ist ein AUR-Paket verfügbar, und die Community-Pakete von Homebrew enthalten dieselbe Binärdatei. Da V2Ray als Daemon-Software unter einem Dienstmanager und nicht in einer Sandbox ausgeführt wird, gibt es keine offiziellen Snap- oder AppImage-Versionen.

Docker. Das v2fly Docker-Repository (`v2fly/v2fly-core`) veröffentlicht Images für jede Version. Dies ist nützlich, wenn V2Ray-core zusammen mit einem Stack von Containern ausgeführt werden muss, die von Compose oder Kubernetes verwaltet werden.

Welchen Weg der Bediener auch wählt, der nächste Schritt ist immer derselbe: eine JSON-Konfiguration schreiben, V2Ray darauf verweisen und den Start des Daemons beobachten.

V2Ray-Clients: v2rayN-Installation unter Windows, Linux, Mac OS

Auf Kundenseite ist das Ökosystem zwar fragmentiert, aber größtenteils zuverlässig.

Windows. v2rayN ist die bevorzugte Wahl: eine Windows-GUI für die Taskleiste, die VMess- und VLESS-Abonnement-URIs importiert, mehrere Server verwaltet, Verkehrsstatistiken anzeigt und die V2Ray-Core-Binärdatei im Hintergrund ausführt. Die Installation erfolgt durch Herunterladen und Entpacken von der v2rayN-GitHub-Releases-Seite. Die GUI ist beim ersten Start standardmäßig auf Chinesisch eingestellt und für diese Eigenart bekannt.

v2rayNG ist das Android-Äquivalent: gleiches Importformat, gleicher Workflow, verfügbar über F-Droid und den Play Store. NekoBox ist die Alternative mit SingBox-Funktionen und einem breiteren Protokollspektrum, darunter Hysteria und TUIC. Hiddify ist die plattformübergreifende Option, die auch unter Android läuft.

Mac OS. Die älteren Mac-Clients V2RayX und V2RayU wurden seit Jahren nicht mehr grundlegend aktualisiert. Hiddify ist die empfohlene Lösung für macOS, wobei Sing-box für Apple als sauberere, native Alternative verfügbar ist. Die Installation erfolgt über eine Standard-DMG-Datei von der Projektseite.

Linux. Die meisten Linux-Nutzer führen V2Ray-Core direkt über systemd aus und leiten ihren Browser über einen lokalen SOCKS5-Server. Für die Desktop-Oberfläche stehen Nekoray und Hiddify zur Verfügung, die beide unter Linux laufen und dieselbe Benutzererfahrung wie ihre Windows-Pendants bieten.

Für iOS ist Streisand kostenlos, Shadowrocket und V2Box sind kostenpflichtig. Alle drei importieren vless://- und vmess://-URIs und nutzen Apples Network Extension Framework, um den Datenverkehr zu tunneln.

V2Ray und der Zensurumgehungsdruck 2025–2026

Der Druck auf die V2Ray-Stack-Protokolle verstärkte sich bis 2025 und ins Jahr 2026 hinein. Eine Analyse von InstaTunnel vom Mai 2026 ergab eine GFW-Erkennungsrate von rund 90 Prozent für Trojaner nach dem Firewall-Upgrade im August 2025 und 80 Prozent für VMess nach dem Folge-Update im September. Die russische Nachrichtenagentur Roskomnadzor blockierte bis Februar 2026 469 VPN-Dienste, gegenüber 439 im Januar, und begann Ende 2025 aktiv in die VLESS+TLS-Handshakes auf der TSPU-Schicht einzugreifen.

Der in Community-Foren und Betreiber-Chats sichtbare praktische Migrationspfad führte weg von unverhüllten VMess- und Trojaner-Bereitstellungen hin zu getarnten Protokollstapeln: VLESS+REALITY auf Xray oder Single-Box-Konfigurationen, die Hysteria und TUIC für UDP-freundliche Routen kombinieren. Das V2Ray-Framework hat sich nicht bewährt, weil es selbst unsichtbar ist (das ist es nicht), sondern weil die darin enthaltenen Protokolle schneller ausgetauscht werden können, als Zensoren neue Erkennungsmodelle trainieren können. Genau diesen Kompromiss soll die Plattform schützen.