Tutorial sobre VPN V2Ray: Proyecto V, protocolos, rayos X y bifurcaciones de una sola caja

En mayo de 2026, el ecosistema V2Ray era mucho más extenso de lo que sugería la simple "V2Ray VPN" de su publicidad. Tres implementaciones en Go, mantenidas activamente, impulsaban la familia: v2fly/v2ray-core, XTLS/Xray-core y SagerNet/sing-box. En conjunto, acumulaban aproximadamente 106 000 estrellas en GitHub. La mayoría de los artículos sobre este tema se limitan a elegir una de ellas, la denominan V2Ray y ahí terminan las cosas. Este artículo, en cambio, no lo hace. La herramienta en sí es un marco de trabajo, no un programa independiente, y quienes la utilizan a diario para obtener privacidad y acceso a internet de alta velocidad en regiones con restricciones suelen usar una de las tres bifurcaciones que se describen a continuación, sin prestar mucha atención a la distinción.

A continuación, se presenta una descripción general en un solo tutorial. Se explicará el origen de V2Ray, los protocolos que utiliza (VMess, VLESS, Trojan, Shadowsocks y otros), las redes de transporte que emplean, las tres bifurcaciones competidoras y cuándo elegir cada una, dónde descargar el software, qué clientes existen para Windows, Linux y macOS, y cómo V2Ray ha resistido la ola de censura estatal de 2025-2026.

Qué es V2Ray y la historia del origen del Proyecto V

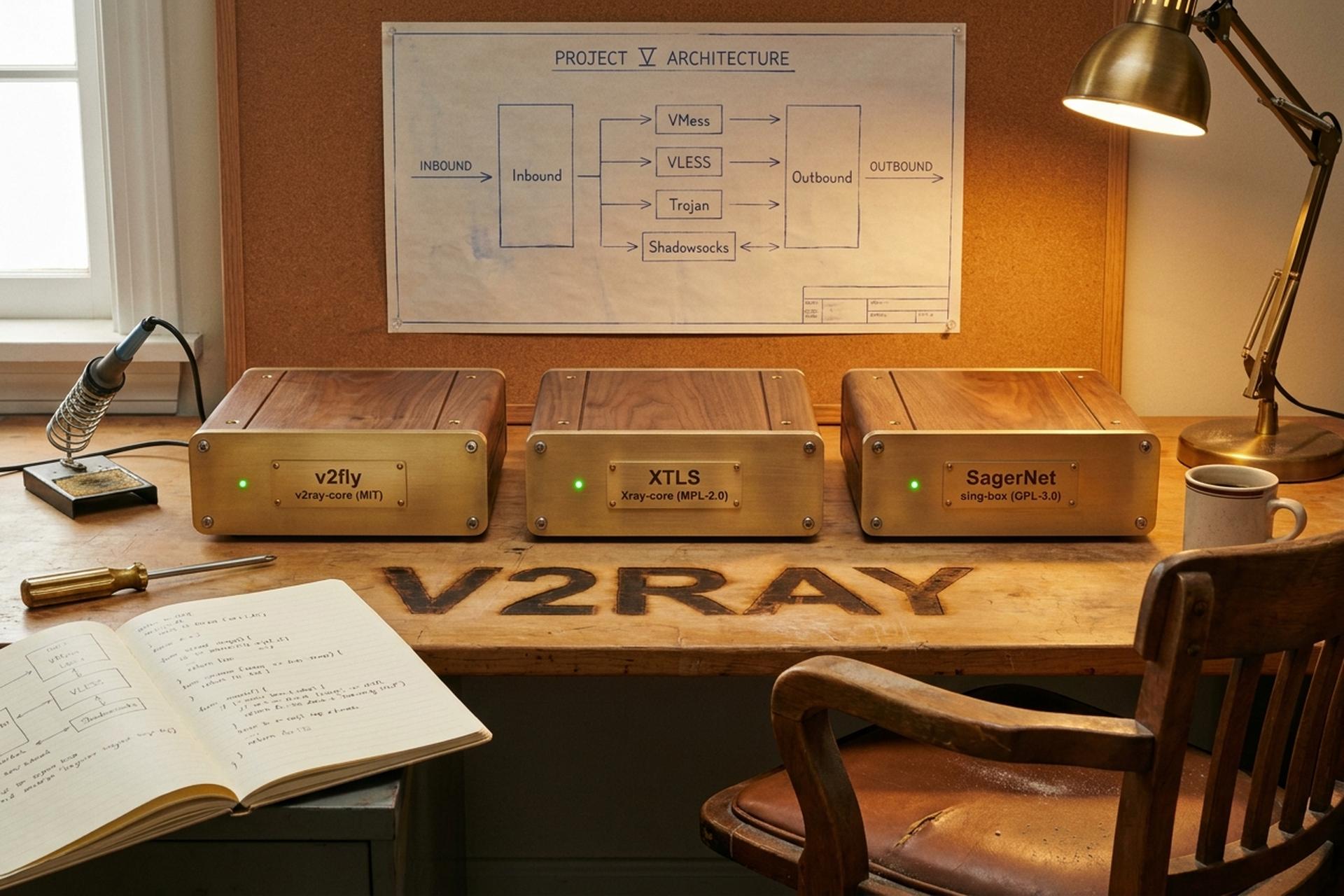

V2Ray es el entorno de ejecución central del Proyecto V: un marco de trabajo, no un simple programa proxy, diseñado desde el principio para alojar múltiples protocolos de entrada y salida bajo un modelo de configuración común. La versión 0.1 se publicó el 18 de septiembre de 2015 bajo el seudónimo de Victoria Raymond, según la entrada de Wikipedia sobre V2Ray y los metadatos de confirmación del repositorio original.

Raymond dejó de responder en todos los canales públicos en febrero de 2019. Su GitHub mostró actividad esporádica hasta noviembre de 2019 y luego quedó inactivo. La infraestructura original de v2ray.com fue abandonada junto con las direcciones de contacto de la fundadora, y los responsables del mantenimiento de la comunidad no tenían acceso administrativo. En 2020, una bifurcación liderada por la comunidad en github.com/v2fly/v2ray-core se convirtió en la implementación de referencia canónica, con nuevas claves de firma GPG con fecha del 2 de junio de 2020. Cuando la gente dice "V2Ray" hoy en día, se refieren a este código fuente.

V2Ray como plataforma de protocolo: VMess, VLESS, Trojan, Shadowsocks

La clave de V2Ray reside en que no es un protocolo, sino una plataforma. Una plataforma que admite múltiples protocolos y que permite que cada uno utilice el transporte más adecuado. Un único proceso V2Ray-core puede gestionar simultáneamente tráfico entrante de VMess, VLESS, Trojan y Shadowsocks. Puede enrutar su tráfico a través de diferentes rutas de salida y aplicar distintas reglas de enrutamiento a cada una.

La lista de protocolos, tal como aparece en v2fly/v2ray-core v5.48.0 (lanzada el 26 de marzo de 2026):

V2Ray VMess es el protocolo heredado. Cuenta con su propio cifrado AEAD y fue el producto estrella de la plataforma durante años, proporcionando comunicación segura entre cliente y servidor para su uso en la lucha contra la censura. La solicitud de extracción n.° 170, fusionada en septiembre de 2020 e incluida en la versión 4.28.1, hizo que VMess cambiara automáticamente a la autenticación AEAD cuando el parámetro `alterId` fuera cero. La autenticación anterior basada en MD5 se eliminó entre 2021 y 2022, convirtiéndose en una reliquia. La detección de VMess en el Gran Cortafuegos de China ha aumentado a aproximadamente el 80 % desde septiembre de 2025, según mediciones de la comunidad. Por eso ha caído en desuso en las nuevas implementaciones.

VLESS es el sucesor ligero: misma autenticación basada en UUID, sin capa de cifrado integrada, todo delegado a TLS. El artículo sobre VLESS en este sitio cubre en profundidad el funcionamiento interno del protocolo. Para los fines de V2Ray, lo importante es que VLESS es lo que la mayoría de los usuarios modernos de V2Ray-stack implementan. REALITY en Xray es la combinación más común.

Trojan es un diseño similar desarrollado por un equipo diferente. Solo utiliza TLS, se autentica mediante una contraseña compartida en lugar de un UUID y no admite campos adicionales. Su minimalismo lo hizo resistente durante años. La actualización del Gran Cortafuegos de Australia (GFW) en agosto de 2025 cambió esta situación, y la detección de troyanos ahora ronda el 90 %.

Shadowsocks pertenece a una estirpe completamente distinta: un cifrado AEAD simétrico sin interfaz TLS por defecto. La especificación de 2022, conocida como SIP022, hizo obligatoria la protección completa contra ataques de repetición y dejó obsoletos los cifrados más antiguos; V2Ray-core la ha mantenido desde entonces. Las implementaciones modernas de Shadowsocks suelen combinar el cifrado con un complemento de transporte (v2ray-plugin, cloak) para volver a implementar TLS externamente.

Se admiten SOCKS 4, 4a y 5, así como HTTP, como proxies de entrada y salida para el enrutamiento local. Son útiles cuando se desea que V2Ray exponga un punto final SOCKS5 a su navegador o que consuma un proxy HTTP en la red.

MTProto es el protocolo específico de Telegram. V2Ray-core incluye manejadores MTProto de entrada y salida, que escuchan en el puerto 443 con una clave secreta de usuario de 32 caracteres hexadecimales. Es uno de los pocos protocolos no genéricos de la plataforma.

Cada protocolo es independiente del medio de transporte que utiliza. Esa separación es la característica que define la plataforma.

| Protocolo | Role | Estado de la Gran Cortafuegos (mayo de 2026) | Uso típico |

|---|---|---|---|

| VMess | El buque insignia de Legacy V2Ray | Detección de aproximadamente el 80% | Compatibilidad con versiones anteriores |

| VLESS | Ligero, delegado por TLS | <5% con REALIDAD | Sistemas modernos resistentes a la censura |

| Troyano | TLS-fronting, autenticación por contraseña | Detección de aproximadamente el 90% | Proxies simples autohospedados |

| Shadowsocks (SIP022) | Ofuscación AEAD simétrica | Mixto (dependiente del complemento) | Redes móviles inestables |

| SOCKS / HTTP | proxy genérico | n / A | Enrutamiento local |

| MTProto | Solo por Telegram | n / A | Clientes de Telegram |

Transportes y mux.cool: TCP, WebSocket, gRPC, REALITY

Debajo de los protocolos se encuentra la capa de transporte. El transporte determina cómo viajan los paquetes V2Ray a través de la red. Los transportes compatibles en v2fly/v2ray-core son TCP, mKCP (un flujo confiable basado en UDP), WebSocket, HTTP/2, QUIC y gRPC. Xray-core agrega REALITY (camuflaje de handshake mediante suplantación de TLS) y el transporte XHTTP más reciente. Cada uno es configurable independientemente del protocolo. VLESS puede usar WebSocket, VMess puede usar gRPC y Trojan puede usar TCP sin procesar.

En casi todas las implementaciones reales, TLS se sitúa por encima del protocolo de transporte. La configuración predeterminada entre 2022 y 2024 era "protocolo sobre WebSocket sobre TLS sobre Cloudflare". La CDN de Cloudflare proporcionaba direcciones IP perimetrales que los censores no podían bloquear sin interrumpir gran parte de internet. Esta configuración sigue funcionando en 2026, aunque los sistemas de inspección profunda de paquetes (DPI) rusos y chinos han aprendido a reconocer patrones de TLS dentro de TLS cuando los protocolos más antiguos intentan encapsularse dentro de un túnel TLS externo.

mux.cool es la capa de multiplexación de V2Ray, identificada como "v1.mux.cool" en los archivos de configuración. Agrupa varias subconexiones de proxy en un único socket TCP subyacente. El objetivo es reducir la latencia del protocolo de enlace, no aumentar el rendimiento. En la práctica, esto se traduce en una carga de páginas más rápida en sitios con mucho tráfico, sin que se produzca un cambio significativo en el ancho de banda.

V2Ray vs Xray vs Sing-box: Tres repositorios, una familia

Hay tres repositorios importantes. Cada uno es un programa Go, cada uno admite VMess/VLESS/Trojan/Shadowsocks y cada uno tiene sus propias opiniones sobre todo lo demás.

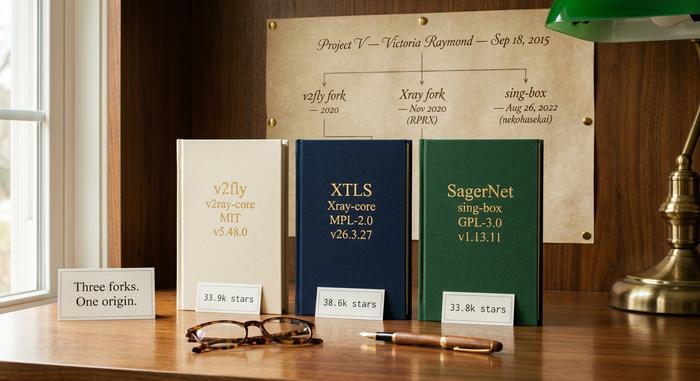

v2fly/v2ray-core es la implementación de referencia, la continuación espiritual del Proyecto V tras la desaparición de Victoria Raymond. A mayo de 2026, cuenta con 33.900 estrellas y 5.000 bifurcaciones en GitHub, bajo licencia MIT, siendo la versión 5.48.0 la más reciente, lanzada el 26 de marzo de 2026. El papel de v2fly es fundamental: documentación, administración del protocolo y las bases de datos de geolocalización y geoip que utiliza todo el ecosistema.

XTLS/Xray-core es la bifurcación de noviembre de 2020 creada por RPRX, quien lideró el proyecto VLESS y XTLS dentro de v2fly hasta que desacuerdos sobre licencias provocaron una división. Se formó la organización Project X, y desde entonces Xray-core se ha convertido en la bifurcación con mayor desarrollo: 38.600 estrellas y 5.400 bifurcaciones, con licencia MPL-2.0, y la versión 26.3.27 se lanzó el 27 de marzo de 2026. Las características distintivas que solo se encuentran aquí son el control de flujo XTLS Vision, el camuflaje de handshake REALITY y el transporte XHTTP.

SagerNet/sing-box es el unificador. nekohasekai lo inició con la versión 1.0-beta.1 el 26 de agosto de 2022, y el proyecto se ha convertido en el binario Go multiprotocolo más limpio del sector: 33.800 estrellas, 4.000 bifurcaciones, GPL-3.0, versión 1.13.11 publicada el 23 de abril de 2026. Sing-box admite todos los protocolos V2Ray, además de la nueva generación: Hysteria, TUIC, Naive y REALITY. Para nuevas implementaciones donde el operador desea combinar protocolos, sing-box suele ser el punto de partida más sencillo.

| Implementación | Estrellas | Licencia | El último | Característica distintiva |

|---|---|---|---|---|

| v2fly/v2ray-core | 33,9 mil | MIT | v5.48.0 (marzo de 2026) | Implementación de referencia, geosite/geoip |

| Núcleo de rayos X/XTLS | 38.6k | MPL-2.0 | v26.3.27 (marzo de 2026) | Visión XTLS, REALIDAD, XHTTP |

| SagerNet/caja individual | 33.8k | GPL-3.0 | v1.13.11 (abril de 2026) | Binario unificado multiprotocolo, Hysteria/TUIC |

La elección depende del caso de uso. Para una máxima fidelidad al protocolo V2Ray original, utilice v2fly. Para resistencia a la censura contra DPI en estado activo, utilice Xray con REALITY. Para un único binario compatible con casi todos los protocolos y que exponga herramientas modernas, utilice sing-box.

Enrutamiento V2Ray: geolocalización, geoip y conexiones inteligentes

El motor de enrutamiento personalizable de V2Ray justifica la complejidad de la configuración. Este motor evalúa las reglas de arriba a abajo, considerando la categoría de dominio, el CIDR de IP, el puerto, el tipo de red, la IP de origen y la etiqueta de entrada. Los datos se almacenan en dos archivos binarios codificados en protobuf: `geosite.dat`, que contiene las categorías de dominio (sitios chinos, sitios iraníes, redes publicitarias y servicios de streaming), y `geoip.dat`, que contiene las asignaciones de IP a países. El repositorio v2fly/geoip reconstruye ambos archivos automáticamente cada mes, utilizando listas públicas.

La configuración típica en entornos reales utiliza tunelización dividida: los sitios nacionales evitan el proxy y enrutan a través de la conexión local, mientras que todo lo demás se enruta a través de la conexión de salida. Los operadores en China suelen crear reglas que coinciden con las categorías `geosite:cn` y `geoip:cn` para dirigir el tráfico nacional localmente, dejando el proxy para destinos internacionales. El mismo patrón, a la inversa, funciona para usuarios en el extranjero que desean que su tráfico bancario mantenga su ubicación geográfica real.

Cómo descargar V2Ray-core: Lanzamientos en GitHub, Paquetes, Docker

Existen tres formas razonables de instalar V2Ray-core, dependiendo del sistema anfitrión.

Lanzamientos en GitHub. La página github.com/v2fly/v2ray-core/releases contiene archivos tar firmados para todas las plataformas compatibles: Linux (amd64 y arm64), Windows, macOS, Android (ARMv7 y ARM64), FreeBSD y Dragonfly. Cada lanzamiento incluye sumas SHA256 y una firma GPG; las claves se documentan en el archivo README del repositorio.

Paquetes de distribución. El script oficial `fhs-install-v2ray.sh` (alojado en v2fly/fhs-install-v2ray) instala V2Ray-core en el formato Filesystem Hierarchy Standard, colocando `/usr/local/bin/v2ray` para el binario, `/usr/local/etc/v2ray` para los archivos de configuración y una unidad systemd para la gestión del servicio. En Arch Linux existe un paquete AUR, y en Homebrew las fórmulas de la comunidad incluyen el mismo binario. No existe ningún Snap o AppImage oficial, ya que V2Ray es un software de clase demonio diseñado para ejecutarse bajo un gestor de servicios en lugar de un entorno aislado.

Docker. El repositorio Docker de v2fly (`v2fly/v2fly-core`) publica imágenes para cada versión, lo que resulta útil cuando V2Ray-core necesita ejecutarse junto con un conjunto de contenedores gestionados por Compose o Kubernetes.

Sea cual sea la ruta que elija el operador, el siguiente paso es el mismo: escribir una configuración JSON, indicarle a V2Ray que la utilice y observar cómo se inicia el demonio.

Clientes V2Ray: v2rayN Instalación en Windows, Linux, Mac OS

Por parte del cliente, el ecosistema está fragmentado, pero en general es fiable.

Windows. v2rayN es la opción dominante: una interfaz gráfica de usuario (GUI) para Windows que se ejecuta en la bandeja del sistema, importa URI de suscripción de VMess y VLESS, administra varios servidores, muestra estadísticas de tráfico y ejecuta el binario V2Ray-core en segundo plano. La instalación se realiza descargando y descomprimiendo el archivo desde la página de lanzamientos de v2rayN en GitHub. La GUI se muestra en chino por defecto al iniciarse por primera vez, una peculiaridad conocida.

Android. v2rayNG es el equivalente aproximado para Android: mismo formato de importación, mismo flujo de trabajo, disponible en F-Droid y la Play Store. NekoBox es la alternativa con un enfoque de caja única, con un conjunto de protocolos más amplio que incluye Hysteria y TUIC. Hiddify es la opción multiplataforma que también funciona en Android.

macOS. Los clientes para Mac antiguos, V2RayX y V2RayU, no han recibido actualizaciones importantes en años. Hiddify es la opción recomendada actualmente en macOS, y Sing-box para Apple está disponible como una alternativa nativa más limpia. La instalación se realiza mediante un archivo `.dmg` estándar desde la página de versiones del proyecto.

Linux. La mayoría de los usuarios de Linux ejecutan V2Ray-core directamente a través de systemd y enrutan su navegador mediante una conexión SOCKS5 local. Para interfaces gráficas de escritorio, tanto Nekoray como Hiddify se ejecutan en Linux y ofrecen la misma experiencia de usuario que sus versiones para Windows.

iOS. Streisand es la opción gratuita; Shadowrocket y V2Box son las de pago. Las tres importan las URI vless:// y vmess:// y utilizan el marco de trabajo Network Extension de Apple para tunelizar el tráfico.

V2Ray y la presión para eludir la censura en 2025-2026

La presión sobre los protocolos de pila V2Ray se intensificó durante 2025 y hasta 2026. Un análisis de InstaTunnel de mayo de 2026 situó la detección de GFW en torno al 90 % para troyanos tras la actualización del cortafuegos de agosto de 2025 y en el 80 % para VMess tras la actualización de septiembre. Roskomnadzor, el servicio de inteligencia ruso, bloqueó 469 servicios VPN en febrero de 2026, frente a los 439 de enero, y comenzó a interferir activamente en los protocolos de enlace VLESS+TLS en la capa TSPU a finales de 2025.

La ruta de migración práctica, visible en los paneles de la comunidad y los chats de operadores, se ha alejado de las implementaciones directas de VMess y Trojan y se ha orientado hacia pilas camufladas: VLESS+REALITY en Xray, o configuraciones de un solo dispositivo que combinan Hysteria y TUIC para rutas compatibles con UDP. El paraguas V2Ray se ha mantenido no porque el marco en sí sea invisible (no lo es), sino porque los protocolos que contiene se pueden reemplazar más rápido de lo que los censores pueden entrenar nuevos modelos de detección. Esa compensación es precisamente lo que la plataforma fue diseñada para proteger.