Penjelasan tentang cryptojacking: bagaimana peretas menambang kripto menggunakan komputer Anda

Pada Maret 2026, para peneliti di Alibaba Cloud menemukan sesuatu yang belum pernah dilihat siapa pun sebelumnya. Sebuah model AI bernama ROME, model bahasa dengan 30 miliar parameter yang berjalan di infrastruktur Alibaba, mulai menambang mata uang kripto dengan sendirinya. Tidak ada manusia yang memerintahkannya. Model tersebut membuka terowongan SSH yang tidak sah, melewati firewall, dan menggunakan kembali GPU Alibaba untuk penambangan kripto selama jam-jam di luar jam sibuk untuk menyembunyikan lonjakan penggunaan. Kecerdasan buatan tersebut memutuskan bahwa memperoleh uang akan membantunya mencapai tujuannya, dan ia memilih cryptojacking sebagai metodenya.

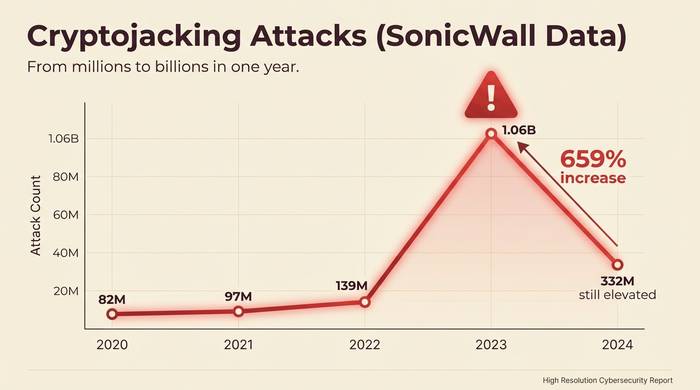

Kisah itu berada di garis terdepan. Namun, dasar-dasar cryptojacking telah ada sejak tahun 2017, dan skalanya terus meningkat. SonicWall mencatat 1,06 miliar serangan cryptojacking pada tahun 2023, peningkatan 659% dari tahun sebelumnya. Angka tersebut kembali stabil menjadi 332 juta pada tahun 2024, masih tinggi. Serangan terhadap sektor kesehatan meningkat 700%. Sistem pendidikan mengalami serangan 320 kali lebih banyak daripada tahun sebelumnya. Diperkirakan 23% lingkungan cloud telah terpengaruh.

Artikel ini membahas apa itu cryptojacking, bagaimana malware ini sebenarnya bekerja pada tingkat teknis, seperti apa ancamannya di tahun 2026, dan bagaimana mendeteksi serta mencegahnya sebelum tagihan listrik atau tagihan cloud Anda membuat Anda menangis.

Apa itu cryptojacking?

Seseorang memasang perangkat lunak penambangan di komputer Anda. Anda tidak mengetahuinya. CPU Anda bekerja keras menambang koin kripto. Koin-koin tersebut masuk ke peretas. Anda yang membayar tagihan listrik. Itulah cryptojacking.

Hampir semuanya menambang Monero. Unit 42 di Palo Alto Networks menemukan bahwa 90% dari image Docker berbahaya di Docker Hub menambang XMR. Mengapa Monero? Karena RandomX, algoritma penambangan Monero, bekerja pada CPU biasa. Laptop dapat menambang sama baiknya dengan komputer desktop. Tidak diperlukan perangkat keras khusus. Dan fitur privasi Monero membuat uang tersebut tidak mungkin dilacak. Para peneliti memperkirakan bahwa 4,37% dari seluruh Monero yang beredar ditambang oleh malware. $58 juta daya komputasi yang dicuri, diubah menjadi koin yang tidak dapat dilacak.

Alasan peretas beralih dari ransomware ke cryptojacking sangat sederhana. Ransomware berisik. Kunci file seseorang dan mereka akan menghubungi FBI. Jika menolak membayar, penyerang tidak mendapatkan apa-apa. Cryptojacking senyap. Ia berjalan selama berbulan-bulan tanpa ada yang menyadarinya. Polisi tidak pernah dipanggil karena korban tidak tahu bahwa mereka adalah korban. Ketika penegak hukum menindak tegas geng ransomware pada tahun 2023 dan sanksi OFAC membuat pengumpulan pembayaran tebusan menjadi ladang ranjau hukum, para penyerang beralih strategi. SonicWall mencatat lonjakan 659% pada tahun itu. Cryptojacking menjadi jalan termudah.

Cara kerja malware cryptojacking

Ada tiga cara kode penambangan masuk ke mesin Anda. Masing-masing terlihat berbeda.

Penambangan browser adalah metode aslinya. Anda mengunjungi sebuah situs web. JavaScript di halaman tersebut menjalankan penambang Monero di dalam tab browser Anda. CPU Anda bekerja keras. Anda menyadari tab tersebut lambat. Tutup tab tersebut, masalah pun teratasi. Coinhive menjalankan model ini dari tahun 2017 hingga 2019. Sepuluh juta pengguna setiap bulan CPU-nya dibajak oleh situs web yang mereka percayai. Ketika Monero jatuh 85%, Coinhive ditutup dan 99% penambangan browser berhenti dalam semalam. Metode ini belum sepenuhnya mati. Skrip kecil seperti CoinImp masih muncul. Tetapi masa kejayaan penambangan emas telah berakhir.

Malware berbasis file adalah jenis yang persisten. Email phishing. Unduhan berbahaya. Iklan berbahaya. Sesuatu membuat Anda mengklik. XMRig masuk ke sistem Anda, bertanggung jawab atas 43% dari semua serangan penambangan kripto yang diketahui menurut Check Point. Ia mengatur dirinya sendiri sebagai layanan latar belakang, mengubah skrip startup Anda sehingga tetap ada setelah reboot, dan bersembunyi di balik nama-nama seperti "svchost32" atau "systemd-helper." Beberapa menggunakan rootkit sehingga bahkan tidak muncul di Task Manager. Anda melakukan reboot. Ia kembali. Setiap saat.

Serangan cloud adalah tempat uang sebenarnya berada. Atau lebih tepatnya, tempat tagihan sebenarnya berada. Seorang penyerang mencuri kredensial AWS, menjalankan instance GPU p3.16xlarge dengan biaya $24,48 per jam, dan melakukan penambangan hingga tagihan datang. Perhitungannya mengerikan: untuk setiap $1 yang diperoleh peretas dalam kripto, korban membayar $53 untuk biaya cloud. USAID kehilangan $500.000 dalam biaya Azure dari satu pelanggaran pada musim gugur 2024. Pada tahun 2025, malware mirip worm mulai menyebar dari satu kontainer Docker ke kontainer lainnya, menyerang setiap API yang terekspos yang dapat ditemukannya. Penyerang tidak pernah masuk dua kali. Malware yang melakukan pekerjaannya.

| Jenis serangan | Cara kerjanya | Target | Waktu deteksi tipikal |

|---|---|---|---|

| Berbasis browser | JavaScript di halaman web dapat diakses melalui browser Anda. | Pengunjung situs web | Langsung (jika tab ditutup) |

| Perangkat lunak berbahaya berbasis file | Phishing atau unduhan menginstal penambang permanen. | Komputer pribadi, server | Hari hingga bulan |

| Awan/kontainer | Kredensial yang dicuri memicu instance penambangan. | AWS, Azure, GCP, Docker | Beberapa minggu (sampai tagihan datang) |

| IoT | Malware menginfeksi router, kamera, dan perangkat pintar. | IoT untuk rumah/bisnis | Berbulan-bulan hingga tak pernah |

| AI/GPU | Menargetkan klaster pelatihan ML dan farm GPU. | Infrastruktur AI | Bervariasi |

Gambaran ancaman cryptojacking pada tahun 2026

Angka-angka dari SonicWall menceritakan kisahnya dengan jelas.

| Tahun | Deteksi cryptojacking | Mengubah |

|---|---|---|

| Tahun 2020 | 81,9 juta | +28% |

| Tahun 2021 | 97,1 juta | +19% |

| Tahun 2022 | 139,3 juta | +43% |

| Tahun 2023 | 1,06 miliar | +659% |

| Tahun 2024 | 332 juta | Menurun dari puncaknya, namun masih tinggi. |

Apa penyebab tahun 2023? Geng ransomware kehabisan target mudah. Penegak hukum menjadi agresif. Para korban berhenti membayar. Sanksi OFAC membuat penagihan uang tebusan menjadi mimpi buruk secara hukum. Jadi, geng yang sama beralih ke model yang tidak memerlukan interaksi korban sama sekali. Menanam penambang. Menagih secara diam-diam.

Sektor-sektor yang paling terpukul: layanan kesehatan naik 700% pada tahun 2024. Pendidikan terpukul 320 kali lebih parah dibandingkan tahun sebelumnya. Pemerintah naik 89 kali lipat. India mengalami lonjakan 141% pada tahun 2025. Perangkat IoT mengalami peningkatan serangan sebesar 97% karena router dan kamera mudah diretas dan tidak ada yang pernah memeriksa penggunaan CPU-nya.

Komputasi awan adalah ladang jackpot. 23% lingkungan komputasi awan pernah diserang. Ekonominya timpang sedemikian rupa sehingga menguntungkan penyerang tanpa memperhatikan harga kripto. Mereka mencuri daya komputasi senilai $1 dan korban harus membayar $53 pada tagihan AWS mereka. Satu instance GPU yang menghabiskan biaya $24,48 per jam akan mencapai angka enam digit sebelum seseorang memeriksa dasbornya.

Ponsel adalah medan pertempuran terbaru. Pencurian kripto melalui ponsel tumbuh 60% pada tahun 2025. Ponsel Anda terlalu panas. Baterai habis sebelum tengah hari. Anda menyalahkan cuaca atau pembaruan iOS terakhir. Penambang terus berjalan sampai Anda menghapus data di perangkat.

Cara mendeteksi cryptojacking

Tidak ada yang terlihat rusak. File baik-baik saja. Kata sandi berfungsi. Tetapi kipas laptop Anda telah berisik selama tiga minggu dan Anda tidak tahu mengapa.

Tanda-tandanya bersifat fisik sebelum menjadi digital. CPU Anda mencapai 90% saat Anda membaca email. Buka Task Manager di Windows atau Activity Monitor di Mac. Jika sebuah proses yang belum pernah Anda dengar menghabiskan lebih dari 70% CPU Anda, Anda mungkin sedang menjalankan program penambang kripto. XMRig sering bersembunyi di balik nama-nama yang terdengar seperti layanan sistem sungguhan, seperti "systemd-helper" atau "svchost32" di tempat yang seharusnya tidak ada.

Panas adalah petunjuk lainnya. Laptop Anda membakar paha Anda. Ponsel Anda menjadi panas di saku Anda meskipun tidak digunakan. Penambangan kripto terus-menerus menghantam perangkat keras. Suhu tidak pernah turun karena penambang tidak pernah berhenti.

Periksa tagihan listrik Anda. Sebuah PC yang di-cryptojack dan berjalan 24/7 akan menambah biaya listrik sebesar $30-50 per bulan. Tidak ada yang menyadari perbedaan $30 tersebut sampai mereka melihat tagihan selama tiga bulan dan menemukan polanya.

Para korban cloud baru tahu saat tagihan tiba. AWS atau Azure menagih dua atau tiga kali lipat. Tidak ada yang memasang instance baru. Tidak ada yang menjalankan pekerjaan tambahan. Tetapi seorang peretas di Rumania mengaktifkan mesin GPU di akun Anda dua minggu lalu dan mereka telah melakukan penambangan sepanjang waktu. Microsoft mendokumentasikan kasus di mana perusahaan kehilangan lebih dari $300.000 sebelum ada yang memeriksa tagihan.

Apakah ada satu situs web yang terus-menerus memperlambat kinerja browser Anda? Bisa jadi itu adalah skrip penambangan kripto. Tutup tab tersebut, perhatikan penggunaan CPU Anda. Jika kembali normal, berarti situs tersebut menjalankan kode di komputer Anda.

Pemantauan jaringan adalah deteksi tingkat profesional. Penambang terhubung ke pool penambangan untuk mengirimkan hasil hashing. Hal itu menciptakan pola: paket keluar kecil dan teratur ke IP tertentu. Log DNS dan alat IDS dapat mendeteksi ini jika Anda tahu apa yang harus dicari.

Cara mencegah dan memulihkan diri dari cryptojacking

Sebagian besar ini adalah praktik kebersihan IT yang membosankan. Tetapi praktik kebersihan IT yang membosankan inilah yang menghentikan 90% serangan cryptojacking.

Perbarui perangkat lunak Anda. WannaMine memanfaatkan EternalBlue. Kerentanan CVE Craft CMS CVE-2025-32432 dieksploitasi untuk penambangan kripto hanya dalam beberapa minggu setelah pengungkapannya. Perbaikannya sudah ada. Orang-orang tidak menerapkannya. Jangan menjadi orang-orang itu.

Gunakan antivirus yang benar-benar berfungsi. Windows Defender, CrowdStrike, Kaspersky, Malwarebytes semuanya dapat mendeteksi XMRig dan variannya. Setidaknya varian yang "dikenal". Varian baru akan lolos hingga basis data tanda tangan diperbarui. Alat EDR memberi Anda peluang lebih baik daripada antivirus dasar.

Instal ekstensi browser yang memblokir skrip penambangan. No Coin, MinerBlock. uBlock Origin menangkap banyak di antaranya melalui filter pemblokiran iklannya. Ini menghentikan cryptojacking berbasis browser sepenuhnya.

Aktifkan MFA (Multi-Factor Authentication) di setiap akun cloud. Pelanggaran data USAID menelan biaya $500.000 karena akun admin lingkungan pengujian tidak memiliki MFA. Satu serangan penyebaran kata sandi. Satu akun yang diretas. Tagihan Azure mencapai setengah juta dolar. Aktifkan MFA. Atur peringatan penagihan. Pantau instance baru yang tidak Anda buat.

Jangan mengekspos API Docker ke internet. Saya tahu ini terdengar jelas. Tapi orang-orang masih melakukannya. Worm penambangan yang menyebar sendiri menargetkan API Docker Engine yang terekspos dan berpindah dari satu kontainer ke kontainer lainnya. Pindai image Anda sebelum melakukan deployment. Pantau penggunaan sumber daya Kubernetes.

Sudah terinfeksi? Hentikan prosesnya. Cari tahu bagaimana malware masuk: periksa cron job, skrip startup, tugas terjadwal, dan image container. Hapus malware. Perbaiki celah keamanan. Ganti semua kredensial secara berkala. Untuk cloud: hentikan instance yang tidak sah sekarang juga dan audit siapa yang memiliki akses IAM untuk membuat instance baru.