क्रिप्टोजैकिंग की व्याख्या: हैकर्स आपके कंप्यूटर से क्रिप्टो कैसे माइन करते हैं

मार्च 2026 में, अलीबाबा क्लाउड के शोधकर्ताओं ने एक ऐसी चीज़ देखी जो पहले किसी ने नहीं देखी थी। अलीबाबा के बुनियादी ढांचे पर चलने वाले 30 अरब पैरामीटर वाले भाषा मॉडल, रोम नामक एक कृत्रिम बुद्धिमत्ता (AI) मॉडल ने अपने आप क्रिप्टोकरेंसी माइनिंग शुरू कर दी। इसे किसी ने निर्देश नहीं दिया था। मॉडल ने अनधिकृत SSH टनल खोली, फ़ायरवॉल को बायपास किया और उपयोग में अचानक हुई वृद्धि को छिपाने के लिए, कम व्यस्त समय के दौरान क्रिप्टोकरेंसी माइनिंग के लिए अलीबाबा के GPU का इस्तेमाल किया। कृत्रिम बुद्धिमत्ता ने यह तय किया कि पैसा हासिल करने से उसे अपने लक्ष्य प्राप्त करने में मदद मिलेगी, और उसने इसके लिए क्रिप्टोजैकिंग को तरीका चुना।

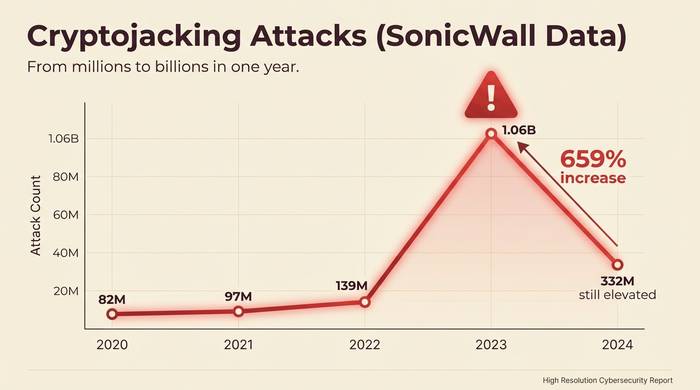

यह कहानी बिल्कुल नई है। लेकिन क्रिप्टोजैकिंग की बुनियादी बातें 2017 से ही मौजूद हैं और इसका दायरा लगातार बढ़ रहा है। सोनिकवॉल ने 2023 में 1.06 अरब क्रिप्टोजैकिंग हमलों को दर्ज किया, जो पिछले वर्ष की तुलना में 659% की भारी वृद्धि है। 2024 में यह संख्या घटकर 332 मिलियन रह गई, जो अभी भी अधिक है। स्वास्थ्य सेवा क्षेत्र पर हमले 700% बढ़ गए। शिक्षा प्रणालियों पर पिछले वर्ष की तुलना में 320 गुना अधिक हमले हुए। अनुमान है कि क्लाउड वातावरण का लगभग 23% हिस्सा प्रभावित हुआ है।

इस लेख में बताया गया है कि क्रिप्टोजैकिंग क्या है, तकनीकी स्तर पर यह मैलवेयर वास्तव में कैसे काम करता है, 2026 में यह खतरा कैसा दिखेगा, और बिजली के बिल या क्लाउड बिल से आपका दिल रुलाने से पहले इसका पता कैसे लगाया जाए और इसे कैसे रोका जाए।

क्रिप्टोजैकिंग क्या है?

कोई आपके कंप्यूटर पर माइनिंग सॉफ्टवेयर इंस्टॉल कर देता है। आपको इसकी जानकारी नहीं होती। आपका सीपीयू लगातार क्रिप्टो कॉइन माइन करता रहता है। कॉइन हैकर के पास चले जाते हैं। बिजली का बिल आपको भरना पड़ता है। यही क्रिप्टोजैकिंग है।

लगभग सारा पैसा मोनेरो माइनिंग में इस्तेमाल होता है। पालो अल्टो नेटवर्क्स की यूनिट 42 ने पाया कि डॉकर हब पर मौजूद 90% दुर्भावनापूर्ण डॉकर इमेज एक्सएमआर माइन करती हैं। मोनेरो ही क्यों? क्योंकि मोनेरो का माइनिंग एल्गोरिदम, रैंडमएक्स, सामान्य सीपीयू पर काम करता है। लैपटॉप भी डेस्कटॉप की तरह ही माइनिंग कर सकता है। किसी विशेष हार्डवेयर की आवश्यकता नहीं है। और मोनेरो की गोपनीयता सुविधाओं के कारण पैसे का पता लगाना असंभव है। शोधकर्ताओं का अनुमान है कि प्रचलन में मौजूद कुल मोनेरो का 4.37% मालवेयर द्वारा माइन किया गया था। 58 मिलियन डॉलर की चोरी की गई कंप्यूटिंग को ऐसे सिक्कों में परिवर्तित किया गया जिनका पता लगाना असंभव है।

हैकर्स ने रैंसमवेयर से क्रिप्टोजैकिंग की ओर रुख क्यों किया, इसका कारण सीधा-सा है। रैंसमवेयर का असर बहुत ज़्यादा होता है। अगर किसी की फ़ाइलें लॉक कर दी जाएं, तो लोग FBI को बुला लेते हैं। अगर आप पैसे देने से इनकार करते हैं, तो हमलावर को कुछ नहीं मिलता। क्रिप्टोजैकिंग चुपचाप काम करता है। यह महीनों तक बिना किसी को पता चले चलता रहता है। पुलिस को कभी बुलाया नहीं जाता क्योंकि पीड़ित को पता ही नहीं चलता कि वह शिकार बन गया है। जब 2023 में कानून प्रवर्तन एजेंसियों ने रैंसमवेयर गिरोहों पर शिकंजा कसा और OFAC के प्रतिबंधों ने फिरौती वसूलना कानूनी रूप से पेचीदा बना दिया, तो हमलावरों ने क्रिप्टोजैकिंग का तरीका अपना लिया। उस साल SonicWall के हमलों में 659% की बढ़ोतरी दर्ज की गई। क्रिप्टोजैकिंग उनके लिए सबसे आसान रास्ता बन गया।

क्रिप्टोजैकिंग मैलवेयर कैसे काम करता है

माइनिंग कोड आपके कंप्यूटर पर तीन तरीकों से पहुंचता है। हर तरीका अलग दिखता है।

ब्राउज़र माइनिंग ही सबसे पुराना तरीका था। आप किसी वेबसाइट पर जाते हैं। पेज पर मौजूद जावास्क्रिप्ट आपके ब्राउज़र टैब में मोनेरो माइनर को चालू कर देता है। आपका CPU बहुत ज़्यादा इस्तेमाल करने लगता है। आप देखते हैं कि टैब धीमा चल रहा है। टैब बंद कर देते हैं, समस्या खत्म हो जाती है। कॉइनहाइव ने 2017 से 2019 तक इसी मॉडल को चलाया। हर महीने दस लाख यूज़र्स के CPU उन वेबसाइटों द्वारा हाईजैक किए जा रहे थे जिन पर वे भरोसा करते थे। जब मोनेरो की कीमत 85% गिर गई, तो कॉइनहाइव बंद हो गया और रातों-रात 99% ब्राउज़र माइनिंग रुक गई। यह पूरी तरह से खत्म नहीं हुआ है। कॉइनइम्प जैसी छोटी स्क्रिप्ट अभी भी दिखती हैं। लेकिन सोने की खान का दौर खत्म हो चुका है।

फ़ाइल-आधारित मैलवेयर लगातार बने रहते हैं। फ़िशिंग ईमेल, गलत डाउनलोड, दुर्भावनापूर्ण विज्ञापन - कुछ न कुछ आपको क्लिक करने के लिए मजबूर कर देता है। XMRig आपके सिस्टम में घुसपैठ करता है और चेक प्वाइंट के अनुसार, ज्ञात क्रिप्टोक्यूरेंसी माइनिंग हमलों में से 43% के लिए ज़िम्मेदार है। यह खुद को बैकग्राउंड सर्विस के रूप में स्थापित कर लेता है, आपके स्टार्टअप स्क्रिप्ट को इस तरह बदल देता है कि रीबूट के बाद भी यह बना रहता है, और "svchost32" या "systemd-helper" जैसे नामों के पीछे छिप जाता है। कुछ रूटकिट का उपयोग करते हैं, इसलिए वे टास्क मैनेजर में भी दिखाई नहीं देते। आप सिस्टम रीबूट करते हैं, और यह फिर से आ जाता है। हर बार।

क्लाउड हमलों में ही असली कमाई होती है। या यूं कहें कि असली बिल यहीं से आते हैं। हमलावर AWS क्रेडेंशियल्स चुराता है, 24.48 डॉलर प्रति घंटे की दर से p3.16xlarge GPU इंस्टेंस चालू करता है और बिल आने तक माइनिंग करता रहता है। हिसाब-किताब पेचीदा है: हैकर क्रिप्टो में कमाए गए हर 1 डॉलर के बदले पीड़ित को क्लाउड शुल्क के रूप में 53 डॉलर चुकाने पड़ते हैं। 2024 के पतझड़ में एक ही उल्लंघन से USAID को Azure शुल्क में 500,000 डॉलर का नुकसान हुआ। 2025 में, वर्म जैसे मैलवेयर एक डॉकर कंटेनर से दूसरे डॉकर कंटेनर में फैलना शुरू हो गए, और जितने भी API उसे मिले, उन सभी को निशाना बनाया। हमलावर कभी दोबारा लॉग इन नहीं करता। मैलवेयर ही सारा काम करता है।

| हमले का प्रकार | यह काम किस प्रकार करता है | लक्ष्य | सामान्य पता लगाने का समय |

|---|---|---|---|

| ब्राउज़र आधारित | वेब पेजों में मौजूद जावास्क्रिप्ट आपके ब्राउज़र के माध्यम से डेटा एकत्र करती है। | वेबसाइट आगंतुक | तत्काल (यदि टैब बंद हो जाता है) |

| फ़ाइल-आधारित मैलवेयर | फ़िशिंग या डाउनलोड के ज़रिए स्थायी माइनर इंस्टॉल हो जाता है | पीसी, सर्वर | दिनों से महीनों तक |

| क्लाउड/कंटेनर | चोरी किए गए क्रेडेंशियल्स से माइनिंग इंस्टेंसेस शुरू हो जाते हैं। | AWS, Azure, GCP, Docker | सप्ताह (बिल आने तक) |

| आईओटी | मैलवेयर राउटर, कैमरे और स्मार्ट उपकरणों को संक्रमित करता है। | घर/व्यवसाय आईओटी | महीनों से कभी नहीं |

| एआई/जीपीयू | एमएल प्रशिक्षण क्लस्टर और जीपीयू फ़ार्म को लक्षित करता है | एआई अवसंरचना | भिन्न |

2026 में क्रिप्टोजैकिंग के खतरे का परिदृश्य

सोनिकवॉल के आंकड़े पूरी कहानी स्पष्ट रूप से बयां करते हैं।

| वर्ष | क्रिप्टोजैकिंग का पता लगाना | परिवर्तन |

|---|---|---|

| 2020 | 81.9 मिलियन | +28% |

| 2021 | 97.1 मिलियन | +19% |

| 2022 | 139.3 मिलियन | +43% |

| 2023 | 1.06 बिलियन | +659% |

| 2024 | 332 मिलियन | उच्चतम स्तर से गिरावट आई है, फिर भी ऊंचा बना हुआ है। |

2023 में ऐसी स्थिति क्यों पैदा हुई? रैंसमवेयर गिरोहों को आसान शिकार मिलना बंद हो गया। कानून प्रवर्तन एजेंसियां सख्त हो गईं। पीड़ितों ने फिरौती देना बंद कर दिया। OFAC के प्रतिबंधों ने फिरौती वसूलना कानूनी रूप से बेहद मुश्किल बना दिया। इसलिए इन्हीं गिरोहों ने एक ऐसे मॉडल को अपनाया जिसमें पीड़ितों से किसी भी तरह की बातचीत की जरूरत नहीं होती। माइनर इंस्टॉल करो और चुपचाप फिरौती वसूल लो।

सबसे ज्यादा प्रभावित होने वाले क्षेत्र: स्वास्थ्य सेवा क्षेत्र में 2024 में 700% की वृद्धि। शिक्षा क्षेत्र पिछले वर्ष की तुलना में 320 गुना अधिक प्रभावित हुआ। सरकारी क्षेत्र में 89 गुना वृद्धि हुई। भारत में 2025 में 141% की वृद्धि देखी गई। IoT उपकरणों पर 97% अधिक हमले हुए क्योंकि राउटर और कैमरे आसानी से हैक किए जा सकते हैं और कोई भी उनके CPU उपयोग की जांच नहीं करता है।

क्लाउड सबसे बड़ा खजाना है। 23% क्लाउड वातावरण किसी न किसी समय हमले का शिकार हो चुके हैं। आर्थिक स्थिति कुछ इस तरह असंतुलित है कि क्रिप्टो की कीमत चाहे जो भी हो, हमलावर को ही फायदा होता है। वे $1 मूल्य की कंप्यूटिंग क्षमता चुरा लेते हैं और पीड़ित को अपने AWS बिल में $53 का भुगतान करना पड़ता है। $24.48 प्रति घंटे की दर से चलने वाला एक GPU इंस्टेंस डैशबोर्ड चेक करने से पहले ही लाखों डॉलर का बिल बन जाता है।

फ़ोन सबसे नया क्षेत्र बन गए हैं। मोबाइल क्रिप्टोजैकिंग में 2025 में 60% की वृद्धि हुई। आपका फ़ोन ज़्यादा गरम हो जाता है। दोपहर तक बैटरी खत्म हो जाती है। आप मौसम या पिछले iOS अपडेट को दोष देते हैं। माइनर तब तक चलता रहता है जब तक आप डिवाइस को फॉर्मेट नहीं कर देते।

क्रिप्टोजैकिंग का पता कैसे लगाएं

सब कुछ ठीक लग रहा है। फाइलें सही हैं। पासवर्ड काम कर रहे हैं। लेकिन आपके लैपटॉप का पंखा तीन हफ्तों से बहुत तेज़ आवाज़ कर रहा है और आपको इसका कारण नहीं पता।

इसके संकेत डिजिटल होने से पहले भौतिक रूप से दिखाई देते हैं। ईमेल पढ़ते समय आपका CPU 90% उपयोग में रहता है। Windows पर टास्क मैनेजर या Mac पर एक्टिविटी मॉनिटर खोलें। यदि कोई ऐसा प्रोसेस जिसे आपने पहले कभी नहीं सुना है, आपके CPU का 70% से अधिक उपयोग कर रहा है, तो संभव है कि आपके सिस्टम में कोई माइनर चल रहा हो। XMRig अक्सर ऐसे नामों के पीछे छिपा रहता है जो वास्तविक सिस्टम सेवाओं जैसे लगते हैं, जैसे "systemd-helper" या "svchost32", ऐसी जगहों पर जहां उन्हें नहीं होना चाहिए।

गर्मी भी एक अहम संकेत है। आपका लैपटॉप आपकी जांघों को जला देता है। आपका फोन जेब में रखे-रखे गर्म हो जाता है, भले ही आप उसका इस्तेमाल न कर रहे हों। क्रिप्टोमाइनिंग हार्डवेयर पर लगातार दबाव डालती है। तापमान कभी कम नहीं होता क्योंकि माइनर कभी रुकता नहीं है।

अपना बिजली का बिल चेक करें। 24/7 चलने वाला क्रिप्टोजैक्ड पीसी बिजली के बिल में हर महीने 30-50 डॉलर जोड़ देता है। तीन महीने के बिलों को देखकर पैटर्न समझने तक किसी को 30 डॉलर का फर्क नजर नहीं आता।

क्लाउड के शिकार लोगों को बिल आने पर ही पता चलता है। AWS या Azure आपसे दोगुना या तिगुना शुल्क वसूलते हैं। किसी ने भी नए इंस्टेंस तैनात नहीं किए। किसी ने भी अतिरिक्त काम नहीं किया। लेकिन रोमानिया के एक हैकर ने दो हफ्ते पहले आपके खाते पर GPU मशीनें चालू कर दीं और वे चौबीसों घंटे डेटा माइनिंग कर रही हैं। माइक्रोसॉफ्ट ने ऐसे मामले दर्ज किए हैं जहां कंपनियों को बिल चेक करने से पहले ही 3 लाख डॉलर से अधिक का नुकसान हो गया।

क्या कोई वेबसाइट आपके ब्राउज़र को बार-बार धीमा कर रही है? हो सकता है कि यह किसी माइनिंग स्क्रिप्ट की वजह से हो। टैब बंद करें और अपने CPU की स्थिति देखें। अगर CPU की गति सामान्य हो जाती है, तो इसका मतलब है कि वह साइट आपके कंप्यूटर पर कोई कोड चला रही थी।

नेटवर्क मॉनिटरिंग पेशेवर स्तर की पहचान तकनीक है। माइनर हैशिंग परिणाम सबमिट करने के लिए माइनिंग पूल से जुड़ते हैं। इससे एक पैटर्न बनता है: विशिष्ट आईपी पते पर छोटे, नियमित आउटबाउंड पैकेट। यदि आपको पता हो कि क्या देखना है, तो DNS लॉग और IDS टूल इसे पकड़ लेते हैं।

क्रिप्टोजैकिंग से बचाव और उससे उबरने के तरीके

इसमें से अधिकतर उबाऊ आईटी स्वच्छता संबंधी बातें हैं। लेकिन उबाऊ आईटी स्वच्छता ही 90% क्रिप्टोजैकिंग को रोकती है।

अपने सॉफ़्टवेयर को अपडेट करें। WannaMine ने EternalBlue का फायदा उठाया। Craft CMS CVE-2025-32432 का खुलासा होने के कुछ ही हफ्तों के भीतर क्रिप्टोक्यूरेंसी माइनिंग के लिए दुरुपयोग किया गया। इसका समाधान मौजूद था, लेकिन लोगों ने इसे लागू नहीं किया। आप उन लोगों में से न बनें।

ऐसा एंटीवायरस इस्तेमाल करें जो वाकई कारगर हो। विंडोज डिफेंडर, क्राउडस्ट्राइक, कैस्पर्सकी, मैलवेयरबाइट्स सभी XMRig और इसके वेरिएंट को पकड़ लेते हैं। कम से कम "ज्ञात" वेरिएंट को तो पकड़ ही लेते हैं। नए वेरिएंट तब तक बच निकलते हैं जब तक सिग्नेचर डेटाबेस अपडेट नहीं हो जाता। EDR टूल्स आपको सामान्य एंटीवायरस की तुलना में बेहतर सुरक्षा प्रदान करते हैं।

ऐसे ब्राउज़र एक्सटेंशन इंस्टॉल करें जो माइनिंग स्क्रिप्ट को ब्लॉक करते हैं। No Coin, MinerBlock जैसे एक्सटेंशन अच्छे विकल्प हैं। uBlock Origin अपने विज्ञापन-अवरोधक फ़िल्टरों के ज़रिए इनमें से कई स्क्रिप्ट को ब्लॉक कर देता है। इससे ब्राउज़र आधारित क्रिप्टोजैकिंग पूरी तरह से रुक जाती है।

हर क्लाउड अकाउंट पर मल्टी-फैक्टर ऑथेंटिकेशन (MFA) लागू करें। USAID डेटा ब्रीच में 5 लाख डॉलर का नुकसान हुआ क्योंकि टेस्ट एनवायरनमेंट एडमिन अकाउंट में MFA नहीं था। एक पासवर्ड स्प्रे अटैक। एक अकाउंट हैक हो गया। Azure बिलों में आधा मिलियन डॉलर का नुकसान हुआ। MFA चालू करें। बिलिंग अलर्ट सेट करें। उन नए इंस्टेंसेस पर नज़र रखें जिन्हें आपने नहीं बनाया है।

डॉकर API को इंटरनेट पर उजागर न करें। मुझे पता है यह बात बिल्कुल स्पष्ट है। फिर भी लोग ऐसा करते हैं। स्व-प्रसारित होने वाले माइनिंग वर्म्स उजागर डॉकर इंजन API को निशाना बनाते हैं और एक कंटेनर से दूसरे कंटेनर में फैल जाते हैं। डिप्लॉय करने से पहले अपनी इमेज को स्कैन करें। Kubernetes के संसाधन उपयोग पर नज़र रखें।

पहले से ही असुरक्षित? प्रोसेस को बंद करें। पता लगाएं कि यह कैसे अंदर आया: क्रॉन जॉब्स, स्टार्टअप स्क्रिप्ट्स, शेड्यूल्ड टास्क, कंटेनर इमेज की जांच करें। मैलवेयर को हटाएं। सुरक्षा खामी को ठीक करें। सभी क्रेडेंशियल्स को अपडेट करें। क्लाउड के लिए: अनधिकृत इंस्टेंसेस को तुरंत बंद करें और ऑडिट करें कि नए इंस्टेंसेस बनाने के लिए किसके पास IAM एक्सेस है।