VLESS प्रोटोकॉल: V2Ray VPN, Xray सर्वर और सेंसरशिप बायपास गाइड

लगभग पांच साल पहले एक गुमनाम GitHub इनक्यूबेशन रिपॉजिटरी में दिखाई देने के बाद, VLESS चुपचाप रूस, ईरान और चीन में लोगों द्वारा इस्तेमाल किए जाने वाले प्रॉक्सी के पीछे डिफ़ॉल्ट प्रोटोकॉल बन गया है। इसके कारण सरल हैं। यह छोटा है। यह स्वयं कुछ भी एन्क्रिप्ट नहीं करता है। यह एकमात्र व्यापक रूप से उपयोग किया जाने वाला प्रोटोकॉल भी है जिसे 2026 के मध्य तक सबसे बड़े सरकारी डीप-पैकेट-इंस्पेक्शन (डीपीआई) सिस्टम निर्णायक रूप से मात नहीं दे पाए हैं।

यह गाइड VLESS को एक हल्के प्रोटोकॉल के रूप में समझाती है, यह आंतरिक रूप से कैसे काम करता है, इसके ऊपर कौन से प्रोटोकॉल चलते हैं (Xray, XTLS, REALITY), यह VMess, Trojan, Shadowsocks, WireGuard और OpenVPN जैसे पारंपरिक VPN प्रोटोकॉल से कैसे अलग है, और व्यवहार में एक वास्तविक VLESS VPN सेटअप कैसा दिखता है। यह एक तकनीकी व्याख्या है, कॉन्फ़िगरेशन का विस्तृत विवरण नहीं। यदि आप इसे पूरा कर लेते हैं और फिर भी सर्वर कमांड को कॉपी-पेस्ट करना चाहते हैं, तो xtls.github.io पर प्रोजेक्ट दस्तावेज़ अगला सही विकल्प है।

VLESS क्या है और V2Ray समुदाय ने इसे क्यों बनाया?

VLESS, जिसका पूरा नाम "VMess Less" है, एक स्टेटलेस लाइटवेट प्रॉक्सी प्रोटोकॉल है जिसे 2020 में RPRX नामक डेवलपर द्वारा पेश किया गया था, जिसने 2019 से RPRX/v2ray-vless पर एक इनक्यूबेशन रेपो बनाए रखा था। इसे मूल V2Ray प्रोटोकॉल VMess का जानबूझकर सरलीकरण करने के लिए डिज़ाइन किया गया था, जो 2010 के दशक के अंत तक अपने स्वयं के एन्क्रिप्शन, रीप्ले-प्रोटेक्शन और क्लॉक-सिंक्रोनाइज़ेशन तंत्र के कारण अव्यवस्थित हो गया था।

आज VLESS मुख्य रूप से दो कोडबेस में मौजूद है। मूल v2fly/v2ray-core रिपॉजिटरी इसे संगतता के लिए रखती है। RPRX द्वारा बनाए रखा गया XTLS/Xray-core फोर्क, अधिक सक्रिय रूप से विकसित कार्यान्वयन है: मई 2026 तक GitHub पर इसके 38,600 स्टार और लगभग 5,400 फोर्क हैं, जबकि v2fly/v2ray-core पर केवल 33,900 स्टार हैं। Xray में वे महत्वपूर्ण सुविधाएँ शामिल हैं, जैसे XTLS Vision फ्लो कंट्रोल और REALITY ट्रांसपोर्ट, जो v2fly अपस्ट्रीम में नहीं हैं।

VLESS प्रोटोकॉल कैसे काम करता है: UUID, कोई एन्क्रिप्शन नहीं, TLS बाहरी

VLESS वायर प्रोटोकॉल को एक पैराग्राफ में समझाना काफी आसान है। क्लाइंट एक कनेक्शन खोलता है और एक हेडर भेजता है। हेडर में एक वर्जन बाइट, उपयोगकर्ता के लिए 16 बाइट का UUID, वैकल्पिक ऐडऑन फ़ील्ड के लिए लंबाई संकेतक, ऐडऑन, एक बाइट का कमांड (TCP या UDP), गंतव्य पोर्ट, एड्रेस-टाइप बाइट और एड्रेस होता है। इस तरह प्रति कनेक्शन 25 से 50 बाइट डेटा लगता है। OpenVPN प्रति पैकेट 100 बाइट से अधिक डेटा लेता है।

VLESS द्वारा हेडर को किसी भी प्रकार से एन्क्रिप्ट नहीं किया जाता है। प्रोटोकॉल अपने JSON कॉन्फ़िगरेशन में स्पष्ट रूप से `encryption: "none"` की आवश्यकता रखता है, और v2fly दस्तावेज़ में कहा गया है कि इस फ़ील्ड को खाली नहीं छोड़ा जा सकता है — इसमें स्पष्ट रूप से "none" लिखा होना चाहिए, ताकि ऑपरेटरों को याद रहे कि प्रोटोकॉल गोपनीयता की सारी ज़िम्मेदारी नीचे मौजूद ट्रांसपोर्ट को सौंपता है। व्यवहार में, वह ट्रांसपोर्ट लगभग हमेशा TLS 1.3 होता है।

यह डिज़ाइन विकल्प ही VLESS की हर दिलचस्प विशेषता का स्रोत है। अपनी स्वयं की एन्क्रिप्शन परत न चलाने से, VLESS उस विफलता से बच जाता है जिसने सेंसर किए गए नेटवर्क में VMess को विफल कर दिया था। बाहरी TLS टनल के भीतर एन्क्रिप्शन की दूसरी परत, ट्रैफ़िक विश्लेषण शोधकर्ताओं द्वारा "TLS-इन-TLS" पैटर्न कहे जाने वाले पैटर्न उत्पन्न करती है। ठीक इसी दोहरे-लिपटे पैटर्न को पहचानने के लिए प्रशिक्षित राज्य DPI सिस्टम ही मुख्य कारण थे कि सितंबर 2025 तक चीनी ग्रेट फ़ायरवॉल पर VMess का पता लगाने की दर 80 प्रतिशत से अधिक हो गई थी। केवल प्रमाणीकरण ब्लॉब और रूटिंग मेटाडेटा ले जाने वाला VLESS, एक साधारण TLS वार्तालाप के बहुत करीब दिखता है, जो डीप पैकेट इंस्पेक्शन सिस्टम द्वारा उपयोग किए जाने वाले प्रोटोकॉल फ़िंगरप्रिंटिंग को विफल कर देता है।

एक और जानबूझकर की गई चूक स्टेटफुलनेस है। VMess क्लाइंट और सर्वर के बीच सिंक्रनाइज़्ड क्लॉक पर निर्भर करता है, जिसमें पैकेट टाइमस्टैम्प का उपयोग रीप्ले हमलों को रोकने के लिए किया जाता है। इसका नतीजा यह हुआ कि फोन की घड़ी में गड़बड़ी होने, लैपटॉप में ड्यूल बूट होने या सर्वर के गलत टाइमज़ोन में होने पर कई सालों तक कनेक्शन फेल होने की समस्या बनी रही। VLESS स्टेटलेस है। UUID ही पूरी तरह से प्रमाणीकरण का आधार है। यदि UUID मेल खाता है, तो कनेक्शन अधिकृत हो जाता है; यदि नहीं, तो पहले बाइट पर ही अस्वीकार कर दिया जाता है। समय पर कुछ भी निर्भर नहीं करता।

VLESS में UUID मानक RFC-4122 पहचानकर्ता होते हैं। `xray uuid` कमांड इन्हें जनरेट करता है; कोई भी मानक UUID जनरेटर भी काम करता है। 30 बाइट तक की कस्टम स्ट्रिंग स्वीकार की जाती हैं और उन्हें दस्तावेज़ों में वर्णित "VLESS UUID मैपिंग मानक" के माध्यम से UUID में मैप किया जाता है। अधिकांश सेटअप मानक UUID का ही उपयोग करते हैं क्योंकि व्यवहार में मैपिंग से कोई फर्क नहीं पड़ता।

प्रोटोकॉल के अंतर्गत परिवहन विकल्प मौजूद हैं: TCP (TLS के साथ या उसके बिना), mKCP, WebSocket, gRPC और QUIC सभी समर्थित हैं। प्रत्येक परिवहन विकल्प ट्रैफ़िक को अलग-अलग तरीके से संचालित करता है। WebSocket VLESS को सामान्य HTTP/1.1 अपग्रेड हैंडशेक के पीछे छिपाकर Cloudflare जैसे CDN के माध्यम से रूट करने की सुविधा देता है। gRPC HTTP/2 मल्टीप्लेक्सिंग का उपयोग करता है। QUIC एक बाहरी UDP-आधारित TLS 1.3 सत्र के भीतर सभी ट्रैफ़िक को संचालित करता है। प्रोटोकॉल को इस बात से कोई फर्क नहीं पड़ता कि वह किस परिवहन माध्यम पर चलता है। यही अलगाव इसे पोर्टेबल बनाता है।

Xray, REALITY और XTLS: वह स्टैक जिस पर VLESS वास्तव में चलता है

व्यवहार में, कोई भी VLESS को बिना किसी उपकरण के नहीं चलाता। दिलचस्प बात तो इसके आसपास चलने वाली चीज़ों में है।

Xray-core प्रमुख रनटाइम है। यह V2Ray-core का एक फोर्क है जिसे RPRX और XTLS योगदानकर्ताओं ने समुदाय में विभाजन के बाद शुरू किया था, और इसमें दो ऐसी प्रौद्योगिकियां शामिल हैं जिन पर VLESS गंभीर सेंसरशिप-निवारण कार्यों के लिए निर्भर करता है: XTLS Vision और REALITY।

XTLS विज़न (कॉन्फ़िगरेशन में `flow: "xtls-rprx-vision"` के रूप में निर्दिष्ट) TLS 1.3 ट्रैफ़िक पर लागू एक पैडिंग स्कीम है। यह जिस समस्या का समाधान करती है वह थोड़ी जटिल है। TLS 1.3 रिकॉर्ड्स में निश्चित आकार के आंतरिक एप्लिकेशन डेटा ले जाने पर अनुमानित लंबाई के सिग्नेचर होते हैं - लंबाई से टनलिंग के दौरान भेजे जा रहे डेटा के बारे में जानकारी लीक हो जाती है। विज़न प्रारंभिक हैंडशेक चरण के दौरान पैडिंग बाइट्स जोड़ता है। कनेक्शन स्थापित होने के बाद, यह रॉ सॉकेट कॉपीिंग पर स्विच कर जाता है। Linux पर, यह `splice()` सिस्टम कॉल का उपयोग करके TCP पैकेट को यूज़रस्पेस के माध्यम से कॉपी किए बिना कर्नेल में फ़ॉरवर्ड करता है। इसका परिणाम यह होता है कि थ्रूपुट लगभग एक नॉन-प्रॉक्सीड TCP कनेक्शन के बराबर हो जाता है, और लंबाई-सिग्नेचर लीकेज की समस्या समाप्त हो जाती है।

REALITY, जिसे 2023 में जारी किया गया और github.com/XTLS/REALITY पर बनाए रखा जाता है, अधिक क्रांतिकारी है। एक मानक VLESS+TLS सर्वर अपना स्वयं का TLS प्रमाणपत्र प्रस्तुत करता है, जिसका अर्थ है कि वह एक डोमेन का मालिक है, कहीं न कहीं Certbot चलाता है, और एक प्रमाणपत्र फ़िंगरप्रिंट प्रदर्शित करता है जिसे DPI सिस्टम प्रॉक्सी उपयोग के साथ सहसंबंधित कर सकता है। REALITY इस पूरी अवधारणा को खारिज कर देता है। अपना स्वयं का TLS चलाने के बजाय, सर्वर एक वास्तविक तृतीय-पक्ष वेबसाइट के हैंडशेक का प्रतिरूपण करता है। ऑपरेटर लक्ष्य का चयन करता है: `microsoft.com`, `apple.com`, कोई भी डोमेन। सर्वर SNI फ़ेकिंग और X25519 कुंजी विनिमय का उपयोग करता है। वे क्लाइंट जो सही REALITY सार्वजनिक कुंजी जानते हैं, प्रतिरूपित प्रमाणपत्र श्रृंखला के विरुद्ध एक वास्तविक TLS 1.3 हैंडशेक पूरा करते हैं, ठीक उसी तरह जैसे एक ब्राउज़र एक वास्तविक वेब सर्वर के साथ हैंडशेक करता है, और फिर VLESS टनल में रूट किए जाते हैं। जिन ग्राहकों को इसकी जानकारी नहीं होती, जिनमें डीपीआई सिस्टम की जांच करने वाले सिस्टम भी शामिल हैं, उन्हें प्रतिरूपित साइट से एक सामान्य कनेक्शन दिखाई देता है, जिसमें वास्तविक प्रमाणपत्र भी शामिल होता है।

आंतरिक प्रोटोकॉल के रूप में VLESS, लंबाई-हस्ताक्षर समतलीकरण के लिए XTLS Vision और हैंडशेक कैमफ्लेज के लिए REALITY का संयोजन ही वह है जिसे लोग "VLESS+REALITY" या "VLESS+Vision+REALITY" कहते हैं। यह वह कॉन्फ़िगरेशन है जो 2026 के मध्य तक भी उन वातावरणों में काम करता है जहाँ लगभग कोई अन्य कॉन्फ़िगरेशन काम नहीं करता।

VLESS बनाम VMess बनाम ट्रोजन बनाम Shadowsocks बनाम WireGuard

VLESS से संबंधित प्रोटोकॉल क्षेत्र सीमित है और इनमें अंतर महत्वपूर्ण हैं। इसका संक्षिप्त विवरण नीचे दिया गया है; विस्तृत विवरण तालिका में है।

VMess, VLESS का पूर्ववर्ती है। इसमें AEAD एन्क्रिप्शन, रीप्ले प्रोटेक्शन और alterId-आधारित वेरिएंट शामिल हैं। एक अनियंत्रित नेटवर्क में, ये सुविधाएँ थ्रूपुट में कुछ प्रतिशत की कमी करती हैं और कोई अतिरिक्त लाभ नहीं देतीं। एक नियंत्रित नेटवर्क में, TLS के अंदर एन्क्रिप्शन का पैटर्न पहचाना जा सकता है, और GFW टेलीमेट्री के अनुसार सितंबर 2025 से इसकी पहचान लगभग 80 प्रतिशत रही है।

ट्रोजन एक अलग टीम द्वारा विकसित किया गया एक मिलता-जुलता डिज़ाइन है। यह VLESS से भी सरल है: UUID के स्थान पर पासवर्ड, कोई ऐडऑन फ़ील्ड नहीं, और बाहरी तौर पर TLS का उपयोग। वर्षों तक इसी सरलता ने इसे मज़बूत बनाया; अगस्त 2025 में GFW अपग्रेड ने इसे बदल दिया, और अब ट्रोजन का पता लगने का प्रतिशत लगभग 90 है।

Shadowsocks एक बिलकुल अलग तरह का सिफर है। यह एक सममित AEAD सिफर है जिसमें TLS का कोई मुखौटा नहीं होता, और इसे HTTPS के बजाय रैंडम बाइट्स की तरह दिखने के लिए डिज़ाइन किया गया है। यह तरीका तब तक कारगर रहा जब तक GFW ने पूरी तरह से एन्क्रिप्टेड ट्रैफ़िक को डिफ़ॉल्ट रूप से संदिग्ध के रूप में चिह्नित करना शुरू नहीं कर दिया; आधुनिक Shadowsocks डिप्लॉयमेंट ट्रांसपोर्ट प्लगइन्स (v2ray-plugin, cloak) पर निर्भर करते हैं जो सिफर को TLS या HTTP में लपेटते हैं, जिससे प्रभावी रूप से VLESS आर्किटेक्चर को दूसरी दिशा से पुनर्निर्मित किया जाता है।

वायरगार्ड एक बिल्कुल अलग विषय है। यह कर्नेल-स्तर का वीपीएन है, प्रॉक्सी प्रोटोकॉल नहीं। एक सुरक्षित नेटवर्क पर, यह VLESS+XTLS की तुलना में रॉ थ्रूपुट में लगभग 2-3 प्रतिशत तेज़ है, और इसमें CPU ओवरहेड भी काफी कम है। यह ISP से गोपनीयता बनाए रखने के सामान्य मामलों के लिए सही समाधान है। लेकिन सेंसर किए गए नेटवर्क में, इसका निश्चित 0x01 हैंडशेक बाइट आसानी से पहचाना जा सकता है, और प्रभावी थ्रूपुट लगभग शून्य हो जाता है।

| शिष्टाचार | परिवार | बाहरी परत | डीपीआई प्रतिरोध | के लिए सर्वश्रेष्ठ |

|---|---|---|---|---|

| VLESS+REALITY | V2Ray/Xray प्रॉक्सी | प्रतिरूपित टीएलएस 1.3 | उच्च (क्षेत्रीय रिपोर्टों में ≤5% पता लगाने की दर) | शत्रुतापूर्ण नेटवर्क |

| वीमेस | V2Ray प्रॉक्सी | टीएलएस के भीतर स्व-एन्क्रिप्शन | कम (~80% ग्लूटेन-मुक्त वजन) | केवल विरासत संगतता |

| ट्रोजन | टीएलएस-फ्रंटिंग प्रॉक्सी | स्व-स्वामित्व वाला टीएलएस | कम (अगस्त 2025 के बाद लगभग 90% ग्लूटेन-मुक्त वजन) | सरलीकृत सेल्फ-होस्टिंग |

| शैडोसॉक्स (एईएडी) | सममित अस्पष्टीकरण | रैंडम बाइट्स / प्लगइन टीएलएस | मिश्रित (प्लगइन पर निर्भर करता है) | अस्थिर लिंक पर मोबाइल उपयोगकर्ता |

| वायरगार्ड | कर्नेल वीपीएन | यूडीपी + शोर हैंडशेक | बहुत कम (डीपीआई द्वारा पता लगाया जा सकने योग्य) | स्वच्छ नेटवर्क गोपनीयता और गति |

VLESS, सेंसरशिप और रूसी DPI नाकाबंदी

अगर VLESS रूस और इसी तरह के शासनों में सेंसरशिप को अन्य व्यापक रूप से उपयोग किए जाने वाले प्रोटोकॉल की तुलना में अधिक विश्वसनीयता से दरकिनार न करता, तो प्रॉक्सी सॉफ्टवेयर के इतिहास में इसका कोई खास जिक्र न होता। 2024 से, दुनिया की सबसे बड़ी सरकारी डीपीआई प्रणालियाँ इसे खत्म करने के लिए सक्रिय रूप से प्रयासरत हैं। तब से यह मामला सार्वजनिक रूप से धीरे-धीरे बढ़ते तनाव का खेल बन गया है।

रूस में, रोसकोम्नाडज़ोर ने जनवरी 2026 तक 439 वीपीएन सेवाओं को ब्लॉक किए जाने की सूचना दी। ज़ोना डॉट मीडिया द्वारा अप्रैल 2026 में प्रकाशित रिपोर्ट के अनुसार, संघीय वीपीएन-ब्लॉकिंग बजट 2025-2027 के लिए लगभग 60 अरब रूबल (लगभग 780 मिलियन डॉलर) है, जिसमें से 2.27 अरब रूबल (लगभग 29 मिलियन डॉलर) विशेष रूप से एआई-आधारित ट्रैफ़िक फ़िल्टरिंग के लिए निर्धारित किए गए हैं। 17 फरवरी, 2026 को, रोसकोम्नाडज़ोर ने एक बार फिर तीव्र कार्रवाई की, जिसमें विशेष रूप से वीलेस-ओवर-टीसीपी-विद-टीएलएस को निशाना बनाते हुए ब्लॉकिंग की एक तेज़ लहर चलाई गई, जैसा कि मेझा और डिजिर्प्ट द्वारा प्रलेखित किया गया है। उपयोगकर्ता कुछ ही घंटों में रियलिटी, जीआरपीसी और सीडीएन-आधारित परिवहन पर चले गए। उस दौरान रूसी डीपीआई के विरुद्ध वीलेस+रियलिटी के लिए रिपोर्ट की गई सामुदायिक बाईपास दर लगभग 99.5 प्रतिशत थी, जिसे मापा नहीं जाना चाहिए बल्कि एक दिशात्मक संख्या के रूप में माना जाना चाहिए।

चीन में, ग्रेट फायरवॉल ने 2025 में इसी तरह की स्थिति का सामना किया। अगस्त में ट्रोजन का पता चलने की दर घटकर लगभग 90 प्रतिशत हो गई, जबकि सितंबर में VMess का पता चलने की दर लगभग 80 प्रतिशत हो गई। सितंबर 2025 में एक अलग साइबर सुरक्षा घटना हुई, जिसमें साइबरन्यूज़ द्वारा रिपोर्ट किए गए एक चीनी GFW ठेकेदार से 600 GB डेटा लीक हुआ। इससे आंतरिक वर्गीकरण संरचना के कुछ हिस्से उजागर हुए, लेकिन इससे तैनाती की लागत में कोई खास बदलाव नहीं आया। greatfirewallguide.com पर सामुदायिक परीक्षण में 2026 की शुरुआत में VLESS+REALITY+Vision के लिए 98 प्रतिशत बाईपास दर दर्ज की गई।

ईरान में, एमसीआई के आईआरजीएफडब्ल्यू ने कम से कम अप्रैल 2024 से रियलिटी आईपी पतों को ग्रे लिस्ट में डाल दिया है, जिसका दस्तावेजीकरण एक्सटीएलएस/एक्सरे-कोर चर्चा #3269 में किया गया है। ऑपरेटरों का कहना है कि लगभग 100 जीबी रियलिटी ट्रैफिक ले जाने वाले आईपी को ईरानसेल द्वारा 48 घंटों के भीतर ब्लॉक कर दिया जाता है, यही कारण है कि सर्वर रोटेशन और सीडीएन फ्रंटिंग वहां मानक प्रक्रिया बन गई है।

VLESS VPN सेटअप कैसा दिखता है: सर्वर, क्लाइंट, कॉन्फ़िगरेशन

एक सफल VLESS डिप्लॉयमेंट के तीन भाग होते हैं: कहीं स्थित एक सर्वर, प्रत्येक डिवाइस पर एक क्लाइंट और उन्हें जोड़ने वाली एक कनेक्शन स्ट्रिंग।

सर्वर साइड को ज़्यादा जटिल बनाने की ज़रूरत नहीं है। कोई भी सस्ता VPS चलेगा: Hetzner, Vultr, OVH, या कोई भी ऐसा VPS जो पब्लिक IPv4 सपोर्ट करता हो। प्रोजेक्ट के रिलीज़ बाइनरीज़ या किसी पैकेज मैनेजर से Xray-core इंस्टॉल करें, एक UUID जनरेट करें (`xray uuid`), REALITY के लिए एक X25519 कीपेयर जनरेट करें (`xray x25519`), एक इंपर्सनेशन टारगेट चुनें (एक असली HTTPS साइट जो TLS 1.3 और HTTP/2 को सपोर्ट करती हो), और पोर्ट 443 से कनेक्ट होने वाला एक JSON सर्वर कॉन्फ़िगरेशन लिखें। एक बार सेटअप हो जाने के बाद कुल समय: लगभग दस मिनट। 3X-UI और Hiddify-Manager जैसे वेब पैनल, JSON एडिट न करने वाले ऑपरेटर्स के लिए, इसी कॉन्फ़िगरेशन को ब्राउज़र इंटरफ़ेस में उपलब्ध कराते हैं। मैनेज्ड अप्लायंसेज भी उपलब्ध हैं। AWS मार्केटप्लेस पर t3.micro वर्जन पर Xray VLESS VPN सर्वर इमेज $0.063 प्रति घंटे की दर से उपलब्ध है, साथ ही 5 दिन का मुफ़्त ट्रायल भी मिलता है।

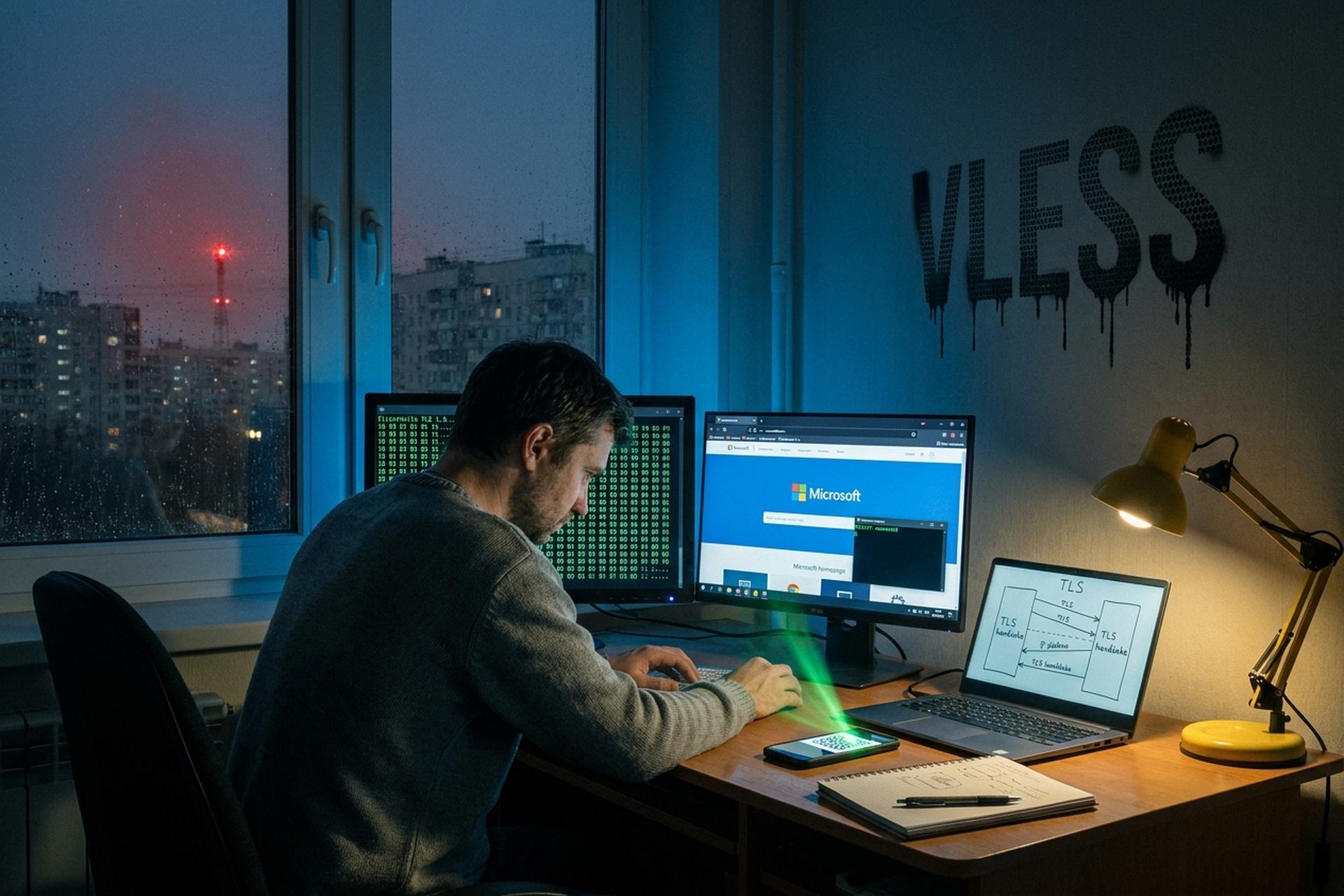

क्लाइंट साइड पर, इकोसिस्टम बिखरा हुआ है लेकिन भरोसेमंद है। v2rayN और Nekoray विंडोज के प्रमुख क्लाइंट हैं। v2rayNG, NekoBox और Hiddify एंड्रॉइड को कवर करते हैं। Hiddify macOS और Linux पर भी क्रॉस-प्लेटफ़ॉर्म चलता है। iOS पर, जहां Apple की ऐप स्टोर पॉलिसी के कारण मुश्किलें आती हैं, Streisand मुफ़्त विकल्प है और Shadowrocket या V2Box सशुल्क विकल्प हैं। ये सभी VLESS को सपोर्ट करते हैं; अधिकतर REALITY को भी सपोर्ट करते हैं। कॉन्फ़िगरेशन आमतौर पर `vless://` URI स्कीम के माध्यम से आयात किया जाता है, जो एक सिंगल URL होता है जिसमें UUID, एड्रेस, पोर्ट, ट्रांसपोर्ट और REALITY पैरामीटर होते हैं, या सर्वर-साइड पैनल से QR कोड के रूप में स्कैन किया जाता है।

प्रदर्शन, जोखिम और कब VLESS सही उपकरण नहीं है

सबसे पहले परफॉर्मेंस। कम्युनिटी बेंचमार्क के अनुसार, समान ट्रांसपोर्ट पर VLESS की थ्रूपुट VMess से लगभग 15 से 25 प्रतिशत बेहतर है, मुख्य रूप से इसलिए क्योंकि VLESS हेडर बहुत छोटा होता है और इसमें कोई आंतरिक एन्क्रिप्शन पास नहीं होता है। XTLS विज़न और लिनक्स स्प्लिस ऑप्टिमाइज़ेशन के साथ, एक अच्छी तरह से ट्यून किया गया VLESS डिप्लॉयमेंट नेटिव TCP थ्रूपुट के करीब पहुंच जाता है, जिसकी सीमा केवल VPS बैंडविड्थ और सर्वर तक राउंड-ट्रिप टाइम तक ही सीमित रहती है। अनसेंसर्ड नेटवर्क पर वायरगार्ड 2-3 प्रतिशत तेज रहता है, जहां इसका हैंडशेक कोई बाधा नहीं है।

जोखिम वास्तविक हैं। VLESS प्रोटोकॉल तटस्थ और ओपन-सोर्स है, लेकिन राज्य सेंसरशिप को दरकिनार करने के लिए इसके उपयोग की कानूनी स्थिति अलग-अलग न्यायक्षेत्रों में काफी भिन्न होती है। रूस का संघीय कानून सेंसरशिप से बचने के उपकरणों के प्रचार को अपराध मानता है, न कि व्यक्तिगत उपयोग को; चीन का नियामक रवैया अधिक कठोर और मनमाना है; ईरान बड़े प्रॉक्सी पूल के संचालकों पर मुकदमा चलाता है। कॉर्पोरेट नेटवर्क अक्सर सभी प्रॉक्सी और वीपीएन ट्रैफ़िक को पूरी तरह से प्रतिबंधित कर देते हैं। इन वातावरणों में काम करने वाले पाठकों को कुछ भी स्थापित करने से पहले उन नियमों को जान लेना चाहिए जिनके तहत वे काम कर रहे हैं। कुछ न्यायक्षेत्रों में, पहले से लोड किए गए VLESS सब्सक्रिप्शन वाले मुफ्त वीपीएन ऐप एक अलग नियामक श्रेणी में आते हैं और उन पर अलग तरह से जांच हो सकती है।

एक आखिरी, कम नाटकीय बात। अगर आप किसी प्रतिबंधित नेटवर्क में नहीं हैं, तो VLESS की ज़रूरत से ज़्यादा है। अपने ISP से सुरक्षित और सुरक्षित कनेक्शन पर सामान्य गोपनीयता के लिए, WireGuard या आधुनिक OpenVPN कॉन्फ़िगरेशन तेज़, सरल और हर व्यावसायिक VPN प्रदाता द्वारा समर्थित है। VLESS+REALITY एक विशिष्ट समस्या के लिए बनाया गया उपकरण है, और समस्या कुछ और होने पर इसका इस्तेमाल करना जटिलता को ही बढ़ाता है।