โปรโตคอล VLESS: คู่มือการใช้งาน V2Ray VPN, เซิร์ฟเวอร์ Xray และการหลีกเลี่ยงการเซ็นเซอร์

ประมาณห้าปีหลังจากที่มันปรากฏตัวในคลังเก็บโค้ด GitHub ที่ไม่ค่อยมีใครรู้จัก VLESS ก็ได้กลายเป็นโปรโตคอลเริ่มต้นที่อยู่เบื้องหลังพร็อกซีที่ผู้คนในรัสเซีย อิหร่าน และจีนใช้งานกันอย่างเงียบๆ เหตุผลนั้นไม่โรแมนติกนัก มันมีขนาดเล็ก มันไม่เข้ารหัสอะไรเลย และมันยังเป็นโปรโตคอลเดียวที่ใช้งานอย่างแพร่หลายซึ่งระบบตรวจสอบแพ็กเก็ตเชิงลึก (DPI) ที่ใหญ่ที่สุดของรัฐบาลยังไม่สามารถเอาชนะได้อย่างเด็ดขาดจนถึงกลางปี 2026

คู่มือนี้อธิบายว่า VLESS คืออะไรในฐานะโปรโตคอลน้ำหนักเบา วิธีการทำงานภายใน สิ่งที่ทำงานอยู่บน VLESS (Xray, XTLS, REALITY) วิธีเปรียบเทียบกับ VMess, Trojan, Shadowsocks, WireGuard และโปรโตคอล VPN แบบดั้งเดิม เช่น OpenVPN และลักษณะการตั้งค่า VPN VLESS ในทางปฏิบัติเป็นอย่างไร นี่คือคำอธิบายทางเทคนิค ไม่ใช่คำแนะนำในการตั้งค่า หากคุณอ่านจบแล้วและยังต้องการคำสั่งเซิร์ฟเวอร์แบบคัดลอกวาง เอกสารโครงการที่ xtls.github.io คือขั้นตอนต่อไปที่เหมาะสม

VLESS คืออะไร และเหตุใดชุมชน V2Ray จึงสร้างมันขึ้นมา

VLESS หรือชื่อเต็มว่า "VMess Less" คือโปรโตคอลพร็อกซีแบบไร้สถานะและน้ำหนักเบา ที่เปิดตัวในปี 2020 โดยนักพัฒนาที่รู้จักกันในชื่อ RPRX ซึ่งดูแลคลังเก็บข้อมูลสำหรับการพัฒนาที่ RPRX/v2ray-vless มาตั้งแต่ปี 2019 VLESS ถูกออกแบบมาเพื่อลดทอนฟังก์ชันการทำงานของ VMess ซึ่งเป็นโปรโตคอล V2Ray ดั้งเดิม ที่มีขนาดใหญ่เกินไปจนจัดการได้ยากในช่วงปลายทศวรรษ 2010 เนื่องจากมีกลไกการเข้ารหัส การป้องกันการโจมตีซ้ำ และการซิงโครไนซ์เวลาที่ซับซ้อน

ปัจจุบัน VLESS มีการใช้งานหลักๆ อยู่ในสองโค้ดเบส โค้ดเบสแรกอยู่ใน repository v2fly/v2ray-core ดั้งเดิมเพื่อความเข้ากันได้ ส่วนโค้ดเบสที่สองคือ XTLS/Xray-core ซึ่งดูแลโดย RPRX เช่นกัน และมีการพัฒนาอย่างต่อเนื่องกว่า โดยมีดาวบน GitHub ถึง 38,600 ดวง และมีการ fork ประมาณ 5,400 ครั้ง ณ เดือนพฤษภาคม 2026 เทียบกับ 33,900 ดาวบน v2fly/v2ray-core Xray มีฟีเจอร์ที่สำคัญ ได้แก่ การควบคุมการไหลของข้อมูล XTLS Vision และการขนส่งข้อมูล REALITY ซึ่ง v2fly เวอร์ชันต้นทางไม่มี

วิธีการทำงานของโปรโตคอล VLESS: UUID, ไม่มีการเข้ารหัส, TLS ภายนอก

โปรโตคอลการสื่อสาร VLESS นั้นสั้นพอที่จะอธิบายได้ในย่อหน้าเดียว ไคลเอนต์จะเปิดการเชื่อมต่อและส่งส่วนหัว ส่วนหัวประกอบด้วยไบต์เวอร์ชัน, UUID ขนาด 16 ไบต์สำหรับผู้ใช้, ตัวบ่งชี้ความยาวสำหรับฟิลด์ส่วนเสริมที่เป็นตัวเลือก, ส่วนเสริมเอง, คำสั่งขนาด 1 ไบต์ (TCP หรือ UDP), พอร์ตปลายทาง, ไบต์ประเภทที่อยู่ และที่อยู่ ซึ่งคิดเป็นขนาด 25 ถึง 50 ไบต์ต่อการเชื่อมต่อ ในขณะที่ OpenVPN ใช้พื้นที่มากกว่า 100 ไบต์ต่อแพ็กเก็ต

ส่วนหัวของข้อมูลไม่ได้ถูกเข้ารหัสโดย VLESS แต่อย่างใด โปรโตคอลกำหนดไว้อย่างชัดเจนว่าต้องระบุ `encryption: "none"` ในการกำหนดค่า JSON และเอกสารของ v2fly ระบุว่าห้ามเว้นช่องนี้ว่างไว้ ต้องระบุ "none" อย่างชัดเจน เพื่อให้ผู้ใช้งานทราบว่าโปรโตคอลมอบอำนาจการรักษาความลับทั้งหมดให้กับระบบขนส่งข้อมูลที่อยู่เบื้องล่าง ซึ่งในทางปฏิบัติ ระบบขนส่งข้อมูลนั้นมักจะเป็น TLS 1.3 เสมอ

การออกแบบเช่นนี้เป็นที่มาของคุณสมบัติที่น่าสนใจทุกอย่างของ VLESS ด้วยการไม่ใช้เลเยอร์การเข้ารหัสของตัวเอง VLESS จึงหลีกเลี่ยงโหมดความล้มเหลวที่ทำให้ VMess ล้มเหลวในเครือข่ายที่มีการเซ็นเซอร์ การเข้ารหัสชั้นที่สองภายในอุโมงค์ TLS ภายนอกจะสร้างรูปแบบที่นักวิจัยด้านการวิเคราะห์ทราฟฟิกเรียกว่า "TLS-in-TLS" ระบบ DPI ของรัฐที่ได้รับการฝึกฝนให้ตรวจจับรูปร่างการห่อสองชั้นนั้นเป็นสาเหตุหลักที่ทำให้อัตราการตรวจจับ VMess เพิ่มขึ้นเกิน 80 เปอร์เซ็นต์บนกำแพงไฟจีนภายในเดือนกันยายน 2025 VLESS ซึ่งบรรจุเพียงข้อมูลการตรวจสอบสิทธิ์และข้อมูลเมตาการกำหนดเส้นทาง ดูคล้ายกับการสนทนา TLS ทั่วไปมากกว่า ซึ่งทำให้การระบุลักษณะโปรโตคอลแบบที่ระบบตรวจสอบแพ็กเก็ตเชิงลึกใช้เป็นไปไม่ได้

อีกหนึ่งสิ่งที่จงใจละเว้นคือเรื่องสถานะ (statefulness) VMess อาศัยการซิงโครไนซ์นาฬิการะหว่างไคลเอ็นต์และเซิร์ฟเวอร์ โดยใช้การประทับเวลาของแพ็กเก็ตเพื่อป้องกันการโจมตีแบบเล่นซ้ำ (replay attack) ผลที่ตามมาคือการเชื่อมต่อล้มเหลวที่สร้างความสับสนมานานหลายปี เมื่อใดก็ตามที่นาฬิกาของโทรศัพท์คลาดเคลื่อน แล็ปท็อปบูตสองระบบ หรือเซิร์ฟเวอร์อยู่ในเขตเวลาที่ไม่ถูกต้อง VLESS เป็นแบบไร้สถานะ (stateless) UUID คือตัวกำหนดการตรวจสอบสิทธิ์ทั้งหมด หาก UUID ตรงกัน การเชื่อมต่อจะได้รับอนุญาต หากไม่ตรงกัน การเชื่อมต่อจะถูกปฏิเสธตั้งแต่ไบต์แรก ไม่มีอะไรขึ้นอยู่กับเวลา

UUID ใน VLESS เป็นตัวระบุมาตรฐาน RFC-4122 คำสั่ง `xray uuid` สามารถสร้าง UUID ได้ หรือเครื่องมือสร้าง UUID มาตรฐานอื่นๆ ก็สามารถใช้งานได้เช่นกัน สตริงที่กำหนดเองที่มีความยาวไม่เกิน 30 ไบต์จะได้รับการยอมรับและแมปเป็น UUID ผ่านสิ่งที่เอกสารเรียกว่า "มาตรฐานการแมป UUID ของ VLESS" การตั้งค่าส่วนใหญ่จะใช้ UUID มาตรฐานเนื่องจากการแมปไม่ได้เปลี่ยนแปลงอะไรในทางปฏิบัติ

ตัวเลือกการขนส่งอยู่ภายใต้โปรโตคอล: TCP (มีหรือไม่มี TLS), mKCP, WebSocket, gRPC และ QUIC ล้วนได้รับการสนับสนุน แต่ละแบบมีรูปแบบการรับส่งข้อมูลที่แตกต่างกัน WebSocket ช่วยให้ VLESS ซ่อนตัวอยู่เบื้องหลังการจับมือแบบอัปเกรด HTTP/1.1 ปกติและกำหนดเส้นทางผ่าน CDN เช่น Cloudflare gRPC ใช้ประโยชน์จากการมัลติเพล็กซ์ของ HTTP/2 QUIC ขนส่งทุกอย่างภายในเซสชัน TLS 1.3 ที่ใช้ UDP ภายนอก โปรโตคอลไม่สนใจว่ามันทำงานบนการขนส่งแบบใด การแยกส่วนนี้เองที่ทำให้มันพกพาได้

Xray, REALITY และ XTLS: โครงสร้าง VLESS ทำงานบนระบบใดบ้าง

ในทางปฏิบัติ ไม่มีใครใช้ VLESS แบบเปลือยกายหรอก ส่วนที่น่าสนใจจริงๆ คือสิ่งที่อยู่รอบๆ ตัวมันต่างหาก

Xray-core เป็นรันไทม์หลัก เป็นเวอร์ชันที่แตกแขนงมาจาก V2Ray-core ซึ่งเริ่มต้นโดย RPRX และผู้ร่วมพัฒนา XTLS หลังจากเกิดความแตกแยกในชุมชน และประกอบด้วยเทคโนโลยีสองอย่างที่ VLESS จำเป็นต้องใช้ในการทำงานเพื่อหลีกเลี่ยงการเซ็นเซอร์อย่างจริงจัง ได้แก่ XTLS Vision และ REALITY

XTLS Vision (ระบุเป็น `flow: "xtls-rprx-vision"` ในการกำหนดค่า) เป็นรูปแบบการเพิ่มไบต์เสริมที่ใช้กับทราฟฟิก TLS 1.3 ปัญหาที่มันแก้ไขนั้นค่อนข้างซับซ้อน เรคอร์ด TLS 1.3 มีความยาวที่คาดเดาได้เมื่อมีการส่งข้อมูลภายในแอปพลิเคชันที่มีรูปร่างคงที่ — ความยาวเหล่านี้ทำให้ข้อมูลเกี่ยวกับสิ่งที่ถูกส่งผ่านอุโมงค์รั่วไหลออกมา Vision จะเพิ่มไบต์เสริมในช่วงเริ่มต้นของการจับมือ (handshake) เมื่อการเชื่อมต่อถูกสร้างขึ้น มันจะเปลี่ยนไปใช้การคัดลอกซ็อกเก็ตแบบดิบ ใน Linux มันใช้การเรียกใช้ระบบ `splice()` เพื่อส่งต่อแพ็กเก็ต TCP ในเคอร์เนลโดยไม่ต้องคัดลอกผ่านพื้นที่ผู้ใช้ ผลลัพธ์ที่ได้คือปริมาณงานใกล้เคียงกับที่การเชื่อมต่อ TCP ที่ไม่ใช้พร็อกซีจะให้ได้ โดยที่การรั่วไหลของความยาวลายเซ็นลดลง

REALITY ซึ่งเปิดตัวในปี 2023 และดูแลอยู่ที่ github.com/XTLS/REALITY นั้นมีแนวคิดที่ล้ำหน้ากว่า เซิร์ฟเวอร์ VLESS+TLS มาตรฐานจะแสดงใบรับรอง TLS ของตัวเอง ซึ่งหมายความว่ามันเป็นเจ้าของโดเมน รัน Certbot ที่ใดที่หนึ่ง และเปิดเผยลายนิ้วมือของใบรับรองที่ระบบ DPI สามารถเชื่อมโยงกับการใช้งานพร็อกซีได้ REALITY ละทิ้งแนวคิดทั้งหมดนี้ แทนที่จะรัน TLS ของตัวเอง เซิร์ฟเวอร์จะจำลองการจับมือ (handshake) ของเว็บไซต์บุคคลที่สามจริง ผู้ใช้งานเลือกเป้าหมายได้ เช่น `microsoft.com`, `apple.com` หรือโดเมนใดก็ได้ เซิร์ฟเวอร์ใช้การปลอมแปลง SNI และการแลกเปลี่ยนคีย์ X25519 ไคลเอ็นต์ที่รู้จักคีย์สาธารณะ REALITY ที่ถูกต้องจะทำการจับมือ TLS 1.3 จริงกับห่วงโซ่ใบรับรองที่จำลองขึ้นมา เหมือนกับที่เบราว์เซอร์จะจับมือกับเว็บเซิร์ฟเวอร์จริง จากนั้นจึงถูกส่งเข้าไปในอุโมงค์ VLESS ไคลเอ็นต์ที่ไม่ผ่านการตรวจสอบ รวมถึงระบบ DPI ที่ใช้ตรวจสอบ จะเห็นสิ่งที่ดูเหมือนการเชื่อมต่อปกติไปยังเว็บไซต์ที่ถูกปลอมแปลง รวมถึงใบรับรองจริงด้วย

การผสมผสานระหว่าง VLESS เป็นโปรโตคอลภายใน, XTLS Vision สำหรับการปรับความยาวสัญญาณให้เรียบ และ REALITY สำหรับการพรางการจับคู่สัญญาณ คือสิ่งที่ผู้คนหมายถึงเมื่อพูดถึง "VLESS+REALITY" หรือ "VLESS+Vision+REALITY" นี่คือการกำหนดค่าที่ยังคงใช้งานได้ในสภาพแวดล้อมที่การกำหนดค่าอื่นๆ แทบใช้งานไม่ได้เลย ณ กลางปี 2026

VLESS เทียบกับ VMess เทียบกับ Trojan เทียบกับ Shadowsocks เทียบกับ WireGuard

พื้นที่โปรโตคอลรอบๆ VLESS นั้นแคบ และความแตกต่างนั้นสำคัญมาก เวอร์ชันย่ออยู่ด้านล่าง ส่วนเวอร์ชันเต็มอยู่ในตาราง

VMess คือรุ่นก่อนหน้าของ VLESS มันมีระบบเข้ารหัส AEAD การป้องกันการโจมตีซ้ำ และรูปแบบที่ใช้ alterId เป็นพื้นฐาน ในเครือข่ายที่ไม่ถูกเซ็นเซอร์ คุณสมบัติเหล่านี้จะใช้ทรัพยากรเพียงไม่กี่เปอร์เซ็นต์และไม่เพิ่มประโยชน์ใดๆ แต่ในเครือข่ายที่ถูกเซ็นเซอร์ รูปแบบการเข้ารหัสภายใน TLS นั้นสามารถตรวจจับได้ และข้อมูลการวัดระยะทางของ GFW ระบุว่าตรวจพบได้ประมาณ 80 เปอร์เซ็นต์ตั้งแต่เดือนกันยายน 2025

Trojan เป็นไวรัสที่มีดีไซน์คล้ายคลึงกัน แต่พัฒนาโดยทีมงานที่แตกต่างกัน มันเรียบง่ายกว่า VLESS เสียอีก คือใช้รหัสผ่านแทน UUID ไม่มีช่องสำหรับส่วนเสริม และใช้ TLS จากภายนอก ตลอดหลายปีที่ผ่านมา ความเรียบง่ายนี้ทำให้มันมีประสิทธิภาพสูง แต่การอัปเกรด GFW ในเดือนสิงหาคม 2025 ได้เปลี่ยนแปลงสิ่งนั้น และปัจจุบัน Trojan มีอัตราการตรวจจับอยู่ที่ประมาณ 90 เปอร์เซ็นต์

Shadowsocks มาจากตระกูลที่แตกต่างออกไปโดยสิ้นเชิง มันเป็นการเข้ารหัสแบบสมมาตร AEAD ที่ไม่มีส่วนห่อหุ้มด้วย TLS ออกแบบมาให้ดูเหมือนกับไบต์สุ่มมากกว่า HTTPS วิธีการนี้ได้ผลจนกระทั่ง GFW เริ่มตรวจจับการรับส่งข้อมูลที่เข้ารหัสอย่างสมบูรณ์ว่าน่าสงสัยโดยค่าเริ่มต้น การใช้งาน Shadowsocks ในปัจจุบันจึงอาศัยปลั๊กอินการขนส่ง (v2ray-plugin, cloak) ที่ห่อหุ้มการเข้ารหัสด้วย TLS หรือ HTTP ซึ่งเป็นการสร้างสถาปัตยกรรม VLESS ขึ้นใหม่จากอีกด้านหนึ่งอย่างมีประสิทธิภาพ

WireGuard นั้นเป็นอีกเรื่องหนึ่งโดยสิ้นเชิง มันเป็น VPN ระดับเคอร์เนล ไม่ใช่โปรโตคอลพร็อกซี บนเครือข่ายที่ไม่มีการเซ็นเซอร์ มันเร็วกว่า VLESS+XTLS ประมาณ 2-3 เปอร์เซ็นต์ในแง่ของปริมาณข้อมูลดิบ โดยใช้ทรัพยากร CPU น้อยกว่ามาก และยังคงเป็นคำตอบที่เหมาะสมสำหรับกรณีการใช้งานทั่วไปที่ต้องการความเป็นส่วนตัวจากผู้ให้บริการอินเทอร์เน็ต ในเครือข่ายที่มีการเซ็นเซอร์ ไบต์การจับมือ 0x01 ที่กำหนดไว้จะถูกตรวจสอบได้ง่าย และปริมาณข้อมูลที่มีประสิทธิภาพจะลดลงเหลือเกือบศูนย์

| โปรโตคอล | ตระกูล | ชั้นนอก | ความต้านทาน DPI | เหมาะที่สุดสำหรับ |

|---|---|---|---|---|

| วีเลสส์+เรียลลิตี้ | V2Ray/Xray proxy | การปลอมแปลง TLS 1.3 | สูง (ตรวจพบในรายงานภาคสนามไม่เกิน 5%) | เครือข่ายที่เป็นศัตรู |

| วีเมส | พร็อกซี V2Ray | การเข้ารหัสตัวเองภายใน TLS | ต่ำ (~80% ของน้ำหนักสุทธิ) | รองรับเฉพาะระบบเดิมเท่านั้น |

| โทรจัน | พร็อกซีแบบ TLS-fronting | TLS ที่เป็นเจ้าของเอง | ต่ำ (~90% ของปริมาณน้ำฝนทั้งหมดหลังเดือนสิงหาคม 2568) | การโฮสต์ด้วยตนเองที่ง่ายกว่า |

| แชโดว์ซ็อกส์ (AEAD) | การปกปิดแบบสมมาตร | ไบต์สุ่ม / ปลั๊กอิน TLS | ผสมผสาน (ขึ้นอยู่กับปลั๊กอิน) | ผู้ใช้งานมือถือบนลิงก์ที่ไม่เสถียร |

| ไวร์การ์ด | เคอร์เนล VPN | การจับมือกันของ UDP + Noise | ต่ำมาก (ตรวจจับได้ด้วย DPI) | ความเป็นส่วนตัวและความเร็วของเครือข่ายที่สะอาด |

VLESS การเซ็นเซอร์ และการปิดล้อม DPI ของรัสเซีย

VLESS คงเป็นเพียงส่วนเล็กๆ ในประวัติศาสตร์ของซอฟต์แวร์พร็อกซี หากไม่ใช่เพราะความจริงที่ว่ามันสามารถหลีกเลี่ยงการเซ็นเซอร์ในรัสเซียและระบอบการปกครองที่คล้ายคลึงกันได้อย่างน่าเชื่อถือมากกว่าโปรโตคอลอื่นๆ ที่ใช้งานกันอย่างแพร่หลาย ตั้งแต่ปี 2024 ระบบ DPI ของรัฐที่ใหญ่ที่สุดในโลกได้พยายามอย่างแข็งขันที่จะกำจัดมัน เรื่องราวหลังจากนั้นจึงเป็นเกมการเพิ่มระดับความตึงเครียดอย่างช้าๆ ในที่สาธารณะ

ในรัสเซีย Roskomnadzor รายงานว่าได้บล็อกบริการ VPN จำนวน 439 รายการภายในเดือนมกราคม 2026 งบประมาณของรัฐบาลกลางสำหรับการบล็อก VPN อยู่ที่ประมาณ 60 พันล้านรูเบิล (ประมาณ 780 ล้านดอลลาร์สหรัฐ) สำหรับปี 2025-2027 โดยมีอีก 2.27 พันล้านรูเบิล (ประมาณ 29 ล้านดอลลาร์สหรัฐ) ที่จัดสรรไว้โดยเฉพาะสำหรับการกรองการรับส่งข้อมูลโดยใช้ AI ตามรายงานของ zona.media ในเดือนเมษายน 2026 เมื่อวันที่ 17 กุมภาพันธ์ 2026 Roskomnadzor ได้เพิ่มระดับการบล็อกอีกครั้ง โดยมุ่งเป้าไปที่ VLESS-over-TCP-with-TLS โดยเฉพาะ ดังที่ Mezha และ digirpt ได้บันทึกไว้ ผู้ใช้จึงย้ายไปใช้ REALITY, gRPC และการขนส่งที่ใช้ CDN ภายในไม่กี่ชั่วโมง อัตราการหลีกเลี่ยงของชุมชนสำหรับ VLESS+REALITY ต่อ DPI ของรัสเซียอยู่ที่ประมาณ 99.5 เปอร์เซ็นต์ในช่วงการบล็อกครั้งนั้น ซึ่งตัวเลขนี้ควรพิจารณาว่าเป็นเพียงทิศทางมากกว่าการวัดผลที่แน่ชัด

ในประเทศจีน กำแพงไฟจีน (Great Firewall) ก็ประสบกับสถานการณ์ที่คล้ายคลึงกันในปี 2025 มัลแวร์ Trojan ตรวจจับได้ลดลงเหลือประมาณ 90 เปอร์เซ็นต์ในเดือนสิงหาคม และ VMess ลดลงเหลือประมาณ 80 เปอร์เซ็นต์ในเดือนกันยายน เหตุการณ์ด้านความปลอดภัยทางไซเบอร์อีกเหตุการณ์หนึ่งในเดือนกันยายน 2025 คือการรั่วไหลของข้อมูลขนาด 600 GB จากผู้รับเหมา GFW ชาวจีน ซึ่งรายงานโดย Cybernews ได้เปิดเผยส่วนหนึ่งของโครงสร้างพื้นฐานการจำแนกประเภทภายใน แต่ไม่ได้เปลี่ยนแปลงต้นทุนการใช้งานโดยตรง การทดสอบโดยชุมชนที่ greatfirewallguide.com รายงานอัตราการผ่านช่องโหว่ 98 เปอร์เซ็นต์สำหรับ VLESS+REALITY+Vision ในช่วงต้นปี 2026

ในอิหร่าน IRGFW ของ MCI ได้ทำการเกรย์ลิสต์ที่อยู่ IP ของ REALITY มาตั้งแต่เดือนเมษายน 2024 เป็นอย่างน้อย ซึ่งมีเอกสารระบุไว้ใน XTLS/Xray-core Discussion #3269 ผู้ให้บริการรายงานว่า IP ที่มีการรับส่งข้อมูล REALITY ประมาณ 100 GB มักจะถูกบล็อกโดย Irancell ภายใน 48 ชั่วโมง ซึ่งเป็นเหตุผลว่าทำไมการหมุนเวียนเซิร์ฟเวอร์และการใช้ CDN เป็นตัวกลางจึงกลายเป็นมาตรฐานในอิหร่าน

ลักษณะการตั้งค่า VPN แบบ VLESS: เซิร์ฟเวอร์ ไคลเอ็นต์ และการตั้งค่าต่างๆ

การใช้งาน VLESS ที่ได้ผลนั้นประกอบด้วยสามส่วน ได้แก่ เซิร์ฟเวอร์ที่ตั้งอยู่ ณ ที่ใดที่หนึ่ง ไคลเอนต์บนอุปกรณ์แต่ละเครื่อง และสตริงการเชื่อมต่อที่เชื่อมโยงทั้งสองส่วนเข้าด้วยกัน

ฝั่งเซิร์ฟเวอร์ไม่ต้องการสเปคสูงมากนัก VPS ราคาถูกๆ ก็ใช้ได้หมด เช่น Hetzner, Vultr, OVH หรืออะไรก็ได้ที่มี IPv4 สาธารณะ ติดตั้ง Xray-core จากไฟล์ไบนารีที่เผยแพร่ของโครงการหรือจากตัวจัดการแพ็กเกจ สร้าง UUID (`xray uuid`) สร้างคู่คีย์ X25519 สำหรับ REALITY (`xray x25519`) เลือกเป้าหมายการปลอมตัว (เว็บไซต์ HTTPS จริงที่รองรับ TLS 1.3 และ HTTP/2) และเขียนการกำหนดค่าเซิร์ฟเวอร์ JSON ที่ผูกกับพอร์ต 443 เวลาในการตั้งค่าทั้งหมด หลังจากทำครั้งแรกแล้ว อาจใช้เวลาประมาณสิบนาที แผงควบคุมบนเว็บอย่าง 3X-UI และ Hiddify-Manager จะแสดงการกำหนดค่าเดียวกันในอินเทอร์เฟซเบราว์เซอร์สำหรับผู้ดูแลระบบที่ไม่ต้องการแก้ไข JSON นอกจากนี้ยังมีอุปกรณ์แบบจัดการได้ด้วย AWS Marketplace มีภาพเซิร์ฟเวอร์ VPN Xray VLESS ราคา 0.063 ดอลลาร์ต่อชั่วโมงบน t3.micro พร้อมทดลองใช้งานฟรี 5 วัน

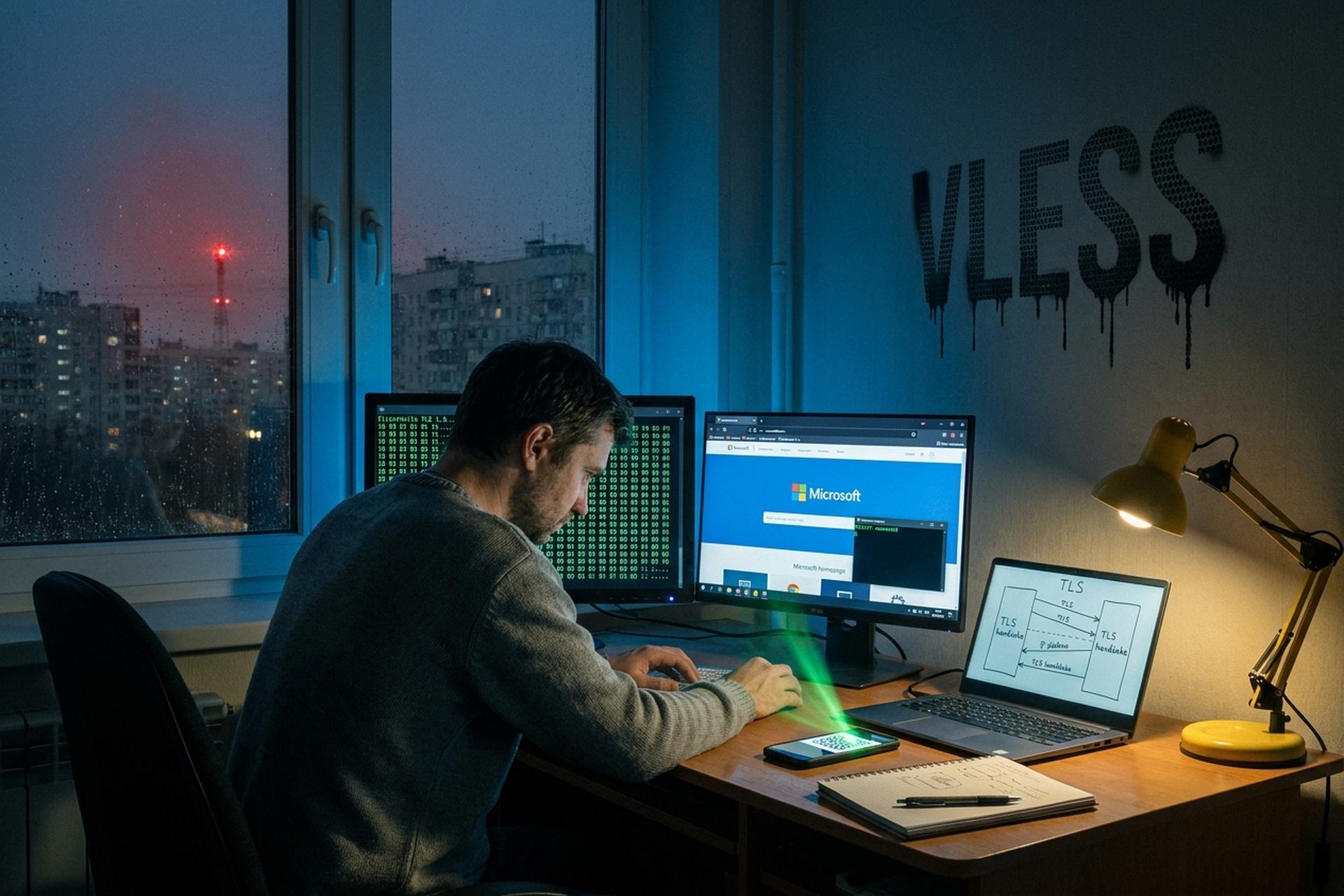

ในฝั่งไคลเอ็นต์ ระบบนิเวศอาจกระจัดกระจายแต่ก็เชื่อถือได้ v2rayN และ Nekoray เป็นไคลเอ็นต์ Windows ที่โดดเด่น ส่วน v2rayNG, NekoBox และ Hiddify ครอบคลุม Android โดย Hiddify ยังทำงานข้ามแพลตฟอร์มบน macOS และ Linux ได้อีกด้วย สำหรับ iOS ซึ่งนโยบายของ App Store ของ Apple ทำให้การใช้งานยากขึ้น Streisand เป็นตัวเลือกฟรี และ Shadowrocket หรือ V2Box เป็นตัวเลือกแบบเสียเงิน ทุกโปรแกรมใช้ VLESS และส่วนใหญ่รองรับ REALITY การกำหนดค่ามักจะนำเข้าผ่านรูปแบบ URI `vless://` ซึ่งเป็น URL เดียวที่มี UUID, ที่อยู่, พอร์ต, การขนส่ง และพารามิเตอร์ REALITY หรือสแกนเป็นรหัส QR จากแผงควบคุมฝั่งเซิร์ฟเวอร์

ประสิทธิภาพ ความเสี่ยง และเมื่อใดที่ VLESS ไม่ใช่เครื่องมือที่เหมาะสม

ประสิทธิภาพมาก่อน ผลการทดสอบจากชุมชนระบุว่า VLESS มีอัตราการรับส่งข้อมูลดีกว่า VMess ประมาณ 15 ถึง 25 เปอร์เซ็นต์ บนการขนส่งข้อมูลแบบเดียวกัน ส่วนใหญ่เป็นเพราะส่วนหัวของ VLESS สั้นกว่ามากและไม่มีการเข้ารหัสภายใน ด้วย XTLS Vision และการปรับแต่งการเชื่อมต่อ (splice optimization) ใน Linux การใช้งาน VLESS ที่ปรับแต่งมาอย่างดีจะให้ประสิทธิภาพใกล้เคียงกับอัตราการรับส่งข้อมูลของ TCP ดั้งเดิม โดยมีข้อจำกัดเพียงแค่แบนด์วิดท์ของ VPS และเวลาไปกลับไปยังเซิร์ฟเวอร์เท่านั้น WireGuard ยังคงเร็วกว่า 2-3 เปอร์เซ็นต์บนเครือข่ายที่ไม่ถูกเซ็นเซอร์ ซึ่งการจับมือ (handshake) ของมันไม่ใช่ข้อจำกัด

ความเสี่ยงมีอยู่จริง โปรโตคอล VLESS เป็นกลางและโอเพนซอร์ส แต่สถานะทางกฎหมายของการใช้เพื่อหลีกเลี่ยงการเซ็นเซอร์ของรัฐนั้นแตกต่างกันอย่างมากในแต่ละเขตอำนาจศาล กฎหมายของรัฐบาลกลางรัสเซียเกี่ยวกับเครื่องมือหลีกเลี่ยงการเซ็นเซอร์นั้นกำหนดให้การส่งเสริมการตั้งค่าที่ใช้งานได้จริงเป็นความผิดทางอาญา แทนที่จะเป็นการใช้งานส่วนบุคคล ท่าทีด้านกฎระเบียบของจีนนั้นเข้มงวดและไม่เป็นธรรมมากกว่า อิหร่านดำเนินคดีกับผู้ดำเนินการกลุ่มพร็อกซีขนาดใหญ่ เครือข่ายขององค์กรมักห้ามการรับส่งข้อมูลพร็อกซีและ VPN ทั้งหมดโดยสิ้นเชิง ผู้ที่อยู่ในสภาพแวดล้อมเหล่านั้นควรทราบกฎที่ตนกำลังปฏิบัติตามก่อนที่จะตั้งค่าใดๆ แอป VPN ฟรีที่มาพร้อมกับการสมัครใช้งาน VLESS ที่ติดตั้งไว้ล่วงหน้าจัดอยู่ในหมวดหมู่กฎระเบียบที่แยกต่างหากในบางเขตอำนาจศาล และอาจได้รับการตรวจสอบที่แตกต่างกัน

ประเด็นสุดท้ายที่ไม่หวือหวาเท่าไหร่ หากคุณไม่ได้อยู่ในเครือข่ายที่ถูกเซ็นเซอร์ VLESS ก็เกินความจำเป็น สำหรับความเป็นส่วนตัวทั่วไปจากผู้ให้บริการอินเทอร์เน็ตของคุณบนการเชื่อมต่อที่ปลอดภัย WireGuard หรือการตั้งค่า OpenVPN ที่ทันสมัยนั้นเร็วกว่า ง่ายกว่า และได้รับการสนับสนุนจากผู้ให้บริการ VPN เชิงพาณิชย์ทุกรายอยู่แล้ว VLESS+REALITY เป็นเครื่องมือสำหรับปัญหาเฉพาะ และการใช้มันเมื่อปัญหาเป็นอย่างอื่นส่วนใหญ่แล้วจะทำให้เกิดความซับซ้อนมากขึ้น