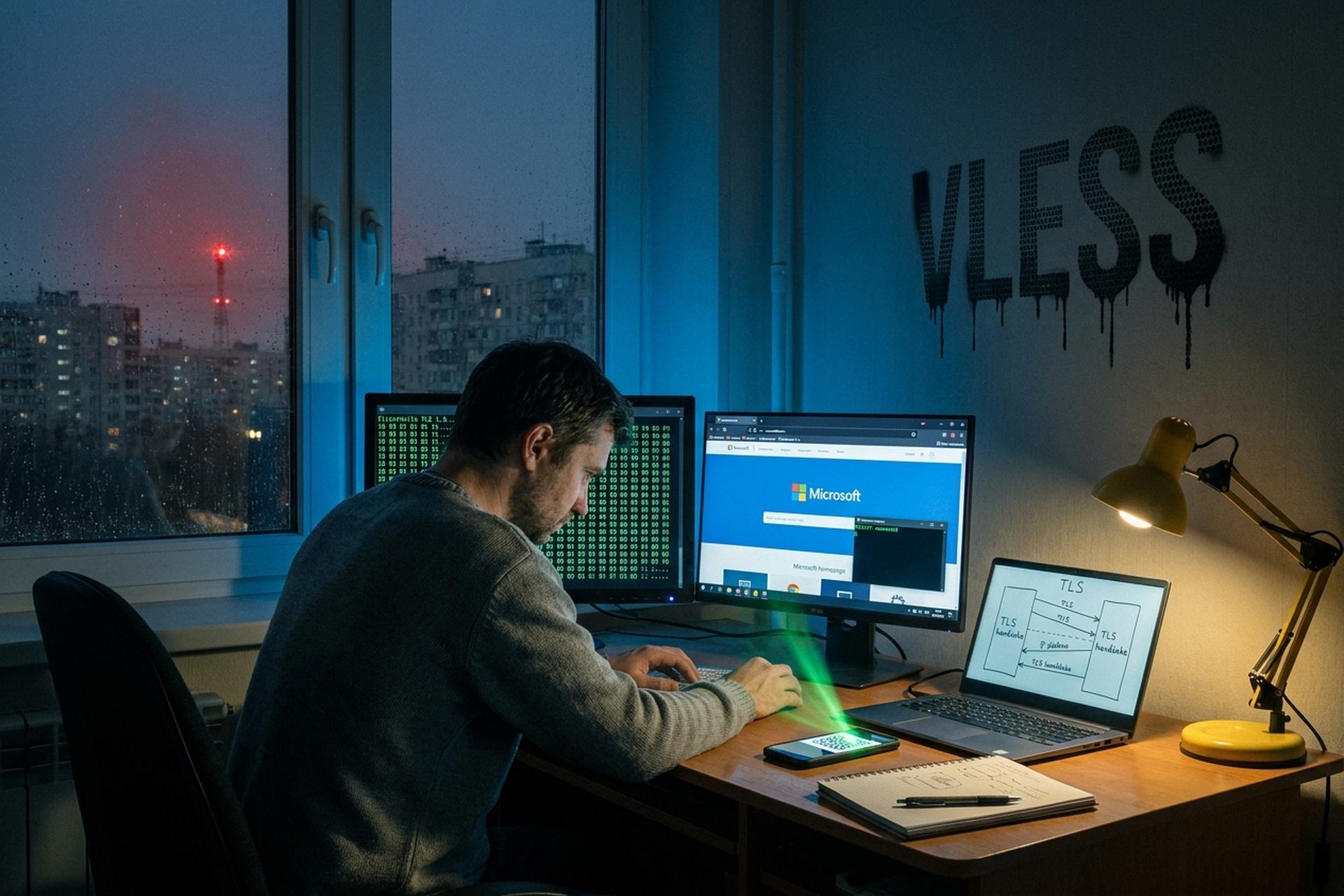

VLESS Protokolü: V2Ray VPN, Xray Sunucusu ve Sansürden Kaçınma Kılavuzu

GitHub'da pek bilinmeyen bir geliştirme deposunda ortaya çıkmasından yaklaşık beş yıl sonra, VLESS sessizce Rusya, İran ve Çin'deki insanların kullandığı proxy'lerin arkasındaki varsayılan protokol haline geldi. Bunun nedenleri romantik değil. Küçük boyutlu. Kendisi hiçbir şeyi şifrelemiyor. Ayrıca, 2026 ortası itibarıyla en büyük devlet destekli derin paket inceleme (DPI) sistemlerinin henüz kesin olarak alt edemediği tek yaygın olarak kullanılan protokol.

Bu kılavuz, hafif bir protokol olarak VLESS'in ne olduğunu, iç işleyişini, üzerinde çalışan teknolojileri (Xray, XTLS, REALITY), VMess, Trojan, Shadowsocks, WireGuard ve OpenVPN gibi geleneksel VPN protokolleriyle karşılaştırmasını ve gerçek bir VLESS VPN kurulumunun pratikte nasıl göründüğünü açıklamaktadır. Bu, teknik bir açıklama olup, yapılandırma adım adım kılavuzu değildir. Eğer bu kılavuzu tamamladıktan sonra hala kopyala-yapıştır sunucu komutlarına ihtiyacınız varsa, xtls.github.io adresindeki proje dokümanları doğru bir sonraki adımdır.

VLESS Nedir ve V2Ray Topluluğu Bunu Neden Geliştirdi?

"VMess Less"in kısaltması olan VLESS, 2020 yılında RPRX olarak bilinen geliştirici tarafından tanıtılan, durumsuz, hafif bir proxy protokolüdür. Geliştirici, 2019'dan beri RPRX/v2ray-vless adresinde bir geliştirme deposunu sürdürüyordu. VLESS, 2010'ların sonlarına doğru kendi şifreleme, tekrar oynatma koruması ve saat senkronizasyon mekanizması altında hantal hale gelen orijinal V2Ray protokolü olan VMess'in kasıtlı olarak basitleştirilmesi amacıyla tasarlanmıştır.

Günümüzde VLESS esas olarak iki kod tabanında yer almaktadır. Orijinal v2fly/v2ray-core deposu, uyumluluk için onu barındırmaktadır. RPRX tarafından sürdürülen XTLS/Xray-core çatalı ise daha aktif olarak geliştirilen uygulamadır: Mayıs 2026 itibarıyla 38.600 GitHub yıldızı ve yaklaşık 5.400 çatalı varken, v2fly/v2ray-core'da 33.900 yıldız bulunmaktadır. Xray, v2fly'nin ana deposunda bulunmayan XTLS Vision akış kontrolü ve REALITY taşıma protokolünü sunmaktadır.

VLESS Protokolü Nasıl Çalışır: UUID, Şifreleme Yok, TLS Dışında

VLESS kablo protokolü, bir paragrafta açıklanabilecek kadar kısadır. Bir istemci bir bağlantı açar. Bir başlık gönderir. Başlıkta bir sürüm baytı, kullanıcı için 16 baytlık bir UUID, isteğe bağlı eklentiler alanı için bir uzunluk göstergesi, eklentilerin kendileri, bir baytlık bir komut (TCP veya UDP), hedef bağlantı noktası, bir adres türü baytı ve adres bulunur. Bu, bağlantı başına 25 ila 50 bayt anlamına gelir. OpenVPN, paket başına 100 bayttan fazla veri kullanır.

Başlık, VLESS tarafından hiçbir şekilde şifrelenmez. Protokol, JSON yapılandırmasında açıkça `encryption: "none"` ifadesini gerektirir ve v2fly dokümantasyonu bu alanın boş bırakılamayacağını, operatörlere protokolün tüm gizliliği altta yatan taşıma mekanizmasına devrettiğini hatırlatmak için "none" ifadesinin yüksek sesle yazılması gerektiğini belirtir. Pratikte, bu taşıma mekanizması neredeyse her zaman TLS 1.3'tür.

Bu tasarım tercihi, VLESS'in sahip olduğu tüm ilginç özelliklerin kaynağıdır. Kendi şifreleme katmanını çalıştırmayarak, VLESS, sansürlü ağlarda VMess'i başarısızlığa mahkum eden hata modundan kaçınır. Dış TLS tünelinin içindeki ikinci bir şifreleme katmanı, trafik analizi araştırmacılarının "TLS içinde TLS" desenleri olarak adlandırdığı şeyi üretir. Tam olarak bu çift sarmalı şekli tespit etmek üzere eğitilmiş devlet DPI sistemleri, Eylül 2025'e kadar Çin Büyük Güvenlik Duvarı'nda VMess tespit oranlarının %80'i aşmasının ana nedeniydi. Yalnızca bir kimlik doğrulama bloğu ve yönlendirme meta verileri taşıyan VLESS, tek ve sıradan bir TLS konuşmasına çok daha yakın görünür; bu da derin paket inceleme sistemlerinin dayandığı protokol parmak izi alma yöntemini alt eder.

Diğer bir kasıtlı eksiklik ise durum bilgisinin olmamasıdır. VMess, istemci ve sunucu arasında senkronize saatlere dayanır ve paket zaman damgaları tekrar oynatma saldırılarını önlemek için kullanılır. Sonuç olarak, bir telefonun saati kaydığında, bir dizüstü bilgisayar çift önyükleme yaptığında veya bir sunucu yanlış saat diliminde bulunduğunda yıllarca kafa karıştırıcı bağlantı hataları yaşandı. VLESS durum bilgisi içermez. UUID, tüm kimlik doğrulama hikayesini oluşturur. UUID eşleşirse, bağlantı yetkilendirilir; eşleşmezse, ilk baytta reddedilir. Hiçbir şey zamana bağlı değildir.

VLESS'teki UUID'ler standart RFC-4122 tanımlayıcılarıdır. `xray uuid` komutu bunları oluşturur; herhangi bir standart UUID oluşturucu da çalışır. 30 bayta kadar özel dizeler kabul edilir ve belgelerde "VLESS UUID Eşleme Standardı" olarak adlandırılan yöntemle UUID'lere eşlenir. Çoğu kurulum, eşleme pratikte hiçbir şeyi değiştirmediği için kanonik UUID'lere bağlı kalır.

Protokolün altında taşıma seçenekleri yer almaktadır: TCP (TLS'li veya TLS'siz), mKCP, WebSocket, gRPC ve QUIC desteklenmektedir. Her biri trafiği farklı şekilde şekillendirir. WebSocket, VLESS'in normal bir HTTP/1.1 yükseltme el sıkışmasının arkasına gizlenmesini ve Cloudflare gibi CDN'ler üzerinden yönlendirme yapmasını sağlar. gRPC, HTTP/2 çoklama özelliğini kullanır. QUIC ise her şeyi dıştaki UDP tabanlı TLS 1.3 oturumu içinde taşır. Protokolün hangi taşıma yöntemiyle çalıştığı önemli değildir. Bu ayrım, onu taşınabilir kılan şeydir.

Xray, REALITY ve XTLS: VLESS'in Gerçekte Çalıştığı Yığın

Pratikte, hiç kimse VLESS'i çıplak halde çalıştırmaz. İlginç olan kısım, onun etrafında çalışan şeylerdir.

Xray-core, baskın çalışma ortamıdır. Topluluk bölünmesinin ardından RPRX ve XTLS katkıda bulunanları tarafından başlatılan V2Ray-core'un bir çatalıdır ve VLESS'in ciddi sansürden kaçınma çalışmaları için ihtiyaç duyduğu iki teknolojiyi içerir: XTLS Vision ve REALITY.

XTLS Vision (yapılandırmada `flow: "xtls-rprx-vision"` olarak belirtilir), TLS 1.3 trafiğine uygulanan bir dolgu şemasıdır. Çözdüğü sorun inceliklidir. TLS 1.3 kayıtları, sabit şekilli iç uygulama verilerini taşıdıklarında tahmin edilebilir uzunluk imzalarına sahiptir; bu uzunluklar, tünellenen şey hakkında bilgi sızdırır. Vision, erken el sıkışma aşamasında dolgu baytları ekler. Bağlantı kurulduktan sonra, ham soket kopyalamaya geçer. Linux'ta, TCP paketlerini kullanıcı alanından kopyalamadan çekirdekte iletmek için `splice()` sistem çağrısını kullanır. Sonuç, uzunluk imzası sızıntısı düzleştirilmiş, proxy'siz bir TCP bağlantısının sağlayacağına yakın bir verimdir.

2023 yılında piyasaya sürülen ve github.com/XTLS/REALITY adresinde sürdürülen REALITY, daha radikal bir yaklaşıma sahip. Standart bir VLESS+TLS sunucusu kendi TLS sertifikasını sunar; bu da bir alan adına sahip olduğu, bir yerde Certbot çalıştırdığı ve bir DPI sisteminin proxy kullanımıyla ilişkilendirebileceği bir sertifika parmak izi ortaya çıkardığı anlamına gelir. REALITY ise bu fikrin tamamını reddeder. Kendi TLS'sini çalıştırmak yerine, sunucu gerçek bir üçüncü taraf web sitesinin el sıkışmasını taklit eder. Operatör hedefi seçer: `microsoft.com`, `apple.com`, herhangi bir alan adı. Sunucu, SNI sahtekarlığı ve X25519 anahtar değişimi kullanır. Doğru REALITY genel anahtarını bilen istemciler, taklit edilen sertifika zincirine karşı gerçek bir TLS 1.3 el sıkışması gerçekleştirir, tıpkı bir tarayıcının gerçek bir web sunucusuyla el sıkışması gibi ve ardından VLESS tüneline yönlendirilirler. DPI sistemlerini de içeren, bu tür sistemleri kullanmayan istemciler, gerçek sertifika da dahil olmak üzere, taklit edilen siteye normal bir bağlantı gibi görünen bir şey görürler.

İç protokol olarak VLESS, uzunluk imzası düzleştirme için XTLS Vision ve el sıkışma kamuflajı için REALITY'nin birleşimi, insanların "VLESS+REALITY" veya "VLESS+Vision+REALITY" derken kastettiği şeydir. Bu yapılandırma, 2026 yılının ortaları itibarıyla, neredeyse başka hiçbir şeyin çalışmadığı ortamlarda hala işe yaramaktadır.

VLESS vs VMess vs Trojan vs Shadowsocks vs WireGuard

VLESS etrafındaki protokol alanı küçüktür ve farklılıklar önemlidir. Kısa özeti aşağıdadır; uzun özeti ise tablodadır.

VMess, VLESS'in öncülüdür. Kendi AEAD şifrelemesini, tekrar oynatma korumasını ve alterId tabanlı varyantlarını içerir. Sansürsüz bir ağda bu özellikler verimliliğin birkaç yüzdesini düşürür ve hiçbir fayda sağlamaz. Sansürlü bir ağda, TLS içindeki şifreleme modeli tespit edilebilir ve GFW telemetrisi, Eylül 2025'ten beri bunu yaklaşık %80 oranında tespit etmektedir.

Trojan, farklı bir ekip tarafından tasarlanmış kardeş bir üründür. VLESS'ten bile daha basittir: UUID yerine parola, eklenti alanı yok, TLS dışarıda. Yıllarca bu minimalizm onu güçlü kıldı; Ağustos 2025'teki GFW güncellemesi bunu değiştirdi ve Trojan'ın tespit oranı şu anda yaklaşık %90 civarında.

Shadowsocks tamamen farklı bir aileden geliyor. TLS arayüzü olmayan, HTTPS yerine rastgele baytlar gibi görünmek üzere tasarlanmış simetrik bir AEAD şifreleme algoritmasıdır. Bu yaklaşım, GFW'nin tamamen şifrelenmiş trafiği varsayılan olarak şüpheli olarak işaretlemeye başlamasına kadar işe yaradı; modern Shadowsocks dağıtımları, şifreleme algoritmasını TLS veya HTTP ile saran taşıma eklentilerine (v2ray-plugin, cloak) dayanarak, VLESS mimarisini diğer yönden yeniden inşa ediyor.

WireGuard tamamen farklı bir tartışma konusu. Bir proxy protokolü değil, çekirdek seviyesinde bir VPN'dir. Temiz bir ağda, ham verim açısından VLESS+XTLS'den yaklaşık %2-3 daha hızlıdır, çok daha az CPU yüküyle çalışır ve sıradan ISS'den gizlilik gerektiren kullanım durumları için doğru çözüm olmaya devam eder. Sansürlü ağlarda, sabit 0x01 el sıkışma baytı kolayca tespit edilir ve etkin verim neredeyse sıfıra düşer.

| Protokol | Aile | Dış katman | DPI direnci | En iyisi |

|---|---|---|---|---|

| VLESS+GERÇEKLİK | V2Ray/Xray proxy | Taklit edilmiş TLS 1.3 | Yüksek (alan raporlarında tespit oranı ≤%5) | Düşman ağlar |

| VMess | V2Ray proxy | TLS içinde kendi kendini şifreleme | Düşük (~%80 GFW) | Yalnızca eski sürümlerle uyumluluk |

| Truva atı | TLS ön cephe proxy'si | Kendi mülkiyetindeki TLS | Düşük (~Ağustos 2025 sonrası %90 GFW) | Daha basit kendi sunucunuzda barındırma |

| Shadowsocks (AEAD) | Simetrik gizleme | Rastgele baytlar / eklenti TLS | Karışık (eklentiye bağlı olarak) | Bağlantı sorunları yaşayan mobil kullanıcılar |

| WireGuard | Çekirdek VPN | UDP + Gürültü el sıkışması | Çok düşük (DPI ile algılanabilir) | Temiz ağ gizliliği ve hızı |

VLESS, Sansür ve Rusya'nın DPI Ablukası

VLESS, Rusya ve benzeri rejimlerde sansürü diğer yaygın olarak kullanılan protokollerden daha güvenilir bir şekilde aşması gerçeği olmasaydı, proxy yazılımları tarihinde küçük bir dipnot olarak kalırdı. 2024'ten beri, dünyanın en büyük devlet veri koruma sistemleri onu ortadan kaldırmak için aktif olarak çalışıyor. O zamandan beri yaşananlar, yavaş yavaş tırmanan bir kamuoyu oyunu oldu.

Rusya'da Roskomnadzor, Ocak 2026 itibarıyla 439 VPN hizmetinin engellendiğini bildirdi. Zona.media'nın Nisan 2026 tarihli haberine göre, federal VPN engelleme bütçesi 2025-2027 yılları için yaklaşık 60 milyar ruble (yaklaşık 780 milyon dolar) iken, yapay zeka tabanlı trafik filtrelemesi için de 2,27 milyar ruble (yaklaşık 29 milyon dolar) ayrılmış durumda. 17 Şubat 2026'da Roskomnadzor, özellikle VLESS-over-TCP-with-TLS'yi hedef alan keskin bir engelleme dalgasıyla tekrar harekete geçti; bu durum Mezha ve digirpt tarafından belgelendi. Kullanıcılar saatler içinde REALITY, gRPC ve CDN tabanlı taşıma yöntemlerine geçtiler. Bu dalga boyunca VLESS+REALITY'nin Rus DPI'sine karşı bildirilen topluluk atlama oranı %99,5 civarındaydı; bu rakam ölçülebilir olmaktan ziyade yönlendirici olarak değerlendirilmelidir.

Çin'de, Büyük Güvenlik Duvarı (Great Firewall) 2025 yılında benzer bir süreçten geçti. Ağustos ayında Truva atı tespit oranı yaklaşık %90'a, Eylül ayında ise VMess tespit oranı yaklaşık %80'e düştü. Eylül 2025'te yaşanan ayrı bir siber güvenlik olayı, Cybernews tarafından bildirilen Çinli bir GFW yüklenicisinden sızan 600 GB'lık veri, iç sınıflandırma altyapısının bazı kısımlarını açığa çıkardı, ancak tek başına dağıtım ekonomisini değiştirmedi. greatfirewallguide.com adresindeki topluluk testleri, 2026 başlarında VLESS+REALITY+Vision için %98'lik bir atlatma oranı bildirdi.

İran'da, MCI'nin IRGFW'si en az Nisan 2024'ten beri REALITY IP adreslerini gri listeye alıyor; bu durum XTLS/Xray-core Tartışma #3269'da belgelenmiştir. Operatörler, yaklaşık 100 GB REALITY trafiği taşıyan bir IP adresinin Irancell tarafından 48 saat içinde engellendiğini bildiriyor; bu nedenle sunucu rotasyonu ve CDN ön cepheleme orada standart uygulama haline gelmiştir.

VLESS VPN Kurulumu Nasıl Görünüyor: Sunucu, İstemciler, Yapılandırmalar

Çalışır durumda bir VLESS dağıtımının üç bileşeni vardır: bir yerde bulunan bir sunucu, her cihazda bir istemci ve bunları birbirine bağlayan bir bağlantı dizesi.

Sunucu tarafı oldukça basit. Herhangi bir ucuz VPS işinizi görür: Hetzner, Vultr, OVH, genel IPv4'e sahip herhangi bir sağlayıcı. Projenin yayın ikili dosyalarından veya bir paket yöneticisinden Xray-core'u kurun, bir UUID oluşturun (`xray uuid`), REALITY için bir X25519 anahtar çifti oluşturun (`xray x25519`), bir kimlik doğrulama hedefi seçin (TLS 1.3 ve HTTP/2'yi destekleyen gerçek bir HTTPS sitesi) ve 443 numaralı porta bağlanan bir JSON sunucu yapılandırması yazın. Bir kez yaptıktan sonra toplam kurulum süresi: belki on dakika. 3X-UI ve Hiddify-Manager gibi web panelleri, JSON düzenlemeyi tercih etmeyen operatörler için aynı yapılandırmayı bir tarayıcı arayüzünde sunar. Yönetilen cihazlar da mevcuttur. AWS Marketplace, t3.micro üzerinde saatte 0,063 dolara, 5 günlük ücretsiz deneme süresiyle bir Xray VLESS VPN Sunucu imajı listeliyor.

İstemci tarafında, ekosistem parçalı ancak güvenilir. v2rayN ve Nekoray, Windows'ta baskın istemcilerdir. v2rayNG, NekoBox ve Hiddify Android'i kapsar. Hiddify ayrıca macOS ve Linux'ta da platformlar arası çalışır. Apple'ın App Store politikasının işleri zorlaştırdığı iOS'ta, Streisand ücretsiz seçenektir, Shadowrocket veya V2Box ise ücretli seçeneklerdir. Hepsi VLESS'i destekler; çoğu REALITY'yi destekler. Yapılandırma genellikle `vless://` URI şeması aracılığıyla, UUID, adres, port, taşıma ve REALITY parametrelerini içeren tek bir URL üzerinden veya sunucu tarafındaki panelden QR kodu olarak taranarak içe aktarılır.

Performans, Riskler ve VLESS'in Doğru Araç Olmadığı Durumlar

Öncelikle performansa bakalım. Topluluk kıyaslamaları, VLESS'in aynı taşıma protokolünde VMess'e göre yaklaşık %15 ila %25 daha iyi verim sağladığını gösteriyor; bunun başlıca nedeni VLESS başlığının çok daha kısa olması ve iç şifreleme aşamasının olmamasıdır. XTLS Vision ve Linux ekleme optimizasyonu ile iyi ayarlanmış bir VLESS dağıtımı, yalnızca VPS bant genişliği ve sunucuya gidiş-dönüş süresiyle sınırlı olmak üzere, yerel TCP verimine yaklaşır. WireGuard, el sıkışmasının bir dezavantaj olmadığı sansürsüz ağlarda %2-3 daha hızlı kalır.

Riskler gerçektir. VLESS protokolü tarafsız ve açık kaynaklıdır, ancak devlet sansürünü aşmak için kullanılmasının yasal durumu yargı yetkisine göre büyük ölçüde değişmektedir. Rusya'nın sansürden kaçınma araçlarına ilişkin federal yasası, kişisel kullanım yerine çalışan yapılandırmaların tanıtımını suç saymaktadır; Çin'in düzenleyici tutumu daha sert ve keyfidir; İran, büyük proxy havuzlarının operatörlerini yargılamaktadır. Kurumsal ağlar genellikle tüm proxy ve VPN trafiğini tamamen yasaklamaktadır. Bu ortamlardaki okuyucular, herhangi bir şey kurmadan önce hangi kurallar altında faaliyet gösterdiklerini bilmelidir. Önceden yüklenmiş VLESS abonelikleri içeren ücretsiz VPN uygulamaları, bazı yargı yetkilerinde ayrı bir düzenleyici kategoriye aittir ve farklı bir incelemeye tabi tutulabilir.

Son ve daha az çarpıcı bir nokta. Eğer sansürlü bir ağda değilseniz, VLESS gereksizdir. Temiz bir bağlantıda internet servis sağlayıcınızdan sıradan gizlilik için WireGuard veya modern bir OpenVPN yapılandırması daha hızlı, daha basittir ve zaten her ticari VPN sağlayıcısı tarafından desteklenmektedir. VLESS+REALITY belirli bir sorun için bir araçtır ve sorun başka bir şey olduğunda ona başvurmak çoğunlukla karmaşıklık getirir.