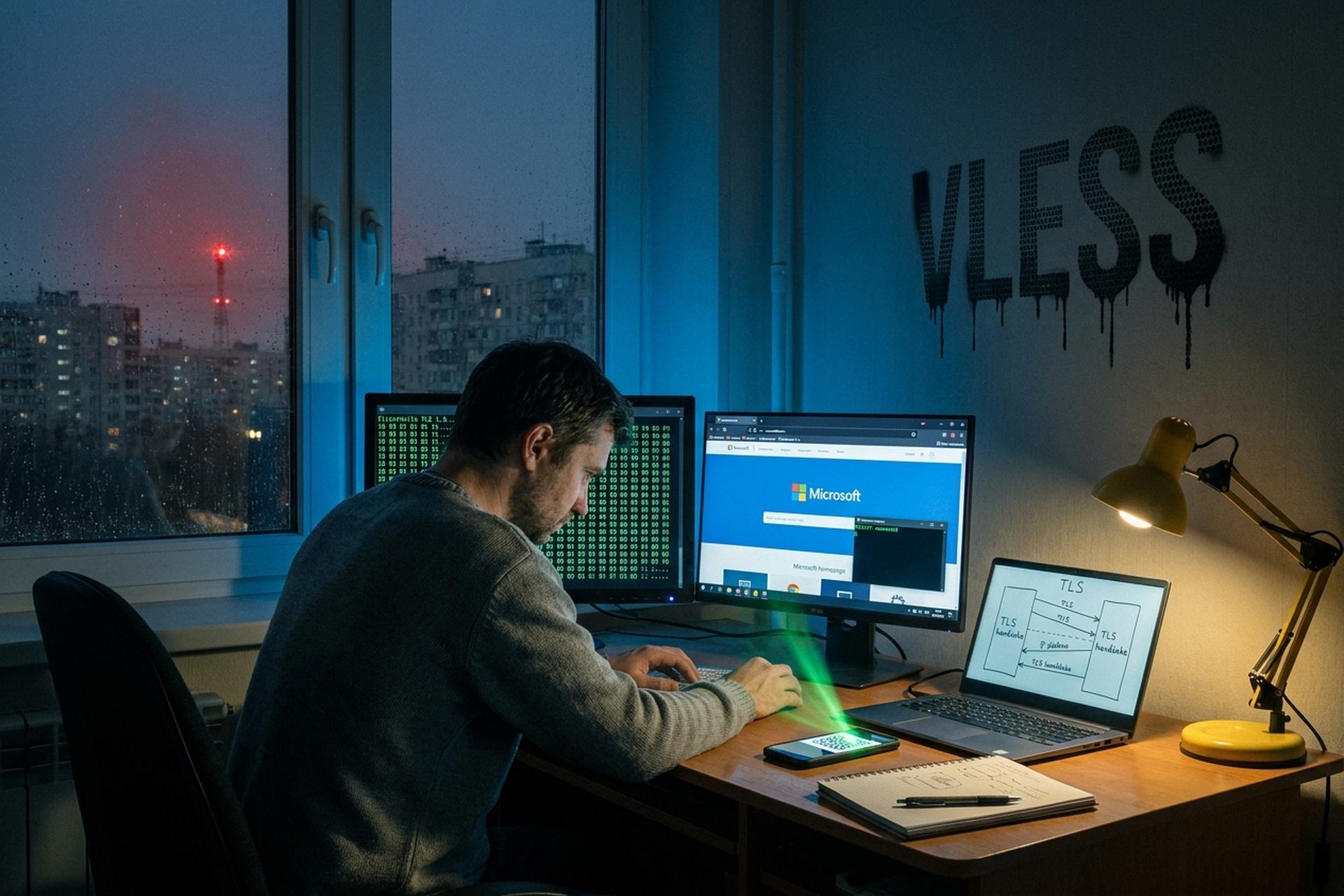

Πρωτόκολλο VLESS: Οδηγός VPN V2Ray, διακομιστή Xray και παράκαμψης λογοκρισίας

Περίπου μισή δεκαετία μετά την εμφάνισή του σε ένα άγνωστο αποθετήριο επώασης GitHub, το VLESS έχει γίνει αθόρυβα το προεπιλεγμένο πρωτόκολλο πίσω από τους proxies που χρησιμοποιούν στην πραγματικότητα οι άνθρωποι στη Ρωσία, το Ιράν και την Κίνα. Οι λόγοι δεν είναι ρομαντικοί. Είναι μικρό. Δεν κρυπτογραφεί τίποτα από μόνο του. Είναι επίσης το μόνο ευρέως αναπτυγμένο πρωτόκολλο που τα μεγαλύτερα κρατικά συστήματα βαθιάς επιθεώρησης πακέτων (DPI) δεν έχουν ακόμη ξεπεράσει αποφασιστικά από τα μέσα του 2026.

Αυτός ο οδηγός εξηγεί τι είναι το VLESS ως ένα ελαφρύ πρωτόκολλο, πώς λειτουργεί εσωτερικά, τι εκτελείται πάνω σε αυτό (Xray, XTLS, REALITY), πώς συγκρίνεται με τα VMess, Trojan, Shadowsocks, WireGuard και παραδοσιακά πρωτόκολλα VPN όπως το OpenVPN, και πώς μοιάζει μια πραγματική εγκατάσταση VLESS VPN στην πράξη. Είναι μια τεχνική επεξήγηση, όχι μια αναλυτική περιγραφή διαμόρφωσης. Εάν το ολοκληρώσετε και εξακολουθείτε να θέλετε εντολές αντιγραφής-επικόλλησης διακομιστή, τα έγγραφα του έργου στο xtls.github.io είναι το επόμενο βήμα.

Τι είναι το VLESS και γιατί το δημιούργησε η κοινότητα V2Ray

Το VLESS, συντομογραφία του "VMess Less", είναι ένα πρωτόκολλο proxy χωρίς κατάσταση που εισήχθη το 2020 από τον προγραμματιστή γνωστό ως RPRX, ο οποίος διατηρούσε ένα αποθετήριο επώασης στο RPRX/v2ray-vless από το 2019. Σχεδιάστηκε ως μια σκόπιμη απογύμνωση του VMess, του αρχικού πρωτοκόλλου V2Ray, το οποίο είχε γίνει δυσκίνητο στα τέλη της δεκαετίας του 2010 λόγω των δικών του μηχανισμών κρυπτογράφησης, προστασίας επανάληψης και συγχρονισμού ρολογιού.

Σήμερα, το VLESS βασίζεται κυρίως σε δύο βάσεις κώδικα. Το αρχικό αποθετήριο v2fly/v2ray-core το μεταφέρει για συμβατότητα. Το fork XTLS/Xray-core, το οποίο επίσης συντηρείται από την RPRX, είναι η πιο ενεργά αναπτυγμένη υλοποίηση: 38.600 αστέρια GitHub και περίπου 5.400 fork από τον Μάιο του 2026, έναντι 33.900 αστέρων στο v2fly/v2ray-core. Το Xray παρέχει τα χαρακτηριστικά που έχουν σημασία, δηλαδή τον έλεγχο ροής XTLS Vision και τη μεταφορά REALITY, κάτι που το v2fly upstream δεν παρέχει.

Πώς λειτουργεί το πρωτόκολλο VLESS: UUID, χωρίς κρυπτογράφηση, TLS εκτός

Το πρωτόκολλο καλωδιακής σύνδεσης VLESS είναι αρκετά σύντομο για να το περιγράψει σε μια παράγραφο. Ένας πελάτης ανοίγει μια σύνδεση. Στέλνει μια κεφαλίδα. Η κεφαλίδα έχει ένα byte έκδοσης, ένα UUID 16 byte για τον χρήστη, μια ένδειξη μήκους για το πεδίο προαιρετικών πρόσθετων, τα ίδια τα πρόσθετα, μια εντολή ενός byte (TCP ή UDP), τη θύρα προορισμού, ένα byte τύπου διεύθυνσης και τη διεύθυνση. Αυτό ισοδυναμεί με 25 έως 50 byte ανά σύνδεση. Το OpenVPN εκτελεί πάνω από 100 byte ανά πακέτο.

Η κεφαλίδα δεν κρυπτογραφείται με κανέναν τρόπο από το ίδιο το VLESS. Το πρωτόκολλο απαιτεί ρητά την `κρυπτογράφηση: "none"` στη διαμόρφωση JSON και η τεκμηρίωση του v2fly αναφέρει ότι αυτό το πεδίο δεν μπορεί να μείνει κενό — πρέπει να λέει "none" δυνατά, έτσι ώστε να υπενθυμίζεται στους χειριστές ότι το πρωτόκολλο αναθέτει όλη την εμπιστευτικότητα σε οποιαδήποτε μεταφορά βρίσκεται από κάτω. Στην πράξη, αυτή η μεταφορά είναι σχεδόν πάντα TLS 1.3.

Αυτή η επιλογή σχεδιασμού είναι η πηγή κάθε ενδιαφέρουσας ιδιότητας που έχει το VLESS. Μη εκτελώντας το δικό του επίπεδο κρυπτογράφησης, το VLESS αποφεύγει τη λειτουργία αποτυχίας που καταδίκασε το VMess σε λογοκριμένα δίκτυα. Ένα δεύτερο επίπεδο κρυπτογράφησης μέσα σε μια εξωτερική σήραγγα TLS παράγει αυτό που οι ερευνητές ανάλυσης κυκλοφορίας ονομάζουν μοτίβα "TLS-in-TLS". Τα συστήματα DPI κατάστασης που έχουν εκπαιδευτεί να εντοπίζουν ακριβώς αυτό το σχήμα διπλής περιτύλιξης ήταν ο κύριος λόγος για τον οποίο τα ποσοστά ανίχνευσης VMess ξεπέρασαν το 80% στο Κινεζικό Μεγάλο Τείχος Προστασίας μέχρι τον Σεπτέμβριο του 2025. Το VLESS, που μεταφέρει μόνο ένα blob ελέγχου ταυτότητας και μεταδεδομένα δρομολόγησης, μοιάζει πολύ πιο κοντά σε μια ενιαία, συνηθισμένη συνομιλία TLS, η οποία ακυρώνει το είδος της αποτύπωσης πρωτοκόλλου στο οποίο βασίζονται τα συστήματα βαθιάς επιθεώρησης πακέτων.

Η άλλη σκόπιμη παράλειψη είναι η κατάσταση. Το VMess βασίζεται σε συγχρονισμένα ρολόγια μεταξύ πελάτη και διακομιστή, με χρονικές σημάνσεις πακέτων που χρησιμοποιούνται για την αποτροπή επιθέσεων επανάληψης. Το αποτέλεσμα ήταν χρόνια σύγχυσης στις αποτυχίες σύνδεσης κάθε φορά που το ρολόι ενός τηλεφώνου μετακινούνταν, ένας φορητός υπολογιστής είχε διπλή εκκίνηση ή ένας διακομιστής βρισκόταν σε λάθος ζώνη ώρας. Το VLESS είναι χωρίς κατάσταση. Το UUID είναι ολόκληρη η ιστορία ελέγχου ταυτότητας. Εάν το UUID ταιριάζει, η σύνδεση εξουσιοδοτείται. Εάν όχι, απορρίπτεται στο πρώτο byte. Τίποτα δεν εξαρτάται από την ώρα.

Τα UUID στο VLESS είναι τυπικά αναγνωριστικά RFC-4122. Η εντολή `xray uuid` τα δημιουργεί. Λειτουργεί επίσης οποιαδήποτε τυπική γεννήτρια UUID. Γίνονται δεκτές προσαρμοσμένες συμβολοσειρές έως και 30 byte και αντιστοιχίζονται σε UUID μέσω αυτού που τα έγγραφα ονομάζουν "Πρότυπο Αντιστοίχισης UUID VLESS". Οι περισσότερες ρυθμίσεις παραμένουν σε κανονικά UUID επειδή η αντιστοίχιση δεν αλλάζει τίποτα στην πράξη.

Οι επιλογές μεταφοράς βρίσκονται κάτω από το πρωτόκολλο: Υποστηρίζονται όλα τα πρωτόκολλα TCP (με ή χωρίς TLS), mKCP, WebSocket, gRPC και QUIC. Κάθε ένα διαμορφώνει την κίνηση διαφορετικά. Το WebSocket επιτρέπει στο VLESS να κρύβεται πίσω από μια κανονική επικοινωνία αναβάθμισης HTTP/1.1 και να δρομολογείται μέσω CDN όπως το Cloudflare. Το gRPC λειτουργεί με την πολυπλεξία HTTP/2. Το QUIC μεταφέρει τα πάντα μέσα σε μια εξωτερική συνεδρία TLS 1.3 που βασίζεται σε UDP. Το πρωτόκολλο δεν ενδιαφέρεται για το ποια μεταφορά εκτελείται. Αυτός ο διαχωρισμός είναι αυτό που το καθιστά φορητό.

Ακτινογραφία, ΠΡΑΓΜΑΤΙΚΟΤΗΤΑ και XTLS: Το Stack VLESS λειτουργεί στην πραγματικότητα

Στην πράξη, κανείς δεν χρησιμοποιεί το VLESS γυμνό. Τα ενδιαφέροντα σημεία είναι αυτά που το περιβάλλουν.

Το Xray-core είναι το κυρίαρχο runtime. Είναι μια διακλάδωση του V2Ray-core που ξεκίνησε από το RPRX και τους συνεισφέροντες του XTLS μετά από μια διάσπαση της κοινότητας, και διαθέτει δύο τεχνολογίες στις οποίες βασίζεται το VLESS για σοβαρές εργασίες παράκαμψης λογοκρισίας: το XTLS Vision και το REALITY.

Το XTLS Vision (καθορίζεται ως `flow: "xtls-rprx-vision"` στη διαμόρφωση) είναι ένα σχήμα συμπλήρωσης που εφαρμόζεται στην κίνηση TLS 1.3. Το πρόβλημα που λύνει είναι λεπτό. Οι εγγραφές TLS 1.3 έχουν προβλέψιμες υπογραφές μήκους όταν μεταφέρουν εσωτερικά δεδομένα εφαρμογής σταθερών σχημάτων — τα μήκη διαρρέουν πληροφορίες σχετικά με το τι διοχετεύεται. Το Vision προσθέτει byte συμπλήρωσης κατά την πρώιμη φάση χειραψίας. Μόλις δημιουργηθεί η σύνδεση, μεταβαίνει σε αντιγραφή ακατέργαστου socket. Στο Linux χρησιμοποιεί την κλήση συστήματος `splice()` για την προώθηση πακέτων TCP στον πυρήνα χωρίς αντιγραφή μέσω του χώρου χρήστη. Το αποτέλεσμα είναι απόδοση κοντά σε αυτήν που θα παρείχε μια μη-proximed σύνδεση TCP, με τη διαρροή μήκους-υπογραφής να εξομαλύνεται.

Το REALITY, που κυκλοφόρησε το 2023 και συντηρείται στο github.com/XTLS/REALITY, είναι πιο ριζοσπαστικό. Ένας τυπικός διακομιστής VLESS+TLS παρουσιάζει το δικό του πιστοποιητικό TLS, που σημαίνει ότι κατέχει έναν τομέα, εκτελεί ένα Certbot κάπου και εκθέτει ένα δακτυλικό αποτύπωμα πιστοποιητικού που ένα σύστημα DPI μπορεί να συσχετίσει με τη χρήση proxy. Το REALITY απορρίπτει ολόκληρη την ιδέα. Αντί να εκτελεί το δικό του TLS, ο διακομιστής μιμείται την χειραψία ενός πραγματικού ιστότοπου τρίτου μέρους. Ο χειριστής επιλέγει τον στόχο: `microsoft.com`, `apple.com`, οποιοδήποτε τομέα. Ο διακομιστής χρησιμοποιεί απομίμηση SNI και ανταλλαγή κλειδιών X25519. Οι πελάτες που γνωρίζουν το σωστό δημόσιο κλειδί REALITY ολοκληρώνουν μια πραγματική χειραψία TLS 1.3 στην αλυσίδα πιστοποιητικών που μιμείται, ακριβώς όπως ένα πρόγραμμα περιήγησης θα έκανε χειραψία με έναν πραγματικό διακομιστή ιστού και στη συνέχεια δρομολογούνται στη σήραγγα VLESS. Οι πελάτες που δεν το γνωρίζουν, συμπεριλαμβανομένων των συστημάτων DPI που εξετάζουν, βλέπουν αυτό που μοιάζει με μια κανονική σύνδεση με τον ιστότοπο που μιμείται, συμπεριλαμβανομένου του πραγματικού πιστοποιητικού.

Ο συνδυασμός του VLESS ως εσωτερικού πρωτοκόλλου, του XTLS Vision για ισοπέδωση μήκους-υπογραφής και του REALITY για καμουφλάζ χειραψίας είναι αυτό που εννοούν οι άνθρωποι όταν λένε «VLESS+REALITY» ή «VLESS+Vision+REALITY». Είναι η διαμόρφωση που, από τα μέσα του 2026, εξακολουθεί να λειτουργεί σε περιβάλλοντα όπου σχεδόν τίποτα άλλο δεν λειτουργεί.

VLESS εναντίον VMess εναντίον Trojan εναντίον Shadowsocks εναντίον WireGuard

Ο χώρος πρωτοκόλλου γύρω από το VLESS είναι μικρός και οι διαφορές έχουν σημασία. Η σύντομη εκδοχή είναι παρακάτω, ενώ η εκτενής εκδοχή είναι ο πίνακας.

Το VMess είναι ο προκάτοχος του VLESS. Διαθέτει τη δική του κρυπτογράφηση AEAD, προστασία επανάληψης και παραλλαγές που βασίζονται σε alterId. Σε ένα μη λογοκριμένο δίκτυο, αυτές οι λειτουργίες κοστίζουν ένα μικρό ποσοστό της απόδοσης και δεν προσθέτουν κανένα όφελος. Σε ένα λογοκριμένο δίκτυο, το μοτίβο κρυπτογράφησης-εντός-TLS είναι ανιχνεύσιμο και η τηλεμετρία GFW το έχει σε ποσοστό ανίχνευσης ~80% από τον Σεπτέμβριο του 2025.

Το Trojan είναι ένα συγγενικό σχέδιο από διαφορετική ομάδα. Είναι ακόμη πιο απλό από το VLESS: ένας κωδικός πρόσβασης αντί για UUID, κανένα πεδίο πρόσθετων, TLS στο εξωτερικό. Για χρόνια αυτός ο μινιμαλισμός το έκανε ισχυρό. Η αναβάθμιση GFW τον Αύγουστο του 2025 το άλλαξε αυτό και το Trojan πλέον έχει περίπου 90% ανίχνευση.

Το Shadowsocks προέρχεται από μια εντελώς διαφορετική οικογένεια. Είναι ένα συμμετρικό κρυπτογράφημα AEAD χωρίς πρόσοψη TLS, σχεδιασμένο να μοιάζει με τυχαία byte αντί για HTTPS. Αυτή η προσέγγιση λειτούργησε μέχρι που το GFW άρχισε να επισημαίνει την πλήρως κρυπτογραφημένη κίνηση ως ύποπτη από προεπιλογή. Οι σύγχρονες αναπτύξεις του Shadowsocks βασίζονται σε πρόσθετα μεταφοράς (v2ray-plugin, cloak) που τυλίγουν το κρυπτογράφημα σε TLS ή HTTP, ανακατασκευάζοντας ουσιαστικά την αρχιτεκτονική VLESS από την άλλη κατεύθυνση.

Το WireGuard ανήκει σε μια εντελώς διαφορετική συζήτηση. Είναι ένα VPN σε επίπεδο πυρήνα, όχι πρωτόκολλο proxy. Σε ένα καθαρό δίκτυο, είναι περίπου 2-3 τοις εκατό ταχύτερο από το VLESS+XTLS σε ακατέργαστη απόδοση, με πολύ λιγότερη επιβάρυνση CPU, και παραμένει η σωστή απάντηση για συνήθεις περιπτώσεις χρήσης απορρήτου από τον ISP. Σε λογοκριμένα δίκτυα, το σταθερό byte χειραψίας 0x01 αποτυπώνεται ασήμαντα και η αποτελεσματική απόδοση μειώνεται σχεδόν στο μηδέν.

| Πρωτόκολλο | Οικογένεια | Εξωτερικό στρώμα | Αντίσταση DPI | Καλύτερο για |

|---|---|---|---|---|

| ΑΠΙΣΤΕΥΤΗ ΠΡΑΓΜΑΤΙΚΟΤΗΤΑ | Διακομιστής μεσολάβησης V2Ray/Xray | Πλαστογραφημένο TLS 1.3 | Υψηλή (≤5% ανίχνευση σε αναφορές πεδίου) | Εχθρικά δίκτυα |

| VMess | Διακομιστής μεσολάβησης V2Ray | Αυτοκρυπτογράφηση εντός TLS | Χαμηλό (~80% GFW) | Μόνο συμβατότητα παλαιού τύπου |

| γενναίο και φιλεργό άτομο | Μεσολάβηση με TLS | Ιδιοκτησιακό TLS | Χαμηλό (~90% GFW μετά τον Αύγουστο του 2025) | Απλούστερη αυτοφιλοξενία |

| Shadowsocks (AEAD) | Συμμετρική συσκότιση | Τυχαία byte / TLS πρόσθετου | Μικτό (εξαρτάται από το πρόσθετο) | Χρήστες κινητών σε ασταθείς συνδέσμους |

| WireGuard | VPN πυρήνα | UDP + Θόρυβος χειραψία | Πολύ χαμηλό (ανιχνεύσιμο με DPI) | Καθαρό απόρρητο και ταχύτητα δικτύου |

VLESS, Λογοκρισία και ο Ρωσικός Αποκλεισμός της DPI

Το VLESS θα αποτελούσε μια υποσημείωση στην ιστορία του λογισμικού proxy, αν δεν υπήρχε το γεγονός ότι παρακάμπτει τη λογοκρισία στη Ρωσία και σε παρόμοια καθεστώτα πιο αξιόπιστα από οποιοδήποτε άλλο ευρέως διαδεδομένο πρωτόκολλο. Από το 2024, τα μεγαλύτερα κρατικά συστήματα DPI στον κόσμο προσπαθούν ενεργά να το καταπολεμήσουν. Η ιστορία από τότε είναι ένα αργό δημόσιο παιχνίδι κλιμάκωσης.

Στη Ρωσία, η Roskomnadzor ανέφερε 439 αποκλεισμένες υπηρεσίες VPN έως τον Ιανουάριο του 2026. Ο ομοσπονδιακός προϋπολογισμός για τον αποκλεισμό VPN ανέρχεται σε περίπου 60 δισεκατομμύρια ρούβλια (περίπου 780 εκατομμύρια δολάρια) για την περίοδο 2025–2027, με άλλα 2,27 δισεκατομμύρια ρούβλια (~29 εκατομμύρια δολάρια) να προορίζονται ειδικά για φιλτράρισμα κίνησης που βασίζεται στην τεχνητή νοημοσύνη, σύμφωνα με ρεπορτάζ του zona.media τον Απρίλιο του 2026. Στις 17 Φεβρουαρίου 2026, η Roskomnadzor κλιμάκωσε ξανά την πίεση, με ένα απότομο κύμα αποκλεισμού που στόχευε συγκεκριμένα το VLESS-over-TCP-with-TLS, όπως τεκμηριώθηκε από τους Mezha και digirpt. Οι χρήστες μετακινήθηκαν σε REALITY, gRPC και μεταφορές με βάση το CDN μέσα σε λίγες ώρες. Το αναφερόμενο ποσοστό παράκαμψης κοινότητας για το VLESS+REALITY έναντι του ρωσικού DPI ήταν κοντά στο 99,5% σε αυτό το κύμα, ένας αριθμός που θα πρέπει να αντιμετωπίζεται ως κατευθυντικός και όχι ως μετρήσιμος.

Στην Κίνα, το Great Firewall πέρασε μια παρόμοια ακολουθία το 2025. Ο εντοπισμός του Trojan μειώθηκε στο ~90% τον Αύγουστο, ενώ του VMess στο ~80% τον Σεπτέμβριο. Ένα ξεχωριστό συμβάν κυβερνοασφάλειας τον Σεπτέμβριο του 2025, μια διαρροή 600 GB από έναν Κινέζο εργολάβο GFW που αναφέρθηκε από το Cybernews, αποκάλυψε τμήματα της εσωτερικής υποδομής ταξινόμησης, αλλά δεν άλλαξε από μόνο του τα οικονομικά της ανάπτυξης. Οι δοκιμές της κοινότητας στο greatfirewallguide.com ανέφεραν ποσοστά παράκαμψης 98% για το VLESS+REALITY+Vision στις αρχές του 2026.

Στο Ιράν, το IRGFW της MCI έχει βάλει στη γκρίζα λίστα τις διευθύνσεις IP REALITY τουλάχιστον από τον Απρίλιο του 2024, όπως τεκμηριώνεται στη Συζήτηση XTLS/Xray-core #3269. Οι πάροχοι αναφέρουν ότι μια IP που μεταφέρει περίπου 100 GB κίνησης REALITY τείνει να μπλοκάρεται από την Irancell εντός 48 ωρών, γι' αυτό και η εναλλαγή διακομιστών και η διαχείριση CDN έχουν γίνει συνήθης πρακτική εκεί.

Πώς φαίνεται μια εγκατάσταση VPN VLESS: Διακομιστής, πελάτες, ρυθμίσεις

Μια λειτουργική ανάπτυξη VLESS έχει τρία μέρη: έναν διακομιστή κάπου, έναν υπολογιστή-πελάτη σε κάθε συσκευή και μια συμβολοσειρά σύνδεσης που τα συνδέει.

Η πλευρά του διακομιστή δεν έχει πολλές απαιτήσεις. Οποιοδήποτε φθηνό VPS θα κάνει: Hetzner, Vultr, OVH, οτιδήποτε με δημόσιο IPv4. Εγκαταστήστε το Xray-core από τα δυαδικά αρχεία έκδοσης του έργου ή από έναν διαχειριστή πακέτων, δημιουργήστε ένα UUID (`xray uuid`), δημιουργήστε ένα ζεύγος κλειδιών X25519 για το REALITY (`xray x25519`), επιλέξτε έναν στόχο πλαστοπροσωπίας (έναν πραγματικό ιστότοπο HTTPS που υποστηρίζει TLS 1.3 και HTTP/2) και γράψτε μια διαμόρφωση διακομιστή JSON που συνδέεται στη θύρα 443. Συνολικός χρόνος εγκατάστασης, αφού το κάνετε μία φορά: ίσως δέκα λεπτά. Πάνελ ιστού όπως το 3X-UI και το Hiddify-Manager τυλίγουν την ίδια διαμόρφωση σε μια διεπαφή προγράμματος περιήγησης για χειριστές που προτιμούν να μην επεξεργάζονται το JSON. Υπάρχουν επίσης διαχειριζόμενες συσκευές. Το AWS Marketplace παραθέτει μια εικόνα διακομιστή VPN Xray VLESS στα 0,063 $ ανά ώρα σε ένα t3.micro, με δωρεάν δοκιμή 5 ημερών.

Από την πλευρά του πελάτη, το οικοσύστημα είναι κατακερματισμένο αλλά αξιόπιστο. Τα v2rayN και Nekoray είναι τα κυρίαρχα προγράμματα-πελάτες για Windows. Τα v2rayNG, NekoBox και Hiddify καλύπτουν Android. Το Hiddify τρέχει επίσης σε πολλαπλές πλατφόρμες σε macOS και Linux. Στο iOS, όπου η πολιτική του App Store της Apple δυσκολεύει τη ζωή, το Streisand είναι η δωρεάν επιλογή και το Shadowrocket ή το V2Box οι επί πληρωμή. Όλα μιλούν VLESS. Τα περισσότερα υποστηρίζουν REALITY. Η διαμόρφωση συνήθως εισάγεται μέσω ενός σχήματος URI `vless://`, μιας μοναδικής διεύθυνσης URL που περιέχει παραμέτρους UUID, διεύθυνση, θύρα, μεταφορά και REALITY ή σαρώνεται ως κωδικός QR από τον πίνακα ελέγχου από την πλευρά του διακομιστή.

Απόδοση, Κίνδυνοι και Πότε το VLESS Δεν Είναι το Κατάλληλο Εργαλείο

Η απόδοση προέχει. Τα αποτελέσματα των συγκριτικών αξιολόγησης της κοινότητας δείχνουν ότι το VLESS έχει περίπου 15 έως 25 τοις εκατό καλύτερη απόδοση από το VMess στην ίδια μεταφορά, κυρίως επειδή η κεφαλίδα VLESS είναι πολύ μικρότερη και δεν υπάρχει εσωτερική κρυπτογράφηση. Με το XTLS Vision και τη βελτιστοποίηση σύνδεσης Linux, μια καλά ρυθμισμένη ανάπτυξη VLESS πλησιάζει την εγγενή απόδοση TCP, η οποία περιορίζεται μόνο από το εύρος ζώνης VPS και τον χρόνο μετ' επιστροφής στον διακομιστή. Το WireGuard παραμένει 2-3 τοις εκατό ταχύτερο σε μη λογοκριμένα δίκτυα, όπου η χειραψία του δεν αποτελεί μειονέκτημα.

Οι κίνδυνοι είναι πραγματικοί. Το πρωτόκολλο VLESS είναι ουδέτερο και ανοιχτού κώδικα, αλλά το νομικό καθεστώς της χρήσης του για την παράκαμψη της κρατικής λογοκρισίας ποικίλλει σημαντικά ανά δικαιοδοσία. Ο ομοσπονδιακός νόμος της Ρωσίας για τα εργαλεία παράκαμψης ποινικοποιεί την προώθηση λειτουργικών διαμορφώσεων αντί για προσωπική χρήση. Η κανονιστική στάση της Κίνας είναι πιο αυστηρή και πιο αυθαίρετη. Το Ιράν διώκει τους φορείς εκμετάλλευσης μεγάλων ομάδων proxy. Τα εταιρικά δίκτυα συχνά απαγορεύουν εντελώς κάθε κίνηση proxy και VPN. Οι αναγνώστες σε αυτά τα περιβάλλοντα θα πρέπει να γνωρίζουν τους κανόνες βάσει των οποίων λειτουργούν πριν εγκαταστήσουν οτιδήποτε. Οι δωρεάν εφαρμογές VPN που διαθέτουν προφορτωμένες συνδρομές VLESS ανήκουν σε ξεχωριστή κανονιστική κατηγορία σε ορισμένες δικαιοδοσίες και ενδέχεται να προσελκύσουν διαφορετικό έλεγχο.

Ένα τελευταίο, λιγότερο δραματικό σημείο. Εάν δεν βρίσκεστε σε λογοκριμένο δίκτυο, το VLESS είναι υπερβολικό. Για την κανονική προστασία της ιδιωτικής ζωής από τον πάροχο υπηρεσιών Διαδικτύου σας σε μια καθαρή σύνδεση, το WireGuard ή μια σύγχρονη διαμόρφωση OpenVPN είναι ταχύτερη, απλούστερη και υποστηρίζεται ήδη από κάθε εμπορικό πάροχο VPN. Το VLESS+REALITY είναι ένα εργαλείο για ένα συγκεκριμένο πρόβλημα και η χρήση του όταν το πρόβλημα είναι κάτι άλλο αγοράζει ως επί το πλείστον πολυπλοκότητα.