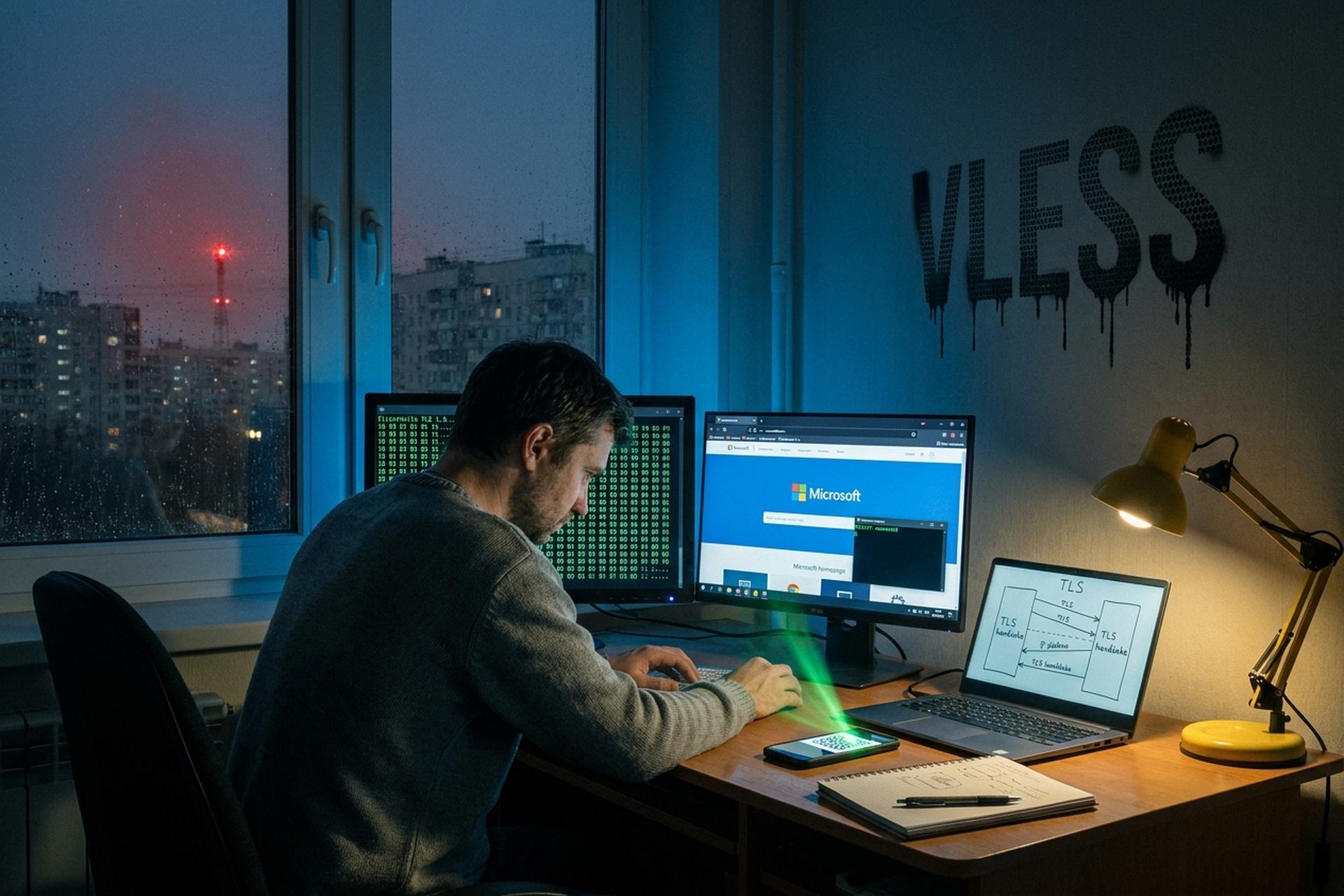

Giao thức VLESS: VPN V2Ray, Máy chủ Xray và Hướng dẫn vượt qua kiểm duyệt

Khoảng nửa thập kỷ sau khi xuất hiện trong một kho lưu trữ GitHub ít người biết đến, VLESS đã âm thầm trở thành giao thức mặc định được sử dụng bởi các máy chủ proxy ở Nga, Iran và Trung Quốc. Lý do không hề lãng mạn. Nó nhỏ gọn. Bản thân nó không mã hóa bất cứ thứ gì. Nó cũng là giao thức được triển khai rộng rãi duy nhất mà các hệ thống kiểm tra gói dữ liệu chuyên sâu (DPI) lớn nhất do nhà nước điều hành vẫn chưa thể đánh bại một cách dứt khoát tính đến giữa năm 2026.

Hướng dẫn này giải thích VLESS là gì với tư cách là một giao thức nhẹ, cách thức hoạt động bên trong của nó, những gì chạy trên nền tảng của nó (Xray, XTLS, REALITY), cách nó so sánh với VMess, Trojan, Shadowsocks, WireGuard và các giao thức VPN truyền thống như OpenVPN, và một thiết lập VPN VLESS thực tế trông như thế nào. Đây là một bài giải thích kỹ thuật, không phải là hướng dẫn cấu hình. Nếu bạn đọc xong và vẫn muốn sao chép-dán các lệnh máy chủ, tài liệu dự án tại xtls.github.io là bước tiếp theo phù hợp.

VLESS là gì và tại sao cộng đồng V2Ray lại xây dựng nó?

VLESS, viết tắt của "VMess Less," là một giao thức proxy nhẹ không trạng thái được giới thiệu vào năm 2020 bởi nhà phát triển RPRX, người đã duy trì kho lưu trữ ươm tạo tại RPRX/v2ray-vless từ năm 2019. Nó được thiết kế như một sự lược bỏ có chủ đích khỏi VMess, giao thức V2Ray gốc, vốn đã trở nên cồng kềnh vào cuối những năm 2010 do cơ chế mã hóa, bảo vệ chống phát lại và đồng bộ hóa đồng hồ của chính nó.

Hiện nay, VLESS chủ yếu tồn tại trong hai kho mã nguồn. Kho mã nguồn gốc v2fly/v2ray-core chứa nó để đảm bảo tính tương thích. Phiên bản XTLS/Xray-core, cũng do RPRX duy trì, là phiên bản được phát triển tích cực hơn: 38.600 lượt đánh dấu sao trên GitHub và khoảng 5.400 lượt sao chép tính đến tháng 5 năm 2026, so với 33.900 lượt đánh dấu sao trên v2fly/v2ray-core. Xray cung cấp các tính năng quan trọng, cụ thể là điều khiển luồng XTLS Vision và giao thức REALITY, những tính năng mà phiên bản gốc v2fly không có.

Cách thức hoạt động của giao thức VLESS: UUID, không mã hóa, TLS bên ngoài.

Giao thức truyền tải VLESS khá ngắn gọn, có thể mô tả chỉ trong một đoạn văn. Một máy khách mở kết nối. Nó gửi một tiêu đề. Tiêu đề này bao gồm một byte phiên bản, một UUID 16 byte cho người dùng, một chỉ báo độ dài cho trường tiện ích bổ sung tùy chọn, chính các tiện ích bổ sung đó, một lệnh một byte (TCP hoặc UDP), cổng đích, một byte loại địa chỉ và địa chỉ. Tổng cộng, mỗi kết nối có khoảng 25 đến 50 byte. Trong khi đó, OpenVPN xử lý hơn 100 byte mỗi gói dữ liệu.

Phần tiêu đề không được mã hóa theo bất kỳ cách nào bởi chính VLESS. Giao thức yêu cầu rõ ràng `encryption: "none"` trong cấu hình JSON của nó, và tài liệu của v2fly nêu rõ rằng trường này không được để trống — nó phải ghi rõ "none", để người vận hành được nhắc nhở rằng giao thức ủy thác toàn bộ tính bảo mật cho bất kỳ lớp vận chuyển nào nằm bên dưới. Trên thực tế, lớp vận chuyển đó hầu như luôn là TLS 1.3.

Lựa chọn thiết kế này là nguồn gốc của mọi đặc tính thú vị mà VLESS sở hữu. Bằng cách không chạy lớp mã hóa riêng, VLESS tránh được lỗi đã khiến VMess thất bại trong các mạng bị kiểm duyệt. Một lớp mã hóa thứ hai bên trong đường hầm TLS bên ngoài tạo ra cái mà các nhà nghiên cứu phân tích lưu lượng gọi là các mẫu "TLS-trong-TLS". Các hệ thống DPI của tiểu bang được đào tạo để phát hiện chính xác hình dạng mã hóa kép đó là lý do chính khiến tỷ lệ phát hiện VMess vượt quá 80% trên Tường lửa Vĩ đại của Trung Quốc vào tháng 9 năm 2025. VLESS, chỉ mang theo một khối xác thực và siêu dữ liệu định tuyến, trông giống với một cuộc hội thoại TLS thông thường hơn nhiều, điều này làm vô hiệu hóa kiểu nhận dạng dấu vân tay giao thức mà các hệ thống kiểm tra gói sâu dựa vào.

Một điểm thiếu sót có chủ ý khác là tính trạng thái. VMess dựa vào việc đồng bộ hóa đồng hồ giữa máy khách và máy chủ, với dấu thời gian gói tin được sử dụng để ngăn chặn các cuộc tấn công phát lại. Kết quả là trong nhiều năm, các lỗi kết nối khó hiểu xảy ra mỗi khi đồng hồ điện thoại bị lệch, máy tính xách tay khởi động kép hoặc máy chủ nằm ở múi giờ không phù hợp. VLESS thì không có trạng thái. UUID là toàn bộ quá trình xác thực. Nếu UUID khớp, kết nối được cho phép; nếu không, nó sẽ bị từ chối ngay từ byte đầu tiên. Không có gì phụ thuộc vào thời gian.

UUID trong VLESS là các định danh tiêu chuẩn RFC-4122. Lệnh `xray uuid` tạo ra chúng; bất kỳ trình tạo UUID tiêu chuẩn nào cũng hoạt động. Các chuỗi tùy chỉnh có độ dài tối đa 30 byte được chấp nhận và ánh xạ tới UUID thông qua cái mà tài liệu gọi là "Tiêu chuẩn ánh xạ UUID của VLESS". Hầu hết các thiết lập đều sử dụng UUID chuẩn vì việc ánh xạ không thay đổi gì trong thực tế.

Các tùy chọn vận chuyển nằm bên dưới giao thức: TCP (có hoặc không có TLS), mKCP, WebSocket, gRPC và QUIC đều được hỗ trợ. Mỗi tùy chọn định hình lưu lượng truy cập khác nhau. WebSocket cho phép VLESS ẩn sau quá trình bắt tay nâng cấp HTTP/1.1 thông thường và định tuyến qua các CDN như Cloudflare. gRPC tận dụng tính năng ghép kênh HTTP/2. QUIC mang mọi thứ bên trong một phiên TLS 1.3 dựa trên UDP bên ngoài. Giao thức không quan tâm đến việc nó chạy trên phương thức vận chuyển nào. Sự tách biệt đó là điều làm cho nó có tính di động cao.

X-quang, THỰC TẾ và XTLS: Hệ thống VLESS thực sự vận hành trên nền tảng này.

Trên thực tế, không ai chạy VLESS mà không mặc quần áo. Điều thú vị nằm ở những gì diễn ra xung quanh nó.

Xray-core là môi trường chạy chiếm ưu thế. Nó là một nhánh phát triển từ V2Ray-core do RPRX và những người đóng góp cho XTLS khởi xướng sau một cuộc chia rẽ cộng đồng, và nó tích hợp hai công nghệ mà VLESS phụ thuộc vào để thực hiện các công việc vượt qua kiểm duyệt nghiêm túc: XTLS Vision và REALITY.

XTLS Vision (được chỉ định là `flow: "xtls-rprx-vision"` trong cấu hình) là một lược đồ đệm được áp dụng cho lưu lượng TLS 1.3. Vấn đề mà nó giải quyết khá tinh tế. Các bản ghi TLS 1.3 có chữ ký độ dài có thể dự đoán được khi chúng mang dữ liệu ứng dụng nội bộ có hình dạng cố định — độ dài này làm rò rỉ thông tin về những gì đang được truyền qua đường hầm. Vision thêm các byte đệm trong giai đoạn bắt tay ban đầu. Sau khi kết nối được thiết lập, nó chuyển sang sao chép socket thô. Trên Linux, nó sử dụng lệnh gọi hệ thống `splice()` để chuyển tiếp các gói TCP trong nhân mà không cần sao chép qua không gian người dùng. Kết quả là thông lượng gần bằng với thông lượng mà kết nối TCP không được proxy mang lại, đồng thời hiện tượng rò rỉ chữ ký độ dài được giảm thiểu.

REALITY, được phát hành vào năm 2023 và được duy trì tại github.com/XTLS/REALITY, mang tính đột phá hơn. Một máy chủ VLESS+TLS tiêu chuẩn trình bày chứng chỉ TLS của riêng nó, điều này có nghĩa là nó sở hữu một tên miền, chạy một Certbot ở đâu đó và để lộ dấu vân tay chứng chỉ mà hệ thống DPI có thể liên kết với việc sử dụng proxy. REALITY loại bỏ hoàn toàn ý tưởng này. Thay vì chạy TLS của riêng mình, máy chủ giả mạo quá trình bắt tay của một trang web bên thứ ba thực sự. Người điều hành chọn mục tiêu: `microsoft.com`, `apple.com`, bất kỳ tên miền nào. Máy chủ sử dụng giả mạo SNI và trao đổi khóa X25519. Các máy khách biết khóa công khai REALITY chính xác sẽ hoàn tất quá trình bắt tay TLS 1.3 thực sự với chuỗi chứng chỉ được giả mạo, chính xác như cách trình duyệt bắt tay với một máy chủ web thực sự, và sau đó được định tuyến vào đường hầm VLESS. Các máy khách không biết, bao gồm cả các hệ thống DPI dò tìm, sẽ thấy những gì trông giống như một kết nối bình thường đến trang web được giả mạo, bao gồm cả chứng chỉ thực.

Sự kết hợp giữa VLESS làm giao thức bên trong, XTLS Vision để làm phẳng chữ ký độ dài và REALITY để ngụy trang quá trình bắt tay là những gì người ta muốn nói khi nhắc đến "VLESS+REALITY" hoặc "VLESS+Vision+REALITY". Đây là cấu hình mà tính đến giữa năm 2026 vẫn hoạt động tốt trong những môi trường mà hầu như không có cấu hình nào khác làm được.

VLESS so với VMess so với Trojan so với Shadowsocks so với WireGuard

Không gian giao thức xung quanh VLESS khá nhỏ và sự khác biệt giữa chúng rất quan trọng. Phiên bản ngắn gọn được trình bày bên dưới; phiên bản đầy đủ hơn được thể hiện trong bảng.

VMess là tiền thân của VLESS. Nó tích hợp mã hóa AEAD riêng, bảo vệ chống tấn công phát lại và các biến thể dựa trên alterId. Trong một mạng không bị kiểm duyệt, các tính năng này chỉ tiêu tốn vài phần trăm thông lượng và không mang lại lợi ích gì. Trong một mạng bị kiểm duyệt, kiểu tấn công mã hóa bên trong TLS có thể bị phát hiện, và dữ liệu đo từ xa của GFW cho thấy tỷ lệ phát hiện đạt khoảng 80% kể từ tháng 9 năm 2025.

Trojan là một thiết kế tương tự từ một nhóm khác. Nó thậm chí còn đơn giản hơn cả VLESS: sử dụng mật khẩu thay vì UUID, không có trường tiện ích bổ sung, TLS ở bên ngoài. Trong nhiều năm, sự tối giản này đã làm cho nó mạnh mẽ; việc nâng cấp GFW vào tháng 8 năm 2025 đã thay đổi điều đó, và hiện tại Trojan có tỷ lệ phát hiện khoảng 90%.

Shadowsocks thuộc một nhóm hoàn toàn khác. Nó là một thuật toán mã hóa AEAD đối xứng không có lớp vỏ TLS, được thiết kế để trông giống như các byte ngẫu nhiên hơn là HTTPS. Phương pháp này đã hoạt động cho đến khi Tường lửa Thế giới (GFW) bắt đầu gắn cờ lưu lượng truy cập được mã hóa hoàn toàn là đáng ngờ theo mặc định; các triển khai Shadowsocks hiện đại dựa vào các plugin vận chuyển (v2ray-plugin, cloak) để bao bọc thuật toán mã hóa trong TLS hoặc HTTP, về cơ bản là xây dựng lại kiến trúc VLESS từ hướng ngược lại.

WireGuard thuộc một nhóm đối tượng hoàn toàn khác. Nó là một VPN cấp nhân hệ điều hành, chứ không phải là một giao thức proxy. Trên một mạng sạch, nó nhanh hơn VLESS+XTLS khoảng 2-3% về thông lượng thô, với mức tiêu hao CPU thấp hơn nhiều, và nó vẫn là giải pháp phù hợp cho các trường hợp sử dụng thông thường nhằm bảo vệ quyền riêng tư khỏi sự kiểm soát của nhà cung cấp dịch vụ Internet (ISP). Trong các mạng bị kiểm duyệt, byte bắt tay 0x01 cố định của nó dễ dàng bị nhận dạng, và thông lượng thực tế giảm xuống gần bằng không.

| Giao thức | Gia đình | Lớp ngoài | Khả năng chống DPI | Tốt nhất cho |

|---|---|---|---|---|

| VLESS+REALITY | Proxy V2Ray/Xray | Giả mạo TLS 1.3 | Cao (tỷ lệ phát hiện ≤5% trong báo cáo thực địa) | Mạng lưới thù địch |

| VMess | Proxy V2Ray | Tự mã hóa bên trong TLS | Thấp (~80% GFW) | Chỉ tương thích với phiên bản cũ |

| Trojan | Proxy TLS-fronting | TLS tự sở hữu | Thấp (~90% GFW sau tháng 8 năm 2025) | Tự lưu trữ đơn giản hơn |

| Shadowsocks (AEAD) | Che giấu đối xứng | Các byte ngẫu nhiên / plugin TLS | Kết hợp (tùy thuộc vào plugin) | Người dùng di động gặp sự cố với các liên kết không ổn định |

| WireGuard | VPN hạt nhân | Giao thức bắt tay UDP + Noise | Rất thấp (có thể phát hiện bằng DPI) | Bảo mật và tốc độ mạng sạch |

VLESS, Kiểm duyệt và Sự phong tỏa DPI của Nga

VLESS có lẽ chỉ là một chú thích nhỏ trong lịch sử phần mềm proxy nếu không nhờ vào khả năng vượt qua kiểm duyệt ở Nga và các chế độ tương tự một cách đáng tin cậy hơn bất kỳ giao thức nào khác được sử dụng rộng rãi. Từ năm 2024, các hệ thống DPI nhà nước lớn nhất thế giới đã tích cực tìm cách loại bỏ nó. Câu chuyện kể từ đó là một cuộc đấu tranh công khai chậm rãi leo thang.

Tại Nga, Roskomnadzor báo cáo 439 dịch vụ VPN đã bị chặn tính đến tháng 1 năm 2026. Ngân sách liên bang dành cho việc chặn VPN ước tính khoảng 60 tỷ ruble (khoảng 780 triệu đô la) cho giai đoạn 2025-2027, với thêm 2,27 tỷ ruble (~29 triệu đô la) được dành riêng cho việc lọc lưu lượng truy cập dựa trên trí tuệ nhân tạo, theo báo cáo của zona.media vào tháng 4 năm 2026. Vào ngày 17 tháng 2 năm 2026, Roskomnadzor lại leo thang, với một làn sóng chặn mạnh mẽ nhắm mục tiêu cụ thể vào VLESS-over-TCP-with-TLS, như đã được Mezha và digirpt ghi nhận. Người dùng đã chuyển sang REALITY, gRPC và các giao thức truyền tải dựa trên CDN chỉ trong vài giờ. Tỷ lệ vượt qua được các biện pháp chặn của cộng đồng đối với VLESS+REALITY chống lại DPI của Nga đạt gần 99,5% trong suốt đợt chặn đó, một con số nên được xem là xu hướng hơn là đo lường chính xác.

Tại Trung Quốc, Tường lửa vĩ đại (Great Firewall) cũng trải qua một chuỗi sự kiện tương tự vào năm 2025. Tỷ lệ phát hiện Trojan giảm xuống còn khoảng 90% vào tháng 8, VMess xuống còn khoảng 80% vào tháng 9. Một sự kiện an ninh mạng riêng biệt khác vào tháng 9 năm 2025, vụ rò rỉ 600 GB từ một nhà thầu GFW của Trung Quốc được Cybernews đưa tin, đã làm lộ một phần cơ sở hạ tầng phân loại nội bộ nhưng bản thân nó không làm thay đổi hiệu quả kinh tế triển khai. Thử nghiệm cộng đồng tại greatfirewallguide.com báo cáo tỷ lệ vượt qua đạt 98% đối với VLESS+REALITY+Vision vào đầu năm 2026.

Tại Iran, tường lửa IRGFW của MCI đã đưa các địa chỉ IP của REALITY vào danh sách xám ít nhất từ tháng 4 năm 2024, được ghi nhận trong cuộc thảo luận XTLS/Xray-core #3269. Các nhà điều hành báo cáo rằng một địa chỉ IP mang khoảng 100 GB lưu lượng truy cập REALITY thường bị Irancell chặn trong vòng 48 giờ, đó là lý do tại sao việc xoay vòng máy chủ và sử dụng CDN làm phương thức hoạt động chính ở đó.

Cấu hình VPN VLESS: Máy chủ, máy khách, cấu hình

Một hệ thống VLESS hoạt động bao gồm ba thành phần: một máy chủ ở đâu đó, một máy khách trên mỗi thiết bị và một chuỗi kết nối liên kết chúng.

Phía máy chủ không đòi hỏi cấu hình cao. Bất kỳ VPS giá rẻ nào cũng được: Hetzner, Vultr, OVH, bất kỳ máy chủ nào có IPv4 công cộng. Cài đặt Xray-core từ các tệp nhị phân phát hành của dự án hoặc trình quản lý gói, tạo UUID (`xray uuid`), tạo cặp khóa X25519 cho REALITY (`xray x25519`), chọn mục tiêu giả mạo (một trang web HTTPS thực hỗ trợ TLS 1.3 và HTTP/2), và viết cấu hình máy chủ JSON liên kết với cổng 443. Tổng thời gian thiết lập, sau khi bạn đã thực hiện một lần: có thể chỉ mười phút. Các bảng điều khiển web như 3X-UI và Hiddify-Manager cung cấp cùng một cấu hình trong giao diện trình duyệt cho những người vận hành không muốn chỉnh sửa JSON. Cũng có các thiết bị được quản lý. AWS Marketplace liệt kê hình ảnh máy chủ VPN Xray VLESS với giá 0,063 đô la mỗi giờ trên t3.micro, kèm theo bản dùng thử miễn phí 5 ngày.

Về phía máy khách, hệ sinh thái tuy phân mảnh nhưng đáng tin cậy. v2rayN và Nekoray là các ứng dụng khách Windows chiếm ưu thế. v2rayNG, NekoBox và Hiddify hỗ trợ Android. Hiddify cũng chạy đa nền tảng trên macOS và Linux. Trên iOS, nơi chính sách của App Store của Apple gây khó khăn hơn, Streisand là lựa chọn miễn phí, còn Shadowrocket hoặc V2Box là các ứng dụng trả phí. Tất cả đều sử dụng giao thức VLESS; hầu hết đều hỗ trợ REALITY. Cấu hình thường được nhập thông qua lược đồ URI `vless://`, một URL duy nhất chứa UUID, địa chỉ, cổng, giao thức truyền tải và các tham số REALITY, hoặc được quét dưới dạng mã QR từ bảng điều khiển phía máy chủ.

Hiệu năng, rủi ro và khi nào VLESS không phải là công cụ phù hợp.

Ưu tiên hiệu năng. Các bài kiểm tra hiệu năng cộng đồng cho thấy VLESS có thông lượng tốt hơn VMess khoảng 15 đến 25% trên cùng một giao thức truyền tải, chủ yếu là do tiêu đề VLESS ngắn hơn nhiều và không có bước mã hóa bên trong. Với XTLS Vision và tối ưu hóa ghép nối của Linux, một triển khai VLESS được tinh chỉnh tốt sẽ đạt được thông lượng gần bằng TCP gốc, chỉ bị giới hạn bởi băng thông VPS và thời gian khứ hồi đến máy chủ. WireGuard vẫn nhanh hơn 2-3% trên các mạng không bị kiểm duyệt, nơi mà quá trình bắt tay của nó không phải là một điểm yếu.

Rủi ro là có thật. Giao thức VLESS là trung lập và mã nguồn mở, nhưng tình trạng pháp lý của việc sử dụng nó để vượt qua kiểm duyệt của nhà nước lại khác nhau tùy thuộc vào từng khu vực pháp lý. Luật liên bang của Nga về các công cụ vượt qua kiểm duyệt hình sự hóa việc quảng bá các cấu hình đang hoạt động chứ không phải việc sử dụng cá nhân; lập trường pháp lý của Trung Quốc khắc nghiệt và tùy tiện hơn; Iran truy tố những người điều hành các nhóm máy chủ proxy lớn. Mạng lưới doanh nghiệp thường cấm hoàn toàn tất cả lưu lượng truy cập proxy và VPN. Người dùng trong những môi trường đó nên biết các quy tắc mà họ đang hoạt động trước khi thiết lập bất cứ thứ gì. Các ứng dụng VPN miễn phí được cài đặt sẵn gói VLESS thuộc một loại quy định riêng biệt ở một số khu vực pháp lý và có thể bị xem xét kỹ lưỡng hơn.

Một điểm cuối cùng, ít gây tranh cãi hơn. Nếu bạn không ở trong mạng bị kiểm duyệt, VLESS là quá mức cần thiết. Để bảo vệ quyền riêng tư thông thường khỏi nhà cung cấp dịch vụ internet (ISP) trên một đường truyền sạch, WireGuard hoặc cấu hình OpenVPN hiện đại nhanh hơn, đơn giản hơn và đã được mọi nhà cung cấp VPN thương mại hỗ trợ. VLESS+REALITY là một công cụ cho một vấn đề cụ thể, và việc sử dụng nó khi vấn đề là thứ khác thường chỉ làm phức tạp thêm vấn đề.