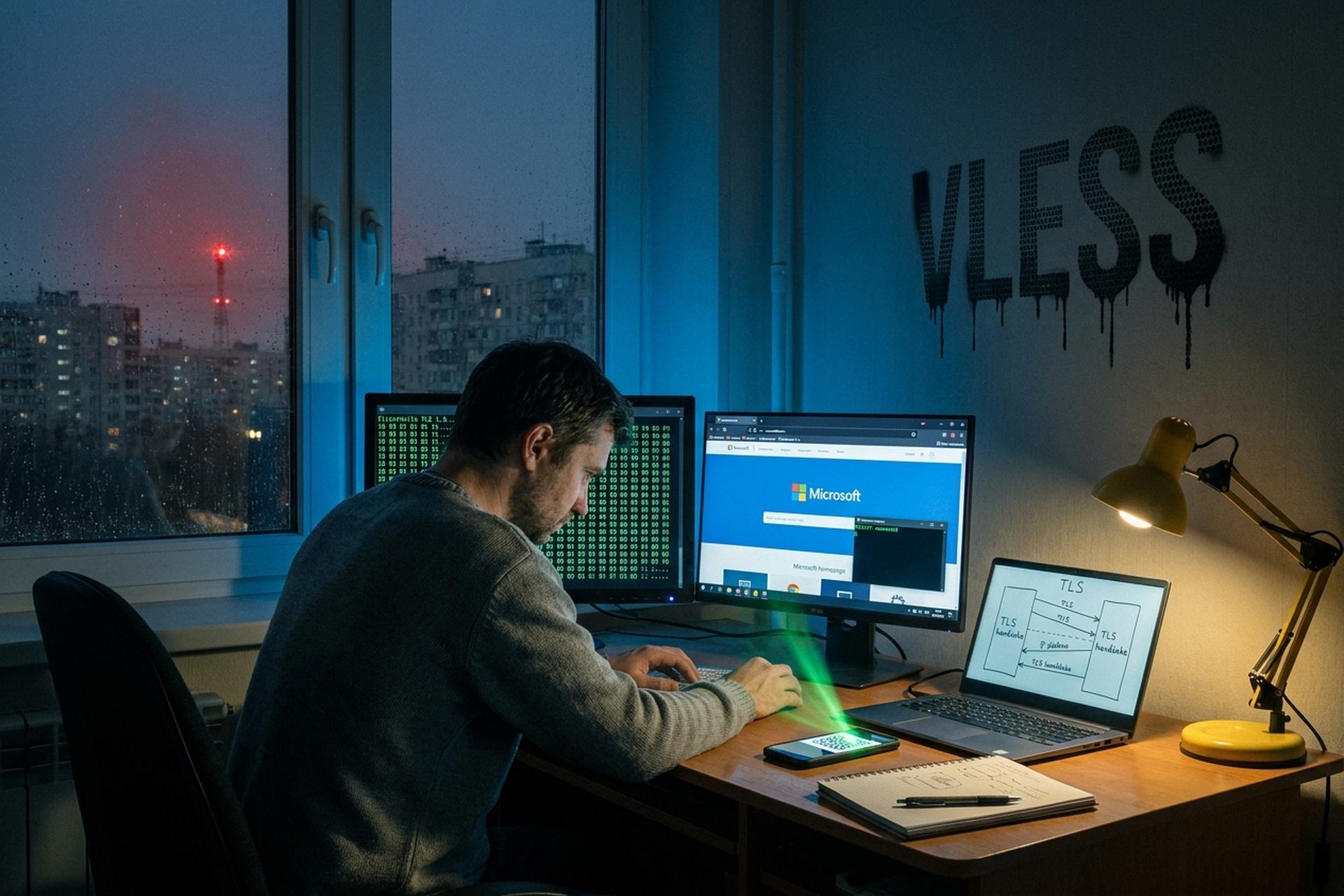

VLESSプロトコル:V2Ray VPN、Xrayサーバー、および検閲回避ガイド

GitHubのマイナーなインキュベーションリポジトリに登場してから約5年後、VLESSはロシア、イラン、中国の人々が実際に使用するプロキシのデフォルトプロトコルとして静かに定着した。その理由はロマンチックではない。サイズが小さく、それ自体は何も暗号化しない。また、2026年半ばの時点で、最大規模の国家運営のディープパケットインスペクション(DPI)システムによって決定的に打ち負かされていない、唯一広く普及しているプロトコルでもある。

このガイドでは、軽量プロトコルであるVLESSとは何か、その内部動作、その上で動作する技術(Xray、XTLS、REALITY)、VMess、Trojan、Shadowsocks、WireGuard、そしてOpenVPNなどの従来のVPNプロトコルとの比較、実際のVLESS VPN設定がどのようなものかを説明します。これは技術的な解説であり、設定手順の説明ではありません。このガイドを読み終えてもなおサーバーコマンドをコピー&ペーストしたい場合は、xtls.github.ioのプロジェクトドキュメントを参照してください。

VLESSとは何か、そしてV2Rayコミュニティがそれを開発した理由

VLESS(VMess Lessの略)は、ステートレスな軽量プロキシプロトコルで、2020年にRPRXという開発者によって導入されました。RPRXは2019年からRPRX/v2ray-vlessというインキュベーションリポジトリを維持していました。これは、独自の暗号化、リプレイ対策、クロック同期機構によって2010年代後半までに扱いにくくなっていた、オリジナルのV2RayプロトコルであるVMessを意図的に簡素化することを目的として設計されました。

現在、VLESSは主に2つのコードベースで動作しています。オリジナルのv2fly/v2ray-coreリポジトリは互換性のためにVLESSを保持しています。RPRXによってメンテナンスされているXTLS/Xray-coreフォークは、より活発に開発されている実装です。2026年5月時点で、GitHubのスター数は38,600、フォーク数は約5,400に達しており、v2fly/v2ray-coreのスター数33,900を上回っています。Xrayは、v2flyの上流にはない、XTLS Visionフロー制御とREALITYトランスポートといった重要な機能を提供しています。

VLESSプロトコルの仕組み:UUID、暗号化なし、TLS外部接続

VLESSワイヤプロトコルは、1段落で説明できるほど簡潔です。クライアントが接続を開くと、ヘッダーが送信されます。ヘッダーには、バージョンバイト、ユーザーを示す16バイトのUUID、オプションのアドオンフィールドの長さを示すインジケータ、アドオン自体、1バイトのコマンド(TCPまたはUDP)、宛先ポート、アドレスタイプバイト、およびアドレスが含まれます。これは、接続ごとに25~50バイトになります。OpenVPNは、パケットごとに100バイト以上を使用します。

ヘッダーはVLESS自体によって暗号化されることはありません。プロトコルはJSON設定で`encryption: "none"`を明示的に要求しており、v2flyのドキュメントにはこのフィールドを空白にすることはできず、必ず「none」と明記する必要があると記載されています。これは、プロトコルがすべての機密性を下位のトランスポートに委ねていることをオペレーターに認識させるためです。実際には、そのトランスポートはほぼ常にTLS 1.3です。

この設計上の選択こそが、VLESSのあらゆる興味深い特性の源泉です。独自の暗号化レイヤーを実行しないことで、VLESSは検閲されたネットワークでVMessを破滅に追いやった障害モードを回避します。外側のTLSトンネル内に2層目の暗号化レイヤーがあると、トラフィック分析研究者が「TLS-in-TLS」パターンと呼ぶものが生成されます。まさにこの二重ラップ構造を検出するように訓練された国家DPIシステムが、2025年9月までに中国のグレートファイアウォールでVMessの検出率が80%を超えた主な理由でした。認証ブロブとルーティングメタデータのみを運ぶVLESSは、単一の通常のTLS会話に非常に近いものとなり、ディープパケットインスペクションシステムが依存するプロトコルフィンガープリンティングを無効化します。

もう一つの意図的な省略点は、ステートレス性です。VMessはクライアントとサーバー間の同期されたクロックに依存しており、パケットのタイムスタンプを使用してリプレイ攻撃を防いでいます。その結果、スマートフォンの時計がずれたり、ラップトップがデュアルブートされたり、サーバーが間違ったタイムゾーンにあったりすると、何年も接続障害が発生し、混乱を招いていました。VLESSはステートレスです。UUIDが認証のすべてです。UUIDが一致すれば接続は承認され、一致しなければ最初のバイトで拒否されます。時間に依存する要素は何もありません。

VLESSにおけるUUIDは、RFC-4122規格に準拠した標準的な識別子です。`xray uuid`コマンドで生成できますが、標準的なUUIDジェネレーターでも同様に動作します。最大30バイトのカスタム文字列も使用可能で、ドキュメントに記載されている「VLESS UUIDマッピング標準」に従ってUUIDにマッピングされます。ほとんどの設定では、マッピングによって実際の動作が変わることはないため、標準的なUUIDが使用されます。

プロトコルの下位には、TCP(TLSの有無を問わず)、mKCP、WebSocket、gRPC、QUICといったトランスポートオプションが用意されています。それぞれトラフィックの整形方法が異なります。WebSocketを使用すると、VLESSは通常のHTTP/1.1アップグレードハンドシェイクの背後に隠れ、CloudflareなどのCDNを経由してルーティングできます。gRPCはHTTP/2の多重化を利用します。QUICは、外部のUDPベースのTLS 1.3セッション内ですべてのデータを伝送します。プロトコルはどのトランスポート上で実行されるかは気にしません。この分離こそが、移植性を高めているのです。

Xray、REALITY、XTLS:VLESSが実際に動作するスタック

実際には、VLESSを裸の状態で運用する人はいません。興味深いのは、その周囲で何が動いているかということです。

Xray-coreは主流のランタイムです。これは、コミュニティの分裂後にRPRXとXTLSの貢献者によって開始されたV2Ray-coreのフォークであり、VLESSが本格的な検閲回避作業で依存する2つのテクノロジー、XTLS VisionとREALITYを搭載しています。

XTLS Vision(設定ファイルでは`flow: "xtls-rprx-vision"`として指定)は、TLS 1.3トラフィックに適用されるパディング方式です。この方式が解決する問題は微妙です。TLS 1.3レコードは、固定形状の内部アプリケーションデータを扱う場合、長さシグネチャが予測可能になります。つまり、長さによってトンネルされているデータに関する情報が漏洩してしまうのです。Visionは、ハンドシェイクの初期段階でパディングバイトを追加します。接続が確立されると、生のソケットコピーに切り替わります。Linuxでは、`splice()`システムコールを使用して、ユーザー空間を経由せずにカーネル内でTCPパケットを転送します。その結果、長さシグネチャの漏洩が抑制され、プロキシを使用しないTCP接続とほぼ同等のスループットが得られます。

2023 年にリリースされ、github.com/XTLS/REALITY でメンテナンスされている REALITY は、より革新的なものです。標準的な VLESS+TLS サーバーは独自の TLS 証明書を提示します。つまり、ドメインを所有し、どこかで Certbot を実行し、 DPI システムがプロキシの使用と関連付けることができる証明書のフィンガープリントを公開します。REALITY はこの考え方を全面的に捨てます。独自の TLS を実行する代わりに、サーバーは実際のサードパーティ Web サイトのハンドシェイクを偽装します。オペレーターはターゲットを選択します。`microsoft.com`、`apple.com`、任意のドメインなどです。サーバーは SNI フェイクと X25519 キー交換を使用します。正しい REALITY 公開鍵を知っているクライアントは、ブラウザが実際の Web サーバーとハンドシェイクするのとまったく同じように、偽装された証明書チェーンに対して実際の TLS 1.3 ハンドシェイクを完了し、VLESS トンネルにルーティングされます。 DPIシステムなどのプローブ機能を持たないクライアントは、偽装されたサイトへの通常の接続のように見え、本物の証明書も表示されます。

内部プロトコルとしてVLESS、署名長の平坦化にXTLS Vision、ハンドシェイクの偽装にREALITYを組み合わせたものが、「VLESS+REALITY」または「VLESS+Vision+REALITY」と呼ばれるものです。2026年半ばの時点で、この構成は他のほとんどすべての構成が機能しない環境でも依然として有効です。

VLESS vs VMess vs Trojan vs Shadowsocks vs WireGuard

VLESS周辺のプロトコル空間は狭く、その違いが重要となる。簡潔な説明は以下、詳細な説明は表に示す。

VMessはVLESSの前身です。独自のAEAD暗号化、リプレイ攻撃対策、およびalterIdベースのバリアントを備えています。検閲されていないネットワークでは、これらの機能はスループットを数パーセント低下させるだけで、メリットはありません。検閲されたネットワークでは、TLS内部の暗号化パターンは検出可能であり、GFWのテレメトリによると、2025年9月以降、約80%の検出率となっています。

Trojanは、別のチームが開発した兄弟的な設計です。VLESSよりもさらにシンプルで、UUIDの代わりにパスワードを使用し、アドオンフィールドはなく、外部ではTLSを使用しています。長年にわたり、このミニマリズムが強みとなっていましたが、2025年8月のグレートファイアウォールのアップグレードによって状況が変わり、現在Trojanの検出率は約90%となっています。

Shadowsocksは全く異なる系統の暗号です。これはTLSファサードを持たない対称AEAD暗号で、HTTPSではなくランダムなバイト列のように見えるように設計されています。このアプローチは、GFWが完全に暗号化されたトラフィックをデフォルトで疑わしいものとしてフラグ付けするようになるまで機能していました。最新のShadowsocksの展開では、TLSまたはHTTPで暗号をラップするトランスポートプラグイン(v2ray-plugin、cloak)に依存しており、事実上、逆方向からVLESSアーキテクチャを再構築しています。

WireGuardは全く別の議論の対象となるべきものです。これはカーネルレベルのVPNであり、プロキシプロトコルではありません。クリーンなネットワークでは、VLESS+XTLSよりもスループットが約2~3%高速で、CPUオーバーヘッドもはるかに少なく、ISPからのプライバシー保護という一般的なユースケースには依然として最適なソリューションです。しかし、検閲されたネットワークでは、固定の0x01ハンドシェイクバイトが容易にフィンガープリンティングされ、実効スループットはほぼゼロにまで低下します。

| プロトコル | 家族 | 外層 | DPI耐性 | 最適 |

|---|---|---|---|---|

| VLESS+REALITY | V2Ray/Xrayプロキシ | 偽装されたTLS 1.3 | 高(現場報告における検出率が5%以下) | 敵対的なネットワーク |

| VMess | V2Rayプロキシ | TLS内部での自己暗号化 | 低い(GFW約80%) | レガシー互換性のみ |

| トロイの木馬 | TLSフロントプロキシ | 自己所有TLS | 低い(2025年8月以降、グレートファイアウォールの約90%) | よりシンプルなセルフホスティング |

| シャドウソックス(AEAD) | 対称的な難読化 | ランダムバイト / TLSプラグイン | プラグインによって異なる | 不安定なリンクを使用しているモバイルユーザー |

| ワイヤーガード | カーネルVPN | UDP + ノイズハンドシェイク | 非常に低い(DPIで検出可能) | クリーンなネットワークプライバシーとスピード |

VLESS、検閲、そしてロシアのDPI封鎖

VLESSは、ロシアや同様の体制下で他のどの広く普及しているプロトコルよりも確実に検閲を回避できるという事実がなければ、プロキシソフトウェアの歴史において脚注に過ぎなかっただろう。2024年以降、世界最大の国家DPI(ディープパケットインスペクション)システムは、VLESSを潰そうと積極的に試みてきた。それ以来、事態は徐々にエスカレートしていく、公然とした駆け引きとなっている。

ロシアでは、Roskomnadzor が 2026 年 1 月までに 439 の VPN サービスをブロックしたと報告した。zona.media が 2026 年 4 月に報じたところによると、連邦政府の VPN ブロック予算は 2025 ~ 2027 年で約 600 億ルーブル (約 7億8000 万ドル) に達し、さらに 22 億 7000 億ルーブル (約 2900 万ドル) が AI ベースのトラフィック フィルタリングに特化して割り当てられている。2026 年 2 月 17 日、Roskomnadzor は再び強化し、Mezha と digirpt が記録したように、VLESS-over-TCP-with-TLS を特にターゲットとした急激なブロックの波を起こした。ユーザーは数時間以内に REALITY、gRPC、および CDN フロントのトランスポートに移行した。この波の間、ロシアの DPI に対する VLESS+REALITY のコミュニティバイパス率は 99.5% 近くに達したと報告されているが、この数値は測定されたものではなく、方向性として扱うべきである。

中国では、グレートファイアウォールが2025年に同様の経過をたどった。トロイの木馬は8月に約90%、VMessは9月に約80%の検出率に低下した。2025年9月には、サイバーニュースが報じた中国のGFW請負業者からの600GBのデータ漏洩という別のサイバーセキュリティ事件が発生し、内部分類インフラストラクチャの一部が露呈したが、それ自体では展開の経済性は変わらなかった。greatfirewallguide.comでのコミュニティテストでは、2026年初頭にVLESS+REALITY+Visionのバイパス率が98%に達したと報告されている。

イランでは、MCIのIRGFWが少なくとも2024年4月からREALITYのIPアドレスをグレイリストに登録しており、これはXTLS/Xray-coreディスカッション#3269に記載されています。オペレーターによると、約100GBのREALITYトラフィックを伝送するIPアドレスは48時間以内にIrancellによってブロックされる傾向があり、そのためサーバーのローテーションとCDNフロントがイランにおける標準的な対策となっています。

VLESS VPNの設定例:サーバー、クライアント、設定

正常に動作するVLESS環境は、サーバー(どこかに設置)、各デバイス上のクライアント、そしてそれらを接続する接続文字列という3つの要素で構成されます。

サーバー側の要件はそれほど高くありません。安価なVPSであればどれでも構いません。Hetzner、Vultr、OVHなど、パブリックIPv4に対応しているものなら何でも良いでしょう。プロジェクトのリリースバイナリまたはパッケージマネージャーからXray-coreをインストールし、UUID(`xray uuid`)を生成し、REALITY用のX25519キーペア(`xray x25519`)を生成し、偽装ターゲット(TLS 1.3とHTTP/2をサポートする実際のHTTPSサイト)を選択し、ポート443にバインドするJSONサーバー設定を作成します。一度設定すれば、セットアップにかかる時間は合計で10分程度です。3X-UIやHiddify-ManagerなどのWebパネルは、JSONを編集したくないオペレーター向けに、同じ設定をブラウザインターフェースでラップしています。マネージドアプライアンスも存在します。AWS Marketplaceでは、t3.micro上で1時間あたり$0.063のXray VLESS VPN Serverイメージが5日間の無料トライアル付きで提供されています。

クライアント側では、エコシステムは断片化されているものの信頼性は高い。v2rayNとNekorayはWindowsクライアントの主流である。v2rayNG、NekoBox、HiddifyはAndroidに対応している。HiddifyはmacOSとLinuxでもクロスプラットフォームで動作する。iOSでは、AppleのApp Storeポリシーによって開発が難しくなっているが、Streisandは無料オプションで、ShadowrocketまたはV2Boxは有料オプションである。これらはすべてVLESSに対応しており、ほとんどがREALITYをサポートしている。設定は通常、UUID、アドレス、ポート、トランスポート、REALITYパラメータを含む単一のURLである`vless://` URIスキームを介してインポートするか、サーバー側のパネルからQRコードとしてスキャンする。

パフォーマンス、リスク、そしてVLESSが適切なツールではない場合

パフォーマンスを最優先に考えましょう。コミュニティのベンチマークによると、VLESSは同じトランスポート上でVMessよりも約15~25%高いスループットを実現しています。これは主に、VLESSヘッダーがはるかに短く、内部暗号化パスがないためです。XTLS VisionとLinuxのスプライス最適化により、適切に調整されたVLESSの展開では、ネイティブTCPスループットにほぼ匹敵する性能を発揮し、VPSの帯域幅とサーバーへの往復時間によってのみ制限されます。WireGuardは、ハンドシェイクがボトルネックにならない検閲されていないネットワークでは、依然として2~3%高速です。

リスクは現実のものです。VLESSプロトコルは中立でオープンソースですが、国家検閲を回避するためにこれを使用することの法的地位は、管轄区域によって大きく異なります。ロシアの回避ツールに関する連邦法は、個人使用ではなく、動作構成の宣伝を犯罪としています。中国の規制姿勢はより厳しく、恣意的です。イランは大規模なプロキシプールの運営者を訴追しています。企業ネットワークでは、プロキシやVPNトラフィックを全面的に禁止している場合がよくあります。そのような環境にいる読者は、何かを設定する前に、自分が従っている規則を理解しておく必要があります。VLESSサブスクリプションがプリロードされた無料のVPNアプリは、一部の管轄区域では別の規制カテゴリに属し、異なる監視を受ける可能性があります。

最後に、それほど劇的ではない点を一つ。検閲されたネットワークを使用していない限り、VLESSは過剰です。ISPからの通常のプライバシー保護をクリーンなリンクで行うのであれば、WireGuardや最新のOpenVPN構成の方が高速でシンプルであり、すでにすべての商用VPNプロバイダーでサポートされています。VLESS+REALITYは特定の問題に対するツールであり、問題が別のところにあるときにそれを使うと、たいていは複雑さを増すだけです。