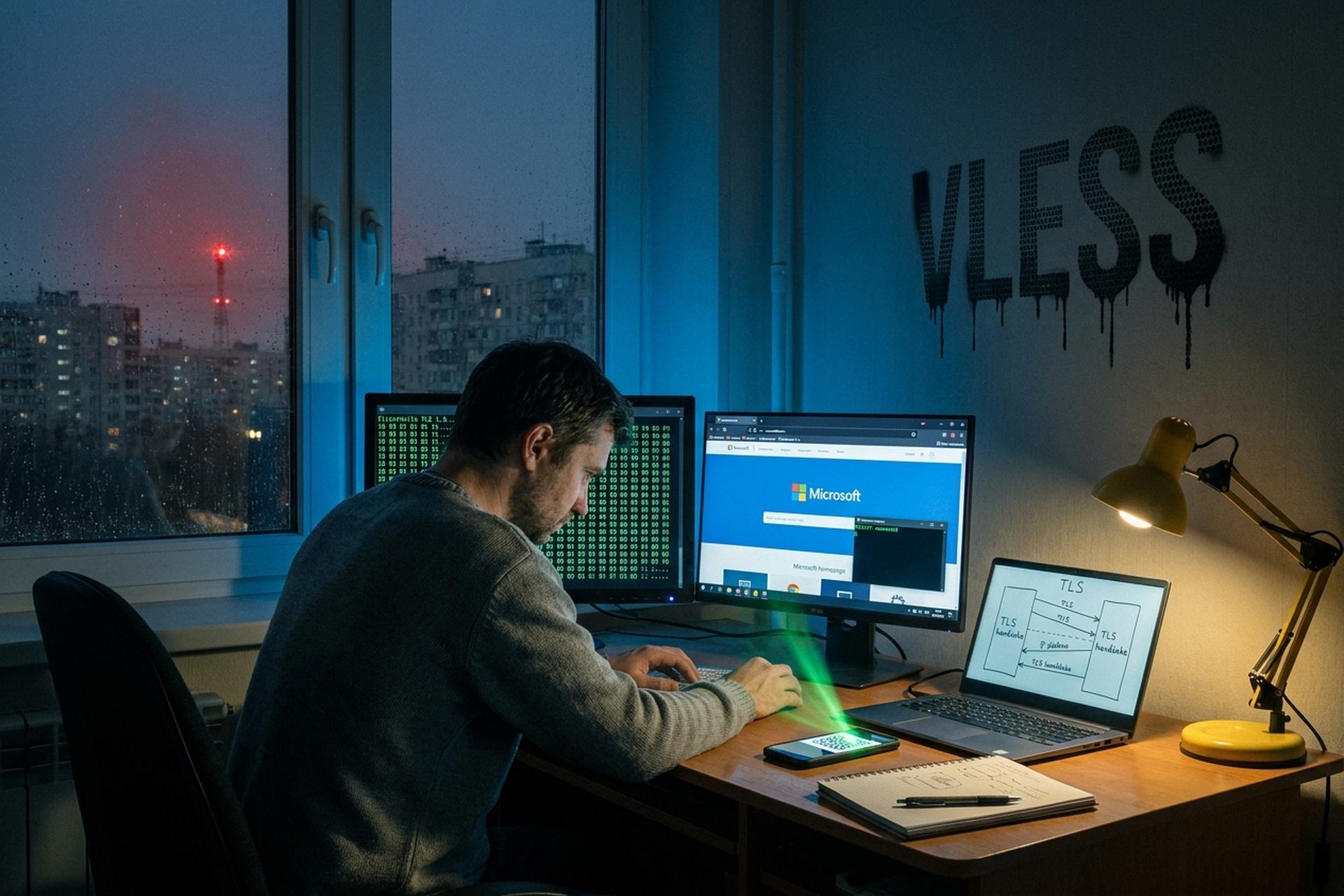

Protocolo VLESS: Guía para eludir la censura, la VPN V2Ray, el servidor Xray y el protocolo VLESS.

Aproximadamente cinco años después de su aparición en un repositorio de incubación poco conocido de GitHub, VLESS se ha convertido discretamente en el protocolo predeterminado de los servidores proxy que utilizan personas en Rusia, Irán y China. Las razones son sencillas: es pequeño, no cifra nada por sí mismo y, además, es el único protocolo ampliamente desplegado que los sistemas estatales de inspección profunda de paquetes (DPI) aún no han logrado superar de forma contundente a mediados de 2026.

Esta guía explica qué es VLESS como protocolo ligero, cómo funciona internamente, qué protocolos se ejecutan sobre él (Xray, XTLS, REALITY), cómo se compara con VMess, Trojan, Shadowsocks, WireGuard y protocolos VPN tradicionales como OpenVPN, y cómo es una configuración VPN VLESS real en la práctica. Se trata de una explicación técnica, no de un tutorial de configuración. Si al terminarla aún desea copiar y pegar comandos de servidor, la documentación del proyecto en xtls.github.io es el siguiente paso adecuado.

Qué es VLESS y por qué la comunidad de V2Ray lo creó.

VLESS, abreviatura de "VMess Less", es un protocolo proxy ligero y sin estado presentado en 2020 por el desarrollador conocido como RPRX, quien mantuvo un repositorio de incubación en RPRX/v2ray-vless desde 2019. Fue diseñado como una simplificación deliberada de VMess, el protocolo V2Ray original, que se había vuelto difícil de manejar a finales de la década de 2010 debido a su propio sistema de cifrado, protección contra repetición y sincronización de reloj.

Actualmente, VLESS reside principalmente en dos bases de código. El repositorio original v2fly/v2ray-core lo aloja para garantizar la compatibilidad. La bifurcación XTLS/Xray-core, también mantenida por RPRX, es la implementación con mayor desarrollo: 38 600 estrellas en GitHub y aproximadamente 5400 bifurcaciones a mayo de 2026, frente a las 33 900 estrellas de v2fly/v2ray-core. Xray incluye las características más importantes, como el control de flujo XTLS Vision y el transporte REALITY, que la versión original de v2fly no ofrece.

Cómo funciona el protocolo VLESS: UUID, sin cifrado, TLS externo.

El protocolo de comunicación VLESS es lo suficientemente breve como para describirlo en un párrafo. Un cliente abre una conexión y envía una cabecera. Esta cabecera contiene un byte de versión, un UUID de 16 bytes para el usuario, un indicador de longitud para el campo de complementos opcionales, los complementos en sí, un comando de un byte (TCP o UDP), el puerto de destino, un byte que indica el tipo de dirección y la dirección IP. Esto equivale a entre 25 y 50 bytes por conexión. OpenVPN utiliza más de 100 bytes por paquete.

El encabezado no está cifrado de ninguna manera por VLESS. El protocolo requiere explícitamente `encryption: "none"` en su configuración JSON, y la documentación de v2fly indica que este campo no puede dejarse en blanco; debe indicar "none" en voz alta para recordar a los operadores que el protocolo delega toda la confidencialidad al protocolo de transporte subyacente. En la práctica, dicho protocolo de transporte es casi siempre TLS 1.3.

Esta elección de diseño es la base de todas las propiedades interesantes de VLESS. Al no ejecutar su propia capa de cifrado, VLESS evita el modo de fallo que condenó a VMess en redes censuradas. Una segunda capa de cifrado dentro de un túnel TLS externo produce lo que los investigadores de análisis de tráfico denominan patrones de "TLS dentro de TLS". Los sistemas DPI estatales entrenados para detectar precisamente esa forma de doble envoltura fueron la razón principal por la que las tasas de detección de VMess superaron el 80 por ciento en el Gran Cortafuegos chino en septiembre de 2025. VLESS, que solo transporta un bloque de autenticación y metadatos de enrutamiento, se asemeja mucho más a una conversación TLS simple y ordinaria, lo que anula el tipo de huella digital de protocolo en la que se basan los sistemas de inspección profunda de paquetes.

La otra omisión deliberada es la falta de estado. VMess depende de la sincronización de relojes entre el cliente y el servidor, utilizando marcas de tiempo de paquetes para prevenir ataques de repetición. Esto provocó años de fallos de conexión confusos cada vez que el reloj de un teléfono se desincronizaba, un portátil tenía arranque dual o un servidor se encontraba en una zona horaria incorrecta. VLESS no tiene estado. El UUID es el único elemento de autenticación. Si el UUID coincide, la conexión se autoriza; de lo contrario, se rechaza en el primer byte. Nada depende del tiempo.

En VLESS, los UUID son identificadores estándar RFC-4122. El comando `xray uuid` los genera; también funciona cualquier generador de UUID estándar. Se aceptan cadenas personalizadas de hasta 30 bytes, que se asignan a UUID mediante lo que la documentación denomina el "Estándar de Asignación de UUID de VLESS". La mayoría de las configuraciones utilizan UUID canónicos, ya que la asignación no modifica nada en la práctica.

Las opciones de transporte se encuentran por debajo del protocolo: se admiten TCP (con o sin TLS), mKCP, WebSocket, gRPC y QUIC. Cada una gestiona el tráfico de forma diferente. WebSocket permite que VLESS se oculte tras un protocolo de enlace HTTP/1.1 estándar y se enrute a través de CDN como Cloudflare. gRPC se basa en la multiplexación HTTP/2. QUIC transporta todo dentro de una sesión TLS 1.3 externa basada en UDP. Al protocolo no le importa qué transporte utilice. Esta separación es lo que lo hace portable.

Rayos X, REALIDAD y XLTS: La pila en la que realmente funciona VLESS

En la práctica, nadie ejecuta VLESS sin protección. Lo interesante es lo que lo rodea.

Xray-core es el entorno de ejecución dominante. Es una bifurcación de V2Ray-core iniciada por RPRX y los colaboradores de XTLS tras una división de la comunidad, e incluye dos tecnologías de las que depende VLESS para realizar trabajos importantes de elusión de la censura: XTLS Vision y REALITY.

XTLS Vision (especificado como `flow: "xtls-rprx-vision"` en la configuración) es un esquema de relleno aplicado al tráfico TLS 1.3. El problema que resuelve es sutil. Los registros TLS 1.3 tienen firmas de longitud predecibles cuando transportan datos internos de la aplicación con formas fijas; estas longitudes filtran información sobre lo que se está tunelizando. Vision agrega bytes de relleno durante la fase inicial del protocolo de enlace. Una vez establecida la conexión, cambia a la copia directa del socket. En Linux, utiliza la llamada al sistema `splice()` para reenviar paquetes TCP en el kernel sin copiarlos a través del espacio de usuario. El resultado es un rendimiento cercano al que ofrecería una conexión TCP sin proxy, con la filtración de la firma de longitud minimizada.

REALITY, lanzado en 2023 y mantenido en github.com/XTLS/REALITY, es más radical. Un servidor VLESS+TLS estándar presenta su propio certificado TLS, lo que significa que posee un dominio, ejecuta un Certbot en algún lugar y expone una huella digital del certificado que un sistema DPI puede correlacionar con el uso de un proxy. REALITY descarta por completo esta idea. En lugar de ejecutar su propio TLS, el servidor suplanta el protocolo de enlace de un sitio web real de terceros. El operador elige el objetivo: `microsoft.com`, `apple.com`, cualquier dominio. El servidor utiliza la falsificación de SNI y un intercambio de claves X25519. Los clientes que conocen la clave pública REALITY correcta completan un protocolo de enlace TLS 1.3 real contra la cadena de certificados suplantada, exactamente como lo haría un navegador con un servidor web real, y luego se enrutan al túnel VLESS. Los clientes que no la conocen, incluidos los sistemas DPI que realizan sondeos, ven lo que parece una conexión normal al sitio suplantado, incluido el certificado real.

La combinación de VLESS como protocolo interno, XTLS Vision para aplanar la firma de longitud y REALITY para camuflar el protocolo de enlace es a lo que se refieren las personas cuando dicen "VLESS+REALITY" o "VLESS+Vision+REALITY". Es la configuración que, a mediados de 2026, todavía funciona en entornos donde casi ninguna otra lo hace.

VLESS vs VMess vs Troyano vs Shadowsocks vs WireGuard

El espacio de protocolos en torno a VLESS es reducido y las diferencias son importantes. La versión resumida se encuentra a continuación; la versión detallada es la tabla.

VMess es el predecesor de VLESS. Incorpora su propio cifrado AEAD, protección contra repetición y variantes basadas en alterId. En una red sin censura, estas características reducen el rendimiento en un pequeño porcentaje y no aportan ningún beneficio. En una red censurada, el patrón de cifrado dentro de TLS es detectable, y la telemetría del GFW lo detecta en aproximadamente un 80 % desde septiembre de 2025.

Trojan es un diseño similar desarrollado por un equipo diferente. Es incluso más simple que VLESS: usa una contraseña en lugar de un UUID, no tiene campo de complementos y utiliza TLS externamente. Durante años, este minimalismo lo hizo resistente; la actualización del Gran Cortafuegos de Australia en agosto de 2025 cambió eso, y ahora Trojan tiene una tasa de detección cercana al 90 %.

Shadowsocks pertenece a una familia completamente distinta. Es un cifrado AEAD simétrico sin interfaz TLS, diseñado para parecer bytes aleatorios en lugar de HTTPS. Este enfoque funcionó hasta que el Gran Cortafuegos de China (GFW) comenzó a marcar el tráfico totalmente cifrado como sospechoso por defecto; las implementaciones modernas de Shadowsocks se basan en complementos de transporte (v2ray-plugin, cloak) que encapsulan el cifrado en TLS o HTTP, reconstruyendo así la arquitectura VLESS desde la otra dirección.

WireGuard pertenece a un tema completamente distinto. Es una VPN a nivel de kernel, no un protocolo proxy. En una red limpia, es entre un 2 % y un 3 % más rápida que VLESS+XTLS en términos de rendimiento bruto, con mucha menos sobrecarga de CPU, y sigue siendo la solución adecuada para casos de uso comunes que buscan privacidad frente al ISP. En redes censuradas, su byte de protocolo de enlace fijo 0x01 es fácilmente detectable, y el rendimiento efectivo se reduce prácticamente a cero.

| Protocolo | Familia | Capa exterior | resistencia a DPI | Lo mejor para |

|---|---|---|---|---|

| VLESS+REALIDAD | Proxy V2Ray/rayos X | Suplantación de TLS 1.3 | Alta (detección ≤5% en informes de campo) | Redes hostiles |

| VMess | proxy V2Ray | Cifrado automático dentro de TLS | Bajo (~80% GFW) | Solo compatibilidad con versiones anteriores |

| Troyano | proxy con interfaz TLS | TLS de propiedad propia | Bajo (~90% de GFW después de agosto de 2025) | Alojamiento propio más sencillo |

| Shadowsocks (AEAD) | Ofuscación simétrica | Bytes aleatorios / complemento TLS | Mixto (depende del complemento) | Usuarios móviles en enlaces inestables |

| WireGuard | VPN del kernel | Protocolo de enlace UDP + Ruido | Muy bajo (detectable por DPI) | Privacidad y velocidad de red limpia |

VLESS, la censura y el bloqueo del DPI ruso

VLESS sería una simple anécdota en la historia del software proxy si no fuera porque elude la censura en Rusia y regímenes similares con mayor eficacia que cualquier otro protocolo ampliamente utilizado. Desde 2024, los sistemas DPI estatales más grandes del mundo han intentado activamente eliminarlo. Desde entonces, la situación se ha convertido en una lenta escalada pública de tensiones.

En Rusia, Roskomnadzor informó que para enero de 2026 se habían bloqueado 439 servicios VPN. El presupuesto federal para el bloqueo de VPN asciende a aproximadamente 60 mil millones de rublos (unos 780 millones de dólares) para el período 2025-2027, con otros 2.27 mil millones de rublos (unos 29 millones de dólares) destinados específicamente al filtrado de tráfico basado en IA, según un informe de zona.media de abril de 2026. El 17 de febrero de 2026, Roskomnadzor intensificó nuevamente sus medidas con una fuerte ola de bloqueo dirigida específicamente a VLESS-over-TCP-with-TLS, como documentaron Mezha y digirpt. Los usuarios se trasladaron a REALITY, gRPC y transportes con CDN en cuestión de horas. La tasa de elusión de la comunidad para VLESS+REALITY frente a la DPI rusa se situó cerca del 99,5 por ciento durante esa ola, una cifra que debe considerarse indicativa y no como una medida precisa.

En China, el Gran Cortafuegos experimentó una secuencia similar en 2025. La detección de troyanos se redujo a aproximadamente el 90 % en agosto, y la de VMess a aproximadamente el 80 % en septiembre. Un incidente de ciberseguridad independiente ocurrido en septiembre de 2025, una fuga de 600 GB de un contratista chino del Gran Cortafuegos, según informó Cybernews, expuso partes de la infraestructura de clasificación interna, pero no modificó por sí sola la economía de la implementación. Las pruebas realizadas por la comunidad en greatfirewallguide.com reportaron tasas de elusión del 98 % para VLESS+REALITY+Vision a principios de 2026.

En Irán, el IRGFW de MCI ha estado incluyendo en la lista gris las direcciones IP de REALITY desde al menos abril de 2024, como se documenta en el debate XTLS/Xray-core n.º 3269. Los operadores informan que una IP que transporta alrededor de 100 GB de tráfico de REALITY tiende a ser bloqueada por Irancell en un plazo de 48 horas, razón por la cual la rotación de servidores y el uso de CDN front-in se han convertido en una práctica habitual en el país.

Cómo se ve una configuración de VPN sin VLESS: servidor, clientes, configuraciones

Una implementación VLESS funcional consta de tres partes: un servidor en algún lugar, un cliente en cada dispositivo y una cadena de conexión que los enlaza.

El lado del servidor no es exigente. Cualquier VPS económico servirá: Hetzner, Vultr, OVH, cualquiera con IPv4 pública. Instale Xray-core desde los binarios de lanzamiento del proyecto o un gestor de paquetes, genere un UUID (`xray uuid`), genere un par de claves X25519 para REALITY (`xray x25519`), elija un objetivo de suplantación (un sitio HTTPS real que admita TLS 1.3 y HTTP/2) y escriba una configuración de servidor JSON que se enlace al puerto 443. Tiempo total de configuración, una vez que lo haya hecho una vez: quizás diez minutos. Paneles web como 3X-UI y Hiddify-Manager encapsulan la misma configuración en una interfaz de navegador para operadores que prefieren no editar JSON. También existen dispositivos administrados. AWS Marketplace enumera una imagen de servidor VPN Xray VLESS a $0.063 por hora en un t3.micro, con una prueba gratuita de 5 días.

En el lado del cliente, el ecosistema está fragmentado pero es fiable. v2rayN y Nekoray son los clientes dominantes para Windows. v2rayNG, NekoBox y Hiddify cubren Android. Hiddify también funciona en macOS y Linux. En iOS, donde la política de la App Store de Apple complica las cosas, Streisand es la opción gratuita y Shadowrocket o V2Box las de pago. Todos ellos utilizan VLESS; la mayoría son compatibles con REALITY. La configuración se suele importar mediante un esquema URI `vless://`, una única URL que contiene UUID, dirección, puerto, transporte y parámetros REALITY, o bien se escanea como un código QR desde el panel del servidor.

Rendimiento, riesgos y cuándo VLESS no es la herramienta adecuada.

El rendimiento es primordial. Las pruebas de la comunidad sitúan a VLESS entre un 15 y un 25 por ciento por encima del rendimiento de VMess en el mismo transporte, principalmente porque la cabecera de VLESS es mucho más corta y no hay cifrado interno. Con XTLS Vision y la optimización de la interconexión de Linux, una implementación de VLESS bien ajustada se acerca al rendimiento nativo de TCP, limitado únicamente por el ancho de banda del VPS y el tiempo de ida y vuelta al servidor. WireGuard sigue siendo entre un 2 y un 3 por ciento más rápido en redes sin censura, donde su protocolo de enlace no supone un problema.

Los riesgos son reales. El protocolo VLESS es neutral y de código abierto, pero su estatus legal para eludir la censura estatal varía considerablemente según la jurisdicción. La ley federal rusa sobre herramientas de elusión penaliza la promoción de configuraciones funcionales, no el uso personal; la postura regulatoria de China es más estricta y arbitraria; Irán procesa a los operadores de grandes redes de proxy. Las redes corporativas suelen prohibir directamente todo el tráfico de proxy y VPN. Los usuarios en estos entornos deben conocer las normas que rigen su operación antes de configurar cualquier sistema. Las aplicaciones VPN gratuitas que incluyen suscripciones VLESS preinstaladas pertenecen a una categoría regulatoria diferente en algunas jurisdicciones y pueden estar sujetas a un escrutinio distinto.

Un último punto, menos dramático. Si no estás en una red censurada, VLESS es excesivo. Para una privacidad básica frente a tu proveedor de internet en una conexión limpia, WireGuard o una configuración OpenVPN moderna son más rápidas, sencillas y compatibles con todos los proveedores de VPN comerciales. VLESS+REALITY es una herramienta para un problema específico, y recurrir a ella cuando el problema es otro generalmente solo añade complejidad.