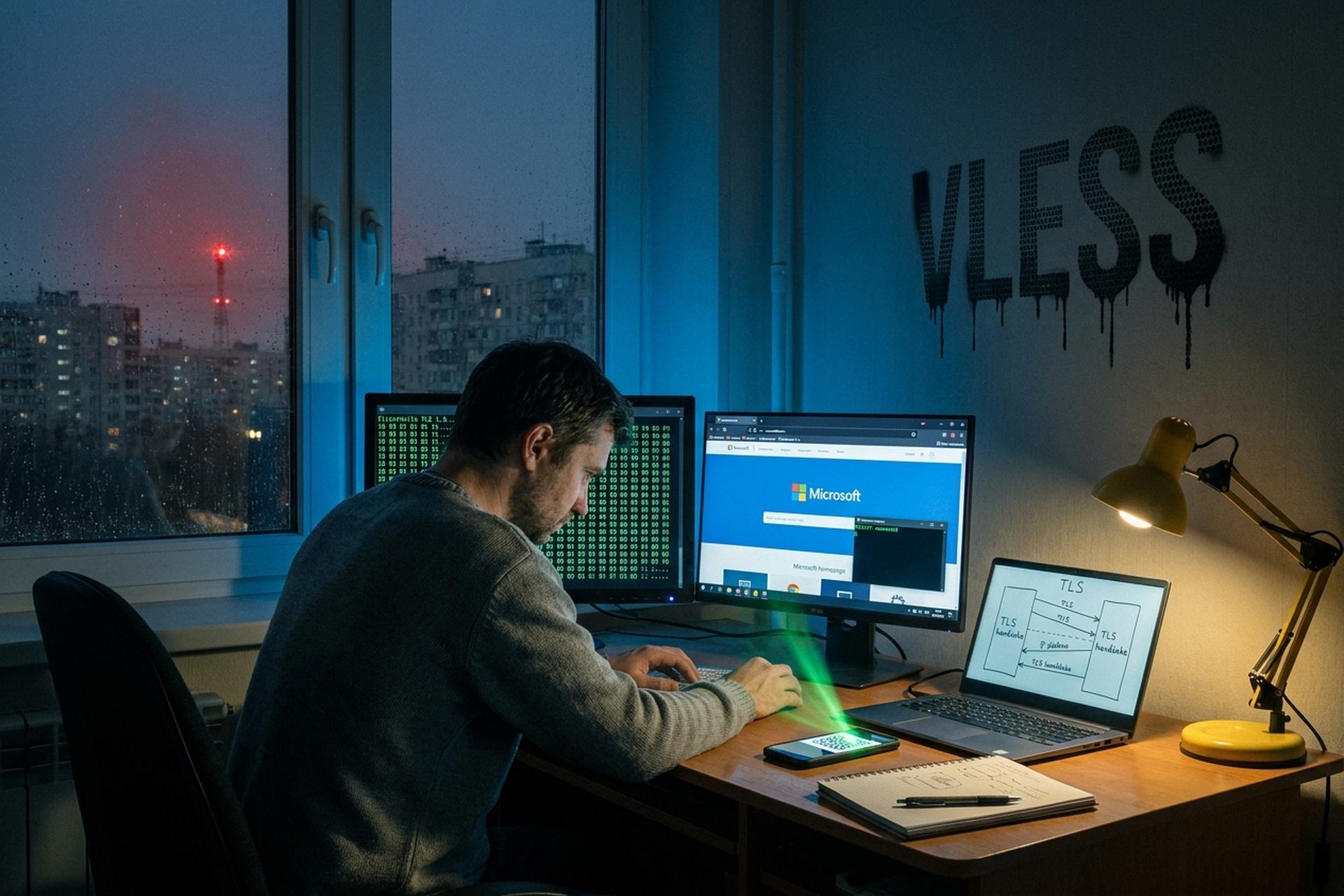

Протокол VLESS: руководство по использованию VPN V2Ray, сервера Xray и обходу цензуры.

Примерно через полдесятилетия после своего появления в малоизвестном инкубационном репозитории GitHub, VLESS незаметно стал протоколом по умолчанию, используемым прокси-серверами в России, Иране и Китае. Причины неромантичны. Он небольшой. Он сам ничего не шифрует. Кроме того, это единственный широко распространенный протокол, который крупнейшие государственные системы глубокого анализа пакетов (DPI) еще не смогли решительно превзойти по состоянию на середину 2026 года.

В этом руководстве объясняется, что такое VLESS как легковесный протокол, как он работает внутри, что работает поверх него (Xray, XTLS, REALITY), как он сравнивается с VMess, Trojan, Shadowsocks, WireGuard и традиционными VPN-протоколами, такими как OpenVPN, и как выглядит реальная настройка VPN на основе VLESS. Это техническое объяснение, а не пошаговое руководство по настройке. Если после прочтения вы все еще хотите скопировать и вставить команды сервера, следующим шагом будет изучение документации проекта на xtls.github.io.

Что такое VLESS и почему сообщество V2Ray его создало.

VLESS, сокращение от "VMess Less", — это легковесный протокол прокси без сохранения состояния, представленный в 2020 году разработчиком, известным как RPRX, который с 2019 года поддерживал инкубационный репозиторий RPRX/v2ray-vless. Он был разработан как целенаправленное упрощение VMess, оригинального протокола V2Ray, который к концу 2010-х годов стал громоздким из-за собственного механизма шифрования, защиты от повторного воспроизведения и синхронизации часов.

Сегодня VLESS существует в основном в двух кодовых базах. Оригинальный репозиторий v2fly/v2ray-core содержит его для обеспечения совместимости. Форк XTLS/Xray-core, также поддерживаемый RPRX, является более активно разрабатываемой реализацией: 38 600 звезд на GitHub и примерно 5400 форков по состоянию на май 2026 года, против 33 900 звезд на v2fly/v2ray-core. Xray включает в себя важные функции, а именно управление потоком XTLS Vision и транспорт REALITY, чего нет в исходном коде v2fly.

Как работает протокол VLESS: UUID, отсутствие шифрования, TLS вне сети.

Протокол VLESS достаточно короткий, чтобы описать его в одном абзаце. Клиент устанавливает соединение. Он отправляет заголовок. Заголовок содержит байт версии, 16-байтовый UUID пользователя, индикатор длины для необязательного поля addons, сами addons, однобайтовую команду (TCP или UDP), порт назначения, байт типа адреса и сам адрес. В итоге получается от 25 до 50 байт на соединение. OpenVPN обрабатывает более 100 байт на пакет.

Заголовок никак не шифруется самим VLESS. Протокол явно требует `encryption: "none"` в своей JSON-конфигурации, и в документации v2fly указано, что это поле нельзя оставлять пустым — в нем должно быть четко указано «none», чтобы операторы помнили, что протокол делегирует всю конфиденциальность тому транспортному протоколу, который используется в качестве основы. На практике этим транспортным протоколом почти всегда является TLS 1.3.

Это конструктивное решение является источником всех интересных свойств VLESS. Благодаря отсутствию собственного уровня шифрования, VLESS избегает сбоя, который погубил VMess в цензурированных сетях. Второй уровень шифрования внутри внешнего TLS-туннеля создает то, что исследователи анализа трафика называют «TLS-в-TLS». Системы глубокого анализа трафика (DPI), обученные точно распознавать эту двойную обертку, стали основной причиной того, что к сентябрю 2025 года показатели обнаружения VMess на «Великом китайском файрволе» превысили 80 процентов. VLESS, содержащий только аутентификационный блок и метаданные маршрутизации, гораздо больше похож на обычный TLS-диалог, что исключает возможность идентификации протокола, на которую полагаются системы глубокого анализа пакетов.

Ещё одно преднамеренное упущение — отсутствие сохранения состояния. VMess полагается на синхронизированные часы между клиентом и сервером, при этом метки времени пакетов используются для предотвращения атак повторного воспроизведения. В результате годами возникали путаные сбои соединения, когда часы телефона сбивались, ноутбук запускал две операционные системы одновременно или сервер находился в неправильном часовом поясе. VLESS не имеет сохранения состояния. UUID — это вся история аутентификации. Если UUID совпадает, соединение авторизовано; если нет, оно отклоняется на первом байте. Ничто не зависит от времени.

В VLESS UUID — это стандартные идентификаторы RFC-4122. Команда `xray uuid` генерирует их; любой стандартный генератор UUID также подходит. Принимаются пользовательские строки размером до 30 байт, которые сопоставляются с UUID с помощью того, что в документации называется «стандартом сопоставления UUID VLESS». В большинстве случаев используются канонические UUID, поскольку сопоставление на практике ничего не меняет.

В основе протокола лежат различные транспортные протоколы: TCP (с TLS или без него), mKCP, WebSocket, gRPC и QUIC — все они поддерживаются. Каждый из них по-своему формирует трафик. WebSocket позволяет VLESS скрываться за обычным рукопожатием обновления HTTP/1.1 и маршрутизировать трафик через CDN, такие как Cloudflare. gRPC использует мультиплексирование HTTP/2. QUIC передает весь трафик внутри внешней сессии TLS 1.3 на основе UDP. Протоколу все равно, какой транспортный протокол он использует. Именно это разделение делает его переносимым.

Xray, REALITY и XTLS: стек технологий, на котором фактически работает VLESS.

На практике никто не бегает по VLESS голым. Самое интересное — это то, что происходит вокруг него.

Xray-core — это доминирующая среда выполнения. Она является ответвлением V2Ray-core, созданным RPRX и участниками сообщества XTLS после раскола, и включает в себя две технологии, от которых VLESS зависит в серьезной работе по обходу цензуры: XTLS Vision и REALITY.

XTLS Vision (указанный в конфигурации как `flow: "xtls-rprx-vision"`) — это схема заполнения, применяемая к трафику TLS 1.3. Проблема, которую она решает, довольно тонкая. Записи TLS 1.3 имеют предсказуемые сигнатуры длины, когда они содержат внутренние данные приложения фиксированной формы — длина раскрывает информацию о том, что именно передается через туннель. Vision добавляет байты заполнения на ранней стадии рукопожатия. После установления соединения он переключается на копирование через необработанный сокет. В Linux он использует системный вызов `splice()` для пересылки TCP-пакетов в ядре без копирования через пользовательское пространство. В результате достигается пропускная способность, близкая к той, которую обеспечило бы TCP-соединение без проксирования, при этом утечка информации о длине сигнатуры сглаживается.

REALITY, выпущенный в 2023 году и поддерживаемый на github.com/XTLS/REALITY, является более радикальным решением. Стандартный сервер VLESS+TLS предоставляет собственный TLS-сертификат, что означает, что он владеет доменом, запускает Certbot где-то и предоставляет отпечаток сертификата, который система DPI может сопоставить с использованием прокси. REALITY полностью отказывается от этой идеи. Вместо использования собственного TLS-сертификата сервер имитирует рукопожатие реального стороннего веб-сайта. Оператор выбирает цель: `microsoft.com`, `apple.com`, любой домен. Сервер использует подделку SNI и обмен ключами X25519. Клиенты, знающие правильный открытый ключ REALITY, выполняют реальное рукопожатие TLS 1.3 с имитированной цепочкой сертификатов, точно так же, как браузер устанавливает рукопожатие с реальным веб-сервером, а затем направляются в туннель VLESS. Клиенты, которые этого не делают, включая системы проверки подлинности (DPI), видят то, что выглядит как обычное соединение с сайтом, имитирующим подлинный, включая настоящий сертификат.

Сочетание VLESS в качестве внутреннего протокола, XTLS Vision для выравнивания сигнатуры длины и REALITY для маскировки рукопожатия — вот что подразумевают под "VLESS+REALITY" или "VLESS+Vision+REALITY". Это конфигурация, которая по состоянию на середину 2026 года по-прежнему работает в условиях, где почти ничто другое не справляется.

VLESS против VMess против Trojan против Shadowsocks против WireGuard

Пространство протоколов вокруг VLESS невелико, и различия между ними имеют значение. Краткая версия приведена ниже; полная версия — в таблице.

VMess — предшественник VLESS. Он использует собственное шифрование AEAD, защиту от повторного воспроизведения и варианты на основе alterId. В нецензурированной сети эти функции снижают пропускную способность на несколько процентов и не приносят никакой пользы. В цензурированной сети шаблон шифрования внутри TLS можно обнаружить, и, по данным телеметрии GFW, с сентября 2025 года его обнаружение составляет около 80 процентов.

Trojan — это аналог от другой команды разработчиков. Он даже проще, чем VLESS: пароль вместо UUID, отсутствие поля для дополнений, TLS снаружи. Долгие годы этот минимализм обеспечивал ему высокую эффективность; обновление до GFW в августе 2025 года изменило ситуацию, и теперь Trojan обнаруживается примерно в 90% случаев.

Shadowsocks относится к совершенно другому семейству алгоритмов. Это симметричный AEAD-шифр без TLS-фасада, разработанный таким образом, чтобы выглядеть как случайные байты, а не как HTTPS. Такой подход работал до тех пор, пока GFW не начал по умолчанию помечать полностью зашифрованный трафик как подозрительный; современные развертывания Shadowsocks используют транспортные плагины (v2ray-plugin, cloak), которые оборачивают шифр в TLS или HTTP, фактически перестраивая архитектуру VLESS с другой стороны.

WireGuard — это совсем другая тема. Это VPN на уровне ядра, а не прокси-протокол. В чистой сети он примерно на 2–3 процента быстрее, чем VLESS+XTLS, по пропускной способности, с гораздо меньшей нагрузкой на ЦП, и остается оптимальным решением для обычных задач защиты конфиденциальности от интернет-провайдеров. В сетях с цензурой его фиксированный байт рукопожатия 0x01 легко идентифицируется, и эффективная пропускная способность падает почти до нуля.

| Протокол | Семья | Внешний слой | Устойчивость к DPI | Лучше всего подходит для |

|---|---|---|---|---|

| БЕЗС+РЕАЛЬНОСТЬ | V2Ray/Xray прокси | Имитация TLS 1.3 | Высокий уровень обнаружения (≤5% в полевых отчетах) | Враждебные сети |

| ВМесс | V2Ray прокси | Самошифрование внутри TLS | Низкий уровень (~80% от полной массы ствола) | Только для устаревшей совместимости |

| Троянский | TLS-фронтинг-прокси | Собственный TLS | Низкий уровень (~90% GFW после августа 2025 г.) | Упрощенное самостоятельное размещение |

| Теневые носки (AEAD) | Симметричное затемнение | Случайные байты / плагин TLS | Смешанный (зависит от плагина) | Пользователи мобильных устройств сталкиваются с нестабильными ссылками. |

| WireGuard | VPN ядра | UDP + шумовое рукопожатие | Очень низкий уровень (обнаруживаемый с помощью DPI) | Конфиденциальность и скорость в чистой сети |

VLESS, цензура и российская блокада ДПИ

VLESS мог бы остаться лишь сноской в истории прокси-программ, если бы не тот факт, что он обходит цензуру в России и подобных режимах более надежно, чем любой другой широко распространенный протокол. С 2024 года крупнейшие государственные системы DPI в мире активно пытаются его уничтожить. С тех пор это история медленной публичной игры эскалации.

В России Роскомнадзор сообщил о блокировке 439 VPN-сервисов к январю 2026 года. Федеральный бюджет на блокировку VPN составляет примерно 60 миллиардов рублей (около 780 миллионов долларов) на 2025–2027 годы, еще 2,27 миллиарда рублей (~29 миллионов долларов) выделено специально на фильтрацию трафика на основе ИИ, согласно отчету zona.media от апреля 2026 года. 17 февраля 2026 года Роскомнадзор снова усилил блокировку, резко нацелившись на VLESS-over-TCP-with-TLS, как задокументировали Mezha и digirpt. Пользователи перешли на REALITY, gRPC и CDN-сервисы в течение нескольких часов. Сообщается, что уровень обхода VLESS+REALITY российским DPI в рамках этой волны составил около 99,5%, и этот показатель следует рассматривать скорее как направленный, чем как измеряемый.

В Китае аналогичная ситуация произошла в 2025 году с «Великой китайской стеной интернета». В августе процент обнаруженных троянов упал до ~90%, а VMess — до ~80% в сентябре. Отдельное событие в сфере кибербезопасности в сентябре 2025 года — утечка 600 ГБ данных от китайского подрядчика по установке «Великой китайской стены интернета», о которой сообщило издание Cybernews, — раскрыло часть внутренней инфраструктуры классификации, но само по себе не изменило экономику развертывания. Тестирование сообщества на greatfirewallguide.com показало 98-процентный уровень обхода VLESS+REALITY+Vision в начале 2026 года.

В Иране межсетевой экран IRGFW компании MCI вносит IP-адреса REALITY в «серый список» как минимум с апреля 2024 года, что задокументировано в обсуждении XTLS/Xray-core #3269. Операторы сообщают, что IP-адрес, на котором передается около 100 ГБ трафика REALITY, блокируется Irancell в течение 48 часов, поэтому ротация серверов и использование CDN-подключений стали там стандартной практикой.

Как выглядит настройка VLESS VPN: сервер, клиенты, конфигурации.

Рабочее развертывание VLESS состоит из трех частей: сервера, клиента на каждом устройстве и строки подключения, которая их связывает.

Серверная часть нетребовательна. Подойдет любой недорогой VPS: Hetzner, Vultr, OVH, любой с публичным IPv4. Установите Xray-core из релизных бинарных файлов проекта или менеджера пакетов, сгенерируйте UUID (`xray uuid`), сгенерируйте пару ключей X25519 для REALITY (`xray x25519`), выберите цель имитации (реальный HTTPS-сайт, поддерживающий TLS 1.3 и HTTP/2) и напишите конфигурацию сервера в формате JSON, которая будет привязана к порту 443. Общее время настройки после первой попытки: около десяти минут. Веб-панели, такие как 3X-UI и Hiddify-Manager, предоставляют ту же конфигурацию в браузерном интерфейсе для операторов, которые предпочитают не редактировать JSON. Существуют также управляемые устройства. На AWS Marketplace представлен образ Xray VLESS VPN Server по цене 0,063 доллара в час на t3.micro с 5-дневным бесплатным пробным периодом.

На стороне клиента экосистема фрагментирована, но надежна. v2rayN и Nekoray — доминирующие клиенты для Windows. v2rayNG, NekoBox и Hiddify поддерживают Android. Hiddify также работает кроссплатформенно на macOS и Linux. На iOS, где политика App Store усложняет жизнь, Streisand — бесплатный вариант, а Shadowrocket или V2Box — платные. Все они используют протокол VLESS; большинство поддерживают REALITY. Конфигурация обычно импортируется через URI-схему `vless://`, единый URL-адрес, содержащий UUID, адрес, порт, транспорт и параметры REALITY, или сканируется в виде QR-кода с серверной панели.

Производительность, риски и когда VLESS не является подходящим инструментом

Производительность превыше всего. По результатам тестов сообщества, VLESS обеспечивает примерно на 15–25 процентов большую пропускную способность, чем VMess на том же транспортном протоколе, в основном потому, что заголовок VLESS намного короче и отсутствует внутренний этап шифрования. Благодаря XTLS Vision и оптимизации Linux splice, хорошо настроенное развертывание VLESS приближается к пропускной способности нативного TCP, ограничиваясь только пропускной способностью VPS и временем отклика до сервера. WireGuard остается на 2–3 процента быстрее в сетях без цензуры, где процесс установления соединения не является недостатком.

Риски реальны. Протокол VLESS нейтрален и имеет открытый исходный код, но правовой статус его использования для обхода государственной цензуры резко различается в зависимости от юрисдикции. Российский федеральный закон об инструментах обхода криминализирует продвижение рабочих конфигураций, а не личное использование; китайское регулирование более жесткое и произвольное; Иран преследует операторов крупных пулов прокси. Корпоративные сети часто полностью запрещают весь трафик прокси и VPN. Читателям в таких средах следует знать правила, в соответствии с которыми они работают, прежде чем что-либо настраивать. Бесплатные VPN-приложения, поставляемые с предустановленными подписками на VLESS, в некоторых юрисдикциях относятся к отдельной категории регулирования и могут подвергаться иному контролю.

И ещё один, менее драматичный момент. Если вы не находитесь в сети с цензурой, VLESS — это излишне. Для обеспечения обычной конфиденциальности от вашего интернет-провайдера при чистом канале связи WireGuard или современная конфигурация OpenVPN будут быстрее, проще и уже поддерживаются всеми коммерческими VPN-провайдерами. VLESS+REALITY — это инструмент для решения конкретной проблемы, и обращение к нему, когда проблема в чём-то другом, в основном приводит к усложнению.