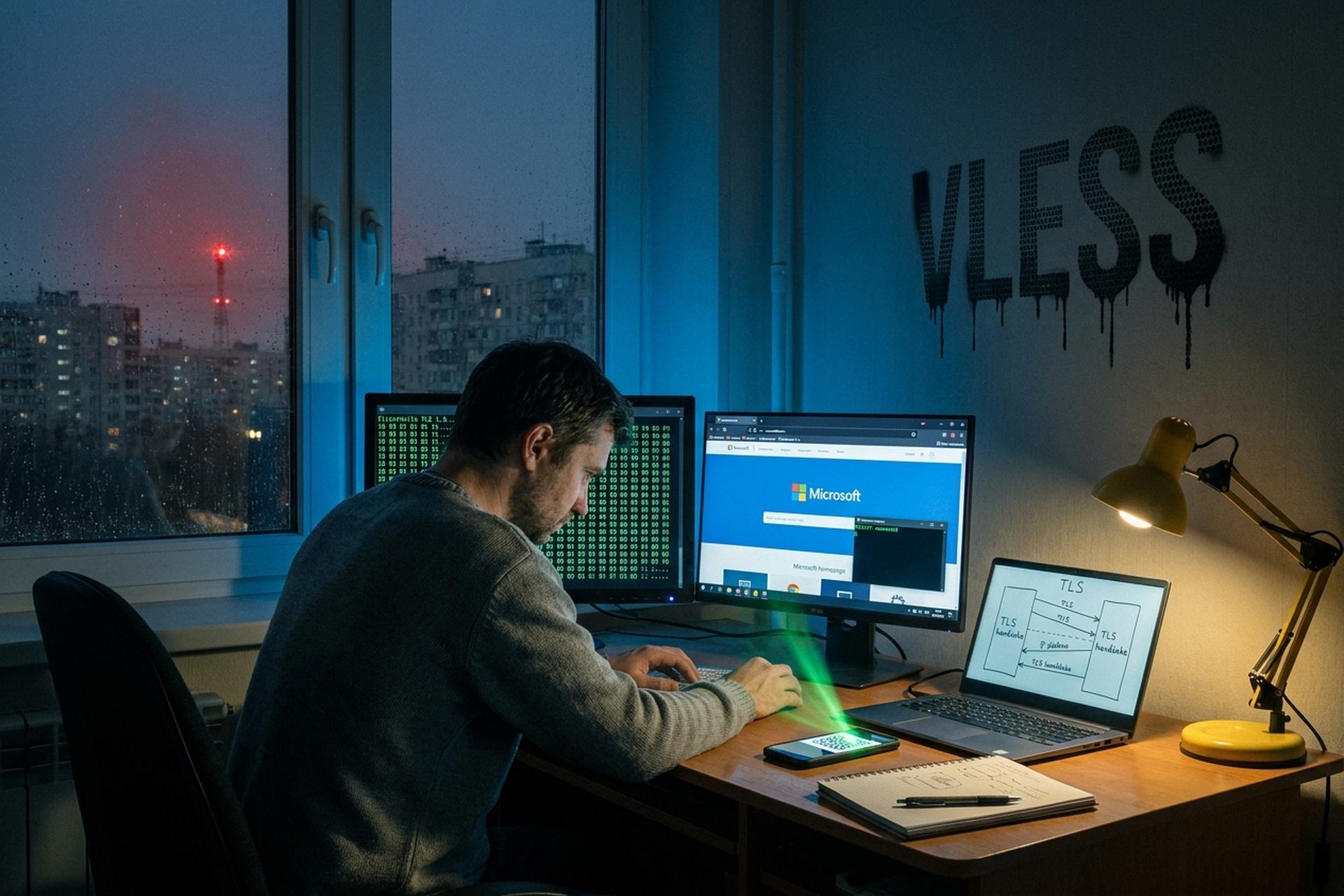

Protokol VLESS: Panduan VPN V2Ray, Server Xray, dan Cara Melewati Sensor

Sekitar setengah dekade setelah muncul di repositori inkubasi GitHub yang kurang dikenal, VLESS diam-diam telah menjadi protokol default di balik proxy yang benar-benar digunakan orang-orang di Rusia, Iran, dan Tiongkok. Alasannya tidak romantis. Ukurannya kecil. Ia sendiri tidak mengenkripsi apa pun. Ini juga satu-satunya protokol yang digunakan secara luas yang belum berhasil dikalahkan secara meyakinkan oleh sistem inspeksi paket mendalam (DPI) terbesar yang dikelola negara hingga pertengahan tahun 2026.

Panduan ini menjelaskan apa itu VLESS sebagai protokol ringan, bagaimana cara kerjanya secara internal, apa yang berjalan di atasnya (Xray, XTLS, REALITY), bagaimana perbandingannya dengan VMess, Trojan, Shadowsocks, WireGuard, dan protokol VPN tradisional seperti OpenVPN, dan seperti apa pengaturan VPN VLESS yang sebenarnya dalam praktiknya. Ini adalah penjelasan teknis, bukan panduan konfigurasi. Jika Anda selesai membacanya dan masih menginginkan perintah server yang dapat disalin dan ditempel, dokumentasi proyek di xtls.github.io adalah langkah selanjutnya yang tepat.

Apa Itu VLESS dan Mengapa Komunitas V2Ray Membangunnya

VLESS, singkatan dari "VMess Less," adalah protokol proxy ringan tanpa status yang diperkenalkan pada tahun 2020 oleh pengembang yang dikenal sebagai RPRX, yang memelihara repositori inkubasi di RPRX/v2ray-vless sejak tahun 2019. VLESS dirancang sebagai penyederhanaan yang disengaja dari VMess, protokol V2Ray asli, yang telah menjadi terlalu rumit pada akhir tahun 2010-an karena mekanisme enkripsi, perlindungan pemutaran ulang, dan sinkronisasi jamnya sendiri.

Saat ini VLESS terutama terdapat dalam dua basis kode. Repositori v2fly/v2ray-core asli memuatnya untuk kompatibilitas. Fork XTLS/Xray-core, yang juga dikelola oleh RPRX, adalah implementasi yang lebih aktif dikembangkan: 38.600 bintang GitHub dan sekitar 5.400 fork per Mei 2026, dibandingkan dengan 33.900 bintang pada v2fly/v2ray-core. Xray menyertakan fitur-fitur penting, yaitu kontrol aliran XTLS Vision dan transport REALITY, yang tidak dimiliki oleh v2fly upstream.

Cara Kerja Protokol VLESS: UUID, Tanpa Enkripsi, TLS di Luar

Protokol kabel VLESS cukup singkat untuk dijelaskan dalam satu paragraf. Klien membuka koneksi. Ia mengirimkan header. Header tersebut berisi byte versi, UUID 16-byte untuk pengguna, indikator panjang untuk bidang add-ons opsional, add-ons itu sendiri, perintah satu byte (TCP atau UDP), port tujuan, byte tipe alamat, dan alamat. Itu berarti sekitar 25 hingga 50 byte per koneksi. OpenVPN menggunakan lebih dari 100 byte per paket.

Header tersebut tidak dienkripsi dengan cara apa pun oleh VLESS sendiri. Protokol secara eksplisit mensyaratkan `encryption: "none"` dalam konfigurasi JSON-nya, dan dokumentasi v2fly menyatakan bahwa bidang ini tidak boleh kosong — harus tertulis "none" secara jelas, sehingga operator diingatkan bahwa protokol mendelegasikan semua kerahasiaan kepada transport apa pun yang ada di bawahnya. Dalam praktiknya, transport tersebut hampir selalu TLS 1.3.

Pilihan desain ini adalah sumber dari setiap properti menarik yang dimiliki VLESS. Dengan tidak menjalankan lapisan enkripsi sendiri, VLESS menghindari mode kegagalan yang menyebabkan VMess gagal di jaringan yang disensor. Lapisan enkripsi kedua di dalam terowongan TLS luar menghasilkan apa yang oleh para peneliti analisis lalu lintas disebut pola "TLS-dalam-TLS". Sistem DPI negara yang dilatih untuk mendeteksi bentuk pembungkus ganda tersebut adalah alasan utama mengapa tingkat deteksi VMess meningkat melewati 80 persen di Tembok Api Besar Tiongkok pada September 2025. VLESS, yang hanya membawa blob otentikasi dan metadata perutean, terlihat jauh lebih mirip dengan percakapan TLS tunggal dan biasa, yang mengalahkan jenis pengenalan protokol yang diandalkan oleh sistem inspeksi paket mendalam.

Penghilangan yang disengaja lainnya adalah statefulness. VMess bergantung pada sinkronisasi jam antara klien dan server, dengan stempel waktu paket digunakan untuk mencegah serangan replay. Hasilnya adalah kegagalan koneksi yang membingungkan selama bertahun-tahun setiap kali jam ponsel bergeser, laptop melakukan dual-boot, atau server berada di zona waktu yang salah. VLESS bersifat stateless. UUID adalah keseluruhan cerita otentikasi. Jika UUID cocok, koneksi diotorisasi; jika tidak, koneksi ditolak pada byte pertama. Tidak ada yang bergantung pada waktu.

UUID di VLESS adalah pengidentifikasi standar RFC-4122. Perintah `xray uuid` menghasilkan UUID tersebut; generator UUID standar apa pun juga berfungsi. String kustom hingga 30 byte diterima dan dipetakan ke UUID melalui apa yang disebut dokumentasi sebagai "Standar Pemetaan UUID VLESS". Sebagian besar pengaturan tetap menggunakan UUID kanonik karena pemetaan tersebut tidak mengubah apa pun dalam praktiknya.

Opsi transport berada di bawah protokol: TCP (dengan atau tanpa TLS), mKCP, WebSocket, gRPC, dan QUIC semuanya didukung. Masing-masing membentuk lalu lintas secara berbeda. WebSocket memungkinkan VLESS bersembunyi di balik jabat tangan upgrade HTTP/1.1 normal dan merutekan melalui CDN seperti Cloudflare. gRPC menumpang pada multiplexing HTTP/2. QUIC membawa semuanya di dalam sesi TLS 1.3 berbasis UDP luar. Protokol tidak peduli transport mana yang digunakannya. Pemisahan itulah yang membuatnya portabel.

Xray, REALITY, dan XTLS: Tumpukan Komponen yang Digunakan VLESS untuk Berjalan

Pada praktiknya, tidak ada yang menjalankan VLESS tanpa busana. Bagian yang menarik adalah apa yang berjalan di sekitarnya.

Xray-core adalah runtime yang dominan. Ini adalah fork dari V2Ray-core yang dimulai oleh RPRX dan para kontributor XTLS setelah terjadi perpecahan komunitas, dan ia menyertakan dua teknologi yang diandalkan VLESS untuk pekerjaan serius dalam menghindari sensor: XTLS Vision dan REALITY.

XTLS Vision (ditentukan sebagai `flow: "xtls-rprx-vision"` dalam konfigurasi) adalah skema padding yang diterapkan pada lalu lintas TLS 1.3. Masalah yang dipecahkannya cukup rumit. Rekaman TLS 1.3 memiliki tanda tangan panjang yang dapat diprediksi ketika membawa data aplikasi internal dengan bentuk tetap — panjangnya membocorkan informasi tentang apa yang sedang di-tunnel. Vision menambahkan byte padding selama fase jabat tangan awal. Setelah koneksi terjalin, ia beralih ke penyalinan soket mentah. Di Linux, ia menggunakan panggilan sistem `splice()` untuk meneruskan paket TCP di kernel tanpa menyalin melalui ruang pengguna. Hasilnya adalah throughput yang mendekati apa yang akan diberikan oleh koneksi TCP tanpa proxy, dengan kebocoran tanda tangan panjang yang diratakan.

REALITY, yang dirilis pada tahun 2023 dan dikelola di github.com/XTLS/REALITY, lebih radikal. Server VLESS+TLS standar menyajikan sertifikat TLS-nya sendiri, yang berarti server tersebut memiliki domain, menjalankan Certbot di suatu tempat, dan mengekspos sidik jari sertifikat yang dapat dikorelasikan oleh sistem DPI dengan penggunaan proxy. REALITY menolak seluruh gagasan tersebut. Alih-alih menjalankan TLS-nya sendiri, server meniru jabat tangan situs web pihak ketiga yang sebenarnya. Operator memilih target: `microsoft.com`, `apple.com`, domain apa pun. Server menggunakan pemalsuan SNI dan pertukaran kunci X25519. Klien yang mengetahui kunci publik REALITY yang benar menyelesaikan jabat tangan TLS 1.3 yang sebenarnya terhadap rantai sertifikat yang ditiru, persis seperti browser akan melakukan jabat tangan dengan server web yang sebenarnya, dan kemudian diarahkan ke terowongan VLESS. Klien yang tidak mengetahuinya, termasuk sistem DPI yang melakukan probing, melihat apa yang tampak seperti koneksi normal ke situs yang ditiru, termasuk sertifikat yang sebenarnya.

Kombinasi VLESS sebagai protokol internal, XTLS Vision untuk perataan tanda tangan panjang, dan REALITY untuk penyamaran jabat tangan adalah apa yang dimaksud orang ketika mereka mengatakan "VLESS+REALITY" atau "VLESS+Vision+REALITY." Ini adalah konfigurasi yang, hingga pertengahan tahun 2026, masih berfungsi di lingkungan di mana hampir tidak ada yang lain yang berhasil.

VLESS vs VMess vs Trojan vs Shadowsocks vs WireGuard

Ruang lingkup protokol di sekitar VLESS kecil dan perbedaannya penting. Versi singkatnya ada di bawah; versi panjangnya adalah tabel.

VMess adalah pendahulu VLESS. Ia memiliki enkripsi AEAD sendiri, perlindungan terhadap serangan replay, dan varian berbasis alterId. Dalam jaringan yang tidak disensor, fitur-fitur ini hanya mengurangi throughput beberapa persen dan tidak memberikan manfaat tambahan. Dalam jaringan yang disensor, pola enkripsi di dalam TLS dapat dideteksi, dan telemetri GFW menunjukkan tingkat deteksi sekitar 80 persen sejak September 2025.

Trojan adalah desain saudara dari tim yang berbeda. Bahkan lebih sederhana dari VLESS: kata sandi sebagai pengganti UUID, tanpa kolom addons, TLS di bagian luar. Selama bertahun-tahun, minimalisme ini membuatnya kuat; peningkatan GFW pada Agustus 2025 mengubahnya, dan Trojan sekarang memiliki tingkat deteksi sekitar 90 persen.

Shadowsocks berasal dari keluarga yang berbeda sama sekali. Ini adalah algoritma enkripsi AEAD simetris tanpa fasad TLS, yang dirancang agar terlihat seperti byte acak daripada HTTPS. Pendekatan itu berhasil sampai GFW mulai menandai lalu lintas yang sepenuhnya terenkripsi sebagai mencurigakan secara default; implementasi Shadowsocks modern mengandalkan plugin transport (v2ray-plugin, cloak) yang membungkus algoritma enkripsi dalam TLS atau HTTP, secara efektif membangun kembali arsitektur VLESS dari arah yang berlawanan.

WireGuard termasuk dalam pembahasan yang berbeda sama sekali. Ini adalah VPN tingkat kernel, bukan protokol proxy. Pada jaringan yang bersih, kecepatannya sekitar 2–3 persen lebih cepat daripada VLESS+XTLS dalam hal throughput mentah, dengan overhead CPU yang jauh lebih rendah, dan tetap menjadi jawaban yang tepat untuk kasus penggunaan privasi dari ISP pada umumnya. Pada jaringan yang disensor, byte jabat tangan 0x01-nya yang tetap mudah dikenali, dan throughput efektifnya menurun hingga mendekati nol.

| Protokol | Keluarga | Lapisan luar | resistensi DPI | Terbaik untuk |

|---|---|---|---|---|

| VLESS+REALITAS | Proxy V2Ray/Xray | TLS 1.3 yang dipalsukan | Tinggi (tingkat deteksi ≤5% dalam laporan lapangan) | Jaringan yang bermusuhan |

| VMess | Proxy V2Ray | Enkripsi mandiri di dalam TLS | Rendah (~80% GFW) | Hanya kompatibilitas lama |

| Trojan | Proxy yang berada di depan TLS | TLS milik sendiri | Rendah (~90% GFW setelah Agustus 2025) | Hosting mandiri yang lebih sederhana |

| Shadowsocks (AEAD) | Pengaburan simetris | Byte acak / plugin TLS | Campuran (tergantung plugin) | Pengguna seluler dengan tautan yang tidak stabil |

| Pelindung Kawat | VPN Kernel | Jabat tangan UDP + Noise | Sangat rendah (terdeteksi DPI) | Privasi dan kecepatan jaringan yang bersih |

VLESS, Sensor, dan Blokade DPI Rusia

VLESS mungkin hanya akan menjadi catatan kaki dalam sejarah perangkat lunak proxy jika bukan karena fakta bahwa ia mampu melewati sensor di Rusia dan rezim serupa dengan lebih andal daripada protokol lain yang banyak digunakan. Sejak tahun 2024, sistem DPI negara terbesar di dunia secara aktif berupaya untuk menghentikannya. Kisah selanjutnya adalah permainan eskalasi publik yang lambat.

Di Rusia, Roskomnadzor melaporkan 439 layanan VPN diblokir hingga Januari 2026. Anggaran federal untuk pemblokiran VPN mencapai sekitar 60 miliar rubel (sekitar $780 juta) untuk tahun 2025–2027, dengan tambahan 2,27 miliar rubel (~$29 juta) yang dialokasikan khusus untuk penyaringan lalu lintas berbasis AI, menurut laporan zona.media pada April 2026. Pada 17 Februari 2026, Roskomnadzor kembali meningkatkan tindakan pemblokiran, dengan gelombang pemblokiran tajam yang secara khusus menargetkan VLESS-over-TCP-with-TLS, seperti yang didokumentasikan oleh Mezha dan digirpt. Pengguna beralih ke REALITY, gRPC, dan transportasi berbasis CDN dalam hitungan jam. Tingkat bypass komunitas yang dilaporkan untuk VLESS+REALITY terhadap DPI Rusia berada di dekat 99,5 persen selama gelombang tersebut, angka yang seharusnya dianggap sebagai indikator arah dan bukan sebagai ukuran pasti.

Di Tiongkok, Great Firewall mengalami urutan kejadian serupa pada tahun 2025. Trojan terdeteksi hingga sekitar 90 persen pada bulan Agustus, VMess hingga sekitar 80 persen pada bulan September. Sebuah peristiwa keamanan siber terpisah pada bulan September 2025, kebocoran data sebesar 600 GB dari kontraktor GFW Tiongkok yang dilaporkan oleh Cybernews, mengungkap sebagian infrastruktur klasifikasi internal tetapi tidak dengan sendirinya mengubah ekonomi penerapan. Pengujian komunitas di greatfirewallguide.com melaporkan tingkat bypass 98 persen untuk VLESS+REALITY+Vision pada awal tahun 2026.

Di Iran, IRGFW milik MCI telah memasukkan alamat IP REALITY ke daftar abu-abu setidaknya sejak April 2024, sebagaimana didokumentasikan dalam Diskusi XTLS/Xray-core #3269. Operator melaporkan bahwa sebuah IP yang membawa sekitar 100 GB lalu lintas REALITY cenderung diblokir oleh Irancell dalam waktu 48 jam, itulah sebabnya rotasi server dan penggunaan CDN sebagai perantara telah menjadi praktik standar di sana.

Beginilah Tampilan Setup VPN VLESS: Server, Klien, Konfigurasi

Implementasi VLESS yang berfungsi memiliki tiga bagian: server di suatu tempat, klien di setiap perangkat, dan string koneksi yang menghubungkan ketiganya.

Sisi server tidak rumit. VPS murah apa pun bisa digunakan: Hetzner, Vultr, OVH, apa pun yang memiliki IPv4 publik. Instal Xray-core dari biner rilis proyek atau pengelola paket, buat UUID (`xray uuid`), buat pasangan kunci X25519 untuk REALITY (`xray x25519`), pilih target peniruan (situs HTTPS asli yang mendukung TLS 1.3 dan HTTP/2), dan tulis konfigurasi server JSON yang terikat ke port 443. Total waktu penyiapan, setelah Anda melakukannya sekali: mungkin sepuluh menit. Panel web seperti 3X-UI dan Hiddify-Manager membungkus konfigurasi yang sama dalam antarmuka browser untuk operator yang lebih suka tidak mengedit JSON. Perangkat terkelola juga tersedia. AWS Marketplace mencantumkan citra Xray VLESS VPN Server seharga $0,063 per jam di t3.micro, dengan uji coba gratis 5 hari.

Di sisi klien, ekosistemnya terfragmentasi tetapi dapat diandalkan. v2rayN dan Nekoray adalah klien Windows yang dominan. v2rayNG, NekoBox, dan Hiddify mencakup Android. Hiddify juga berjalan lintas platform di macOS dan Linux. Di iOS, di mana kebijakan App Store Apple mempersulit keadaan, Streisand adalah pilihan gratis dan Shadowrocket atau V2Box adalah pilihan berbayar. Semuanya menggunakan VLESS; sebagian besar mendukung REALITY. Konfigurasi biasanya diimpor melalui skema URI `vless://`, sebuah URL tunggal yang berisi UUID, alamat, port, transport, dan parameter REALITY, atau dipindai sebagai kode QR dari panel sisi server.

Kinerja, Risiko, dan Kapan VLESS Bukan Alat yang Tepat

Prioritaskan performa. Tolok ukur komunitas menunjukkan VLESS memiliki throughput sekitar 15 hingga 25 persen lebih baik daripada VMess pada transport yang sama, terutama karena header VLESS jauh lebih pendek dan tidak ada proses enkripsi internal. Dengan XTLS Vision dan optimasi penyambungan Linux, implementasi VLESS yang disetel dengan baik mendekati throughput TCP asli, hanya dibatasi oleh bandwidth VPS dan waktu bolak-balik ke server. WireGuard tetap 2–3 persen lebih cepat pada jaringan tanpa sensor, di mana proses jabat tangannya bukan merupakan kendala.

Risikonya nyata. Protokol VLESS bersifat netral dan sumber terbuka, tetapi status hukum penggunaannya untuk melewati sensor negara sangat bervariasi di setiap yurisdiksi. Hukum federal Rusia tentang alat penghindaran sensor mengkriminalisasi promosi konfigurasi yang berfungsi, bukan penggunaan pribadi; sikap regulasi Tiongkok lebih keras dan lebih sewenang-wenang; Iran menuntut operator kumpulan proxy besar. Jaringan perusahaan sering melarang semua lalu lintas proxy dan VPN secara langsung. Pembaca di lingkungan tersebut harus mengetahui aturan yang berlaku sebelum mereka mengatur apa pun. Aplikasi VPN gratis yang mengirimkan langganan VLESS yang sudah terpasang termasuk dalam kategori regulasi terpisah di beberapa yurisdiksi dan mungkin mendapat pengawasan yang berbeda.

Satu poin terakhir yang kurang dramatis. Jika Anda tidak berada di jaringan yang disensor, VLESS terlalu berlebihan. Untuk privasi biasa dari ISP Anda pada koneksi yang bersih, WireGuard atau konfigurasi OpenVPN modern lebih cepat, lebih sederhana, dan sudah didukung oleh setiap penyedia VPN komersial. VLESS+REALITY adalah alat untuk masalah spesifik, dan menggunakannya ketika masalahnya berbeda hanya akan menambah kerumitan.