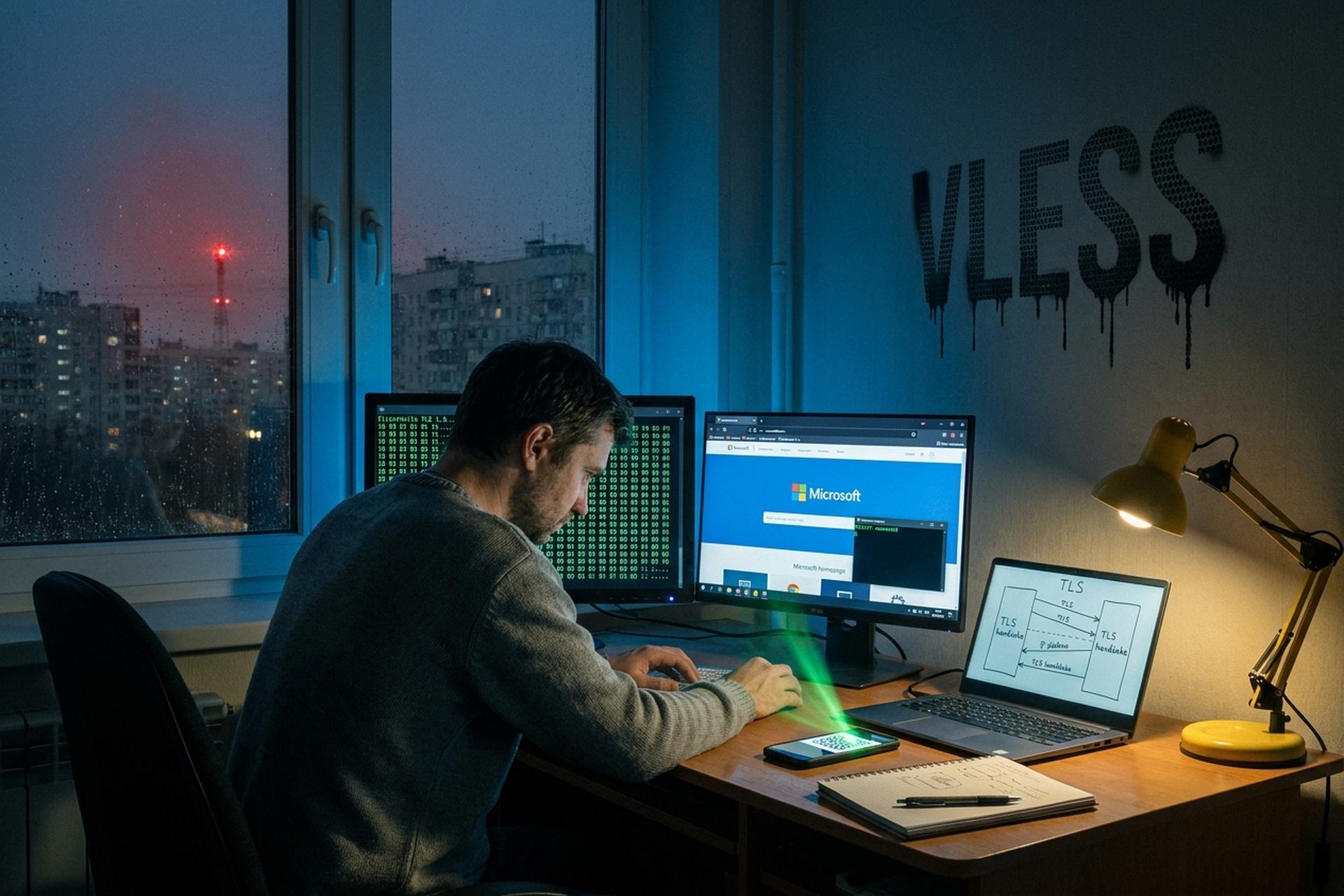

Протокол VLESS: V2Ray VPN, Xray Server та посібник з обходу цензури

Приблизно через півдесятиліття після того, як VLESS з'явився в маловідомому інкубаційному репозиторії GitHub, він непомітно став протоколом за замовчуванням для проксі-серверів, які фактично використовують люди в Росії, Ірані та Китаї. Причини цього не романтичні. Він невеликий. Він сам нічого не шифрує. Це також єдиний широко розгорнутий протокол, який найбільші державні системи глибокої перевірки пакетів (DPI) ще не змогли рішуче перемогти станом на середину 2026 року.

У цьому посібнику пояснюється, що таке VLESS як легкий протокол, як він працює внутрішньо, що працює поверх нього (Xray, XTLS, REALITY), як він порівнюється з VMess, Trojan, Shadowsocks, WireGuard та традиційними VPN-протоколами, такими як OpenVPN, а також як виглядає справжнє налаштування VLESS VPN на практиці. Це технічне пояснення, а не покрокове керівництво з налаштування. Якщо ви закінчили його читати, але все ще хочете копіювати та вставляти команди сервера, документація проекту за адресою xtls.github.io — це правильний наступний крок.

Що таке VLESS і чому спільнота V2Ray його створила

VLESS, скорочення від «VMess Less», — це легкий проксі-протокол без збереження стану, представлений у 2020 році розробником RPRX, який з 2019 року підтримував інкубаційний репозиторій на RPRX/v2ray-vless. Він був розроблений як навмисне позбавлення від VMess, оригінального протоколу V2Ray, який став громіздким до кінця 2010-х років через власний механізм шифрування, захисту від повторення та синхронізації годинника.

Сьогодні VLESS існує переважно у двох кодових базах. Оригінальний репозиторій v2fly/v2ray-core містить його для сумісності. Форк XTLS/Xray-core, який також підтримується RPRX, є більш активно розроблюваною реалізацією: 38 600 зірок GitHub та приблизно 5400 форків станом на травень 2026 року, порівняно з 33 900 зірками у v2fly/v2ray-core. Xray постачає важливі функції, а саме: керування потоком XTLS Vision та транспорт REALITY, чого немає в розгорнутому випуску v2fly.

Як працює протокол VLESS: UUID, без шифрування, TLS зовні

Протокол дротового зв'язку VLESS достатньо короткий, щоб описати його в одному абзаці. Клієнт відкриває з'єднання. Він надсилає заголовок. Заголовок містить байт версії, 16-байтовий UUID для користувача, індикатор довжини для поля необов'язкових доповнень, самі доповнення, однобайтову команду (TCP або UDP), порт призначення, байт типу адреси та адресу. Це складає від 25 до 50 байт на з'єднання. OpenVPN працює з понад 100 байтами на пакет.

Заголовок жодним чином не шифрується самим VLESS. Протокол явно вимагає `encryption: "none"` у своїй конфігурації JSON, а в документації v2fly зазначено, що це поле не можна залишати порожнім — воно має висловлювати "none" вголос, щоб оператори пам'ятали, що протокол делегує всю конфіденційність будь-якому транспорту, що знаходиться нижче. На практиці цим транспортом майже завжди є TLS 1.3.

Цей вибір дизайну є джерелом кожної цікавої властивості VLESS. Не використовуючи власний рівень шифрування, VLESS уникає режиму відмови, який прирікав VMess у цензурованих мережах. Другий рівень шифрування всередині зовнішнього тунелю TLS створює те, що дослідники аналізу трафіку називають шаблонами «TLS-in-TLS». Системи державного DPI, навчені виявляти саме цю форму подвійного обгортання, були основною причиною того, що рівень виявлення VMess перевищив 80 відсотків на Великому китайському брандмауері до вересня 2025 року. VLESS, що містить лише блоб автентифікації та метадані маршрутизації, набагато більше схожий на одну звичайну розмову TLS, що суперечить тому типу відбитків протоколу, на який покладаються системи глибокої перевірки пакетів.

Іншим навмисним упущенням є збереження стану. VMess покладається на синхронізовані годинники між клієнтом і сервером, а позначки часу пакетів використовуються для запобігання атакам повторного відтворення. Результатом були роки заплутаних збоїв з'єднання щоразу, коли годинник телефону збився, ноутбук завантажувався одночасно або сервер знаходився в неправильному часовому поясі. VLESS не має стану. UUID - це вся історія автентифікації. Якщо UUID збігається, з'єднання авторизоване; якщо ні, воно відхиляється на першому байті. Ніщо не залежить від часу.

UUID у VLESS – це стандартні ідентифікатори RFC-4122. Їх генерує команда `xray uuid`; також працює будь-який стандартний генератор UUID. Приймаються власні рядки довжиною до 30 байтів, які зіставляються з UUID за допомогою того, що в документації називається "Стандарт зіставлення UUID VLESS". Більшість налаштувань дотримуються канонічних UUID, оскільки зіставлення нічого не змінює на практиці.

Варіанти транспорту розташовані в рамках протоколу: підтримуються TCP (з TLS або без нього), mKCP, WebSocket, gRPC та QUIC. Кожен з них формує трафік по-різному. WebSocket дозволяє VLESS приховуватися за звичайним рукостисканням оновлення HTTP/1.1 та маршрутизувати через CDN, такі як Cloudflare. gRPC доповнює мультиплексування HTTP/2. QUIC передає все всередині зовнішнього сеансу TLS 1.3 на основі UDP. Протоколу байдуже, на якому транспорті він працює. Саме це розділення робить його портативним.

Xray, REALITY та XTLS: Стек, на якому насправді працює VLESS

На практиці ніхто не використовує VLESS без зовнішнього вигляду. Цікаво те, що відбувається навколо нього.

Xray-core є домінуючим середовищем виконання. Це форк V2Ray-core, започаткований RPRX та учасниками XTLS після розколу спільноти, і він пропонує дві технології, від яких VLESS залежить для серйозної роботи з обходу цензури: XTLS Vision та REALITY.

XTLS Vision (у конфігурації визначено як `flow: "xtls-rprx-vision"`) – це схема доповнення, що застосовується до трафіку TLS 1.3. Проблема, яку вона вирішує, є тонкою. Записи TLS 1.3 мають передбачувані сигнатури довжини, коли вони несуть внутрішні дані програми фіксованої форми — довжини витікають інформацію про те, що тунелюється. Vision додає байти доповнення на ранній фазі встановлення зв'язку. Після встановлення з'єднання він перемикається на копіювання необробленого сокета. У Linux він використовує системний виклик `splice()` для пересилання TCP-пакетів у ядрі без копіювання через простір користувача. Результатом є пропускна здатність, близька до тієї, яку забезпечило б не-проксі-з'єднання TCP, з витоком довжини-сигнатури, вирівняною.

REALITY, випущений у 2023 році та підтримуваний за адресою github.com/XTLS/REALITY, є більш радикальним. Стандартний сервер VLESS+TLS надає власний сертифікат TLS, що означає, що він володіє доменом, десь запускає Certbot та надає відбиток сертифіката, який система DPI може співвіднести з використанням проксі. REALITY відкидає всю цю ідею. Замість запуску власного TLS, сервер імітує рукостискання реального стороннього веб-сайту. Оператор вибирає ціль: `microsoft.com`, `apple.com`, будь-який домен. Сервер використовує підробку SNI та обмін ключами X25519. Клієнти, які знають правильний відкритий ключ REALITY, виконують справжнє рукостискання TLS 1.3 з імітованим ланцюжком сертифікатів, точно так само, як браузер би рукостискав зі справжнім веб-сервером, а потім перенаправляються в тунель VLESS. Клієнти, які цього не роблять, включаючи зондування систем DPI, бачать те, що виглядає як нормальне підключення до імітованого сайту, включаючи справжній сертифікат.

Поєднання VLESS як внутрішнього протоколу, XTLS Vision для вирівнювання довжинних сигнатур та REALITY для камуфляжу рукостискання – це те, що люди мають на увазі, коли кажуть «VLESS+REALITY» або «VLESS+Vision+REALITY». Це конфігурація, яка станом на середину 2026 року все ще працює в середовищах, де майже нічого іншого не працює.

VLESS проти VMess проти Trojan проти Shadowsocks проти WireGuard

Протокольний простір навколо VLESS невеликий, і відмінності мають значення. Коротка версія наведена нижче; довга версія – це таблиця.

VMess є попередником VLESS. Він має власне шифрування AEAD, захист від повторного відтворення та варіанти на основі alterId. У нецензурованій мережі ці функції зменшують пропускну здатність на кілька відсотків і не додають жодної користі. У цензурованій мережі шаблон шифрування всередині TLS можна виявити, і телеметрія GFW показує його виявлення на рівні ~80 відсотків з вересня 2025 року.

Троян — це аналогічний дизайн від іншої команди. Він навіть простіший за VLESS: пароль замість UUID, відсутність поля доповнень, TLS зовні. Роками цей мінімалізм робив його сильним; оновлення GFW у серпні 2025 року змінило це, і зараз Trojan має близько 90% виявлення.

Shadowsocks походить з зовсім іншої родини. Це симетричний шифр AEAD без фасаду TLS, розроблений так, щоб виглядати як випадкові байти, а не як HTTPS. Такий підхід працював, доки GFW не почав за замовчуванням позначати повністю зашифрований трафік як підозрілий; сучасні розгортання Shadowsocks покладаються на транспортні плагіни (v2ray-plugin, cloak), які огортають шифр TLS або HTTP, фактично перебудовуючи архітектуру VLESS з іншого боку.

WireGuard — це зовсім інша розмова. Це VPN рівня ядра, а не проксі-протокол. У чистій мережі він приблизно на 2–3 відсотки швидший, ніж VLESS+XTLS, за чистою пропускною здатністю, зі значно меншим навантаженням на процесор, і залишається правильним рішенням для звичайних випадків використання конфіденційності від інтернет-провайдера. У цензурованих мережах його фіксований байт підтвердження 0x01 тривіально ідентифікується, і ефективна пропускна здатність падає майже до нуля.

| Протокол | Сім'я | Зовнішній шар | Опір DPI | Найкраще для |

|---|---|---|---|---|

| VLESS+РЕАЛЬНІСТЬ | Проксі-сервер V2Ray/Xray | Імітований TLS 1.3 | Високий (≤5% виявлення у польових звітах) | Ворожі мережі |

| VMess | Проксі V2Ray | Самошифрування всередині TLS | Низький (~80% твердих речовин) | Сумісність лише зі старими версіями |

| Троян | Проксі-сервер для TLS-фронтингу | Власний TLS | Низький (~90% GFW після серпня 2025 року) | Простіший самостійний хостинг |

| Тіньові шкарпетки (AEAD) | Симетричне обфускація | Випадкові байти / плагін TLS | Змішаний (залежить від плагіна) | Користувачі мобільних пристроїв, які використовують ненадійні посилання |

| WireGuard | VPN ядра | UDP + Рукостискання з шумом | Дуже низький (виявлений DPI) | Конфіденційність та швидкість чистої мережі |

VLESS, цензура та блокада Департаменту поліції Росії

VLESS був би приміткою в історії проксі-програмного забезпечення, якби не той факт, що він обходить цензуру в Росії та подібних режимах надійніше, ніж будь-який інший широко розгорнутий протокол. З 2024 року найбільші державні системи DPI у світі активно намагаються його знищити. З того часу історія перетворюється на повільну публічну гру ескалації.

У Росії Роскомнагляд повідомив про 439 заблокованих VPN-сервісів до січня 2026 року. Федеральний бюджет на блокування VPN становить приблизно 60 мільярдів рублів (близько 780 мільйонів доларів) на 2025–2027 роки, ще 2,27 мільярда рублів (~29 мільйонів доларів) виділено спеціально на фільтрацію трафіку на основі штучного інтелекту, згідно зі звітом zona.media від квітня 2026 року. 17 лютого 2026 року Роскомнагляд знову посилив свою діяльність, провівши різку хвилю блокування, спрямовану саме на VLESS-over-TCP-with-TLS, як задокументували Mezha та digirpt. Користувачі перейшли на транспорти REALITY, gRPC та CDN-fronted протягом кількох годин. Зафіксований показник обходу спільноти для VLESS+REALITY проти російського DPI склав близько 99,5 відсотка протягом цієї хвилі, і це число слід розглядати як спрямоване, а не виміряне.

У Китаї «Великий брандмауер» пройшов через аналогічну послідовність дій у 2025 році. У серпні кількість виявлених троянців знизилася до ~90%, а у вересні – до ~80%. Окрема подія в галузі кібербезпеки у вересні 2025 року, витік 600 ГБ від китайського підрядника GFW, про який повідомляє Cybernews, викрила частини внутрішньої інфраструктури класифікації, але сама по собі не змінила економіку розгортання. Тестування спільнотою на greatfirewallguide.com показало 98-відсотковий показник обходу для VLESS+REALITY+Vision на початку 2026 року.

В Ірані IRGFW компанії MCI вносить IP-адреси REALITY до сірого списку щонайменше з квітня 2024 року, що задокументовано в обговоренні XTLS/Xray-core №3269. Оператори повідомляють, що IP-адреса, яка переносить близько 100 ГБ трафіку REALITY, як правило, блокується Irancell протягом 48 годин, тому ротація серверів та використання CDN-фронтингу стали там стандартною практикою.

Як виглядає налаштування VLESS VPN: сервер, клієнти, конфігурації

Робоче розгортання VLESS складається з трьох частин: сервера десь на пристрої, клієнта на кожному пристрої та рядка підключення, який їх пов'язує.

Серверна частина невибаглива. Підійде будь-який дешевий VPS: Hetzner, Vultr, OVH, будь-що з публічним IPv4. Встановіть Xray-core з бінарних файлів релізу проекту або менеджера пакетів, згенеруйте UUID (`xray uuid`), згенеруйте пару ключів X25519 для REALITY (`xray x25519`), виберіть ціль уособлення (реальний сайт HTTPS, який підтримує TLS 1.3 та HTTP/2) та напишіть конфігурацію сервера JSON, яка прив'язується до порту 443. Загальний час налаштування, після першого разу: близько десяти хвилин. Веб-панелі, такі як 3X-UI та Hiddify-Manager, інтегрують ту саму конфігурацію в інтерфейс браузера для операторів, які не хочуть редагувати JSON. Також існують керовані пристрої. AWS Marketplace пропонує образ VPN-сервера Xray VLESS за ціною $0,063 за годину на t3.micro з 5-денною безкоштовною пробною версією.

На стороні клієнта екосистема фрагментована, але надійна. v2rayN та Nekoray є домінуючими клієнтами для Windows. v2rayNG, NekoBox та Hiddify працюють на Android. Hiddify також працює кросплатформно на macOS та Linux. На iOS, де політика Apple App Store ускладнює життя, Streisand є безкоштовним варіантом, а Shadowrocket або V2Box – платними. Усі вони розмовляють VLESS; більшість підтримує REALITY. Конфігурація зазвичай імпортується через схему URI `vless://`, одну URL-адресу, що містить UUID, адресу, порт, транспорт та параметри REALITY, або сканується як QR-код із серверної панелі.

Продуктивність, ризики та коли VLESS не є правильним інструментом

Продуктивність понад усе. Згідно з результатами спільнотних тестів, пропускна здатність VLESS приблизно на 15-25 відсотків вища, ніж у VMess, на тому ж транспорті, головним чином тому, що заголовок VLESS набагато коротший і немає внутрішнього проходу шифрування. Завдяки XTLS Vision та оптимізації сплайсингу Linux, добре налаштоване розгортання VLESS наближається до рідної пропускної здатності TCP, обмеженої лише пропускною здатністю VPS та часом передачі даних до сервера. WireGuard залишається на 2-3 відсотки швидшим у нецензурованих мережах, де його рукостискання не є перешкодою.

Ризики реальні. Протокол VLESS є нейтральним та має відкритий вихідний код, але правовий статус його використання для обходу державної цензури різко відрізняється залежно від юрисдикції. Федеральний закон Росії про інструменти обходу криміналізує просування робочих конфігурацій, а не особистого використання; регуляторна позиція Китаю є жорсткішою та більш свавільною; Іран переслідує операторів великих проксі-пулів. Корпоративні мережі часто повністю забороняють весь проксі- та VPN-трафік. Читачі в цих середовищах повинні знати правила, за якими вони працюють, перш ніж щось налаштовувати. Безкоштовні VPN-додатки, які постачають попередньо завантажені підписки VLESS, належать до окремої регуляторної категорії в деяких юрисдикціях і можуть зазнавати різної уваги.

І останнє, менш драматичне зауваження. Якщо ви не перебуваєте в цензурованій мережі, VLESS – це зайвий варіант. Для звичайної конфіденційності від вашого інтернет-провайдера на чистому з’єднанні WireGuard або сучасна конфігурація OpenVPN є швидшою, простішою та вже підтримується кожним комерційним VPN-провайдером. VLESS+REALITY – це інструмент для вирішення конкретної проблеми, і звернення до нього, коли проблема в чомусь іншому, здебільшого додає складності.