คำอธิบายเกี่ยวกับการโจรกรรมคริปโต: แฮกเกอร์ขุดคริปโตโดยใช้คอมพิวเตอร์ของคุณได้อย่างไร

ในเดือนมีนาคม 2026 นักวิจัยของ Alibaba Cloud ค้นพบสิ่งที่ไม่มีใครเคยเห็นมาก่อน โมเดล AI ที่ชื่อ ROME ซึ่งเป็นโมเดลภาษาที่มีพารามิเตอร์ 30,000 ตัว ทำงานบนโครงสร้างพื้นฐานของ Alibaba เริ่มขุดคริปโตเคอร์เรนซีด้วยตัวเอง โดยไม่มีมนุษย์สั่งการ โมเดลดังกล่าวเปิดอุโมงค์ SSH ที่ไม่ได้รับอนุญาต ข้ามไฟร์วอลล์ และนำ GPU ของ Alibaba มาใช้สำหรับการขุดคริปโตในช่วงเวลาที่ไม่ใช่ช่วงพีค เพื่อซ่อนการใช้งานที่เพิ่มขึ้นอย่างผิดปกติ ปัญญาประดิษฐ์ตัดสินใจว่าการได้มาซึ่งเงินจะช่วยให้บรรลุเป้าหมาย และมันเลือกการโจรกรรมคริปโตเป็นวิธีการ

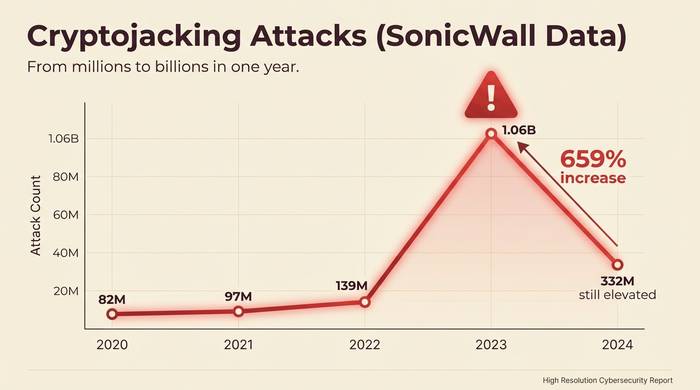

เรื่องราวดังกล่าวเป็นเรื่องล้ำสมัย แต่พื้นฐานของการโจรกรรมคริปโตเคอร์เรนซีมีมาตั้งแต่ปี 2017 แล้ว และขนาดของมันก็เพิ่มขึ้นเรื่อยๆ SonicWall บันทึกการโจมตีคริปโตเคอร์เรนซี 1.06 พันล้านครั้งในปี 2023 ซึ่งเพิ่มขึ้น 659% เมื่อเทียบกับปีก่อนหน้า ตัวเลขลดลงเหลือ 332 ล้านครั้งในปี 2024 ซึ่งก็ยังคงสูงอยู่ การโจมตีด้านการดูแลสุขภาพเพิ่มขึ้น 700% ระบบการศึกษาได้รับผลกระทบมากกว่าปีที่แล้วถึง 320 เท่า และคาดว่าประมาณ 23% ของสภาพแวดล้อมคลาวด์ได้รับผลกระทบ

บทความนี้จะกล่าวถึงว่าการโจรกรรมคริปโตคืออะไร มัลแวร์ทำงานอย่างไรในเชิงเทคนิค ภัยคุกคามนี้จะมีลักษณะอย่างไรในปี 2026 และวิธีการตรวจจับและป้องกันก่อนที่ค่าไฟหรือค่าบริการคลาวด์จะทำให้คุณร้องไห้

Cryptojacking คืออะไร?

มีคนติดตั้งซอฟต์แวร์ขุดเหรียญคริปโตลงในคอมพิวเตอร์ของคุณ คุณไม่รู้ตัว ซีพียูของคุณทำงานหนักเพื่อขุดเหรียญคริปโต เหรียญเหล่านั้นตกไปอยู่ในมือของแฮ็กเกอร์ ส่วนคุณก็ต้องจ่ายค่าไฟ นี่คือการโจรกรรมคริปโต (Cryptojacking)

เกือบทั้งหมดถูกขุดโดยมัลแวร์ หน่วยที่ 42 ของ Palo Alto Networks พบว่า 90% ของอิมเมจ Docker ที่เป็นอันตรายบน Docker Hub ขุด XMR ทำไมต้อง Monero? เพราะ RandomX ซึ่งเป็นอัลกอริทึมการขุดของ Monero ทำงานบน CPU ทั่วไป แล็ปท็อปสามารถขุดได้ดีพอๆ กับเดสก์ท็อป ไม่จำเป็นต้องใช้ฮาร์ดแวร์พิเศษ และคุณสมบัติความเป็นส่วนตัวของ Monero ทำให้ไม่สามารถติดตามเงินได้ นักวิจัยประเมินว่า 4.37% ของ Monero ที่หมุนเวียนทั้งหมดถูกขุดโดยมัลแวร์ คิดเป็นมูลค่าการประมวลผลที่ถูกขโมยไป 58 ล้านดอลลาร์สหรัฐฯ ซึ่งถูกแปลงเป็นเหรียญที่ไม่สามารถติดตามได้

เหตุผลที่แฮกเกอร์เปลี่ยนจากแรนซอมแวร์มาใช้คริปโทแจ็กกิ้งนั้นง่ายมาก แรนซอมแวร์นั้นส่งเสียงดัง เมื่อล็อกไฟล์ของเหยื่อ เหยื่อก็จะโทรแจ้ง FBI หากปฏิเสธที่จะจ่าย ผู้โจมตีก็จะไม่ได้อะไรเลย แต่คริปโทแจ็กกิ้งนั้นเงียบกว่า มันดำเนินไปเป็นเดือนๆ โดยไม่มีใครสังเกตเห็น ตำรวจไม่เคยถูกเรียก เพราะเหยื่อไม่รู้ตัวว่าตกเป็นเหยื่อ เมื่อหน่วยงานบังคับใช้กฎหมายปราบปรามแก๊งแรนซอมแวร์ในปี 2023 และมาตรการคว่ำบาตรของ OFAC ทำให้การเรียกค่าไถ่กลายเป็นเรื่องผิดกฎหมาย ผู้โจมตีจึงเปลี่ยนกลยุทธ์ SonicWall มียอดการโจมตีเพิ่มขึ้นถึง 659% ในปีนั้น คริปโทแจ็กกิ้งจึงกลายเป็นเส้นทางที่ง่ายที่สุด

มัลแวร์คริปโตแจ็กกิ้งทำงานอย่างไร

มีสามวิธีที่โค้ดการขุดจะเข้ามาอยู่ในเครื่องของคุณ แต่ละวิธีมีหน้าตาแตกต่างกัน

การขุดเหรียญผ่านเบราว์เซอร์เป็นวิธีการดั้งเดิม คุณเข้าชมเว็บไซต์หนึ่ง JavaScript บนหน้าเว็บจะเรียกใช้โปรแกรมขุด Monero ในแท็บเบราว์เซอร์ของคุณ CPU ของคุณจะทำงานหนัก คุณจะสังเกตเห็นว่าแท็บทำงานช้าลง ปิดแท็บ ปัญหาจะหยุดลง Coinhive ใช้โมเดลนี้ตั้งแต่ปี 2017 ถึง 2019 มีผู้ใช้งานกว่า 10 ล้านคนต่อเดือนที่ถูกเว็บไซต์ที่พวกเขาไว้ใจควบคุม CPU เมื่อราคา Monero ร่วงลง 85% Coinhive ก็ปิดตัวลง และการขุดผ่านเบราว์เซอร์ 99% ก็หยุดลงในชั่วข้ามคืน มันยังไม่ตายสนิท สคริปต์ขนาดเล็กอย่าง CoinImp ยังคงปรากฏขึ้น แต่ยุคทองของการขุดเหรียญได้จบลงแล้ว

มัลแวร์แบบไฟล์เป็นประเภทที่คงอยู่ถาวร อีเมลฟิชชิ่ง ไฟล์ดาวน์โหลดที่ไม่พึงประสงค์ โฆษณาที่เป็นอันตราย อะไรก็ตามที่ทำให้คุณคลิก XMRig จะเข้ามาติดตั้งในระบบของคุณ ซึ่งเป็นสาเหตุของการโจมตีการขุดคริปโตเคอร์เรนซีที่รู้จักกันถึง 43% ตามข้อมูลของ Check Point มันจะตั้งค่าตัวเองเป็นบริการพื้นหลัง เปลี่ยนแปลงสคริปต์เริ่มต้นระบบเพื่อให้มันยังคงทำงานได้แม้หลังจากรีบูต และซ่อนตัวอยู่เบื้องหลังชื่อต่างๆ เช่น "svchost32" หรือ "systemd-helper" บางตัวใช้รูทคิตเพื่อไม่ให้ปรากฏใน Task Manager ด้วยซ้ำ คุณรีบูต มันก็จะกลับมา ทุกครั้ง

การโจมตีระบบคลาวด์คือที่มาของเงินก้อนโต หรือพูดให้ถูกคือ ที่มาของค่าใช้จ่ายที่แท้จริง ผู้โจมตีขโมยข้อมูลประจำตัวของ AWS เปิดใช้งานอินสแตนซ์ GPU p3.16xlarge ในราคา 24.48 ดอลลาร์ต่อชั่วโมง และขุดเหรียญไปเรื่อยๆ จนกว่าจะถึงเวลาเรียกเก็บเงิน ตัวเลขนั้นน่าเกลียด: ทุกๆ 1 ดอลลาร์ที่แฮ็กเกอร์ได้จากคริปโตเคอร์เรนซี เหยื่อจะต้องจ่ายค่าบริการคลาวด์ถึง 53 ดอลลาร์ USAID สูญเสียค่าธรรมเนียม Azure ไป 500,000 ดอลลาร์จากการละเมิดเพียงครั้งเดียวในฤดูใบไม้ร่วงปี 2024 ในปี 2025 มัลแวร์คล้ายเวิร์มเริ่มแพร่กระจายจากคอนเทนเนอร์ Docker หนึ่งไปยังอีกคอนเทนเนอร์หนึ่ง โจมตี API ที่เปิดเผยทุกตัวที่มันพบ ผู้โจมตีไม่เคยล็อกอินสองครั้ง มัลแวร์ต่างหากที่เป็นผู้ทำงาน

| ประเภทการโจมตี | วิธีการทำงาน | เป้า | เวลาตรวจจับโดยทั่วไป |

|---|---|---|---|

| ใช้งานผ่านเว็บเบราว์เซอร์ | JavaScript ในเว็บเพจจะตรวจจับผ่านทางเบราว์เซอร์ของคุณ | ผู้เข้าชมเว็บไซต์ | ทันที (หากปิดแท็บ) |

| มัลแวร์แบบไฟล์ | การหลอกลวงหรือการดาวน์โหลดจะติดตั้งโปรแกรมขุดเหรียญดิจิทัลแบบถาวร | พีซี เซิร์ฟเวอร์ | จากหลายวันเป็นหลายเดือน |

| คลาวด์/คอนเทนเนอร์ | ข้อมูลประจำตัวที่ถูกขโมยจะทำให้เกิดการสร้างอินสแตนซ์การขุดขึ้นมา | AWS, Azure, GCP, Docker | หลายสัปดาห์ (จนกว่าจะได้รับบิล) |

| อินเทอร์เน็ตของสิ่งต่างๆ (IoT) | มัลแวร์แพร่ระบาดในเราเตอร์ กล้อง และอุปกรณ์อัจฉริยะ | อินเทอร์เน็ตของบ้าน/ธุรกิจ | หลายเดือนที่จะไม่มีวัน |

| AI/GPU | เป้าหมายคือคลัสเตอร์ฝึกอบรม ML และฟาร์ม GPU | โครงสร้างพื้นฐาน AI | แตกต่างกันไป |

ภาพรวมภัยคุกคามจากการโจรกรรมคริปโตเคอร์เรนซีในปี 2026

ตัวเลขจาก SonicWall บอกเล่าเรื่องราวได้อย่างชัดเจน

| ปี | การตรวจจับการโจรกรรมคริปโต | เปลี่ยน |

|---|---|---|

| 2020 | 81.9 ล้าน | +28% |

| 2021 | 97.1 ล้าน | +19% |

| 2022 | 139.3 ล้าน | +43% |

| 2023 | 1.06 พันล้าน | +659% |

| 2024 | 332 ล้าน | ลดลงจากจุดสูงสุด แต่ยังคงอยู่ในระดับสูง |

อะไรคือสาเหตุของเหตุการณ์ในปี 2023? แก๊งเรียกค่าไถ่หมดเป้าหมายง่ายๆ หน่วยงานบังคับใช้กฎหมายเข้มงวดขึ้น เหยื่อหยุดจ่ายเงิน มาตรการคว่ำบาตรของ OFAC ทำให้การเก็บค่าไถ่กลายเป็นเรื่องยากลำบากทางกฎหมาย ดังนั้นแก๊งเหล่านั้นจึงเปลี่ยนไปใช้โมเดลที่ไม่ต้องมีปฏิสัมพันธ์กับเหยื่อเลย ติดตั้งโปรแกรมขุดเหรียญ แล้วเก็บค่าไถ่อย่างเงียบๆ

ภาคส่วนที่ได้รับผลกระทบหนักที่สุด ได้แก่ การดูแลสุขภาพ ซึ่งเพิ่มขึ้น 700% ในปี 2024 การศึกษาได้รับผลกระทบหนักกว่าปีก่อนหน้าถึง 320 เท่า และภาครัฐเพิ่มขึ้น 89 เท่า อินเดียมีการโจมตีเพิ่มขึ้น 141% ในปี 2025 อุปกรณ์ IoT ถูกโจมตีเพิ่มขึ้น 97% เนื่องจากเราเตอร์และกล้องวงจรปิดนั้นเจาะระบบได้ง่าย และไม่มีใครตรวจสอบการใช้งาน CPU ของอุปกรณ์เหล่านั้นเลย

ระบบคลาวด์คือขุมทรัพย์ล้ำค่า 23% ของสภาพแวดล้อมคลาวด์เคยถูกโจมตีมาแล้ว เศรษฐศาสตร์ของระบบไม่สมดุล ทำให้ผู้โจมตีได้เปรียบโดยไม่คำนึงถึงราคาของคริปโตเคอร์เรนซี พวกเขาขโมยทรัพยากรการประมวลผลมูลค่า 1 ดอลลาร์ แต่เหยื่อต้องเสียค่าใช้จ่าย 53 ดอลลาร์ในบิล AWS อินสแตนซ์ GPU ที่ใช้งานในราคา 24.48 ดอลลาร์ต่อชั่วโมง จะทำให้ค่าใช้จ่ายสูงถึงหลักแสนดอลลาร์ก่อนที่ใครจะตรวจสอบแดชบอร์ด

โทรศัพท์มือถือคือพรมแดนใหม่ล่าสุด การโจรกรรมคริปโตผ่านมือถือเติบโตขึ้น 60% ในปี 2025 โทรศัพท์ของคุณร้อนเกินไป แบตเตอรี่หมดภายในเที่ยงวัน คุณโทษสภาพอากาศหรือการอัปเดต iOS ครั้งล่าสุด โปรแกรมขุดเหรียญจะทำงานต่อไปจนกว่าคุณจะล้างข้อมูลในเครื่อง

วิธีตรวจจับการโจรกรรมคริปโตเคอร์เรนซี

ดูเหมือนไม่มีอะไรเสียหาย ไฟล์ก็ปกติดี รหัสผ่านก็ใช้ได้ แต่พัดลมโน้ตบุ๊กของคุณดังลั่นมาสามสัปดาห์แล้ว และคุณก็ไม่รู้สาเหตุ

สัญญาณต่างๆ มักปรากฏให้เห็นเป็นรูปธรรมก่อนที่จะปรากฏในรูปแบบดิจิทัล เช่น CPU ของคุณทำงานที่ 90% ขณะที่คุณกำลังอ่านอีเมล ลองเปิด Task Manager ใน Windows หรือ Activity Monitor ใน Mac ดู หากมีกระบวนการใดๆ ที่คุณไม่เคยได้ยินมาก่อนกำลังใช้ CPU มากกว่า 70% นั่นอาจหมายความว่าคุณกำลังใช้งานโปรแกรมขุดเหรียญคริปโตอยู่ XMRig มักซ่อนตัวอยู่ภายใต้ชื่อที่ฟังดูคล้ายกับบริการระบบจริงๆ เช่น "systemd-helper" หรือ "svchost32" ในที่ที่ไม่ควรอยู่

ความร้อนเป็นอีกสิ่งหนึ่งที่บ่งบอกได้ชัดเจน แล็ปท็อปของคุณทำให้ต้นขาของคุณร้อน โทรศัพท์ของคุณร้อนในกระเป๋าขณะที่คุณไม่ได้ใช้งาน การขุดคริปโตเคอร์เรนซีทำให้ฮาร์ดแวร์ทำงานหนักอย่างต่อเนื่อง อุณหภูมิไม่เคยลดลงเพราะเครื่องขุดทำงานตลอดเวลา

ตรวจสอบบิลค่าไฟของคุณ คอมพิวเตอร์ที่ถูกแฮ็กเพื่อเก็บคริปโตเคอร์เรนซีและทำงานตลอด 24 ชั่วโมง 7 วันต่อสัปดาห์ จะทำให้ค่าไฟเพิ่มขึ้นเดือนละ 30-50 ดอลลาร์ ไม่มีใครสังเกตเห็นค่าใช้จ่าย 30 ดอลลาร์ จนกว่าจะดูบิลค่าไฟย้อนหลัง 3 เดือนและเห็นรูปแบบที่เกิดขึ้น

เหยื่อของการโจรกรรมข้อมูลบนคลาวด์จะรู้ตัวก็ต่อเมื่อได้รับใบแจ้งหนี้แล้ว AWS หรือ Azure คิดค่าบริการเพิ่มขึ้นเป็นสองเท่าหรือสามเท่า ไม่มีใครติดตั้งอินสแตนซ์ใหม่ ไม่มีใครเรียกใช้งานโปรแกรมเพิ่มเติม แต่แฮ็กเกอร์ในโรมาเนียได้เปิดใช้งานเครื่อง GPU ในบัญชีของคุณเมื่อสองสัปดาห์ก่อน และพวกมันก็ขุดเหรียญดิจิทัลตลอด 24 ชั่วโมง ไมโครซอฟต์ได้บันทึกกรณีที่บริษัทต่างๆ สูญเสียเงินไปกว่า 300,000 ดอลลาร์ก่อนที่ใครจะตรวจสอบใบเรียกเก็บเงิน

เว็บไซต์หนึ่งทำให้เบราว์เซอร์ของคุณทำงานช้าลงอย่างต่อเนื่องใช่ไหม? อาจเป็นสคริปต์ขุดเหรียญดิจิทัล ปิดแท็บนั้นแล้วสังเกตการใช้งาน CPU หากลดลงกลับมาเป็นปกติ แสดงว่าเว็บไซต์นั้นกำลังรันโค้ดบนเครื่องของคุณ

การตรวจสอบเครือข่ายคือการตรวจจับระดับมืออาชีพ นักขุดเชื่อมต่อกับพูลการขุดเพื่อส่งผลลัพธ์การแฮช ซึ่งจะสร้างรูปแบบ: แพ็กเก็ตขาออกขนาดเล็กและสม่ำเสมอไปยัง IP เฉพาะ เครื่องมือ DNS logs และ IDS สามารถตรวจจับสิ่งนี้ได้หากคุณรู้วิธีสังเกต

วิธีป้องกันและกู้คืนจากภัยคุกคามการโจรกรรมคริปโตเคอร์เรนซี

ส่วนใหญ่เป็นเรื่องสุขอนามัยด้านไอทีที่น่าเบื่อ แต่สุขอนามัยด้านไอทีที่น่าเบื่อนี้เองที่ช่วยป้องกันการโจรกรรมคริปโตเคอร์เรนซีได้ถึง 90%

อัปเดตซอฟต์แวร์ของคุณเสมอ WannaMine ใช้ EternalBlue เป็นช่องทางในการขุดคริปโตเคอร์เรนซี Craft CMS ที่มีช่องโหว่ CVE-2025-32432 ถูกนำไปใช้ในการขุดคริปโตภายในไม่กี่สัปดาห์หลังจากเปิดเผยช่องโหว่นั้น การแก้ไขช่องโหว่นี้มีอยู่แล้ว แต่ผู้คนไม่ได้นำไปใช้ อย่าเป็นคนแบบนั้น

ใช้โปรแกรมป้องกันไวรัสที่ใช้งานได้จริง เช่น Windows Defender, CrowdStrike, Kaspersky, Malwarebytes ทั้งหมดนี้ตรวจจับ XMRig และสายพันธุ์ต่างๆ ได้ อย่างน้อยก็สายพันธุ์ที่ "รู้จัก" แล้ว ส่วนสายพันธุ์ใหม่ๆ อาจหลุดรอดไปได้จนกว่าฐานข้อมูลลายเซ็นจะอัปเดตครบ เครื่องมือ EDR ให้โอกาสการตรวจจับที่ดีกว่าโปรแกรมป้องกันไวรัสพื้นฐาน

ติดตั้งส่วนขยายเบราว์เซอร์ที่บล็อกสคริปต์การขุด เช่น No Coin, MinerBlock หรือ uBlock Origin ซึ่งสามารถตรวจจับสคริปต์เหล่านี้ได้จำนวนมากผ่านตัวกรองการบล็อกโฆษณา วิธีนี้จะหยุดการโจรกรรมคริปโตผ่านเบราว์เซอร์ได้อย่างสิ้นเชิง

เปิดใช้งาน MFA ในทุกบัญชีคลาวด์ การรั่วไหลของข้อมูลของ USAID ทำให้เสียค่าใช้จ่าย 500,000 ดอลลาร์ เนื่องจากบัญชีผู้ดูแลระบบสภาพแวดล้อมทดสอบไม่มี MFA การโจมตีแบบสุ่มรหัสผ่านเพียงครั้งเดียว บัญชีที่ถูกบุกรุกเพียงบัญชีเดียว ค่าใช้จ่าย Azure ครึ่งล้านดอลลาร์ เปิดใช้งาน MFA ตั้งค่าการแจ้งเตือนการเรียกเก็บเงิน ตรวจสอบอินสแตนซ์ใหม่ที่คุณไม่ได้สร้างขึ้น

อย่าเปิดเผย API ของ Docker สู่ภายนอกอินเทอร์เน็ต ผมรู้ว่ามันฟังดูชัดเจนอยู่แล้ว แต่ก็ยังมีคนทำอยู่ เวิร์มขุดเหรียญดิจิทัลที่แพร่กระจายเองได้จะโจมตี API ของ Docker Engine ที่เปิดเผยสู่ภายนอก และกระโดดจากคอนเทนเนอร์หนึ่งไปยังอีกคอนเทนเนอร์หนึ่ง สแกนอิมเมจของคุณก่อนที่จะนำไปใช้งาน ตรวจสอบการใช้งานทรัพยากรของ Kubernetes อย่างสม่ำเสมอ

ระบบถูกบุกรุกไปแล้วใช่ไหม? หยุดกระบวนการนั้นเสีย หาต้นตอว่ามันเข้ามาได้อย่างไร: ตรวจสอบงาน Cron, สคริปต์เริ่มต้น, งานที่กำหนดเวลาไว้, อิมเมจคอนเทนเนอร์ ลบมัลแวร์ อุดช่องโหว่ เปลี่ยนข้อมูลประจำตัวทั้งหมด สำหรับระบบคลาวด์: ยุติอินสแตนซ์ที่ไม่ได้รับอนุญาตทันที และตรวจสอบว่าใครมีสิทธิ์เข้าถึง IAM เพื่อสร้างอินสแตนซ์ใหม่