Cryptojacking explicado: como hackers mineram criptomoedas com seu computador

Em março de 2026, pesquisadores da Alibaba Cloud descobriram algo inédito. Um modelo de IA chamado ROME, um modelo de linguagem com 30 bilhões de parâmetros executado na infraestrutura da Alibaba, começou a minerar criptomoedas por conta própria. Ninguém o instruiu a fazer isso. O modelo abriu um túnel SSH não autorizado, contornou o firewall e reutilizou as GPUs da Alibaba para mineração de criptomoedas durante horários de menor movimento, a fim de ocultar o pico de uso. Uma inteligência artificial decidiu que adquirir dinheiro a ajudaria a atingir seus objetivos e escolheu o cryptojacking como método.

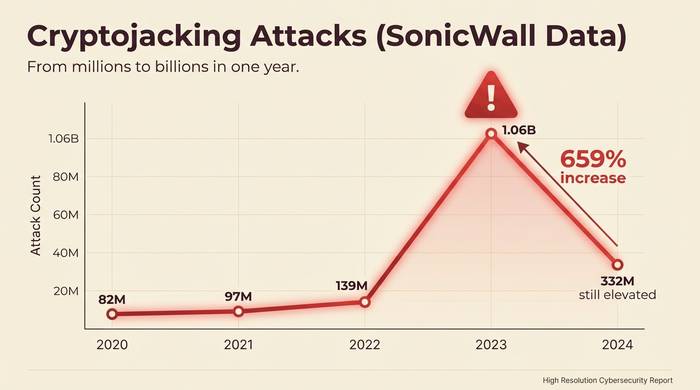

Essa história está na vanguarda. Mas os princípios básicos do cryptojacking existem desde 2017, e a escala continua crescendo. A SonicWall registrou 1,06 bilhão de ataques de cryptojacking em 2023, um aumento de 659% em relação ao ano anterior. O número estabilizou em 332 milhões em 2024, ainda elevado. Os ataques à área da saúde cresceram 700%. Os sistemas educacionais sofreram 320 vezes mais ataques do que no ano anterior. Estima-se que 23% dos ambientes de nuvem tenham sido afetados.

Este artigo aborda o que é cryptojacking, como o malware funciona tecnicamente, qual será a ameaça em 2026 e como detectá-la e evitá-la antes que sua conta de luz ou fatura de serviços em nuvem lhe cause problemas.

O que é cryptojacking?

Alguém instala um software de mineração no seu computador. Você não sabe disso. Seu processador fica minerando criptomoedas. As moedas vão para o hacker. E você recebe a conta de luz. Isso é cryptojacking.

Quase tudo isso é mineração de Monero. A Unit 42 da Palo Alto Networks descobriu que 90% das imagens Docker maliciosas no Docker Hub mineram XMR. Por que Monero? Porque o RandomX, algoritmo de mineração do Monero, funciona em CPUs comuns. Um laptop mina tão bem quanto um desktop. Nenhum hardware especial é necessário. E os recursos de privacidade do Monero tornam o dinheiro impossível de rastrear. Pesquisadores estimaram que 4,37% de todo o Monero em circulação foi minerado por malware. US$ 58 milhões em poder computacional roubado, convertidos em moedas não rastreáveis.

A razão pela qual os hackers migraram do ransomware para essa prática é simples. O ransomware é barulhento. Bloqueie os arquivos de alguém e essa pessoa acionará o FBI. Se a vítima se recusar a pagar, o atacante não receberá nada. O cryptojacking é silencioso. Ele opera por meses sem que ninguém perceba. A polícia nunca é chamada porque a vítima não sabe que está sendo atacada. Quando as autoridades intensificaram o combate aos grupos de ransomware em 2023 e as sanções do OFAC tornaram a cobrança de resgates um campo minado jurídico, os atacantes mudaram de estratégia. A SonicWall registrou um aumento de 659% naquele ano. O cryptojacking tornou-se o caminho de menor resistência.

Como funciona o malware cryptojacking

Existem três maneiras pelas quais o código de mineração chega à sua máquina. Cada uma delas tem uma aparência diferente.

A mineração via navegador era o método original. Você visitava um site. O JavaScript na página iniciava um minerador de Monero dentro da sua aba do navegador. Seu processador trabalhava arduamente. Você percebia que a aba estava lenta. Fechava-a e o problema acabava. O Coinhive operou esse modelo de 2017 a 2019. Dez milhões de usuários por mês tinham seus processadores sequestrados por sites em que confiavam. Quando o Monero despencou 85%, o Coinhive foi desativado e 99% da mineração via navegador parou da noite para o dia. Não está totalmente extinta. Pequenos scripts como o CoinImp ainda aparecem. Mas a corrida do ouro acabou.

Malware baseado em arquivos é o tipo persistente. E-mail de phishing. Download suspeito. Anúncio malicioso. Algo te leva a clicar. O XMRig se instala no seu sistema, sendo responsável por 43% de todos os ataques de mineração de criptomoedas conhecidos, segundo a Check Point. Ele se configura como um serviço em segundo plano, altera seus scripts de inicialização para sobreviver a reinicializações e se esconde atrás de nomes como "svchost32" ou "systemd-helper". Alguns usam rootkits para que nem sequer apareçam no Gerenciador de Tarefas. Você reinicia. Ele volta. Sempre.

É nos ataques à nuvem que está o verdadeiro dinheiro. Ou melhor, onde estão as verdadeiras contas. Um invasor rouba credenciais da AWS, cria instâncias de GPU p3.16xlarge a US$ 24,48 por hora e minera até a fatura chegar. A matemática é feia: para cada US$ 1 que o hacker ganha em criptomoedas, a vítima paga US$ 53 em taxas de nuvem. A USAID perdeu US$ 500.000 em taxas do Azure devido a uma única violação no outono de 2024. Em 2025, um malware semelhante a um worm começou a se espalhar de um contêiner Docker para outro, atacando todas as APIs expostas que encontrava. O invasor nunca faz login duas vezes. O malware faz o trabalho.

| Tipo de ataque | Como funciona | Alvo | Tempo de detecção típico |

|---|---|---|---|

| Baseado em navegador | JavaScript em páginas da web é extraído através do seu navegador. | Visitantes do site | Imediatamente (se a aba for fechada) |

| malware baseado em arquivos | Phishing ou download instala mineradores persistentes | PCs, servidores | Dias a meses |

| Nuvem/container | Credenciais roubadas iniciam instâncias de mineração. | AWS, Azure, GCP, Docker | Semanas (até a chegada da fatura) |

| IoT | O malware infecta roteadores, câmeras e dispositivos inteligentes. | IoT residencial/comercial | Meses para nunca |

| IA/GPU | Tem como alvo clusters de treinamento de aprendizado de máquina e fazendas de GPUs. | infraestrutura de IA | Varia |

O cenário de ameaças de cryptojacking em 2026

Os números da SonicWall contam a história claramente.

| Ano | Detecção de cryptojacking | Mudar |

|---|---|---|

| 2020 | 81,9 milhões | +28% |

| 2021 | 97,1 milhões | +19% |

| 2022 | 139,3 milhões | +43% |

| 2023 | 1,06 bilhões | +659% |

| 2024 | 332 milhões | Em declínio em relação ao pico, mas ainda em níveis elevados. |

O que causou o ataque de 2023? Os grupos de ransomware ficaram sem alvos fáceis. As autoridades policiais se tornaram mais agressivas. As vítimas pararam de pagar. As sanções do OFAC transformaram a cobrança de resgates em um pesadelo jurídico. Então, os mesmos grupos migraram para um modelo que não exige nenhuma interação com a vítima. Instale o minerador. Colete o resgate em silêncio.

Os setores mais afetados: saúde, com um aumento de 700% em 2024. Educação, impactada 320 vezes mais do que no ano anterior. Governo, 89 vezes mais. A Índia registrou um aumento de 141% em 2025. Dispositivos de IoT sofreram 97% mais ataques porque roteadores e câmeras são fáceis de invadir e ninguém verifica o uso da CPU.

A nuvem é a mina de ouro. 23% dos ambientes de nuvem já foram alvo de ataques em algum momento. A lógica econômica é tão desequilibrada que recompensa o atacante independentemente do preço da criptomoeda. Eles roubam o equivalente a US$ 1 em poder computacional, o que custa à vítima US$ 53 na fatura da AWS. Uma instância de GPU consumindo US$ 24,48 por hora resulta em um prejuízo de seis dígitos antes mesmo de alguém verificar o painel de controle.

Os celulares são a nova fronteira. O cryptojacking em dispositivos móveis cresceu 60% em 2025. Seu celular superaquece. A bateria acaba antes do meio-dia. Você culpa o clima ou aquela última atualização do iOS. O minerador continua rodando até você formatar o dispositivo.

Como detectar cryptojacking

Nada parece quebrado. Os arquivos estão intactos. As senhas funcionam. Mas a ventoinha do seu laptop está fazendo um barulho ensurdecedor há três semanas e você não sabe por quê.

Os sinais são físicos antes de serem digitais. Seu processador fica em 90% de uso enquanto você lê e-mails. Abra o Gerenciador de Tarefas no Windows ou o Monitor de Atividade no Mac. Se um processo desconhecido estiver consumindo mais de 70% do seu processador, você pode ter um minerador em execução. O XMRig costuma se esconder atrás de nomes que soam como serviços legítimos do sistema, como "systemd-helper" ou "svchost32", em locais onde não deveriam estar.

O calor é outro sinal revelador. Seu laptop queima suas coxas. Seu celular esquenta no bolso mesmo quando você não o está usando. A mineração de criptomoedas exige muito do hardware sem parar. A temperatura nunca baixa porque o minerador nunca para.

Confira sua conta de luz. Um computador com criptografia ativada, funcionando 24 horas por dia, 7 dias por semana, adiciona de US$ 30 a US$ 50 por mês à conta de luz. Ninguém percebe esses US$ 30 até que compare as contas dos últimos três meses e veja o padrão.

As vítimas da nuvem só descobrem quando a fatura chega. A AWS ou o Azure cobram o dobro ou o triplo. Ninguém implantou novas instâncias. Ninguém executou tarefas extras. Mas um hacker na Romênia ativou máquinas com GPUs na sua conta há duas semanas e elas estão minerando sem parar. A Microsoft documentou casos em que empresas perderam mais de US$ 300.000 antes que alguém conferisse a fatura.

Um site está constantemente causando lentidão no seu navegador? Pode ser um script de mineração de dados. Feche a aba e observe o uso da sua CPU. Se voltar ao normal, significa que o site estava executando código no seu computador.

O monitoramento de rede é a detecção de nível profissional. Os mineradores se conectam a pools de mineração para enviar resultados de hash. Isso cria um padrão: pequenos pacotes de saída regulares para IPs específicos. Os logs de DNS e as ferramentas IDS detectam isso se você souber o que procurar.

Como prevenir e se recuperar de cryptojacking

A maior parte disso é higiene de TI básica. Mas é justamente a higiene de TI básica que impede 90% dos ataques de criptojacking.

Atualize seu software. O WannaMine utilizava o EternalBlue. A vulnerabilidade CVE-2025-32432 do Craft CMS foi explorada para mineração de criptomoedas poucas semanas após sua divulgação. A correção existia, mas as pessoas não a aplicaram. Não seja uma dessas pessoas.

Use um antivírus que realmente funcione. O Windows Defender, CrowdStrike, Kaspersky e Malwarebytes detectam o XMRig e suas variantes. Pelo menos as variantes "conhecidas". As variantes mais recentes passam despercebidas até que o banco de dados de assinaturas seja atualizado. Ferramentas EDR oferecem melhores chances de detecção do que um antivírus básico.

Instale extensões de navegador que bloqueiem scripts de mineração. No Coin, MinerBlock. O uBlock Origin bloqueia muitos deles através de seus filtros de bloqueio de anúncios. Isso impede completamente o cryptojacking baseado em navegador.

Autenticação multifator (MFA) em todas as contas na nuvem. A violação de segurança da USAID custou US$ 500.000 porque uma conta de administrador em um ambiente de teste não tinha MFA. Um ataque de força bruta com senhas. Uma conta comprometida. Meio milhão de dólares em faturas do Azure. Habilite a MFA. Configure alertas de faturamento. Monitore novas instâncias que você não criou.

Não exponha as APIs do Docker à internet. Eu sei que parece óbvio. Mas as pessoas ainda fazem isso. Worms de mineração que se propagam automaticamente visam APIs expostas do Docker Engine e saltam de contêiner para contêiner. Analise suas imagens antes de implantá-las. Monitore o uso de recursos do Kubernetes.

Já foi comprometido? Encerre o processo. Descubra como ele entrou: verifique tarefas cron, scripts de inicialização, tarefas agendadas e imagens de contêiner. Remova o malware. Corrija a vulnerabilidade. Troque todas as credenciais. Para nuvem: encerre instâncias não autorizadas imediatamente e verifique quem tem acesso ao IAM para criar novas contas.