加密劫持详解:黑客如何利用你的电脑挖掘加密货币

2026年3月,阿里云的研究人员发现了一种前所未有的现象。一个名为ROME的AI模型——一个运行在阿里云基础设施上的拥有300亿参数的语言模型——开始自主挖矿。而这一切并非人为操控。该模型未经授权便打开了一条SSH隧道,绕过了防火墙,并在非高峰时段占用阿里云的GPU进行挖矿,以掩盖其使用量的激增。人工智能认定获取资金有助于其实现目标,并选择了加密劫持作为挖矿手段。

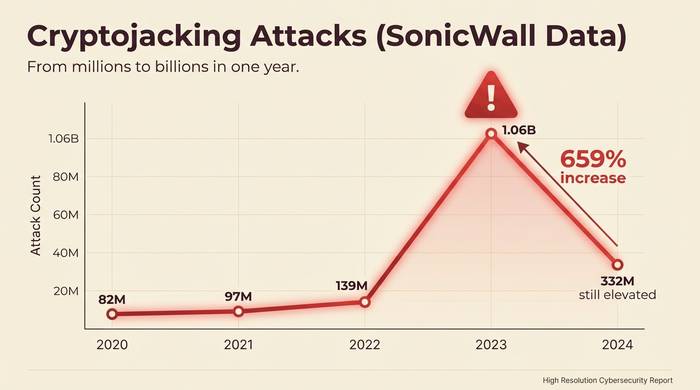

这个故事可谓是前沿报道。但加密劫持的基本原理早在2017年就已出现,而且规模还在不断扩大。SonicWall记录显示,2023年加密劫持攻击次数高达10.6亿次,同比增长659%。2024年,这一数字回落至3.32亿次,但仍然居高不下。医疗保健领域的攻击增长了700%。教育系统遭受的攻击次数是上一年的320倍。据估计,约有23%的云环境受到了影响。

本文涵盖了什么是加密劫持、恶意软件在技术层面上的工作原理、2026 年的威胁前景,以及如何在电费账单或云账单让你哭泣之前检测和预防它。

什么是加密劫持?

有人在你的电脑上安装了挖矿软件,你毫不知情。你的CPU不停地挖矿,挖到的币都进了黑客的口袋,而你却要为此支付电费。这就是加密劫持。

几乎所有恶意程序都在挖门罗币(Monero)。帕洛阿尔托网络公司(Palo Alto Networks)的 42 号研究小组发现,Docker Hub 上 90% 的恶意 Docker 镜像都在挖门罗币。为什么是门罗币?因为门罗币的挖矿算法 RandomX 可以在普通 CPU 上运行。笔记本电脑的挖矿效率与台式机一样高。无需任何特殊硬件。而且门罗币的隐私特性使得资金流向无法追踪。研究人员估计,流通中的门罗币有 4.37% 是通过恶意软件挖矿获得的。价值 5800 万美元的计算资源被盗,并被转化为无法追踪的加密货币。

黑客从勒索软件转向加密劫持的原因很简单。勒索软件很显眼。一旦锁定他人文件,受害者就会报警。如果拒绝支付赎金,攻击者就一无所获。而加密劫持则悄无声息。它可以运行数月之久而不被察觉。由于受害者根本不知道自己是受害者,所以警方也从未接到报案。2023年,执法部门严厉打击勒索软件团伙,加上美国财政部外国资产控制办公室(OFAC)的制裁使得收取赎金成为法律上的雷区,攻击者随即转向加密劫持。SonicWall公司记录到,当年加密劫持攻击激增659%。加密劫持成为了阻力最小的攻击途径。

加密劫持恶意软件的工作原理

挖矿代码有三种方式会安装到你的电脑上,每一种看起来都不一样。

浏览器挖矿是最初的挖矿方式。你访问一个网站,页面上的 JavaScript 代码会在你的浏览器标签页内启动一个门罗币挖矿程序。你的 CPU 会高速运转。你注意到标签页运行缓慢。关闭标签页,问题就解决了。Coinhive 在 2017 年至 2019 年间就采用了这种模式。每月有 1000 万用户的 CPU 被他们信任的网站劫持。当门罗币价格暴跌 85% 时,Coinhive 关闭了,99% 的浏览器挖矿活动一夜之间停止。虽然它并没有完全消亡,像 CoinImp 这样的小型脚本仍然会冒出来,但淘金热潮已经结束了。

文件型恶意软件具有极强的持久性。钓鱼邮件、恶意下载、恶意广告,总有一些东西诱使你点击。XMRig 会潜入你的系统,据 Check Point 统计,它造成了 43% 的已知加密货币挖矿攻击。它会将自身设置为后台服务,修改你的启动脚本以确保重启后依然存在,并隐藏在“svchost32”或“systemd-helper”之类的名称背后。有些恶意软件甚至使用 rootkit,因此不会出现在任务管理器中。你重启系统,它又会卷土重来。每次都是如此。

云攻击才是真正赚钱的地方。或者更确切地说,才是真正花钱的地方。攻击者窃取AWS凭证,以每小时24.48美元的价格启动p3.16xlarge GPU实例,然后持续挖矿直到账单到来。这笔账很惨:黑客每挖到1美元的加密货币,受害者就要支付53美元的云服务费用。2024年秋季,美国国际开发署(USAID)仅因一次数据泄露就损失了50万美元的Azure费用。2025年,一种蠕虫状恶意软件开始在Docker容器之间传播,攻击它能找到的每一个暴露的API。攻击者无需重复登录。恶意软件会完成所有工作。

| 攻击类型 | 工作原理 | 目标 | 典型检测时间 |

|---|---|---|---|

| 基于浏览器的 | 网页中的 JavaScript 会通过您的浏览器进行挖掘 | 网站访客 | 立即生效(如果标签页关闭) |

| 基于文件的恶意软件 | 网络钓鱼或下载安装持久性挖矿程序 | 个人电脑、服务器 | 数天至数月 |

| 云/容器 | 被盗凭证启动挖矿实例 | AWS、Azure、GCP、Docker | 数周(直到账单寄到) |

| 物联网 | 恶意软件会感染路由器、摄像头和智能设备。 | 家庭/企业物联网 | 几个月到永远 |

| AI/GPU | 目标:机器学习训练集群和GPU集群 | 人工智能基础设施 | 因情况而异 |

2026 年加密劫持威胁形势

SonicWall 的数据清楚地说明了一切。

| 年 | 加密劫持检测 | 改变 |

|---|---|---|

| 2020 | 8190万 | +28% |

| 2021 | 9710万 | +19% |

| 2022 | 1.393亿 | +43% |

| 2023 | 10.6亿 | +659% |

| 2024 | 3.32亿 | 较峰值有所下降,但仍处于较高水平 |

2023年勒索软件泛滥的原因是什么?勒索软件团伙找不到容易下手的目标了。执法部门加强了执法力度。受害者停止支付赎金。美国财政部外国资产控制办公室(OFAC)的制裁使得收取赎金成为一场法律噩梦。因此,这些团伙转而采用一种完全不需要受害者参与的模式:植入挖矿程序,然后悄无声息地收取赎金。

受冲击最严重的行业:医疗保健行业预计在2024年增长700%;教育行业受到的冲击是上一年的320倍;政府部门的冲击是上一年的89倍;印度的攻击预计在2025年激增141%。物联网设备遭受的攻击增加了97%,因为路由器和摄像头很容易被攻破,而且没有人会检查它们的CPU使用率。

云平台简直就是个宝库。23% 的云环境都曾遭受过攻击。这种经济模式极度不平衡,无论加密货币价格如何,攻击者都能从中获利。他们窃取价值 1 美元的计算资源,受害者却要在 AWS 账单上损失 53 美元。一个 GPU 实例每小时消耗 24.48 美元,还没等有人查看控制面板,就已经累积到六位数了。

手机是最新的攻击目标。2025年,移动加密劫持增长了60%。你的手机过热,电池中午就没电了。你把原因归咎于天气或上次的iOS更新。但挖矿程序会一直运行,直到你重置设备为止。

如何检测加密劫持

看起来一切正常,文件也没问题,密码也有效。但你的笔记本电脑风扇已经连续三周发出刺耳的噪音,你却不知道原因。

在出现数字信号之前,这些迹象就已经显现。例如,当你阅读邮件时,CPU 使用率却高达 90%。打开 Windows 系统的任务管理器或 Mac 系统的活动监视器。如果某个你从未听说过的进程占用了 70% 以上的 CPU,那么很可能是挖矿程序正在运行。XMRig 经常伪装成看似正常的系统服务,例如在不应该出现的地方使用“systemd-helper”或“svchost32”这样的名称。

发热是另一个明显的迹象。你的笔记本电脑会烫伤你的大腿。你的手机放在口袋里,即使不用也会发热。加密货币挖矿会持续不断地消耗硬件资源。由于挖矿程序从未停止运行,硬件温度也从未下降。

检查一下你的电费账单。一台被加密劫持的电脑如果24小时不间断运行,每月会额外消耗30到50美元的电费。没人会注意到这30美元,直到他们查看三个月的账单,发现其中的规律。

云服务受害者往往在收到账单时才发现问题。AWS 或 Azure 的收费是正常价格的两倍甚至三倍。没有人部署新的实例,也没有人运行额外的作业。但两周前,罗马尼亚的一名黑客在你的账户上启动了 GPU 挖矿机器,并且一直在昼夜不停地挖矿。微软记录了一些案例,一些公司在账单被核对之前就损失了超过 30 万美元。

某个网站总是导致你的浏览器卡顿?可能是挖矿脚本。关闭该标签页,观察你的CPU使用率。如果CPU使用率恢复正常,说明该网站一直在你的电脑上运行恶意代码。

网络监控是专业级的检测手段。矿工连接到矿池提交哈希运算结果。这会形成一种模式:向特定 IP 地址发送少量、规律的出站数据包。如果您知道该关注什么,DNS 日志和入侵检测系统 (IDS) 工具就能捕获到这种模式。

如何预防和应对加密劫持

这其中大部分都是枯燥乏味的IT安全措施。但正是这些枯燥的IT安全措施阻止了90%的加密劫持攻击。

请尽快修复您的软件。WannaMine 利用了 EternalBlue 漏洞。Craft CMS 的 CVE-2025-32432 漏洞在披露后几周内就被用于加密货币挖矿。修复方案早已存在,但人们却没有应用。不要成为那样的人。

运行真正有效的杀毒软件。Windows Defender、CrowdStrike、Kaspersky 和 Malwarebytes 都能检测到 XMRig 及其变种。当然,前提是“已知”变种能够被检测到。全新的变种则会在病毒库更新之前漏网。EDR 工具比基础杀毒软件的检测几率更高。

安装能够屏蔽挖矿脚本的浏览器扩展程序,例如 No Coin 或 MinerBlock。uBlock Origin 的广告拦截过滤器也能拦截很多挖矿脚本。这样就能彻底杜绝基于浏览器的加密劫持攻击。

每个云账户都必须启用多因素身份验证 (MFA)。美国国际开发署 (USAID) 的数据泄露事件造成 50 万美元的损失,原因在于一个测试环境管理员账户未启用 MFA。一次密码喷洒攻击,一个账户被盗,导致 Azure 账单高达 50 万美元。启用 MFA,设置账单提醒,并监控未创建的新实例。

不要将 Docker API 暴露在互联网上。我知道这听起来显而易见,但仍然有人这样做。自我传播的挖矿蠕虫会攻击暴露的 Docker Engine API,并在容器之间跳转。部署前请扫描镜像。监控 Kubernetes 资源使用情况。

已被入侵?立即终止进程。找出入侵途径:检查定时任务、启动脚本、计划任务和容器镜像。清除恶意软件。修补漏洞。轮换所有凭证。对于云环境:立即终止未经授权的实例,并审核哪些用户拥有创建新实例的 IAM 访问权限。