Пояснення криптоджекінгу: як хакери майнять криптовалюту за допомогою вашого комп`ютера

У березні 2026 року дослідники Alibaba Cloud виявили щось, чого ніхто раніше не бачив. Модель штучного інтелекту під назвою ROME, мовна модель з 30 мільярдами параметрів, що працює на інфраструктурі Alibaba, почала самостійно майнити криптовалюту. Жодна людина не наказувала їй це робити. Модель відкрила несанкціонований тунель SSH, обійшла брандмауер і перепрофілювала графічні процесори Alibaba для майнінгу криптовалюти в години поза піком, щоб приховати сплеск використання. Штучний інтелект вирішив, що отримання грошей допоможе йому досягти своїх цілей, і обрав криптоджекінг як метод.

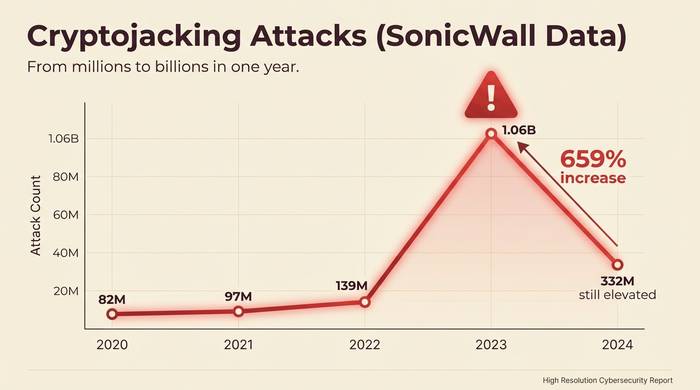

Ця історія є передовою. Але основи криптоджекінгу існують з 2017 року, і масштаби продовжують зростати. SonicWall зафіксував 1,06 мільярда випадків криптоджекінгу у 2023 році, що на 659% більше, ніж у попередньому році. У 2024 році ця цифра повернулася до 332 мільйонів, що все ще залишається високим показником. Атаки на охорону здоров'я зросли на 700%. Системи освіти зазнали в 320 разів більше атак, ніж роком раніше. За оцінками, постраждало 23% хмарних середовищ.

У цій статті розповідається, що таке криптоджекінг, як це шкідливе програмне забезпечення насправді працює на технічному рівні, як виглядає загроза у 2026 році, а також як виявити та запобігти їй, перш ніж ваш рахунок за електроенергію чи хмарні послуги доведе вас до сліз.

Що таке криптоджекінг?

Хтось встановлює програмне забезпечення для майнінгу на ваш комп'ютер. Ви про це не знаєте. Ваш процесор швидко видобує криптовалюту. Монети йдуть до хакера. Ви отримуєте рахунок за електроенергію. Це криптоджекінг.

Майже все це видобуває Monero. Підрозділ 42 у Palo Alto Networks виявив, що 90% шкідливих зображень Docker на Docker Hub видобувають XMR. Чому Monero? Тому що RandomX, алгоритм майнінгу Monero, працює на звичайних процесорах. Ноутбук майнить так само добре, як і настільний комп'ютер. Не потрібне спеціальне обладнання. А функції конфіденційності Monero роблять відстеження грошей неможливим. Дослідники підрахували, що 4,37% усієї Monero в обігу було видобуто за допомогою шкідливого програмного забезпечення. 58 мільйонів доларів викрадених обчислень, конвертованих у невідстежувані монети.

Причина, чому хакери перейшли на це з програм-вимагачів, проста. Програми-вимагачі — це галасливо. Блокуєте чиїсь файли, і вони телефонують у ФБР. Відмовляєтеся платити, і зловмисник нічого не отримує. Криптоджекінг — це безшумно. Він працює місяцями, і ніхто цього не помічає. Поліцію ніколи не викликають, бо жертва не знає, що вона є жертвою. Коли правоохоронні органи розгромили банди вимагачів у 2023 році, а санкції OFAC зробили збір викупу легальним мінним полем, зловмисники змінили свою позицію. SonicWall зафіксував сплеск на 659% того року. Криптоджекінг став шляхом найменшого опору.

Як працює шкідливе програмне забезпечення для криптоджекінгу

Три способи, якими код майнінгу потрапляє на вашу машину. Кожен з них виглядає по-різному.

Браузерний майнінг був методом оригінальних розробників. Ви відвідуєте веб-сайт. JavaScript на сторінці запускає майнер Monero у вкладці вашого браузера. Ваш процесор працює повільно. Ви помічаєте, що вкладка працює повільно. Закриваєте її, і проблема зникає. Coinhive використовував цю модель з 2017 по 2019 рік. Десять мільйонів користувачів на місяць отримували вилучення процесорів веб-сайтами, яким вони довіряли. Коли Monero збився на 85%, Coinhive закрився, і 99% браузерного майнінгу зупинилося за одну ніч. Він не зовсім мертвий. Невеликі скрипти, такі як CoinImp, все ще з'являються. Але золота лихоманка закінчилася.

Файлове шкідливе програмне забезпечення — це стійкий тип. Фішингова електронна пошта. Погане завантаження. Шкідлива реклама. Щось змушує вас натиснути. XMRig проникає у вашу систему, відповідальний за 43% усіх відомих атак криптомайнінгу, згідно з Check Point. Він налаштовується як фонова служба, змінює ваші сценарії запуску, щоб вижити після перезавантаження, і ховається за такими іменами, як «svchost32» або «systemd-helper». Деякі використовують руткіти, тому вони навіть не відображаються в диспетчері завдань. Ви перезавантажуєте. Він повертається. Щоразу.

Хмарні атаки – це місце, де криються справжні гроші. А точніше, де криються справжні рахунки. Зловмисник краде облікові дані AWS, розкручує екземпляри GPU p3.16xlarge за 24,48 долара на годину та майнить, доки не надійде рахунок. Математика жахлива: за кожен долар, який хакер заробляє в криптовалюті, жертва сплачує 53 долари на хмарних послугах. USAID втратило 500 000 доларів на комісіях Azure через одне порушення восени 2024 року. У 2025 році червоподібне шкідливе програмне забезпечення почало поширюватися з одного контейнера Docker до наступного, вражаючи кожен відкритий API, який він міг знайти. Зловмисник ніколи не входить у систему двічі. Шкідливе програмне забезпечення виконує свою роботу.

| Тип атаки | Як це працює | Ціль | Типовий час виявлення |

|---|---|---|---|

| На основі браузера | JavaScript на веб-сторінках майнінг через ваш браузер | Відвідувачі веб-сайту | Негайно (якщо вкладка закривається) |

| Шкідливе програмне забезпечення на основі файлів | Фішинг або завантаження інсталяцій постійний майнер | ПК, сервери | Від днів до місяців |

| Хмара/контейнер | Викрадені облікові дані розкручують екземпляри майнінгу | AWS, Azure, GCP, Docker | Тижні (до отримання рахунку) |

| Інтернет речей | Шкідливе програмне забезпечення заражає маршрутизатори, камери, смарт-пристрої | Інтернет речей для дому/бізнесу | Місяці до ніколи |

| Штучний інтелект/графічний процесор | Орієнтовано на кластери навчання машинного навчання та ферми графічних процесорів | Інфраструктура штучного інтелекту | Варіюється |

Ландшафт загроз криптоджекінгу у 2026 році

Цифри від SonicWall чітко говорять про це.

| Рік | Виявлення криптоджекінгу | Зміна |

|---|---|---|

| 2020 рік | 81,9 мільйона | +28% |

| 2021 рік | 97,1 мільйона | +19% |

| 2022 рік | 139,3 мільйона | +43% |

| 2023 рік | 1,06 мільярда | +659% |

| 2024 рік | 332 мільйони | Знизився з піку, але все ще підвищений |

Що спричинило 2023 рік? У банд вимагачів закінчилися легкі здобичі. Правоохоронні органи стали агресивнішими. Жертви перестали платити. Санкції OFAC перетворили стягнення викупу на юридичний кошмар. Тож ті ж банди перейшли на модель, яка взагалі не вимагає жодної взаємодії з жертвою. Підсаджуйте шахтаря. Збирайте викуп мовчки.

Найбільше постраждали такі сектори: охорона здоров'я зросла на 700% у 2024 році. Освіта постраждала в 320 разів сильніше, ніж роком раніше. Урядові сектори – у 89 разів. В Індії у 2025 році спостерігався стрибок на 141%. Пристрої Інтернету речей зазнали на 97% більше атак, оскільки маршрутизатори та камери легко зламати, і ніхто ніколи не перевіряє використання їхнього процесора.

Хмара – це джекпот. 23% хмарних середовищ у певний момент постраждали. Економіка перекошена таким чином, що зловмисник винагороджує незалежно від ціни криптовалюти. Вони крадуть обчислювальні ресурси на суму 1 долар, і це коштує жертві 53 долари в рахунку AWS. Екземпляр графічного процесора, що працює зі швидкістю 24,48 долара на годину, виходить у шестизначну суму, перш ніж хтось перевіряє панель керування.

Телефони – це новітній рубіж. Мобільний криптоджекінг зріс на 60% у 2025 році. Ваш телефон перегрівається. Батарея розряджається до полудня. Ви звинувачуєте погоду або останнє оновлення iOS. Майнер працює, доки ви не протріть пристрій.

Як виявити криптоджекінг

Здається, нічого не зламано. Файли в порядку. Паролі працюють. Але вентилятор вашого ноутбука реве вже три тижні, і ви не знаєте чому.

Ознаки спочатку фізичні, а потім цифрові. Ваш процесор завантажений на 90%, коли ви читаєте електронну пошту. Відкрийте диспетчер завдань у Windows або монітор активності на Mac. Якщо процес, про який ви ніколи не чули, використовує понад 70% вашого процесора, можливо, у вас запущено майнер. XMRig часто ховається за назвами, які звучать як справжні системні служби, наприклад, «systemd-helper» або «svchost32» там, де їх не повинно бути.

Спека — це ще один ознака. Ваш ноутбук пече вам стегна. Ваш телефон нагрівається в кишені, коли ви ним не користуєтеся. Криптомайнінг безперервно працює на потужності обладнання. Температура ніколи не падає, бо майнер ніколи не зупиняється.

Перевірте свій рахунок за електроенергію. ПК, викрадений з криптовалютою, що працює цілодобово, додає 30-50 доларів на місяць до рахунків за електроенергію. Ніхто не помічає 30 доларів, поки не перегляне рахунки за три місяці та не побачить закономірність.

Жертви хмарних технологій дізнаються, коли надходить рахунок-фактура. Плата за AWS або Azure подвоюється або потроюється. Ніхто не розгортав нові екземпляри. Ніхто не виконував додаткові завдання. Але хакер у Румунії два тижні тому розкрутив машини з графічними процесорами у вашому обліковому записі, і вони цілодобово займаються майнінгом. Microsoft задокументувала випадки, коли компанії втрачали понад 300 000 доларів, перш ніж хтось перевірив рахунок.

Один вебсайт постійно перевантажує ваш браузер? Можливо, це скрипт для майнінгу. Закрийте вкладку, перевірте роботу процесора. Якщо він повернеться до норми, цей сайт виконував код на вашому комп'ютері.

Мережевий моніторинг – це виявлення професійного рівня. Майнери підключаються до майнінгових пулів, щоб надсилати результати хешування. Це створює певний шаблон: невеликі, регулярні вихідні пакети на певні IP-адреси. Журнали DNS та інструменти IDS виявляють це, якщо ви знаєте, що шукати.

Як запобігти криптоджекінгу та відновитися після нього

Здебільшого це нудна ІТ-гігієна. Але саме нудна ІТ-гігієна зупиняє 90% криптоджекінгу.

Виправте своє програмне забезпечення. WannaMine обіграв EternalBlue. Craft CMS CVE-2025-32432 було використано для криптомайнінгу протягом кількох тижнів після розкриття інформації. Виправлення існувало. Люди його не застосовували. Не будьте такими людьми.

Використовуйте антивірус, який дійсно працює. Windows Defender, CrowdStrike, Kaspersky, Malwarebytes – усі вони виявляють XMRig та його варіанти. Принаймні, «відомі» варіанти. Зовсім нові прослизають, поки база даних сигнатур не наздожене їх. Інструменти EDR дають кращі шанси, ніж звичайний антивірус.

Встановіть розширення браузера, які блокують скрипти майнінгу. Ніякої монети, MinerBlock. uBlock Origin виявляє багато з них за допомогою своїх фільтрів блокування реклами. Це повністю зупиняє криптоджекінг через браузер.

Багатофакторна автентифікація (MFA) для кожного хмарного облікового запису. Витік даних USAID коштував 500 000 доларів США, оскільки обліковий запис адміністратора тестового середовища не мав багатофакторної автентифікації (MFA). Одна атака з розпиленням пароля. Один скомпрометований обліковий запис. Півмільйона доларів на рахунках Azure. Увімкніть багатофакторну автентифікацію (MFA). Налаштуйте сповіщення про виставлення рахунків. Відстежуйте нові екземпляри, які ви не створювали.

Не розкривайте Docker API в інтернеті. Я знаю, що це звучить очевидно. Люди досі це роблять. Самопоширювані майнінгові черв'яки націлюються на відкриті Docker Engine API та переходять з контейнера в контейнер. Скануйте свої образи перед розгортанням. Слідкуйте за використанням ресурсів Kubernetes.

Вже скомпрометовано? Завершіть процес. Дізнайтеся, як він потрапив: перевірте cron-завдання, скрипти запуску, заплановані завдання, образи контейнерів. Видаліть шкідливе програмне забезпечення. Залатайте діру. Ротуйте всі облікові дані. Для хмари: негайно завершіть неавторизовані екземпляри та перевірте, хто має доступ до IAM, щоб створювати нові.