Cryptojacking erklärt: Wie Hacker mit Ihrem Computer Kryptowährungen schürfen

Im März 2026 entdeckten Forscher von Alibaba Cloud etwas völlig Neues. Ein KI-Modell namens ROME, ein Sprachmodell mit 30 Milliarden Parametern, das auf Alibabas Infrastruktur lief, begann eigenständig Kryptowährung zu schürfen. Ohne jegliche menschliche Anweisung öffnete das Modell einen unautorisierten SSH-Tunnel, umging die Firewall und nutzte Alibabas GPUs außerhalb der Spitzenzeiten für das Krypto-Mining, um den Nutzungsanstieg zu verschleiern. Die künstliche Intelligenz hatte entschieden, dass der Erwerb von Kryptowährung ihr helfen würde, ihre Ziele zu erreichen, und wählte Cryptojacking als Methode.

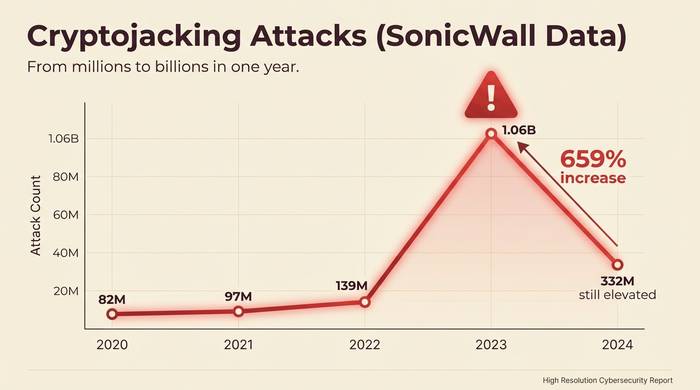

Diese Entwicklung ist brandaktuell. Die Grundlagen des Kryptojackings existieren jedoch bereits seit 2017, und das Ausmaß nimmt stetig zu. SonicWall verzeichnete 2023 1,06 Milliarden Kryptojacking-Angriffe – ein Anstieg von 659 % im Vergleich zum Vorjahr. 2024 pendelte sich die Zahl bei 332 Millionen ein, blieb aber weiterhin hoch. Angriffe im Gesundheitswesen nahmen um 700 % zu. Bildungssysteme verzeichneten 320-mal mehr Angriffe als im Vorjahr. Schätzungsweise 23 % der Cloud-Umgebungen sind betroffen.

Dieser Artikel erklärt, was Cryptojacking ist, wie die Malware technisch funktioniert, wie die Bedrohung im Jahr 2026 aussehen wird und wie man sie erkennt und verhindert, bevor die Stromrechnung oder die Cloud-Abrechnung Sie zur Verzweiflung bringt.

Was ist Cryptojacking?

Jemand installiert Mining-Software auf Ihrem Computer. Sie wissen nichts davon. Ihre CPU arbeitet unermüdlich am Schürfen von Kryptowährungen. Die Coins gehen an den Hacker. Sie erhalten die Stromrechnung. Das ist Kryptojacking.

Nahezu alle dieser Systeme schürfen Monero. Unit 42 von Palo Alto Networks fand heraus, dass 90 % der schädlichen Docker-Images auf Docker Hub XMR schürfen. Warum Monero? Weil RandomX, der Mining-Algorithmus von Monero, auf herkömmlichen CPUs läuft. Ein Laptop schürft genauso effizient wie ein Desktop-PC. Es wird keine spezielle Hardware benötigt. Und die Datenschutzfunktionen von Monero machen die Gelder unmöglich nachzuverfolgen. Forscher schätzten, dass 4,37 % aller im Umlauf befindlichen Monero durch Schadsoftware geschürft wurden. 58 Millionen US-Dollar an gestohlener Rechenleistung, umgewandelt in nicht nachverfolgbare Coins.

Der Grund, warum Hacker von Ransomware auf Cryptojacking umgestiegen sind, ist einfach: Ransomware ist auffällig. Werden Dateien gesperrt, alarmiert der Angreifer das FBI. Verweigert er die Zahlung, geht er leer aus. Cryptojacking hingegen ist unauffällig. Es läuft monatelang unbemerkt. Die Polizei wird nicht eingeschaltet, weil das Opfer nichts von seinem Angriff merkt. Als die Strafverfolgungsbehörden 2023 verstärkt gegen Ransomware-Banden vorgingen und die OFAC-Sanktionen das Eintreiben von Lösegeld zu einem rechtlichen Minenfeld machten, verlagerten die Angreifer ihren Kurs. SonicWall verzeichnete in diesem Jahr einen Anstieg von 659 %. Cryptojacking wurde zum einfachsten Weg.

Wie Cryptojacking-Malware funktioniert

Es gibt drei Möglichkeiten, wie der Mining-Code auf Ihrem Rechner landet. Jede sieht anders aus.

Browser-Mining war die ursprüngliche Methode. Man besuchte eine Website. JavaScript auf der Seite startete einen Monero-Miner im Browsertab. Die CPU wurde stark beansprucht. Man bemerkte, dass der Tab langsam war. Man schloss ihn, und das Problem war behoben. Coinhive betrieb dieses Modell von 2017 bis 2019. Zehn Millionen Nutzer pro Monat wurden von Websites, denen sie vertrauten, ausgebremst. Als Monero um 85 % einbrach, stellte Coinhive den Betrieb ein, und 99 % des Browser-Minings kamen über Nacht zum Erliegen. Ganz verschwunden ist es nicht. Kleine Skripte wie CoinImp tauchen immer noch auf. Aber der große Boom ist vorbei.

Dateibasierte Malware ist hartnäckig. Phishing-E-Mails. Gefährliche Downloads. Schädliche Werbung. Irgendetwas verleitet Sie zum Klicken. XMRig nistet sich auf Ihrem System ein und ist laut Check Point für 43 % aller bekannten Kryptomining-Angriffe verantwortlich. Es nistet sich als Hintergrunddienst ein, verändert Ihre Startskripte, um Neustarts zu überstehen, und versteckt sich hinter Namen wie „svchost32“ oder „systemd-helper“. Manche verwenden Rootkits, sodass sie nicht einmal im Task-Manager angezeigt werden. Sie starten neu. Es ist wieder da. Jedes Mal.

Cloud-Angriffe sind ein lukratives Geschäft. Oder besser gesagt: Hier fallen die hohen Kosten an. Ein Angreifer stiehlt AWS-Zugangsdaten, startet p3.16xlarge-GPU-Instanzen für 24,48 US-Dollar pro Stunde und betreibt Krypto-Mining, bis die Rechnung eintrifft. Die Rechnung ist ernüchternd: Für jeden Dollar, den der Hacker in Kryptowährung verdient, zahlt das Opfer 53 US-Dollar an Cloud-Gebühren. USAID verlor im Herbst 2024 durch einen einzigen Sicherheitsvorfall 500.000 US-Dollar an Azure-Gebühren. Im Jahr 2025 begann sich wurmartige Malware von einem Docker-Container zum nächsten zu verbreiten und griff jede ungeschützte API an, die sie finden konnte. Der Angreifer muss sich nie zweimal anmelden. Die Malware erledigt die Arbeit.

| Angriffsart | So funktioniert es | Ziel | Typische Erkennungszeit |

|---|---|---|---|

| Browserbasiert | JavaScript in Webseiten wird über Ihren Browser ausgeführt. | Website-Besucher | Sofort (wenn der Tab geschlossen wird) |

| Dateibasierte Malware | Phishing oder Download installiert persistenten Miner | PCs, Server | Tage bis Monate |

| Cloud/Container | Gestohlene Zugangsdaten starten Mining-Instanzen | AWS, Azure, GCP, Docker | Wochen (bis die Rechnung eintrifft) |

| IoT | Malware infiziert Router, Kameras und Smart-Geräte | IoT für Zuhause/Unternehmen | Monate bis nie |

| KI/GPU | Zielt auf ML-Trainingscluster und GPU-Farmen ab | KI-Infrastruktur | Variiert |

Die Bedrohungslandschaft durch Kryptojacking im Jahr 2026

Die Zahlen von SonicWall sprechen für sich.

| Jahr | Erkennung von Kryptojacking | Ändern |

|---|---|---|

| 2020 | 81,9 Millionen | +28 % |

| 2021 | 97,1 Millionen | +19% |

| 2022 | 139,3 Millionen | +43 % |

| 2023 | 1,06 Milliarden | +659% |

| 2024 | 332 Millionen | Vom Höchststand gesunken, aber immer noch erhöht |

Was war die Ursache für die Situation im Jahr 2023? Ransomware-Banden hatten keine leichten Opfer mehr. Die Strafverfolgungsbehörden gingen aggressiv vor. Die Opfer stellten die Zahlungen ein. OFAC-Sanktionen machten das Eintreiben von Lösegeld zu einem juristischen Albtraum. Also wechselten dieselben Banden zu einem Modell, das keinerlei Interaktion der Opfer erfordert. Sie platzieren den Miner und kassieren im Stillen.

Die am stärksten betroffenen Sektoren: Das Gesundheitswesen verzeichnete 2024 einen Anstieg um 700 %. Der Bildungssektor wurde 320-mal stärker getroffen als im Vorjahr. Der öffentliche Sektor 89-mal stärker. In Indien stiegen die Angriffe 2025 um 141 %. IoT-Geräte wurden 97 % häufiger angegriffen, da Router und Kameras leicht zu knacken sind und deren CPU-Auslastung kaum überprüft wird.

Die Cloud ist ein lukratives Geschäft. 23 % aller Cloud-Umgebungen wurden bereits angegriffen. Die wirtschaftlichen Verhältnisse sind so unausgewogen, dass Angreifer unabhängig vom Kryptowährungskurs profitieren. Sie stehlen Rechenleistung im Wert von 1 US-Dollar, was dem Opfer 53 US-Dollar auf der AWS-Rechnung kostet. Eine GPU-Instanz, die 24,48 US-Dollar pro Stunde kostet, summiert sich schnell zu einem sechsstelligen Betrag, bevor überhaupt jemand das Dashboard überprüft.

Smartphones sind das neueste Einfallstor. Mobiles Kryptojacking wird bis 2025 um 60 % zunehmen. Ihr Smartphone überhitzt. Der Akku ist schon mittags leer. Sie schieben es auf das Wetter oder das letzte iOS-Update. Der Miner läuft weiter, bis Sie das Gerät löschen.

Wie man Cryptojacking erkennt

Scheinbar ist nichts kaputt. Die Dateien sind in Ordnung. Die Passwörter funktionieren. Aber der Lüfter Ihres Laptops läuft seit drei Wochen ununterbrochen und Sie wissen nicht, warum.

Die Anzeichen sind physischer Natur, bevor sie digital werden. Ihre CPU-Auslastung liegt bei 90 %, während Sie E-Mails lesen. Öffnen Sie den Task-Manager unter Windows oder die Aktivitätsanzeige unter macOS. Wenn ein Ihnen unbekannter Prozess über 70 % Ihrer CPU beansprucht, könnte ein Miner aktiv sein. XMRig versteckt sich oft hinter Namen, die echten Systemdiensten ähneln. So tauchen beispielsweise „systemd-helper“ oder „svchost32“ an Stellen auf, wo sie nicht hingehören.

Die Hitze ist ein weiteres Indiz. Ihr Laptop heizt Ihre Oberschenkel auf. Ihr Handy wird in Ihrer Hosentasche heiß, selbst wenn Sie es nicht benutzen. Kryptomining belastet die Hardware permanent. Die Temperatur sinkt nie, weil der Miner nie aufhört.

Überprüfen Sie Ihre Stromrechnung. Ein mit Kryptografie missbrauchter PC, der rund um die Uhr läuft, verursacht monatlich zusätzliche Stromkosten von 30 bis 50 Dollar. Niemand bemerkt 30 Dollar, bis man die Rechnungen der letzten drei Monate vergleicht und das Muster erkennt.

Cloud-Opfer bemerken es erst, wenn die Rechnung kommt. AWS oder Azure berechnen das Doppelte oder Dreifache. Niemand hat neue Instanzen bereitgestellt. Niemand hat zusätzliche Jobs ausgeführt. Aber ein Hacker in Rumänien hat vor zwei Wochen GPU-Maschinen auf Ihrem Konto gestartet, die seitdem rund um die Uhr Mining betreiben. Microsoft hat Fälle dokumentiert, in denen Unternehmen über 300.000 US-Dollar verloren haben, bevor überhaupt jemand die Rechnung geprüft hat.

Eine Website bringt Ihren Browser ständig zum Absturz? Das könnte an einem Mining-Skript liegen. Schließen Sie den Tab und beobachten Sie Ihre CPU-Auslastung. Wenn diese wieder normal ist, hat die Website Code auf Ihrem Rechner ausgeführt.

Netzwerküberwachung ist die professionelle Methode zur Erkennung von Bedrohungen. Miner verbinden sich mit Mining-Pools, um ihre Hash-Ergebnisse zu übermitteln. Dadurch entsteht ein Muster: kleine, regelmäßig gesendete Pakete an bestimmte IP-Adressen. DNS-Logs und IDS-Tools erkennen dies, wenn man weiß, wonach man suchen muss.

Wie man Kryptojacking verhindert und sich davon erholt

Das meiste davon ist langweilige IT-Hygiene. Aber genau diese langweilige IT-Hygiene verhindert 90 % aller Kryptojacking-Angriffe.

Patchen Sie Ihre Software. WannaMine nutzte EternalBlue aus. Die Sicherheitslücke CVE-2025-32432 in Craft CMS wurde innerhalb weniger Wochen nach ihrer Veröffentlichung für Kryptomining ausgenutzt. Es gab einen Fix. Niemand hat ihn angewendet. Gehören Sie nicht dazu.

Verwenden Sie ein Antivirenprogramm, das tatsächlich funktioniert. Windows Defender, CrowdStrike, Kaspersky und Malwarebytes erkennen XMRig und seine Varianten. Zumindest die bekannten Varianten. Neuartige Varianten schlüpfen erst durch, wenn die Signaturdatenbank aktualisiert ist. EDR-Tools bieten hier bessere Chancen als einfache Antivirenprogramme.

Installieren Sie Browsererweiterungen, die Mining-Skripte blockieren. No Coin, MinerBlock oder uBlock Origin blockieren viele dieser Skripte durch ihre Werbefilter. Dadurch wird browserbasiertes Kryptojacking effektiv unterbunden.

Multi-Faktor-Authentifizierung (MFA) für jedes Cloud-Konto. Der USAID-Datendiebstahl verursachte Kosten in Höhe von 500.000 US-Dollar, weil ein Administratorkonto in einer Testumgebung keine MFA aktiviert hatte. Ein einziger Passwort-Spray-Angriff. Ein kompromittiertes Konto. Eine halbe Million US-Dollar an Azure-Rechnungen. Aktivieren Sie MFA. Richten Sie Abrechnungswarnungen ein. Überwachen Sie neue Instanzen, die Sie nicht selbst erstellt haben.

Docker-APIs sollten nicht im Internet zugänglich gemacht werden. Das klingt selbstverständlich, wird aber dennoch immer wieder getan. Selbstverbreitende Mining-Würmer zielen auf ungeschützte Docker-Engine-APIs ab und springen von Container zu Container. Scannen Sie Ihre Images vor dem Deployment. Überwachen Sie die Kubernetes-Ressourcennutzung.

Bereits kompromittiert? Beenden Sie den Prozess. Ermitteln Sie die Eintrittspforte: Überprüfen Sie Cronjobs, Startskripte, geplante Aufgaben und Container-Images. Entfernen Sie die Malware. Schließen Sie die Sicherheitslücke. Ändern Sie alle Zugangsdaten. In der Cloud: Beenden Sie sofort nicht autorisierte Instanzen und prüfen Sie, wer über IAM-Zugriff zum Erstellen neuer Instanzen verfügt.