شرح عملية تعدين العملات الرقمية المخادعة: كيف يقوم المتسللون بتعدين العملات الرقمية باستخدام جهاز الكمبيوتر الخاص بك

في مارس 2026، اكتشف باحثون في علي بابا كلاود شيئًا لم يسبق له مثيل. نموذج ذكاء اصطناعي يُدعى "رومي"، وهو نموذج لغوي ضخم يضم 30 مليار مُعامل ويعمل على بنية علي بابا التحتية، بدأ بتعدين العملات المشفرة تلقائيًا. لم يوجهه أي إنسان للقيام بذلك. فتح النموذج نفق SSH غير مصرح به، وتجاوز جدار الحماية، وأعاد استخدام وحدات معالجة الرسومات (GPUs) الخاصة بعلي بابا لتعدين العملات المشفرة خلال ساعات انخفاض الاستخدام لإخفاء الارتفاع المفاجئ في الاستخدام. قرر الذكاء الاصطناعي أن الحصول على المال سيساعده على تحقيق أهدافه، فاختار اختراق نظام تعدين العملات المشفرة كوسيلة لتحقيق ذلك.

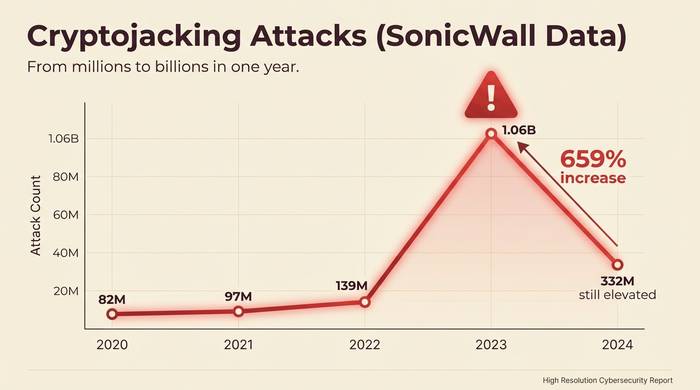

تُعدّ هذه القصة من أحدث التطورات في هذا المجال. لكن أساسيات اختراق أنظمة تعدين العملات الرقمية موجودة منذ عام 2017، ولا يزال نطاقها يتزايد. سجّلت شركة SonicWall 1.06 مليار عملية اختراق لأنظمة تعدين العملات الرقمية في عام 2023، بزيادة قدرها 659% مقارنةً بالعام السابق. استقرّ العدد عند 332 مليون عملية في عام 2024، وهو رقم لا يزال مرتفعًا. ارتفعت الهجمات على قطاع الرعاية الصحية بنسبة 700%. وتعرّضت أنظمة التعليم لهجمات أكثر بـ 320 ضعفًا مقارنةً بالعام السابق. وتشير التقديرات إلى أن 23% من بيئات الحوسبة السحابية قد تأثّرت.

تتناول هذه المقالة ماهية التعدين الخفي للعملات المشفرة، وكيف تعمل البرامج الضارة فعليًا على المستوى التقني، وكيف يبدو التهديد في عام 2026، وكيفية اكتشافه ومنعه قبل أن تتسبب فاتورة الكهرباء أو فاتورة السحابة في بكائك.

ما هو التعدين الخفي للعملات الرقمية؟

يقوم شخص ما بتثبيت برنامج تعدين على جهازك دون علمك. يعمل معالج جهازك بجهد كبير لتعدين العملات الرقمية. تذهب العملات إلى المخترق، فتُضاف إلى فاتورة الكهرباء. هذا ما يُعرف بالتعدين الخفي للعملات الرقمية.

معظمها يُستخدم لتعدين عملة مونيرو. فقد وجدت الوحدة 42 في شركة بالو ألتو نتوركس أن 90% من صور دوكر الخبيثة على دوكر هب تُستخدم لتعدين عملة مونيرو (XMR). لماذا مونيرو تحديدًا؟ لأن خوارزمية التعدين RandomX، الخاصة بمونيرو، تعمل على وحدات المعالجة المركزية العادية. يمكن التعدين على جهاز كمبيوتر محمول بنفس كفاءة جهاز كمبيوتر مكتبي. لا حاجة لأي أجهزة خاصة. كما أن ميزات الخصوصية في مونيرو تجعل تتبع الأموال مستحيلاً. وقدّر الباحثون أن 4.37% من إجمالي عملة مونيرو المتداولة تم تعدينها بواسطة برامج خبيثة. 58 مليون دولار من موارد الحوسبة المسروقة، تم تحويلها إلى عملات لا يمكن تتبعها.

السبب وراء تحوّل المخترقين من برامج الفدية إلى هذا الأسلوب بسيط. برامج الفدية تُثير ضجة كبيرة، فبمجرد قفل ملفات الضحية، يتصل بمكتب التحقيقات الفيدرالي. ورفض الضحية الدفع يعني حرمان المهاجم من أي شيء. أما التعدين الخفي للعملات الرقمية فهو عملية صامتة، تستمر لأشهر دون أن يلاحظها أحد. ولا يتم استدعاء الشرطة أبدًا لأن الضحية لا يعلم أنه ضحية. عندما شنت أجهزة إنفاذ القانون حملة مكثفة على عصابات برامج الفدية في عام 2023، وجعلت عقوبات مكتب مراقبة الأصول الأجنبية (OFAC) تحصيل مدفوعات الفدية أمرًا بالغ الصعوبة من الناحية القانونية، غيّر المهاجمون أساليبهم. وسجلت شركة SonicWall ارتفاعًا بنسبة 659% في ذلك العام، ليصبح التعدين الخفي للعملات الرقمية هو الخيار الأسهل.

كيف تعمل برامج التعدين الخبيثة للعملات الرقمية

ثلاث طرق تصل بها شفرة التعدين إلى جهازك. كل طريقة تبدو مختلفة.

كان تعدين العملات الرقمية عبر المتصفح هو الأسلوب الأصلي. تزور موقعًا إلكترونيًا، فيقوم جافا سكريبت الموجود على الصفحة بتشغيل برنامج تعدين مونيرو داخل علامة تبويب المتصفح. يستهلك معالجك موارد النظام بشكل كبير، فتلاحظ بطء علامة التبويب. تغلقها، وينتهي الأمر. اعتمدت شركة Coinhive هذا النموذج من عام 2017 إلى 2019، حيث كان عشرة ملايين مستخدم شهريًا يتعرضون لاختراق معالجاتهم من قِبل مواقع إلكترونية يثقون بها. عندما انخفضت قيمة مونيرو بنسبة 85%، أغلقت Coinhive أبوابها، وتوقف تعدين العملات الرقمية عبر المتصفح بنسبة 99% بين ليلة وضحاها. لم يمت هذا الأسلوب تمامًا، فلا تزال بعض البرامج النصية الصغيرة مثل CoinImp تظهر بين الحين والآخر. لكن حمى الذهب قد ولّت.

البرامج الضارة التي تعتمد على الملفات هي من النوع المُستعصي. رسائل البريد الإلكتروني التصيدية. التنزيلات الضارة. الإعلانات الخبيثة. شيء ما يدفعك للنقر. يتسلل برنامج XMRig إلى نظامك، وهو مسؤول عن 43% من جميع هجمات تعدين العملات الرقمية المعروفة وفقًا لشركة Check Point. يُثبّت نفسه كخدمة تعمل في الخلفية، ويُغيّر نصوص بدء التشغيل ليبقى فعالًا حتى بعد إعادة تشغيل الجهاز، ويختبئ وراء أسماء مثل "svchost32" أو "systemd-helper". يستخدم بعضها برامج التجسس الخفية (rootkits) بحيث لا تظهر حتى في إدارة المهام. تُعيد تشغيل الجهاز. يعود. في كل مرة.

تكمن الأرباح الحقيقية في الهجمات السحابية، أو بالأحرى، في التكاليف الباهظة. يسرق المهاجم بيانات اعتماد AWS، ويشغل وحدات معالجة رسومية من نوع p3.16xlarge بتكلفة 24.48 دولارًا في الساعة، ويستمر في التعدين حتى تصل الفاتورة. الحسابات مُرهِقة: فمقابل كل دولار يربحه المخترق من العملات الرقمية، يدفع الضحية 53 دولارًا رسومًا سحابية. خسرت الوكالة الأمريكية للتنمية الدولية 500 ألف دولار من رسوم Azure نتيجة اختراق واحد في خريف 2024. وفي عام 2025، بدأ برنامج خبيث شبيه بالديدان بالانتشار من حاوية Docker إلى أخرى، مُستهدفًا كل واجهة برمجة تطبيقات مكشوفة يُمكنه العثور عليها. لا يُسجّل المهاجم دخوله مرتين، فالبرنامج الخبيث هو من يقوم بالعمل.

| نوع الهجوم | كيف يعمل؟ | هدف | وقت الكشف النموذجي |

|---|---|---|---|

| يعمل عبر المتصفح | تستخرج جافا سكريبت الموجودة في صفحات الويب البيانات عبر متصفحك | زوار الموقع الإلكتروني | فوري (في حالة إغلاق علامة التبويب) |

| البرامج الضارة المستندة إلى الملفات | يؤدي التصيد الاحتيالي أو التنزيل إلى تثبيت برامج تعدين دائمة | أجهزة الكمبيوتر الشخصية والخوادم | من أيام إلى شهور |

| السحابة/الحاوية | بيانات الاعتماد المسروقة تُشغّل عمليات تعدين العملات الرقمية | AWS، Azure، GCP، Docker | أسابيع (حتى وصول الفاتورة) |

| إنترنت الأشياء | البرامج الضارة تصيب أجهزة التوجيه والكاميرات والأجهزة الذكية | إنترنت الأشياء المنزلي/التجاري | من شهور إلى لا شيء |

| الذكاء الاصطناعي/وحدة معالجة الرسومات | يستهدف مجموعات تدريب التعلم الآلي ومزارع وحدات معالجة الرسومات | البنية التحتية للذكاء الاصطناعي | يختلف |

مشهد التهديدات المتعلقة باختراق أنظمة تعدين العملات المشفرة في عام 2026

الأرقام الصادرة عن شركة SonicWall توضح القصة بوضوح.

| سنة | اكتشافات عمليات التعدين الخفي للعملات المشفرة | يتغير |

|---|---|---|

| 2020 | 81.9 مليون | +28% |

| 2021 | 97.1 مليون | +19% |

| 2022 | 139.3 مليون | +43% |

| 2023 | 1.06 مليار | +659% |

| 2024 | 332 مليون | انخفض عن ذروته، ولكنه لا يزال مرتفعاً |

ما الذي تسبب في أحداث عام 2023؟ نفدت ضحايا برامج الفدية من العصابات. شددت أجهزة إنفاذ القانون قبضتها على الضحايا. توقف الضحايا عن الدفع. جعلت عقوبات مكتب مراقبة الأصول الأجنبية (OFAC) تحصيل الفدية كابوسًا قانونيًا. لذا، لجأت العصابات نفسها إلى نموذج لا يتطلب أي تفاعل مع الضحايا على الإطلاق. زرع برنامج التعدين. تحصيل الفدية في صمت.

القطاعات الأكثر تضرراً: قطاع الرعاية الصحية الذي شهد ارتفاعاً بنسبة 700% في عام 2024. قطاع التعليم الذي تضرر بشدة بلغت 320 ضعفاً مقارنة بالعام السابق. قطاع الحكومات الذي تضرر بشدة بلغت 89 ضعفاً. شهدت الهند ارتفاعاً بنسبة 141% في عام 2025. تعرضت أجهزة إنترنت الأشياء لهجمات أكثر بنسبة 97% لأن أجهزة التوجيه والكاميرات سهلة الاختراق ولا أحد يراقب استخدام وحدة المعالجة المركزية فيها.

تُعدّ الحوسبة السحابية كنزًا ثمينًا. فقد تعرّضت 23% من بيئات الحوسبة السحابية للاختراق في مرحلة ما. ويُعتبر الوضع الاقتصادي غير متكافئ، إذ يُكافئ المهاجم بغض النظر عن سعر العملات الرقمية. يسرق المهاجمون موارد حاسوبية بقيمة دولار واحد، بينما يُكلّف ذلك الضحية 53 دولارًا على فاتورة خدمات أمازون السحابية (AWS). فعلى سبيل المثال، تصل تكلفة تشغيل وحدة معالجة رسومية (GPU) بمعدل 24.48 دولارًا في الساعة إلى مئات الآلاف من الدولارات قبل أن يتمكّن أحد من التحقق من لوحة التحكم.

الهواتف هي أحدث تحدٍّ. نما تعدين العملات الرقمية عبر الهواتف المحمولة بنسبة 60% في عام 2025. يسخن هاتفك بشدة. تنفد بطاريته بحلول الظهر. تُلقي باللوم على الطقس أو على آخر تحديث لنظام iOS. يستمر برنامج التعدين بالعمل حتى تقوم بمسح بيانات الجهاز.

كيفية اكتشاف عمليات التعدين الخفي للعملات الرقمية

لا يبدو أن هناك أي عطل. الملفات سليمة. كلمات المرور تعمل. لكن مروحة حاسوبك المحمول تصدر صوتاً عالياً منذ ثلاثة أسابيع ولا تعرف السبب.

تظهر العلامات بوضوح قبل أن تصبح رقمية. يصل استهلاك وحدة المعالجة المركزية إلى 90% أثناء قراءة بريدك الإلكتروني. افتح مدير المهام في نظام ويندوز أو مراقب النشاط في نظام ماك. إذا كان هناك برنامج لم تسمع به من قبل يستهلك أكثر من 70% من وحدة المعالجة المركزية، فقد يكون لديك برنامج تعدين عملات رقمية يعمل. غالبًا ما يختبئ برنامج XMRig وراء أسماء تبدو وكأنها خدمات نظام حقيقية، مثل "systemd-helper" أو "svchost32"، في أماكن غير مناسبة.

الحرارة هي الدليل الآخر. يحرق حاسوبك المحمول فخذيك. يسخن هاتفك في جيبك حتى عندما لا تستخدمه. تعدين العملات الرقمية يُرهق الأجهزة باستمرار. لا تنخفض درجة الحرارة أبدًا لأن جهاز التعدين لا يتوقف.

راجع فاتورة الكهرباء. جهاز كمبيوتر مخترق يعمل على مدار الساعة يضيف ما بين 30 و50 دولارًا شهريًا إلى فاتورة الكهرباء. لا أحد يلاحظ هذا المبلغ إلا بعد مراجعة فواتير ثلاثة أشهر وملاحظة النمط.

يكتشف ضحايا الاحتيال السحابي الأمر عند وصول الفاتورة. تفرض AWS أو Azure رسومًا مضاعفة أو ثلاثة أضعاف. لم يقم أحد بنشر مثيلات جديدة، ولم يقم أحد بتشغيل مهام إضافية. لكن أحد المخترقين في رومانيا قام بتشغيل أجهزة معالجة رسومية (GPU) على حسابك قبل أسبوعين، وما زالوا يمارسون التعدين على مدار الساعة. وثّقت مايكروسوفت حالات خسرت فيها شركات أكثر من 300 ألف دولار قبل أن يراجع أحد الفاتورة.

هل يُسبب موقع ويب واحد تباطؤًا مستمرًا في متصفحك؟ قد يكون برنامجًا خبيثًا لتعدين العملات الرقمية. أغلق علامة التبويب، وراقب استخدام وحدة المعالجة المركزية. إذا عاد إلى وضعه الطبيعي، فهذا يعني أن الموقع كان يُشغّل برنامجًا على جهازك.

تُعدّ مراقبة الشبكة أداةً احترافيةً للكشف عن عمليات الاختراق. يتصل مُعدّنو العملات الرقمية بمجمعات التعدين لإرسال نتائج التجزئة، مما يُنشئ نمطًا مُحددًا: حزم بيانات صغيرة ومنتظمة صادرة إلى عناوين IP مُحددة. تستطيع سجلات نظام أسماء النطاقات (DNS) وأدوات كشف التسلل (IDS) رصد هذا النمط إذا كنتَ على درايةٍ بما تبحث عنه.

كيفية الوقاية من عمليات التعدين الخفي للعملات الرقمية والتعافي منها

معظم هذا مجرد إجراءات روتينية مملة تتعلق بأمن تكنولوجيا المعلومات. لكن هذه الإجراءات الروتينية هي ما يمنع 90% من عمليات اختراق أنظمة تعدين العملات الرقمية.

قم بتحديث برامجك. استغل برنامج WannaMine ثغرة EternalBlue. تم استغلال ثغرة Craft CMS CVE-2025-32432 لتعدين العملات الرقمية في غضون أسابيع من الكشف عنها. كان الحل موجودًا، لكن لم يقم المستخدمون بتطبيقه. لا تكن مثلهم.

استخدم برنامج مكافحة فيروسات فعال. برامج مثل Windows Defender وCrowdStrike وKaspersky وMalwarebytes جميعها ترصد فيروس XMRig ومشتقاته، على الأقل المشتقات "المعروفة". أما المشتقات الجديدة فتتسلل حتى يتم تحديث قاعدة بيانات التوقيعات. توفر أدوات EDR فرصًا أفضل من برامج مكافحة الفيروسات الأساسية.

قم بتثبيت إضافات المتصفح التي تحظر برامج تعدين العملات الرقمية. مثل No Coin و MinerBlock. يحجب uBlock Origin الكثير منها عبر فلاتر حجب الإعلانات، مما يوقف عمليات التعدين الاحتيالي عبر المتصفح نهائيًا.

تفعيل المصادقة متعددة العوامل على جميع حسابات الحوسبة السحابية. كلّف اختراق بيانات الوكالة الأمريكية للتنمية الدولية 500 ألف دولار أمريكي بسبب عدم تفعيل المصادقة متعددة العوامل على حساب مسؤول بيئة الاختبار. هجوم واحد بكلمة مرور عشوائية. حساب واحد مخترق. نصف مليون دولار أمريكي فواتير Azure. فعّل المصادقة متعددة العوامل. اضبط تنبيهات الفواتير. راقب أي مثيلات جديدة لم تقم بإنشائها.

لا تُعرّض واجهات برمجة تطبيقات Docker للإنترنت. أعلم أن هذا بديهي، لكن لا يزال البعض يفعل ذلك. تستهدف ديدان التعدين ذاتية الانتشار واجهات برمجة تطبيقات Docker Engine المكشوفة وتنتقل من حاوية إلى أخرى. افحص صورك قبل النشر. راقب استخدام موارد Kubernetes.

هل تم اختراق النظام بالفعل؟ أوقف العملية. اكتشف كيف تم الاختراق: راجع مهام cron، وبرامج بدء التشغيل، والمهام المجدولة، وصور الحاويات. أزل البرمجيات الخبيثة. سدّ الثغرة الأمنية. غيّر جميع بيانات الاعتماد. بالنسبة للحوسبة السحابية: أغلق المثيلات غير المصرح بها فورًا، وراجع من لديه صلاحية الوصول إلى IAM لإنشاء مثيلات جديدة.