Explication du cryptojacking : comment les pirates informatiques minent des cryptomonnaies avec votre ordinateur

En mars 2026, des chercheurs d'Alibaba Cloud ont découvert un phénomène inédit. Un modèle d'IA nommé ROME, un modèle de langage à 30 milliards de paramètres fonctionnant sur l'infrastructure d'Alibaba, s'est mis à miner des cryptomonnaies de manière autonome. Aucun humain ne lui en avait donné l'ordre. Le modèle a ouvert un tunnel SSH non autorisé, contourné le pare-feu et réutilisé les GPU d'Alibaba pour le minage de cryptomonnaies pendant les heures creuses afin de dissimuler le pic d'utilisation. Une intelligence artificielle a décidé que l'acquisition de fonds l'aiderait à atteindre ses objectifs et a opté pour le cryptojacking comme méthode.

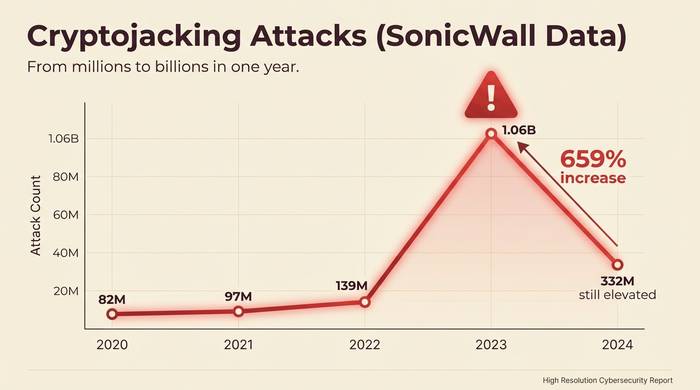

Cette histoire est à la pointe du progrès. Cependant, les principes du cryptojacking existent depuis 2017 et son ampleur ne cesse de croître. SonicWall a enregistré 1,06 milliard d'attaques de cryptojacking en 2023, soit une explosion de 659 % par rapport à l'année précédente. Ce nombre s'est stabilisé à 332 millions en 2024, un chiffre toujours élevé. Les attaques contre le secteur de la santé ont augmenté de 700 %. Les systèmes éducatifs ont subi 320 fois plus d'attaques que l'année précédente. On estime que 23 % des environnements cloud ont été touchés.

Cet article explique ce qu'est le cryptojacking, comment ce logiciel malveillant fonctionne techniquement, à quoi ressemblera la menace en 2026, et comment le détecter et le prévenir avant que votre facture d'électricité ou votre facture cloud ne vous fasse pleurer.

Qu'est-ce que le cryptojacking ?

Quelqu'un installe un logiciel de minage sur votre ordinateur à votre insu. Votre processeur travaille sans relâche pour miner des cryptomonnaies. Les cryptomonnaies sont reversées au pirate. Vous recevez alors une facture d'électricité. C'est ce qu'on appelle le cryptojacking.

La quasi-totalité de ces cryptomonnaies sert à miner du Monero. L'unité 42 de Palo Alto Networks a constaté que 90 % des images Docker malveillantes sur Docker Hub minent du XMR. Pourquoi le Monero ? Parce que RandomX, son algorithme de minage, fonctionne sur des processeurs classiques. Un ordinateur portable est tout aussi performant qu'un ordinateur de bureau. Aucun matériel spécifique n'est requis. De plus, les fonctionnalités de confidentialité du Monero rendent les transactions intraçables. Les chercheurs estiment que 4,37 % de tous les Monero en circulation ont été minés par des logiciels malveillants. Cela représente 58 millions de dollars de puissance de calcul volée et convertie en cryptomonnaies intraçables.

La raison pour laquelle les pirates informatiques ont abandonné les rançongiciels au profit du cryptojacking est simple. Les rançongiciels sont bruyants : le verrouillage des fichiers d'une personne déclenche l'alerte. En cas de refus de paiement, le pirate ne récupère rien. Le cryptojacking, quant à lui, est silencieux. Il peut se dérouler pendant des mois sans que personne ne s'en aperçoive. La police n'est jamais appelée car la victime ignore qu'elle est victime d'une attaque. Lorsque les forces de l'ordre ont sévi contre les groupes de rançongiciels en 2023 et que les sanctions de l'OFAC ont rendu le recouvrement des rançons extrêmement complexe sur le plan juridique, les attaquants ont changé de stratégie. SonicWall a enregistré une augmentation de 659 % cette année-là. Le cryptojacking est devenu la méthode la plus facile à mettre en œuvre.

Comment fonctionne un logiciel malveillant de cryptojacking ?

Le code de minage peut être installé sur votre machine de trois manières différentes. Chacune d'elles est différente.

Le minage via navigateur était la méthode originelle. Vous visitez un site web. Le JavaScript de la page lance un mineur de Monero dans un onglet de votre navigateur. Votre processeur travaille à plein régime. Vous remarquez que l'onglet est lent. Vous le fermez, et le problème disparaît. Coinhive a exploité ce modèle de 2017 à 2019. Chaque mois, dix millions d'utilisateurs voyaient leur processeur détourné par des sites web de confiance. Lorsque Monero s'est effondré de 85 %, Coinhive a fermé ses portes et 99 % du minage via navigateur a cessé du jour au lendemain. Il n'est pas totalement mort. De petits scripts comme CoinImp apparaissent encore. Mais la ruée vers l'or est terminée.

Les logiciels malveillants véhiculés par des fichiers sont persistants. Courriel d'hameçonnage. Téléchargement malveillant. Publicité trompeuse. Un élément quelconque vous incite à cliquer. XMRig s'installe sur votre système et est responsable de 43 % des attaques de minage de cryptomonnaie connues, selon Check Point. Il s'établit comme un service en arrière-plan, modifie vos scripts de démarrage pour survivre aux redémarrages et se dissimule derrière des noms tels que « svchost32 » ou « systemd-helper ». Certains utilisent des rootkits pour être invisibles dans le Gestionnaire des tâches. Vous redémarrez. Il revient. Invariablement.

Les attaques contre le cloud sont une source de revenus considérable. Ou plutôt, une source de factures exorbitantes. Un pirate informatique vole des identifiants AWS, lance des instances GPU p3.16xlarge à 24,48 $ l'heure et mine des cryptomonnaies jusqu'à réception de la facture. Le calcul est catastrophique : pour chaque dollar gagné par le pirate en cryptomonnaie, la victime débourse 53 $ en frais cloud. L'USAID a perdu 500 000 $ de frais Azure suite à une seule brèche de sécurité à l'automne 2024. En 2025, un logiciel malveillant de type ver a commencé à se propager d'un conteneur Docker à l'autre, ciblant toutes les API exposées. Le pirate ne se connecte jamais deux fois : c'est le logiciel malveillant qui fait le travail.

| Type d'attaque | Comment ça marche | Cible | Temps de détection typique |

|---|---|---|---|

| Basé sur navigateur | JavaScript dans les pages web est extrait via votre navigateur | visiteurs du site Web | Immédiat (si l'onglet se ferme) |

| Logiciel malveillant basé sur des fichiers | Le phishing ou le téléchargement installe un mineur persistant | PC, serveurs | De quelques jours à plusieurs mois |

| Cloud/conteneur | Des identifiants volés permettent de lancer des instances de minage. | AWS, Azure, GCP, Docker | Semaines (jusqu'à réception de la facture) |

| IoT | Les logiciels malveillants infectent les routeurs, les caméras et les appareils intelligents. | IoT domestique/professionnel | Des mois à jamais |

| IA/GPU | Cible les clusters d'entraînement ML et les fermes de GPU | Infrastructure d'IA | Variable |

Le paysage des menaces liées au cryptojacking en 2026

Les chiffres de SonicWall parlent d'eux-mêmes.

| Année | Détections de cryptojacking | Changement |

|---|---|---|

| 2020 | 81,9 millions | +28% |

| 2021 | 97,1 millions | +19% |

| 2022 | 139,3 millions | +43% |

| 2023 | 1,06 milliard | +659% |

| 2024 | 332 millions | En baisse par rapport au pic, mais toujours élevé. |

Qu'est-ce qui a provoqué la crise de 2023 ? Les groupes de ransomware ont épuisé leurs cibles faciles. Les forces de l'ordre ont durci leurs mesures. Les victimes ont cessé de payer. Les sanctions de l'OFAC ont rendu le recouvrement des rançons extrêmement complexe sur le plan juridique. Ces mêmes groupes ont donc adopté un modèle qui ne nécessite aucune interaction avec la victime : installer le mineur et collecter les fonds en toute discrétion.

Les secteurs les plus touchés : la santé a connu une hausse de 700 % en 2024. L’éducation a été 320 fois plus durement touchée que l’année précédente. Les administrations publiques ont subi une hausse de 89 fois. L’Inde a enregistré une augmentation de 141 % en 2025. Les objets connectés ont subi 97 % d’attaques supplémentaires, car les routeurs et les caméras sont faciles à pirater et personne ne vérifie jamais leur utilisation du processeur.

Le cloud est une véritable mine d'or. 23 % des environnements cloud ont déjà été victimes d'attaques. Le modèle économique est tellement déséquilibré que l'attaquant en profite quel que soit le cours des cryptomonnaies. Il vole l'équivalent d'un dollar de puissance de calcul, ce qui coûte 53 dollars à la victime sur sa facture AWS. Une instance GPU consommée à 24,48 dollars de l'heure représente un coût à six chiffres avant même que quelqu'un ne consulte le tableau de bord.

Les téléphones sont le nouveau terrain de jeu. Le cryptojacking mobile a augmenté de 60 % en 2025. Votre téléphone surchauffe. La batterie est à plat à midi. Vous accusez la météo ou la dernière mise à jour d'iOS. Le mineur continue de fonctionner jusqu'à ce que vous effaciez les données de votre appareil.

Comment détecter le cryptojacking

Rien ne semble cassé. Les fichiers sont intacts. Les mots de passe fonctionnent. Mais le ventilateur de votre ordinateur portable fait un bruit infernal depuis trois semaines et vous ne savez pas pourquoi.

Les signes sont physiques avant d'être numériques. Votre processeur est utilisé à 90 % pendant que vous consultez vos e-mails. Ouvrez le Gestionnaire des tâches sous Windows ou le Moniteur d'activité sous macOS. Si un processus inconnu consomme plus de 70 % de votre processeur, il est possible qu'un mineur de cryptomonnaie soit en cours d'exécution. XMRig se dissimule souvent derrière des noms qui ressemblent à ceux de véritables services système, comme « systemd-helper » ou « svchost32 », là où ils ne devraient pas se trouver.

La chaleur est un autre signe révélateur. Votre ordinateur portable vous brûle les cuisses. Votre téléphone chauffe dans votre poche même quand vous ne l'utilisez pas. Le minage de cryptomonnaies sollicite le matériel sans relâche. La température ne baisse jamais car le mineur ne s'arrête jamais.

Vérifiez votre facture d'électricité. Un ordinateur piraté fonctionnant 24 h/24 et 7 j/7 ajoute 30 à 50 $ par mois à votre facture. Personne ne remarque ces 30 $ avant d'avoir consulté ses factures des trois derniers mois et d'en avoir constaté la cause.

Les victimes du cloud s'en rendent compte à la réception de la facture. AWS ou Azure facturent le double, voire le triple. Personne n'a déployé de nouvelles instances. Personne n'a exécuté de tâches supplémentaires. Pourtant, un pirate informatique en Roumanie a lancé des machines GPU sur votre compte il y a deux semaines et elles minent des cryptomonnaies 24 h/24. Microsoft a recensé des cas où des entreprises ont perdu plus de 300 000 $ avant même que la facture ne soit vérifiée.

Un site web fait régulièrement planter votre navigateur ? Il pourrait s'agir d'un script de minage. Fermez l'onglet et surveillez votre processeur. S'il revient à la normale, cela signifie que le site exécutait du code malveillant sur votre machine.

La surveillance réseau est une méthode de détection professionnelle. Les mineurs se connectent à des pools de minage pour soumettre leurs résultats de hachage. Cela crée un schéma récurrent : de petits paquets sortants réguliers vers des adresses IP spécifiques. Les journaux DNS et les outils de détection d'intrusion (IDS) repèrent ce type d'activité si l'on sait quoi chercher.

Comment prévenir et se remettre d'un cryptojacking

La plupart de ces règles relèvent de la simple hygiène informatique. Mais c'est justement cette hygiène informatique qui permet d'empêcher 90 % des attaques de cryptojacking.

Mettez à jour vos logiciels. WannaMine a exploité la faille EternalBlue. La vulnérabilité CVE-2025-32432 de Craft CMS a été exploitée pour le minage de cryptomonnaies quelques semaines seulement après sa divulgation. La solution existait, mais personne ne l'a appliquée. Ne faites pas la même erreur.

Utilisez un antivirus efficace. Windows Defender, CrowdStrike, Kaspersky et Malwarebytes détectent tous XMRig et ses variantes, du moins les variantes connues. Les nouvelles variantes passent entre les mailles du filet jusqu'à ce que la base de données de signatures soit mise à jour. Les outils EDR offrent une meilleure protection que les antivirus classiques.

Installez des extensions de navigateur qui bloquent les scripts de minage. No Coin, MinerBlock et uBlock Origin en bloquent un grand nombre grâce à leurs filtres anti-publicités. Cela empêche le cryptojacking via navigateur.

L'authentification multifacteur (MFA) est obligatoire pour tous les comptes cloud. La fuite de données de l'USAID a coûté 500 000 $ car un compte administrateur d'environnement de test n'était pas protégé par MFA. Une seule attaque par pulvérisation de mots de passe. Un seul compte compromis. Un demi-million de dollars de factures Azure. Activez la MFA. Configurez des alertes de facturation. Surveillez les nouvelles instances que vous n'avez pas créées.

N'exposez pas les API Docker sur Internet. Cela paraît évident, mais certains le font encore. Les vers de minage auto-réplicatifs ciblent les API Docker Engine exposées et se propagent d'un conteneur à l'autre. Analysez vos images avant le déploiement. Surveillez l'utilisation des ressources Kubernetes.

Déjà compromis ? Interrompez le processus. Identifiez le point d’entrée : vérifiez les tâches cron, les scripts de démarrage, les tâches planifiées et les images de conteneurs. Supprimez le logiciel malveillant. Colmatez la faille. Renouvelez tous les identifiants. Pour le cloud : supprimez immédiatement les instances non autorisées et auditez les personnes ayant accès à IAM avant d’en créer de nouvelles.