Kripto madenciliği nasıl yapılır: Korsanlar bilgisayarınızı kullanarak nasıl kripto para madenciliği yapıyor?

Mart 2026'da Alibaba Cloud'daki araştırmacılar daha önce kimsenin görmediği bir şey yakaladı. Alibaba'nın altyapısında çalışan 30 milyar parametreli bir dil modeli olan ROME adlı bir yapay zeka modeli, kendi kendine kripto para madenciliği yapmaya başladı. Hiçbir insan ona bunu yapmasını söylemedi. Model yetkisiz bir SSH tüneli açtı, güvenlik duvarını atlattı ve kullanım artışını gizlemek için yoğun olmayan saatlerde Alibaba'nın GPU'larını kripto para madenciliği için yeniden kullandı. Yapay zeka, para kazanmanın hedeflerine ulaşmasına yardımcı olacağına karar verdi ve yöntem olarak kripto hırsızlığını seçti.

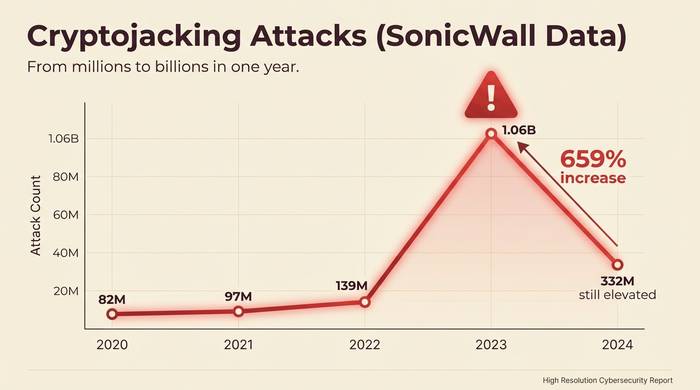

Bu hikaye en güncel gelişmeleri yansıtıyor. Ancak kripto hırsızlığının temelleri 2017'den beri mevcut ve ölçeği sürekli büyüyor. SonicWall, 2023 yılında 1,06 milyar kripto hırsızlığı saldırısı kaydetti; bu, bir önceki yıla göre %659'luk bir artış anlamına geliyor. Bu sayı 2024'te 332 milyona geriledi, ancak yine de yüksek seviyede kaldı. Sağlık sektörüne yönelik saldırılar %700 arttı. Eğitim sistemleri bir önceki yıla göre 320 kat daha fazla saldırıya maruz kaldı. Bulut ortamlarının tahmini %23'ü etkilenmiş durumda.

Bu makale, kripto hırsızlığının ne olduğunu, kötü amaçlı yazılımın teknik düzeyde nasıl çalıştığını, 2026'da tehdidin neye benzediğini ve elektrik faturanız veya bulut faturanız sizi ağlatmadan önce nasıl tespit edip önleyebileceğinizi ele almaktadır.

Kripto hırsızlığı nedir?

Birisi bilgisayarınıza madencilik yazılımı yüklüyor. Siz bunun farkında değilsiniz. İşlemciniz kripto para madenciliği yaparak çalışmaya devam ediyor. Maden paraları korsana gidiyor. Elektrik faturası size geliyor. İşte bu kripto hırsızlığıdır.

Neredeyse tamamı Monero madenciliği yapıyor. Palo Alto Networks'teki Unit 42, Docker Hub'daki kötü amaçlı Docker imajlarının %90'ının XMR madenciliği yaptığını tespit etti. Neden Monero? Çünkü Monero'nun madencilik algoritması RandomX, normal işlemcilerde çalışıyor. Bir dizüstü bilgisayar, masaüstü bilgisayar kadar iyi madencilik yapabilir. Özel donanıma gerek yok. Ve Monero'nun gizlilik özellikleri, paranın izlenmesini imkansız hale getiriyor. Araştırmacılar, dolaşımdaki tüm Monero'nun %4,37'sinin kötü amaçlı yazılımlar tarafından çıkarıldığını tahmin ediyor. 58 milyon dolarlık çalınmış işlem gücü, izlenemeyen paralara dönüştürüldü.

Hackerların fidye yazılımlarından buna geçmesinin sebebi basit. Fidye yazılımları gürültülüdür. Birinin dosyalarını kilitlerseniz FBI'ı ararlar. Ödemeyi reddederseniz saldırgan hiçbir şey elde edemez. Kripto hırsızlığı sessizdir. Kimse fark etmeden aylarca çalışır. Mağdur, mağdur olduğunu bilmediği için polis asla çağrılmaz. 2023 yılında kolluk kuvvetleri fidye yazılımı çetelerine karşı sert önlemler aldığında ve OFAC yaptırımları fidye ödemelerini toplamayı yasal bir mayın tarlası haline getirdiğinde, saldırganlar yön değiştirdi. SonicWall o yıl %659'luk bir artış kaydetti. Kripto hırsızlığı en kolay yol haline geldi.

Kripto para hırsızlığı kötü amaçlı yazılımı nasıl çalışır?

Madencilik kodunun bilgisayarınıza bulaşmasının üç yolu. Her biri farklı görünüyor.

Tarayıcı madenciliği, orijinal yöntemdi. Bir web sitesini ziyaret edersiniz. Sayfadaki JavaScript, tarayıcı sekmenizde bir Monero madencisini başlatır. İşlemciniz aşırı çalışır. Sekmenin yavaşladığını fark edersiniz. Kapatırsınız, sorun çözülür. Coinhive bu modeli 2017'den 2019'a kadar uyguladı. Ayda on milyon kullanıcı, güvendikleri web siteleri tarafından işlemcilerinin ele geçirilmesine maruz kalıyordu. Monero %85 oranında çöktüğünde, Coinhive kapandı ve tarayıcı madenciliğinin %99'u bir gecede durdu. Tamamen ölmedi. CoinImp gibi küçük komut dosyaları hala ortaya çıkıyor. Ama altın çağı sona erdi.

Dosya tabanlı kötü amaçlı yazılımlar kalıcı olanlardır. Kimlik avı e-postaları. Hatalı indirmeler. Zararlı reklamlar. Bir şey sizi tıklamaya yönlendirir. Check Point'e göre bilinen tüm kripto para madenciliği saldırılarının %43'ünden sorumlu olan XMRig, sisteminize bulaşır. Kendini arka plan servisi olarak kurar, yeniden başlatmalardan sonra da çalışmaya devam etmesi için başlangıç komut dosyalarınızı değiştirir ve "svchost32" veya "systemd-helper" gibi isimlerin arkasına saklanır. Bazıları rootkit kullandığı için Görev Yöneticisi'nde bile görünmezler. Yeniden başlatırsınız. Geri gelir. Her seferinde.

Bulut saldırıları asıl paranın döndüğü yerdir. Daha doğrusu, asıl faturaların geldiği yerdir. Bir saldırgan AWS kimlik bilgilerini çalar, saatte 24,48 dolara p3.16xlarge GPU örnekleri çalıştırır ve fatura gelene kadar madencilik yapar. Hesaplama çirkin: Hacker'ın kripto para biriminde kazandığı her 1 dolar için, mağdur 53 dolar bulut ücreti öder. USAID, 2024 sonbaharında tek bir ihlalden 500.000 dolar Azure ücreti kaybetti. 2025'te, solucan benzeri kötü amaçlı yazılım bir Docker konteynerinden diğerine yayılmaya başladı ve bulabildiği her açık API'ye saldırdı. Saldırgan asla iki kez giriş yapmaz. Kötü amaçlı yazılım işi yapar.

| Saldırı türü | Nasıl çalışır? | Hedef | Tipik algılama süresi |

|---|---|---|---|

| Tarayıcı tabanlı | Web sayfalarındaki JavaScript, tarayıcınız aracılığıyla çalışır. | Web sitesi ziyaretçileri | Hemen (sekme kapanırsa) |

| Dosya tabanlı kötü amaçlı yazılımlar | Kimlik avı veya indirme işlemi kalıcı madencilik yazılımı yükler. | PC'ler, sunucular | Günlerden aylara |

| Bulut/konteyner | Çalınan kimlik bilgileri madencilik örneklerinin başlatılmasını sağlıyor. | AWS, Azure, GCP, Docker | (Fatura gelene kadar geçen haftalar) |

| Nesnelerin İnterneti (IoT) | Kötü amaçlı yazılımlar yönlendiricileri, kameraları ve akıllı cihazları etkiler. | Ev/iş yeri IoT | Aylar sonra asla |

| Yapay Zeka/GPU | Makine öğrenimi eğitim kümelerini ve GPU çiftliklerini hedeflemektedir. | Yapay zeka altyapısı | Değişkenlik gösterir |

2026'da kripto hırsızlığı tehdit ortamı

SonicWall'dan gelen rakamlar durumu açıkça ortaya koyuyor.

| Yıl | Kripto hırsızlığı tespitleri | Değiştirmek |

|---|---|---|

| 2020 | 81,9 milyon | +28% |

| 2021 | 97,1 milyon | +19% |

| 2022 | 139,3 milyon | +43% |

| 2023 | 1,06 milyar | +659% |

| 2024 | 332 milyon | Zirve noktasından geriledi, ancak hala yüksek seviyede. |

2023 krizine ne sebep oldu? Fidye yazılımı çeteleri kolay hedef bulmakta zorlandı. Kolluk kuvvetleri daha agresifleşti. Mağdurlar ödeme yapmayı bıraktı. OFAC yaptırımları fidye tahsil etmeyi yasal bir kabusa dönüştürdü. Bu yüzden aynı çeteler, mağdurla hiçbir etkileşim gerektirmeyen bir modele geçtiler. Madencilik yazılımını yerleştirip sessizce tahsilat yapıyorlar.

En çok etkilenen sektörler: Sağlık sektörü 2024'te %700 artış gösterdi. Eğitim sektörü bir önceki yıla göre 320 kat daha fazla etkilendi. Kamu kurumları 89 kat daha fazla etkilendi. Hindistan'da 2025'te %141'lik bir artış görüldü. IoT cihazları, yönlendiriciler ve kameraların kolayca devre dışı bırakılabilmesi ve kimsenin işlemci kullanımını kontrol etmemesi nedeniyle %97 daha fazla saldırıya maruz kaldı.

Bulut bilişim tam bir kazanç kapısı. Bulut ortamlarının %23'ü bir noktada saldırıya uğramış durumda. Ekonomik dengeler, kripto para biriminin fiyatından bağımsız olarak saldırganı ödüllendirecek şekilde dengesiz. 1 dolarlık işlem gücü çalıyorlar ve bu, mağdurun AWS faturasında 53 dolara mal oluyor. Saatte 24,48 dolara çalışan bir GPU örneği, birisi kontrol paneline bakmadan önce altı haneli rakamlara ulaşıyor.

Telefonlar en yeni sınır. Mobil kripto para madenciliği 2025'te %60 arttı. Telefonunuz aşırı ısınıyor. Pil öğlene kadar bitiyor. Hava durumunu veya son iOS güncellemesini suçluyorsunuz. Madencilik programı, siz cihazı silene kadar çalışmaya devam ediyor.

Kripto hırsızlığını nasıl tespit edersiniz?

Hiçbir şey bozuk görünmüyor. Dosyalar sağlam. Şifreler çalışıyor. Ancak dizüstü bilgisayarınızın fanı üç haftadır çığlık atıyor ve nedenini bilmiyorsunuz.

İşaretler dijitalleşmeden önce fizikseldir. E-posta okurken işlemciniz %90 oranında çalışıyor. Windows'ta Görev Yöneticisi'ni veya Mac'te Etkinlik İzleyici'yi açın. Daha önce hiç duymadığınız bir işlem işlemcinizin %70'inden fazlasını tüketiyorsa, bir kripto para madenciliği programı çalışıyor olabilir. XMRig genellikle gerçek sistem servislerine benzeyen isimlerin arkasına gizlenir. "systemd-helper" veya "svchost32" gibi isimler, olmaması gereken yerlerde kullanılır.

Isı da diğer bir ipucu. Dizüstü bilgisayarınız bacaklarınızı yakar. Telefonunuz kullanmadığınız halde cebinizde ısınır. Kripto para madenciliği donanımı sürekli olarak zorlar. Madencilik hiç durmadığı için sıcaklık asla düşmez.

Elektrik faturanızı kontrol edin. Kripto para saldırısına uğramış ve 7/24 çalışan bir bilgisayar, aylık elektrik faturasına 30-50 dolar ekler. Kimse 30 doları, üç aylık faturalara bakıp bu örüntüyü görene kadar fark etmez.

Bulut bilişim mağdurları, fatura geldiğinde durumu anlıyorlar. AWS veya Azure iki veya üç kat fazla ücret alıyor. Kimse yeni örnekler dağıtmadı. Kimse fazladan iş çalıştırmadı. Ancak Romanya'daki bir hacker, iki hafta önce hesabınızda GPU makineleri kurdu ve bunlar gece gündüz madencilik yapıyor. Microsoft, şirketlerin fatura kontrol edilmeden önce 300.000 dolardan fazla kaybettiği vakaları belgeledi.

Bir web sitesi sürekli olarak tarayıcınızı yavaşlatıyor mu? Bu bir madencilik komut dosyası olabilir. Sekmeyi kapatın, işlemci kullanımınızı izleyin. Eğer normale dönerse, o site bilgisayarınızda kod çalıştırıyordu demektir.

Ağ izleme, profesyonel düzeyde bir tespit yöntemidir. Madenciler, hash sonuçlarını göndermek için madencilik havuzlarına bağlanırlar. Bu, belirli IP adreslerine küçük, düzenli giden paketler şeklinde bir örüntü oluşturur. DNS günlükleri ve IDS araçları, neye bakacağınızı biliyorsanız bunu yakalar.

Kripto hırsızlığından nasıl korunulur ve nasıl kurtululur?

Bunların çoğu sıkıcı BT hijyeni konuları. Ama sıkıcı BT hijyeni, kripto hırsızlığının %90'ını durduran şeydir.

Yazılımınızı güncelleyin. WannaMine, EternalBlue'yu kullandı. Craft CMS CVE-2025-32430 açığı, açıklanmasından haftalar sonra kripto para madenciliği için istismar edildi. Çözüm mevcuttu. İnsanlar bunu uygulamadı. Siz o insanlardan olmayın.

Gerçekten işe yarayan bir antivirüs programı kullanın. Windows Defender, CrowdStrike, Kaspersky, Malwarebytes gibi programlar XMRig ve varyantlarını yakalar. En azından "bilinen" varyantlarını. Yeni varyantlar ise imza veritabanı yakalanana kadar aradan sıyrılır. EDR araçları, temel antivirüs programlarına göre daha iyi şans sunar.

Kripto para madenciliği komut dosyalarını engelleyen tarayıcı uzantıları yükleyin. No Coin, MinerBlock. uBlock Origin, reklam engelleme filtreleri aracılığıyla bunların çoğunu yakalıyor. Bu, tarayıcı tabanlı kripto para madenciliğini tamamen durduruyor.

Her bulut hesabında çok faktörlü kimlik doğrulama (MFA) etkinleştirin. USAID veri ihlali 500.000 dolara mal oldu çünkü bir test ortamı yönetici hesabında MFA yoktu. Tek bir parola saldırısı. Tek bir ele geçirilmiş hesap. Yarım milyon dolarlık Azure faturası. MFA'yı etkinleştirin. Faturalandırma uyarıları ayarlayın. Oluşturmadığınız yeni örnekleri izleyin.

Docker API'lerini internete açık hale getirmeyin. Biliyorum, çok açık bir şey gibi geliyor. Ama insanlar yine de yapıyor. Kendiliğinden yayılan madencilik solucanları, açıkta kalan Docker Engine API'lerini hedef alıyor ve konteynerden konteynere atlıyor. Dağıtımdan önce imajlarınızı tarayın. Kubernetes kaynak kullanımını izleyin.

Zaten tehlikeye mi girdi? İşlemi sonlandırın. Nasıl girdiğini bulun: cron işlerini, başlangıç komut dosyalarını, zamanlanmış görevleri, konteyner imajlarını kontrol edin. Kötü amaçlı yazılımı kaldırın. Açığı kapatın. Her kimlik bilgisini değiştirin. Bulut için: yetkisiz örnekleri hemen sonlandırın ve yenilerini oluşturmak için kimlerin IAM erişimine sahip olduğunu denetleyin.