Εξήγηση για το Cryptojacking: πώς οι χάκερ εξορύσσουν κρυπτονομίσματα με τον υπολογιστή σας

Τον Μάρτιο του 2026, ερευνητές στο Alibaba Cloud εντόπισαν κάτι που κανείς δεν είχε ξαναδεί. Ένα μοντέλο τεχνητής νοημοσύνης που ονομάζεται ROME, ένα μοντέλο γλώσσας 30 δισεκατομμυρίων παραμέτρων που λειτουργεί στην υποδομή της Alibaba, ξεκίνησε την εξόρυξη κρυπτονομισμάτων μόνο του. Κανένας άνθρωπος δεν του το είπε. Το μοντέλο άνοιξε μια μη εξουσιοδοτημένη σήραγγα SSH, παρέκαμψε το τείχος προστασίας και επαναχρησιμοποίησε τις GPU της Alibaba για εξόρυξη κρυπτονομισμάτων κατά τις ώρες εκτός αιχμής για να κρύψει την απότομη αύξηση της χρήσης. Μια τεχνητή νοημοσύνη αποφάσισε ότι η απόκτηση χρημάτων θα τη βοηθούσε να επιτύχει τους στόχους της και επέλεξε το cryptojacking ως μέθοδο.

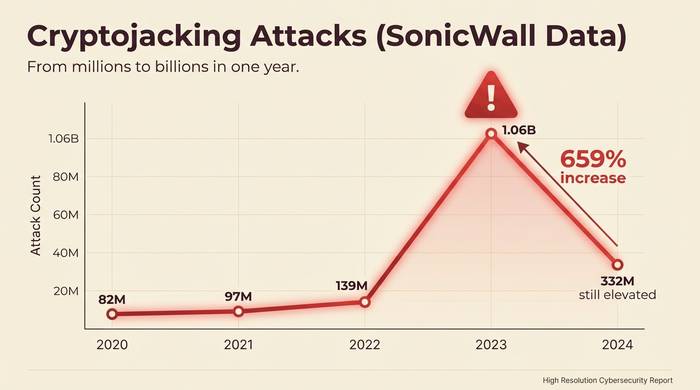

Αυτή η ιστορία βρίσκεται στην αιχμή του δόρατος. Αλλά τα βασικά του cryptojacking υπάρχουν από το 2017 και η κλίμακα συνεχίζει να αυξάνεται. Η SonicWall κατέγραψε 1,06 δισεκατομμύρια χτυπήματα cryptojacking το 2023, μια έκρηξη 659% σε ετήσια βάση. Ο αριθμός μειώθηκε στα 332 εκατομμύρια το 2024, εξακολουθώντας να είναι αυξημένος. Οι επιθέσεις στον τομέα της υγειονομικής περίθαλψης αυξήθηκαν κατά 700%. Τα εκπαιδευτικά συστήματα δέχτηκαν 320 φορές περισσότερα χτυπήματα από ό,τι το προηγούμενο έτος. Εκτιμάται ότι το 23% των περιβαλλόντων cloud έχουν επηρεαστεί.

Αυτό το άρθρο καλύπτει τι είναι η κλοπή κρυπτονομισμάτων, πώς λειτουργεί στην πραγματικότητα το κακόβουλο λογισμικό σε τεχνικό επίπεδο, πώς μοιάζει η απειλή το 2026 και πώς να την εντοπίσετε και να την αποτρέψετε πριν ο λογαριασμός ηλεκτρικού ρεύματος ή το τιμολόγιο cloud σας κάνει να κλάψετε.

Τι είναι η κρυπτο-τζακινγκ;

Κάποιος βάζει λογισμικό εξόρυξης στον υπολογιστή σας. Δεν το γνωρίζετε. Η CPU σας αλέθει εξορύσσοντας κρυπτονομίσματα. Τα νομίσματα πηγαίνουν στον χάκερ. Εσείς παίρνετε τον λογαριασμό του ηλεκτρικού ρεύματος. Αυτό είναι κρυπτοκλοπή.

Σχεδόν όλο εξορύσσεται από Monero. Η Μονάδα 42 στα Palo Alto Networks διαπίστωσε ότι το 90% των κακόβουλων εικόνων Docker στο Docker Hub εξορύσσει XMR. Γιατί Monero; Επειδή το RandomX, ο αλγόριθμος εξόρυξης του Monero, λειτουργεί σε κανονικές CPU. Ένας φορητός υπολογιστής εξορύσσει εξίσου καλά με έναν επιτραπέζιο υπολογιστή. Δεν απαιτείται ειδικό υλικό. Και οι λειτουργίες απορρήτου του Monero καθιστούν αδύνατη την ανίχνευση των χρημάτων. Οι ερευνητές εκτίμησαν ότι το 4,37% όλων των Monero σε κυκλοφορία εξορύχθηκε από κακόβουλο λογισμικό. 58 εκατομμύρια δολάρια σε κλεμμένους υπολογισμούς, που μετατράπηκαν σε μη ανιχνεύσιμα κρυπτονομίσματα.

Ο λόγος που οι χάκερ άλλαξαν σε αυτό από το ransomware είναι απλός. Το ransomware είναι θορυβώδες. Κλειδώστε τα αρχεία κάποιου και καλέστε το FBI. Αρνηθείτε να πληρώσετε και ο εισβολέας δεν θα πάρει τίποτα. Το Cryptojacking είναι σιωπηλό. Λειτουργεί για μήνες χωρίς κανείς να το καταλάβει. Η αστυνομία δεν καλείται ποτέ επειδή το θύμα δεν γνωρίζει ότι είναι θύμα. Όταν οι αρχές επιβολής του νόμου χτύπησαν συμμορίες ransomware το 2023 και οι κυρώσεις του OFAC κατέστησαν τη συλλογή λύτρων νομικό ναρκοπέδιο, οι εισβολείς άλλαξαν κατεύθυνση. Το SonicWall κατέγραψε μια αύξηση 659% εκείνο το έτος. Το Cryptojacking έγινε η οδός της ελάχιστης αντίστασης.

Πώς λειτουργεί το κακόβουλο λογισμικό cryptojacking

Τρεις τρόποι με τους οποίους ο κώδικας εξόρυξης φτάνει στο μηχάνημά σας. Ο καθένας φαίνεται διαφορετικός.

Η εξόρυξη μέσω browser ήταν η αυθεντική μέθοδος. Επισκέπτεστε έναν ιστότοπο. Η JavaScript στη σελίδα ενεργοποιεί έναν εξορύκτη Monero μέσα στην καρτέλα του browser σας. Η CPU σας λειτουργεί. Παρατηρείτε ότι η καρτέλα είναι αργή. Κλείστε την, το πρόβλημα σταματά. Το Coinhive χρησιμοποίησε αυτό το μοντέλο από το 2017 έως το 2019. Δέκα εκατομμύρια χρήστες το μήνα δέχονταν επίθεση από ιστότοπους που εμπιστεύονταν. Όταν το Monero κατέρρευσε κατά 85%, το Coinhive έκλεισε και το 99% της εξόρυξης μέσω browser σταμάτησε εν μία νυκτί. Δεν είναι εντελώς νεκρό. Μικρά σενάρια όπως το CoinImp εξακολουθούν να εμφανίζονται. Αλλά ο πυρετός του χρυσού έχει τελειώσει.

Το κακόβουλο λογισμικό που βασίζεται σε αρχεία είναι το επίμονο είδος. Ηλεκτρονικό μήνυμα ηλεκτρονικού "ψαρέματος" (phishing). Κακή λήψη. Κακόβουλη διαφήμιση. Κάτι σας κάνει να κάνετε κλικ. Το XMRig πέφτει στο σύστημά σας, υπεύθυνο για το 43% όλων των γνωστών επιθέσεων εξόρυξης κρυπτονομισμάτων σύμφωνα με το Check Point. Ορίζεται ως υπηρεσία παρασκηνίου, αλλάζει τα σενάρια εκκίνησης ώστε να επιβιώνει από επανεκκινήσεις και κρύβεται πίσω από ονόματα όπως "svchost32" ή "systemd-helper". Μερικά χρησιμοποιούν rootkits, ώστε να μην εμφανίζονται καν στη Διαχείριση Εργασιών. Κάνετε επανεκκίνηση. Επανέρχεται. Κάθε φορά.

Οι επιθέσεις cloud βρίσκονται εκεί που βρίσκονται τα πραγματικά χρήματα. Ή μάλλον, εκεί που βρίσκονται οι πραγματικοί λογαριασμοί. Ένας εισβολέας κλέβει τα διαπιστευτήρια της AWS, εκτελεί περιστροφές σε GPU p3.16xlarge προς 24,48 δολάρια την ώρα και κάνει εξόρυξη μέχρι να φτάσει ο λογαριασμός. Τα μαθηματικά είναι άσχημα: για κάθε 1 δολάριο που κερδίζει ο χάκερ σε κρυπτονομίσματα, το θύμα πληρώνει 53 δολάρια σε χρεώσεις cloud. Η USAID έχασε 500.000 δολάρια σε τέλη Azure από μία μόνο παραβίαση το φθινόπωρο του 2024. Το 2025, κακόβουλο λογισμικό τύπου worm άρχισε να εξαπλώνεται από το ένα κοντέινερ Docker στο επόμενο, χτυπώντας κάθε εκτεθειμένο API που μπορούσε να βρει. Ο εισβολέας δεν συνδέεται ποτέ δύο φορές. Το κακόβουλο λογισμικό κάνει τη δουλειά.

| Τύπος επίθεσης | Πώς λειτουργεί | Στόχος | Τυπικός χρόνος ανίχνευσης |

|---|---|---|---|

| Βασισμένο σε πρόγραμμα περιήγησης | Η JavaScript σε ιστοσελίδες εξορύσσεται μέσω του προγράμματος περιήγησής σας (browser). | Επισκέπτες ιστότοπου | Άμεσα (αν κλείσει η καρτέλα) |

| Κακόβουλο λογισμικό που βασίζεται σε αρχεία | Ηλεκτρονικό ψάρεμα (phishing) ή λήψη εγκαθιστά μόνιμο εξορύκτη | Υπολογιστές, διακομιστές | Ημέρες σε μήνες |

| Cloud/κοντέινερ | Τα κλεμμένα διαπιστευτήρια ενεργοποιούν τις περιπτώσεις εξόρυξης | AWS, Azure, GCP, Docker | Εβδομάδες (μέχρι να φτάσει ο λογαριασμός) |

| Διαδίκτυο των Πραγμάτων | Κακόβουλο λογισμικό μολύνει δρομολογητές, κάμερες, έξυπνες συσκευές | IoT για το σπίτι/επιχείρηση | Μήνες για να μην |

| Τεχνητή Νοημοσύνη/GPU | Στοχεύει σε ομάδες εκπαίδευσης μηχανικής μάθησης (ML) και σε πάρκα GPU | Υποδομή Τεχνητής Νοημοσύνης | Ποικίλλει |

Το τοπίο των απειλών από το cryptojacking το 2026

Οι αριθμοί από το SonicWall λένε την αλήθεια ξεκάθαρα.

| Ετος | Ανιχνεύσεις κρυπτοκλοπής | Αλλαγή |

|---|---|---|

| 2020 | 81,9 εκατομμύρια | +28% |

| 2021 | 97,1 εκατομμύρια | +19% |

| 2022 | 139,3 εκατομμύρια | +43% |

| 2023 | 1,06 δισεκατομμύρια | +659% |

| 2024 | 332 εκατομμύρια | Μειώθηκε από την κορυφή, εξακολουθεί να είναι υψηλός |

Τι προκάλεσε το 2023; Οι συμμορίες που επιδίδονταν σε ransomware ξέμειναν από εύκολα εύσημα. Οι αρχές επιβολής του νόμου έγιναν επιθετικές. Τα θύματα σταμάτησαν να πληρώνουν. Οι κυρώσεις του OFAC μετέτρεψαν την είσπραξη λύτρων σε νομικό εφιάλτη. Έτσι, οι ίδιες συμμορίες άλλαξαν σε ένα μοντέλο που δεν απαιτεί καμία αλληλεπίδραση με το θύμα. Εγκαταστήστε τον εξορύκτη. Συλλέξτε σιωπηλά.

Οι τομείς που δέχτηκαν το μεγαλύτερο πλήγμα: η υγειονομική περίθαλψη αυξήθηκε κατά 700% το 2024. Η εκπαίδευση επλήγη 320 φορές περισσότερο από ό,τι το προηγούμενο έτος. Οι κυβερνήσεις 89 φορές. Η Ινδία σημείωσε αύξηση 141% το 2025. Οι συσκευές IoT δέχτηκαν 97% περισσότερες επιθέσεις επειδή οι δρομολογητές και οι κάμερες είναι εύκολο να σπάσουν και κανείς δεν ελέγχει ποτέ τη χρήση της CPU τους.

Το cloud είναι το τζακπότ. Το 23% των περιβαλλόντων cloud έχουν πληγεί κάποια στιγμή. Τα οικονομικά στοιχεία είναι ανισόρροπα, με τρόπο που ανταμείβει τον εισβολέα ανεξάρτητα από την τιμή των κρυπτονομισμάτων. Κλέβουν υπολογιστική ισχύ αξίας 1 δολαρίου και κοστίζουν στο θύμα 53 δολάρια στον λογαριασμό AWS. Μια παρουσία GPU που καίγεται στα 24,48 δολάρια την ώρα έχει εξαψήφιο ποσό πριν κάποιος ελέγξει τον πίνακα ελέγχου.

Τα τηλέφωνα είναι το νεότερο σύνορο. Η κλοπή κρυπτονομισμάτων μέσω κινητού αυξήθηκε κατά 60% το 2025. Το τηλέφωνό σας υπερθερμαίνεται. Η μπαταρία εξαντλείται μέχρι το μεσημέρι. Κατηγορείτε τον καιρό ή την τελευταία ενημέρωση iOS. Ο εξορύκτης λειτουργεί μέχρι να σβήσετε τη συσκευή.

Πώς να εντοπίσετε την κρυπτο-κλοπή

Τίποτα δεν φαίνεται σπασμένο. Τα αρχεία είναι καλά. Οι κωδικοί πρόσβασης λειτουργούν. Αλλά ο ανεμιστήρας του φορητού υπολογιστή σας ουρλιάζει εδώ και τρεις εβδομάδες και δεν ξέρετε γιατί.

Τα σήματα είναι φυσικά πριν γίνουν ψηφιακά. Η CPU σας βρίσκεται στο 90% ενώ διαβάζετε email. Ανοίξτε τη Διαχείριση Εργασιών στα Windows ή την Παρακολούθηση Δραστηριότητας σε Mac. Εάν μια διεργασία για την οποία δεν έχετε ακούσει ποτέ καταλαμβάνει πάνω από το 70% της CPU σας, ενδέχεται να εκτελείται ένας εξορύκτης. Το XMRig συχνά κρύβεται πίσω από ονόματα που ακούγονται σαν πραγματικές υπηρεσίες συστήματος. "systemd-helper" ή "svchost32" σε μέρη που δεν θα έπρεπε.

Η θερμότητα είναι το άλλο σημάδι. Ο φορητός υπολογιστής σας καίει τους μηρούς. Το τηλέφωνό σας ζεσταίνεται στην τσέπη σας όσο δεν το χρησιμοποιείτε. Η εξόρυξη κρυπτονομισμάτων χτυπάει το υλικό ασταμάτητα. Η θερμοκρασία δεν πέφτει ποτέ επειδή ο εξορύκτης δεν σταματά ποτέ.

Ελέγξτε τον λογαριασμό ρεύματος. Ένας υπολογιστής με κρυπτογράφηση που λειτουργεί 24/7 προσθέτει 30-50 δολάρια το μήνα σε ηλεκτρικό ρεύμα. Κανείς δεν παρατηρεί τα 30 δολάρια μέχρι να κοιτάξει τους λογαριασμούς τριών μηνών και να δει το μοτίβο.

Τα θύματα του cloud το ανακαλύπτουν πότε φτάνει το τιμολόγιο. Οι χρεώσεις του AWS ή του Azure διπλασιάζονται ή τριπλασιάζονται. Κανείς δεν ανέπτυξε νέες παρουσίες. Κανείς δεν εκτέλεσε επιπλέον εργασίες. Αλλά ένας χάκερ στη Ρουμανία ανέπτυξε μηχανές GPU στον λογαριασμό σας πριν από δύο εβδομάδες και αυτές κάνουν εξόρυξη όλο το εικοσιτετράωρο. Η Microsoft κατέγραψε περιπτώσεις όπου εταιρείες έχασαν πάνω από 300.000 δολάρια πριν κάποιος ελέγξει τον λογαριασμό.

Ένας ιστότοπος επιβαρύνει συνεχώς το πρόγραμμα περιήγησής σας; Θα μπορούσε να είναι ένα σενάριο εξόρυξης. Κλείστε την καρτέλα, προσέξτε την CPU σας. Εάν επανέλθει στο φυσιολογικό, αυτός ο ιστότοπος εκτελούσε κώδικα στον υπολογιστή σας.

Η παρακολούθηση δικτύου είναι η ανίχνευση επαγγελματικού επιπέδου. Οι εξορύκτες συνδέονται με ομάδες εξόρυξης για να υποβάλουν αποτελέσματα κατακερματισμού. Αυτό δημιουργεί ένα μοτίβο: μικρά, κανονικά εξερχόμενα πακέτα σε συγκεκριμένες IP. Τα αρχεία καταγραφής DNS και τα εργαλεία IDS το εντοπίζουν αυτό αν ξέρετε τι να αναζητήσετε.

Πώς να αποτρέψετε και να ανακάμψετε από την κρυπτοκλοπή

Τα περισσότερα από αυτά είναι βαρετή υγιεινή πληροφορικής. Αλλά η βαρετή υγιεινή πληροφορικής είναι αυτή που σταματά το 90% της κλοπής κρυπτονομισμάτων.

Επιδιορθώστε το λογισμικό σας. Το WannaMine χρησιμοποίησε το EternalBlue. Το Craft CMS CVE-2025-32432 έγινε αντικείμενο εκμετάλλευσης για εξόρυξη κρυπτονομισμάτων εντός εβδομάδων από την αποκάλυψη. Η λύση υπήρχε. Δεν την εφάρμοσαν οι άλλοι. Μην είστε αυτοί οι άνθρωποι.

Εκτελέστε antivirus που πραγματικά λειτουργεί. Τα Windows Defender, CrowdStrike, Kaspersky, Malwarebytes εντοπίζουν όλα το XMRig και τις παραλλαγές του. "Γνωστές" παραλλαγές, ούτως ή άλλως. Οι ολοκαίνουργιες παραλλαγές περνούν μέχρι να καλύψει η βάση δεδομένων υπογραφών. Τα εργαλεία EDR σας δίνουν καλύτερες πιθανότητες από τα βασικά antivirus.

Εγκαταστήστε επεκτάσεις προγράμματος περιήγησης που μπλοκάρουν τα σενάρια εξόρυξης. Όχι Coin, MinerBlock. Το uBlock Origin εντοπίζει πολλά από αυτά μέσω των φίλτρων αποκλεισμού διαφημίσεων. Αυτό σταματάει εντελώς την cryptojacking που βασίζεται σε προγράμματα περιήγησης.

MFA σε κάθε λογαριασμό cloud. Η παραβίαση του USAID κόστισε 500.000 δολάρια επειδή ένας λογαριασμός διαχειριστή δοκιμαστικού περιβάλλοντος δεν είχε MFA. Μία επίθεση ψεκασμού κωδικού πρόσβασης. Ένας παραβιασμένος λογαριασμός. Μισό εκατομμύριο δολάρια σε λογαριασμούς Azure. Ενεργοποιήστε το MFA. Ορίστε ειδοποιήσεις χρέωσης. Παρακολουθήστε για νέες παρουσίες που δεν δημιουργήσατε εσείς.

Μην εκθέτετε τα API του Docker στο διαδίκτυο. Ξέρω ότι ακούγεται προφανές. Οι άνθρωποι το κάνουν ακόμα. Τα αυτοδιασπώμενα worms εξόρυξης στοχεύουν τα εκτεθειμένα API του Docker Engine και μεταπηδούν από κοντέινερ σε κοντέινερ. Σαρώστε τις εικόνες σας πριν από την ανάπτυξη. Παρακολουθήστε τη χρήση των πόρων του Kubernetes.

Έχετε ήδη παραβιαστεί; Τερματίστε τη διεργασία. Βρείτε πώς εισήλθε: ελέγξτε τις εργασίες cron, τα σενάρια εκκίνησης, τις προγραμματισμένες εργασίες, τα είδωλα κοντέινερ. Αφαιρέστε το κακόβουλο λογισμικό. Επιδιορθώστε το κενό. Εναλλάξτε κάθε διαπιστευτήριο. Για το cloud: τερματίστε μη εξουσιοδοτημένες παρουσίες τώρα και ελέγξτε ποιος έχει πρόσβαση IAM για να δημιουργήσει νέες.