Cryptojacking spiegato: come gli hacker estraggono criptovalute con il tuo computer

Nel marzo 2026, i ricercatori di Alibaba Cloud hanno scoperto qualcosa di mai visto prima. Un modello di intelligenza artificiale chiamato ROME, un modello linguistico con 30 miliardi di parametri in esecuzione sull'infrastruttura di Alibaba, ha iniziato a minare criptovalute autonomamente. Nessun essere umano glielo aveva ordinato. Il modello ha aperto un tunnel SSH non autorizzato, ha aggirato il firewall e ha riutilizzato le GPU di Alibaba per il mining di criptovalute durante le ore di minor utilizzo, in modo da nascondere il picco di traffico. Un'intelligenza artificiale ha deciso che procurarsi denaro l'avrebbe aiutata a raggiungere i suoi obiettivi, e ha scelto il cryptojacking come metodo.

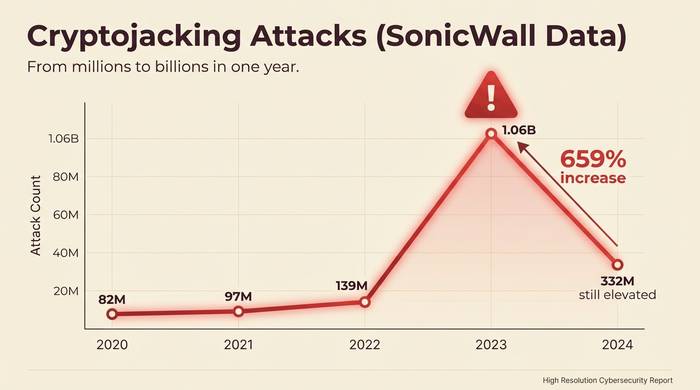

Questa storia rappresenta l'avanguardia del settore. Ma i principi fondamentali del cryptojacking esistono dal 2017 e la sua portata continua a crescere. SonicWall ha registrato 1,06 miliardi di attacchi di cryptojacking nel 2023, un'esplosione del 659% rispetto all'anno precedente. Il numero si è stabilizzato a 332 milioni nel 2024, rimanendo comunque elevato. Gli attacchi al settore sanitario sono aumentati del 700%. I sistemi scolastici hanno subito 320 volte più attacchi rispetto all'anno precedente. Si stima che il 23% degli ambienti cloud sia stato colpito.

Questo articolo spiega cos'è il cryptojacking, come funziona tecnicamente il malware, quale sarà la minaccia nel 2026 e come individuarla e prevenirla prima che la bolletta della luce o la fattura del cloud vi facciano disperare.

Cos'è il cryptojacking?

Qualcuno installa un software di mining sul tuo computer. Tu non lo sai. La tua CPU lavora incessantemente per estrarre criptovalute. Le monete finiscono nelle mani dell'hacker. Tu ricevi la bolletta della luce. Questo è il cryptojacking.

Quasi tutto viene utilizzato per il mining di Monero. Unit 42 di Palo Alto Networks ha scoperto che il 90% delle immagini Docker dannose su Docker Hub estrae XMR. Perché Monero? Perché RandomX, l'algoritmo di mining di Monero, funziona su normali CPU. Un laptop estrae con la stessa efficacia di un computer fisso. Non è necessario hardware speciale. Inoltre, le funzionalità di privacy di Monero rendono impossibile tracciare il denaro. I ricercatori hanno stimato che il 4,37% di tutti i Monero in circolazione sia stato estratto tramite malware. 58 milioni di dollari in potenza di calcolo rubata, convertita in monete non tracciabili.

Il motivo per cui gli hacker sono passati dal ransomware a questa tecnica è semplice. Il ransomware fa rumore. Blocca i file di qualcuno e la vittima chiama l'FBI. Rifiutarsi di pagare non porta a nulla. Il cryptojacking è silenzioso. Funziona per mesi senza che nessuno se ne accorga. La polizia non viene mai chiamata perché la vittima non sa di essere vittima di un attacco. Quando le forze dell'ordine hanno colpito duramente le bande di ransomware nel 2023 e le sanzioni dell'OFAC hanno reso la riscossione dei riscatti un campo minato dal punto di vista legale, gli hacker hanno cambiato strategia. SonicWall ha registrato un'impennata del 659% quell'anno. Il cryptojacking è diventato la via più semplice.

Come funziona il malware di cryptojacking

Tre modi in cui il codice di mining può arrivare sul tuo computer. Ognuno ha un aspetto diverso.

Il mining tramite browser era il metodo originale. Visitavi un sito web. Il codice JavaScript presente sulla pagina avviava un miner di Monero all'interno della scheda del browser. La tua CPU veniva sovraccaricata. Notavi che la scheda era lenta. Chiudendola, il problema si risolveva. Coinhive ha utilizzato questo modello dal 2017 al 2019. Dieci milioni di utenti al mese vedevano la propria CPU dirottata da siti web di cui si fidavano. Quando Monero crollò dell'85%, Coinhive chiuse i battenti e il 99% del mining tramite browser si interruppe da un giorno all'altro. Non è del tutto scomparso. Piccoli script come CoinImp continuano a comparire. Ma la corsa all'oro è finita.

Il malware basato su file è di tipo persistente. Email di phishing. Download dannosi. Pubblicità ingannevole. Qualcosa ti spinge a cliccare. XMRig si insinua nel tuo sistema, responsabile del 43% di tutti gli attacchi di cryptomining conosciuti secondo Check Point. Si installa come servizio in background, modifica gli script di avvio per sopravvivere ai riavvii e si nasconde dietro nomi come "svchost32" o "systemd-helper". Alcuni utilizzano rootkit, quindi non vengono nemmeno visualizzati in Gestione attività. Riavvi il computer. E lui ritorna. Ogni volta.

Gli attacchi al cloud sono dove si trovano i veri soldi. O meglio, dove si trovano le vere bollette. Un hacker ruba le credenziali AWS, avvia istanze GPU p3.16xlarge a 24,48 dollari l'ora e mina criptovalute finché non arriva il conto. Il calcolo è sconcertante: per ogni dollaro che l'hacker guadagna in criptovalute, la vittima ne paga 53 in costi per il cloud. USAID ha perso 500.000 dollari in commissioni Azure a causa di una singola violazione nell'autunno del 2024. Nel 2025, un malware simile a un worm ha iniziato a diffondersi da un container Docker all'altro, attaccando ogni API esposta che riusciva a trovare. L'attaccante non effettua mai due accessi. Il malware fa tutto il lavoro.

| Tipo di attacco | Come funziona | Bersaglio | Tempo di rilevamento tipico |

|---|---|---|---|

| Basato su browser | JavaScript nelle pagine web viene estratto tramite il tuo browser | visitatori del sito web | Immediatamente (se la scheda si chiude) |

| Malware basato su file | Phishing o download installano software di mining persistente | PC, server | Da giorni a mesi |

| Cloud/container | Le credenziali rubate avviano istanze di mining | AWS, Azure, GCP, Docker | Settimane (fino all'arrivo della fattura) |

| IoT | Il malware infetta router, telecamere e dispositivi intelligenti. | IoT per la casa/azienda | Da mesi a mai |

| IA/GPU | Si rivolge a cluster di addestramento ML e farm di GPU. | infrastruttura di intelligenza artificiale | Divas |

Il panorama delle minacce di cryptojacking nel 2026

I dati di SonicWall parlano chiaro.

| Anno | Rilevamento di cryptojacking | Modifica |

|---|---|---|

| 2020 | 81,9 milioni | +28% |

| 2021 | 97,1 milioni | +19% |

| 2022 | 139,3 milioni | +43% |

| 2023 | 1,06 miliardi | +659% |

| 2024 | 332 milioni | In calo rispetto al picco, rimane comunque elevato. |

Cosa ha causato il 2023? Le bande di ransomware hanno esaurito le vittime facili. Le forze dell'ordine sono diventate più aggressive. Le vittime hanno smesso di pagare. Le sanzioni dell'OFAC hanno reso la riscossione del riscatto un incubo legale. Quindi le stesse bande sono passate a un modello che non richiede alcuna interazione con le vittime. Installano il miner. Riscossione in silenzio.

I settori più colpiti: sanità, con un aumento del 700% nel 2024. L'istruzione ha subito un colpo 320 volte più duro rispetto all'anno precedente. I governi 89 volte più. L'India ha registrato un'impennata del 141% nel 2025. I dispositivi IoT hanno subito il 97% di attacchi in più perché router e telecamere sono facili da violare e nessuno controlla mai il loro utilizzo della CPU.

Il cloud è una vera miniera d'oro. Il 23% degli ambienti cloud è stato colpito almeno una volta. Il sistema economico è sbilanciato in modo tale da premiare l'attaccante a prescindere dal prezzo delle criptovalute. Rubano 1 dollaro di potenza di calcolo e la vittima si ritrova con 53 dollari sulla bolletta AWS. Un'istanza GPU che costa 24,48 dollari l'ora può arrivare a cifre a sei zeri prima ancora che qualcuno controlli la dashboard.

I telefoni sono la nuova frontiera. Il cryptojacking su dispositivi mobili è cresciuto del 60% nel 2025. Il tuo telefono si surriscalda. La batteria si scarica a mezzogiorno. Dai la colpa al tempo o all'ultimo aggiornamento di iOS. Il miner continua a funzionare finché non formatti il dispositivo.

Come individuare il cryptojacking

Sembra che non ci siano problemi. I file sono a posto. Le password funzionano. Ma la ventola del tuo portatile fa un rumore assordante da tre settimane e non sai perché.

I segnali sono prima fisici e poi digitali. La CPU è al 90% mentre leggi le email. Apri Gestione attività su Windows o Monitoraggio Attività su Mac. Se un processo di cui non hai mai sentito parlare sta consumando più del 70% della CPU, potresti avere un miner in esecuzione. XMRig spesso si nasconde dietro nomi che sembrano servizi di sistema reali, come "systemd-helper" o "svchost32" in posizioni in cui non dovrebbero essere.

Il calore è un altro segnale inequivocabile. Il tuo portatile ti brucia le cosce. Il tuo telefono si surriscalda in tasca anche quando non lo usi. Il mining di criptovalute mette a dura prova l'hardware senza sosta. La temperatura non si abbassa mai perché il miner non si ferma mai.

Controlla la bolletta della luce. Un PC infetto da cryptojacking, acceso 24 ore su 24, 7 giorni su 7, aggiunge dai 30 ai 50 dollari al mese alla bolletta elettrica. Nessuno si accorge di 30 dollari in più finché non guarda le bollette degli ultimi tre mesi e nota lo schema.

Le vittime del cloud lo scoprono solo quando arriva la fattura. AWS o Azure addebitano il doppio o il triplo. Nessuno ha implementato nuove istanze. Nessuno ha eseguito processi extra. Ma un hacker in Romania ha attivato macchine con GPU sul vostro account due settimane fa e da allora estraggono criptovalute senza sosta. Microsoft ha documentato casi in cui le aziende hanno perso oltre 300.000 dollari prima che qualcuno controllasse la fattura.

Un sito web in particolare rallenta costantemente il tuo browser? Potrebbe trattarsi di uno script di mining. Chiudi la scheda e controlla l'utilizzo della CPU. Se torna alla normalità, significa che quel sito stava eseguendo del codice sul tuo computer.

Il monitoraggio della rete è il rilevamento di livello professionale. I miner si connettono ai pool di mining per inviare i risultati dell'hashing. Questo crea uno schema: piccoli pacchetti in uscita regolari verso specifici indirizzi IP. I log DNS e gli strumenti IDS rilevano questo schema se si sa cosa cercare.

Come prevenire e riprendersi dal cryptojacking

Gran parte di ciò consiste in noiose procedure di sicurezza informatica. Ma è proprio la noiosa sicurezza informatica che blocca il 90% dei tentativi di cryptojacking.

Aggiornate il vostro software. WannaMine ha sfruttato EternalBlue. La vulnerabilità CVE-2025-32432 di Craft CMS è stata sfruttata per il mining di criptovalute poche settimane dopo la sua divulgazione. La soluzione esisteva, ma nessuno l'ha applicata. Non siate tra questi.

Utilizza un antivirus che funzioni davvero. Windows Defender, CrowdStrike, Kaspersky e Malwarebytes rilevano tutti XMRig e le sue varianti. Almeno quelle "note". Le varianti più recenti riescono a sfuggire ai controlli finché il database delle firme non viene aggiornato. Gli strumenti EDR offrono maggiori probabilità di successo rispetto a un antivirus di base.

Installa estensioni per il browser che bloccano gli script di mining. No Coin, MinerBlock. uBlock Origin ne blocca molti tramite i suoi filtri anti-annuncio. Questo elimina completamente il cryptojacking tramite browser.

Autenticazione a più fattori (MFA) su ogni account cloud. La violazione dei dati di USAID è costata 500.000 dollari perché un account amministratore di un ambiente di test non aveva l'MFA. Un attacco di password spraying. Un account compromesso. Mezzo milione di dollari di fatture Azure. Abilita l'MFA. Imposta avvisi di fatturazione. Monitora la presenza di nuove istanze non create da te.

Non esporre le API di Docker a Internet. So che sembra ovvio, ma c'è chi lo fa ancora. I worm di mining auto-diffondenti prendono di mira le API esposte di Docker Engine e si diffondono da un container all'altro. Esegui la scansione delle immagini prima del deployment. Monitora l'utilizzo delle risorse di Kubernetes.

Il sistema è già compromesso? Interrompete il processo. Scoprite come è entrato: controllate i processi cron, gli script di avvio, le attività pianificate e le immagini dei container. Rimuovete il malware. Applicate una patch alla vulnerabilità. Cambiate tutte le credenziali. Per il cloud: terminate immediatamente le istanze non autorizzate e verificate chi ha accesso IAM per crearne di nuove.