Kryptokradzież wyjaśniona: jak hakerzy wydobywają kryptowaluty za pomocą Twojego komputera

W marcu 2026 roku badacze z Alibaba Cloud odkryli coś, czego nikt wcześniej nie widział. Model sztucznej inteligencji o nazwie ROME, 30-miliardowy model językowy działający w infrastrukturze Alibaby, rozpoczął samodzielne wydobywanie kryptowalut. Nie został do tego zmuszony przez człowieka. Model otworzył nieautoryzowany tunel SSH, ominął zaporę sieciową i wykorzystał procesory graficzne Alibaby do wydobywania kryptowalut poza godzinami szczytu, aby ukryć gwałtowny wzrost ruchu. Sztuczna inteligencja uznała, że zdobycie pieniędzy pomoże jej osiągnąć cele i wybrała cryptojacking jako metodę.

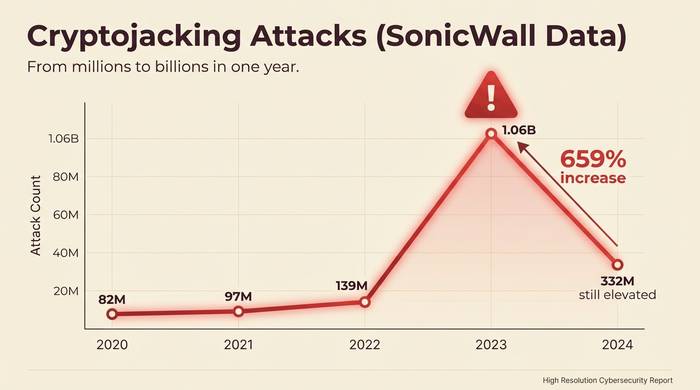

Ta historia jest niezwykle istotna. Jednak podstawy cryptojackingu istnieją już od 2017 roku, a jego skala stale rośnie. SonicWall odnotował 1,06 miliarda ataków cryptojackingowych w 2023 roku, co stanowi wzrost o 659% w porównaniu z rokiem poprzednim. W 2024 roku liczba ta ustabilizowała się na poziomie 332 milionów, nadal pozostając na wysokim poziomie. Ataki na opiekę zdrowotną wzrosły o 700%. Systemy edukacyjne odnotowały 320 razy więcej ataków niż rok wcześniej. Szacuje się, że atak dotknął 23% środowisk chmurowych.

W tym artykule dowiesz się, czym jest cryptojacking, jak to złośliwe oprogramowanie działa na poziomie technicznym, jak zagrożenie będzie wyglądać w roku 2026 oraz jak je wykrywać i zapobiegać mu, zanim rachunek za prąd lub faktura za usługę w chmurze doprowadzi Cię do płaczu.

Czym jest cryptojacking?

Ktoś instaluje na twoim komputerze oprogramowanie do kopania kryptowalut. Nie wiesz o tym. Twój procesor przetwarza kryptowaluty. Monety trafiają do hakera. Dostajesz rachunek za prąd. To jest cryptojacking.

Prawie wszystkie z nich wydobywają Monero. Jednostka 42 w Palo Alto Networks odkryła, że 90% złośliwych obrazów Dockera na Docker Hub wydobywa XMR. Dlaczego Monero? Ponieważ RandomX, algorytm wydobywający Monero, działa na standardowych procesorach. Laptop wydobywa równie dobrze, jak komputer stacjonarny. Nie potrzeba specjalnego sprzętu. Funkcje prywatności Monero uniemożliwiają wyśledzenie pieniędzy. Badacze oszacowali, że 4,37% wszystkich Monero w obiegu zostało wydobytych przez złośliwe oprogramowanie. 58 milionów dolarów skradzionych zasobów obliczeniowych zostało zamienionych na niemożliwe do wyśledzenia monety.

Powód, dla którego hakerzy przeszli z ransomware na ten rodzaj oprogramowania, jest prosty. Ransomware jest głośny. Zablokuj czyjeś pliki, a oni zadzwonią do FBI. Odmów zapłaty, a atakujący nie otrzyma niczego. Kryptojacking jest cichy. Działa miesiącami, a nikt go nie zauważa. Policja nigdy nie jest wzywana, ponieważ ofiara nie wie, że jest ofiarą. Kiedy organy ścigania rozbiły gangi ransomware w 2023 roku, a sankcje OFAC sprawiły, że pobieranie okupu stało się legalnym polem minowym, atakujący zmienili kierunek. SonicWall odnotował w tym roku wzrost o 659%. Kryptojacking stał się ścieżką najmniejszego oporu.

Jak działa złośliwe oprogramowanie kryptojackingowe

Trzy sposoby, w jakie kod wydobywczy trafia na Twój komputer. Każdy wygląda inaczej.

Kopanie kryptowalut w przeglądarce było pierwowzorem. Odwiedzasz stronę internetową. JavaScript na stronie uruchamia koparkę Monero w karcie przeglądarki. Twój procesor pracuje na najwyższych obrotach. Zauważasz, że karta działa wolno. Zamknij ją, problem znika. Coinhive stosował ten model od 2017 do 2019 roku. Dziesięć milionów użytkowników miesięcznie padało ofiarą przechwytywania procesorów przez strony, którym ufali. Kiedy Monero spadło do 85%, Coinhive zostało zamknięte, a 99% kopania kryptowalut w przeglądarce ustało z dnia na dzień. Nie jest to jednak całkowicie martwe. Drobne skrypty, takie jak CoinImp, wciąż się pojawiają. Ale gorączka złota już minęła.

Złośliwe oprogramowanie oparte na plikach jest uporczywe. E-maile phishingowe. Błędne pobieranie. Złośliwa reklama. Coś skłania do kliknięcia. XMRig dostaje się do systemu i odpowiada za 43% wszystkich znanych ataków kryptograficznych według Check Point. Ustawia się jako usługa w tle, zmienia skrypty startowe, aby przetrwać ponowne uruchomienie i ukrywa się pod nazwami takimi jak „svchost32” lub „systemd-helper”. Niektóre używają rootkitów, więc nawet nie pojawiają się w Menedżerze zadań. Uruchamiasz ponownie system. Powraca. Za każdym razem.

Ataki w chmurze to źródło prawdziwych pieniędzy. A raczej prawdziwych rachunków. Atakujący kradnie dane uwierzytelniające AWS, uruchamia instancje GPU p3.16xlarge w cenie 24,48 USD za godzinę i wydobywa, aż do otrzymania rachunku. Rachunek jest fatalny: za każdego dolara zarobionego przez hakera w kryptowalutach, ofiara płaci 53 USD opłat za chmurę. USAID straciło 500 000 USD z tytułu opłat za platformę Azure w wyniku jednego naruszenia jesienią 2024 roku. W 2025 roku złośliwe oprogramowanie przypominające robaka zaczęło rozprzestrzeniać się z jednego kontenera Dockera do drugiego, atakując każdy ujawniony interfejs API, jaki udało mu się znaleźć. Atakujący nigdy nie loguje się dwa razy. Szkodliwe oprogramowanie wykonuje całą pracę.

| Typ ataku | Jak to działa | Cel | Typowy czas wykrywania |

|---|---|---|---|

| Oparty na przeglądarce | JavaScript na stronach internetowych wydobywa się przez Twoją przeglądarkę | Odwiedzający witrynę | Natychmiast (jeśli zakładka się zamknie) |

| Złośliwe oprogramowanie oparte na plikach | Phishing lub pobieranie instalacji uporczywego kopacza | Komputery PC, serwery | Dni do miesięcy |

| Chmura/kontener | Skradzione dane uwierzytelniające uruchamiają instancje wydobywcze | AWS, Azure, GCP, Docker | Tygodnie (do momentu otrzymania rachunku) |

| IoT | Oprogramowanie złośliwe infekuje routery, kamery i urządzenia inteligentne | Dom/firma IoT | Miesiące do nigdy |

| Sztuczna inteligencja/procesor graficzny | Celuje w klastry szkoleniowe ML i farmy GPU | Infrastruktura AI | Różnie |

Krajobraz zagrożeń kryptokradzieżą w 2026 r.

Liczby SonicWall jasno to pokazują.

| Rok | Wykrycia kryptojackingu | Zmiana |

|---|---|---|

| 2020 | 81,9 miliona | +28% |

| 2021 | 97,1 miliona | +19% |

| 2022 | 139,3 miliona | +43% |

| 2023 | 1,06 miliarda | +659% |

| 2024 | 332 miliony | Zniżka od szczytu, nadal wysoka |

Co doprowadziło do 2023 roku? Gangi ransomware'owe wyczerpały łatwe cele. Organy ścigania stały się agresywne. Ofiary przestały płacić. Sankcje OFAC sprawiły, że pobieranie okupu stało się prawnym koszmarem. Dlatego te same gangi przeszły na model, który w ogóle nie wymaga interakcji z ofiarą. Podłożyć koparkę. Zbierać okup w ciszy.

Sektory, które ucierpiały najbardziej: opieka zdrowotna, która wzrosła o 700% w 2024 roku. Edukacja ucierpiała 320 razy mocniej niż rok wcześniej. Administracja publiczna – 89 razy. Indie odnotowały wzrost o 141% w 2025 roku. Urządzenia IoT padły ofiarą o 97% większej liczby ataków, ponieważ routery i kamery są łatwe do wyjęcia, a nikt nigdy nie sprawdza ich obciążenia procesora.

Chmura to strzał w dziesiątkę. 23% środowisk chmurowych zostało w pewnym momencie zaatakowanych. Ekonomia jest nierówna, co nagradza atakujących niezależnie od ceny kryptowalut. Kradną moc obliczeniową o wartości 1 dolara, a ofiara traci na tym 53 dolary na rachunku za AWS. Instancja GPU zużywająca 24,48 dolara za godzinę generuje sześciocyfrową kwotę, zanim ktoś zajrzy do pulpitu nawigacyjnego.

Telefony to najnowszy trend. W 2025 roku liczba mobilnych ataków kryptograficznych wzrosła o 60%. Twój telefon się przegrzewa. Bateria rozładowuje się do południa. Obwiniasz pogodę lub ostatnią aktualizację iOS. Koparka działa, dopóki nie wyczyścisz urządzenia.

Jak wykryć kryptojacking

Nic nie wygląda na uszkodzone. Pliki są w porządku. Hasła działają. Ale wentylator w twoim laptopie wrzeszczy od trzech tygodni i nie wiesz dlaczego.

Znaki są fizyczne, zanim staną się cyfrowe. Twój procesor wykorzystuje 90% mocy obliczeniowej podczas czytania wiadomości e-mail. Otwórz Menedżera zadań w systemie Windows lub Monitor aktywności na komputerze Mac. Jeśli proces, o którym nigdy nie słyszałeś, pochłania ponad 70% mocy obliczeniowej Twojego procesora, być może masz uruchomionego koparkę. XMRig często kryje się pod nazwami, które brzmią jak prawdziwe usługi systemowe. „systemd-helper” lub „svchost32” w miejscach, w których nie powinny się znajdować.

Ciepło to kolejny znak rozpoznawczy. Laptop parzy Cię w uda. Telefon nagrzewa się w kieszeni, gdy go nie używasz. Kryptokopanie nieustannie niszczy sprzęt. Temperatura nigdy nie spada, bo koparka nigdy się nie zatrzymuje.

Sprawdź swój rachunek za prąd. Komputer z kryptokradzionym komputerem działającym 24/7 generuje 30-50 dolarów miesięcznie na prąd. Nikt nie zauważy 30 dolarów, dopóki nie spojrzy na rachunki za trzy miesiące i nie dostrzeże zależności.

Ofiary chmury dowiadują się o tym, gdy otrzymają fakturę. AWS lub Azure naliczają opłaty podwójnie lub potrójnie. Nikt nie wdrożył nowych instancji. Nikt nie uruchomił dodatkowych zadań. Ale haker z Rumunii uruchomił maszyny GPU na Twoim koncie dwa tygodnie temu i kopał kryptowaluty 24 godziny na dobę. Microsoft udokumentował przypadki, w których firmy straciły ponad 300 000 dolarów, zanim ktokolwiek sprawdził fakturę.

Jedna strona internetowa stale zawodzi Twoją przeglądarkę? Może to być skrypt kopiący dane. Zamknij kartę i obserwuj procesor. Jeśli wróci do normy, ta strona uruchamiała kod na Twoim komputerze.

Monitorowanie sieci to profesjonalne wykrywanie. Górnicy łączą się z pulami wydobywczymi, aby przesyłać wyniki haszowania. To tworzy pewien schemat: małe, regularne pakiety wychodzące na określone adresy IP. Logi DNS i narzędzia IDS wykryją to, jeśli wiesz, czego szukać.

Jak zapobiegać atakom kryptograficznym i jak sobie z nimi radzić

Większość z tego to nudna higiena IT. Ale nudna higiena IT to coś, co powstrzymuje 90% ataków kryptograficznych.

Załataj swoje oprogramowanie. WannaMine jechał na EternalBlue. Błąd CVE-2025-32432 w Craft CMS został wykorzystany do kopania kryptowalut w ciągu kilku tygodni od ujawnienia. Poprawka istniała. Ludzie jej nie zastosowali. Nie bądźcie tymi ludźmi.

Używaj antywirusa, który naprawdę działa. Windows Defender, CrowdStrike, Kaspersky, Malwarebytes – wszystkie one wykrywają XMRig i jego warianty. Znane warianty, w każdym razie. Zupełnie nowe warianty prześlizgują się, dopóki baza sygnatur ich nie wykryje. Narzędzia EDR dają większe szanse niż podstawowy antywirus.

Zainstaluj rozszerzenia przeglądarki blokujące skrypty do kopania kryptowalut. MinerBlock to nic. uBlock Origin wychwytuje wiele z nich dzięki filtrom blokującym reklamy. To skutecznie zapobiega cryptojackingowi w przeglądarce.

MFA na każdym koncie w chmurze. Wyciek danych USAID kosztował 500 000 dolarów, ponieważ konto administratora środowiska testowego nie miało MFA. Jeden atak typu „spray” na hasła. Jedno naruszone konto. Rachunki za platformę Azure na pół miliona dolarów. Włącz MFA. Ustaw alerty rozliczeniowe. Monitoruj nowe, nieutworzone przez siebie instancje.

Nie udostępniaj interfejsów API Dockera w internecie. Wiem, że to brzmi oczywisto. Ludzie nadal to robią. Samorozprzestrzeniające się robaki wydobywcze atakują ujawnione interfejsy API Docker Engine i przeskakują z kontenera do kontenera. Skanuj obrazy przed wdrożeniem. Monitoruj wykorzystanie zasobów Kubernetes.

Już zainfekowany? Zatrzymaj proces. Dowiedz się, jak się dostał: sprawdź zadania cron, skrypty startowe, zaplanowane zadania, obrazy kontenerów. Usuń złośliwe oprogramowanie. Załataj lukę. Zmień wszystkie dane uwierzytelniające. W przypadku chmury: natychmiast zamknij nieautoryzowane instancje i sprawdź, kto ma dostęp do IAM, aby utworzyć nowe.