ความปลอดภัยของบล็อกเชนใน 2026 : ภัยคุกคาม จุดอ่อน และการป้องกัน

เงิน 3.4 พันล้านดอลลาร์ถูกขโมยไปในปี 2025 ส่วนใหญ่ไม่ได้เกิดจากช่องโหว่ของระบบเข้ารหัส เครือข่ายบล็อกเชนและเทคโนโลยีบัญชีแยกประเภทแทบจะไม่ล้มเหลวในระดับโปรโตคอล แต่ระบบที่สร้างขึ้นรอบๆ บล็อกเชนต่างหากที่ล้มเหลวอยู่ตลอดเวลา เช่น กระเป๋าเงินดิจิทัล ส่วนติดต่อผู้ใช้สำหรับการลงนาม เครื่องคอมพิวเตอร์ของนักพัฒนา และห่วงโซ่อุปทาน Chainalysis ระบุว่าเงินประมาณ 2 พันล้านดอลลาร์ที่สูญเสียไปในปีที่แล้วนั้นมาจากกลุ่มผู้กระทำความผิดที่เชื่อมโยงกับเกาหลีเหนือ และการโจรกรรม Bybit ในเดือนกุมภาพันธ์ 2025 เพียงครั้งเดียวก็มีมูลค่าถึง 1.5 พันล้านดอลลาร์ เหตุการณ์เดียว แต่กินเวลาถึงสองในสามของปี รูปแบบที่เกิดขึ้นนั้นสอดคล้องกัน ระบบเข้ารหัสและกลไกฉันทามติยังคงใช้งานได้ แต่การจัดการกุญแจ กระแสการลงนาม ตรรกะของสัญญาอัจฉริยะ และผู้ปฏิบัติงานที่เป็นมนุษย์นั้นกลับล้มเหลว

คู่มือนี้จะพาคุณไปสำรวจภาพรวมของเทคโนโลยีบล็อกเชนในปี 2026 อธิบายว่าความปลอดภัยของบล็อกเชนทำงานอย่างไร อะไรคือปัญหาที่เกิดขึ้นในเหตุการณ์สำคัญระหว่างปี 2022 ถึง 2025 ทีมป้องกันดำเนินการอย่างไรในปัจจุบันเกี่ยวกับสัญญาอัจฉริยะ การดูแลกุญแจ ภัยคุกคามระดับเครือข่าย การตรวจสอบ การกำกับดูแล และขอบเขตการวิจัย ภัยคุกคามและช่องโหว่ที่มุ่งเป้าไปที่ระบบบล็อกเชนในปัจจุบันเป็นพื้นฐานที่สำคัญสำหรับการพูดคุยเกี่ยวกับความปลอดภัยในบล็อกเชน

ความปลอดภัยของบล็อกเชนในปี 2026 จะเป็นอย่างไร

ความปลอดภัยของบล็อกเชน หมายถึง การศึกษาเชิงปฏิบัติเกี่ยวกับการรักษาความปลอดภัยของบัญชีแยกประเภทแบบกระจายศูนย์ที่ป้องกันการปลอมแปลง กลไกฉันทามติที่ซื่อสัตย์ และสินทรัพย์ที่แสดงอยู่ภายใต้การควบคุมของผู้เป็นเจ้าของ คำนี้ครอบคลุมทุกอย่างตั้งแต่การเข้ารหัสและความปลอดภัยของข้อมูล ไปจนถึงแนวปฏิบัติที่ดีที่สุดในการดำเนินงานทั่วทั้งระบบนิเวศของบล็อกเชน รายงานภายใน NIST 8202 เป็นกรอบการทำงานพื้นฐานของรัฐบาลสหรัฐฯ ตั้งแต่ปี 2018 โดยจัดระเบียบสาขานี้ไว้รอบสามเสาหลัก ได้แก่ หลักการเข้ารหัส เช่น ฟังก์ชันแฮชและคีย์แบบไม่สมมาตร โปรโตคอลฉันทามติ และแบบจำลองการอนุญาตของบล็อกเชน กรอบการทำงานนั้นยังคงใช้ได้อยู่ ความปลอดภัยของฉันทามติสรุปได้เป็นต้นทุนทางเศรษฐกิจและการคำนวณของการเขียนประวัติใหม่ ใน Proof of Work ผู้โจมตีที่ควบคุมพลังแฮชมากกว่า 50% สามารถจัดระเบียบบล็อกเชนใหม่หรือใช้จ่ายซ้ำได้ ใน Proof of Stake ภัยคุกคามที่คล้ายกันคือการโจมตีส่วนแบ่งหนึ่งในสามหรือสองในสามบนความสมบูรณ์ของ Casper FFG บิตคอยน์ใช้ความสมบูรณ์แบบความน่าจะเป็น (การยืนยันหกครั้งเป็นฮิวริสติก) Ethereum จะเข้าสู่สภาวะสมบูรณ์ทางเศรษฐกิจโดยประมาณ 12.8 นาทีหลังจากสร้างบล็อกเสร็จ

ประเภทของบล็อกเชนและผลกระทบของแต่ละประเภทต่อความปลอดภัย

บล็อกเชนประเภทต่างๆ ใช้โมเดลความปลอดภัยที่แตกต่างกัน สมมติฐานเรื่องความไว้วางใจที่ฝังอยู่ในแต่ละประเภทนั้นคือโมเดลความปลอดภัยนั่นเอง เครือข่ายบล็อกเชนสาธารณะ เช่น Bitcoin, Ethereum, Solana และ Sui ถือว่าโหนดใดๆ ในเครือข่ายแบบกระจายศูนย์เป็นผู้ตรวจสอบความถูกต้องที่มีศักยภาพ รางวัลสกุลเงินดิจิทัลช่วยให้ผู้ขุดและผู้ฝากเงินทุกคนมีความซื่อสัตย์ จำนวนโหนดนั้นไม่จำกัด ความปลอดภัยของบล็อกเชนนั้นจ่ายด้วยพลังการขุดหรือเงินทุนที่ฝากไว้ มาตรฐาน NISTIR 8202 ระบุไว้อย่างชัดเจน กลไกฉันทามติแบบไม่ต้องขออนุญาตส่งเสริมพฤติกรรมที่ไม่เป็นอันตรายโดยการให้รางวัลแก่ผู้เผยแพร่บล็อกที่สอดคล้องกับโปรโตคอลด้วยสกุลเงินดิจิทัลดั้งเดิม ความต้านทานต่อการเซ็นเซอร์และการเข้าถึงทั่วโลกนั้นจ่ายด้วยพื้นที่การโจมตี ชุดโหนดแบบเปิดหมายถึงพื้นผิว Sybil แบบเปิด และความปลอดภัยทางเศรษฐกิจจะติดตามราคาของโทเค็นพื้นฐาน

บล็อกเชนแบบมีสิทธิ์เข้าถึงหรือบล็อกเชนแบบกลุ่ม (Hyperledger Fabric, R3 Corda, ConsenSys Quorum) แทนที่แรงจูงใจทางเศรษฐกิจด้วยการตรวจสอบตัวตน ชุดผู้ตรวจสอบมีขนาดเล็ก โปรโตคอลแบบ BFT ให้ความสมบูรณ์ทันที และการควบคุมการเข้าถึงจะจำกัดว่าใครสามารถอ่าน เขียน หรือตรวจสอบความถูกต้องของธุรกรรมได้ ข้อเสียก็คือ กลุ่มผู้เข้าร่วมบล็อกเชนขนาดเล็กจะเร็วกว่าและถูกกว่า แต่จะทำให้เกิดจุดอ่อนเพียงจุดเดียวหากกลุ่มนั้นสมรู้ร่วมคิดหรือถูกบุกรุก บล็อกเชนแบบไฮบริดจะรวมองค์ประกอบของทั้งสองอย่างเข้าด้วยกัน โดยมีการชำระเงินแบบสาธารณะและการอนุญาตแบบส่วนตัว

เทคโนโลยีบัญชีแยกประเภทแบบกระจายศูนย์และเทคโนโลยีบล็อกเชนส่วนใหญ่ในระดับองค์กรในปี 2026 จะอยู่บนสเปกตรัมนี้ บล็อกเชนส่วนตัวเป็นเรื่องปกติในบริการทางการเงินสำหรับการชำระเงินระหว่างสาขา ในขณะที่บล็อกเชนสาธารณะรองรับการไหลเวียนของธุรกรรมค้าปลีกและ DeFi คำถามที่ถูกต้องไม่ใช่ว่าบล็อกเชนประเภทใดมีความปลอดภัยมากกว่าในเชิงนามธรรม แต่เป็นว่าสถาปัตยกรรมนั้นถูกสร้างขึ้นเพื่อป้องกันภัยคุกคามแบบใด ธนาคารที่ใช้บล็อกเชนส่วนตัวในอุตสาหกรรมบริการทางการเงินไม่จำเป็นต้องมีความต้านทานต่อการโจมตี 51% แต่ต้องการการควบคุมการเข้าถึงตามบทบาท การบันทึกการตรวจสอบ และการกู้คืนจากภัยพิบัติเพื่อให้มั่นใจว่าข้อมูลพร้อมใช้งาน โปรโตคอล DeFi สาธารณะต้องการลำดับความสำคัญที่ตรงกันข้าม และความปลอดภัยของการชำระเงินผ่านบล็อกเชนมีความสำคัญมากกว่า SLA ด้านความพร้อมใช้งาน

การโจมตีและเหตุการณ์สำคัญเกี่ยวกับบล็อกเชน ปี 2022-2026

ตารางเหตุการณ์แสดงให้เห็นถึงวิวัฒนาการของการโจมตีบล็อกเชน การโจมตีบริดจ์และการรั่วไหลของคีย์ตรวจสอบความถูกต้องเป็นเหตุการณ์หลักในปี 2022 ส่วนการโจมตีตลาดแลกเปลี่ยนแบบรวมศูนย์และการโจมตีการไหลเวียนของการลงนามเป็นเหตุการณ์หลักในปี 2025

| เหตุการณ์ | วันที่ | การสูญเสีย | เวกเตอร์การโจมตี |

|---|---|---|---|

| สะพานโรนิน | มีนาคม 2565 | 625 ล้านเหรียญสหรัฐ | การรั่วไหลของคีย์ตรวจสอบความถูกต้อง (5 จาก 9) |

| รูหนอน | กุมภาพันธ์ 2565 | 325 ล้านดอลลาร์ | ช่องโหว่ในการตรวจสอบลายเซ็น |

| สะพานโนแมด | สิงหาคม 2565 | 190 ล้านเหรียญสหรัฐ | การเริ่มต้นใช้งาน Replica ที่ผิดพลาด |

| ดีเอ็มเอ็ม บิตคอยน์ | พฤษภาคม 2567 | 305 ล้านดอลลาร์ | การรั่วไหลของรหัสส่วนตัว (TraderTraitor / Lazarus) |

| วาซีร์เอ็กซ์ | กรกฎาคม 2567 | 235 ล้านเหรียญสหรัฐ | การจัดการกระเป๋าเงิน Multisig |

| ไบบิต | กุมภาพันธ์ 2568 | 1.5 พันล้านดอลลาร์สหรัฐ | การโจมตีแบบ UI ที่ปลอดภัย{Wallet} ระหว่างการลงนามกระเป๋าเงินเย็น |

| เซตัสเดกซ์ (ซุย) | พฤษภาคม 2568 | 223 ล้านเหรียญสหรัฐ | `checked_shlw` เกิดการโอเวอร์โฟลว์ในคณิตศาสตร์จุดคงที่ u256 |

การโจมตี Cetus แสดงให้เห็นว่าข้อผิดพลาดทางคณิตศาสตร์ขั้นพื้นฐานยังคงส่งผลกระทบต่อการใช้งานจริง รายงานการวิเคราะห์หลังการโจมตีของ SlowMist อธิบายว่าผู้โจมตีเลือกพารามิเตอร์อย่างแม่นยำเพื่อใช้ประโยชน์จากช่องโหว่ในการดำเนินการ shift `checked_shlw` ทำให้สูญเสียสภาพคล่องมูลค่าประมาณ 223 ล้านดอลลาร์สหรัฐฯ โดยเสียโทเค็นไปเพียงหนึ่งโทเค็น รายงานกลางปี 2025 ของ Chainalysis ระบุว่าความเสียหายอยู่ที่ 2.17 พันล้านดอลลาร์สหรัฐฯ ในไตรมาสที่ 2 โดยการโจมตีบริการส่วนกลางเป็นสาเหตุ 88% ของยอดรวมในไตรมาสที่ 1 สองในสามของความเสียหายในปี 2025 เกิดขึ้นในเหตุการณ์เดียว ผู้โจมตีจากเกาหลีเหนือได้ย้ายจากส่วนสัญญาไปยังส่วนผู้ดำเนินการ ความล้มเหลวที่แพงที่สุดในช่วงสองปีที่ผ่านมาไม่ใช่ช่องโหว่ zero-day ใน Solidity แต่เป็นการโจมตีที่เกี่ยวข้องกับมนุษย์และส่วนติดต่อผู้ใช้ของผู้ลงนามที่ถูกต้องตามกฎหมาย

การแฮ็ก Bybit: กรณีศึกษาด้านความปลอดภัยของบล็อกเชนในปี 2025

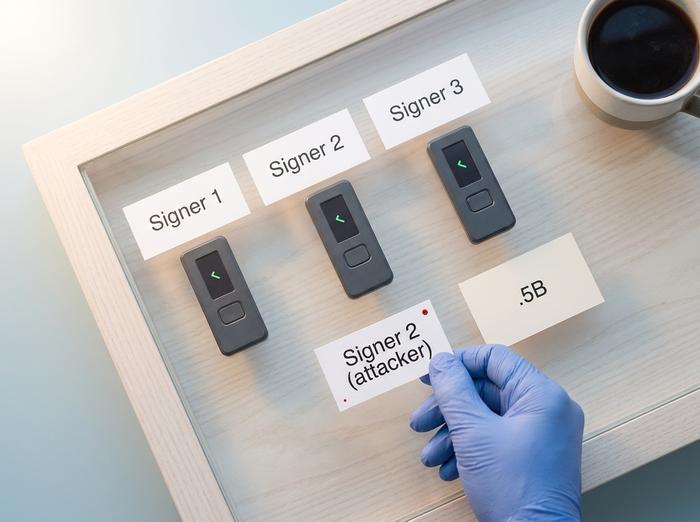

เหตุการณ์โจมตี Bybit ในเดือนกุมภาพันธ์ 2025 เป็นกรณีศึกษาสำคัญที่แสดงให้เห็นถึงความล้มเหลวของระบบรักษาความปลอดภัยบนบล็อกเชนในปี 2026 รายงานการวิเคราะห์หลังเหตุการณ์ของ NCC Group ระบุว่าผู้โจมตีเจาะระบบเครื่องคอมพิวเตอร์ของนักพัฒนาภายใน Safe{Wallet} ใช้สิทธิ์การเข้าถึงนั้นในการแทรกโค้ด JavaScript ที่เป็นอันตรายเข้าไปในส่วนติดต่อผู้ใช้สำหรับการลงนามแบบ multisig และเปลี่ยนเส้นทางการอนุมัติในขณะที่ผู้ลงนามภายในเห็นปลายทางที่ถูกต้องบนหน้าจอ กระเป๋าเงินเย็นของ Bybit เป็น Safe แบบ 3-of-N ซึ่งเป็นการตั้งค่าที่ทีมรักษาความปลอดภัยของสถาบันส่วนใหญ่จะอนุมัติในทางทฤษฎี ผู้ลงนามลงนามในสิ่งที่พวกเขาคิดว่าเป็นการโอนเงินตามปกติ แต่บล็อกเชนกลับดำเนินการธุรกรรมของผู้โจมตีแทน

บทเรียนที่ได้นั้นลึกซึ้งกว่าแค่ "การปรับปรุงการดำเนินงานของคุณ" ประการแรก กระเป๋าเงินฮาร์ดแวร์ไม่สามารถป้องกันการลงนามแบบปิดบังได้หากผู้ใช้ให้การอนุญาตกับเพย์โหลดที่เป็นอันตราย ประการที่สอง การลงนามแบบหลายลายเซ็นนั้นจำเป็นแต่ไม่เพียงพอเมื่อส่วนติดต่อผู้ใช้เองเป็นขอบเขตความน่าเชื่อถือ ประการที่สาม ห่วงโซ่ความน่าเชื่อถือทั้งหมดในปัจจุบันขยายผ่านซอฟต์แวร์แสดงผลของผู้ลงนาม ส่วนหน้าเว็บที่อยู่เบื้องหลัง เครื่องของนักพัฒนาที่สร้างส่วนหน้าเว็บนั้น และห่วงโซ่อุปทานของแพ็กเกจ มาตรการบรรเทาผลกระทบที่ NCC Group แนะนำ ได้แก่ การจำลองธุรกรรมก่อนลงนาม การตรวจสอบข้อมูลดิบในอุปกรณ์แยกต่างหาก การหน่วงเวลาบังคับสำหรับการถอนเงินจำนวนมาก และฮาร์ดแวร์ของผู้ลงนามที่ถอดรหัสข้อมูลการโทรเพื่อการตรวจสอบโดยมนุษย์ การทบทวนของ Trail of Bits ในเดือนมิถุนายน 2025 ตอกย้ำประเด็นนี้: ในการสูญเสียครั้งใหญ่ของปี สาเหตุหลักที่พบบ่อยที่สุดไม่ใช่ข้อบกพร่องของสัญญาอัจฉริยะ แต่เป็นการรั่วไหลของคีย์ส่วนตัวและความล้มเหลวในการดำเนินงานที่เกี่ยวข้อง

ความเสี่ยงของสัญญาอัจฉริยะ: OWASP Top 10

รายงาน OWASP Smart Contract Top 10 (ฉบับปี 2025) จัดอันดับช่องโหว่แต่ละรายการตามมูลค่าความเสียหายที่เกิดขึ้นในปีที่ผ่านมา ช่องโหว่ด้านการควบคุมการเข้าถึง (Access Control failures) ครองอันดับหนึ่งด้วยมูลค่า 953 ล้านดอลลาร์สหรัฐ ตามมาด้วยข้อผิดพลาดเชิงตรรกะ (Logic Errors) อันดับสองที่ 63.8 ล้านดอลลาร์สหรัฐ และช่องโหว่การโจมตีแบบ Reentrancy และ Flash-Loan Attacks อยู่ในอันดับสี่

| อันดับ | หมวดหมู่ | ผลขาดทุนปี 2024 |

|---|---|---|

| 1 | การควบคุมการเข้าถึง | 953.2 ล้านเหรียญสหรัฐ |

| 2 | ข้อผิดพลาดทางตรรกะ | 63.8 ล้านเหรียญสหรัฐ |

| 3 | การกลับเข้าสู่ระบบ | 35.7 ล้านเหรียญสหรัฐ |

| 4 | การโจมตีด้วยเงินกู้แบบฉับพลัน | 33.8 ล้านเหรียญสหรัฐ |

| 5 | ขาดการตรวจสอบความถูกต้องของข้อมูลป้อนเข้า | 14.6 ล้านเหรียญสหรัฐ |

| 6 | การปั่นราคาตามระบบออราเคิล | 8.8 ล้านดอลลาร์ |

| 7 | การเรียกใช้ภายนอกที่ไม่ได้เลือก | 0.55 ล้านเหรียญสหรัฐ |

เครื่องมืออย่าง Slither ของ Trail of Bits สำหรับการวิเคราะห์แบบคงที่, Echidna สำหรับการทดสอบช่องโหว่แบบฟัซซิ่ง และ Manticore สำหรับการวิเคราะห์เชิงสัญลักษณ์ ยังคงเป็นมาตรฐานพื้นฐานที่ใช้ได้จริง โดย SWC Registry จะจัดทำแคตตาล็อกของประเภทช่องโหว่พื้นฐานต่างๆ การปรับปรุง OWASP ในปี 2025 ได้แยกการโจมตีแบบ Price Oracle Manipulation และ Flash-Loan Attacks ออกเป็นหมวดหมู่ที่แตกต่างจากข้อผิดพลาดเชิงตรรกะ และได้ยกเลิกปัญหา Timestamp Dependence และ Gas Limit Issues ไปอยู่ในหมวดข้อผิดพลาดเชิงตรรกะ

การเข้ารหัสและขอบฟ้าควอนตัม

บล็อกเชนสาธารณะอาศัยชุดหลักการเข้ารหัสลับจำนวนเล็กน้อย เช่น SHA-256 สำหรับ Bitcoin, Keccak-256 สำหรับ Ethereum, BLAKE2 และ BLAKE3 สำหรับบล็อกเชนรุ่นใหม่กว่า ส่วนลายเซ็นดิจิทัลนั้นใช้ ECDSA บน secp256k1 (Bitcoin, Ethereum), Ed25519 (Solana, Sui, Cosmos) และ BLS12-381 สำหรับการรวมฉันทามติของ Ethereum ภูมิทัศน์ของภัยคุกคามเปลี่ยนแปลงไปในเดือนสิงหาคม 2024 NIST ได้สรุปมาตรฐานหลังควอนตัมสามมาตรฐาน ได้แก่ FIPS 203 ML-KEM, FIPS 204 ML-DSA และ FIPS 205 SLH-DSA ส่วน FIPS 206 (FN-DSA) อยู่ในระหว่างการร่าง

บทความวิจัย Ethereum ปี 2024 ของ Vitalik Buterin เสนอแนวทางการป้องกันที่แตกต่างออกไป คือ การฮาร์ดฟอร์กไปยังบล็อกสุดท้ายก่อนที่จะเกิดเหตุการณ์การโจรกรรมควอนตัมที่มองเห็นได้ ระงับบัญชีที่ใช้ ECDSA ซึ่งเป็นบัญชีที่บุคคลภายนอกเป็นเจ้าของ และให้ผู้ถือบัญชีพิสูจน์ความเป็นเจ้าของผ่าน STARK บน seed BIP-32 ของตน เขาประเมินโอกาสที่คอมพิวเตอร์ควอนตัมที่มีความเกี่ยวข้องกับการเข้ารหัสจะเกิดขึ้นก่อนปี 2030 อยู่ที่ประมาณ 20% แผนงานเดือนกุมภาพันธ์ 2026 ของเขามุ่งเป้าไปที่ลายเซ็นตรวจสอบความถูกต้องแบบแฮชและความยืดหยุ่นของกระเป๋าเงิน EIP-8141 การรวมลายเซ็นที่ทนทานต่อควอนตัมจำเป็นต้องมีเครื่องมือที่พร้อมใช้งานจริงก่อนที่ภัยคุกคามจะเกิดขึ้น ไม่ใช่หลังจากนั้น

สถาปัตยกรรมการจัดการกุญแจและความปลอดภัยของการเข้ารหัสลับ

ความสูญเสียส่วนใหญ่ในปี 2024-2025 เกิดขึ้นในระบบการดูแลรักษาทรัพย์สิน โครงสร้างความปลอดภัยของคริปโตเคอร์เรนซีแทบไม่มีการเปลี่ยนแปลงในปี 2026 กระเป๋าเงินร้อน (Hot wallet) นั้นเร็ว แต่ก็ถูกโจมตีได้ง่ายเช่นกัน กระเป๋าเงินเย็น (Cold wallet) นั้นดูแข็งแกร่งในทางทฤษฎี การโจรกรรมข้อมูลของ Bybit พิสูจน์ให้เห็นว่า UI การลงนามเองก็กลายเป็นช่องโหว่ของการโจมตีแล้ว ระบบ Multi-sig (Gnosis Safe) ครองตลาดการดูแลรักษาทรัพย์สินด้วย EVM บริการลงนามแบบ MPC จาก Fireblocks, Coinbase Custody และ Copper ช่วยลดความเสี่ยงจากคีย์เดียว แต่ไม่ได้ขจัดความเสี่ยงจากการสมรู้ร่วมคิดของผู้ดำเนินการหรือการแก้ไขกระบวนการลงนาม โมดูลความปลอดภัยฮาร์ดแวร์ที่ระดับ FIPS 140-2 และ 140-3 ยังคงเป็นมาตรฐานของสถาบันสำหรับการหมุนเวียนกระเป๋าเงินร้อน การแยกบัญชีภายใต้ ERC-4337 นำมาซึ่งคีย์เซสชัน การกู้คืนผ่านโซเชียล และการลงทะเบียนแบบไม่ต้องใช้ seed นอกจากนี้ยังขยายขอบเขตการตรวจสอบและการดำเนินการให้กว้างขึ้นด้วย

มาตรการบรรเทาผลกระทบนั้นตามทันเพียงบางส่วนเท่านั้น เช่น การจำลองธุรกรรมก่อนลงนาม การตรวจสอบข้อมูลดิบในอุปกรณ์แยกต่างหาก การหน่วงเวลาบังคับสำหรับการถอนเงินจำนวนมาก ฮาร์ดแวร์ของผู้ลงนามที่ถอดรหัสข้อมูลการโทร หลักการยังคงไม่เปลี่ยนแปลงตลอดทั้งห่วงโซ่: กุญแจส่วนตัวจะไม่หลุดออกจากขอบเขตที่ควบคุมได้ และทุกเหตุการณ์การลงนามจะได้รับการตรวจสอบกับแหล่งข้อมูลที่เชื่อถือได้อิสระก่อนที่จะเข้าสู่บล็อกเชน

ภัยคุกคามระดับเครือข่าย: การโจมตีแบบ Sybil และ MEV

การโจมตีแบบ Sybil คือการสร้างตัวตนปลอมราคาถูกเพื่อสร้างความลำเอียงให้กับระบบแบบ Peer-to-Peer เครือข่ายแบบไร้การอนุญาตได้รับการออกแบบมาเพื่อป้องกันการโจมตีนี้ แต่ก็ไม่สามารถป้องกันได้อย่างสมบูรณ์ การโจมตีแบบ Eclipse พัฒนาต่อยอดมาจาก Sybil: บทความของ Heilman, Kendler, Zohar และ Goldberg ในปี 2015 ที่ USENIX แสดงให้เห็นว่าโหนด Bitcoin สามารถถูกแยกออกจากกันได้โดยการผูกขาดช่อง Peer และงานวิจัยในปี 2025 แสดงให้เห็นถึงการโจมตีแบบ Eclipse แบบครบวงจรบนโหนดเลเยอร์การประมวลผลของ Ethereum โดยการวางยาพิษตารางการค้นหา การโจมตีแบบ BGP hijacking (แบบ Erebus) ทำงานในระดับระบบอัตโนมัติและเปลี่ยนเส้นทางการรับส่งข้อมูลก่อนที่จะถึงแอปพลิเคชัน เลเยอร์ที่มีกิจกรรมทางเศรษฐกิจมากที่สุดในขณะนี้คือ MEV: การวิเคราะห์ความเสี่ยงของ ESMA ในเดือนกรกฎาคม 2025 และข้อมูลจาก Flashbots แสดงให้เห็นว่าประมาณ 90% ของบล็อก Ethereum ถูกสร้างขึ้นผ่าน MEV-Boost โดยการสกัดแบบ Sandwich ลดลงเหลือประมาณ 2.5 ล้านดอลลาร์ต่อเดือนภายในเดือนตุลาคม 2025 จากจุดสูงสุดใกล้ 10 ล้านดอลลาร์ต่อเดือนในช่วงปลายปี 2024

การตรวจสอบและการรับรองอย่างเป็นทางการ

ค่าใช้จ่ายในการตรวจสอบในปี 2026 สามารถคาดการณ์ได้ 10,000-50,000 ดอลลาร์สหรัฐฯ สำหรับการตรวจสอบ ERC-20 หรือ ERC-721 ขนาดเล็ก 80,000-250,000 ดอลลาร์สหรัฐฯ สำหรับโปรโตคอล DeFi ทั่วไป และ 300,000-500,000 ดอลลาร์สหรัฐฯ ขึ้นไป สำหรับ rollup ใหม่ๆ วงจร ZK และส่วนประกอบ L1 รายชื่อบริษัทชั้นนำในปี 2026 ได้แก่ Trail of Bits, OpenZeppelin, ConsenSys Diligence, CertiK, Halborn, Spearbit และ Cantina, Zellic, Sigma Prime, Veridise (ผู้เชี่ยวชาญด้าน ZK), Certora (การตรวจสอบอย่างเป็นทางการ) และ Runtime Verification การตรวจสอบอย่างเป็นทางการได้ก้าวข้ามจากการวิจัยไปสู่การใช้งานจริงแล้ว Certora Prover และ Picus และ Vanguard ของ Veridise มุ่งเป้าไปที่ Solidity, Vyper, Move และ DSL วงจร ZK ข้อมูลที่ Veridise เผยแพร่นั้นแม่นยำกว่าพาดหัวข่าว 55% ของการตรวจสอบ ZK ของพวกเขาพบปัญหาที่สำคัญ การตรวจสอบ DeFi ทั่วไปมีอัตราอยู่ที่ 27.5% วงจรที่มีข้อจำกัดน้อยเกินไปมีโอกาสประมาณ 90% ที่จะพบข้อผิดพลาดร้ายแรงหรือข้อผิดพลาดระดับสูง

กฎระเบียบ: MiCA, OCC และ CISA

กฎ MiCA ของสหภาพยุโรป หัวข้อที่ 5 มีผลบังคับใช้ตั้งแต่วันที่ 30 ธันวาคม 2024 การบังคับใช้ในระดับประเทศจะมีผลถึงวันที่ 1 กรกฎาคม 2026 เป็นอย่างมาก ผู้ให้บริการสินทรัพย์ดิจิทัล (CASPs) จะต้องรับภาระผูกพันที่เข้มงวด ได้แก่ การแยกการดูแลรักษา การรักษาความปลอดภัยด้านไอที การกำกับดูแล การรายงานเหตุการณ์ตามกำหนดเวลาที่กระชับ เงินทุนขั้นต่ำกำหนดไว้อย่างชัดเจน 50,000 ยูโรสำหรับการให้คำปรึกษา 125,000 ยูโรสำหรับการดูแลรักษาและการแลกเปลี่ยน และ 150,000 ยูโรสำหรับแพลตฟอร์มการซื้อขาย

สถานการณ์ในสหรัฐอเมริกาค่อนข้างซับซ้อนกว่า จดหมายตีความของ OCC หมายเลข 1170, 1174 และ 1183 อนุญาตให้ธนาคารแห่งชาติรับฝากคริปโตเคอร์เรนซี ดำเนินการชำระเงินด้วยสเตเบิลคอยน์ และใช้เครือข่ายบัญชีแยกประเภทแบบกระจายศูนย์ภายใต้การควบคุมด้านความปลอดภัยและความมั่นคง CISA, FBI และกระทรวงการคลังระบุชื่อ Lazarus, APT38, BlueNoroff และ Stardust Chollima ว่าเป็น TraderTraitor ในคำแนะนำร่วม AA22-108A รายงาน PSA ของ FBI เดือนกุมภาพันธ์ 2025 ระบุว่าการโจรกรรม Bybit เกิดขึ้นจากคลัสเตอร์เดียวกัน ISO/TC 307 ครอบคลุมเส้นทางการกำหนดมาตรฐานสากลด้านการกำกับดูแลและความปลอดภัย

แนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยและกรอบการป้องกัน

แนวทางการป้องกันปี 2026 ได้นำเอาแนวคิดจากมาตรฐานความปลอดภัยทางไซเบอร์กระแสหลักมาใช้ และผสมผสานการทำงานในวงจรการพัฒนาที่ปลอดภัยเข้ากับการตรวจจับขณะทำงาน กรอบงานด้านความปลอดภัยและการควบคุมความปลอดภัยที่ใช้งานได้ในระดับใหญ่มีคุณลักษณะร่วมกันสามประการ ได้แก่ การตรวจสอบอย่างต่อเนื่อง ตัวแปรคงที่อัตโนมัติ และการตอบสนองต่อเหตุการณ์ที่ได้รับการฝึกฝนมาแล้ว การครอบคลุมที่แท้จริงในบริบทนี้หมายถึงการจัดการกับช่องโหว่ของสัญญาอัจฉริยะและความเสี่ยงด้านความปลอดภัยของบล็อกเชนในวงกว้างที่เกี่ยวข้องกับผู้ดำเนินการ ความปลอดภัยของข้อมูล และโหนดจำนวนน้อยที่ทำหน้าที่เป็นจุดคอขวด Slither, Mythril, Aderyn และ Echidna ทำงานในไปป์ไลน์ CI; กฎของ Certora แสดงถึงตัวแปรคงที่สำหรับเกตการตรวจสอบอย่างเป็นทางการ; การทดสอบแบบฟัซซิ่งของ Foundry ช่วยจัดการช่องว่างระหว่างการทดสอบหน่วยและการตรวจสอบ รางวัลสำหรับการค้นพบช่องโหว่จ่ายเงินจริง: Immunefi ได้จ่ายเงินไปแล้วกว่า 115 ล้านดอลลาร์สหรัฐฯ จากรายงานมากกว่า 3,000 รายงาน โดยการจ่ายเงินครั้งเดียวที่มากที่สุดคือ 10 ล้านดอลลาร์สหรัฐฯ (Wormhole) และ 77.5% ของการจ่ายเงินเป็นการค้นพบช่องโหว่ในสัญญาอัจฉริยะ

การตรวจจับแบบเรียลไทม์เป็นชั้นการทำงานที่ใหม่กว่า Forta Firewall ตรวจสอบธุรกรรม 271.8 ล้านรายการภายในเดือนกรกฎาคม 2025 โดยใช้เครือข่ายประสาทเทียม FORTRESS สำหรับการให้คะแนนระดับย่อยของบล็อก โดยมี Hypernative เป็นผู้ให้บริการเชิงพาณิชย์ชั้นนำ ทั้งสองสร้างคะแนนความเสี่ยงแบบเรียลไทม์ที่สามารถระงับสัญญาได้ก่อนที่ธุรกรรมที่เป็นอันตรายจะได้รับการยืนยัน การตอบสนองต่อเหตุการณ์ในปัจจุบันรวมถึงห้องปฏิบัติการสงครามที่ประสานงานล่วงหน้า การติดตามบนบล็อกเชนผ่าน Chainalysis Reactor หรือ TRM Labs การติดต่อเพื่อระงับการแลกเปลี่ยน และการฝึกซ้อมการต่อต้านการโจมตีโดยผู้เชี่ยวชาญด้านความปลอดภัย การฝึกซ้อมครั้งสุดท้ายนี้ช่วยกู้คืนความเสียหายของ Cetus ได้ประมาณ 162 ล้านดอลลาร์ ซึ่งเป็นการย้ำเตือนว่าแนวปฏิบัติที่ดีที่สุดด้านความปลอดภัยนั้นรวมถึงขั้นตอนที่คุณดำเนินการหลังจากได้รับการแจ้งเตือน ไม่ใช่เฉพาะขั้นตอนที่พยายามป้องกันเท่านั้น

งานวิจัยล้ำสมัยและปัญหาที่ยังไม่มีคำตอบ

สามแนวทางการวิจัยกำลังเปลี่ยนแปลงความปลอดภัยของบล็อกเชนไปหลังปี 2026 และแต่ละแนวทางก็เปิดความเสี่ยงด้านความปลอดภัยใหม่ๆ ระบบพิสูจน์ความรู้เป็นศูนย์ (Zero-knowledge proof systems) เป็นจุดอ่อนที่สุด ประมาณ 96% ของข้อบกพร่องที่บันทึกไว้ในระบบ ZK ที่ใช้ SNARK นั้นมีต้นตอมาจากวงจรที่มีข้อจำกัดไม่เพียงพอ ตามเอกสาร IACR ePrint 2024/514 เครื่องมืออย่าง Picus, Coda และ Circomspect กำลังเป็นภาระสำคัญสำหรับโปรโตคอลใดๆ ที่ใช้งาน ZK ในการผลิต ความต้านทานต่อ MEV (Mean Value Value) ได้เปลี่ยนจากทฤษฎีไปสู่การใช้งานจริงแล้ว หน่วยความจำแบบเข้ารหัส (Shutter), การจัดลำดับแบบเข้ารหัสตามเกณฑ์ และสถาปัตยกรรมแบบอิงตามเจตนา (UniswapX, CoW Swap, Across, SUAVE ของ Flashbots) เข้ามาแทนที่ดุลยพินิจของผู้สร้างบล็อกด้วยข้อจำกัดทางด้านการเข้ารหัส แต่ละอย่างเพิ่มพื้นที่การโจมตีรอบๆ การสมรู้ร่วมคิดของผู้แก้ปัญหาและระบบพิสูจน์ การแยกส่วนบัญชีภายใต้ ERC-4337 ขยายขอบเขตการตรวจสอบและการดำเนินการให้กว้างขึ้น — ผู้จ่ายเงิน ผู้รวมกลุ่ม ผู้ดูแลการกู้คืนทางสังคม — เพื่อแลกกับการกำจัดความเสี่ยงจากวลีเริ่มต้นสำหรับผู้ใช้ส่วนใหญ่

วิธีคิดเกี่ยวกับความปลอดภัยของบล็อกเชนในปัจจุบัน

มีสองฝ่ายหลักๆ คือ ฝ่ายโปรโตคอล และฝ่ายผู้ปฏิบัติงาน การแบ่งแยกนี้สำคัญ เพราะภัยคุกคามก็แบ่งแยกตามไปด้วย การสร้างบล็อกเชน หรือช่วยกระจายอำนาจบล็อกเชนนั้น งานที่ต้องทำคือ การออกแบบฉันทามติ ความหลากหลายของไคลเอ็นต์ การตรวจสอบความปลอดภัย และความคล่องตัวทางด้านการเข้ารหัสลับ ส่วนการทำงานบนบล็อกเชนของผู้อื่น งานที่ต้องทำคือ การดูแลรักษาคีย์ ความสมบูรณ์ของกระแสการลงนาม สัญญาที่ได้รับการตรวจสอบ และการตรวจจับขณะทำงาน ความเสียหายในปี 2024 และ 2025 เกือบทั้งหมดเกิดขึ้นกับฝ่ายผู้ปฏิบัติงาน คิดเป็นมูลค่าประมาณ 3.4 พันล้านดอลลาร์ เลือกมาตรการรักษาความปลอดภัยที่เหมาะสมกับบทบาทของคุณ ไม่ใช่ตามพาดหัวข่าวในแต่ละวัน