امنیت بلاکچین در 2026: تهدیدها، آسیبپذیریها، راهکارها

۳.۴ میلیارد دلار در سال ۲۰۲۵ به سرقت رفت. بیشتر این سرقت به دلیل نقص در رمزنگاری نبوده است. شبکه بلاکچین و فناوری دفتر کل آن به ندرت در سطح پروتکل دچار مشکل میشوند. سیستمهای ساخته شده پیرامون آنها - کیف پولها، رابطهای کاربری امضا، ماشینهای توسعهدهنده، زنجیرههای تأمین - دائماً دچار مشکل میشوند. چینالیسیس تقریباً ۲ میلیارد دلار از ضررهای سال گذشته را به بازیگران مرتبط با کره شمالی ردیابی میکند و سرقت بایبیت در فوریه ۲۰۲۵ به تنهایی ۱.۵ میلیارد دلار را به خود اختصاص داده است. یک حادثه. دو سوم سال. الگو ثابت است: رمزنگاری و اجماع پابرجا هستند؛ مدیریت کلید، جریانهای امضا، منطق قرارداد هوشمند و اپراتورهای انسانی اینگونه نیستند.

این راهنما چشمانداز ۲۰۲۶ را بررسی میکند. امنیت بلاکچین چگونه کار میکند؟ چه چیزی در حوادث بزرگ ۲۰۲۲ تا ۲۰۲۵ رخ داد؟ تیمهای دفاعی اکنون در زمینه قراردادهای هوشمند، نگهداری کلید، تهدیدات لایه شبکه، حسابرسیها، مقررات و مرزهای تحقیق چه میکنند؟ تهدیدات و آسیبپذیریهایی که سیستمهای بلاکچین را امروزه هدف قرار میدهند، مبنای عملی برای هرگونه گفتگو در مورد امنیت در بلاکچین هستند.

امنیت بلاکچین در سال ۲۰۲۶ چگونه است؟

امنیت بلاکچین به مطالعه عملیِ ایمن نگه داشتن یک دفتر کل توزیعشده در برابر دستکاری، سازوکار اجماع آن و داراییهایی که تحت کنترل مالکانشان هستند، اشاره دارد. این اصطلاح همه چیز را از رمزنگاری و امنیت اطلاعات گرفته تا بهترین شیوههای عملیاتی در سراسر اکوسیستم بلاکچین پوشش میدهد. گزارش داخلی NIST 8202 از سال ۲۰۱۸ چارچوب اساسی دولت ایالات متحده بوده است و این حوزه را حول سه ستون سازماندهی میکند: اصول اولیه رمزنگاری مانند توابع هش و کلیدهای نامتقارن، پروتکلهای اجماع و مدل مجوزدهی یک زنجیره. این چارچوب هنوز هم پابرجاست. امنیت اجماع به هزینه اقتصادی و محاسباتی بازنویسی تاریخچه خلاصه میشود. در اثبات کار، مهاجمی که بیش از ۵۰٪ از قدرت هش را کنترل میکند، میتواند زنجیره را مجدداً سازماندهی کند یا دو بار خرج کند. در اثبات سهام، تهدید مشابه، حمله یک سوم یا دو سوم سهام به قطعیت Casper FFG است. بیتکوین از قطعیت احتمالی (شش تأیید به عنوان یک روش اکتشافی) استفاده میکند. اتریوم تقریباً ۱۲.۸ دقیقه پس از یک بلوک به قطعیت اقتصادی میرسد.

انواع بلاکچین و تأثیر هر یک بر امنیت

انواع مختلف بلاکچین، مدلهای امنیتی متفاوتی را اجرا میکنند. فرضیات اعتمادی که در هر کدام نهفته است، خود مدل امنیتی است. شبکههای بلاکچین عمومی مانند بیتکوین، اتریوم، سولانا و سوئی، هر گره در شبکه توزیعشده را به عنوان یک اعتبارسنج بالقوه در نظر میگیرند. پاداشهای ارزهای دیجیتال، هر ماینر و سهامگذار را صادق نگه میدارد. تعداد گرهها نامحدود است. امنیت بلاکچین با قدرت استخراج یا سرمایه سهامگذاری شده پرداخت میشود. NISTIR 8202 مستقیماً این موضوع را بیان میکند. اجماع بدون مجوز، با پاداش دادن به ناشران بلوکهای مطابق با پروتکل با یک ارز دیجیتال بومی، رفتار غیرمخرب را ترویج میدهد. مقاومت در برابر سانسور و دسترسی جهانی - هزینه آن در سطح حمله پرداخت میشود. یک مجموعه گره باز به معنای یک سطح Sybil باز است و امنیت اقتصادی، قیمت توکن زیربنایی را ردیابی میکند.

یک بلاکچین یا زنجیره کنسرسیومی مجاز (Hyperledger Fabric، R3 Corda، ConsenSys Quorum) انگیزههای اقتصادی را با هویت تأیید شده جایگزین میکند. مجموعههای اعتبارسنج کوچک هستند، پروتکلهای به سبک BFT قطعیت فوری میدهند و دروازههای کنترل دسترسی را که میتوانند تراکنشها را بخوانند، بنویسند یا تأیید کنند، کنترل میکنند. این بده بستان به روش دیگری پیش میرود: یک کنسرسیوم کوچک از شرکتکنندگان بلاکچین سریعتر و ارزانتر است، اما اگر آن کنسرسیوم تبانی کند یا به خطر بیفتد، یک نقطه شکست واحد ایجاد میکند. یک بلاکچین ترکیبی عناصر هر دو را با تسویه حساب عمومی و مجوز خصوصی ترکیب میکند.

بیشتر فناوریهای دفتر کل توزیعشده سازمانی و فناوریهای بلاکچین در سال ۲۰۲۶ در جایی از این طیف قرار میگیرند. بلاکچینهای خصوصی در خدمات مالی برای تسویه حساب بین شعب رایج هستند، در حالی که بلاکچینهای عمومی جریانهای خردهفروشی و دیفای را انجام میدهند. سوال درست این نیست که کدام نوع بلاکچین به صورت انتزاعی امنتر است؛ بلکه این است که معماری برای دفاع در برابر کدام مدل تهدید ساخته شده است. بانکی که یک بلاکچین خصوصی را در صنعت خدمات مالی اجرا میکند، نیازی به مقاومت در برابر حمله ۵۱٪ ندارد؛ بلکه به کنترلهای دسترسی مبتنی بر نقش، ثبت حسابرسی و بازیابی از فاجعه برای اطمینان از در دسترس بودن دادهها نیاز دارد. یک پروتکل دیفای عمومی به اولویتهای متضاد نیاز دارد و امنیت تسویه حساب بلاکچین بیشتر از SLA های آپتایم اهمیت دارد.

حملات و حوادث بزرگ بلاکچین ۲۰۲۲-۲۰۲۶

جدول حوادث، داستان چگونگی تکامل حملات بلاکچین را روایت میکند. حملات بریجها و کلید اعتبارسنج، سال ۲۰۲۲ را تحت سلطه خود داشتند. حملات صرافیهای متمرکز و جریان امضا، سال ۲۰۲۵ را تحت سلطه خود داشتند.

| حادثه | تاریخ | ضرر | بردار حمله |

|---|---|---|---|

| پل رونین | مارس ۲۰۲۲ | ۶۲۵ میلیون دلار | کلید اعتبارسنج به خطر افتاده (5 از 9) |

| کرمچاله | فوریه ۲۰۲۲ | ۳۲۵ میلیون دلار | نقص تأیید امضا |

| پل عشایر | اوت ۲۰۲۲ | ۱۹۰ میلیون دلار | مقداردهی اولیهی نادرست Replica |

| بیت کوین DMM | مه ۲۰۲۴ | ۳۰۵ میلیون دلار | نفوذ به کلید خصوصی (TraderTraitor / Lazarus) |

| وزیر ایکس | ژوئیه ۲۰۲۴ | ۲۳۵ میلیون دلار | دستکاری کیف پول چندامضایی |

| بای بیت | فوریه ۲۰۲۵ | ۱.۵ میلیارد دلار | تزریق رابط کاربری امن{Wallet} هنگام امضای کیف پول سرد |

| ستوس دکس (سوئی) | مه ۲۰۲۵ | ۲۲۳ میلیون دلار | سرریز `checked_shlw` در ریاضی ممیز ثابت u256 |

اکسپلویت Cetus نشان میدهد که چگونه خطاهای ریاضی اولیه در تولید باقی میمانند. بررسیهای SlowMist شرح میدهد که چگونه مهاجم پارامترهای دقیقی را برای سوءاستفاده از یک نقص در عملیات شیفت `checked_shlw` انتخاب کرد و نقدینگی به ارزش تقریبی ۲۲۳ میلیون دلار را به قیمت یک توکن تخلیه کرد. گزارش اواسط سال ۲۰۲۵ Chainalysis، زیانها را تا سهماهه دوم ۲.۱۷ میلیارد دلار اعلام کرد که ۸۸٪ از کل سهماهه اول مربوط به نفوذ به سرویسهای متمرکز بود. دو سوم از زیانهای دلاری ۲۰۲۵ در یک حادثه واحد متمرکز است؛ بازیگران کره شمالی از قراردادها به اپراتورها منتقل شدهاند؛ پرهزینهترین شکستهای دو سال گذشته، آسیبپذیریهای روز صفر در Solidity نبوده است - بلکه نفوذ به انسان و رابط کاربری در اطراف امضاکنندگان قانونی بوده است.

هک بایبیت: یک پرونده امنیتی بلاکچین در سال ۲۰۲۵

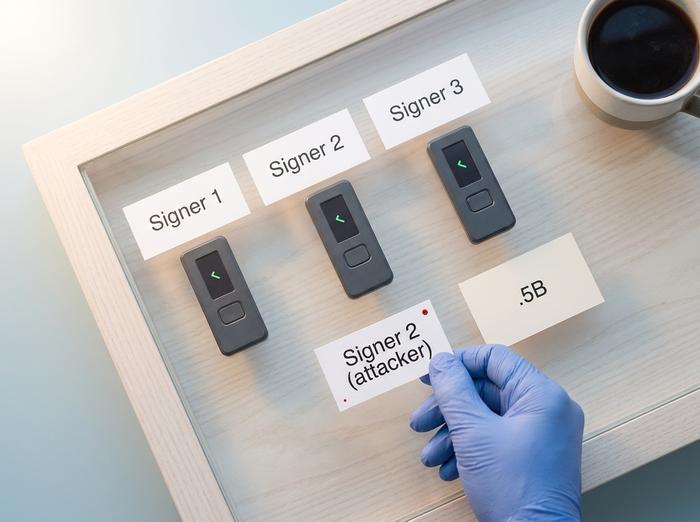

سرقت بای بیت در فوریه ۲۰۲۵، مطالعه موردی متعارفی است که نشان میدهد امنیت بلاک چین در سال ۲۰۲۶ با چه مشکلاتی مواجه خواهد شد. گروه NCC پس از بررسی جزئیات، توضیح میدهد که چگونه مهاجمان به یک دستگاه توسعهدهنده در داخل Safe{Wallet} نفوذ کردند، از آن دسترسی برای تزریق جاوا اسکریپت مخرب به رابط کاربری امضای چندامضایی استفاده کردند و در حالی که امضاکنندگان داخلی یک مقصد قانونی را روی صفحه نمایش مشاهده میکردند، مسیر تأییدیهها را تغییر دادند. کیف پول سرد بای بیت یک Safe سهتایی بود، ساختاری که اکثر تیمهای امنیتی سازمانی آن را روی کاغذ تأیید میکردند. امضاکنندگان چیزی را امضا کردند که فکر میکردند یک انتقال روتین است - زنجیره به جای آن، تراکنش مهاجم را اجرا کرد.

درسهای این ماجرا عمیقتر از «بهبود عملیات» هستند. اولاً، کیف پولهای سختافزاری در صورت تأیید یک بار مخرب توسط کاربر، در برابر امضای کور محافظت نمیکنند. ثانیاً، چندامضایی بودن لازم است اما وقتی خود رابط کاربری مرز اعتماد باشد، کافی نیست. ثالثاً، کل زنجیره اعتماد اکنون از طریق نرمافزار نمایشگر امضاکننده، رابط کاربری زیربنایی، ماشینهای توسعهدهندهای که آن رابط کاربری را میسازند و زنجیره تأمین بسته گسترش مییابد. راهکارهای پیشنهادی گروه NCC شامل شبیهسازی تراکنش پیش از امضا، تأیید دادههای خام در یک دستگاه جداگانه، تأخیرهای اجباری در برداشتهای بزرگ و سختافزار امضاکنندهای است که دادههای تماس را برای بررسی انسانی رمزگشایی میکند. بررسی گذشتهنگر Trail of Bits در ژوئن ۲۰۲۵ این نکته را تقویت میکند: در میان ضررهای عمده سال، شایعترین علت ریشهای نه اشکالات قرارداد هوشمند، بلکه سازشهای کلید خصوصی و شکستهای عملیاتی پیرامون آنها بود.

ریسکهای قرارداد هوشمند: 10 مورد برتر OWASP

ده آسیبپذیری برتر قرارداد هوشمند OWASP (نسخه ۲۰۲۵)، هر آسیبپذیری را بر اساس خسارات قابل انتساب در سال قبل رتبهبندی میکند. خرابیهای کنترل دسترسی با ۹۵۳ میلیون دلار در صدر قرار دارند؛ خطاهای منطقی با ۶۳.۸ میلیون دلار در رتبه دوم قرار دارند؛ حملات Reentrancy و Flash-Loan چهار مورد برتر را تکمیل میکنند.

| رتبه | دسته بندی | ضررهای ۲۰۲۴ |

|---|---|---|

| ۱ | کنترل دسترسی | ۹۵۳.۲ میلیون دلار |

| ۲ | خطاهای منطقی | ۶۳.۸ میلیون دلار |

| ۳ | ورود مجدد | ۳۵.۷ میلیون دلار |

| ۴ | حملات وامهای فوری | ۳۳.۸ میلیون دلار |

| ۵ | عدم اعتبارسنجی ورودی | ۱۴.۶ میلیون دلار |

| ۶ | دستکاری قیمت اوراکل | ۸.۸ میلیون دلار |

| ۷ | تماسهای خارجی بررسی نشده | ۰.۵۵ میلیون دلار |

Trail of Bits’ Slither برای تحلیل استاتیک، Echidna برای فازینگ ویژگیها و Manticore برای اجرای نمادین همچنان به عنوان مبنای عملی باقی میمانند؛ SWC Registry کلاسهای ضعف اساسی را فهرست میکند. بهروزرسانی OWASP در سال ۲۰۲۵، حملات Price Oracle Manipulation و Flash-Loan را به دستههای مجزا از خطاهای منطقی و مسائل مربوط به وابستگی به مهر زمانی و محدودیت سوخت که از رده خارج شدهاند، در دسته خطاهای منطقی تقسیم کرد.

رمزنگاری و افق کوانتومی

زنجیرههای عمومی به مجموعه کوچکی از اصول اولیه رمزنگاری متکی هستند. SHA-256 برای بیتکوین. Keccak-256 برای اتریوم. BLAKE2 و BLAKE3 برای زنجیرههای جدیدتر. امضاها: ECDSA روی secp256k1 (بیتکوین، اتریوم)، Ed25519 (سولانا، سوئی، کازموس) و BLS12-381 برای تجمیع اجماع اتریوم. چشمانداز تهدید در آگوست 2024 تغییر کرد. NIST سه استاندارد پساکوانتومی را نهایی کرد: FIPS 203 ML-KEM، FIPS 204 ML-DSA، FIPS 205 SLH-DSA. FIPS 206 (FN-DSA) در حال پیشنویس است.

پست تحقیقاتی اتریوم ویتالیک بوترین در سال ۲۰۲۴، دفاع متفاوتی را ارائه داد. هارد فورک تا آخرین بلوک قبل از یک رویداد سرقت کوانتومی قابل مشاهده. مسدود کردن حسابهای دارای مالکیت خارجی مبتنی بر ECDSA. اجازه دهید دارندگان از طریق STARK روی بذر BIP-32 خود، مالکیت خود را اثبات کنند. او احتمال ورود رایانههای کوانتومی مرتبط با رمزنگاری را قبل از سال ۲۰۳۰ حدود ۲۰٪ میداند. نقشه راه فوریه ۲۰۲۶ او امضاهای اعتبارسنج مبتنی بر هش و انعطافپذیری کیف پول EIP-8141 را هدف قرار میدهد. تجمیع امضاهای مقاوم در برابر کوانتوم، مدتها قبل از تحقق تهدید، به ابزارهای آماده برای تولید نیاز دارد. نه پس از آن.

مدیریت کلید و معماری امنیت رمزنگاری

بیشتر ضررهای سالهای ۲۰۲۴-۲۰۲۵ از حوزهی نگهداری (یا امانت) سرچشمه گرفتهاند. نردبان معماری امنیت ارزهای دیجیتال در سال ۲۰۲۶ به سختی جابجا شده است. کیف پولهای گرم (Hot wallets) سریع هستند. آنها همچنین به طور گسترده مورد حمله قرار میگیرند. کیف پولهای سرد (cold wallets) روی کاغذ قوی هستند. سرقت Bybit ثابت کرد که رابط کاربری امضا اکنون خود به سطح حمله تبدیل شده است. امضای چندگانه (Gnosis Safe) بر حوزهی نگهداری EVM تسلط دارد. سرویسهای امضای آستانهای MPC از Fireblocks، Coinbase Custody و Copper خطر تککلیدی را حذف میکنند. آنها تبانی اپراتور یا دستکاری جریان امضا را حذف نمیکنند. ماژولهای امنیتی سختافزاری در سطوح FIPS 140-2 و 140-3 همچنان استاندارد نهادی برای چرخش کیف پول گرم هستند. انتزاع حساب (account abstraction) تحت ERC-4337 کلیدهای جلسه، بازیابی اجتماعی و ورود بدون نیاز به سید (seedless onboarding) را به ارمغان میآورد. همچنین سطح اعتبارسنجی و اجرا را گسترش میدهد.

اقدامات کاهشی تنها تا حدی جبران شدهاند. شبیهسازی تراکنش پیش از امضا. تأیید دادههای خام در یک دستگاه جداگانه. تأخیرهای اجباری در برداشتهای بزرگ. سختافزار امضاکننده که دادههای تماس را رمزگشایی میکند. این اصل در سراسر نردبان تغییر نکرده است: یک کلید خصوصی هرگز از مرز کنترلشده خارج نمیشود و هر رویداد امضا قبل از تماس با زنجیره، در برابر یک منبع مستقل حقیقت بررسی میشود.

تهدیدات لایه شبکه: حملات سیبیل و MEV

حمله سیبیل (Sybil) ایجاد ارزان هویتهای مستعار برای ایجاد سوگیری در یک سیستم همتا به همتا است؛ شبکههای بدون نیاز به مجوز در برابر آن طراحی شدهاند اما هرگز کاملاً ایمن نیستند. حملات اکلیپس (Eclipse) بر اساس سیبیل ساخته میشوند: مقاله USENIX هیلمن، کندلر، زوهر و گلدبرگ در سال ۲۰۱۵ نشان داد که گرههای بیتکوین میتوانند با انحصار اسلاتهای همتا ایزوله شوند و کار ۲۰۲۵، گرفتگی سرتاسری را در گرههای لایه اجرایی اتریوم با مسموم کردن جدول کشف نشان داد. ربودن BGP (به سبک ارباس) در سطح سیستم خودمختار عمل میکند و ترافیک را قبل از رسیدن به برنامه تغییر مسیر میدهد. فعالترین لایه از نظر اقتصادی اکنون MEV است: تجزیه و تحلیل ریسک ESMA در ژوئیه ۲۰۲۵ و دادههای Flashbots نشان میدهد که تقریباً ۹۰٪ از بلوکهای اتریوم از طریق MEV-Boost ساخته میشوند و استخراج ساندویچی تا اکتبر ۲۰۲۵ از اوج نزدیک به ۱۰ میلیون دلار در ماه در اواخر سال ۲۰۲۴ به حدود ۲.۵ میلیون دلار در ماه کاهش یافته است.

ممیزیها و تأیید رسمی

محدوده هزینههای حسابرسی در سال ۲۰۲۶ قابل پیشبینی است. ۱۰ هزار تا ۵۰ هزار دلار برای بررسیهای کوچک ERC-20 یا ERC-721. ۸۰ هزار تا ۲۵۰ هزار دلار برای پروتکلهای معمول DeFi. بیش از ۳۰۰ هزار تا ۵۰۰ هزار دلار برای پیادهسازیهای جدید، مدارهای ZK و اجزای L1. فهرست برترین شرکتها در سال ۲۰۲۶: Trail of Bits، OpenZeppelin، ConsenSys Diligence، CertiK، Halborn، Spearbit و Cantina، Zellic، Sigma Prime، Veridise (متخصص ZK)، Certora (تأیید رسمی) و Runtime Verification. تأیید رسمی از تحقیق به تولید رسیده است. Certora Prover و Picus و Vanguard متعلق به Veridise، Solidity، Vyper، Move و DSLهای مدار ZK را هدف قرار میدهند. دادههای منتشر شده Veridise واضحتر از تیتر خبر است. ۵۵٪ از حسابرسیهای ZK آن، یک مسئله حیاتی را آشکار میکند. حسابرسیهای منظم دیفای روی ۲۷.۵٪ قرار دارند. مدارهای تحت محدودیت تقریباً ۹۰٪ احتمال یافتههای بحرانی یا بالا را دارند.

مقررات: MiCA، OCC، و CISA

عنوان پنجم قانون MiCA اتحادیه اروپا از ۳۰ دسامبر ۲۰۲۴ اعمال میشود. پدربزرگ ملی حداکثر تا ۱ ژوئیه ۲۰۲۶ ادامه دارد. CASPها (ارائهدهندگان خدمات داراییهای رمزنگاریشده) تعهدات سختی را بر عهده میگیرند: تفکیک حضانت، امنیت فناوری اطلاعات، حاکمیت، گزارش حوادث در ساعات کاری فشرده. کف سرمایه مشخص است. ۵۰ هزار یورو برای مشاوره. ۱۲۵ هزار یورو برای حضانت و مبادله. ۱۵۰ هزار یورو برای پلتفرمهای معاملاتی.

تصویر ایالات متحده آشفتهتر است. نامههای تفسیری ۱۱۷۰، ۱۱۷۴ و ۱۱۸۳ دفتر هماهنگی دادگاههای فدرال (OCC) به بانکهای ملی اجازه میدهند تا ارزهای دیجیتال را نگهداری کنند، ریلهای پرداخت استیبل کوین را اجرا کنند و از شبکههای دفتر کل توزیعشده تحت کنترلهای ایمنی و سلامت استفاده کنند. CISA، FBI و خزانهداری در مشاوره مشترک AA22-108A، Lazarus، APT38، BlueNoroff و Stardust Chollima را به عنوان TraderTraitor معرفی کردند. PSA فوریه ۲۰۲۵ FBI سرقت Bybit را در همان خوشه قرار داد. ISO/TC 307 مسیر استانداردسازی بینالمللی برای حاکمیت و امنیت را پوشش میدهد.

بهترین شیوههای امنیتی و چارچوبهای دفاعی

دستورالعمل دفاعی ۲۰۲۶ از امنیت سایبری رایج الهام گرفته و کار چرخه عمر توسعه امن را با تشخیص زمان اجرا ترکیب میکند. چارچوبهای امنیتی و کنترلهای امنیتی که در مقیاس بزرگ کار میکنند، سه ویژگی مشترک دارند: نظارت مداوم، ثابتهای خودکار و پاسخ به حادثه تمرینشده. پوشش واقعی در این زمینه به معنای پرداختن به آسیبپذیریهای قرارداد هوشمند و خطرات امنیتی گستردهتر بلاکچین در اطراف اپراتورها، امنیت دادهها و تعداد کمی از گرههایی است که به عنوان نقاط انسداد عمل میکنند. Slither، Mythril، Aderyn و Echidna در خطوط لوله CI اجرا میشوند؛ قوانین Certora ثابتهایی را برای دروازههای تأیید رسمی بیان میکنند؛ fuzzing property Foundry شکاف بین تستهای واحد و ممیزیها را مدیریت میکند. پاداشهای باگ پول واقعی پرداخت میکنند: Immunefi بیش از ۱۱۵ میلیون دلار در بیش از ۳۰۰۰ گزارش پرداخت کرده است که بزرگترین پرداخت تکی با ۱۰ میلیون دلار (Wormhole) بوده و ۷۷.۵٪ از پرداختها مربوط به یافتههای قرارداد هوشمند است.

تشخیص در زمان اجرا، لایه جدیدتر است. فایروال فورتا تا ژوئیه ۲۰۲۵ با استفاده از شبکه عصبی FORTRESS خود برای امتیازدهی زیربلوک، ۲۷۱.۸ میلیون تراکنش را غربالگری کرد و Hypernative به عنوان همتای تجاری پیشرو عمل کرد. هر دو امتیاز ریسک بلادرنگ تولید میکنند که میتواند قرارداد را قبل از تأیید تراکنش مخرب متوقف کند. واکنش به حادثه اکنون شامل اتاقهای جنگ از پیش هماهنگ شده، ردیابی درون زنجیرهای از طریق Chainalysis Reactor یا TRM Labs، مسدود کردن مخاطبین صرافی و تمرینهای مقابله با سوءاستفاده کلاه سفیدها میشود. آخرین مورد از این موارد تقریباً ۱۶۲ میلیون دلار از ضررهای Cetus را جبران کرد، یادآوری اینکه بهترین شیوههای امنیتی شامل اقداماتی است که شما پس از اعلام هشدار انجام میدهید، نه فقط اقداماتی که سعی در جلوگیری از آن دارند.

تحقیقات پیشرفته و مسائل حل نشده

سه جبهه تحقیقاتی در حال تغییر شکل امنیت بلاکچین پس از سال ۲۰۲۶ هستند و هر کدام خطرات امنیتی جدیدی را ایجاد میکنند. سیستمهای اثبات دانش صفر، شکنندهترین حلقه هستند. طبق گزارش IACR ePrint 2024/514، حدود ۹۶٪ از اشکالات مستند شده در سیستمهای اثبات دانش صفر مبتنی بر SNARK به مدارهای کم محدودیت مربوط میشوند. ابزارهایی مانند Picus، Coda و Circomspect اکنون برای هر پروتکلی که در حال انتقال ZK در مرحله تولید است، بار زیادی را به دوش میکشند. مقاومت در برابر MEV از تئوری به استقرار منتقل شده است. ممپولهای رمزگذاری شده (Shutter)، ترتیب رمزگذاری شده با آستانه و معماریهای مبتنی بر قصد (UniswapX، CoW Swap، Across، SUAVE از Flashbots) جایگزین اختیار سازنده بلوک با محدودیتهای رمزنگاری میشوند. هر کدام سطح حمله را در اطراف سیستمهای تبانی حلکننده و اثبات اضافه میکنند. انتزاع حساب تحت ERC-4337 سطح اعتبارسنجی و اجرا - مدیران پرداخت، بستهبندیکنندگان، نگهبانان بازیابی اجتماعی - را در ازای از بین بردن خطر عبارت بذر برای اکثر کاربران گسترش میدهد.

چگونه امروزه در مورد امنیت بلاکچین فکر کنیم

دو دسته. افراد پروتکل و افراد اپراتور. این جدایی مهم است زیرا تهدیدها به همین شکل از هم جدا میشوند. اگر یک زنجیره بسازید یا به غیرمتمرکزسازی آن کمک کنید، کار طراحی اجماع، تنوع کلاینت، ممیزیهای امنیتی و چابکی رمزنگاری است. اگر روی زنجیره شخص دیگری اجرا کنید، کار نگهداری کلید، یکپارچگی جریان امضا، قراردادهای حسابرسی شده و تشخیص زمان اجرا است. تقریباً همه ضررهای سالهای ۲۰۲۴ و ۲۰۲۵ از سمت اپراتور بوده است. حدود ۳.۴ میلیارد دلار از آنها. اقدامات امنیتی را انتخاب کنید که با نقش شما مطابقت داشته باشد، نه تیتر روز.