Bezpieczeństwo blockchain w 2026: zagrożenia, luki, mechanizmy obronne

3,4 miliarda dolarów skradziono w 2025 roku. Większość z nich nie wynikała z naruszenia kryptografii. Sieć blockchain i jej technologia rejestru rzadko zawodzą na poziomie protokołu. Systemy zbudowane wokół nich – portfele, interfejsy użytkownika do podpisywania, komputery deweloperów, łańcuchy dostaw – nieustannie zawodzą. Chainalysis wskazuje, że około 2 miliardy dolarów strat z zeszłego roku ponieśli aktorzy powiązani z KRLD, a sam atak na Bybit w lutym 2025 roku pochłonął 1,5 miliarda dolarów. Jeden incydent. Dwie trzecie roku. Schemat jest spójny: kryptografia i konsensus się utrzymują; zarządzanie kluczami, przepływy podpisów, logika inteligentnych kontraktów i operatorzy – nie.

Ten przewodnik przedstawia sytuację w 2026 roku. Jak faktycznie działa bezpieczeństwo blockchaina? Co zostało uszkodzone w wyniku poważnych incydentów w latach 2022-2025? Czym obecnie zajmują się zespoły defensywne w zakresie inteligentnych kontraktów, przechowywania kluczy, zagrożeń na poziomie sieci, audytów, regulacji i badań naukowych? Zagrożenia i luki w zabezpieczeniach, na które narażone są obecnie systemy blockchain, stanowią praktyczną podstawę wszelkich rozmów na temat bezpieczeństwa w blockchainie.

Czym jest bezpieczeństwo blockchain w 2026 roku?

Bezpieczeństwo blockchain odnosi się do praktycznych badań nad zabezpieczeniem rozproszonego rejestru przed manipulacją, uczciwością mechanizmu konsensusu oraz kontrolą właścicieli aktywów, które reprezentuje. Termin ten obejmuje wszystko, od kryptografii i bezpieczeństwa informacji po najlepsze praktyki operacyjne w całym ekosystemie blockchain. Wewnętrzny raport NIST 8202 stanowi fundamentalne ramy dla rządu USA od 2018 roku, organizując obszar wokół trzech filarów: prymitywów kryptograficznych, takich jak funkcje skrótu i klucze asymetryczne, protokołów konsensusu oraz modelu uprawnień łańcucha. To ramy nadal obowiązują. Bezpieczeństwo konsensusu sprowadza się do ekonomicznych i obliczeniowych kosztów przepisywania historii. W Proof of Work atakujący kontrolujący ponad 50% mocy haszującej może zreorganizować łańcuch lub dokonać podwójnego wydatku. W Proof of Stake analogicznym zagrożeniem jest atak na ostateczność Casper FFG z udziałem jednej lub dwóch trzecich udziałów. Bitcoin wykorzystuje ostateczność probabilistyczną (sześć potwierdzeń jako heurystykę). Ethereum osiąga ostateczność ekonomiczną około 12,8 minuty po bloku.

Rodzaje blockchainów i ich wpływ na bezpieczeństwo

Różne typy blockchainów korzystają z różnych modeli bezpieczeństwa. Założenia dotyczące zaufania wbudowane w każdy z nich stanowią sam model bezpieczeństwa. Publiczne sieci blockchain, takie jak Bitcoin, Ethereum, Solana i Sui, traktują każdy węzeł w sieci rozproszonej jako potencjalnego walidatora. Nagrody w kryptowalutach zapewniają uczciwość każdego górnika i stakera. Liczba węzłów jest otwarta. Bezpieczeństwo blockchaina jest opłacane mocą wydobywczą lub zgromadzonym kapitałem. Norma NISTIR 8202 ujmuje to wprost. Konsensus bez zezwoleń promuje nieszkodliwe zachowania, nagradzając wydawców bloków zgodnych z protokołem natywną kryptowalutą. Odporność na cenzurę i globalny dostęp – opłacane powierzchnią ataku. Otwarty zestaw węzłów oznacza otwartą powierzchnię Sybil, a bezpieczeństwo ekonomiczne śledzi cenę bazowego tokena.

Łańcuch bloków z uprawnieniami lub łańcuch konsorcjum (Hyperledger Fabric, R3 Corda, ConsenSys Quorum) zastępuje bodźce ekonomiczne weryfikowaną tożsamością. Zestawy walidatorów są małe, protokoły w stylu BFT zapewniają natychmiastową finalizację, a kontrola dostępu określa, kto może odczytywać, zapisywać lub weryfikować transakcje. Kompromis działa w drugą stronę: małe konsorcjum uczestników łańcucha bloków jest szybsze i tańsze, ale wprowadza pojedynczy punkt awarii w przypadku zmowy lub naruszenia bezpieczeństwa tego konsorcjum. Hybrydowy łańcuch bloków łączy elementy obu tych rozwiązań, z publicznym rozliczeniem i prywatnym przyznawaniem uprawnień.

Większość technologii rozproszonego rejestru (DLT) i technologii blockchain w przedsiębiorstwach w 2026 roku znajduje się gdzieś w tym spektrum. Prywatne blockchainy są powszechne w usługach finansowych do rozliczeń międzyoddziałowych, podczas gdy publiczne blockchainy obsługują przepływy detaliczne i DeFi. Właściwe pytanie nie brzmi, który typ blockchaina jest teoretycznie bezpieczniejszy, ale jaki model zagrożenia ma chronić architekturę. Bank korzystający z prywatnego blockchaina w branży usług finansowych nie potrzebuje odporności na ataki na poziomie 51%; potrzebuje kontroli dostępu opartej na rolach, rejestrowania audytów i odzyskiwania po awarii, aby zapewnić dostępność danych. Publiczny protokół DeFi wymaga odwrotnych priorytetów, a bezpieczeństwo rozliczeń blockchain jest ważniejsze niż umowy SLA dotyczące czasu sprawności.

Główne ataki i incydenty blockchain 2022-2026

Tabela incydentów przedstawia historię ewolucji ataków na blockchain. Mosty i naruszenia bezpieczeństwa kluczy walidacyjnych zdominowały rok 2022. Scentralizowane giełdy i ataki na przepływy podpisów zdominowały rok 2025.

| Incydent | Data | Strata | Wektor ataku |

|---|---|---|---|

| Most Ronina | Marzec 2022 | 625 mln dolarów | Naruszenie klucza walidatora (5 z 9) |

| Tunel czasoprzestrzenny | Luty 2022 | 325 mln dolarów | Wada weryfikacji podpisu |

| Most Nomada | sierpień 2022 | 190 mln dolarów | Błędna inicjalizacja repliki |

| DMM Bitcoin | Maj 2024 | 305 mln dolarów | Naruszenie klucza prywatnego (TraderTraitor / Lazarus) |

| WazirX | Lipiec 2024 | 235 mln dolarów | Manipulacja portfelem Multisig |

| Bybit | Luty 2025 | 1,5 mld dolarów | Bezpieczne{Wallet} wstrzyknięcie UI podczas podpisywania portfela na zimno |

| Cetus DEX (Sui) | Maj 2025 | 223 mln dolarów | Przepełnienie `checked_shlw` w matematyce stałoprzecinkowej u256 |

Eksploit Cetus ilustruje, jak prymitywne błędy matematyczne utrzymują się w środowisku produkcyjnym. Analiza SlowMist opisuje, jak atakujący precyzyjnie dobrał parametry, aby wykorzystać lukę w operacji przesunięcia `checked_shlw`, tracąc płynność o wartości około 223 milionów dolarów kosztem jednego tokena. Raport Chainalysis z połowy 2025 roku oszacował straty na 2,17 miliarda dolarów do drugiego kwartału, przy czym za 88% strat w pierwszym kwartale odpowiadały naruszenia scentralizowanych usług. Dwie trzecie strat w dolarach w 2025 roku koncentruje się w jednym incydencie; osoby działające w Korei Północnej przeniosły się z kontraktów na operatorów; najdroższymi awariami ostatnich dwóch lat nie były ataki typu zero-day w Solidity, ale naruszenia bezpieczeństwa ludzi i interfejsu użytkownika dotyczące legalnych sygnatariuszy.

Atak na Bybit: przykład bezpieczeństwa blockchaina w 2025 roku

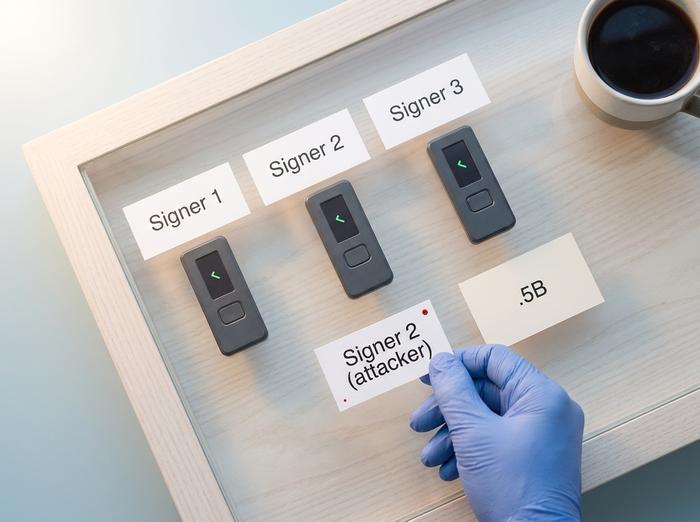

Napad na Bybit z lutego 2025 roku to kanoniczny przykład załamania się bezpieczeństwa blockchaina w 2026 roku. Raport NCC Group z analizy powypadkowej opisuje, jak atakujący włamali się na komputer programisty w sejfie {Wallet}, wykorzystali ten dostęp do wstrzyknięcia złośliwego kodu JavaScript do interfejsu użytkownika podpisu wielosigowego i przekierowali zatwierdzenia, podczas gdy wewnętrzni sygnatariusze widzieli na ekranie prawidłowy adres docelowy. Zimny portfel Bybit był sejfem 3-of-N, konfiguracją, którą większość instytucjonalnych zespołów bezpieczeństwa zatwierdziłaby na papierze. Sygnatariusze podpisali to, co uważali za rutynowy przelew — zamiast tego łańcuch wykonał transakcję atakującego.

Lekcje sięgają głębiej niż „usprawnij swoje operacje”. Po pierwsze, portfele sprzętowe nie chronią przed podpisem bez wiedzy użytkownika, jeśli użytkownik autoryzuje złośliwy pakiet. Po drugie, multisig jest konieczny, ale niewystarczający, gdy sam interfejs użytkownika stanowi granicę zaufania. Po trzecie, cały łańcuch zaufania rozciąga się teraz na oprogramowanie wyświetlające podpisującego, bazowy interfejs użytkownika, maszyny programistyczne, które go budują, oraz łańcuch dostaw pakietów. Zalecane przez NCC Group środki zaradcze obejmują symulację transakcji przed podpisaniem, weryfikację surowych danych na oddzielnym urządzeniu, obowiązkowe opóźnienia w przypadku dużych wypłat oraz sprzęt podpisującego, który dekoduje dane połączeń do weryfikacji przez człowieka. Retrospekcja Trail of Bits z czerwca 2025 r. podkreśla tę tezę: wśród głównych strat w tym roku najczęstszą przyczyną nie były błędy w inteligentnych kontraktach, lecz naruszenia kluczy prywatnych i związane z nimi awarie operacyjne.

Ryzyko związane z inteligentnymi kontraktami: 10 największych zagrożeń według OWASP

Ranking OWASP Smart Contract Top 10 (wydanie z 2025 r.) klasyfikuje każdą lukę w zabezpieczeniach według przypisanych strat w poprzednim roku. Dominują awarie kontroli dostępu z wynikiem 953 mln USD; na drugim miejscu plasują się błędy logiczne z wynikiem 63,8 mln USD; pierwszą czwórkę zamykają ataki reentrancy i flash-loan.

| Stopień | Kategoria | Straty z 2024 r. |

|---|---|---|

| 1 | Kontrola dostępu | 953,2 mln dolarów |

| 2 | Błędy logiczne | 63,8 mln dolarów |

| 3 | Ponowne wejście | 35,7 mln dolarów |

| 4 | Ataki typu flash-loan | 33,8 mln dolarów |

| 5 | Brak walidacji danych wejściowych | 14,6 mln dolarów |

| 6 | Manipulacja wyrocznią cenową | 8,8 mln dolarów |

| 7 | Niezaznaczone połączenia zewnętrzne | 0,55 mln dolarów |

Slither firmy Trail of Bits do analizy statycznej, Echidna do rozmycia własności i Manticore do symbolicznego wykonywania pozostają praktyczną podstawą; Rejestr SWC kataloguje podstawowe klasy słabości. Odświeżony raport OWASP z 2025 roku podzielił ataki na manipulację wyrocznią cenową i ataki na pożyczki błyskawiczne na odrębne kategorie, od błędów logicznych i wycofanych problemów z zależnością od znaczników czasu i limitem gazu, do kategorii błędów logicznych.

Kryptografia i horyzont kwantowy

Łańcuchy publiczne opierają się na niewielkim zestawie prymitywów kryptograficznych. SHA-256 dla Bitcoina. Keccak-256 dla Ethereum. BLAKE2 i BLAKE3 dla nowszych łańcuchów. Sygnatury: ECDSA przez secp256k1 (Bitcoin, Ethereum), Ed25519 (Solana, Sui, Cosmos) i BLS12-381 dla agregacji konsensusu Ethereum. Krajobraz zagrożeń zmienił się w sierpniu 2024 roku. NIST sfinalizował trzy standardy postkwantowe: FIPS 203 ML-KEM, FIPS 204 ML-DSA, FIPS 205 SLH-DSA. FIPS 206 (FN-DSA) jest w fazie projektu.

W swoim poście z 2024 roku w dziale Ethereum Research Vitalika Buterina przedstawiono inną obronę. Hard fork do ostatniego bloku przed widocznym zdarzeniem kradzieży kwantowej. Zamrożenie zewnętrznych kont opartych na ECDSA. Umożliwienie posiadaczom potwierdzenia własności za pomocą STARK-a na podstawie ich ziarna BIP-32. Według Buterina prawdopodobieństwo pojawienia się kryptograficznie istotnych komputerów kwantowych przed 2030 rokiem wynosi około 20%. Jego plan działania na luty 2026 roku zakłada podpisy walidatorów oparte na haszach i elastyczność portfela EIP-8141. Agregacja podpisów odporna na ataki kwantowe wymaga narzędzi gotowych do produkcji na długo przed materializacją się zagrożenia. A nie później.

Zarządzanie kluczami i architektura bezpieczeństwa kryptograficznego

Większość strat w latach 2024-2025 pochodziła z depozytów. Architektura zabezpieczeń kryptowalut praktycznie nie uległa zmianie w 2026 roku. Gorące portfele są szybkie. Są również szeroko atakowane. Zimne portfele są silne na papierze. Atak na Bybit dowiódł, że sam interfejs użytkownika podpisu jest obecnie powierzchnią ataku. Multi-sig (Gnosis Safe) dominuje w depozytach EVM. Usługi MPC oparte na podpisach progowych od Fireblocks, Coinbase Custody i Copper eliminują ryzyko związane z pojedynczym kluczem. Nie eliminują one jednak zmowy operatorów ani manipulacji przepływem podpisów. Sprzętowe moduły bezpieczeństwa na poziomie FIPS 140-2 i 140-3 pozostają instytucjonalnym standardem dla rotacji gorących portfeli. Abstrakcja kont zgodnie z ERC-4337 zapewnia klucze sesji, odzyskiwanie społecznościowe i onboarding bez seedów. Rozszerza również powierzchnię walidacji i wykonania.

Środki zaradcze przyniosły jedynie częściowe efekty. Symulacja transakcji przed podpisaniem. Weryfikacja surowych danych na oddzielnym urządzeniu. Obowiązkowe opóźnienia przy dużych wypłatach. Sprzęt podpisujący, który dekoduje dane wywołań. Zasada nie zmieniła się w całym łańcuchu: klucz prywatny nigdy nie opuszcza kontrolowanej granicy, a każde zdarzenie podpisania jest weryfikowane w oparciu o niezależne źródło prawdy, zanim trafi do łańcucha.

Zagrożenia warstwy sieciowej: ataki Sybil i MEV

Atak Sybil to tanie tworzenie pseudonimowych tożsamości w celu nadużycia systemu peer-to-peer; sieci bez uprawnień są zaprojektowane przeciwko niemu, ale nigdy nie są w pełni odporne. Ataki Eclipse bazują na Sybil: artykuł Heilmana, Kendlera, Zohara i Goldberga z USENIX z 2015 roku pokazał, że węzły Bitcoin można izolować poprzez monopolizację slotów peer-to-peer, a praca z 2025 roku zademonstrowała kompleksowe zaćmienie (ang. end-to-end eclipse) na węzłach warstwy wykonawczej Ethereum poprzez zatrucie tabeli wykrywania (ang. discovery table). Przejęcia BGP (w stylu Erebusa) działają na poziomie systemu autonomicznego i przekierowują ruch, zanim dotrze on do aplikacji. Najbardziej aktywną ekonomicznie warstwą jest obecnie MEV: analiza ryzyka ESMA z lipca 2025 roku i dane Flashbots pokazują, że około 90% bloków Ethereum jest tworzonych za pomocą MEV-Boost, a ekstrakcja kanapkowa spadła do około 2,5 miliona dolarów miesięcznie do października 2025 roku z poziomu szczytowego wynoszącego blisko 10 milionów dolarów miesięcznie pod koniec 2024 roku.

Audyty i formalna weryfikacja

Koszty audytów w 2026 roku są przewidywalne. 10–50 tys. dolarów za małe przeglądy ERC-20 lub ERC-721. 80–250 tys. dolarów za typowe protokoły DeFi. 300–500 tys. dolarów i więcej za nowatorskie pakiety, obwody ZK i komponenty L1. Lista czołowych firm w 2026 roku: Trail of Bits, OpenZeppelin, ConsenSys Diligence, CertiK, Halborn, Spearbit i Cantina, Zellic, Sigma Prime, Veridise (specjalista ZK), Certora (formalna weryfikacja) i Runtime Verification. Formalna weryfikacja przeszła z etapu badań do etapu produkcji. Certora Prover oraz Picus i Vanguard firmy Veridise są ukierunkowane na łącza DSL Solidity, Vyper, Move i obwody ZK. Opublikowane dane Veridise są bardziej precyzyjne niż nagłówek. 55% audytów ZK ujawnia krytyczny problem. Regularne audyty DeFi wynoszą 27,5%. W przypadku obwodów o niedostatecznym obciążeniu prawdopodobieństwo wykrycia błędów krytycznych lub wysokich wynosi około 90%.

Przepisy: MiCA, OCC i CISA

Tytuł V unijnej ustawy MiCA obowiązuje od 30 grudnia 2024 r. Krajowe prawo nabyte obowiązuje maksymalnie do 1 lipca 2026 r. Dostawcy usług kryptoaktywów (CASP) podejmują się trudnych obowiązków: segregacji depozytów, bezpieczeństwa IT, zarządzania, zgłaszania incydentów w ściśle określonych ramach czasowych. Minimalny limit kapitałowy jest ustalony. 50 tys. euro za doradztwo. 125 tys. euro za depozyt i wymianę. 150 tys. euro za platformy transakcyjne.

Sytuacja w USA jest bardziej chaotyczna. Listy interpretacyjne OCC nr 1170, 1174 i 1183 zezwalają bankom krajowym na przechowywanie kryptowalut, zarządzanie systemami płatności stablecoinami i korzystanie z sieci rozproszonych rejestrów w ramach kontroli bezpieczeństwa i rzetelności. CISA, FBI i Departament Skarbu (Department of Treasury) uznały Lazarusa, APT38, BlueNoroffa i Stardusta Chollimę za TraderTraitor we wspólnym raporcie doradczym AA22-108A. Raport PSA FBI z lutego 2025 r. przypisał kradzież Bybit temu samemu klastrowi. ISO/TC 307 obejmuje międzynarodową ścieżkę standaryzacji w zakresie zarządzania i bezpieczeństwa.

Najlepsze praktyki bezpieczeństwa i ramy obronne

Podręcznik defensywny na rok 2026 czerpie z głównego nurtu cyberbezpieczeństwa i łączy bezpieczną pracę w cyklu rozwoju z wykrywaniem w czasie wykonywania. Ramy bezpieczeństwa i mechanizmy kontroli bezpieczeństwa działające na dużą skalę mają trzy wspólne cechy: ciągły monitoring, zautomatyzowane niezmienniki i przećwiczone reagowanie na incydenty. Rzeczywiste pokrycie w tym kontekście oznacza zarówno zajęcie się lukami w zabezpieczeniach inteligentnych kontraktów, jak i szerszym ryzykiem bezpieczeństwa blockchaina związanym z operatorami, bezpieczeństwem danych i niewielką liczbą węzłów, które działają jak wąskie gardła. Slither, Mythril, Aderyn i Echidna działają w potokach CI; reguły Certora wyrażają niezmienniki dla bramek formalnej weryfikacji; fuzzing właściwości Foundry wypełnia lukę między testami jednostkowymi a audytami. Nagrody za błędy przynoszą realne zyski: Immunefi wypłaciło ponad 115 milionów dolarów w ponad 3000 raportach, przy czym największa pojedyncza wypłata wyniosła 10 milionów dolarów (Wormhole), a 77,5% wypłat pochodzi z ustaleń dotyczących inteligentnych kontraktów.

Detekcja w czasie wykonywania to nowsza warstwa. Zapora Forta przeskanowała 271,8 miliona transakcji do lipca 2025 roku, wykorzystując swoją sieć neuronową FORTRESS do oceny podbloków, a Hypernative jest wiodącym partnerem komercyjnym; oba systemy generują oceny ryzyka w czasie rzeczywistym, które mogą wstrzymać kontrakt przed potwierdzeniem złośliwej transakcji. Reagowanie na incydenty obejmuje teraz wstępnie skoordynowane pokoje operacyjne, śledzenie on-chain za pomocą Chainalysis Reactor lub TRM Labs, zamrażanie kontaktów giełdowych oraz próby przeciwdziałania exploitom typu white hat. Ostatni z tych projektów pozwolił odzyskać około 162 milionów dolarów strat Cetus, co przypomina, że najlepsze praktyki bezpieczeństwa obejmują kroki podejmowane po uruchomieniu alertu, a nie tylko te, które mają na celu jego zapobiegnięcie.

Pionierskie badania i otwarte problemy

Trzy fronty badawcze zmieniają bezpieczeństwo blockchain po 2026 roku, a każdy z nich stwarza nowe zagrożenia. Systemy zerowej wiedzy stanowią najsłabsze ogniwo. Około 96% udokumentowanych błędów w systemach ZK opartych na SNARK-u wynika z niedostatecznie ograniczonych obwodów, zgodnie z raportem IACR ePrint 2024/514. Narzędzia takie jak Picus, Coda i Circomspect są obecnie nośne dla każdego protokołu obsługującego ZK w środowisku produkcyjnym. Odporność na MEV przeszła z teorii do wdrożenia. Szyfrowane pule pamięci (Shutter), szyfrowane progowo porządkowanie oraz architektury oparte na intencji (UniswapX, CoW Swap, Across, SUAVE firmy Flashbots) zastępują swobodę działania konstruktorów bloków ograniczeniami kryptograficznymi. Każdy z nich dodaje powierzchnię ataku związaną ze zmową solverów i systemami dowodowymi. Abstrakcja konta w ramach ERC-4337 poszerza powierzchnię walidacji i wykonania — płatników, dostawców pakietów, opiekunów ds. odzyskiwania społeczności — w zamian za wyeliminowanie ryzyka związanego z frazą początkową dla większości użytkowników.

Jak dziś myśleć o bezpieczeństwie blockchain

Dwa obozy. Protokolant i operator. Podział ma znaczenie, ponieważ zagrożenia rozkładają się w ten sam sposób. Zbuduj łańcuch lub pomóż go zdecentralizować, a praca będzie polegała na projektowaniu w oparciu o konsensus, różnorodności klientów, audytach bezpieczeństwa i zwinności kryptograficznej. Uruchomienie na cudzym łańcuchu to praca polegająca na przechowywaniu kluczy, integralności przepływu podpisów, audytowanych kontraktach i wykrywaniu w czasie wykonywania. Straty w latach 2024 i 2025 poniosły prawie wszystkie straty po stronie operatora. Około 3,4 mld dolarów. Wybierz środki bezpieczeństwa dopasowane do swojej roli, a nie do bieżących wydarzeń.