Ασφάλεια Blockchain στο 2026: Απειλές, τρωτά σημεία, άμυνες

3,4 δισεκατομμύρια δολάρια κλάπηκαν το 2025. Το μεγαλύτερο μέρος τους δεν προέρχεται από προβληματική κρυπτογραφία. Το δίκτυο blockchain και η τεχνολογία καθολικού του σπάνια αποτυγχάνουν σε επίπεδο πρωτοκόλλου. Τα συστήματα που κατασκευάζονται γύρω από αυτά - πορτοφόλια, UI υπογραφής, μηχανήματα προγραμματιστών, αλυσίδες εφοδιασμού - αποτυγχάνουν συνεχώς. Η Chainalysis εντοπίζει περίπου 2 δισεκατομμύρια δολάρια από τις ζημίες του περασμένου έτους σε φορείς που συνδέονται με τη ΛΔΚ, και η ληστεία Bybit τον Φεβρουάριο του 2025 μόνο αντιπροσώπευε 1,5 δισεκατομμύριο δολάρια. Ένα περιστατικό. Τα δύο τρίτα του έτους. Το μοτίβο είναι συνεπές: κρυπτογραφία και κατοχή συναίνεσης· η διαχείριση κλειδιών, οι ροές υπογραφής, η λογική έξυπνων συμβολαίων και οι ανθρώπινοι χειριστές όχι.

Αυτός ο οδηγός παρουσιάζει το τοπίο του 2026. Πώς λειτουργεί στην πραγματικότητα η ασφάλεια του blockchain. Τι προκάλεσε το ξέσπασμα στα σημαντικότερα περιστατικά του 2022 έως 2025. Τι κάνουν τώρα οι αμυντικές ομάδες σε έξυπνα συμβόλαια, φύλαξη κλειδιών, απειλές σε επίπεδο δικτύου, ελέγχους, κανονισμούς και την ερευνητική αιχμή. Οι απειλές και τα τρωτά σημεία που στοχεύουν τα συστήματα blockchain σήμερα αποτελούν την πρακτική βάση για κάθε συζήτηση σχετικά με την ασφάλεια στο blockchain.

Τι είναι η ασφάλεια blockchain το 2026

Η ασφάλεια του blockchain αναφέρεται στην πρακτική μελέτη της διατήρησης ενός κατανεμημένου καθολικού χωρίς παραβίαση, του μηχανισμού συναίνεσης ειλικρινούς και των περιουσιακών στοιχείων που αντιπροσωπεύει υπό τον έλεγχο των κατόχων τους. Ο όρος καλύπτει τα πάντα, από την κρυπτογραφία και την ασφάλεια πληροφοριών έως τις βέλτιστες λειτουργικές πρακτικές σε όλο το οικοσύστημα blockchain. Η Εσωτερική Έκθεση 8202 του NIST αποτελεί το θεμελιώδες πλαίσιο της κυβέρνησης των ΗΠΑ από το 2018, οργανώνοντας τον τομέα γύρω από τρεις πυλώνες: κρυπτογραφικά πρωτόγονα όπως συναρτήσεις κατακερματισμού και ασύμμετρα κλειδιά, πρωτόκολλα συναίνεσης και το μοντέλο αδειοδότησης μιας αλυσίδας. Αυτό το πλαίσιο εξακολουθεί να ισχύει. Η ασφάλεια συναίνεσης συνοψίζεται στο οικονομικό και υπολογιστικό κόστος της επανεγγραφής του ιστορικού. Στο Proof of Work, ένας εισβολέας που ελέγχει περισσότερο από το 50% της ισχύος κατακερματισμού μπορεί να αναδιοργανώσει την αλυσίδα ή να κάνει διπλή δαπάνη. Στο Proof of Stake, η ανάλογη απειλή είναι μια επίθεση με ένα τρίτο ή δύο τρίτα stake στην οριστικότητα του Casper FFG. Το Bitcoin χρησιμοποιεί πιθανοτική οριστικότητα (έξι επιβεβαιώσεις ως ευρετική). Το Ethereum φτάνει στην οικονομική οριστικότητα περίπου 12,8 λεπτά μετά από ένα μπλοκ.

Τύποι blockchain και πώς ο καθένας επηρεάζει την ασφάλεια

Διαφορετικοί τύποι blockchain εκτελούν διαφορετικά μοντέλα ασφαλείας. Οι υποθέσεις εμπιστοσύνης που ενσωματώνονται σε κάθε ένα από αυτά αποτελούν το ίδιο το μοντέλο ασφαλείας. Δημόσια δίκτυα blockchain όπως το Bitcoin, το Ethereum, το Solana και το Sui αντιμετωπίζουν οποιονδήποτε κόμβο στο κατανεμημένο δίκτυο ως πιθανό επικυρωτή. Οι ανταμοιβές κρυπτονομισμάτων διατηρούν κάθε εξορύκτη και staker ειλικρινή. Ο αριθμός των κόμβων είναι απεριόριστος. Η ασφάλεια του blockchain πληρώνεται με ισχύ εξόρυξης ή με κεφάλαιο stake. Το NISTIR 8202 το θέτει άμεσα. Η συναίνεση χωρίς άδεια προωθεί τη μη κακόβουλη συμπεριφορά ανταμείβοντας τους εκδότες μπλοκ που συμμορφώνονται με το πρωτόκολλο με ένα εγγενές κρυπτονόμισμα. Αντίσταση στη λογοκρισία και παγκόσμια πρόσβαση — πληρώνονται στην επιφάνεια επίθεσης. Ένα ανοιχτό σύνολο κόμβων σημαίνει μια ανοιχτή επιφάνεια Sybil και η οικονομική ασφάλεια παρακολουθεί την τιμή του υποκείμενου token.

Ένα blockchain ή μια αλυσίδα κοινοπραξίας με άδεια (Hyperledger Fabric, R3 Corda, ConsenSys Quorum) αντικαθιστά τα οικονομικά κίνητρα με ελεγμένη ταυτότητα. Τα σύνολα επικυρωτών είναι μικρά πρωτόκολλα τύπου BFT που παρέχουν άμεση οριστικοποίηση και οι έλεγχοι πρόσβασης ελέγχουν ποιος μπορεί να διαβάσει, να γράψει ή να επικυρώσει συναλλαγές. Το συμβιβασμό λειτουργεί αντίστροφα: μια μικρή κοινοπραξία συμμετεχόντων στο blockchain είναι ταχύτερη και φθηνότερη, αλλά εισάγει ένα μοναδικό σημείο αποτυχίας εάν η κοινοπραξία αυτή συμπράξει ή παραβιαστεί. Ένα υβριδικό blockchain συνδυάζει στοιχεία και των δύο, με δημόσιο διακανονισμό και ιδιωτική αδειοδότηση.

Οι περισσότερες τεχνολογίες κατανεμημένου καθολικού για επιχειρήσεις και τεχνολογίες blockchain το 2026 βρίσκονται κάπου σε αυτό το φάσμα. Τα ιδιωτικά blockchain είναι κοινά στις χρηματοοικονομικές υπηρεσίες για διακανονισμό μεταξύ κλάδων, ενώ τα δημόσια blockchain μεταφέρουν ροές λιανικής και DeFi. Το σωστό ερώτημα δεν είναι ποιος τύπος blockchain είναι πιο ασφαλής αφηρημένα, αλλά από ποιο μοντέλο απειλής έχει σχεδιαστεί η αρχιτεκτονική για να αμυνθεί. Μια τράπεζα που χρησιμοποιεί ένα ιδιωτικό blockchain στον κλάδο των χρηματοοικονομικών υπηρεσιών δεν χρειάζεται αντίσταση σε επιθέσεις 51%. Χρειάζεται έλεγχο πρόσβασης βάσει ρόλων, καταγραφή ελέγχων και αποκατάσταση καταστροφών για να διασφαλίσει τη διαθεσιμότητα δεδομένων. Ένα δημόσιο πρωτόκολλο DeFi χρειάζεται τις αντίθετες προτεραιότητες και η ασφάλεια του διακανονισμού blockchain έχει μεγαλύτερη σημασία από τα SLAs χρόνου λειτουργίας.

Σημαντικές επιθέσεις και περιστατικά blockchain 2022-2026

Ο πίνακας περιστατικών αφηγείται την ιστορία της εξέλιξης των επιθέσεων blockchain. Οι γέφυρες και οι παραβιάσεις κλειδιών επικύρωσης κυριάρχησαν το 2022. Οι κεντρικές ανταλλαγές και οι επιθέσεις ροής υπογραφής κυριάρχησαν το 2025.

| Περιστατικό | Ημερομηνία | Απώλεια | Διάνυσμα επίθεσης |

|---|---|---|---|

| Γέφυρα Ρόνιν | Μάρτιος 2022 | 625 εκατομμύρια δολάρια | Παραβίαση κλειδιού επικυρωτή (5 από 9) |

| Σκουληκότρυπα | Φεβρουάριος 2022 | 325 εκατομμύρια δολάρια | Σφάλμα επαλήθευσης υπογραφής |

| Γέφυρα Νομάδων | Αύγουστος 2022 | 190 εκατομμύρια δολάρια | Λανθασμένη αρχικοποίηση αντιγράφου |

| DMM Bitcoin | Μάιος 2024 | 305 εκατομμύρια δολάρια | Παραβίαση ιδιωτικού κλειδιού (TraderTraitor / Lazarus) |

| WazirX | Ιούλιος 2024 | 235 εκατομμύρια δολάρια | Χειραγώγηση πορτοφολιού πολλαπλών υπογραφών |

| Bybit | Φεβρουάριος 2025 | 1,5 δισεκατομμύρια δολάρια | Ασφαλής{Wallet} Έγχυση UI κατά την υπογραφή σε cold-wallet |

| Cetus DEX (Ελβετία) | Μάιος 2025 | 223 εκατομμύρια δολάρια | Υπερχείλιση `checked_shlw` σε μαθηματικά σταθερών σημείων u256 |

Το exploit του Cetus είναι ενδεικτικό του πώς τα πρωτόγονα μαθηματικά σφάλματα επιμένουν στην παραγωγή. Η μεταθανάτια έρευνα του SlowMist περιγράφει πώς ο εισβολέας επέλεξε παραμέτρους ακριβώς για να καταχραστεί ένα ελάττωμα στη λειτουργία μετατόπισης `checked_shlw`, απορροφώντας ρευστότητα αξίας περίπου 223 εκατομμυρίων δολαρίων με κόστος ένα token. Η αναφορά του Chainalysis για τα μέσα του 2025 ανέφερε ζημίες στα 2,17 δισεκατομμύρια δολάρια μέχρι το δεύτερο τρίμηνο, με τις παραβιάσεις κεντρικών υπηρεσιών να ευθύνονται για το 88% των συνόλων του πρώτου τριμήνου. Τα δύο τρίτα των απωλειών δολαρίων του 2025 συγκεντρώνονται σε ένα μόνο περιστατικό. Οι παράγοντες της ΛΔΚ έχουν μετακινηθεί προς τα πάνω από τα συμβόλαια στους χειριστές. Οι πιο δαπανηρές αποτυχίες των τελευταίων δύο ετών δεν ήταν zero-days στο Solidity - αλλά οι ανθρώπινοι και UI παραβιάσεις γύρω από νόμιμους υπογράφοντες.

Το hack του Bybit: μια υπόθεση ασφάλειας blockchain του 2025

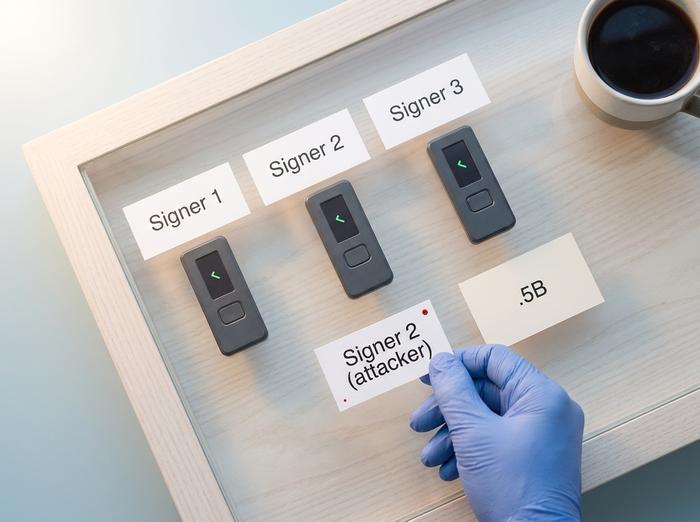

Η ληστεία Bybit τον Φεβρουάριο του 2025 αποτελεί την τυπική μελέτη περίπτωσης όπου η ασφάλεια του blockchain αποτυγχάνει το 2026. Η νεκροψία του NCC Group περιγράφει λεπτομερώς πώς οι εισβολείς παραβίασαν έναν υπολογιστή προγραμματιστή μέσα στο Safe{Wallet}, χρησιμοποίησαν αυτήν την πρόσβαση για να εισάγουν κακόβουλο JavaScript στο περιβάλλον εργασίας χρήστη υπογραφής πολλαπλών υπογραφών και ανακατεύθυναν τις εγκρίσεις ενώ οι εσωτερικοί υπογράφοντες έβλεπαν έναν νόμιμο προορισμό στην οθόνη. Το κρύο πορτοφόλι Bybit ήταν ένα χρηματοκιβώτιο 3-of-N, μια ρύθμιση που οι περισσότερες ομάδες θεσμικής ασφάλειας θα είχαν εγκρίνει σε χαρτί. Οι υπογράφοντες υπέγραψαν αυτό που θεώρησαν ως μια συνήθη μεταφορά — η αλυσίδα εκτέλεσε αντ' αυτού τη συναλλαγή του εισβολέα.

Τα μαθήματα είναι βαθύτερα από το να «βελτιώσετε τις λειτουργίες σας». Πρώτον, τα πορτοφόλια υλικού δεν προστατεύουν από την τυφλή υπογραφή εάν ο χρήστης εξουσιοδοτήσει ένα κακόβουλο ωφέλιμο φορτίο. Δεύτερον, η πολλαπλή υπογραφή είναι απαραίτητη αλλά όχι επαρκής όταν το ίδιο το UI είναι το όριο εμπιστοσύνης. Τρίτον, ολόκληρη η αλυσίδα εμπιστοσύνης εκτείνεται πλέον μέσω του λογισμικού εμφάνισης του υπογράφοντος, του υποκείμενου frontend, των μηχανών ανάπτυξης που κατασκευάζουν αυτό το frontend και της αλυσίδας εφοδιασμού πακέτων. Τα προτεινόμενα μέτρα μετριασμού του NCC Group περιλαμβάνουν προσομοίωση συναλλαγών προ-υπογραφής, επαλήθευση ακατέργαστων δεδομένων σε ξεχωριστή συσκευή, υποχρεωτικές καθυστερήσεις σε μεγάλες αναλήψεις και υλικό υπογράφοντος που αποκωδικοποιεί τα δεδομένα κλήσεων για ανθρώπινη αναθεώρηση. Η αναδρομική έκθεση του Trail of Bits για τον Ιούνιο του 2025 ενισχύει το επιχείρημα: σε όλες τις μεγάλες απώλειες του έτους, η πιο συνηθισμένη αιτία δεν ήταν σφάλματα έξυπνων συμβολαίων, αλλά οι παραβιάσεις ιδιωτικού κλειδιού και οι λειτουργικές αποτυχίες γύρω από αυτά.

Κίνδυνοι έξυπνων συμβολαίων: Οι 10 κορυφαίοι του OWASP

Το OWASP Smart Contract Top 10 (έκδοση 2025) κατατάσσει κάθε ευπάθεια με βάση τις απώλειες που απέδωσε κατά το προηγούμενο έτος. Οι βλάβες ελέγχου πρόσβασης κυριαρχούν με 953 εκατομμύρια δολάρια. Τα λογικά σφάλματα έρχονται δεύτερα με 63,8 εκατομμύρια δολάρια. Οι επιθέσεις επανεισόδου και οι επιθέσεις Flash-Loan συμπληρώνουν την πρώτη τετράδα.

| Τάξη | Κατηγορία | Απώλειες του 2024 |

|---|---|---|

| 1 | Έλεγχος πρόσβασης | 953,2 εκατομμύρια δολάρια |

| 2 | Λογικά Σφάλματα | 63,8 εκατομμύρια δολάρια |

| 3 | Επανείσοδος | 35,7 εκατομμύρια δολάρια |

| 4 | Επιθέσεις Flash-Loan | 33,8 εκατομμύρια δολάρια |

| 5 | Έλλειψη επικύρωσης εισόδου | 14,6 εκατομμύρια δολάρια |

| 6 | Χειρισμός Oracle Τιμών | 8,8 εκατομμύρια δολάρια |

| 7 | Μη ελεγμένες εξωτερικές κλήσεις | 0,55 εκατομμύρια δολάρια |

Το Trail of Bits' Slither για στατική ανάλυση, το Echidna για ασαφή ιδιοτήτων και το Manticore για συμβολική εκτέλεση παραμένουν η πρακτική βάση. Το SWC Registry καταγράφει τις υποκείμενες κατηγορίες αδυναμιών. Η ανανέωση του OWASP του 2025 χώρισε το Price Oracle Manipulation και τις Flash-Loan Attacks σε ξεχωριστές κατηγορίες από τα Λογικά Σφάλματα και τα Αποσυρθέντα Χρονοσήμανσης Εξάρτησης και Θέματα Ορίου Αερίου στον κάδο Λογικών Σφάλματα.

Κρυπτογραφία και ο κβαντικός ορίζοντας

Οι δημόσιες αλυσίδες βασίζονται σε ένα μικρό σύνολο κρυπτογραφικών πρωτογενών μεθόδων. SHA-256 για Bitcoin. Keccak-256 για Ethereum. BLAKE2 και BLAKE3 για νεότερες αλυσίδες. Υπογραφές: ECDSA μέσω secp256k1 (Bitcoin, Ethereum), Ed25519 (Solana, Sui, Cosmos) και BLS12-381 για τη συνάθροιση συναίνεσης Ethereum. Το τοπίο των απειλών άλλαξε τον Αύγουστο του 2024. Το NIST ολοκλήρωσε τρία μετα-κβαντικά πρότυπα: FIPS 203 ML-KEM, FIPS 204 ML-DSA, FIPS 205 SLH-DSA. Το FIPS 206 (FN-DSA) βρίσκεται σε προσχέδιο.

Η ανάρτηση του Vitalik Buterin στο Ethereum Research του 2024 παρουσίασε μια διαφορετική άμυνα. Μετάβαση στο τελευταίο μπλοκ πριν από ένα ορατό συμβάν κβαντικής κλοπής. Πάγωμα λογαριασμών εξωτερικής ιδιοκτησίας που βασίζονται σε ECDSA. Αφήστε τους κατόχους να αποδείξουν την ιδιοκτησία μέσω ενός STARK πάνω από το seed BIP-32 τους. Εκτιμά την πιθανότητα κρυπτογραφικά σχετικών κβαντικών υπολογιστών να φτάσουν πριν από το 2030 σε περίπου 20%. Ο οδικός χάρτης του Φεβρουαρίου 2026 στοχεύει στις υπογραφές επικύρωσης που βασίζονται σε hash και στην ευελιξία του πορτοφολιού EIP-8141. Η συσσωμάτωση υπογραφών που είναι ανθεκτική στα κβαντικά χρειάζεται εργαλεία έτοιμα για παραγωγή πολύ πριν υλοποιηθεί η απειλή. Όχι μετά.

Διαχείριση κλειδιών και αρχιτεκτονική κρυπτοασφάλειας

Οι περισσότερες απώλειες της περιόδου 2024-2025 προήλθαν από την επιτήρηση. Η αρχιτεκτονική κλίμακα της ασφάλειας κρυπτονομισμάτων έχει μετακινηθεί ελάχιστα το 2026. Τα hot wallets είναι γρήγορα. Δέχονται επίσης εκτεταμένες επιθέσεις. Τα cold wallets είναι ισχυρά στα χαρτιά. Η ληστεία Bybit απέδειξε ότι το ίδιο το UI υπογραφής είναι πλέον η επιφάνεια επίθεσης. Η πολλαπλή υπογραφή (Gnosis Safe) κυριαρχεί στην επιτήρηση EVM. Οι υπηρεσίες MPC threshold-signature από τα Fireblocks, Coinbase Custody και Copper εξαλείφουν τον κίνδυνο ενός κλειδιού. Δεν εξαλείφουν τη συμπαιγνία χειριστή ή την παραβίαση της ροής υπογραφής. Οι μονάδες ασφαλείας υλικού σε επίπεδα FIPS 140-2 και 140-3 παραμένουν το θεσμικό πρότυπο για την εναλλαγή hot-wallet. Η Account Abstraction στο ERC-4337 φέρνει κλειδιά συνεδρίας, κοινωνική ανάκτηση και seedless onboarding. Διευρύνει επίσης την επιφάνεια επικύρωσης και εκτέλεσης.

Οι μετριασμοί έχουν καλυφθεί μόνο εν μέρει. Προσομοίωση συναλλαγών πριν από την υπογραφή. Επαλήθευση ακατέργαστων δεδομένων σε ξεχωριστή συσκευή. Υποχρεωτικές καθυστερήσεις σε μεγάλες αναλήψεις. Υλικό υπογράφοντος που αποκωδικοποιεί δεδομένα κλήσεων. Η αρχή δεν έχει αλλάξει σε όλη την κλίμακα: ένα ιδιωτικό κλειδί δεν αφήνει ποτέ ένα ελεγχόμενο όριο και κάθε συμβάν υπογραφής εξετάζεται σε σχέση με μια ανεξάρτητη πηγή αλήθειας πριν αγγίξει την αλυσίδα.

Απειλές επιπέδου δικτύου: Επιθέσεις Sybil και MEV

Μια επίθεση Sybil είναι η φθηνή δημιουργία ψευδώνυμων ταυτοτήτων για την προκατάληψη ενός συστήματος peer-to-peer. Τα δίκτυα χωρίς άδεια έχουν σχεδιαστεί εναντίον του, αλλά ποτέ δεν είναι πλήρως άτρωτα. Οι επιθέσεις Eclipse βασίζονται στο Sybil: Η εργασία των Heilman, Kendler, Zohar και Goldberg για το 2015 στο USENIX έδειξε ότι οι κόμβοι Bitcoin θα μπορούσαν να απομονωθούν μονοπωλώντας τις θέσεις peer, και η εργασία του 2025 κατέδειξε την end-to-end έκλειψη στους κόμβους του επιπέδου εκτέλεσης του Ethereum δηλητηριάζοντας τον πίνακα ανακάλυψης. Οι αεροπειρατείες BGP (τύπου Erebus) λειτουργούν σε επίπεδο αυτόνομου συστήματος και αναδρομολογούν την κυκλοφορία πριν φτάσει στην εφαρμογή. Το πιο οικονομικά ενεργό επίπεδο είναι τώρα το MEV: Η ανάλυση κινδύνου της ESMA τον Ιούλιο του 2025 και τα δεδομένα Flashbots δείχνουν ότι περίπου το 90% των μπλοκ Ethereum κατασκευάζονται μέσω MEV-Boost, με την εξαγωγή σάντουιτς να μειώνεται σε περίπου 2,5 εκατομμύρια δολάρια το μήνα μέχρι τον Οκτώβριο του 2025 από μια κορύφωση σχεδόν 10 εκατομμυρίων δολαρίων το μήνα στα τέλη του 2024.

Έλεγχοι και επίσημη επαλήθευση

Τα εύρη κόστους ελέγχου το 2026 είναι προβλέψιμα. 10.000-50.000 $ για μικρές αξιολογήσεις ERC-20 ή ERC-721. 80.000-250.000 $ για τυπικά πρωτόκολλα DeFi. 300.000-500.000 $+ για νέες συλλογές, κυκλώματα ZK και εξαρτήματα L1. Η λίστα με τις κορυφαίες εταιρείες το 2026: Trail of Bits, OpenZeppelin, ConsenSys Diligence, CertiK, Halborn, Spearbit and Cantina, Zellic, Sigma Prime, Veridise (ειδικός ZK), Certora (επίσημη επαλήθευση) και Runtime Verification. Η επίσημη επαλήθευση έχει περάσει από την έρευνα στην παραγωγή. Οι Certora Prover και Picus και Vanguard της Veridise στοχεύουν σε Solidity, Vyper, Move και DSL κυκλωμάτων ZK. Τα δημοσιευμένα δεδομένα της Veridise είναι πιο σαφή από τον τίτλο. Το 55% των ελέγχων ZK ανακαλύπτουν ένα κρίσιμο ζήτημα. Οι τακτικοί έλεγχοι DeFi βρίσκονται στο 27,5%. Τα κυκλώματα με υποπεριορισμούς έχουν περίπου 90% πιθανότητα εμφάνισης κρίσιμων ή υψηλών ευρημάτων.

Κανονισμός: MiCA, OCC και CISA

Ο Τίτλος V της MiCA της ΕΕ ισχύει από τις 30 Δεκεμβρίου 2024. Η εθνική ρήτρα κεκτημένων δικαιωμάτων ισχύει έως την 1η Ιουλίου 2026 το πολύ. Οι CASP (πάροχοι υπηρεσιών κρυπτονομισμάτων) αναλαμβάνουν δύσκολες υποχρεώσεις: διαχωρισμό θεματοφυλακής, ασφάλεια πληροφορικής, διακυβέρνηση, αναφορά συμβάντων σε συνθήκες περιορισμένης χρονομέτρησης. Τα κατώτατα όρια κεφαλαίου είναι συγκεκριμένα. 50.000 ευρώ για συμβουλές. 125.000 ευρώ για θεματοφυλακή και ανταλλαγή. 150.000 ευρώ για πλατφόρμες συναλλαγών.

Η εικόνα στις ΗΠΑ είναι πιο μπερδεμένη. Οι ερμηνευτικές επιστολές 1170, 1174 και 1183 της OCC επέτρεψαν στις εθνικές τράπεζες να διαφυλάσσουν κρυπτονομίσματα, να διαχειρίζονται γραμμές πληρωμών stablecoin και να χρησιμοποιούν δίκτυα κατανεμημένου καθολικού υπό ελέγχους ασφάλειας και ορθότητας. Η CISA, το FBI και το Υπουργείο Οικονομικών ονόμασαν τους Lazarus, APT38, BlueNoroff και Stardust Chollima ως TraderTraitor στην κοινή συμβουλευτική AA22-108A. Η PSA του FBI τον Φεβρουάριο του 2025 απέδωσε την κλοπή Bybit στο ίδιο σύμπλεγμα. Το ISO/TC 307 καλύπτει την πορεία διεθνούς τυποποίησης για τη διακυβέρνηση και την ασφάλεια.

Βέλτιστες πρακτικές ασφαλείας και αμυντικά πλαίσια

Το αμυντικό εγχειρίδιο του 2026 δανείζεται από την κυρίαρχη κυβερνοασφάλεια και συνδυάζει την ασφαλή εργασία κύκλου ζωής ανάπτυξης με την ανίχνευση κατά τον χρόνο εκτέλεσης. Τα πλαίσια ασφαλείας και οι έλεγχοι ασφαλείας που λειτουργούν σε κλίμακα μοιράζονται τρία κοινά χαρακτηριστικά: συνεχή παρακολούθηση, αυτοματοποιημένες αναλλοίωτες μεταβλητές και δοκιμασμένη απόκριση σε περιστατικά. Η πραγματική κάλυψη σε αυτό το πλαίσιο σημαίνει αντιμετώπιση τόσο των τρωτών σημείων των έξυπνων συμβολαίων όσο και των ευρύτερων κινδύνων ασφαλείας του blockchain γύρω από τους χειριστές, την ασφάλεια των δεδομένων και τον μικρό αριθμό κόμβων που λειτουργούν ως σημεία στραγγαλισμού. Οι Slither, Mythril, Aderyn και Echidna εκτελούνται σε αγωγούς CI. Οι κανόνες Certora εκφράζουν αναλλοίωτες μεταβλητές για πύλες επίσημης επαλήθευσης. Η ασάφεια ιδιοτήτων Foundry χειρίζεται το χάσμα μεταξύ των δοκιμών μονάδας και των ελέγχων. Τα bug bounties πληρώνουν πραγματικά χρήματα: Η Immunefi έχει καταβάλει πάνω από 115 εκατομμύρια δολάρια σε περισσότερες από 3.000 αναφορές, με τη μεγαλύτερη μεμονωμένη πληρωμή στα 10 εκατομμύρια δολάρια (Wormhole) και το 77,5% των πληρωμών να είναι ευρήματα έξυπνων συμβολαίων.

Η ανίχνευση κατά τον χρόνο εκτέλεσης (runtime detection) είναι το νεότερο επίπεδο. Το Forta Firewall εξέτασε 271,8 εκατομμύρια συναλλαγές έως τον Ιούλιο του 2025 χρησιμοποιώντας το νευρωνικό δίκτυο FORTRESS για βαθμολόγηση υπομπλοκ, με το Hypernative να είναι ο κορυφαίος εμπορικός ομότιμος. Και οι δύο παράγουν βαθμολογίες κινδύνου σε πραγματικό χρόνο που μπορούν να διακόψουν μια σύμβαση πριν επιβεβαιωθεί μια κακόβουλη συναλλαγή. Η αντιμετώπιση περιστατικών περιλαμβάνει πλέον προ-συντονισμένα war rooms, on-chain tracing μέσω του Chainalysis Reactor ή των TRM Labs, επαφές παγώματος ανταλλαγής και πρόβες white-hat counter-exploit. Η τελευταία από αυτές ανέκτησε περίπου 162 εκατομμύρια δολάρια από τις απώλειες του Cetus, μια υπενθύμιση ότι οι βέλτιστες πρακτικές ασφαλείας περιλαμβάνουν τα βήματα που κάνετε μετά την ενεργοποίηση της ειδοποίησης, όχι μόνο αυτά που προσπαθούν να την αποτρέψουν.

Πρωτοποριακή έρευνα και ανοιχτά προβλήματα

Τρία ερευνητικά μέτωπα αναδιαμορφώνουν την ασφάλεια blockchain μετά το 2026 και το καθένα ανοίγει νέους κινδύνους ασφαλείας. Τα συστήματα μηδενικής γνώσης που αποδεικνύουν την ασφάλεια είναι ο πιο εύθραυστος κρίκος. Περίπου το 96% των καταγεγραμμένων σφαλμάτων σε συστήματα ZK που βασίζονται στο SNARK προέρχονται από κυκλώματα με ανεπαρκείς περιορισμούς, σύμφωνα με το IACR ePrint 2024/514. Εργαλεία όπως τα Picus, Coda και Circomspect φέρουν πλέον το φορτίο για οποιοδήποτε πρωτόκολλο που μεταφέρει ZK σε παραγωγή. Η αντίσταση στο MEV έχει μετακινηθεί από τη θεωρία στην ανάπτυξη. Τα κρυπτογραφημένα mempools (Shutter), η κρυπτογραφημένη παραγγελία με κατώφλι και οι αρχιτεκτονικές που βασίζονται σε πρόθεση (UniswapX, CoW Swap, Across, SUAVE των Flashbots) αντικαθιστούν την διακριτική ευχέρεια του δημιουργού μπλοκ με κρυπτογραφικούς περιορισμούς. Κάθε ένα προσθέτει επιφάνεια επίθεσης γύρω από συστήματα συμπαιγνίας και απόδειξης επίλυσης. Η αφαίρεση λογαριασμού στο πλαίσιο του ERC-4337 διευρύνει την επιφάνεια επικύρωσης και εκτέλεσης - ταμίες, bundlers, φύλακες κοινωνικής ανάκτησης - με αντάλλαγμα την εξάλειψη του κινδύνου seed-phrase για τους περισσότερους χρήστες.

Πώς να σκεφτείτε την ασφάλεια blockchain σήμερα

Δύο στρατόπεδα. Άνθρωποι που ασχολούνται με το πρωτόκολλο και άνθρωποι που ασχολούνται με τους χειριστές. Η διαίρεση έχει σημασία επειδή οι απειλές διαχωρίζονται με τον ίδιο τρόπο. Δημιουργήστε μια αλυσίδα ή βοηθήστε στην αποκέντρωση μιας, και η δουλειά είναι ο σχεδιασμός συναίνεσης, η ποικιλομορφία των πελατών, οι έλεγχοι ασφαλείας, η κρυπτογραφική ευελιξία. Αν εκτελέσετε την αλυσίδα κάποιου άλλου, η δουλειά είναι η φύλαξη κλειδιών, η ακεραιότητα της ροής υπογραφής, τα ελεγμένα συμβόλαια, η ανίχνευση χρόνου εκτέλεσης. Οι απώλειες του 2024 και του 2025 ήταν σχεδόν όλες από την πλευρά του χειριστή. Περίπου 3,4 δισεκατομμύρια δολάρια από αυτές. Επιλέξτε μέτρα ασφαλείας που ταιριάζουν με τον ρόλο σας, όχι με τον τίτλο της ημέρας.