Безпека блокчейну в 2026: Загрози, вразливості, захист

3,4 мільярда доларів було вкрадено у 2025 році. Більшість із них не через злам криптографії. Мережа блокчейн та її технологія реєстру рідко дають збої на рівні протоколу. Системи, побудовані навколо них — гаманці, інтерфейси підпису, машини розробників, ланцюжки поставок — постійно дають збої. Chainalysis відстежує приблизно 2 мільярди доларів минулорічних збитків, пов'язаних з КНДР, а лише пограбування Bybit у лютому 2025 року склало 1,5 мільярда доларів. Один інцидент. Дві третини року. Закономірність послідовна: криптографія та консенсусне утримання; управління ключами, потоки підпису, логіка смарт-контрактів та оператори-люди — ні.

Цей посібник охоплює ландшафт 2026 року. Як насправді працює безпека блокчейну. Що сталося під час основних інцидентів 2022–2025 років. Що зараз роблять захисні команди у сфері смарт-контрактів, зберігання ключів, загроз на мережевому рівні, аудитів, регулювання та передових досліджень. Загрози та вразливості, спрямовані на блокчейн-системи сьогодні, є практичною основою для будь-якої розмови про безпеку в блокчейні.

Якою є безпека блокчейну у 2026 році

Безпека блокчейну стосується практичного вивчення захисту розподіленого реєстру від несанкціонованого втручання, чесності його консенсусного механізму та контролю активів, які він представляє, з боку їхніх власників. Цей термін охоплює все: від криптографії та інформаційної безпеки до передової операційної практики в екосистемі блокчейну. Внутрішній звіт NIST 8202 є основоположною рамкою уряду США з 2018 року, організовуючи галузь навколо трьох стовпів: криптографічних примітивів, таких як хеш-функції та асиметричні ключі, консенсусних протоколів та моделі дозволів ланцюга. Ця рамка залишається актуальною. Консенсусна безпека зводиться до економічних та обчислювальних витрат на перезапис історії. У Proof of Work зловмисник, який контролює понад 50% хеш-потужності, може реорганізувати ланцюг або подвійно витратити. У Proof of Stake аналогічною загрозою є атака на одну третину або дві третини частки на остаточність Casper FFG. Біткойн використовує ймовірнісну остаточність (шість підтверджень як евристику). Ethereum досягає економічної остаточності приблизно через 12,8 хвилини після блоку.

Типи блокчейнів та як кожен з них впливає на безпеку

Різні типи блокчейнів працюють з різними моделями безпеки. Припущення про довіру, вбудовані в кожен з них, є самою моделлю безпеки. Публічні блокчейн-мережі, такі як Bitcoin, Ethereum, Solana та Sui, розглядають будь-який вузол у розподіленій мережі як потенційного валідатора. Винагороди в криптовалюті забезпечують чесність кожного майнера та стейкера. Кількість вузлів є вільною. Безпека блокчейну оплачується майнінговою потужністю або заставним капіталом. NISTIR 8202 прямо говорить про це. Консенсус без дозволів сприяє нешкідливій поведінці, винагороджуючи видавців блоків, що відповідають протоколу, власною криптовалютою. Стійкість до цензури та глобальний доступ — оплачуються поверхнею атаки. Відкритий набір вузлів означає відкриту поверхню Sybil, а економічна безпека відстежує ціну базового токена.

Блокчейн з дозволом або консорціумний ланцюжок (Hyperledger Fabric, R3 Corda, ConsenSys Quorum) замінює економічні стимули перевіреною ідентифікацією. Набори валідаторів невеликі, протоколи типу BFT забезпечують негайну остаточність, а засоби контролю доступу обмежують, хто може читати, записувати або перевіряти транзакції. Компроміс працює в іншому напрямку: невеликий консорціум учасників блокчейну є швидшим і дешевшим, але створює єдину точку відмови, якщо цей консорціум вступає в змову або його компрометують. Гібридний блокчейн поєднує елементи обох, з публічним розрахунком та приватним дозволом.

Більшість технологій розподіленого реєстру підприємств та блокчейн-технологій у 2026 році знаходяться десь у цьому спектрі. Приватні блокчейни поширені у фінансових послугах для міжфілійних розрахунків, тоді як публічні блокчейни переносять роздрібні та DeFi-потоки. Правильне питання не в тому, який тип блокчейну є більш безпечним абстрактно; питання в тому, від якої моделі загроз побудована архітектура для захисту. Банку, який використовує приватний блокчейн у сфері фінансових послуг, не потрібна 51% стійкість до атак; йому потрібні рольові засоби контролю доступу, ведення журналу аудиту та аварійне відновлення, щоб забезпечити доступність даних. Публічний DeFi-протокол потребує протилежних пріоритетів, а безпека розрахунків блокчейном має більше значення, ніж угоди про рівень обслуговування (SLA) щодо безвідмовної роботи.

Основні атаки та інциденти блокчейну 2022-2026 років

Таблиця інцидентів розповідає історію розвитку блокчейн-атак. У 2022 році домінували мости та компрометація ключів валідаторів. У 2025 році домінували централізовані біржі та атаки на потоки підписів.

| Інцидент | Дата | Втрата | Вектор атаки |

|---|---|---|---|

| Міст Ронін | Березень 2022 року | 625 мільйонів доларів США | Злом ключа валідатора (5 з 9) |

| Червоточина | Лютий 2022 року | 325 мільйонів доларів США | Помилка перевірки підпису |

| Міст кочівників | Серпень 2022 року | 190 мільйонів доларів США | Помилка ініціалізації репліки |

| DMM Bitcoin | Травень 2024 року | 305 мільйонів доларів США | Компрометація закритого ключа (TraderTraitor / Lazarus) |

| ВазірX | Липень 2024 р. | 235 мільйонів доларів США | Маніпуляції з мультипідписаними гаманцями |

| Байбіт | Лютий 2025 року | 1,5 млрд доларів США | Безпечна{Wallet} ін'єкція інтерфейсу користувача під час підписання холодного гаманця |

| Cetus DEX (Sui) | Травень 2025 року | 223 млн доларів США | Переповнення `checked_shlw` в математиці з фіксованою комою u256 |

Експлойт Cetus ілюструє, як примітивні математичні помилки зберігаються у виробництві. У розтині SlowMist описано, як зловмисник точно вибрав параметри, щоб зловживати недоліком в операції зсуву `checked_shlw`, виснажуючи ліквідність на суму приблизно 223 мільйони доларів ціною одного токена. Звіт Chainalysis за середині року за 2 квартал оцінив збитки в 2,17 мільярда доларів, причому компрометації централізованих сервісів становили 88% від загальної суми за 1 квартал. Дві третини доларових збитків у 2025 році зосереджені в одному інциденті; суб'єкти КНДР перейшли від контрактів до операторів; найдорожчі збої за останні два роки були не нульовими днями в Solidity, а компрометаціями людини та інтерфейсу користувача навколо законних підписантів.

Злом Bybit: справа про безпеку блокчейну 2025 року

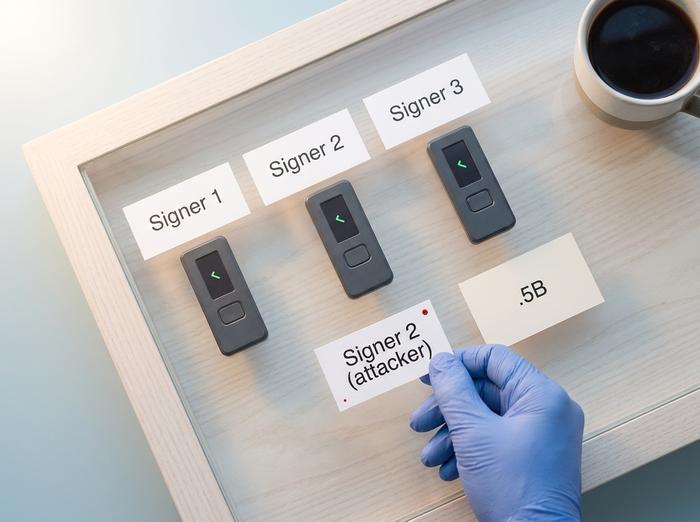

Пограбування Bybit у лютому 2025 року є канонічним прикладом того, де безпека блокчейну зазнає невдачі у 2026 році. У розслідуванні NCC Group детально описано, як зловмисники скомпрометували машину розробника всередині Safe{Wallet}, використали цей доступ для впровадження шкідливого JavaScript в інтерфейс підпису з кількома підписами та перенаправили схвалення, поки внутрішні підписанти бачили на екрані легітимне місце призначення. Холодний гаманець Bybit був 3-of-N Safe, конфігурацією, яку більшість інституційних команд безпеки схвалили б на папері. Підписники підписали те, що вони вважали звичайним переказом, але ланцюг замість цього виконав транзакцію зловмисника.

Уроки глибші, ніж просто «покращення ваших операцій». По-перше, апаратні гаманці не захищають від сліпого підписання, якщо користувач авторизує шкідливе корисне навантаження. По-друге, багатопідписування необхідне, але недостатнє, коли сам інтерфейс користувача є межею довіри. По-третє, весь ланцюжок довіри тепер простягається через програмне забезпечення для відображення підписувача, базовий фронтенд, машини розробників, які створюють цей фронтенд, і ланцюжок постачання пакетів. Рекомендовані NCC Group заходи щодо пом'якшення включають симуляцію транзакцій перед підписанням, перевірку необроблених даних на окремому пристрої, обов'язкові затримки великих виведень коштів та апаратне забезпечення підписувача, яке декодує дані викликів для перевірки людиною. Ретроспектива Trail of Bits за червень 2025 року підтверджує цю думку: серед основних втрат року найпоширенішою першопричиною були не помилки смарт-контрактів, а компрометація закритих ключів та пов'язані з ними операційні збої.

Ризики смарт-контрактів: топ-10 OWASP

У рейтингу OWASP Smart Contract Top 10 (випуск 2025 року) кожна вразливість ранжується за втратами, що пояснюються збитками, за попередній рік. Домінують збої контролю доступу – 953 мільйони доларів; логічні помилки посідають друге місце – 63,8 мільйона доларів; атаки з повторним входом та Flash-Loan завершують четвірку лідерів.

| Ранг | Категорія | Збитки за 2024 рік |

|---|---|---|

| 1 | Контроль доступу | 953,2 млн доларів США |

| 2 | Логічні помилки | 63,8 млн доларів США |

| 3 | Реентрантність | 35,7 млн доларів США |

| 4 | Атаки на швидкі позики | 33,8 млн доларів США |

| 5 | Відсутність перевірки вхідних даних | 14,6 млн доларів США |

| 6 | Маніпуляція ціновим оракулом | 8,8 млн доларів США |

| 7 | Неперевірені зовнішні виклики | 0,55 млн доларів США |

Trail of Bits' Slither для статичного аналізу, Echidna для фаззингу властивостей та Manticore для символьного виконання залишаються практичною основою; реєстр SWC каталогізує основні класи слабких місць. Оновлення OWASP 2025 року розділило атаки Price Oracle Manipulation та Flash-Loan на окремі категорії, починаючи з логічних помилок та скасованих проблем залежності від позначок часу та ліміту газу, перейшовши до категорії логічних помилок.

Криптографія та квантовий горизонт

Публічні блокчейни покладаються на невеликий набір криптографічних примітивів. SHA-256 для Bitcoin. Keccak-256 для Ethereum. BLAKE2 та BLAKE3 для новіших блокчейнів. Підписи: ECDSA поверх secp256k1 (Bitcoin, Ethereum), Ed25519 (Solana, Sui, Cosmos) та BLS12-381 для консенсусної агрегації Ethereum. Ландшафт загроз змінився у серпні 2024 року. NIST завершив розробку трьох постквантових стандартів: FIPS 203 ML-KEM, FIPS 204 ML-DSA, FIPS 205 SLH-DSA. FIPS 206 (FN-DSA) знаходиться на стадії розробки.

У своїй публікації «Дослідження Ethereum» Віталіка Бутеріна за 2024 рік було викладено інший захист. Хардфорк до останнього блоку перед видимою подією квантової крадіжки. Заморозка зовнішніх облікових записів на основі ECDSA. Дозвольте власникам доводити право власності через STARK через їхнє насіння BIP-32. Він оцінює ймовірність появи криптографічно релевантних квантових комп'ютерів до 2030 року приблизно в 20%. Його дорожня карта на лютий 2026 року спрямована на підписи валідаторів на основі хешів та гнучкість гаманця EIP-8141. Квантово-стійка агрегація підписів потребує готових до виробництва інструментів задовго до того, як загроза матеріалізується. Не після.

Управління ключами та архітектура криптобезпеки

Більшість збитків у 2024-2025 роках виникли в умовах зберігання. Архітектурні сходи криптобезпеки майже не зрушили з місця у 2026 році. Гарячі гаманці швидкі. Вони також широко атакуються. Холодні гаманці сильні на папері. Пограбування Bybit довело, що сам інтерфейс підпису тепер є поверхнею атаки. Мультипідпис (Gnosis Safe) домінує в зберіганні EVM. Сервіси порогового підпису MPC від Fireblocks, Coinbase Custody та Copper усувають ризик одного ключа. Вони не усувають змову оператора або втручання в процес підписання. Модулі апаратної безпеки на рівнях FIPS 140-2 та 140-3 залишаються інституційним стандартом для ротації гарячих гаманців. Абстракція облікового запису згідно з ERC-4337 забезпечує ключі сеансу, соціальне відновлення та безнасидну інтеграцію. Вона також розширює поверхню перевірки та виконання.

Пом'якшення наслідків було здійснено лише частково. Моделювання транзакцій перед підписанням. Перевірка необроблених даних на окремому пристрої. Обов'язкові затримки при великих зняттях коштів. Апаратне забезпечення підписувача, яке декодує дані викликів. Принцип не змінився на всіх рівнях: закритий ключ ніколи не залишає контрольованих меж, і кожна подія підписання перевіряється на відповідність незалежному джерелу достовірної інформації, перш ніж вона торкнеться ланцюжка.

Загрози мережевого рівня: атаки Sybil та MEV

Атака Sybil — це дешеве створення псевдонімних ідентифікацій для упередженого впливу на систему peer-to-peer; мережі без дозволів розроблені проти неї, але ніколи не є повністю імунними. Атаки Eclipse базуються на Sybil: стаття Heilman, Kendler, Zohar та Goldberg 2015 року на USENIX показала, що вузли Bitcoin можна ізолювати, монополізуючи слоти peer-to-peer, а робота 2025 року продемонструвала наскрізне Eclipse на вузлах виконавчого рівня Ethereum шляхом отруєння таблиці виявлення. Захоплення BGP (в стилі Erebus) працюють на рівні автономної системи та перенаправляють трафік, перш ніж він досягне програми. Найбільш економічно активним рівнем зараз є MEV: аналіз ризиків ESMA за липень 2025 року та дані Flashbots показують, що приблизно 90% блоків Ethereum будується за допомогою MEV-Boost, при цьому видобуток сендвічем знизився приблизно до 2,5 мільйона доларів на місяць до жовтня 2025 року з піку близько 10 мільйонів доларів на місяць наприкінці 2024 року.

Аудити та офіційна перевірка

Діапазон вартості аудиту у 2026 році є передбачуваним. $10 000-$50 000 для невеликих оглядів ERC-20 або ERC-721. $80 000-$250 000 для типових DeFi-протоколів. $300 000-$500 000+ для нових зведених розробок, схем ZK та компонентів L1. Список провідних фірм у 2026 році: Trail of Bits, OpenZeppelin, ConsenSys Diligence, CertiK, Halborn, Spearbit and Cantina, Zellic, Sigma Prime, Veridise (спеціаліст із ZK), Certora (формальна верифікація) та Runtime Verification. Формальна верифікація перейшла від досліджень до виробництва. Certora Prover та Picus і Vanguard від Veridise орієнтовані на Solidity, Vyper, Move та DSL-лінії на основі ZK. Опубліковані дані Veridise чіткіші, ніж заголовок. 55% її ZK-аудитів виявляють критичну проблему. Регулярні DeFi-аудити становлять 27,5%. Недостатньо обмежені контури мають приблизно 90% ймовірність критичних або високих знахідок.

Регулювання: MiCA, OCC і CISA

Розділ V Закону EU MiCA застосовується з 30 грудня 2024 року. Національне забезпечення належного виконання вимог діє максимум до 1 липня 2026 року. CASP (постачальники послуг з криптоактивами) беруть на себе жорсткі зобов'язання: сегрегація зберігання, ІТ-безпека, управління, звітність про інциденти у стислі терміни. Мінімальні вимоги до капіталу є конкретними. 50 тис. євро на консультації. 125 тис. євро на зберігання та обмін. 150 тис. євро на торговельні платформи.

Ситуація в США виглядає більш безладною. Тлумачні листи OCC 1170, 1174 та 1183 дозволяють національним банкам зберігати криптовалюту, запускати платіжні системи стейблкоїнів та використовувати мережі розподіленого реєстру з дотриманням правил безпеки та надійності. CISA, ФБР та Казначейство США назвали Lazarus, APT38, BlueNoroff та Stardust Chollima компаніями TraderTraitor у спільному консультативному документі AA22-108A. У лютому 2025 року ФБР повідомило про крадіжку Bybit про це в одному кластері. ISO/TC 307 охоплює міжнародний напрямок стандартизації управління та безпеки.

Найкращі практики безпеки та захисні структури

Захисна тактика 2026 року запозичує ідеї з мейнстрімної кібербезпеки та поєднує безпечний життєвий цикл розробки з виявленням під час виконання. Структури безпеки та засоби контролю безпеки, що працюють у великих масштабах, мають три спільні риси: безперервний моніторинг, автоматизовані інваріанти та відпрацьоване реагування на інциденти. Реальне покриття в цьому контексті означає усунення як вразливостей смарт-контрактів, так і ширших ризиків безпеки блокчейну, пов'язаних з операторами, безпекою даних та невеликою кількістю вузлів, які діють як вузькі місця. Slither, Mythril, Aderyn та Echidna працюють у конвеєрах неперервної інтеграції (CI); правила Certora виражають інваріанти для шлюзів формальної перевірки; фаззинг властивостей Foundry обробляє проміжок між модульними тестами та аудитами. Винагороди за помилки приносять реальні гроші: Immunefi виплатила понад 115 мільйонів доларів за понад 3000 звітів, причому найбільша окрема виплата склала 10 мільйонів доларів (Wormhole), а 77,5% виплат – це результати, виявлені у смарт-контрактах.

Виявлення під час виконання – це новіший рівень. До липня 2025 року Forta Firewall перевірив 271,8 мільйона транзакцій, використовуючи свою нейронну мережу FORTRESS для оцінки субблоків, причому Hypernative є провідним комерційним партнером; обидва створюють оцінки ризику в режимі реального часу, які можуть призупинити контракт до підтвердження шкідливої транзакції. Реагування на інциденти тепер включає попередньо скоординовані військові кімнати, відстеження в блокчейні через Chainalysis Reactor або TRM Labs, контакти для заморожування біржі та репетиції боротьби з експлойтом у білій грі. Останній з них повернув приблизно 162 мільйони доларів збитків Cetus, що нагадує про те, що найкращі практики безпеки включають кроки, які ви вживаєте після спрацьовування сповіщення, а не лише ті, які намагаються йому запобігти.

Передові дослідження та відкриті проблеми

Три напрямки досліджень змінюють безпеку блокчейну після 2026 року, і кожен з них створює нові ризики для безпеки. Системи захисту з нульовим розголошенням є найтендітнішою ланкою. Згідно з IACR ePrint 2024/514, близько 96% задокументованих помилок у системах ZK на базі SNARK пов'язані з недостатньо обмеженими схемами. Такі інструменти, як Picus, Coda та Circomspect, тепер є основним фактором для будь-якого протоколу, що постачає ZK у продакшн. Стійкість до MEV перейшла від теорії до розгортання. Зашифровані мемпули (Shutter), впорядкування з пороговим шифруванням та архітектури на основі намірів (UniswapX, CoW Swap, Across, Flashbots' SUAVE) замінюють розсудливість розробників блоків криптографічними обмеженнями. Кожен з них додає поверхню для атаки навколо систем змови розв'язувачів та захисту. Абстракція облікових записів згідно з ERC-4337 розширює поверхню для перевірки та виконання — платників, зв'язківників, охоронців соціального відновлення — в обмін на знищення ризику порожніх фраз для більшості користувачів.

Як думати про безпеку блокчейну сьогодні

Два табори. Протокольники та оператори. Розкол важливий, тому що загрози поділяються однаково. Побудуйте ланцюг або допоможіть децентралізувати його, і робота полягає в консенсусному проектуванні, різноманітності клієнтів, аудити безпеки, криптографічній гнучкості. Працюйте на чужому ланцюгу, і робота полягає в зберіганні ключів, цілісності потоку підписів, перевірених контрактах, виявленні під час виконання. Втрати у 2024 та 2025 роках майже всі були на стороні операторів. Близько 3,4 мільярда доларів з них. Оберіть заходи безпеки, які відповідають вашій ролі, а не заголовку дня.