أمن تقنية البلوك تشين في 2026: التهديدات، نقاط الضعف، وسائل الحماية

سُرقت 3.4 مليار دولار في عام 2025. معظمها لم يكن نتيجة ثغرات في التشفير. نادرًا ما تتعطل شبكة البلوك تشين وتقنية سجلاتها على مستوى البروتوكول. أما الأنظمة المبنية عليها - المحافظ الرقمية، وواجهات التوقيع، وأجهزة المطورين، وسلاسل التوريد - فتتعطل باستمرار. تُشير شركة Chainalysis إلى أن حوالي ملياري دولار من خسائر العام الماضي تعود لجهات مرتبطة بكوريا الشمالية، وأن عملية سرقة Bybit في فبراير 2025 وحدها بلغت 1.5 مليار دولار. حادثة واحدة. ثلثا العام. النمط ثابت: التشفير والإجماع يعملان بكفاءة؛ لكن إدارة المفاتيح، وتدفقات التوقيع، ومنطق العقود الذكية، والمشغلون البشريون لا يعملون بكفاءة.

يستعرض هذا الدليل المشهد الأمني لتقنية البلوك تشين حتى عام 2026، موضحًا آلية عملها، وأسباب الاختراقات الأمنية الكبرى بين عامي 2022 و2025، ودور فرق الدفاع في العقود الذكية، وحفظ المفاتيح، ومواجهة التهديدات على مستوى الشبكة، وعمليات التدقيق، واللوائح التنظيمية، وأحدث الأبحاث في هذا المجال. تُشكل التهديدات ونقاط الضعف التي تستهدف أنظمة البلوك تشين اليوم أساسًا عمليًا لأي نقاش حول أمن هذه التقنية.

ما هو أمن تقنية البلوك تشين في عام 2026؟

يشير أمن البلوك تشين إلى الدراسة العملية للحفاظ على سجل المعاملات الموزع مقاومًا للتلاعب، وضمان نزاهة آلية الإجماع فيه، وحماية الأصول التي يمثلها من سيطرة أصحابها. يشمل هذا المصطلح كل شيء بدءًا من التشفير وأمن المعلومات وصولًا إلى أفضل الممارسات التشغيلية في جميع أنحاء منظومة البلوك تشين. وقد شكّل التقرير الداخلي رقم 8202 الصادر عن المعهد الوطني للمعايير والتكنولوجيا (NIST) الإطارَ التأسيسي للحكومة الأمريكية منذ عام 2018، حيث نظّم هذا المجال حول ثلاثة محاور رئيسية: العناصر التشفيرية الأساسية مثل دوال التجزئة والمفاتيح غير المتماثلة، وبروتوكولات الإجماع، ونموذج منح الصلاحيات للسلسلة. ولا يزال هذا الإطار ساريًا. ويُختزل أمن الإجماع إلى التكلفة الاقتصادية والحسابية لإعادة كتابة التاريخ. ففي آلية إثبات العمل (Proof of Work)، يستطيع المهاجم الذي يسيطر على أكثر من 50% من قوة التجزئة إعادة تنظيم السلسلة أو الإنفاق المزدوج. أما في آلية إثبات الحصة (Proof of Stake)، فيتمثل التهديد المماثل في هجوم على ثلث أو ثلثي الحصة على نهائية Casper FFG. وتستخدم بيتكوين نهائية احتمالية (ستة تأكيدات كطريقة استدلالية). تصل شبكة إيثيريوم إلى مرحلة الاستقرار الاقتصادي بعد حوالي 12.8 دقيقة من إنشاء الكتلة.

أنواع تقنية البلوك تشين وكيف يؤثر كل منها على الأمن

تعتمد أنواع البلوك تشين المختلفة نماذج أمان متباينة. وتُشكّل افتراضات الثقة المُدمجة في كل نموذج منها جوهر نموذج الأمان نفسه. تُعامل شبكات البلوك تشين العامة، مثل بيتكوين وإيثيريوم وسولانا وسوي، أي عقدة في الشبكة الموزعة كمُدقّق مُحتمل. وتضمن مكافآت العملات المشفرة نزاهة جميع المُعدّنين والمُشاركين. عدد العقد غير محدود. يُدفع مقابل أمان البلوك تشين بقوة التعدين أو رأس المال المُودع. وقد أوضح تقرير NISTIR 8202 ذلك صراحةً. يُعزز الإجماع غير المُقيّد السلوك غير الضار من خلال مكافأة ناشري الكتل المُتوافقة مع البروتوكول بعملة مشفرة أصلية. أما مقاومة الرقابة والوصول العالمي، فيُدفع مقابلهما من خلال مساحة الهجوم. تعني مجموعة العقد المفتوحة مساحة سيبيل مفتوحة، ويتتبع الأمان الاقتصادي سعر الرمز المميز الأساسي.

تستبدل تقنية سلسلة الكتل المُرخّصة أو سلسلة الكتل التشاركية (مثل Hyperledger Fabric وR3 Corda وConsenSys Quorum) الحوافز الاقتصادية بهوية مُدققة. تتميز هذه التقنية بصغر حجم مجموعات المُدقّقين، وتُوفر بروتوكولات BFT نتائج نهائية فورية، بينما تُحدد ضوابط الوصول من يُمكنه قراءة المعاملات أو كتابتها أو التحقق منها. في المقابل، تُعدّ التشاركية الصغيرة بين المشاركين في سلسلة الكتل أسرع وأقل تكلفة، ولكنها تُنشئ نقطة فشل واحدة في حال تواطؤ هذه التشاركية أو اختراقها. تجمع سلسلة الكتل الهجينة بين عناصر كليهما، مع تسوية عامة ومنح تراخيص خاصة.

تقع معظم تقنيات السجلات الموزعة وتقنيات البلوك تشين الخاصة بالمؤسسات في عام 2026 ضمن هذا النطاق. تُستخدم سلاسل الكتل الخاصة على نطاق واسع في الخدمات المالية لتسوية المعاملات بين الفروع، بينما تُستخدم سلاسل الكتل العامة لمعاملات التجزئة والتمويل اللامركزي. السؤال الصحيح ليس أي نوع من سلاسل الكتل أكثر أمانًا من الناحية النظرية، بل أي نموذج تهديد صُممت البنية التحتية لمواجهته. لا يحتاج البنك الذي يُشغّل سلسلة كتل خاصة في قطاع الخدمات المالية إلى مقاومة لهجمات بنسبة 51%، بل يحتاج إلى ضوابط وصول قائمة على الأدوار، وتسجيل عمليات التدقيق، واستعادة البيانات في حالات الكوارث لضمان توافر البيانات. أما بروتوكول التمويل اللامركزي العام، فيحتاج إلى أولويات معاكسة، حيث يُعد أمان تسوية سلسلة الكتل أهم من اتفاقيات مستوى الخدمة (SLA) الخاصة بوقت التشغيل.

أبرز الهجمات والحوادث المتعلقة بتقنية البلوك تشين 2022-2026

يوضح جدول الحوادث كيف تطورت هجمات البلوك تشين. هيمنت هجمات اختراق الجسور ومفاتيح التحقق على عام 2022، بينما هيمنت هجمات اختراق منصات التداول المركزية وهجمات تدفق التوقيع على عام 2025.

| حادثة | تاريخ | خسارة | مسار الهجوم |

|---|---|---|---|

| جسر رونين | مارس 2022 | 625 مليون دولار | اختراق مفتاح التحقق (5 من 9) |

| ثقب دودي | فبراير 2022 | 325 مليون دولار | خلل في التحقق من التوقيع |

| جسر نوماد | أغسطس 2022 | 190 مليون دولار | تهيئة النسخة المتماثلة المعيبة |

| دي إم إم بيتكوين | مايو 2024 | 305 مليون دولار | اختراق المفتاح الخاص (TraderTraitor / Lazarus) |

| وزير إكس | يوليو 2024 | 235 مليون دولار | التلاعب بالمحفظة متعددة التوقيعات |

| بايت | فبراير 2025 | 1.5 مليار دولار | حقن واجهة المستخدم الآمنة{Wallet} أثناء توقيع المحفظة الباردة |

| سيتوس ديكس (سوي) | مايو 2025 | 223 مليون دولار | تجاوز سعة `checked_shlw` في العمليات الحسابية ذات النقطة الثابتة u256 |

تُعدّ ثغرة Cetus مثالًا على استمرار الأخطاء الحسابية البسيطة في بيئات الإنتاج. يُبيّن تحليل SlowMist بعد وقوع الحادث كيف اختار المهاجم معلماتٍ بدقةٍ لاستغلال ثغرةٍ في عملية تحويل `checked_shlw`، ما أدّى إلى استنزاف سيولةٍ تُقدّر بنحو 223 مليون دولار أمريكي بتكلفة رمزٍ واحد. وقدّرت Chainalysis خسائر عام 2025 بنحو 2.17 مليار دولار أمريكي بحلول الربع الثاني، حيث كانت اختراقات الخدمات المركزية مسؤولةً عن 88% من إجمالي خسائر الربع الأول. يتركّز ثلثا خسائر عام 2025 في حادثةٍ واحدة؛ وقد انتقل الفاعلون في كوريا الشمالية من العقود إلى المشغلين؛ ولم تكن أغلى حالات الفشل في العامين الماضيين ثغراتٍ غير معروفة في Solidity، بل اختراقاتٍ بشرية وواجهات مستخدمٍ تتعلّق بالموقعين الشرعيين.

اختراق Bybit: حالة أمنية متعلقة بتقنية البلوك تشين لعام 2025

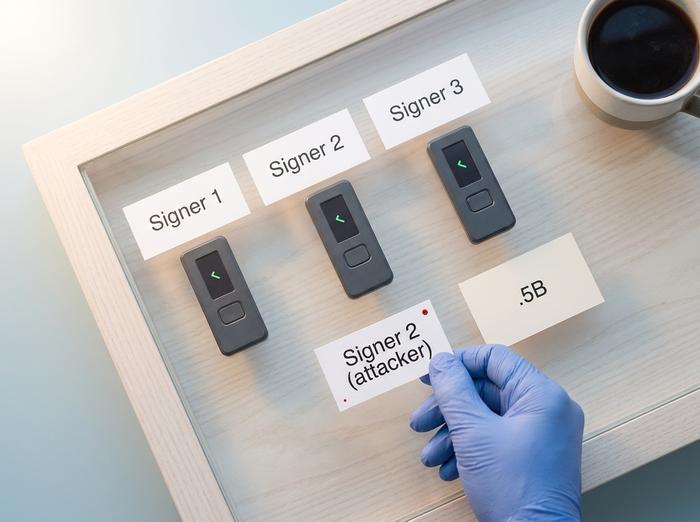

تُعدّ سرقة Bybit في فبراير 2025 مثالًا نموذجيًا على مواطن ضعف أمن تقنية البلوك تشين في عام 2026. يُفصّل تقرير تحليل ما بعد الحادثة الصادر عن مجموعة NCC كيف اخترق المهاجمون جهاز مطوّر داخل Safe{Wallet}، واستغلوا هذا الوصول لحقن شيفرة جافا سكريبت خبيثة في واجهة التوقيع متعدد التوقيعات، وأعادوا توجيه الموافقات بينما كان المُوقّعون الداخليون يرون وجهة شرعية على الشاشة. كانت محفظة Bybit الباردة عبارة عن Safe من نوع 3 من N، وهو إعداد كانت معظم فرق الأمن المؤسسي ستوافق عليه نظريًا. وقّع المُوقّعون ما اعتقدوا أنه تحويل روتيني، لكن البلوك تشين نفّذ معاملة المهاجم بدلًا من ذلك.

تتجاوز الدروس المستفادة مجرد "تحسين العمليات". أولًا، لا توفر محافظ الأجهزة حماية ضد التوقيع الأعمى إذا سمح المستخدم بحمولة خبيثة. ثانيًا، التوقيع المتعدد ضروري ولكنه غير كافٍ عندما تكون واجهة المستخدم نفسها هي حدود الثقة. ثالثًا، تمتد سلسلة الثقة بأكملها الآن عبر برنامج عرض المُوقِّع، والواجهة الأمامية الأساسية، وأجهزة المطورين التي تبني تلك الواجهة، وسلسلة توريد الحزم. تشمل التدابير الوقائية التي أوصت بها مجموعة NCC محاكاة المعاملات قبل التوقيع، والتحقق من البيانات الأولية على جهاز منفصل، والتأخيرات الإلزامية في عمليات السحب الكبيرة، وأجهزة المُوقِّع التي تفك تشفير بيانات الاستدعاء للمراجعة البشرية. يؤكد تقرير Trail of Bits الاستعادي لشهر يونيو 2025 على هذه النقطة: ففي جميع الخسائر الكبرى التي شهدها العام، لم يكن السبب الجذري الأكثر شيوعًا هو أخطاء العقود الذكية، بل اختراقات المفاتيح الخاصة والإخفاقات التشغيلية المصاحبة لها.

مخاطر العقود الذكية: أهم 10 مخاطر وفقًا لمعايير OWASP

يُصنّف تقرير OWASP لأهم 10 ثغرات أمنية في العقود الذكية (إصدار 2025) كل ثغرة أمنية حسب الخسائر المنسوبة إليها في العام السابق. وتتصدر ثغرات التحكم في الوصول القائمة بخسائر بلغت 953 مليون دولار، تليها أخطاء المنطق بخسائر بلغت 63.8 مليون دولار، ثم هجمات إعادة الدخول وهجمات القروض السريعة لتكمل قائمة الثغرات الأربع الأولى.

| رتبة | فئة | خسائر عام 2024 |

|---|---|---|

| 1 | التحكم في الوصول | 953.2 مليون دولار |

| 2 | أخطاء منطقية | 63.8 مليون دولار |

| 3 | إعادة الدخول | 35.7 مليون دولار |

| 4 | هجمات القروض السريعة | 33.8 مليون دولار |

| 5 | عدم التحقق من صحة المدخلات | 14.6 مليون دولار |

| 6 | التلاعب بأسعار أوراكل | 8.8 مليون دولار |

| 7 | مكالمات خارجية غير مراقبة | 0.55 مليون دولار |

لا تزال أدوات Slither من Trail of Bits للتحليل الثابت، وEchidna لاختبار الخصائص، وManticore للتنفيذ الرمزي، تُعتبر الأساس العملي؛ ويُصنّف سجل SWC فئات نقاط الضعف الأساسية. وقد فصل تحديث OWASP لعام 2025 هجمات التلاعب بأسعار البيانات وهجمات القروض السريعة إلى فئات منفصلة عن أخطاء المنطق، كما ضمّ مشكلات الاعتماد على الطابع الزمني وحدود الغاز إلى فئة أخطاء المنطق.

التشفير والأفق الكمومي

تعتمد سلاسل الكتل العامة على مجموعة صغيرة من الخوارزميات التشفيرية الأساسية. SHA-256 لبيتكوين، وKeccak-256 لإيثيريوم، وBLAKE2 وBLAKE3 للسلاسل الأحدث. التوقيعات: ECDSA عبر secp256k1 (بيتكوين، إيثيريوم)، وEd25519 (سولانا، سوي، كوزموس)، وBLS12-381 لتجميع إجماع إيثيريوم. شهد المشهد الأمني تحولًا في أغسطس 2024، حيث أصدر المعهد الوطني للمعايير والتكنولوجيا (NIST) ثلاثة معايير لما بعد الحوسبة الكمومية: FIPS 203 ML-KEM، وFIPS 204 ML-DSA، وFIPS 205 SLH-DSA. أما FIPS 206 (FN-DSA) فهو في مرحلة المسودة.

طرح فيتاليك بوتيرين في منشوره على موقع أبحاث إيثيريوم عام 2024 استراتيجية دفاعية مختلفة. تتمثل هذه الاستراتيجية في إجراء تحديث جذري (Hard fork) للكتلة الأخيرة قبل وقوع حدث سرقة كمومية واضح. كما تتضمن تجميد الحسابات الخارجية المملوكة باستخدام خوارزمية ECDSA، والسماح لحامليها بإثبات ملكيتهم عبر خوارزمية STARK باستخدام عبارة BIP-32 الخاصة بهم. ويُقدّر بوتيرين احتمالية ظهور أجهزة كمبيوتر كمومية ذات صلة بالتشفير قبل عام 2030 بنحو 20%. وتستهدف خارطة طريقه، الصادرة في فبراير 2026، استخدام توقيعات التحقق القائمة على التجزئة ومرونة محفظة EIP-8141. ويؤكد بوتيرين على ضرورة توفير أدوات جاهزة للاستخدام في بيئات الإنتاج قبل ظهور التهديد بوقت كافٍ، وليس بعده.

إدارة المفاتيح وبنية أمان العملات المشفرة

معظم خسائر عامي 2024-2025 كانت ناتجة عن عمليات الحفظ. لم يشهد هيكل أمن العملات الرقمية أي تطور يُذكر في عام 2026. تتميز المحافظ الساخنة بالسرعة، لكنها عرضة لهجمات واسعة النطاق. أما المحافظ الباردة، فتبدو قوية نظريًا. وقد أثبتت عملية سرقة Bybit أن واجهة التوقيع نفسها أصبحت الآن نقطة ضعف. يهيمن التوقيع المتعدد (Gnosis Safe) على حفظ EVM. تعمل خدمات التوقيع متعدد الأطراف (MPC) من Fireblocks وCoinbase Custody وCopper على إزالة مخاطر المفتاح الواحد، لكنها لا تقضي على تواطؤ المشغلين أو التلاعب بعملية التوقيع. لا تزال وحدات أمان الأجهزة بمستويي FIPS 140-2 و140-3 هي المعيار المؤسسي لتناوب المحافظ الساخنة. يوفر تجريد الحساب بموجب ERC-4337 مفاتيح الجلسة، والاسترداد الاجتماعي، والتسجيل بدون مفتاح. كما أنه يوسع نطاق التحقق والتنفيذ.

لم تُحقق إجراءات التخفيف سوى تقدم جزئي. تشمل هذه الإجراءات محاكاة المعاملات قبل التوقيع، والتحقق من البيانات الأولية على جهاز منفصل، والتأخيرات الإلزامية في عمليات السحب الكبيرة، وأجهزة التوقيع التي تفك تشفير بيانات المكالمات. لم يتغير المبدأ على مستوى النظام: لا يغادر المفتاح الخاص حدودًا مُراقبة، ويتم مراجعة كل عملية توقيع مقابل مصدر مستقل للمعلومات قبل إضافتها إلى سلسلة الكتل.

التهديدات على مستوى الشبكة: هجمات سيبيل وMEV

هجوم سيبيل هو إنشاء هويات مستعارة بتكلفة زهيدة للتأثير على نظام الند للند؛ صُممت الشبكات المفتوحة المصدر لمقاومته، لكنها لا تتمتع بحصانة كاملة. تعتمد هجمات إكليبس على هجوم سيبيل: فقد أظهرت ورقة بحثية لهيلمان وكيندلر وزوهار وغولدبيرغ نُشرت في مؤتمر USENIX عام 2015 إمكانية عزل عُقد بيتكوين عن طريق احتكار خانات النظراء، كما أثبتت دراسة أُجريت عام 2025 إمكانية تنفيذ هجوم إكليبس شامل على عُقد طبقة التنفيذ في إيثيريوم عن طريق تسميم جدول الاكتشاف. أما عمليات اختطاف بروتوكول BGP (على غرار إريبوس) فتُنفذ على مستوى النظام المستقل، حيث تُعيد توجيه حركة البيانات قبل وصولها إلى التطبيق. الطبقة الأكثر نشاطًا اقتصاديًا الآن هي MEV: يُظهر تحليل المخاطر الصادر عن ESMA في يوليو 2025 وبيانات Flashbots أن حوالي 90٪ من كتل Ethereum يتم بناؤها عبر MEV-Boost، مع انخفاض استخراج الساندويتش إلى حوالي 2.5 مليون دولار شهريًا بحلول أكتوبر 2025 من ذروة تقارب 10 ملايين دولار شهريًا في أواخر عام 2024.

عمليات التدقيق والتحقق الرسمي

تتراوح تكاليف التدقيق في عام 2026 ضمن نطاقات متوقعة. من 10 آلاف إلى 50 ألف دولار أمريكي للمراجعات الصغيرة لبروتوكولات ERC-20 أو ERC-721. من 80 ألف إلى 250 ألف دولار أمريكي لبروتوكولات التمويل اللامركزي (DeFi) النموذجية. من 300 ألف إلى أكثر من 500 ألف دولار أمريكي لعمليات التجميع الجديدة، ودوائر المعرفة الصفرية (ZK)، ومكونات الطبقة الأولى (L1). وتضم قائمة أبرز الشركات في عام 2026: Trail of Bits، وOpenZeppelin، وConsenSys Diligence، وCertiK، وHalborn، وSpearbit، وCantina، وZellic، وSigma Prime، وVeridise (المتخصصة في ZK)، وCertora (التحقق الرسمي)، وRuntime Verification. وقد انتقل التحقق الرسمي من مرحلة البحث إلى مرحلة الإنتاج. ويستهدف كل من Certora Prover وPicus وVanguard من Veridise لغات البرمجة الخاصة بالمجال (DSL) الخاصة بـ Solidity وVyper وMove ودوائر ZK. وتُظهر بيانات Veridise المنشورة دقةً أكبر من مجرد العنوان، حيث كشفت 55% من عمليات تدقيق ZK التي أجرتها عن مشكلة حرجة. تبلغ نسبة عمليات التدقيق المنتظمة في مجال التمويل اللامركزي 27.5%. وتحمل الدوائر غير المقيدة احتمالاً بنسبة 90% تقريباً لوجود نتائج حرجة أو عالية الخطورة.

التنظيم: MiCA، OCC، وCISA

يسري البند الخامس من قانون الاتحاد الأوروبي بشأن اتفاقيات الاستثمار في العملات الرقمية (MiCA) اعتبارًا من 30 ديسمبر 2024. ويستمر العمل بالإعفاءات الوطنية حتى 1 يوليو 2026 كحد أقصى. يتحمل مزودو خدمات الأصول الرقمية التزامات صارمة، تشمل فصل الأصول المودعة، وأمن تكنولوجيا المعلومات، والحوكمة، والإبلاغ عن الحوادث ضمن أطر زمنية محددة. وتُحدد حدود رأس المال الأساسية كما يلي: 50 ألف يورو للاستشارات، و125 ألف يورو للإيداع والتداول، و150 ألف يورو لمنصات التداول.

الوضع في الولايات المتحدة أكثر تعقيدًا. تسمح الرسائل التفسيرية الصادرة عن مكتب مراقب العملة (OCC) رقم 1170 و1174 و1183 للبنوك الوطنية بحفظ العملات المشفرة، وإدارة أنظمة دفع العملات المستقرة، واستخدام شبكات السجلات الموزعة ضمن ضوابط السلامة والأمن. وقد صنّفت وكالة الأمن السيبراني وأمن البنية التحتية (CISA) ومكتب التحقيقات الفيدرالي (FBI) ووزارة الخزانة الأمريكية مجموعات Lazarus وAPT38 وBlueNoroff وStardust Chollima ضمن مجموعة TraderTraitor في التقرير الاستشاري المشترك AA22-108A. كما أشار مكتب التحقيقات الفيدرالي في فبراير 2025 إلى أن سرقة Bybit كانت من نصيب المجموعة نفسها. وتغطي اللجنة الفنية 307 التابعة للمنظمة الدولية للمعايير (ISO/TC 307) مسار التقييس الدولي للحوكمة والأمن.

أفضل الممارسات الأمنية والأطر الدفاعية

يستقي دليل الدفاع لعام 2026 من أساليب الأمن السيبراني السائدة، ويجمع بين دورة حياة التطوير الآمن والكشف أثناء التشغيل. تشترك أطر العمل الأمنية وضوابط الأمان الفعّالة على نطاق واسع في ثلاث سمات: المراقبة المستمرة، والثوابت الآلية، والاستجابة المُدرَّبة للحوادث. التغطية الحقيقية في هذا السياق تعني معالجة كلٍّ من ثغرات العقود الذكية ومخاطر أمن البلوك تشين الأوسع نطاقًا المتعلقة بالمشغلين، وأمن البيانات، والعدد المحدود من العُقد التي تُشكِّل نقاط اختناق. تعمل أدوات Slither وMythril وAderyn وEchidna ضمن مسارات التكامل المستمر (CI)؛ وتُعبِّر قواعد Certora عن ثوابت لبوابات التحقق الرسمي؛ ويعالج اختبار خصائص Foundry الفجوة بين اختبارات الوحدات وعمليات التدقيق. تُقدِّم مكافآت اكتشاف الأخطاء أموالًا حقيقية: فقد دفعت Immunefi أكثر من 115 مليون دولار أمريكي مقابل أكثر من 3000 تقرير، وكان أكبر مبلغ مدفوع فردي 10 ملايين دولار أمريكي (Wormhole)، و77.5% من المدفوعات كانت لاكتشافات العقود الذكية.

يُعدّ الكشف أثناء التشغيل طبقةً أحدث. فحص جدار حماية Forta Firewall 271.8 مليون معاملة بحلول يوليو 2025 باستخدام شبكته العصبية FORTRESS لتقييم الكتل الفرعية، مع اعتبار Hypernative المنافس التجاري الرائد؛ إذ يُنتج كلاهما درجات مخاطر فورية تُتيح إيقاف العقد مؤقتًا قبل تأكيد أي معاملة خبيثة. تشمل الاستجابة للحوادث الآن غرف عمليات مُنسقة مسبقًا، وتتبعًا على سلسلة الكتل عبر Chainalysis Reactor أو TRM Labs، وتواصلًا مع منصات التداول لتجميد المعاملات، وتدريبات على مكافحة الثغرات الأمنية. وقد ساهمت هذه الأخيرة في استرداد ما يقارب 162 مليون دولار من خسائر Cetus، مما يُذكّر بأن أفضل ممارسات الأمن تشمل الخطوات التي تُتخذ بعد إطلاق الإنذار، وليس فقط تلك التي تُحاول منعه.

أبحاث رائدة ومشاكل مفتوحة

ثلاثة محاور بحثية تُعيد تشكيل أمن تقنية البلوك تشين لما بعد عام 2026، وكل منها يُثير مخاطر أمنية جديدة. تُعدّ أنظمة إثبات المعرفة الصفرية الحلقة الأكثر هشاشة. حوالي 96% من الأخطاء الموثقة في أنظمة إثبات المعرفة الصفرية القائمة على SNARK تعود إلى دوائر غير مقيدة بشكل كافٍ، وفقًا لتقرير IACR ePrint 2024/514. أصبحت أدوات مثل Picus وCoda وCircomspect الآن عنصرًا أساسيًا في أي بروتوكول يستخدم إثبات المعرفة الصفرية في بيئة الإنتاج. انتقلت مقاومة MEV من النظرية إلى التطبيق العملي. تستبدل مجمعات الذاكرة المشفرة (Shutter)، والترتيب المشفر عند العتبة، والبنى القائمة على النوايا (UniswapX وCoW Swap وAcross وSUAVE من Flashbots) حرية مُنشئ الكتل بقيود تشفيرية. كل منها يُضيف مساحة هجوم حول تواطؤ المُحلل وأنظمة الإثبات. يؤدي تجريد الحساب بموجب ERC-4337 إلى توسيع نطاق التحقق والتنفيذ - دافعي الأموال، ومجمعي البيانات، وحراس الاسترداد الاجتماعي - في مقابل القضاء على مخاطر عبارة التأسيس بالنسبة لمعظم المستخدمين.

كيف نفكر في أمن تقنية البلوك تشين اليوم؟

ينقسم الفريقان إلى فريقين: فريق البروتوكولات وفريق التشغيل. هذا الانقسام مهم لأن التهديدات تنقسم بنفس الطريقة. سواءً أكان بناء سلسلة كتل أو المساعدة في لامركزيتها، فإن العمل يتطلب تصميم آلية الإجماع، وتنوع العملاء، وعمليات التدقيق الأمني، والمرونة التشفيرية. أما إذا كان التشغيل على سلسلة كتل تابعة لجهة أخرى، فإن العمل يتطلب حفظ المفاتيح، وسلامة تدفق التوقيع، والعقود المدققة، والكشف أثناء التشغيل. كانت خسائر عامي 2024 و2025 جميعها تقريبًا من جانب فريق التشغيل، وبلغت حوالي 3.4 مليار دولار. لذا، اختر التدابير الأمنية التي تتناسب مع دورك، وليس مع عناوين الأخبار الرائجة.