Sicurezza della blockchain in 2026: minacce, vulnerabilità e difese

3,4 miliardi di dollari rubati nel 2025. La maggior parte non a causa di vulnerabilità crittografiche. La rete blockchain e la sua tecnologia di registro raramente falliscono a livello di protocollo. I sistemi costruiti attorno ad essa – portafogli, interfacce di firma, macchine per sviluppatori, catene di approvvigionamento – falliscono costantemente. Chainalysis attribuisce circa 2 miliardi di dollari delle perdite dello scorso anno ad attori legati alla Corea del Nord, e il solo furto di Bybit del febbraio 2025 ha rappresentato 1,5 miliardi di dollari. Un singolo episodio. Due terzi dell'anno. Lo schema è costante: crittografia e consenso reggono; gestione delle chiavi, flussi di firma, logica degli smart contract e operatori umani no.

Questa guida analizza il panorama della sicurezza blockchain nel 2026. Spiega come funziona effettivamente la sicurezza blockchain, cosa è andato storto nei principali incidenti verificatisi tra il 2022 e il 2025 e cosa fanno ora i team di sicurezza in relazione a smart contract, custodia delle chiavi, minacce a livello di rete, audit, regolamentazione e ricerca all'avanguardia. Le minacce e le vulnerabilità che oggi colpiscono i sistemi blockchain rappresentano il punto di partenza pratico per qualsiasi discussione sulla sicurezza in questo ambito.

Che cos'è la sicurezza blockchain nel 2026?

La sicurezza blockchain si riferisce allo studio pratico di come mantenere un registro distribuito a prova di manomissione, il suo meccanismo di consenso onesto e gli asset che rappresenta sotto il controllo dei rispettivi proprietari. Il termine comprende tutto, dalla crittografia e dalla sicurezza delle informazioni alle migliori pratiche operative nell'intero ecosistema blockchain. Il rapporto interno NIST 8202 è stato il quadro di riferimento fondamentale del governo statunitense dal 2018, organizzando il settore attorno a tre pilastri: primitive crittografiche come funzioni hash e chiavi asimmetriche, protocolli di consenso e il modello di autorizzazione di una catena. Tale quadro è tuttora valido. La sicurezza del consenso si riduce al costo economico e computazionale della riscrittura della storia. Nel Proof of Work, un attaccante che controlla più del 50% della potenza di calcolo può riorganizzare la catena o effettuare una doppia spesa. Nel Proof of Stake, la minaccia analoga è un attacco di un terzo o due terzi della quota di partecipazione alla finalità di Casper FFG. Bitcoin utilizza una finalità probabilistica (sei conferme come euristica). Ethereum raggiunge la finalità economica circa 12,8 minuti dopo la creazione di un blocco.

Tipi di blockchain e come ciascuno influisce sulla sicurezza

Diversi tipi di blockchain utilizzano diversi modelli di sicurezza. Le ipotesi di fiducia intrinseche a ciascuno di essi costituiscono il modello di sicurezza stesso. Le reti blockchain pubbliche come Bitcoin, Ethereum, Solana e Sui considerano qualsiasi nodo della rete distribuita come un potenziale validatore. Le ricompense in criptovaluta incentivano l'onestà di ogni miner e staker. Il numero di nodi è illimitato. La sicurezza della blockchain è pagata in potenza di mining o capitale in staking. Il documento NISTIR 8202 lo afferma chiaramente: il consenso senza autorizzazione promuove comportamenti non dannosi ricompensando chi pubblica blocchi conformi al protocollo con una criptovaluta nativa. La resistenza alla censura e l'accesso globale sono pagati in termini di superficie di attacco. Un insieme di nodi aperto implica una superficie Sybil aperta e la sicurezza economica è legata al prezzo del token sottostante.

Una blockchain con permessi o una catena di consorzio (Hyperledger Fabric, R3 Corda, ConsenSys Quorum) sostituisce gli incentivi economici con un'identità verificata. I set di validatori sono ristretti, i protocolli in stile BFT garantiscono la finalità immediata e i controlli di accesso regolano chi può leggere, scrivere o convalidare le transazioni. Il compromesso funziona anche in senso inverso: un piccolo consorzio di partecipanti alla blockchain è più veloce ed economico, ma introduce un singolo punto di fallimento nel caso in cui il consorzio colluda o venga compromesso. Una blockchain ibrida combina elementi di entrambe, con regolamento pubblico e permessi privati.

La maggior parte delle tecnologie di registro distribuito e blockchain aziendali del 2026 si collocano in qualche punto di questo spettro. Le blockchain private sono comuni nei servizi finanziari per i regolamenti interfiliali, mentre le blockchain pubbliche gestiscono i flussi retail e DeFi. La domanda giusta non è quale tipo di blockchain sia più sicura in astratto, ma contro quale modello di minaccia l'architettura è progettata per difendersi. Una banca che utilizza una blockchain privata nel settore dei servizi finanziari non ha bisogno di una resistenza agli attacchi del 51%; ha bisogno di controlli di accesso basati sui ruoli, registrazione degli audit e ripristino di emergenza per garantire la disponibilità dei dati. Un protocollo DeFi pubblico ha bisogno di priorità opposte e la sicurezza dei regolamenti blockchain è più importante degli SLA di uptime.

Principali attacchi e incidenti alla blockchain 2022-2026

La tabella degli incidenti racconta l'evoluzione degli attacchi alle blockchain. Nel 2022, gli attacchi ai bridge e alle chiavi dei validatori hanno dominato la scena. Nel 2025, invece, gli attacchi agli exchange centralizzati e al flusso di firma hanno preso il sopravvento.

| Incidente | Data | Perdita | Vettore di attacco |

|---|---|---|---|

| Ponte Ronin | Marzo 2022 | 625 milioni di dollari | Compromissione della chiave del validatore (5 di 9) |

| buco nero | Febbraio 2022 | 325 milioni di dollari | difetto nella verifica della firma |

| Ponte Nomade | Agosto 2022 | 190 milioni di dollari | Inizializzazione della replica difettosa |

| DMM Bitcoin | Maggio 2024 | 305 milioni di dollari | Compromissione della chiave privata (TraderTraitor / Lazarus) |

| WazirX | Luglio 2024 | 235 milioni di dollari | Manipolazione del portafoglio multisig |

| Bybit | Febbraio 2025 | 1,5 miliardi di dollari | Iniezione sicura dell'interfaccia utente durante la firma del portafoglio a freddo |

| Cetus DEX (Sui) | Maggio 2025 | 223 milioni di dollari | `checked_shlw` overflow nell'aritmetica a virgola fissa u256 |

L'exploit di Cetus illustra come gli errori matematici primitivi persistano in produzione. L'analisi post-mortem di SlowMist descrive come l'attaccante abbia selezionato i parametri con precisione per sfruttare una falla nell'operazione di shift `checked_shlw`, prosciugando liquidità per un valore di circa 223 milioni di dollari al costo di un solo token. Il rapporto di Chainalysis di metà anno 2025 ha stimato perdite a 2,17 miliardi di dollari entro il secondo trimestre, con le compromissioni dei servizi centralizzati responsabili dell'88% dei totali del primo trimestre. Due terzi delle perdite in dollari del 2025 si concentrano in un singolo incidente; gli attori nordcoreani si sono spostati a monte, dai contratti agli operatori; i fallimenti più costosi degli ultimi due anni non sono stati gli zero-day in Solidity, ma le compromissioni umane e dell'interfaccia utente relative a firmatari legittimi.

L'attacco hacker a Bybit: un caso di sicurezza blockchain del 2025

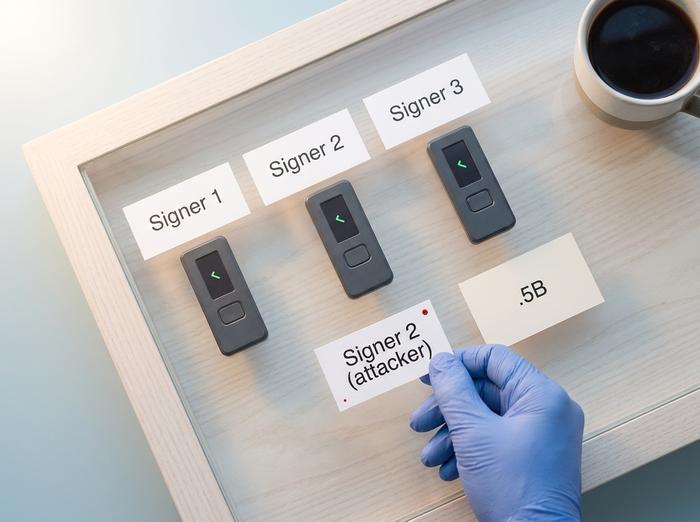

Il furto di Bybit del febbraio 2025 è il caso di studio canonico di dove la sicurezza blockchain fallisce nel 2026. L'analisi post-mortem di NCC Group descrive in dettaglio come gli aggressori abbiano compromesso una macchina di sviluppo all'interno di Safe{Wallet}, abbiano utilizzato tale accesso per iniettare codice JavaScript dannoso nell'interfaccia utente di firma multisig e abbiano reindirizzato le approvazioni mentre i firmatari interni visualizzavano una destinazione legittima sullo schermo. Il cold wallet di Bybit era un 3-of-N Safe, una configurazione che la maggior parte dei team di sicurezza istituzionali avrebbe approvato sulla carta. I firmatari hanno firmato quello che credevano essere un trasferimento di routine, ma la blockchain ha eseguito invece la transazione dell'aggressore.

Le lezioni vanno ben oltre il semplice "migliorare le proprie operazioni". In primo luogo, i portafogli hardware non proteggono dalla firma cieca se l'utente autorizza un payload dannoso. In secondo luogo, la firma multipla è necessaria ma non sufficiente quando l'interfaccia utente stessa rappresenta il confine di fiducia. In terzo luogo, l'intera catena di fiducia si estende ora attraverso il software di visualizzazione del firmatario, il frontend sottostante, i computer degli sviluppatori che creano tale frontend e la catena di fornitura dei pacchetti. Le misure di mitigazione raccomandate da NCC Group includono la simulazione delle transazioni prima della firma, la verifica dei dati grezzi su un dispositivo separato, ritardi obbligatori per i prelievi di importo elevato e hardware del firmatario che decodifica i dati di chiamata per la revisione umana. La retrospettiva di Trail of Bits di giugno 2025 rafforza questo concetto: tra le principali perdite dell'anno, la causa principale più comune non è stata rappresentata da bug negli smart contract, bensì da compromissioni delle chiavi private e dai fallimenti operativi ad esse correlati.

Rischi dei contratti intelligenti: la top 10 di OWASP

La classifica OWASP Smart Contract Top 10 (edizione 2025) elenca le vulnerabilità in base alle perdite attribuibili nell'anno precedente. I fallimenti del controllo degli accessi dominano la classifica con 953 milioni di dollari; gli errori logici si posizionano al secondo posto con 63,8 milioni di dollari; gli attacchi di reentrancy e flash-loan completano la top four.

| Rango | Categoria | perdite del 2024 |

|---|---|---|

| 1 | Controllo degli accessi | 953,2 milioni di dollari |

| 2 | Errori logici | 63,8 milioni di dollari |

| 3 | Rientranza | 35,7 milioni di dollari |

| 4 | Attacchi di prestiti flash | 33,8 milioni di dollari |

| 5 | Mancanza di convalida dell'input | 14,6 milioni di dollari |

| 6 | Manipolazione dell'oracolo dei prezzi | 8,8 milioni di dollari |

| 7 | Chiamate esterne non controllate | $0,55 milioni |

Slither di Trail of Bits per l'analisi statica, Echidna per il fuzzing delle proprietà e Manticore per l'esecuzione simbolica rimangono il punto di riferimento pratico; il registro SWC cataloga le classi di vulnerabilità sottostanti. L'aggiornamento OWASP del 2025 ha separato la manipolazione dell'oracolo dei prezzi e gli attacchi flash-loan in categorie distinte dagli errori logici e ha ritirato le problematiche relative alla dipendenza dal timestamp e al limite del gas nella categoria degli errori logici.

Crittografia e orizzonte quantistico

Le blockchain pubbliche si basano su un piccolo insieme di primitive crittografiche. SHA-256 per Bitcoin. Keccak-256 per Ethereum. BLAKE2 e BLAKE3 per le blockchain più recenti. Firme: ECDSA su secp256k1 (Bitcoin, Ethereum), Ed25519 (Solana, Sui, Cosmos) e BLS12-381 per l'aggregazione del consenso di Ethereum. Il panorama delle minacce è cambiato nell'agosto 2024. Il NIST ha finalizzato tre standard post-quantistici: FIPS 203 ML-KEM, FIPS 204 ML-DSA, FIPS 205 SLH-DSA. FIPS 206 (FN-DSA) è in fase di bozza.

Il post di Vitalik Buterin del 2024 su Ethereum Research proponeva una strategia di difesa diversa: un hard fork all'ultimo blocco prima di un evento di furto quantistico visibile, il congelamento degli account di proprietà esterna basati su ECDSA e la possibilità per i detentori di dimostrare la proprietà tramite un STARK sulla loro seed phrase BIP-32. Buterin stimava al 20% la probabilità che computer quantistici crittograficamente rilevanti arrivassero prima del 2030. La sua roadmap di febbraio 2026 puntava a firme validatrici basate su hash e alla flessibilità dei wallet EIP-8141. L'aggregazione di firme resistente ai computer quantistici necessita di strumenti pronti per la produzione ben prima che la minaccia si concretizzi, non dopo.

Architettura di gestione delle chiavi e di sicurezza crittografica

La maggior parte delle perdite del periodo 2024-2025 ha avuto origine nei servizi di custodia. L'architettura della sicurezza delle criptovalute è rimasta pressoché invariata nel 2026. Gli hot wallet sono veloci, ma anche ampiamente vulnerabili agli attacchi. I cold wallet, sulla carta, sono solidi. Il furto di Bybit ha dimostrato che l'interfaccia utente di firma stessa è ora la superficie di attacco. La multi-firma (Gnosis Safe) domina la custodia EVM. I servizi di firma a soglia MPC di Fireblocks, Coinbase Custody e Copper eliminano il rischio di chiave singola. Tuttavia, non eliminano la collusione tra operatori o la manomissione del flusso di firma. I moduli di sicurezza hardware conformi agli standard FIPS 140-2 e 140-3 rimangono lo standard istituzionale per la rotazione degli hot wallet. L'astrazione dell'account secondo lo standard ERC-4337 introduce chiavi di sessione, recupero sociale e onboarding senza seed. Amplia inoltre la superficie di validazione ed esecuzione.

Le misure di mitigazione hanno raggiunto solo un livello parziale. Simulazione delle transazioni prima della firma. Verifica dei dati grezzi su un dispositivo separato. Ritardi obbligatori per i prelievi di importo elevato. Hardware del firmatario che decodifica i dati di chiamata. Il principio, tuttavia, non è cambiato lungo tutta la catena: una chiave privata non esce mai da un perimetro controllato e ogni evento di firma viene verificato rispetto a una fonte di verità indipendente prima di essere trasmesso alla blockchain.

Minacce a livello di rete: attacchi Sybil e MEV

Un attacco Sybil consiste nella creazione a basso costo di identità pseudonime per manipolare un sistema peer-to-peer; le reti senza permessi sono progettate per contrastarlo, ma non ne sono mai completamente immuni. Gli attacchi Eclipse si basano su Sybil: il documento USENIX del 2015 di Heilman, Kendler, Zohar e Goldberg ha dimostrato che i nodi Bitcoin potevano essere isolati monopolizzando gli slot peer, e un lavoro del 2025 ha dimostrato un attacco Eclipse end-to-end sui nodi del livello di esecuzione di Ethereum avvelenando la tabella di scoperta. I dirottamenti BGP (in stile Erebus) operano a livello di sistema autonomo e reindirizzano il traffico prima che raggiunga l'applicazione. Il livello economicamente più attivo è ora MEV: l'analisi dei rischi dell'ESMA di luglio 2025 e i dati di Flashbots mostrano che circa il 90% dei blocchi di Ethereum viene creato tramite MEV-Boost, con l'estrazione "sandwich" in calo a circa 2,5 milioni di dollari al mese entro ottobre 2025, rispetto a un picco di quasi 10 milioni di dollari al mese alla fine del 2024.

Audit e verifiche formali

I costi di audit nel 2026 sono prevedibili. Da 10.000 a 50.000 dollari per piccole revisioni ERC-20 o ERC-721. Da 80.000 a 250.000 dollari per i protocolli DeFi standard. Da 300.000 a oltre 500.000 dollari per rollup innovativi, circuiti ZK e componenti L1. Le principali società di audit nel 2026 sono: Trail of Bits, OpenZeppelin, ConsenSys Diligence, CertiK, Halborn, Spearbit e Cantina, Zellic, Sigma Prime, Veridise (specializzata in circuiti ZK), Certora (verifica formale) e Runtime Verification. La verifica formale è passata dalla fase di ricerca a quella di produzione. Certora Prover e Picus e Vanguard di Veridise si rivolgono a Solidity, Vyper, Move e ai DSL basati su circuiti ZK. I dati pubblicati da Veridise sono più precisi di quanto sembri. Il 55% dei suoi audit ZK rileva un problema critico. Gli audit DeFi standard si attestano al 27,5%. I circuiti sottovincolati presentano circa il 90% di probabilità di risultati critici o elevati.

Regolamento: MiCA, OCC e CISA

Il Titolo V del regolamento MiCA dell'UE è in vigore dal 30 dicembre 2024. Le disposizioni transitorie nazionali si estendono al massimo fino al 1° luglio 2026. I CASP (fornitori di servizi di criptovalute) si assumono obblighi stringenti: segregazione della custodia, sicurezza informatica, governance e segnalazione degli incidenti entro tempi ristretti. I requisiti patrimoniali minimi sono rigidi: 50.000 euro per la consulenza, 125.000 euro per la custodia e lo scambio, 150.000 euro per le piattaforme di trading.

La situazione negli Stati Uniti è più complessa. Le lettere interpretative 1170, 1174 e 1183 dell'OCC consentono alle banche nazionali di custodire criptovalute, gestire sistemi di pagamento per stablecoin e utilizzare reti a registro distribuito sotto controlli di sicurezza e solidità. CISA, FBI e Dipartimento del Tesoro hanno identificato Lazarus, APT38, BlueNoroff e Stardust Chollima come TraderTraitor nell'avviso congiunto AA22-108A. L'avviso di pubblica sicurezza (PSA) dell'FBI del febbraio 2025 ha attribuito il furto di Bybit allo stesso gruppo. L'ISO/TC 307 si occupa della standardizzazione internazionale in materia di governance e sicurezza.

Migliori pratiche di sicurezza e strutture difensive

Il playbook difensivo del 2026 prende spunto dalla sicurezza informatica tradizionale e combina il lavoro sul ciclo di vita dello sviluppo sicuro con il rilevamento in fase di esecuzione. I framework e i controlli di sicurezza che funzionano su larga scala condividono tre caratteristiche: monitoraggio continuo, invarianti automatizzati e risposta agli incidenti simulata. Una copertura reale in questo contesto significa affrontare sia le vulnerabilità degli smart contract sia i rischi più ampi per la sicurezza della blockchain relativi agli operatori, alla sicurezza dei dati e al piccolo numero di nodi che fungono da punti di strozzatura. Slither, Mythril, Aderyn ed Echidna vengono eseguiti nelle pipeline CI; le regole Certora esprimono invarianti per i gate di verifica formale; il fuzzing delle proprietà di Foundry gestisce il divario tra i test unitari e gli audit. I bug bounty pagano davvero: Immunefi ha pagato oltre 115 milioni di dollari per più di 3.000 segnalazioni, con il pagamento singolo più alto di 10 milioni di dollari (Wormhole) e il 77,5% dei pagamenti per scoperte relative agli smart contract.

Il rilevamento in fase di esecuzione è il livello più recente. Forta Firewall ha analizzato 271,8 milioni di transazioni entro luglio 2025 utilizzando la sua rete neurale FORTRESS per l'assegnazione di punteggi a livello di sottoblocco, con Hypernative come principale concorrente commerciale; entrambi producono punteggi di rischio in tempo reale che possono sospendere un contratto prima che una transazione dannosa venga confermata. La risposta agli incidenti ora include sale operative pre-coordinate, tracciamento on-chain tramite Chainalysis Reactor o TRM Labs, contatti di blocco degli exchange e simulazioni di contro-exploit da parte di hacker etici. Quest'ultima attività ha permesso di recuperare circa 162 milioni di dollari delle perdite di Cetus, a dimostrazione che le migliori pratiche di sicurezza includono le azioni intraprese dopo che si è verificato un allarme, non solo quelle volte a prevenirlo.

Ricerca all'avanguardia e problemi aperti

Tre fronti di ricerca stanno rimodellando la sicurezza della blockchain oltre il 2026, e ognuno di essi sta aprendo nuove prospettive di rischio. I sistemi di prova a conoscenza zero (ZK) rappresentano l'anello più fragile. Circa il 96% dei bug documentati nei sistemi ZK basati su SNARK è riconducibile a circuiti sottodeterminati, secondo l'ePrint 2024/514 dell'IACR. Strumenti come Picus, Coda e Circomspect sono ormai fondamentali per qualsiasi protocollo che implementi ZK in produzione. La resistenza ai MEV (Memory Evidence Value) è passata dalla teoria all'implementazione. Mempool crittografati (Shutter), ordinamento crittografato a soglia e architetture basate sull'intento (UniswapX, CoW Swap, Across, SUAVE di Flashbots) sostituiscono la discrezionalità del costruttore di blocchi con vincoli crittografici. Ognuno di questi elementi aggiunge una superficie di attacco attorno alla collusione tra i solver e ai sistemi di prova. L'astrazione degli account secondo lo standard ERC-4337 amplia la superficie di validazione ed esecuzione — pagatori, intermediari, custodi del recupero sociale — in cambio dell'eliminazione del rischio legato alla frase di recupero per la maggior parte degli utenti.

Come pensare alla sicurezza della blockchain oggi

Due schieramenti. Chi si occupa di protocolli e chi gestisce le operazioni. Questa distinzione è importante perché le minacce si dividono allo stesso modo. Costruire una blockchain, o contribuire a decentralizzarne una, significa occuparsi di progettazione del consenso, diversificazione dei client, audit di sicurezza e agilità crittografica. Gestire una blockchain altrui significa occuparsi di custodia delle chiavi, integrità del flusso di firma, contratti verificati e rilevamento in fase di esecuzione. Le perdite del 2024 e del 2025 sono state quasi tutte dovute a problemi legati agli operatori, per un totale di circa 3,4 miliardi di dollari. Scegliete misure di sicurezza adatte al vostro ruolo, non all'ultima notizia del momento.