Segurança Blockchain em 2026: Ameaças, Vulnerabilidades e Defesas

US$ 3,4 bilhões foram roubados em 2025. A maior parte não foi devido a falhas na criptografia. A rede blockchain e sua tecnologia de registro raramente falham no nível do protocolo. Os sistemas construídos em torno delas — carteiras, interfaces de assinatura, máquinas de desenvolvedores, cadeias de suprimentos — falham constantemente. A Chainalysis rastreia aproximadamente US$ 2 bilhões das perdas do ano passado a agentes ligados à Coreia do Norte, e o roubo da Bybit em fevereiro de 2025, por si só, representou US$ 1,5 bilhão. Um único incidente. Dois terços do ano. O padrão é consistente: a criptografia e o consenso se mantêm; o gerenciamento de chaves, os fluxos de assinatura, a lógica dos contratos inteligentes e os operadores humanos, não.

Este guia explora o cenário de 2026. Como a segurança de blockchain funciona na prática. O que falhou nos principais incidentes de 2022 a 2025. O que as equipes de defesa fazem atualmente em relação a contratos inteligentes, custódia de chaves, ameaças na camada de rede, auditorias, regulamentação e as fronteiras da pesquisa. As ameaças e vulnerabilidades que visam os sistemas de blockchain hoje são a base prática para qualquer discussão sobre segurança em blockchain.

O que será a segurança da blockchain em 2026?

A segurança em blockchain refere-se ao estudo prático de como manter um livro-razão distribuído à prova de adulteração, seu mecanismo de consenso honesto e os ativos que ele representa sob o controle de seus proprietários. O termo abrange tudo, desde criptografia e segurança da informação até as melhores práticas operacionais em todo o ecossistema blockchain. O Relatório Interno 8202 do NIST tem sido a estrutura fundamental do governo dos EUA desde 2018, organizando o campo em torno de três pilares: primitivas criptográficas, como funções hash e chaves assimétricas; protocolos de consenso; e o modelo de permissão de uma cadeia. Essa estrutura ainda é válida. A segurança do consenso se resume ao custo econômico e computacional de reescrever o histórico. Em Prova de Trabalho (Proof of Work), um atacante que controla mais de 50% do poder de hash pode reorganizar a cadeia ou realizar um gasto duplo. Em Prova de Participação (Proof of Stake), a ameaça análoga é um ataque de um terço ou dois terços da participação na finalidade Casper FFG. O Bitcoin usa finalidade probabilística (seis confirmações como heurística). O Ethereum atinge a finalidade econômica aproximadamente 12,8 minutos após um bloco.

Tipos de blockchain e como cada um afeta a segurança

Diferentes tipos de blockchain utilizam diferentes modelos de segurança. As premissas de confiança inerentes a cada um constituem o próprio modelo de segurança. Redes blockchain públicas como Bitcoin, Ethereum, Solana e Sui tratam qualquer nó na rede distribuída como um validador em potencial. Recompensas em criptomoedas mantêm a honestidade de todos os mineradores e participantes do staking. O número de nós é ilimitado. A segurança da blockchain é paga com poder de mineração ou capital em staking. O NISTIR 8202 afirma isso diretamente. O consenso sem permissão promove comportamentos não maliciosos, recompensando os publicadores de blocos em conformidade com o protocolo com uma criptomoeda nativa. Resistência à censura e acesso global são pagos com uma superfície de ataque. Um conjunto aberto de nós significa uma superfície Sybil aberta, e a segurança econômica acompanha o preço do token subjacente.

Uma blockchain permissionada ou cadeia de consórcio (Hyperledger Fabric, R3 Corda, ConsenSys Quorum) substitui incentivos econômicos por identidade verificada. Os conjuntos de validadores são pequenos, protocolos do tipo BFT garantem finalidade imediata e os controles de acesso definem quem pode ler, escrever ou validar transações. A contrapartida é a oposta: um pequeno consórcio de participantes da blockchain é mais rápido e barato, mas introduz um ponto único de falha caso esse consórcio entre em conluio ou seja comprometido. Uma blockchain híbrida combina elementos de ambas, com liquidação pública e permissão privada.

A maioria das tecnologias de registro distribuído e blockchain empresariais em 2026 se situa em algum ponto desse espectro. Blockchains privadas são comuns em serviços financeiros para liquidação entre agências, enquanto blockchains públicas transportam fluxos de varejo e DeFi. A questão correta não é qual tipo de blockchain é mais seguro em abstrato, mas sim contra qual modelo de ameaça a arquitetura foi projetada para se defender. Um banco que utiliza uma blockchain privada no setor de serviços financeiros não precisa de resistência a ataques de 51%; ele precisa de controles de acesso baseados em funções, registro de auditoria e recuperação de desastres para garantir a disponibilidade dos dados. Um protocolo DeFi público tem prioridades opostas, e a segurança da liquidação na blockchain importa mais do que SLAs de disponibilidade.

Principais ataques e incidentes em blockchain entre 2022 e 2026

A tabela de incidentes mostra a evolução dos ataques a blockchains. Pontes e comprometimento de chaves de validadores dominaram 2022. Exchanges centralizadas e ataques ao fluxo de assinatura dominaram 2025.

| Incidente | Data | Perda | Vetor de ataque |

|---|---|---|---|

| Ponte Ronin | Março de 2022 | US$ 625 milhões | Comprometimento da chave do validador (5 de 9) |

| Buraco de minhoca | Fevereiro de 2022 | US$ 325 milhões | falha na verificação de assinatura |

| Ponte Nômade | Agosto de 2022 | US$ 190 milhões | Inicialização de réplica com falha |

| DMM Bitcoin | Maio de 2024 | US$ 305 milhões | Comprometimento da chave privada (TraderTraitor / Lazarus) |

| WazirX | Julho de 2024 | US$ 235 milhões | manipulação de carteiras multisig |

| Bybit | Fevereiro de 2025 | US$ 1,5 bilhão | Injeção de interface do usuário segura{Wallet} durante a assinatura de carteira fria |

| Cetus DEX (Sui) | Maio de 2025 | US$ 223 milhões | estouro de `checked_shlw` em matemática de ponto fixo u256 |

A vulnerabilidade explorada pela Cetus ilustra como erros matemáticos básicos persistem em produção. O relatório pós-ataque da SlowMist descreve como o atacante selecionou parâmetros precisamente para explorar uma falha na operação de transferência `checked_shlw`, drenando liquidez no valor aproximado de US$ 223 milhões ao custo de um token. O relatório semestral da Chainalysis para 2025 aponta perdas de US$ 2,17 bilhões até o segundo trimestre, com comprometimentos de serviços centralizados responsáveis por 88% do total do primeiro trimestre. Dois terços das perdas em dólares de 2025 se concentram em um único incidente; os agentes da Coreia do Norte migraram de contratos para operadores; as falhas mais caras dos últimos dois anos não foram vulnerabilidades zero-day em Solidity, mas sim comprometimentos de usuários e da interface do usuário em torno de signatários legítimos.

O ataque hacker à Bybit: um caso de segurança blockchain para 2025

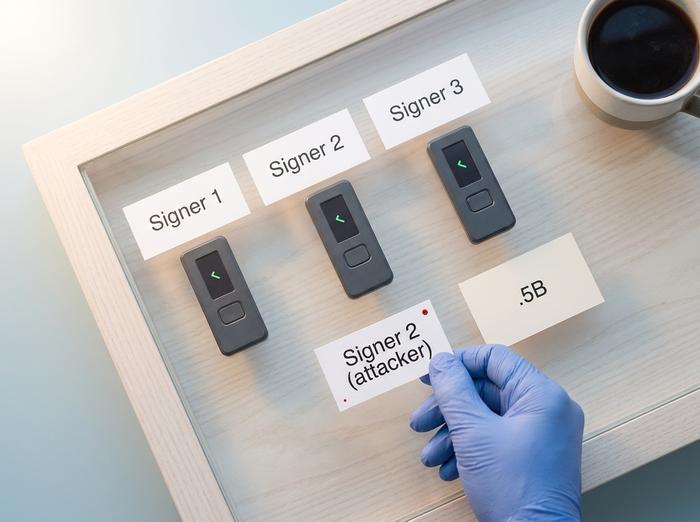

O roubo à Bybit em fevereiro de 2025 é o estudo de caso clássico de onde a segurança da blockchain falha em 2026. O relatório pós-ataque do NCC Group detalha como os atacantes comprometeram a máquina de um desenvolvedor dentro do Safe{Wallet}, usaram esse acesso para injetar JavaScript malicioso na interface de assinatura multisig e redirecionaram as aprovações enquanto os signatários internos viam um destino legítimo na tela. A carteira fria da Bybit era um Safe 3-of-N, uma configuração que a maioria das equipes de segurança institucionais teria aprovado formalmente. Os signatários assinaram o que pensavam ser uma transferência de rotina — a blockchain executou a transação do atacante.

As lições vão além de "melhorar suas operações". Primeiro, carteiras de hardware não protegem contra assinaturas cegas se o usuário autorizar um payload malicioso. Segundo, a assinatura múltipla é necessária, mas não suficiente quando a própria interface do usuário é o limite de confiança. Terceiro, toda a cadeia de confiança agora se estende pelo software de exibição do signatário, o frontend subjacente, as máquinas dos desenvolvedores que criam esse frontend e a cadeia de suprimentos do pacote. As mitigações recomendadas pelo NCC Group incluem simulação de transação pré-assinatura, verificação de dados brutos em um dispositivo separado, atrasos obrigatórios em grandes saques e hardware do signatário que decodifica os dados da chamada para revisão humana. A retrospectiva de junho de 2025 da Trail of Bits reforça esse ponto: entre as principais perdas do ano, a causa raiz mais comum não foram bugs em contratos inteligentes, mas sim comprometimentos de chaves privadas e as falhas operacionais relacionadas a eles.

Riscos dos contratos inteligentes: OWASP Top 10

O ranking OWASP Smart Contract Top 10 (versão de 2025) classifica cada vulnerabilidade com base nas perdas atribuíveis no ano anterior. Falhas no controle de acesso dominam, com US$ 953 milhões; erros de lógica vêm em segundo lugar, com US$ 63,8 milhões; ataques de reentrada e de empréstimo relâmpago completam os quatro primeiros.

| Classificação | Categoria | perdas de 2024 |

|---|---|---|

| 1 | Controle de acesso | US$ 953,2 milhões |

| 2 | Erros de lógica | US$ 63,8 milhões |

| 3 | Reentrada | US$ 35,7 milhões |

| 4 | Ataques de empréstimo relâmpago | US$ 33,8 milhões |

| 5 | Falta de validação de entrada | US$ 14,6 milhões |

| 6 | Manipulação do Oráculo de Preços | US$ 8,8 milhões |

| 7 | Chamadas externas não verificadas | US$ 0,55 milhão |

O Slither do Trail of Bits para análise estática, o Echidna para fuzzing de propriedades e o Manticore para execução simbólica continuam sendo a base prática; o Registro SWC cataloga as classes de vulnerabilidades subjacentes. A atualização OWASP de 2025 separou a Manipulação do Oráculo de Preços e os Ataques de Empréstimo Relâmpago em categorias distintas dos Erros de Lógica e removeu a Dependência de Timestamp e os Problemas de Limite de Gás da categoria Erros de Lógica.

Criptografia e o horizonte quântico

As blockchains públicas dependem de um pequeno conjunto de primitivas criptográficas. SHA-256 para Bitcoin. Keccak-256 para Ethereum. BLAKE2 e BLAKE3 para blockchains mais recentes. Assinaturas: ECDSA sobre secp256k1 (Bitcoin, Ethereum), Ed25519 (Solana, Sui, Cosmos) e BLS12-381 para agregação de consenso do Ethereum. O cenário de ameaças mudou em agosto de 2024. O NIST finalizou três padrões pós-quânticos: FIPS 203 ML-KEM, FIPS 204 ML-DSA e FIPS 205 SLH-DSA. O FIPS 206 (FN-DSA) está em fase de rascunho.

A publicação de Vitalik Buterin no Ethereum Research de 2024 apresentou uma defesa diferente. A proposta consiste em realizar um hard fork até o último bloco antes de um evento visível de roubo quântico. Em seguida, congelar contas externas baseadas em ECDSA e permitir que os detentores comprovem a propriedade por meio de um teste STARK sobre sua seed BIP-32. Ele estima em cerca de 20% a probabilidade de computadores quânticos criptograficamente relevantes surgirem antes de 2030. Seu roteiro de fevereiro de 2026 visa assinaturas de validadores baseadas em hash e flexibilidade de carteira EIP-8141. A agregação de assinaturas resistente a ataques quânticos precisa de ferramentas prontas para produção muito antes da ameaça se materializar, não depois.

Arquitetura de gerenciamento de chaves e segurança criptográfica

A maioria das perdas de 2024-2025 teve origem em custódia. A arquitetura de segurança das criptomoedas praticamente não mudou em 2026. Carteiras online (hot wallets) são rápidas, mas também são alvos frequentes de ataques. Carteiras offline (cold wallets) são robustas no papel. O roubo da Bybit provou que a própria interface de assinatura agora representa uma superfície de ataque. A assinatura múltipla (multi-sig), como a do Gnosis Safe, domina a custódia na EVM (Electronic Value Machine). Os serviços de assinatura com limite de MPC (Multi-Process Computer) da Fireblocks, Coinbase Custody e Copper eliminam o risco de chave única, mas não eliminam a conivência entre operadores ou a adulteração do fluxo de assinatura. Módulos de segurança de hardware nos níveis FIPS 140-2 e 140-3 continuam sendo o padrão institucional para a rotação de carteiras online. A abstração de conta sob o padrão ERC-4337 traz chaves de sessão, recuperação social e integração sem seed. Ela também amplia a superfície de validação e execução.

As medidas de mitigação só foram parcialmente implementadas. Simulação de transações antes da assinatura. Verificação de dados brutos em um dispositivo separado. Atrasos obrigatórios em grandes saques. Hardware de assinatura que decodifica os dados da chamada. O princípio não mudou em toda a cadeia: uma chave privada nunca sai de um limite controlado e cada evento de assinatura é revisado em relação a uma fonte independente de verdade antes de ser inserido na cadeia.

Ameaças na camada de rede: ataques Sybil e MEV

Um ataque Sybil consiste na criação barata de identidades pseudônimas para enviesar um sistema ponto a ponto; redes sem permissão são projetadas para se protegerem contra ele, mas nunca são totalmente imunes. Ataques de eclipse se baseiam no Sybil: o artigo de Heilman, Kendler, Zohar e Goldberg, publicado na USENIX em 2015, mostrou que nós do Bitcoin podem ser isolados monopolizando slots de pares, e um trabalho de 2025 demonstrou um eclipse de ponta a ponta em nós da camada de execução do Ethereum, envenenando a tabela de descoberta. Sequestros de BGP (no estilo Erebus) operam no nível do sistema autônomo e redirecionam o tráfego antes que ele chegue ao aplicativo. A camada economicamente mais ativa agora é a MEV: a análise de risco da ESMA de julho de 2025 e os dados da Flashbots mostram que aproximadamente 90% dos blocos do Ethereum são construídos via MEV-Boost, com a extração de blocos em formato de sanduíche caindo para cerca de US$ 2,5 milhões por mês em outubro de 2025, após um pico próximo a US$ 10 milhões por mês no final de 2024.

Auditorias e verificação formal

Os custos de auditoria em 2026 são previsíveis: de US$ 10 mil a US$ 50 mil para pequenas revisões de tokens ERC-20 ou ERC-721; de US$ 80 mil a US$ 250 mil para protocolos DeFi típicos; e de US$ 300 mil a mais de US$ 500 mil para rollups inovadores, circuitos ZK e componentes de camada 1. As principais empresas em 2026 são: Trail of Bits, OpenZeppelin, ConsenSys Diligence, CertiK, Halborn, Spearbit e Cantina, Zellic, Sigma Prime, Veridise (especialista em ZK), Certora (verificação formal) e Runtime Verification. A verificação formal deixou de ser pesquisa e passou a ser aplicada em produção. O Certora Prover e o Picus e Vanguard da Veridise têm como alvo as DSLs Solidity, Vyper, Move e circuitos ZK. Os dados publicados pela Veridise são mais precisos do que o título sugere: 55% de suas auditorias de ZK identificam um problema crítico. Já as auditorias regulares de DeFi apresentam uma taxa de 27,5%. Circuitos com restrições insuficientes apresentam aproximadamente 90% de probabilidade de resultados críticos ou de alta gravidade.

Regulamento: MiCA, OCC e CISA

O Título V do MiCA da UE entra em vigor a partir de 30 de dezembro de 2024. O regime de direitos adquiridos a nível nacional vigora, no máximo, até 1 de julho de 2026. Os CASPs (provedores de serviços de criptoativos) assumem obrigações rigorosas: segregação de custódia, segurança de TI, governança e comunicação de incidentes com prazos estritos. Os mínimos de capital são fixos: € 50 mil para consultoria, € 125 mil para custódia e câmbio e € 150 mil para plataformas de negociação.

O cenário nos EUA é mais complexo. As Cartas Interpretativas 1170, 1174 e 1183 do OCC permitem que bancos nacionais mantenham custódia de criptomoedas, operem sistemas de pagamento com stablecoins e utilizem redes de registro distribuído sob controles de segurança. A CISA, o FBI e o Departamento do Tesouro nomearam Lazarus, APT38, BlueNoroff e Stardust Chollima como TraderTraitor no comunicado conjunto AA22-108A. O PSA (Aviso de Segurança Pública) do FBI, de fevereiro de 2025, atribuiu o roubo da Bybit ao mesmo grupo. O ISO/TC 307 abrange a trilha de padronização internacional para governança e segurança.

Melhores práticas de segurança e estruturas defensivas

O plano de defesa para 2026 se inspira na cibersegurança tradicional e combina práticas de desenvolvimento seguro com detecção em tempo de execução. As estruturas e controles de segurança que funcionam em grande escala compartilham três características: monitoramento contínuo, invariantes automatizadas e resposta a incidentes ensaiada. Cobertura real, nesse contexto, significa abordar tanto as vulnerabilidades de contratos inteligentes quanto os riscos de segurança mais amplos da blockchain relacionados a operadores, segurança de dados e o pequeno número de nós que atuam como gargalos. Slither, Mythril, Aderyn e Echidna são executados em pipelines de CI; as regras da Certora expressam invariantes para portas de verificação formal; o fuzzing de propriedades da Foundry preenche a lacuna entre testes unitários e auditorias. Programas de recompensas por bugs pagam dinheiro de verdade: a Immunefi já pagou mais de US$ 115 milhões em mais de 3.000 relatórios, com o maior pagamento individual de US$ 10 milhões (Wormhole) e 77,5% dos pagamentos referentes a vulnerabilidades encontradas em contratos inteligentes.

A detecção em tempo de execução é a camada mais recente. O firewall Forta analisou 271,8 milhões de transações até julho de 2025 usando sua rede neural FORTRESS para pontuação de sub-blocos, com a Hypernative como principal concorrente comercial; ambas produzem pontuações de risco em tempo real que podem pausar um contrato antes que uma transação maliciosa seja confirmada. A resposta a incidentes agora inclui salas de guerra pré-coordenadas, rastreamento on-chain por meio do Chainalysis Reactor ou TRM Labs, contatos de congelamento de exchanges e ensaios de contra-exploração por hackers éticos. Este último recuperou aproximadamente US$ 162 milhões das perdas da Cetus, um lembrete de que as melhores práticas de segurança incluem as medidas tomadas após o alerta ser disparado, e não apenas aquelas que tentam preveni-lo.

Pesquisa de ponta e problemas em aberto

Três frentes de pesquisa estão remodelando a segurança do blockchain para além de 2026, e cada uma delas abre novos riscos de segurança. Os sistemas de prova de conhecimento zero (ZK) são o elo mais frágil. Cerca de 96% dos bugs documentados em sistemas ZK baseados em SNARK são atribuídos a circuitos com restrições insuficientes, de acordo com o IACR ePrint 2024/514. Ferramentas como Picus, Coda e Circomspect agora são essenciais para qualquer protocolo que implemente ZK em produção. A resistência a vulnerabilidades de validação de menção (MEV) passou da teoria para a prática. Mempools criptografados (Shutter), ordenação criptografada por limiar e arquiteturas baseadas em intenção (UniswapX, CoW Swap, Across, SUAVE da Flashbots) substituem a discricionariedade do construtor de blocos por restrições criptográficas. Cada uma delas adiciona uma superfície de ataque em torno da conivência entre solucionadores e sistemas de prova. A abstração de conta sob o ERC-4337 amplia a superfície de validação e execução — pagadores, agrupadores, guardiões de recuperação social — em troca da eliminação do risco da frase-semente para a maioria dos usuários.

Como pensar sobre segurança em blockchain hoje

Existem dois grupos. Os responsáveis pelo protocolo e os operadores. Essa divisão é importante porque as ameaças se dividem da mesma forma. Construir uma blockchain ou ajudar a descentralizar uma envolve trabalho de consenso, diversidade de clientes, auditorias de segurança e agilidade criptográfica. Operar em uma blockchain de terceiros envolve custódia de chaves, integridade do fluxo de assinaturas, contratos auditados e detecção em tempo de execução. As perdas de 2024 e 2025 foram quase todas do lado dos operadores, cerca de US$ 3,4 bilhões. Escolha medidas de segurança que correspondam à sua função, não à manchete do dia.