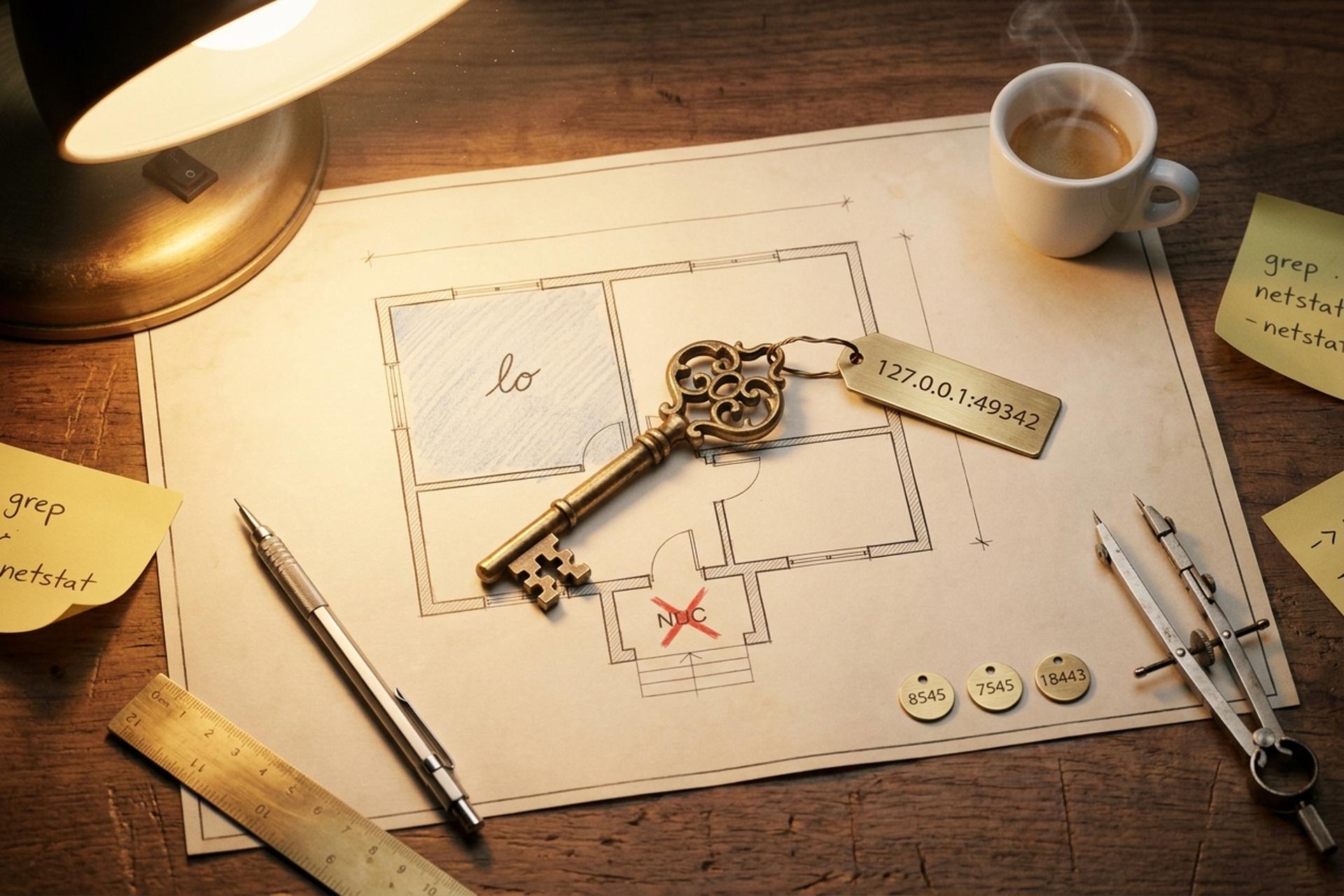

127.0.0.1:49342: Guia de endereço IP, porta e depuração do localhost

Talvez você tenha clicado em algo. Talvez uma janela de terminal tenha passado rapidamente. Talvez um arquivo de log tenha chamado sua atenção. Seja o que for, surgiu esta string: `127.0.0.1:49342`. Seu navegador foi redirecionado para uma página que não existe na internet. As ferramentas de desenvolvedor a sinalizaram. Uma janela de login apareceu rapidamente e desapareceu. Nada parecia ter quebrado. Mesmo assim, algo ainda parecia um pouco estranho.

Relaxa, não tem nada quebrado. Essa pequena sequência de caracteres é, na verdade, uma das coisas mais comuns que você verá ao usar um computador, e no momento em que entender suas duas metades, todo futuro `127.0.0.1:` parecerá uma frase normal. O endereço IP à esquerda é o loopback universal, o mesmo em todas as máquinas que você usa. A porta à direita é apenas uma porta específica que o sistema operacional atribuiu a um serviço local, um aplicativo web ou algum serviço de rede para uma breve comunicação entre programas em execução no seu próprio hardware. Nada disso se conecta à rede externa. Tudo permanece dentro da máquina à sua frente.

Então, aqui está o plano. Uma explicação e um guia de solução de problemas, tudo junto. De onde vem o endereço historicamente. O que um número de porta realmente representa. Por que 49342, especificamente, não tem nada de especial. Quando um usuário do Windows o vê em comparação com alguém no Linux ou macOS. Como será o cenário de segurança em 2026, especificamente. Como os desenvolvedores de criptomoedas usam o mesmo padrão em um ambiente de desenvolvimento Web3 com Hardhat, Anvil, Ganache e Bitcoin Core. Leia do começo ao fim ou vá direto para a seção que corresponde ao que motivou sua busca.

O que é 127.0.0.1: O endereço de loopback explicado

Comecemos pela parte do IP. 127.0.0.1 é mais antigo do que a maioria dos endereços que você usa online hoje em dia. Em outubro de 1989, muito antes de existir a web comercial, a IETF lançou a RFC 1122. Na seção 3.2.1.3, estava uma das regras mais diretas já escritas sobre redes: "Endereços deste formato NÃO DEVEM aparecer fora de um host". O sistema operacional do seu celular já a impõe. O roteador da sua casa também. Todos os sistemas operacionais lançados desde então continuam a respeitá-la silenciosamente.

A escala confunde as pessoas. Essa regra se aplica a 16.777.216 endereços. Todos eles. Dezesseis milhões de endereços mantidos em reserva para que um deles, 127.0.0.1, possa significar com segurança "esta máquina, aqui mesmo" em qualquer lugar da Terra. Um pouco desperdiçador? Sim, as reclamações vêm sendo feitas há décadas. O pool global de IPv4 da IANA chegou a zero em 3 de fevereiro de 2011. O da ARIN chegou a zero em 24 de setembro de 2015. O RIPE NCC distribuiu seu último bloco /22 em 25 de novembro de 2019. Um rascunho da IETF chamado `draft-schoen-intarea-unicast-127` tem circulado, sugerindo que a maior parte do espaço 127 poderia, na verdade, voltar ao uso de unicast. Ninguém quer mexer nisso. Muitos softwares existentes assumem que o 127 nunca mudará.

Um detalhe que sempre surpreende os novatos: o pacote literalmente nunca chega à placa de rede física. Nem perto disso. Um pacote destinado a qualquer endereço IP 127.xxx é capturado pela pilha TCP/IP do sistema operacional na camada 3 e encaminhado por meio de uma interface virtual (no Linux e macOS, essa interface é chamada de `lo`). O kernel ainda realiza trabalho real — constrói o segmento TCP, executa o checksum, percorre o caminho de recebimento. Há uma sobrecarga real, sim, mas não nula. Nenhum switch na sua rede local jamais vê esse tráfego. Nenhum roteador o vê. Nenhuma infraestrutura de internet o vê.

A palavra "localhost" é apenas um alias amigável para humanos mapeado em um arquivo de texto simples que você pode abrir agora mesmo. No Linux e macOS: `/etc/hosts`. No Windows: `C:\Windows\System32\drivers\etc\hosts`. O resolvedor acessa esse arquivo antes de consultar qualquer servidor DNS, e é por isso que `localhost` funciona bem em um avião com o Wi-Fi desligado. O IPv6 traz sua própria versão, `::1/128`, definida pela RFC 4291 em fevereiro de 2006. Uma clássica dor de cabeça de sexta-feira: um navegador moderno resolve `localhost` como `::1` primeiro, mas o aplicativo Python só vinculou 127.0.0.1. Sockets diferentes, sem interseção, falha silenciosa. Interrompe o fluxo de trabalho de alguém toda semana, em algum lugar.

Por que você vê o porto 49342: Portos efêmeros e as faixas de classificação da IANA

Agora, a segunda parte. Os números de porta confundem as pessoas mais do que os endereços IP, e com razão. O registro de portas de nomes de serviço e protocolos de transporte da IANA divide todo o espaço de 16 bits (de 0 a 65535) em três categorias, e em qual categoria o número 49342 se encaixa é toda a história.

| Faixa | Números | Propósito |

|---|---|---|

| Sistema (bem conhecido) | 0–1023 | Serviços padrão (HTTP 80, HTTPS 443, SSH 22, SMTP 25). São necessárias permissões de administrador para realizar a vinculação. |

| Usuário (registrado) | 1024–49151 | Serviços atribuídos a fornecedores (PostgreSQL 5432, MySQL 3306, RDP 3389) |

| Dinâmico / Privado / Efêmero | 49152–65535 | Alocações de curta duração; não são permitidas reservas de serviço. |

A porta 49342 está dentro do intervalo dinâmico. Nada está "registrado" nela, e nunca estará, porque a IANA se recusa a atribuir serviços nesse intervalo justamente para que os sistemas operacionais possam distribuir livremente números de porta para uso temporário. Uma porta efêmera é uma porta atribuída dinamicamente que um aplicativo não solicitou por um número de porta específico. Ele disse ao sistema operacional: "me dê qualquer porta livre, eu só preciso dela para esta sessão". O sistema operacional retornou 49342, o aplicativo vinculou um socket de escuta e qualquer fluxo que precisasse de uma combinação de endereço e porta de curta duração a obteve. A porta 49342 é frequentemente usada para servidores locais temporários usando vinculação ad-hoc desse tipo.

O intervalo efêmero padrão varia de acordo com o sistema operacional.

| SO | Intervalo efêmero padrão | Fonte |

|---|---|---|

| Linux | 32768–60999 | `/proc/sys/net/ipv4/ip_local_port_range`, documentação do kernel |

| Windows (Vista / Server 2008+) | 49152–65535 | Microsoft Learn |

| macOS (Darwin / BSD) | 49152–65535 | `sysctl net.inet.ip.portrange.first/hifirst` |

| FreeBSD | 49152–65535 | valores padrão do sysctl |

No Windows ou macOS, a porta 49342 está perfeitamente dentro do intervalo padrão. Quase certamente foi atribuída por um alocador do sistema operacional. No Linux, a história é diferente: a porta 49342 está acima do intervalo padrão de 32768 a 60999, então foi escolhida por um aplicativo que solicitou ao kernel a função `bind(('127.0.0.1', 0))` e obteve a porta disponível. A RFC 6056, da IETF, de janeiro de 2011, instrui as pilhas de protocolos a randomizar a seleção de portas efêmeras em todo o intervalo de 1024 a 65535 por motivos de segurança. Portas previsíveis facilitam o sequestro de fluxos de dados. É por isso que o mesmo servidor de desenvolvimento pode ser alocado na porta 49342 hoje, na 54871 amanhã e na 33200 depois de amanhã.

Onde 127.0.0.1:49342 aparece no seu computador

Então, quando isso realmente aparece em um dia normal? Um servidor local rodando na porta 49342 pode ser praticamente qualquer coisa de uma longa lista de categorias de ferramentas para desenvolvedores, onde eles testam aplicativos em um socket de loopback local. A tabela abaixo abrange os casos comuns em que portas como a 49342 são encontradas na prática, com serviços em execução e aceitando conexões na porta especificada a cada vez.

| Software | Porto típico | O que você vê |

|---|---|---|

| Login via CLI OAuth (gh, aws, gcloud) | efêmero aleatório | O navegador abre 127.0.0.1:, confirma e fecha. |

| Jupyter Notebook | 8888, então efêmero | Os sockets do kernel usam portas aleatórias no intervalo de 49152. |

| Servidor de desenvolvimento Vite | 5173 | Recarregamento a quente do frontend |

| React / webpack-dev-server | 3000 | Mesma família |

| Depuração do VS Code/JetBrains | efêmero aleatório | O adaptador de depuração vincula um servidor local. |

| Aplicativos Electron (Slack, Discord, Spotify) | efêmero aleatório | Ponte IPC interna |

| nó de capacete | 8545 | JSON-RPC do Ethereum |

| Bigorna (Fundição) | 8545 | JSON-RPC do Ethereum |

| GUI Ganache | 7545 | cadeia de testes do Ethereum |

| Teste de registro do Bitcoin Core | 18443 | RPC desde a versão 0.16 |

O único caso em que `127.0.0.1:49342` aparece literalmente na barra de endereços de um navegador? Quase sempre é o OAuth. O RFC 8252 da IETF, intitulado "OAuth 2.0 para Aplicativos Nativos", foi lançado em outubro de 2017 e instrui os aplicativos nativos a usar o fluxo de redirecionamento de loopback, com uma regra fundamental: o servidor de autorização "DEVE permitir qualquer número de porta". Execute `gh auth login` ou `gcloud auth login`. A CLI inicia um pequeno servidor HTTP em uma porta efêmera aleatória, abre uma requisição do navegador para o provedor de identidade, captura o retorno de chamada nesse endereço de loopback e se encerra. Você verá um dos endereços localhost, como 127.0.0.1:49342, piscar por talvez dois segundos antes de desaparecer. Não é um bug. Não é um rastreador. Não é um golpe. Apenas um handshake muito curto, inteiramente local, que nunca alcança a rede externa em nenhum momento.

Solução de problemas de erros e conflitos de porta em 127.0.0.1:49342

Na minha experiência, os problemas com o localhost se apresentam de cinco formas. Literalmente, qualquer coisa que te faça pesquisar no servidor às 23h se encaixa em uma dessas categorias de alguma forma.

A porta já está em uso. O Node.js exibe um aviso `EADDRINUSE`. O Python retorna um erro `OSError: [Errno 98] Address already in use`, bem desagradável. O Windows simplesmente pisca `WinSock 10048` e encerra a sessão. A realidade subjacente é a mesma em todos os casos: outro processo em sua máquina utilizou a porta 49342 primeiro. Sua tarefa é encontrá-lo, finalizá-lo e recuperar a porta.

- No Linux: `ss -tulpn | grep :49342`, ou use o bom e velho `sudo lsof -i :49342`.

- No Mac: `lsof -nP -iTCP:49342 -sTCP:LISTEN`

- No Windows, usando o PowerShell: `netstat -ano | findstr :49342`, seguido de `tasklist /fi "PID eq "` para converter esse PID em um nome de programa.

Servidor em execução, mas nada consegue se conectar. Você se depara com isso com mais frequência do que imagina. IPv4 e IPv6 entraram em conflito silenciosamente. Seu servidor se vinculou ao endereço 127.0.0.1. Seu navegador resolveu `localhost` como `::1` sem motivo aparente. São dois sockets diferentes, então, obviamente, nada se conecta. Corrija isso vinculando ambas as famílias de protocolos simultaneamente (escutar em `::` tende a capturar endereços mapeados para IPv4 na maioria das stacks também) ou simplesmente escreva 127.0.0.1 diretamente na URL.

VPNs sobrecarregando o loopback. O Cloudflare WARP é o principal culpado, disparado. A própria Cloudflare admite isso em sua página de documentação sobre limitações conhecidas: especificamente no macOS, desconectar o WARP pode simplesmente excluir a rota 127.0.0.1. Se o seu localhost ficou inacessível logo após você ativar ou desativar uma VPN, esse é quase certamente o motivo. Reconecte o WARP ou restaure a rota manualmente com `sudo ifconfig lo0 127.0.0.1 alias`. Proton VPN, Mullvad e NordVPN praticamente nunca causam esse problema, seja lá o que isso signifique. Produtos antivírus corporativos e EDR são uma história diferente; alguns deles interceptam e encaminham o tráfego de loopback de maneiras que rapidamente se tornam estranhas.

HSTS se lembrando de testes HTTPS que você havia esquecido. Meses atrás, você testou um certificado autoassinado em `localhost`. O Chrome fez o que o Chrome faz e armazenou o cabeçalho HSTS em cache. Agora, toda requisição simples `http://localhost` é reescrita silenciosamente para https. Uma delícia de depurar. Solução de dois minutos: abra `chrome://net-internals/#hsts` e apague a entrada.

Regras de firewall. O loopback passa pela maioria dos firewalls por padrão. A maioria. Algumas imagens de laptops corporativos filtram deliberadamente o localhost como parte de sua estratégia de contenção de malware, e você descobre isso no final de uma longa quinta-feira. As regras avançadas de entrada do Firewall do Windows Defender são o local para verificar. No Linux, use `sudo ufw status verbose`. Se algo realmente precisar ser aberto, permita apenas a porta específica em questão; não desbloqueie todo o firewall.

Existe um hábito que sempre me salva. Antes de mexer em qualquer regra ou rota do firewall, executo `lsof` ou `netstat`. Na metade das vezes, o problema é um processo zumbi que teimosamente mantém a porta bloqueada desde que uma execução de desenvolvimento travou mais cedo. Basta executar `kill -9` no PID. O problema desaparece em segundos.

Configuração do localhost e do servidor para uso em desenvolvimento

Em vez de depurar, você prefere construir? Adote alguns hábitos de configuração de servidor e você economizará muitas tardes. Nada disso é sofisticado. Estamos em busca de algo simples: testes e depuração confiáveis em vários serviços de rede e diferentes serviços em um único laptop, só isso.

Regra número um, a chata: associe-se a `127.0.0.1`, não a `0.0.0.0`. Se você escutar em `0.0.0.0`, seu pequeno servidor web de desenvolvimento se anunciará em todas as suas interfaces de rede. Ou seja: qualquer pessoa na mesa ao lado, conectada ao Wi-Fi do café, o encontrará. Associe-se a 127.0.0.1 e somente os serviços já presentes na sua máquina serão acessados. `http.server` do Python, `express.listen()` do Node, `http.ListenAndServe` do Go — todos aceitam o endereço IP literal. Basta digitá-lo.

Regra dois: quando você realmente não se importa com a porta, não escolha nenhuma. Passe a porta 0 para o listener (`server.listen(0)` no Node, `bind(('127.0.0.1', 0))` no Python) e o kernel libera o que estiver livre naquele milissegundo. Chame `getsockname()` em seguida para descobrir qual porta você recebeu e passe-a para o componente que precisar da URL. Basicamente, toda linha de comando OAuth e todo adaptador de depuração que você já usou fazem exatamente isso.

Regra três: variáveis de ambiente, não portas fixas. Obtenha a `PORT` das variáveis de ambiente e, se estiver faltando, defina um valor padrão adequado. O mesmo binário roda em desenvolvimento na porta 127.0.0.1:5173 e em produção, atrás de um proxy reverso, na porta 443. Aplique o mesmo padrão a strings de banco de dados, chaves de API e tudo mais. A documentação do Twelve-Factor App é mais antiga que alguns dos seus colegas e ainda é a maneira mais barata de evitar interrupções.

Regra quatro: HTTPS em localhost não é mais um problema. Chrome e Firefox agora concedem status de Contexto Seguro para `localhost` e `127.0.0.1` para a maioria dos recursos, mesmo sem um certificado válido. Uma biblioteca exigente ainda recusa um certificado autoassinado? Use `mkcert`, ainda a CA local menos problemática que existe. Ferramentas integradas como `http.server` do Python e o módulo `net` do Node permitem configurar um servidor local em cerca de cinco linhas durante o desenvolvimento local, o que possibilita aos desenvolvedores testar um aplicativo web sob carga realista, reutilizando os mesmos scripts para testes de integração, onde a comunicação entre os serviços via loopback é tudo o que é necessário.

Última regra, e na verdade a mais importante: produção não é local. Ponto final. Sua máquina local é um limite de confiança; um contêiner de produção não é. Nunca deixe endpoints de depuração rodando em 127.0.0.1 dentro de um contêiner de produção, porque outros processos nesse mesmo contêiner os acessam desde o primeiro dia, e um bug de execução posterior pode permitir que um invasor também os acesse. Use o tráfego localhost apenas onde ele realmente deve estar: em ambientes de desenvolvimento e em nenhum outro lugar. E no dia em que qualquer API interna que utilize essa porta for migrada para um ambiente compartilhado ou de produção, implemente autenticação real imediatamente. Nada de "vamos corrigir isso depois do lançamento". Isso era coisa da empresa anterior.

Utilizando a porta 49342 com segurança: Segurança no endereço de loopback

O localhost parece privado. E na maioria das vezes é. Até que, de repente, deixa de ser.

Eis o problema que todos acabam enfrentando. É claro que atacantes externos não podem discar diretamente para 127.0.0.1. Mas eles definitivamente podem enganar seu próprio navegador , ou algum aplicativo em sua máquina no qual você já confia, para que faça a chamada em nome deles. Toda essa classe de ataque é chamada de DNS rebinding. Ela vem afetando serviços de localhost desde antes da maioria das pessoas que leem isto começarem a programar.

O exemplo que os entusiastas de criptomoedas ainda citam é o da MyEtherWallet, em 24 de abril de 2018. Os atacantes realizaram um sequestro de BGP contra o Route 53 da Amazon, redirecionaram o DNS do domínio myetherwallet.com e exibiram um clone de phishing que ficou ativo tempo suficiente para drenar cerca de 215 ETH (aproximadamente US$ 152.000 a US$ 160.000, dependendo do horário marcado, segundo reportagens do The Register e da Internet Society). Não se trata exatamente de um ataque a um servidor local, eu sei. Mas foi o ponto de inflexão em que a comunidade cripto parou de fingir que o modelo de origem do navegador era uma barreira de segurança real. Todas as carteiras locais que escutavam silenciosamente em uma porta de loopback de repente se sentiram expostas.

A resposta do Chrome chegou como Acesso à Rede Privada, originalmente chamado de CORS-RFC1918 em versões preliminares. Desde março de 2024, o navegador agora envia uma solicitação CORS de pré-voo contendo `Access-Control-Request-Private-Network: true` antes que qualquer site público possa acessar um endereço privado ou de loopback. Seu serviço local precisa responder com `Access-Control-Allow-Private-Network: true` para que a solicitação seja aprovada. A implementação completa será feita nas versões 123 a 130 do Chrome. Portanto, se você estiver executando um servidor de desenvolvimento em 127.0.0.1:49342 esperando que uma página pública seja acessada durante testes de integração, defina esse cabeçalho. Caso contrário, a solicitação simplesmente será rejeitada sem aviso prévio.

Já que estamos falando nisso, vale a pena mencionar algumas vulnerabilidades do Electron de 2025 (CVE-2025-10585). A CVE-2025-10585 é uma falha de segurança que causa confusão de tipos no V8 e foi adicionada ao catálogo de Vulnerabilidades Conhecidas e Exploradas da CISA em 23 de setembro de 2025. A CVE-2025-55305 é uma falha de integridade de código que adultera snapshots do heap do V8 e foi divulgada na mesma época. O Electron utiliza o Chromium como base, e seu laptop provavelmente tem vários aplicativos Electron instalados (Slack, VS Code, Discord, Notion, Teams e provavelmente outros). Muitos deles expõem serviços locais no loopback. Aplique os patches rapidamente. E, por favor, nunca configure um endpoint RPC em 127.0.0.1 sem um token de autenticação se esse endpoint puder ler chaves, assinar transações ou lidar com dinheiro de qualquer tipo.

Como os desenvolvedores de criptografia usam o localhost no Hardhat, Anvil e Ganache

O desenvolvimento Web3 é basicamente um desfile interminável de referências ao endereço de rede 127.0.0.1 — seja seu foco a implantação de contratos, fuzzing de protocolos ou simplesmente o desenvolvimento web do dia a dia em uma rede local. Há um pequeno cluster de nós locais rodando em localhost no seu laptop neste exato momento (mesmo que você tenha esquecido metade deles). Cada um possui suas próprias regras de servidor e porta. Cada um expõe uma combinação distinta de endereço IP e porta para que os clientes se conectem, geralmente usando uma porta específica definida como padrão pela ferramenta.

Guia rápido. A rede Hardhat da Nomic Foundation escolhe `http://127.0.0.1:8545` com o ID da cadeia 31337 como padrão. O Anvil da Foundry reivindica o mesmo endereço e porta, configuráveis via `--port` para aqueles momentos em que você tem duas suítes de teste abertas e em conflito. A GUI do Ganache utiliza `127.0.0.1:7545` com o ID da rede 5777, embora sua versão de linha de comando compartilhe o endereço 8545 da Hardhat. O modo regtest do Bitcoin Core, por sua vez, executa seu JSON-RPC em `127.0.0.1:18443` — uma mudança que, na verdade, foi implementada na versão 0.16 por meio do pull request #10825, depois que alguém apontou um conflito com o endereço 18332 da testnet.

O MetaMask se conecta a praticamente qualquer um deles. Adicione uma rede personalizada com a URL RPC local e pronto. O IP 127.0.0.1 funciona apenas como uma ponte tênue entre a interface da sua carteira baseada em navegador e qualquer blockchain simulada que esteja rodando no seu computador naquele momento. Quando você encontra `127.0.0.1:` em um rastreamento de pilha Web3, quase sempre se trata de uma das duas coisas: o adaptador de depuração da sua IDE acessando o nó, ou o próprio nó criando um endpoint WebSocket em uma porta aleatória próxima à sua RPC fixa.

As integrações de pagamento repetem esse padrão. Está criando um checkout de criptomoedas com suporte do Plisio? Você acaba executando o SDK localmente em um pequeno listener Flask ou Express em `127.0.0.1:3000/plisio/callback`. O webhook do gateway nunca consegue alcançar seu computador diretamente da internet pública, então os testes locais usam um túnel (ngrok, Cloudflare Tunnel, Tailscale Funnel) para expor a porta. Trata-se de uma porta específica em um número de porta específico que você, o lojista, escolhe e controla. Os SDKs do Plisio para PHP, Python, Laravel e Node.js incluem um helper `verifyCallbackData` que recalcula o HMAC-SHA1 do payload em relação à chave secreta da loja. A verificação é executada em cada callback assim que ele chega ao listener local. Mesmo endereço de loopback, mesma tarefa, assinatura real anexada.

Dê um passo para trás por um segundo. O padrão está, na verdade, em toda parte: pagamento, OAuth, serviços de rede Web3 usados no desenvolvimento, todos parecem iguais por dentro — um servidor na porta 49342 ou alguma outra porta dinâmica, conexões reais na porta especificada e rodando em localhost o tempo todo.

Verificações rápidas de localhost e portas para qualquer sistema operacional.

Um guia rápido. Mantenha-o aberto em uma aba do terminal. Você vai precisar dele mais do que imagina.

Imagine um computador Linux, qualquer distribuição. `sudo ss -tulpn | grep :49342` responde à pergunta "quem está usando a porta 49342". Remova o `grep` e você verá todos os sockets de escuta abertos na máquina. Curioso sobre o limite dinâmico de portas do kernel? Use `cat /proc/sys/net/ipv4/ip_local_port_range`. Se você só quer ter certeza de que o loopback está ativo, use `ip addr show lo` para ver. E olha só — se `lo` sumir da saída, você encontrou um problema muito maior do que uma porta.

O Mac funciona de forma semelhante, apenas com ferramentas diferentes, pois utiliza o sistema BSD. `lsof -nP -iTCP:49342 -sTCP:LISTEN` lista os processos que estão utilizando a porta. Remova os dois pontos e o número para listar todos os processos em execução. Use o prefixo `sudo` quando precisar de visibilidade sobre os sockets de outros usuários. O intervalo de portas efêmeras é definido em `sysctl net.inet.ip.portrange.first net.inet.ip.portrange.hifirst`. O loopback é chamado de `lo0` aqui (e não `lo`), e essa pequena peculiaridade de nomenclatura chama a atenção das pessoas apenas uma vez antes que elas a internalizem para sempre. Verifique com `ifconfig lo0`.

O Windows inverte completamente o dialeto. Abra o PowerShell como administrador. `netstat -ano | findstr :49342` retorna um PID. Use esse PID em `tasklist /fi "PID eq "` para traduzir o número em um nome de aplicativo. Precisa do intervalo dinâmico? `netsh int ipv4 show dynamicport tcp`. Precisa diminuir o intervalo porque um aplicativo legado teimoso exige uma porta com largura de banda inferior? `netsh int ipv4 set dynamic tcp start=49152 num=16384` ajusta o intervalo.

Incorpore esses comandos à sua memória muscular e seus problemas com o localhost se reduzirão a correções de cinco minutos, talvez até menos. Experimente isto algum dia: execute `lsof -nP -iTCP -sTCP:LISTEN | grep 127.0.0.1` no seu laptop de trabalho. A lista de rolagem é sempre maior do que você espera. Abas em segundo plano do navegador. Vários servidores de linguagem de edição, frequentemente mais de um. O DNS interno do Docker. Pontes IPC do Electron do Slack, Discord, Linear, e qualquer outro programa que você use. Algum daemon de telemetria do sistema operacional que você nem sabia que existia. Além dos seis ou sete servidores de desenvolvimento desta manhã que você definitivamente esqueceu de desligar. Esse ruído de fundo é normal. É assim que um ambiente de desenvolvimento em funcionamento soa por baixo dos panos.