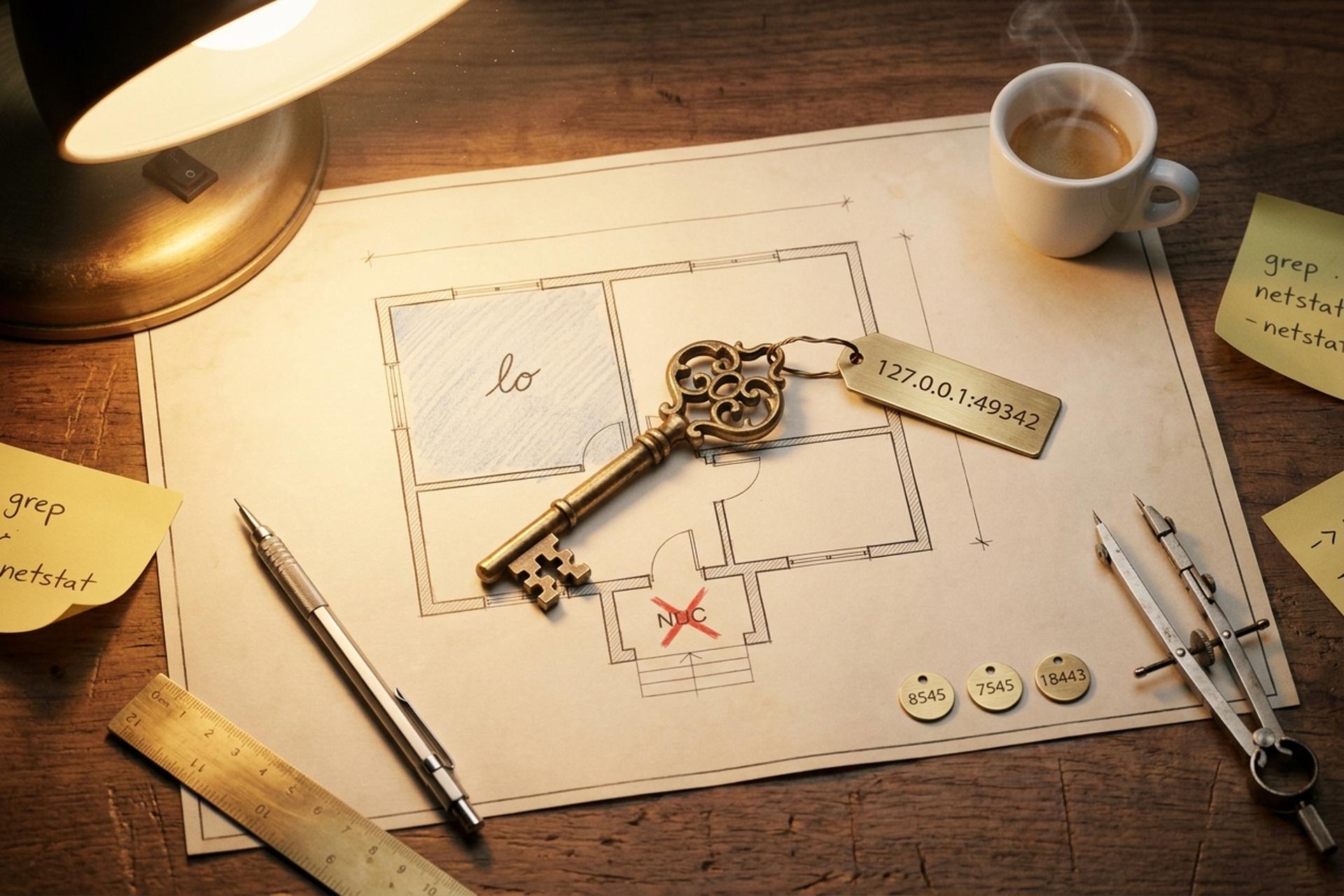

127.0.0.1:49342: IP-адрес, порт и руководство по отладке для Localhost

Возможно, вы что-то кликнули. Возможно, промелькнуло окно терминала. Возможно, ваше внимание привлек файл журнала. Что бы это ни было, появилась следующая строка: `127.0.0.1:49342`. Ваш браузер перескочил на страницу, которой нет в интернете. Инструменты разработчика отметили это. Всплывающее окно входа в систему мелькнуло и исчезло. Ничего явно не сломалось. Хотя что-то все равно казалось немного не так.

Расслабьтесь, ничего не сломано. Эта маленькая строка — одна из самых распространенных вещей, которые вы когда-либо увидите, работая за компьютером, и как только вы поймете ее две части, каждый последующий `127.0.0.1:` будет читаться как обычное предложение. IP-адрес слева — это универсальный локальный адрес, одинаковый на каждом компьютере, к которому вы прикасаетесь. Порт справа — это просто определенный порт, который операционная система выделила локальной службе, веб-приложению или какой-либо сетевой службе для короткого обмена данными между программами, работающими на вашем собственном оборудовании. Ничто из этого не касается внешней сети. Все это остается на одном компьютере перед вами.

Итак, вот план. Одно пояснение плюс одно руководство по устранению неполадок, скрепленные вместе. Откуда исторически берется адрес. Что на самом деле означает номер порта. Почему 49342, в частности, не является чем-то особенным. Когда его видит пользователь Windows по сравнению с пользователем Linux или macOS. Как выглядит ситуация с безопасностью в 2026 году. Как крипторазработчики используют тот же шаблон в среде разработки Web3 с Hardhat, Anvil, Ganache и Bitcoin Core. Прочитайте все от начала до конца или сразу перейдите к разделу, который соответствует вашим запросам.

Что такое 127.0.0.1: объяснение адреса обратной связи.

Рассмотрим сначала IP-адрес. 127.0.0.1 старше большинства адресов, которые вы используете в интернете сегодня. Еще в октябре 1989 года, задолго до появления коммерческого интернета, IETF отменила RFC 1122. В разделе 3.2.1.3 содержалось одно из самых строгих правил, когда-либо зафиксированных в документах: «Адреса такого вида НЕ ДОЛЖНЫ появляться за пределами хоста». Сегодня это правило соблюдается операционной системой вашего телефона. Ваш домашний маршрутизатор тоже. Каждая ОС, выпущенная с тех пор, незаметно продолжает его соблюдать.

Масштабирование сбивает людей с толку. Это правило применяется к 16 777 216 адресам. Ко всем им. Шестнадцать миллионов адресов находятся в резерве, поэтому один из них, 127.0.0.1, может надежно означать «этот компьютер, прямо здесь» в любой точке Земли. Немного расточительно? Да, жалобы звучат уже десятилетия. Глобальный пул IPv4 IANA обнулился 3 февраля 2011 года. ARIN обнулился 24 сентября 2015 года. RIPE NCC выдал свой последний блок /22 25 ноября 2019 года. Ходят слухи, что проект IETF под названием `draft-schoen-intarea-unicast-127` предполагает, что большая часть пространства 127 может быть возвращена к использованию для одноадресной рассылки. Никто не хочет этим заниматься. Слишком много существующего программного обеспечения предполагает, что 127 никогда не изменится.

Один любопытный момент, который всегда удивляет новичков: пакет буквально никогда не достигает физической сетевой карты. Даже близко. Пакет, предназначенный для любого адресата 127.xxx, перехватывается стеком TCP/IP операционной системы на третьем уровне и проходит через виртуальный интерфейс (в Linux и macOS он называется `lo`). Ядро по-прежнему выполняет реальную работу — формирует сегмент TCP, проверяет контрольную сумму, проходит путь приема. Реальные накладные расходы, ненулевые. Но ни один коммутатор в вашей локальной сети никогда не увидит этот трафик. Ни один маршрутизатор его не увидит. Ни одна магистраль интернета его не увидит.

Слово "localhost" — это просто удобный для человека псевдоним, записанный в текстовом файле, который вы можете открыть прямо сейчас. В Linux и macOS: `/etc/hosts`. В Windows: `C:\Windows\System32\drivers\etc\hosts`. DNS-сервер обращается к этому файлу перед тем, как запросить DNS-сервер, поэтому `localhost` корректно разрешается в самолёте с выключенным Wi-Fi. IPv6 имеет свою собственную версию, `::1/128`, определённую в RFC 4291 в феврале 2006 года. Одна классическая пятничная головная боль: современный браузер сначала разрешает `localhost` как `::1`, но приложение на Python привязывается только к 127.0.0.1. Разные сокеты, нет пересечения, тихий сбой. Каждую неделю где-нибудь нарушает рабочий процесс.

Почему вы видите порт 49342: Временные порты и зоны ответственности IANA.

Теперь вторая часть. Номера портов сбивают людей с толку больше, чем IP-адреса, и на то есть веские причины. Реестр портов IANA, использующий имена служб и транспортные протоколы, делит все 16-битное пространство (от 0 до 65535) на три категории, и от того, в какую категорию попадает порт 49342, зависит вся история.

| Диапазон | Числа | Цель |

|---|---|---|

| Система (общеизвестная) | 0–1023 | Стандартные службы (HTTP 80, HTTPS 443, SSH 22, SMTP 25). Для привязки требуются права администратора. |

| Пользователь (зарегистрированный) | 1024–49151 | Услуги, назначенные поставщикам (PostgreSQL 5432, MySQL 3306, RDP 3389) |

| Динамический / Приватный / Временный | 49152–65535 | Кратковременное предоставление услуг; предварительное бронирование не допускается. |

Порт 49342 находится в динамическом диапазоне. К нему ничего не «зарегистрировано» и никогда не будет «зарегистрировано», поскольку IANA отказывается назначать службы в этом диапазоне именно для того, чтобы операционные системы могли свободно раздавать номера портов для временного использования. Эфемерный порт — это динамически назначаемый порт, который приложение не запрашивало с помощью конкретного номера порта. Оно сообщило ОС: «Дайте мне любой свободный порт, он мне нужен только для этой сессии». ОС вернула 49342, приложение привязало сокет для прослушивания, и любой поток, которому требовалась кратковременная комбинация адреса и порта, получил её. Порт 49342 часто используется для временного локального сервера с использованием подобной ad-hoc привязки.

Диапазон временного доступа по умолчанию фактически варьируется в зависимости от операционной системы.

| ОС | Диапазон временных значений по умолчанию | Источник |

|---|---|---|

| Linux | 32768–60999 | `/proc/sys/net/ipv4/ip_local_port_range`, документация ядра |

| Windows (Vista / Server 2008+) | 49152–65535 | Microsoft Learn |

| macOS (Darwin / BSD) | 49152–65535 | `sysctl net.inet.ip.portrange.first/hifirst` |

| FreeBSD | 49152–65535 | sysctl defaults |

В Windows или macOS порт 49342 находится точно в пределах диапазона по умолчанию. Его почти наверняка выделил распределитель памяти операционной системы. В Linux ситуация иная — порт 49342 находится выше диапазона по умолчанию от 32768 до 60999, поэтому он был выбран приложением, которое запросило у ядра команду `bind(('127.0.0.1', 0))` и получило то, что было свободно. RFC 6056, принятый IETF в январе 2011 года, предписывает стекам рандомизировать выбор временных портов во всем диапазоне от 1024 до 65535 по соображениям безопасности. Предсказуемые порты упрощают перехват потоков. Именно поэтому один и тот же сервер разработки может сегодня использовать порт 49342, завтра — 54871, а послезавтра — 33200.

Где на вашем компьютере отображается адрес 127.0.0.1:49342

Итак, когда это действительно происходит в обычный день? Локальный сервер, работающий на порту 49342, может представлять собой практически что угодно из длинного списка категорий инструментов для разработчиков, где разработчики тестируют приложения, используя локальный сокет обратной связи. В таблице ниже описаны повседневные случаи, когда порты, подобные 49342, появляются в реальных условиях, когда службы работают и принимают соединения на указанном порту каждый раз.

| Программное обеспечение | Типичный порт | То, что вы видите |

|---|---|---|

| Вход через CLI с использованием OAuth (gh, aws, gcloud) | Случайный эфемерный | Браузер открывает 127.0.0.1:, подтверждает, закрывает |

| Jupyter Notebook | 8888, затем эфемерный | Сокеты ядра используют случайные порты в диапазоне 49152. |

| Сервер разработки Vite | 5173 | горячая перезагрузка фронтенда |

| React / webpack-dev-server | 3000 | Одна семья |

| VS Code / Отладка JetBrains | Случайный эфемерный | Отладочный адаптер привязывается к локальному серверу. |

| Приложения на платформе Electronic (Slack, Discord, Spotify) | Случайный эфемерный | Внутренний мост IPC |

| узел каски | 8545 | Ethereum JSON-RPC |

| Наковальня (литейный цех) | 8545 | Ethereum JSON-RPC |

| Ганаш графический интерфейс | 7545 | тестовая цепочка Ethereum |

| Регтест Bitcoin Core | 18443 | RPC начиная с версии 0.16 |

Единственный случай, когда адрес `127.0.0.1:49342` буквально появляется в адресной строке браузера? Почти всегда это OAuth. RFC 8252 от IETF, озаглавленный «OAuth 2.0 для нативных приложений», выпущенный в октябре 2017 года, предписывает нативным приложениям использовать перенаправление через локальный порт, с одним неизменным правилом: сервер авторизации «ДОЛЖЕН разрешать любой номер порта». Запустите `gh auth login` или `gcloud auth login`. CLI запускает крошечный HTTP-сервер на случайном временном порту, отправляет запрос браузера к поставщику идентификации, перехватывает обратный вызов по этому локальному адресу и завершает свою работу. Вы увидите, как один из адресов localhost, например 127.0.0.1:49342, мелькает, возможно, две секунды, прежде чем исчезнуть. Это не ошибка. Это не трекер. Это не мошенничество. Просто очень короткое рукопожатие, полностью локальное, никогда не достигающее внешней сети.

Устранение неполадок 127.0.0.1:49342: Ошибки и конфликты портов

По моему опыту, проблемы с локальным сервером бывают пяти видов. Буквально всё, что заставляет вас искать информацию в 11 вечера, так или иначе попадает в одну из этих категорий.

Порт уже занят. Node выдает `EADDRINUSE`. Python выдает ошибку `OSError: [Errno 98] Address already in use`, довольно неприятную. Windows просто мигает `WinSock 10048` и закрывается. В каждом случае та же самая реальность: другой процесс на вашей машине первым занял порт 49342. Ваша задача — найти его, завершить и освободить.

- В Linux: `ss -tulpn | grep :49342` или используйте старый добрый `sudo lsof -i :49342`.

- На Mac: `lsof -nP -iTCP:49342 -sTCP:LISTEN`

- В Windows в PowerShell: `netstat -ano | findstr :49342`, затем `tasklist /fi "PID eq "`, чтобы преобразовать этот PID в имя программы.

Сервер запущен, но ничего не подключается. Вы сталкивались с этим чаще, чем помните. IPv4 и IPv6 незаметно перепутались. Ваш сервер привязался к 127.0.0.1. Ваш браузер без всякой причины разрешил `localhost` как `::1`. Это два разных сокета, поэтому, конечно, ничего не подключается. Исправьте это, привязав оба семейства одновременно (прослушивание `::` обычно улавливает адреса, сопоставленные с IPv4, в большинстве стеков) или просто вставьте 127.0.0.1 непосредственно в URL.

VPN-сервисы перехватывают трафик обратной связи. Cloudflare WARP — главный нарушитель с большим отрывом. Cloudflare сами признают это на странице документации, посвященной известным ограничениям: в частности, на macOS отключение WARP может напрямую удалить маршрут 127.0.0.1. Если ваш локальный хост перестал работать сразу после включения VPN, это почти наверняка причина. Переподключите WARP или восстановите маршрут вручную с помощью команды `sudo ifconfig lo0 127.0.0.1 alias`. Proton VPN, Mullvad и NordVPN практически никогда не вызывают подобной проблемы. Корпоративные антивирусные программы и продукты EDR — это совсем другая история; некоторые из них перехватывают и проксируют трафик обратной связи способами, которые быстро становятся некорректными.

HSTS запоминает тесты HTTPS, о которых вы забыли. Несколько месяцев назад вы тестировали самоподписанный сертификат на `localhost`. Chrome сделал то, что обычно делает Chrome, и кэшировал заголовок HSTS. Теперь каждый обычный запрос `http://localhost` молча перенаправляется на HTTPS. Отладка — одно удовольствие. Решение за две минуты: откройте `chrome://net-internals/#hsts` и удалите запись.

Правила брандмауэра. Loopback по умолчанию проходит через большинство брандмауэров. Большинство. Некоторые корпоративные образы ноутбуков намеренно фильтруют localhost в рамках мер по сдерживанию вредоносных программ, и вы обнаруживаете это в конце долгого четверга. Расширенные правила входящего трафика брандмауэра Windows Defender — это то место, где следует проверить. В Linux используйте команду `sudo ufw status verbose`. Если что-то действительно нужно открыть, разрешите только конкретный порт; не уничтожайте весь брандмауэр.

Однако есть одна привычка, которая меня всегда спасает. Прежде чем трогать хоть одно правило или маршрут брандмауэра, запускайте `lsof` или `netstat`. В половине случаев оказывается, что это зомби-процесс, упорно удерживающий порт после сбоя тестового запуска, произошедшего сегодня ранее. Завершите процесс с помощью `kill -9`, удалив PID. Проблема исчезает за считанные секунды.

Настройка локального сервера и конфигурации сервера для использования разработчиками.

Собирайте компоненты вместо отладки? Освойте несколько навыков настройки сервера, и вы сэкономите себе кучу времени. Ничего сложного. Мы стремимся к чему-то скучному: надежному тестированию и отладке множества сетевых служб и различных сервисов на одном ноутбуке, вот и все.

Первое, скучное правило: привязывайтесь к `127.0.0.1`, а не к `0.0.0.0`. Если вы будете прослушивать `0.0.0.0`, ваш небольшой веб-сервер для разработки внезапно начнет рекламировать себя на всех ваших сетевых интерфейсах. Это значит, что его найдет случайный парень за соседним столиком в кафе, подключившийся к Wi-Fi. Привязывайтесь к 127.0.0.1, и к нему смогут получить доступ только те программы, которые уже установлены на вашем компьютере. Python `http.server`, Node `express.listen()`, Go `http.ListenAndServe` — все они принимают IP-адрес в буквальном смысле. Просто введите его.

Правило второе: если вам действительно всё равно, какой порт выбрать, не выбирайте его. Передайте порт 0 слушателю (`server.listen(0)` в Node, `bind(('127.0.0.1', 0))` в Python), и ядро вернет тот порт, который свободен в эту миллисекунду. Затем вызовите `getsockname()`, чтобы узнать, какой порт у вас на самом деле есть, и передайте его тому компоненту, которому нужен URL. В основном, каждый CLI OAuth и каждый отладочный адаптер, с которым вы когда-либо сталкивались, делают именно это.

Правило третье: переменные окружения, а не жестко заданные порты. Возьмите `PORT` из переменных окружения, при необходимости установите разумное значение по умолчанию. Один и тот же бинарный файл запускается в режиме разработки на 127.0.0.1:5173 и в режиме продакшена за обратным прокси-сервером на 443. Примените тот же шаблон к строкам базы данных, ключам API и всему остальному. Документация по двенадцатифакторным приложениям старше некоторых ваших коллег, и это по-прежнему самый дешевый способ избежать сбоев.

Правило четыре: HTTPS на localhost больше не проблема. Chrome и Firefox теперь предоставляют статус безопасного контекста `localhost` и `127.0.0.1` для большинства функций, даже без реального сертификата. Привередливая библиотека по-прежнему отказывается от самоподписанного сертификата? Используйте `mkcert`, по-прежнему наименее раздражающий локальный центр сертификации. Встроенные инструменты, такие как `http.server` в Python и модуль `net` в Node, позволяют настроить локальный сервер примерно за пять строк во время локальной разработки, что позволяет разработчикам тестировать веб-приложение под реалистичной нагрузкой, используя одни и те же скрипты для интеграционных тестов, где все, что вам нужно, — это сервисы для связи через локальный интерфейс.

Последнее правило, и, пожалуй, самое важное. Производственная среда — это не локальная среда. Точка. Ваша локальная машина — это граница доверия; производственный контейнер — нет. Никогда не оставляйте отладочные конечные точки работающими на 127.0.0.1 внутри производственного контейнера, потому что другие процессы в этом же контейнере получают к ним доступ с первого дня, и после обнаружения уязвимости во время выполнения злоумышленник тоже сможет проникнуть внутрь. Используйте трафик с localhost только там, где он действительно нужен, в средах разработки и нигде больше, и как только какой-либо внутренний API, использующий этот порт, перейдет в общую среду или производственную среду, немедленно установите реальную аутентификацию. Никаких «мы исправим это после запуска». Так было в предыдущей компании.

Безопасное использование порта 49342: безопасность адреса обратной связи.

Localhost создает ощущение приватности. И в большинстве случаев так оно и есть. До тех пор, пока внезапно это не перестает быть таковым.

Вот в чём загвоздка, с которой рано или поздно сталкивается каждый. Конечно, внешние злоумышленники не могут напрямую позвонить по номеру 127.0.0.1. Но они определённо могут обмануть ваш браузер или какое-либо приложение на вашем компьютере, которому вы уже доверяете, заставив его совершить звонок от их имени. Весь этот класс атак называется переадресацией DNS. Она наносит ущерб локальным сервисам ещё до того, как большинство читающих это начали писать код.

Примером, на который до сих пор ссылаются криптосообщество, является инцидент с MyEtherWallet 24 апреля 2018 года. Злоумышленники совершили перехват BGP-трафика против Amazon Route 53, перенаправили DNS для myetherwallet.com и запустили фишинговый клон, который проработал достаточно долго, чтобы украсть около 215 ETH (примерно от 152 000 до 160 000 долларов США в зависимости от временной метки, согласно сообщениям The Register и Internet Society). Я понимаю, это не совсем взлом локального сервера. Но это был переломный момент, когда криптосообщество перестало притворяться, что исходная модель браузера является реальной границей безопасности. Каждый локальный мост кошелька, тихо работающий на порту обратной связи, внезапно почувствовал себя уязвимым.

Решение Chrome появилось в виде запроса на доступ к частной сети (Private Network Access), первоначально называвшегося CORS-RFC1918 в черновиках. Начиная с марта 2024 года, браузер теперь отправляет предварительный запрос CORS с заголовком `Access-Control-Request-Private-Network: true`, прежде чем любому общедоступному веб-сайту будет разрешен доступ к частному или локальному адресу. Ваша локальная служба должна ответить с заголовком `Access-Control-Allow-Private-Network: true`, чтобы запрос прошел проверку. Полное внедрение этой проверки происходит в релизах Chrome с 123 по 130. Поэтому, если вы используете сервер разработки на 127.0.0.1:49342, ожидая, что к нему будет обращаться общедоступная страница во время интеграционных тестов, установите этот заголовок. В противном случае запрос просто молча завершится.

Заслуживают упоминания пара уязвимостей Electron 2025 года. CVE-2025-10585 — это ошибка путаницы типов в V8, добавленная в каталог известных эксплуатируемых уязвимостей CISA 23 сентября 2025 года. CVE-2025-55305 — это обход целостности кода, который изменяет снимки кучи V8, обнаруженный примерно в то же время. Electron — это оболочка Chromium, и на вашем ноутбуке установлено множество приложений Electron (Slack, VS Code, Discord, Notion, Teams и, вероятно, другие). Многие из них предоставляют доступ к локальным сервисам через loopback. Быстро выпускайте патчи. И, пожалуйста, никогда не запускайте RPC-конечную точку на 127.0.0.1 без токена аутентификации, если эта конечная точка может считывать ключи, подписывать транзакции или работать с деньгами любого рода.

Как разработчики криптовалют используют Localhost в Hardhat, Anvil, Ganache

Разработка Web3 — это, по сути, бесконечный поток ссылок на сетевые адреса 127.0.0.1, независимо от того, занимаетесь ли вы развертыванием контрактов, фаззингом протоколов или просто повседневной веб-разработкой с использованием локальной цепочки. На вашем ноутбуке прямо сейчас работает небольшой кластер локальных узлов на localhost (даже если вы забыли о половине из них). У каждого есть свои собственные правила настройки сервера и портов. Каждый предоставляет клиентам отдельную комбинацию IP-адреса и порта для подключения, обычно используя определенный порт, заданный инструментом по умолчанию.

Краткая шпаргалка. Сеть Hardhat от Nomic Foundation использует адрес `http://127.0.0.1:8545` с идентификатором цепочки 31337 в качестве адреса по умолчанию. Anvil от Foundry использует тот же адрес и порт, которые можно настроить с помощью `--port` для случаев, когда открыты два набора тестов и они конфликтуют. Ganache GUI использует адрес `127.0.0.1:7545` с идентификатором сети 5777, хотя его аналог в командной строке использует тот же адрес, что и Hardhat — 8545. Тем временем режим regtest в Bitcoin Core запускает JSON-RPC на адресе `127.0.0.1:18443` — изменение, которое фактически было внесено еще в версии 0.16 через запрос на слияние #10825 после того, как кто-то указал на конфликт с адресом 18332 в тестовой сети.

MetaMask подключается буквально к любому из них. Добавьте пользовательскую сеть с локальным RPC-адресом, и вы готовы. IP-адрес 127.0.0.1 просто служит тонким мостом между пользовательским интерфейсом вашего браузерного кошелька и любой симулированной блокчейн-системой, работающей в данный момент на вашем ноутбуке. Когда вы видите `127.0.0.1:` в трассировке стека Web3, это почти всегда означает одно из двух: отладочный адаптер вашей IDE обращается к узлу, или сам узел запускает конечную точку WebSocket на случайном порту рядом со своим фиксированным RPC.

Интеграция платежных систем повторяет эту схему. Создаете крипто-чекаут на базе Plisio? В итоге вы запускаете SDK локально, используя небольшой обработчик событий Flask или Express по адресу `127.0.0.1:3000/plisio/callback`. Веб-хук шлюза никогда не сможет напрямую связаться с вашим ноутбуком из общедоступного интернета, поэтому локальное тестирование использует туннель (ngrok, Cloudflare Tunnel, Tailscale Funnel) для открытия порта. Это конкретный порт на конкретном номере порта, который вы, как продавец, выбираете и контролируете. SDK Plisio для PHP, Python, Laravel и Node.js поставляются с вспомогательной функцией `verifyCallbackData`, которая пересчитывает HMAC-SHA1 полезной нагрузки по секретному ключу магазина. Проверка выполняется для каждого обратного вызова по мере его поступления на локальный обработчик. Тот же адрес обратной связи, та же задача, прикрепляется реальная подпись.

Давайте на секунду отвлечемся. На самом деле, эта закономерность встречается повсюду: платежные системы, OAuth, сетевые сервисы Web3, используемые в разработке, — все они выглядят одинаково изнутри: сервер на порту 49342 или каком-либо другом динамическом порту, реальные соединения на указанном порту и постоянно работающий на localhost.

Быстрая проверка локального хоста и портов для любой операционной системы.

Небольшая шпаргалка. Держите её открытой во вкладке терминала. Вы будете пользоваться ею чаще, чем думаете.

Представьте себе Linux-систему, любой дистрибутив. Команда `sudo ss -tulpn | grep :49342` отвечает на вопрос «кто находится на порту 49342». Если убрать grep, вы увидите все открытые сокеты, которые прослушивает машина. Интересуетесь ограничением динамических портов ядра? `cat /proc/sys/net/ipv4/ip_local_port_range`. Если вам просто нужно доказательство того, что сам loopback-порт активен, `ip addr show lo` покажет вам это. И кстати — если `lo` исчезнет из вывода, вы обнаружили гораздо более серьезную проблему, чем просто порт.

Mac работает аналогично, только с другими инструментами, поскольку он находится в мире BSD. `lsof -nP -iTCP:49342 -sTCP:LISTEN` выводит процесс, находящийся на этом порту. Удалите двоеточие и цифру, и вы получите список всех прослушивателей. Добавьте префикс sudo, если вам нужна информация о сокетах других пользователей. Диапазон временных портов находится по адресу `sysctl net.inet.ip.portrange.first net.inet.ip.portrange.hifirst`. Loopback здесь называется `lo0` (а не `lo`), и эта небольшая особенность именования позволяет пользователям заметить её только один раз, прежде чем они навсегда её запомнят. Проверьте с помощью `ifconfig lo0`.

Windows полностью меняет диалект. Запустите PowerShell от имени администратора. `netstat -ano | findstr :49342` выдает PID. Добавьте его в `tasklist /fi "PID eq "`, чтобы преобразовать число в имя приложения. Динамический диапазон? `netsh int ipv4 show dynamicport tcp`. Нужно уменьшить диапазон, потому что какое-то устаревшее приложение требует значения в нижнем диапазоне? `netsh int ipv4 set dynamic tcp start=49152 num=16384` перемещает его.

Запомните эти действия, и ваши проблемы с локальным хостом решатся за пять минут, а может и меньше. Попробуйте как-нибудь: запустите `lsof -nP -iTCP -sTCP:LISTEN | grep 127.0.0.1` на своем рабочем ноутбуке. Список прокрутки всегда оказывается длиннее, чем вы ожидаете. Фоновые вкладки браузера. Несколько языковых серверов редактора, часто даже больше одного. Внутренний DNS Docker. Мосты Electron IPC из Slack, Discord, Linear и других ваших приложений. Какой-то демон телеметрии ОС, о существовании которого вы даже не подозревали. Плюс шесть или семь серверов разработки, которые вы точно забыли выключить сегодня утром. Этот уровень шума — это нормально. Так звучит рабочая среда разработки.