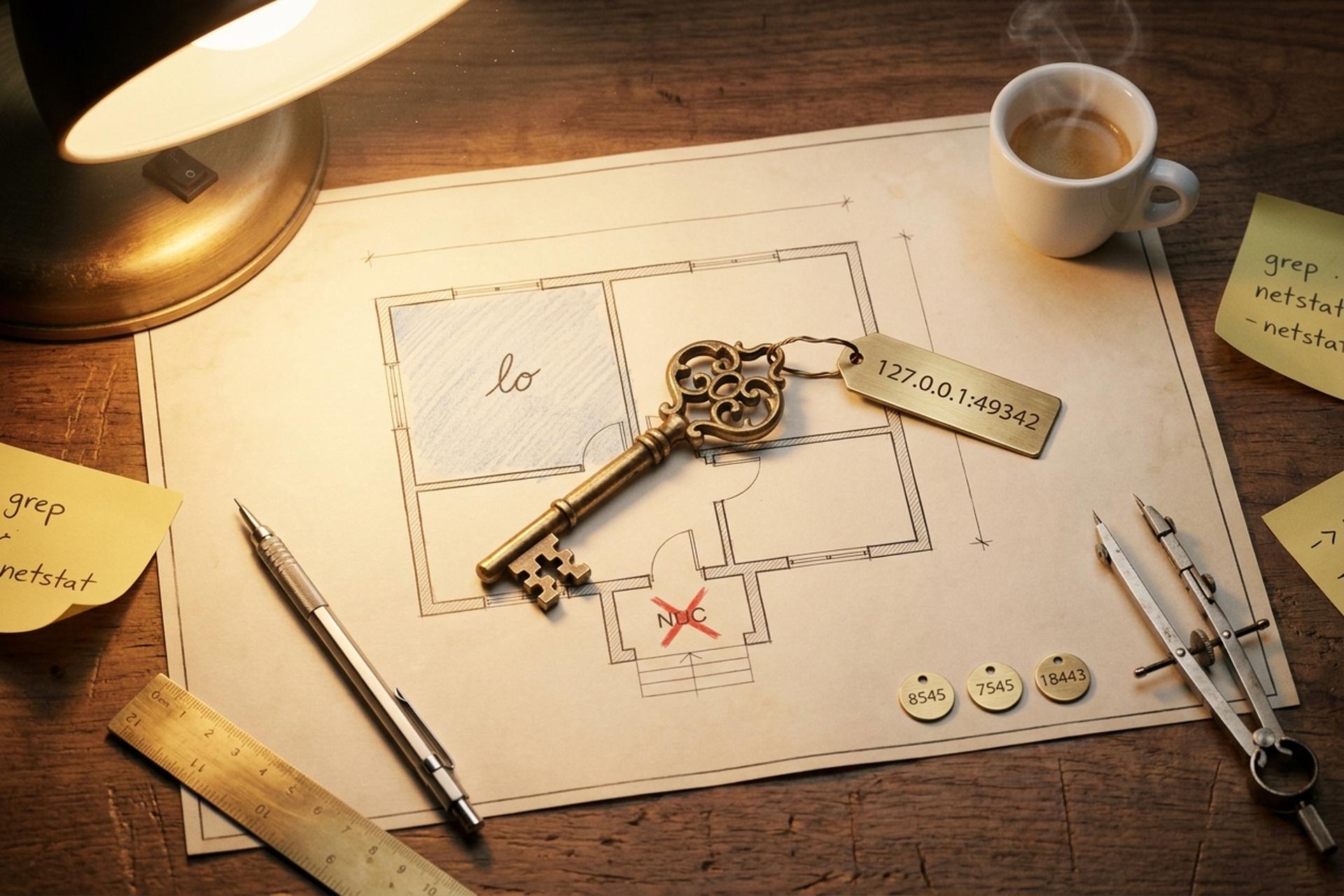

127.0.0.1:49342: ที่อยู่ IP, พอร์ต และคู่มือการดีบัก Localhost

บางทีคุณอาจคลิกอะไรบางอย่าง บางทีหน้าต่างเทอร์มินัลอาจเลื่อนผ่านไป หรือบางทีไฟล์บันทึกอาจดึงดูดสายตาคุณ ไม่ว่าจะเป็นอะไรก็ตาม ข้อความนี้ปรากฏขึ้น: `127.0.0.1:49342` เบราว์เซอร์ของคุณกระโดดไปยังหน้าเว็บที่ไม่มีอยู่บนอินเทอร์เน็ต เครื่องมือสำหรับนักพัฒนาซอฟต์แวร์ตรวจพบความผิดปกติ หน้าต่างป๊อปอัพสำหรับการเข้าสู่ระบบปรากฏขึ้นแล้วก็หายไป ไม่มีอะไรเสียหายอย่างเห็นได้ชัด แต่ก็ยังรู้สึกว่ามีบางอย่างผิดปกติอยู่ดี

ไม่ต้องกังวลไป ไม่มีอะไรเสียหายหรอกครับ จริงๆ แล้วสตริงเล็กๆ นั้นเป็นหนึ่งในสิ่งที่คุณจะได้เห็นบ่อยที่สุดขณะใช้คอมพิวเตอร์ และเมื่อคุณเข้าใจส่วนประกอบทั้งสองของมันแล้ว `127.0.0.1:` ในอนาคตก็จะอ่านได้เหมือนประโยคธรรมดาๆ ที่อยู่ IP ทางด้านซ้ายคือ loopback สากล ซึ่งเหมือนกันในทุกเครื่องที่คุณใช้งาน ส่วนพอร์ตทางด้านขวาคือพอร์ตเฉพาะที่ระบบปฏิบัติการจัดสรรให้กับบริการภายในเครื่อง แอปพลิเคชันบนเว็บ หรือบริการเครือข่ายบางอย่างสำหรับการสื่อสารสั้นๆ ระหว่างโปรแกรมที่ทำงานอยู่บนฮาร์ดแวร์ของคุณ ไม่มีส่วนใดเชื่อมต่อกับเครือข่ายภายนอก ทุกอย่างอยู่ภายในเครื่องคอมพิวเตอร์เครื่องนั้นเอง

นี่คือแผนการของเรา ประกอบด้วยคำอธิบายหนึ่งส่วนและคู่มือการแก้ไขปัญหาหนึ่งส่วน อธิบายที่มาของที่อยู่ IP ในเชิงประวัติศาสตร์ หมายเลขพอร์ตหมายถึงอะไร ทำไมหมายเลข 49342 ถึงไม่มีอะไรพิเศษ ผู้ใช้ Windows เห็นหมายเลขนี้เมื่อใด เมื่อเทียบกับผู้ใช้ Linux หรือ macOS ภาพรวมด้านความปลอดภัยในปี 2026 เป็นอย่างไร และนักพัฒนาคริปโตใช้รูปแบบเดียวกันนี้อย่างไรในสภาพแวดล้อมการพัฒนา Web3 ด้วย Hardhat, Anvil, Ganache และ Bitcoin Core อ่านตั้งแต่ต้นจนจบ หรือข้ามไปยังส่วนใดก็ได้ที่ตรงกับสิ่งที่คุณค้นหา

127.0.0.1 คืออะไร: คำอธิบายเกี่ยวกับ Loopback Address

เริ่มจากส่วน IP ก่อน 127.0.0.1 นั้นเก่ากว่า IP ส่วนใหญ่ที่คุณใช้ในปัจจุบันเสียอีก ย้อนกลับไปในเดือนตุลาคมปี 1989 ก่อนที่เว็บเชิงพาณิชย์จะแพร่หลาย IETF ได้ออก RFC 1122 ซึ่งในส่วนที่ 3.2.1.3 นั้นมีกฎที่ชัดเจนที่สุดข้อหนึ่งเกี่ยวกับการเชื่อมต่อเครือข่ายที่เคยเขียนไว้ นั่นคือ "ที่อยู่ที่มีรูปแบบนี้จะต้องไม่ปรากฏภายนอกโฮสต์" ระบบปฏิบัติการในโทรศัพท์ของคุณบังคับใช้กฎนี้ในปัจจุบัน รวมถึงเราเตอร์ที่บ้านของคุณด้วย ทุกระบบปฏิบัติการที่วางจำหน่ายนับตั้งแต่นั้นมาก็ยังคงเคารพกฎนี้อย่างเงียบๆ

ขนาดเป็นสิ่งที่ทำให้คนสับสน กฎนั้นใช้กับที่อยู่ทั้งหมด 16,777,216 ที่อยู่ ทั้งหมดเลย ที่อยู่ 16 ล้านที่อยู่ถูกสำรองไว้เพื่อให้ที่อยู่หนึ่งในนั้น คือ 127.0.0.1 สามารถหมายถึง "เครื่องนี้ ตรงนี้" ได้ทุกที่บนโลกอย่างน่าเชื่อถือ สิ้นเปลืองไปหน่อยไหม? ใช่แล้ว มีการบ่นกันมานานหลายทศวรรษแล้ว กลุ่มที่อยู่ IPv4 ทั่วโลกของ IANA หมดเกลี้ยงเมื่อวันที่ 3 กุมภาพันธ์ 2011 ARIN หมดเกลี้ยงเมื่อวันที่ 24 กันยายน 2015 RIPE NCC แจกจ่ายบล็อก /22 สุดท้ายเมื่อวันที่ 25 พฤศจิกายน 2019 ร่างเอกสารของ IETF ที่ชื่อว่า `draft-schoen-intarea-unicast-127` ได้ถูกเผยแพร่ออกมา โดยแนะนำว่าพื้นที่ 127 ส่วนใหญ่สามารถนำกลับมาใช้สำหรับการส่งแบบ unicast ได้ แต่ไม่มีใครอยากแตะต้องมัน ซอฟต์แวร์ที่มีอยู่จำนวนมากสันนิษฐานว่า 127 จะไม่เปลี่ยนแปลง

สิ่งหนึ่งที่มักทำให้ผู้ใช้ใหม่ประหลาดใจคือ แพ็กเก็ตนั้นไม่ได้ไปถึงการ์ดเครือข่ายจริง ๆ เลย ไม่ใกล้เคียงด้วยซ้ำ แพ็กเก็ตที่ส่งไปยังปลายทาง 127.xxx ใด ๆ จะถูกดักจับโดยสแต็ก TCP/IP ของระบบปฏิบัติการที่เลเยอร์ 3 และส่งผ่านอินเทอร์เฟซเสมือน (Linux และ macOS เรียกว่า `lo`) เคอร์เนลยังคงทำงานจริง ๆ เช่น สร้างเซ็กเมนต์ TCP รันเช็คซัม และตรวจสอบเส้นทางการรับข้อมูล มีค่าใช้จ่ายจริง ๆ ไม่ใช่ศูนย์ แต่ไม่มีสวิตช์ใดใน LAN ของคุณเห็นทราฟฟิกนั้น ไม่มีเราเตอร์ใดเห็น และไม่มีโครงข่ายหลักของอินเทอร์เน็ตใดเห็น

คำว่า "localhost" เป็นเพียงชื่อเรียกย่อที่เข้าใจง่าย ซึ่งถูกบันทึกไว้ในไฟล์ข้อความธรรมดาที่คุณสามารถเปิดได้ในตอนนี้ บน Linux และ macOS: `/etc/hosts` บน Windows: `C:\Windows\System32\drivers\etc\hosts` ตัวแก้ไขชื่อโดเมนจะตรวจสอบไฟล์นี้ก่อนที่จะสอบถามเซิร์ฟเวอร์ DNS ใดๆ ซึ่งเป็นเหตุผลว่าทำไม `localhost` จึงแสดงผลได้ดีบนเครื่องบินแม้ในขณะที่ปิด Wi-Fi IPv6 มีเวอร์ชันของตัวเองคือ `::1/128` ซึ่งกำหนดโดย RFC 4291 ในเดือนกุมภาพันธ์ 2006 ปัญหาคลาสสิกในวันศุกร์คือ: เบราว์เซอร์สมัยใหม่จะแก้ไข `localhost` เป็น `::1` ก่อน แต่แอปพลิเคชัน Python กลับผูกกับ 127.0.0.1 เท่านั้น ซ็อกเก็ตต่างกัน ไม่มีจุดเชื่อมต่อ จึงเกิดความล้มเหลวโดยไม่แจ้งให้ทราบ ทำให้การทำงานของใครบางคนหยุดชะงักทุกสัปดาห์

เหตุผลที่คุณเห็นพอร์ต 49342: พอร์ตชั่วคราวและช่วงหมายเลขของ IANA

มาถึงส่วนที่สองกันบ้าง หมายเลขพอร์ตทำให้คนสับสนมากกว่าหมายเลข IP และก็มีเหตุผลที่ดี เพราะระบบลงทะเบียนหมายเลขพอร์ตและโปรโตคอลการขนส่งของ IANA จะแบ่งพื้นที่ 16 บิตทั้งหมด (0 ถึง 65535) ออกเป็นสามกลุ่ม และการที่หมายเลข 49342 ตกอยู่ในกลุ่มใดนั้นก็เป็นเรื่องสำคัญที่สุด

| พิสัย | ตัวเลข | วัตถุประสงค์ |

|---|---|---|

| ระบบ (ที่รู้จักกันดี) | 0–1023 | บริการมาตรฐาน (HTTP 80, HTTPS 443, SSH 22, SMTP 25) ต้องมีสิทธิ์ผู้ดูแลระบบในการเชื่อมต่อ |

| ผู้ใช้ (ที่ลงทะเบียนแล้ว) | 1024–49151 | บริการที่มอบหมายให้กับผู้ขาย (PostgreSQL 5432, MySQL 3306, RDP 3389) |

| แบบไดนามิก / ส่วนตัว / ชั่วคราว | 49152–65535 | การจัดสรรมีอายุสั้น ไม่อนุญาตให้จองบริการล่วงหน้า |

พอร์ต 49342 อยู่ภายในช่วงพอร์ตแบบไดนามิก ไม่มีอะไรถูก "ลงทะเบียน" กับพอร์ตนี้ และจะไม่มีอะไรถูกลงทะเบียนในอนาคต เพราะ IANA ปฏิเสธที่จะกำหนดบริการในช่วงนี้ เพื่อให้ระบบปฏิบัติการสามารถแจกจ่ายหมายเลขพอร์ตในบริเวณนี้ได้อย่างอิสระสำหรับการใช้งานชั่วคราว พอร์ตชั่วคราวคือพอร์ตที่ถูกกำหนดแบบไดนามิกโดยที่แอปพลิเคชันไม่ได้ร้องขอหมายเลขพอร์ตที่เฉพาะเจาะจง แอปพลิเคชันบอกกับระบบปฏิบัติการว่า "ขอพอร์ตว่างๆ สักพอร์ต ฉันต้องการใช้แค่ในเซสชันนี้" ระบบปฏิบัติการจึงส่งพอร์ต 49342 กลับมา แอปพลิเคชันจึงผูกซ็อกเก็ตสำหรับการรับฟัง และการรับส่งข้อมูลใดๆ ที่ต้องการที่อยู่และพอร์ตชั่วคราวก็จะได้รับพอร์ตนั้น พอร์ต 49342 มักใช้สำหรับเซิร์ฟเวอร์ภายในเครื่องชั่วคราวโดยใช้การผูกแบบเฉพาะกิจในลักษณะนี้

ช่วงเวลาการใช้งานชั่วคราวเริ่มต้นนั้นแตกต่างกันไปตามระบบปฏิบัติการ

| โอเอส | ช่วงเวลาชั่วคราวเริ่มต้น | แหล่งที่มา |

|---|---|---|

| ลินุกซ์ | 32768–60999 | `/proc/sys/net/ipv4/ip_local_port_range`, เอกสารประกอบเคอร์เนล |

| ระบบปฏิบัติการ Windows (Vista / Server 2008 ขึ้นไป) | 49152–65535 | ไมโครซอฟต์ เลิร์น |

| ระบบปฏิบัติการ macOS (Darwin / BSD) | 49152–65535 | `sysctl net.inet.ip.portrange.first/hifirst` |

| ฟรีบีเอสดี | 49152–65535 | ค่าเริ่มต้นของ sysctl |

บน Windows หรือ macOS พอร์ต 49342 อยู่ในช่วงค่าเริ่มต้นพอดี ระบบปฏิบัติการจึงแทบจะแน่นอนว่าเป็นผู้จัดสรรพอร์ตนี้ให้ แต่บน Linux นั้นเป็นอีกเรื่องหนึ่ง พอร์ต 49342 อยู่เหนือช่วงค่าเริ่มต้น 32768 ถึง 60999 ดังนั้นจึงถูกเลือกโดยแอปพลิเคชันที่ขอให้เคอร์เนล `bind(('127.0.0.1', 0))` และได้พอร์ตที่ว่างอยู่ RFC 6056 จาก IETF ในเดือนมกราคม 2011 ระบุว่าสแต็กควรสุ่มเลือกพอร์ตชั่วคราวในช่วง 1024 ถึง 65535 ทั้งหมดด้วยเหตุผลด้านความปลอดภัย พอร์ตที่คาดเดาได้ทำให้การแฮ็กข้อมูลทำได้ง่ายขึ้น นั่นเป็นเหตุผลที่เซิร์ฟเวอร์พัฒนาเดียวกันอาจได้พอร์ต 49342 ในวันนี้ 54871 ในวันพรุ่งนี้ และ 33200 ในวันถัดไป

ตำแหน่งที่ 127.0.0.1:49342 ปรากฏบนเครื่องของคุณ

แล้วในชีวิตประจำวันทั่วไป พอร์ต 49342 จะปรากฏขึ้นเมื่อไหร่? เซิร์ฟเวอร์ภายในเครื่องที่ทำงานบนพอร์ต 49342 อาจเป็นอะไรก็ได้จากหลากหลายหมวดหมู่ของเครื่องมือสำหรับนักพัฒนาซอฟต์แวร์ ที่นักพัฒนาใช้ทดสอบแอปพลิเคชันกับซ็อกเก็ตลูปแบ็กภายในเครื่อง ตารางด้านล่างนี้ครอบคลุมกรณีทั่วไปที่พอร์ตเช่น 49342 ปรากฏขึ้น โดยมีบริการต่างๆ ทำงานอยู่และยอมรับการเชื่อมต่อบนพอร์ตที่ระบุในแต่ละครั้ง

| ซอฟต์แวร์ | ท่าเรือทั่วไป | สิ่งที่คุณเห็น |

|---|---|---|

| การเข้าสู่ระบบ OAuth CLI (gh, aws, gcloud) | สุ่มชั่วคราว | เบราว์เซอร์เปิด 127.0.0.1: ยืนยัน แล้วปิด |

| สมุดบันทึก Jupyter | 8888 แล้วก็หายไปอย่างรวดเร็ว | ซ็อกเก็ตเคอร์เนลใช้พอร์ตแบบสุ่มในช่วง 49152 |

| เซิร์ฟเวอร์พัฒนา Vite | 5173 | การรีโหลดแบบฮอตของส่วนหน้า |

| React / webpack-dev-server | 3000 | ครอบครัวเดียวกัน |

| VS Code / JetBrains ดีบัก | สุ่มชั่วคราว | อะแดปเตอร์ดีบักเชื่อมต่อกับเซิร์ฟเวอร์ภายในเครื่อง |

| แอปพลิเคชัน Electron (Slack, Discord, Spotify) | สุ่มชั่วคราว | สะพาน IPC ภายใน |

| โหนดหมวกนิรภัย | 8545 | อีเธอร์เรียม เจซอน-อาร์พีซี |

| ทั่ง (โรงหล่อ) | 8545 | อีเธอร์เรียม เจซอน-อาร์พีซี |

| กานาช GUI | 7545 | เครือข่ายทดสอบ Ethereum |

| Bitcoin Core regtest | 18443 | RPC ตั้งแต่เวอร์ชัน 0.16 |

กรณีเดียวที่แสดง `127.0.0.1:49342` ลงในแถบที่อยู่ของเบราว์เซอร์โดยตรงคือเกือบทุกครั้งจะเป็น OAuth RFC 8252 ของ IETF ที่มีชื่อว่า "OAuth 2.0 สำหรับแอปพลิเคชันเนทีฟ" ซึ่งออกมาในเดือนตุลาคม 2017 ระบุให้แอปพลิเคชันเนทีฟใช้การเปลี่ยนเส้นทางแบบ loopback โดยมีกฎสำคัญข้อหนึ่งคือ เซิร์ฟเวอร์การอนุญาต "ต้องอนุญาตหมายเลขพอร์ตใดก็ได้" ลองรันคำสั่ง `gh auth login` หรือ `gcloud auth login` CLI จะสร้างเซิร์ฟเวอร์ http ขนาดเล็กบนพอร์ตชั่วคราวแบบสุ่ม เรียกใช้เบราว์เซอร์ที่ผู้ให้บริการยืนยันตัวตน รับการเรียกกลับบนที่อยู่ loopback นั้น และปิดตัวเองลง คุณจะเห็นที่อยู่ localhost เช่น 127.0.0.1:49342 กระพริบประมาณสองวินาทีก่อนจะหายไป นี่ไม่ใช่บั๊ก ไม่ใช่ตัวติดตาม ไม่ใช่การหลอกลวง เป็นเพียงการจับมือกันสั้นๆ ที่เกิดขึ้นภายในเครื่องเท่านั้น ไม่เคยไปถึงเครือข่ายภายนอกเลยแม้แต่น้อย

การแก้ไขปัญหาข้อผิดพลาดและความขัดแย้งของพอร์ตที่ 127.0.0.1:49342

จากประสบการณ์ของผม ปัญหาที่เกิดจาก localhost มีอยู่ 5 รูปแบบ อะไรก็ตามที่ทำให้คุณต้องค้นหาข้อมูลตอน 11 โมงกลางคืน ล้วนจัดอยู่ใน 5 รูปแบบนี้อย่างใดอย่างหนึ่ง

พอร์ตถูกใช้งานอยู่แล้ว Node จะส่งเสียงร้องว่า `EADDRINUSE` Python จะแสดงข้อความ `OSError: [Errno 98] Address already in use` ซึ่งดูไม่สวยงามเลย Windows จะแสดงข้อความ `WinSock 10048` แล้วก็จบไป ความจริงพื้นฐานเหมือนกันในทุกกรณี คือ กระบวนการอื่นในเครื่องของคุณจองพอร์ต 49342 ไว้ก่อนแล้ว หน้าที่ของคุณคือค้นหา กระบวนการนั้น ปิดมัน และเรียกคืนพอร์ตนั้นกลับมา

- บน Linux: `ss -tulpn | grep :49342` หรือใช้คำสั่งแบบเก่าๆ อย่าง `sudo lsof -i :49342`

- บน Mac: `lsof -nP -iTCP:49342 -sTCP:LISTEN`

- บน Windows ใน PowerShell: `netstat -ano | findstr :49342` จากนั้นใช้คำสั่ง `tasklist /fi "PID eq "` เพื่อแปลง PID นั้นให้เป็นชื่อโปรแกรม

เซิร์ฟเวอร์ทำงานอยู่ แต่เชื่อมต่อไม่ได้ คุณอาจ เคยเจอปัญหานี้บ่อยกว่าที่คุณจำได้ IPv4 และ IPv6 เกิดการสลับสายกันโดยไม่รู้ตัว เซิร์ฟเวอร์ของคุณผูกตัวเองกับ 127.0.0.1 เบราว์เซอร์ของคุณแปลง `localhost` เป็น `::1` โดยไม่มีเหตุผล มันเป็นซ็อกเก็ตที่แตกต่างกัน ดังนั้นจึงเชื่อมต่อไม่ได้แน่นอน วิธีแก้ไขคือการผูกทั้งสองตระกูลพร้อมกัน (การฟังที่ `::` มักจะตรวจจับที่อยู่ IPv4 ที่แมปไว้ในสแต็กส่วนใหญ่ด้วย) หรือเขียน 127.0.0.1 ลงใน URL โดยตรง

VPN หลายตัวกำลังแย่งใช้ loopback Cloudflare WARP เป็นตัวการสำคัญที่สุด Cloudflare เองก็ยอมรับในเอกสารข้อจำกัดของพวกเขาว่า บน macOS โดยเฉพาะ การตัดการเชื่อมต่อ WARP อาจลบเส้นทาง 127.0.0.1 ออกไปได้เลย หาก localhost ของคุณดับไปหลังจากที่คุณเปิด/ปิด VPN นั่นก็เป็นสาเหตุเกือบจะแน่นอน ให้เชื่อมต่อ WARP ใหม่ หรือเรียกเส้นทางกลับมาด้วยตนเองโดยใช้คำสั่ง `sudo ifconfig lo0 127.0.0.1 alias` Proton VPN, Mullvad และ NordVPN แทบจะไม่ก่อให้เกิดปัญหานี้เลย แต่สำหรับผลิตภัณฑ์ป้องกันไวรัสและ EDR ระดับองค์กรนั้นเป็นอีกเรื่องหนึ่ง บางตัวจะดักจับและส่งต่อทราฟฟิก loopback ในลักษณะที่ทำให้เกิดปัญหาได้

HSTS จดจำการทดสอบ HTTPS ที่คุณลืมไปแล้ว หลายเดือนก่อน คุณทดสอบใบรับรองแบบลงนามเองบน `localhost` Chrome ทำในสิ่งที่ Chrome ทำและแคชส่วนหัว HSTS ไว้ ตอนนี้คำขอ `http://localhost` ธรรมดาทุกรายการจะถูกเขียนใหม่เป็น https โดยอัตโนมัติ ทำให้การแก้ไขปัญหายุ่งยากขึ้นมาก วิธีแก้ปัญหาในสองนาที: เปิด `chrome://net-internals/#hsts` แล้วลบรายการนั้นทิ้ง

กฎไฟร์วอลล์ การเชื่อม ต่อแบบ Loopback สามารถผ่านไฟร์วอลล์ส่วนใหญ่ได้โดยค่าเริ่มต้น ส่วนใหญ่เท่านั้น อิมเมจแล็ปท็อปขององค์กรบางตัวจงใจกรอง localhost เป็นส่วนหนึ่งของมาตรการป้องกันมัลแวร์ และคุณจะพบเรื่องนี้ในตอนท้ายของวันพฤหัสบดีที่ยาวนาน กฎขาเข้าขั้นสูงของ Windows Defender คือที่ที่ควรตรวจสอบ บน Linux ให้ใช้คำสั่ง `sudo ufw status verbose` หากมีบางสิ่งที่จำเป็นต้องเปิดจริงๆ ให้เปิดเฉพาะพอร์ตที่เกี่ยวข้องเท่านั้น อย่าลบการเชื่อมต่อทั้งหมดของไฟร์วอลล์

แต่มีนิสัยอย่างหนึ่งที่ช่วยผมได้ทุกครั้ง ก่อนที่จะไปยุ่งเกี่ยวกับกฎไฟร์วอลล์หรือเส้นทางใดๆ ให้รันคำสั่ง `lsof` หรือ `netstat` ก่อน ครึ่งหนึ่งของเวลาพบว่ามันเป็นกระบวนการซอมบี้ที่ดื้อดึงยังคงยึดพอร์ตไว้จากการทำงานทดสอบที่ล้มเหลวไปก่อนหน้านี้ในวันนี้ ใช้คำสั่ง `kill -9` เพื่อปิด PID นั้น ปัญหาจะหายไปในไม่กี่วินาที

การตั้งค่า Localhost และการกำหนดค่าเซิร์ฟเวอร์สำหรับการใช้งานของนักพัฒนา

สร้างระบบแทนที่จะแก้ไขข้อผิดพลาด? ลองเรียนรู้ทักษะการตั้งค่าเซิร์ฟเวอร์สักเล็กน้อย แล้วคุณจะประหยัดเวลาช่วงบ่ายไปได้เยอะเลย ทั้งหมดนี้ไม่ใช่เรื่องซับซ้อน สิ่งที่เราต้องการคือ การทดสอบและการแก้ไขข้อผิดพลาดอย่างน่าเชื่อถือบนบริการเครือข่ายหลายๆ บริการ และบริการต่างๆ บนแล็ปท็อปเครื่องเดียว แค่นั้นเอง

กฎข้อแรก ข้อที่น่าเบื่อที่สุด: ผูกกับ `127.0.0.1` ไม่ใช่ `0.0.0.0` ถ้าใช้ `0.0.0.0` เว็บเซิร์ฟเวอร์สำหรับนักพัฒนาของคุณจะประกาศตัวเองไปทั่วทุกอินเทอร์เฟซเครือข่ายที่คุณมี หมายความว่า: คนแปลกหน้าที่โต๊ะข้างๆ บนร้านกาแฟที่ใช้ไวไฟก็จะเจอเว็บเซิร์ฟเวอร์ของคุณ ผูกกับ 127.0.0.1 เฉพาะสิ่งที่อยู่บนเครื่องของคุณเท่านั้นที่จะเข้าถึงได้ `http.server` ของ Python, `express.listen()` ของ Node.js, `http.ListenAndServe` ของ Go — พวกมันทั้งหมดรับ IP โดยตรง เพียงแค่พิมพ์ลงไป

กฎข้อที่สอง: เมื่อคุณไม่สนใจจริงๆ ว่าจะใช้พอร์ตใด ก็อย่าเลือก ส่งพอร์ต 0 ไปให้ตัวรับฟัง (`server.listen(0)` บน Node.js, `bind(('127.0.0.1', 0))` บน Python) แล้วเคอร์เนลจะเลือกพอร์ตที่ว่างอยู่ในช่วงเวลานั้น จากนั้นเรียก `getsockname()` เพื่อดูว่าคุณได้รับอะไรมาจริงๆ แล้วส่งต่อให้ส่วนประกอบใดๆ ที่ต้องการ URL นั้น โดยพื้นฐานแล้ว CLI ของ OAuth และอะแดปเตอร์ดีบักทุกตัวที่คุณเคยใช้ก็ทำแบบนี้เช่นกัน

กฎข้อที่สาม: ใช้ตัวแปรสภาพแวดล้อม ไม่ใช่พอร์ตที่กำหนดตายตัว ดึงค่า `PORT` จากตัวแปรสภาพแวดล้อม หากไม่มี ให้ใช้ค่าเริ่มต้นที่เหมาะสม ไบนารีเดียวกันนี้ทำงานในโหมดพัฒนาบน 127.0.0.1:5173 และในโหมดใช้งานจริงโดยใช้พร็อกซีแบบย้อนกลับบนพอร์ต 443 ใช้รูปแบบเดียวกันนี้กับสตริงฐานข้อมูล คีย์ API และอื่นๆ เอกสาร Twelve-Factor App นั้นเก่ากว่าเพื่อนร่วมงานบางคนของคุณเสียอีก แต่ก็ยังเป็นวิธีที่ประหยัดที่สุดในการหลีกเลี่ยงการหยุดชะงัก

กฎข้อที่สี่: การใช้ HTTPS บน localhost ไม่ใช่เรื่องยุ่งยากอีกต่อไปแล้ว ทั้ง Chrome และ Firefox ต่างก็ให้สถานะ Secure Context กับ `localhost` และ `127.0.0.1` สำหรับฟีเจอร์ส่วนใหญ่แล้ว แม้ว่าจะไม่มีใบรับรองจริงก็ตาม หากไลบรารีบางตัวยังคงปฏิเสธใบรับรองที่ลงนามด้วยตนเอง ให้ใช้ `mkcert` ซึ่งยังคงเป็น CA ในเครื่องที่ใช้งานง่ายที่สุด เครื่องมือในตัว เช่น `http.server` ของ Python และโมดูล `net` ของ Node ช่วยให้คุณสามารถตั้งค่าเซิร์ฟเวอร์ในเครื่องได้ในเวลาประมาณห้าบรรทัดระหว่างการพัฒนาในเครื่อง ซึ่งช่วยให้นักพัฒนาสามารถทดสอบเว็บแอปพลิเคชันภายใต้ภาระงานที่สมจริงได้โดยการนำสคริปต์เดียวกันมาใช้ซ้ำสำหรับการทดสอบแบบบูรณาการ ซึ่งสิ่งที่คุณต้องการก็คือบริการที่จะสื่อสารกันผ่าน loopback เท่านั้น

กฎข้อสุดท้าย และสำคัญที่สุดด้วย คือ สภาพแวดล้อมการผลิตไม่ใช่พื้นที่ใช้งานภายในเครื่องของคุณ จบแค่นั้น เครื่องของคุณเป็นขอบเขตความเชื่อถือ แต่คอนเทนเนอร์สำหรับการผลิตไม่ใช่ อย่าปล่อยให้เอนด์พอยต์สำหรับการดีบักทำงานอยู่บน 127.0.0.1 ภายในคอนเทนเนอร์สำหรับการผลิต เพราะกระบวนการอื่นๆ ในคอนเทนเนอร์เดียวกันจะเข้าถึงเอนด์พอยต์เหล่านั้นในวันแรก และหลังจากเกิดบั๊กขณะรันไทม์ ผู้โจมตีก็จะสามารถเข้ามาได้เช่นกัน ใช้ทราฟฟิก localhost เฉพาะในที่ที่ควรใช้เท่านั้น คือใช้ในสภาพแวดล้อมการพัฒนาเท่านั้น และในวันที่ API ภายในใดๆ ที่ใช้พอร์ตนั้นย้ายไปใช้ในสภาพแวดล้อมที่ใช้ร่วมกันหรือสภาพแวดล้อมการผลิต ให้ใส่การตรวจสอบสิทธิ์ที่แท้จริงไว้ข้างหน้าทันที อย่าพูดว่า "เราจะแก้ไขหลังจากเปิดตัว" นั่นเป็นวิธีการทำงานของบริษัทก่อนหน้านี้

การใช้งานพอร์ต 49342 อย่างปลอดภัย: การรักษาความปลอดภัยบนที่อยู่ Loopback

Localhost ให้ความรู้สึกเป็นส่วนตัว และส่วนใหญ่ก็เป็นเช่นนั้น จนกระทั่งมันไม่เป็นเช่นนั้นอีกต่อไป

นี่คือจุดอ่อนที่ทุกคนต้องเจอในที่สุด ผู้โจมตีจากภายนอกไม่สามารถโทรไปยัง 127.0.0.1 ได้โดยตรง แต่ผู้โจมตีจากภายนอกสามารถหลอก เบราว์เซอร์ของคุณ หรือแอปพลิเคชันบางตัวในเครื่องของคุณที่คุณไว้วางใจ ให้ทำการโทรแทนพวกเขาได้ การโจมตีประเภทนี้เรียกว่า DNS rebinding มันกัดกินบริการ localhost มาตั้งแต่ก่อนที่คนส่วนใหญ่ที่อ่านบทความนี้จะเริ่มเขียนโค้ดเสียอีก

ตัวอย่างที่คนในวงการคริปโตยังคงอ้างถึงคือ MyEtherWallet เมื่อวันที่ 24 เมษายน 2561 ผู้โจมตีได้ทำการโจรกรรม BGP บน Route 53 ของ Amazon เปลี่ยนเส้นทาง DNS สำหรับ myetherwallet.com และแสดงเว็บไซต์ปลอมที่ใช้งานได้เพียงช่วงเวลาสั้นๆ เพื่อดูดเงินไปประมาณ 215 ETH (ประมาณ 152,000 ถึง 160,000 ดอลลาร์สหรัฐ ขึ้นอยู่กับช่วงเวลาที่ระบุ ตามรายงานจาก The Register และ Internet Society) ผมรู้ว่ามันไม่ใช่การแฮ็ก localhost โดยตรง แต่เป็นจุดเปลี่ยนที่ทำให้ชุมชนคริปโตเลิกคิดว่าโมเดลต้นทางของเบราว์เซอร์เป็นขอบเขตความปลอดภัยที่แท้จริง ทุกๆ ตัวเชื่อมต่อกระเป๋าเงินในเครื่องที่คอยรับฟังอย่างเงียบๆ บนพอร์ต loopback ก็เริ่มรู้สึกว่าถูกเปิดเผยมากขึ้น

Chrome ได้แก้ไขปัญหานี้ด้วยการใช้ Private Network Access ซึ่งเดิมเรียกว่า CORS-RFC1918 ในฉบับร่าง ตั้งแต่เดือนมีนาคม 2024 เบราว์เซอร์จะส่งคำขอ CORS preflight ที่มี `Access-Control-Request-Private-Network: true` ก่อนที่จะอนุญาตให้เว็บไซต์สาธารณะเข้าถึงที่อยู่ส่วนตัวหรือ loopback บริการในเครื่องของคุณต้องตอบกลับด้วย `Access-Control-Allow-Private-Network: true` จึงจะผ่านการตรวจสอบ การบังคับใช้เต็มรูปแบบจะเกิดขึ้นใน Chrome เวอร์ชัน 123 ถึง 130 ดังนั้นหากคุณใช้เซิร์ฟเวอร์สำหรับการพัฒนาบน 127.0.0.1:49342 และคาดว่าจะมีหน้าเว็บสาธารณะเข้ามาในระหว่างการทดสอบการทำงานร่วมกัน ให้ตั้งค่าส่วนหัวนั้น มิฉะนั้นคำขอจะถูกปฏิเสธโดยไม่มีการแจ้งเตือนใดๆ

ในที่นี้ มีช่องโหว่ CVE ของ Electron ในปี 2025 สองช่องโหว่ที่ควรกล่าวถึง CVE-2025-10585 เป็นบั๊กประเภทข้อมูลสับสนใน V8 ซึ่งถูกเพิ่มเข้าไปในแคตตาล็อกช่องโหว่ที่ถูกใช้ประโยชน์แล้วของ CISA เมื่อวันที่ 23 กันยายน 2025 ส่วน CVE-2025-55305 เป็นช่องโหว่การข้ามการตรวจสอบความสมบูรณ์ของโค้ดที่แก้ไขสแนปช็อตฮีปของ V8 ซึ่งถูกเปิดเผยในช่วงเวลาเดียวกัน Electron ห่อหุ้ม Chromium ไว้ และแล็ปท็อปของคุณมีแอปพลิเคชัน Electron จำนวนมาก (Slack, VS Code, Discord, Notion, Teams และอาจมีอีกมากมาย) หลายแอปเปิดเผยบริการภายในเครื่องบนลูปแบ็ก รีบแก้ไขโดยเร็ว และโปรดอย่าสร้าง RPC endpoint บน 127.0.0.1 โดยไม่มีโทเค็นการตรวจสอบสิทธิ์ หาก endpoint นั้นสามารถอ่านคีย์ ลงนามในธุรกรรม หรือจัดการเงินได้

นักพัฒนาคริปโตใช้ Localhost อย่างไรใน Hardhat, Anvil และ Ganache

Web3 dev นั้นโดยพื้นฐานแล้วคือการอ้างอิงที่อยู่เครือข่าย 127.0.0.1 ที่ไม่มีที่สิ้นสุด ไม่ว่าคุณจะมุ่งเน้นไปที่การปรับใช้สัญญา การทดสอบความปลอดภัยของโปรโตคอล หรือเพียงแค่การพัฒนาเว็บทั่วไปบนเครือข่ายท้องถิ่น ในขณะนี้จะมีกลุ่มโหนดท้องถิ่นขนาดเล็กทำงานอยู่บน localhost ในแล็ปท็อปของคุณ (แม้ว่าคุณจะลืมไปครึ่งหนึ่งแล้วก็ตาม) แต่ละโหนดมีกฎพอร์ตเซิร์ฟเวอร์ของตัวเอง และแต่ละโหนดจะเปิดเผยที่อยู่ IP และพอร์ตที่แตกต่างกันเพื่อให้ไคลเอนต์สามารถเชื่อมต่อเข้ามาได้ โดยทั่วไปจะใช้พอร์ตเฉพาะที่เครื่องมือตั้งค่าเริ่มต้นไว้

คู่มือฉบับย่อ Hardhat Network จาก Nomic Foundation เลือกใช้ `http://127.0.0.1:8545` พร้อมเชน ID 31337 เป็นค่าเริ่มต้น Anvil ของ Foundry ก็ใช้ที่อยู่และพอร์ตเดียวกัน ซึ่งสามารถกำหนดค่าได้ผ่าน `--port` สำหรับกรณีที่คุณเปิดชุดทดสอบสองชุดและเกิดการขัดแย้งกัน Ganache GUI เลือกใช้ `127.0.0.1:7545` พร้อมเครือข่าย ID 5777 ในขณะที่เวอร์ชัน CLI ใช้ 8545 ร่วมกับ Hardhat ส่วนโหมด regtest ของ Bitcoin Core นั้น รัน JSON-RPC บน `127.0.0.1:18443` ซึ่งเป็นการเปลี่ยนแปลงที่ถูกนำมาใช้ในเวอร์ชัน 0.16 ผ่าน pull request #10825 หลังจากมีคนชี้ให้เห็นถึงความขัดแย้งกับ 18332 ของ testnet

MetaMask สามารถเชื่อมต่อกับเครือข่ายใดก็ได้ เพียงแค่เพิ่มเครือข่ายที่กำหนดเองด้วย URL RPC ในเครื่อง คุณก็พร้อมใช้งานแล้ว IP 127.0.0.1 ทำหน้าที่เป็นเพียงสะพานเชื่อมระหว่าง UI กระเป๋าเงินดิจิทัลบนเบราว์เซอร์ของคุณกับบล็อกเชนจำลองที่กำลังทำงานอยู่บนแล็ปท็อปของคุณในขณะนั้น เมื่อคุณพบ `127.0.0.1:` ในการติดตามการทำงานของ Web3 โดยส่วนใหญ่แล้วจะเป็นหนึ่งในสองสิ่งนี้: อะแดปเตอร์ดีบักของ IDE กำลังตรวจสอบโหนด หรือตัวโหนดเองกำลังสร้างปลายทาง WebSocket บนพอร์ตแบบสุ่มที่อยู่ติดกับ RPC ที่กำหนดไว้

การผสานรวมการชำระเงินก็ใช้รูปแบบนี้เช่นกัน เช่น การสร้างระบบชำระเงินด้วยคริปโตที่ใช้ Plisio คุณจะต้องรัน SDK ในเครื่องของคุณเอง โดยใช้ Flask หรือ Express listener ขนาดเล็กที่ `127.0.0.1:3000/plisio/callback` webhook ของ gateway ไม่สามารถเข้าถึงแล็ปท็อปของคุณโดยตรงจากอินเทอร์เน็ตสาธารณะได้ ดังนั้นการทดสอบในเครื่องจึงใช้ tunnel (ngrok, Cloudflare Tunnel, Tailscale Funnel) เพื่อเปิดเผยพอร์ต ซึ่งเป็นพอร์ตเฉพาะบนหมายเลขพอร์ตที่คุณในฐานะผู้ค้าเลือกและควบคุมได้ SDK ของ Plisio สำหรับ PHP, Python, Laravel และ Node.js แต่ละตัวจะมีตัวช่วย `verifyCallbackData` ที่คำนวณ HMAC-SHA1 ของ payload ใหม่โดยใช้คีย์ลับของร้านค้า การตรวจสอบจะทำงานทุกครั้งที่ callback มาถึง listener ในเครื่อง ที่อยู่ loopback เดียวกัน งานเดียวกัน และลายเซ็นจริงที่แนบมาด้วย

ลองมองภาพรวมสักครู่ รูปแบบนี้พบเห็นได้ทั่วไป: การชำระเงิน, OAuth, บริการเครือข่าย Web3 ที่ใช้ในการพัฒนา ทุกอย่างดูเหมือนกันหมดจากภายใน — เซิร์ฟเวอร์บนพอร์ต 49342 หรือพอร์ตแบบไดนามิกอื่นๆ การเชื่อมต่อจริงบนพอร์ตที่ระบุ และทำงานบน localhost ตลอดเวลา

ตรวจสอบ Localhost และพอร์ตอย่างรวดเร็วสำหรับระบบปฏิบัติการใดๆ ก็ได้

นี่คือคู่มือฉบับย่อ เปิดค้างไว้ในแท็บเทอร์มินัล คุณจะได้ใช้มันบ่อยกว่าที่คิด

ลองนึกภาพเครื่อง Linux สักเครื่อง ไม่ว่าจะเป็นดิสทริบิวชันไหนก็ตาม คำสั่ง `sudo ss -tulpn | grep :49342` จะตอบคำถามว่า "ใครกำลังใช้งานพอร์ต 49342 อยู่" ถ้าลบคำสั่ง grep ออก คุณก็จะเห็นซ็อกเก็ตทั้งหมดที่เปิดรอรับการเชื่อมต่อในเครื่องนั้น อยากรู้เกี่ยวกับขีดจำกัดพอร์ตแบบไดนามิกของเคอร์เนลไหม? ลองใช้คำสั่ง `cat /proc/sys/net/ipv4/ip_local_port_range` ดู ถ้าแค่ต้องการตรวจสอบว่าลูปแบ็กทำงานอยู่หรือไม่ คำสั่ง `ip addr show lo` ก็จะแสดงให้เห็น และถ้า `lo` หายไปจากผลลัพธ์ แสดงว่าคุณเจอปัญหาใหญ่กว่าแค่เรื่องพอร์ตแล้ว

Mac ทำงานคล้ายกัน เพียงแต่ใช้เครื่องมือที่แตกต่างกันเพราะอยู่ในระบบ BSD `lsof -nP -iTCP:49342 -sTCP:LISTEN` จะแสดงกระบวนการที่กำลังใช้งานพอร์ตอยู่ ตัดเครื่องหมายโคลอนและตัวเลขออก คุณจะได้รายชื่อผู้ฟังทั้งหมด ใส่ sudo นำหน้าเมื่อคุณต้องการเข้าถึงซ็อกเก็ตของผู้ใช้รายอื่น ช่วง IP ชั่วคราวอยู่ที่ `sysctl net.inet.ip.portrange.first net.inet.ip.portrange.hifirst` Loopback เรียกว่า `lo0` (ไม่ใช่ `lo`) และความคลาดเคลื่อนเล็กๆ น้อยๆ ในการตั้งชื่อนี้ทำให้คนสับสนเพียงครั้งเดียวก่อนที่จะเข้าใจไปตลอด ตรวจสอบด้วย `ifconfig lo0`

Windows เปลี่ยนรูปแบบการแสดงผลโดยสิ้นเชิง เปิด PowerShell ในฐานะผู้ดูแลระบบ `netstat -ano | findstr :49342` จะแสดง PID ออกมา นำ PID นั้นไปใส่ใน `tasklist /fi "PID eq "` เพื่อแปลงหมายเลขเป็นชื่อแอปพลิเคชัน ช่วงไดนามิก? `netsh int ipv4 show dynamicport tcp` หากต้องการเลื่อนช่วงลงเพราะแอปพลิเคชันเก่าๆ ต้องการค่าต่ำสุด? `netsh int ipv4 set dynamic tcp start=49152 num=16384` จะย้ายค่า

จดจำคำสั่งเหล่านี้ไว้ในใจ แล้วปัญหาเรื่อง localhost ของคุณจะลดลงเหลือแค่แก้ไขภายในห้านาที หรืออาจจะน้อยกว่านั้น ลองทำอย่างนี้ดู: รันคำสั่ง `lsof -nP -iTCP -sTCP:LISTEN | grep 127.0.0.1` บนแล็ปท็อปที่ใช้ทำงานของคุณ รายการที่เลื่อนขึ้นมามักจะยาวกว่าที่คุณคาดไว้เสมอ นั่นคือแท็บพื้นหลังของเบราว์เซอร์ เซิร์ฟเวอร์ภาษาของโปรแกรมแก้ไขข้อความจำนวนหนึ่ง ซึ่งมักจะมีมากกว่าหนึ่งตัว DNS ภายในของ Docker บริดจ์ IPC ของ Electron จาก Slack, Discord, Linear และโปรแกรมอื่นๆ ที่คุณใช้งานอยู่ รวมถึง daemon การเก็บข้อมูลของระบบปฏิบัติการที่คุณไม่เคยรู้มาก่อน และเซิร์ฟเวอร์สำหรับนักพัฒนาอีกหกหรือเจ็ดตัวจากเช้านี้ที่คุณลืมปิดไปอย่างแน่นอน เสียงรบกวนระดับนั้นเป็นเรื่องปกติ นั่นคือเสียงที่เกิดขึ้นในสภาพแวดล้อมการพัฒนาที่ใช้งานได้จริง