127.0.0.1:49342: 로컬 호스트 IP 주소, 포트 및 디버그 가이드

아마도 당신은 무언가를 클릭했을 겁니다. 터미널 창이 스크롤되어 지나갔을 수도 있고, 로그 파일이 눈에 띄었을 수도 있습니다. 어떤 이유에서든, 화면에 `127.0.0.1:49342`라는 문자열이 나타났습니다. 당신의 브라우저는 인터넷 어디에도 존재하지 않는 페이지로 이동했습니다. 개발자 도구는 이를 경고했습니다. 로그인 팝업창이 잠깐 나타났다가 사라졌습니다. 눈에 보이는 오류는 없었습니다. 하지만 뭔가 석연치 않은 느낌이 들었습니다.

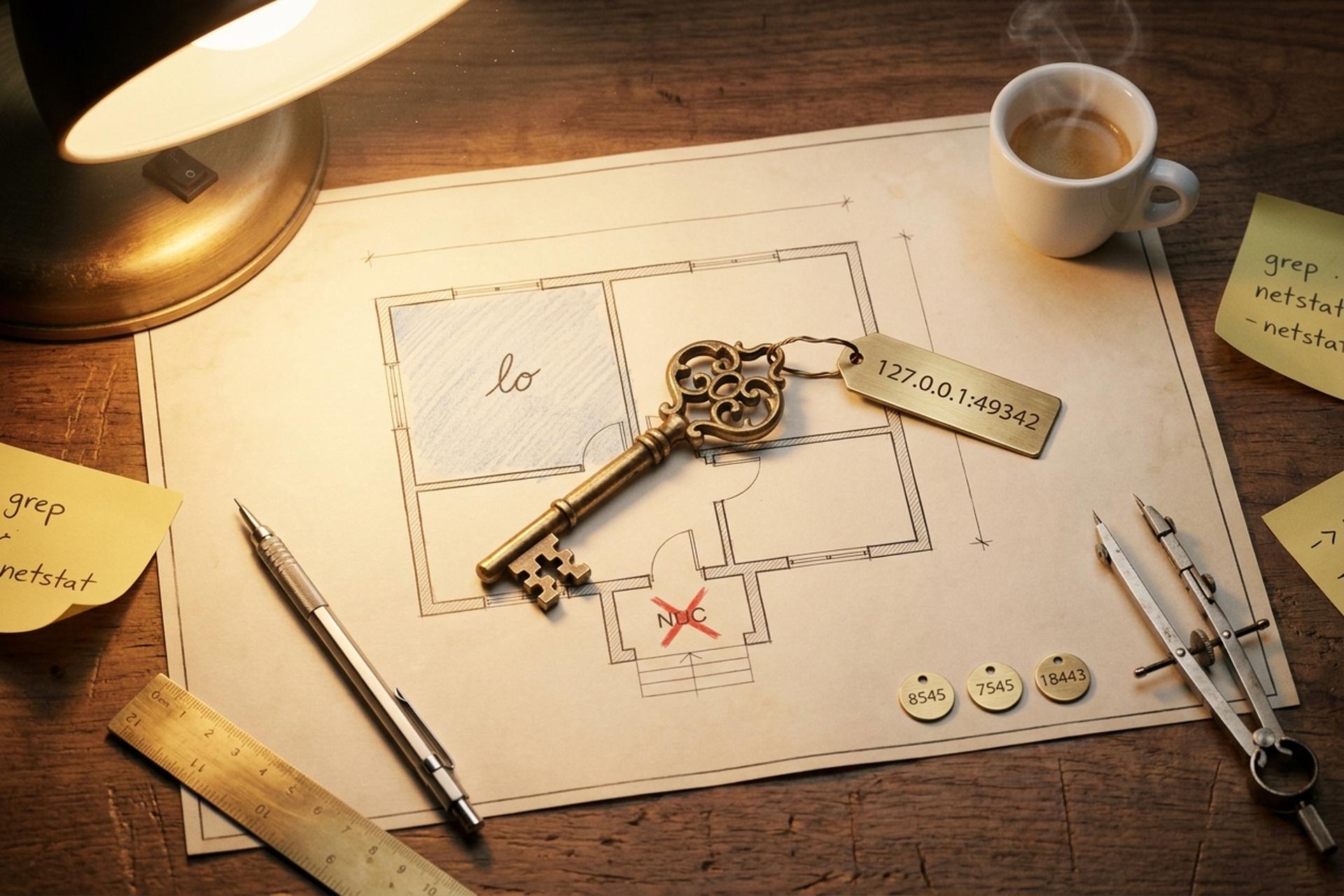

걱정 마세요, 아무것도 고장난 게 아닙니다. 저 작은 문자열은 사실 컴퓨터를 사용하면서 가장 흔하게 접하게 되는 것 중 하나이며, 그 두 부분을 이해하는 순간 앞으로 보게 될 모든 `127.0.0.1:`은 평범한 문장처럼 보일 겁니다. 왼쪽에 있는 IP 주소는 모든 컴퓨터에서 동일하게 사용되는 범용 루프백 주소입니다. 오른쪽에 있는 포트는 운영 체제가 로컬 서비스, 웹 애플리케이션 또는 네트워크 서비스에 할당한 특정 포트로, 사용자의 컴퓨터에서 실행되는 프로그램 간의 간단한 통신을 위한 것입니다. 이 모든 과정은 외부 네트워크와는 전혀 관련이 없습니다. 모든 데이터는 눈앞에 있는 하나의 컴퓨터 안에서만 처리됩니다.

자, 계획은 이렇습니다. 설명 자료와 문제 해결 가이드를 하나로 합쳤습니다. 주소가 역사적으로 어디에서 유래했는지, 포트 번호가 실제로 무엇을 의미하는지, 특히 49342 포트가 전혀 특별하지 않은 이유, Windows 사용자와 Linux 또는 macOS 사용자가 이 주소를 볼 때의 차이점, 2026년의 보안 상황은 어떤지, 암호화폐 개발자들이 Hardhat, Anvil, Ganache, Bitcoin Core와 같은 Web3 개발 환경에서 동일한 패턴을 어떻게 사용하는지 등을 다룹니다. 처음부터 끝까지 읽어보셔도 좋고, 검색하신 내용과 관련된 섹션으로 바로 이동하셔도 됩니다.

127.0.0.1이란 무엇인가: 루프백 주소에 대한 설명

먼저 IP 주소 부분부터 살펴보겠습니다. 127.0.0.1은 오늘날 여러분이 온라인에서 사용하는 대부분의 주소보다 훨씬 오래되었습니다. 상용 웹이 등장하기 훨씬 전인 1989년 10월, IETF는 RFC 1122를 발표했습니다. 이 문서의 3.2.1.3절에는 네트워킹 역사상 가장 명확한 규칙 중 하나가 담겨 있었습니다. 바로 "이러한 형식의 주소는 호스트 외부에서 사용되어서는 안 된다"는 것입니다. 오늘날 여러분의 스마트폰 운영체제도, 가정용 공유기도 이 규칙을 준수하고 있습니다. 그 이후로 출시된 모든 운영체제는 조용히 이 규칙을 따라왔습니다.

규모가 사람들을 곤경에 빠뜨립니다. 이 규칙은 16,777,216개의 주소 모두에 적용됩니다. 1,600만 개의 주소가 예비로 보유되어 있는데, 이는 그중 하나인 127.0.0.1이 지구상의 어디에서든 "바로 여기 있는 이 컴퓨터"를 확실하게 지칭할 수 있도록 하기 위함입니다. 낭비처럼 느껴지시나요? 네, 수십 년 동안 이에 대한 불만이 끊이지 않았습니다. IANA의 글로벌 IPv4 풀은 2011년 2월 3일에 0개가 되었고, ARIN은 2015년 9월 24일에 0개가 되었습니다. RIPE NCC는 2019년 11월 25일에 마지막 /22 블록을 할당했습니다. 'draft-schoen-intarea-unicast-127'이라는 IETF 초안이 떠돌고 있는데, 이 초안은 127번 주소 공간의 대부분을 유니캐스트 용도로 되돌릴 수 있다는 내용을 담고 있습니다. 아무도 이 문제를 건드리고 싶어 하지 않습니다. 기존 소프트웨어의 상당 부분이 127번 주소가 절대 바뀌지 않을 것이라고 가정하고 있기 때문입니다.

처음 접하는 사람들을 항상 놀라게 하는 반전이 하나 있습니다. 바로 패킷이 물리적인 네트워크 카드에 실제로 도달하지 않는다는 것입니다. 근처에도 가지 않습니다. 127.xxx 주소로 향하는 모든 패킷은 운영체제의 TCP/IP 스택 3계층에서 포착되어 가상 인터페이스(리눅스와 macOS에서는 'lo'라고 부릅니다)를 통해 전송됩니다. 커널은 여전히 실제 작업을 수행합니다. TCP 세그먼트를 구성하고, 체크섬을 계산하고, 수신 경로를 확인합니다. 이는 실제 오버헤드이며, 0이 아닙니다. 하지만 LAN의 어떤 스위치도, 어떤 라우터도, 어떤 인터넷 백본도 이 트래픽을 수신하지 않습니다.

"localhost"라는 단어는 지금 바로 열 수 있는 일반 텍스트 파일에 매핑된 사람이 읽기 쉬운 별칭일 뿐입니다. Linux 및 macOS에서는 `/etc/hosts`, Windows에서는 `C:\Windows\System32\drivers\etc\hosts`에 있습니다. 리졸버는 DNS 서버에 문의하기 전에 이 파일을 먼저 참조하므로 Wi-Fi가 꺼진 비행기에서도 `localhost`가 제대로 해석되는 것입니다. IPv6는 2006년 2월 RFC 4291에 정의된 자체 버전인 `::1/128`을 제공합니다. 매주 금요일마다 골칫거리인 문제 하나를 예로 들어보겠습니다. 최신 브라우저는 `localhost`를 먼저 `::1`로 해석하지만, Python 앱은 127.0.0.1에만 바인딩되어 있는 경우입니다. 서로 다른 소켓을 사용하고 있어 교집합이 없으므로 조용히 오류가 발생합니다. 이 문제는 매주 어딘가에서 누군가의 작업 흐름을 방해합니다.

포트 49342가 표시되는 이유: 임시 포트 및 IANA 범위

이제 후반부입니다. 포트 번호는 IP 주소보다 사람들을 더 헷갈리게 하는데, 그럴 만한 이유가 있습니다. IANA 서비스 이름 및 전송 프로토콜 포트 레지스트리는 전체 16비트 공간(0부터 65535까지)을 세 개의 버킷으로 나누는데, 49342가 어느 버킷에 속하는지가 핵심입니다.

| 범위 | 숫자 | 목적 |

|---|---|---|

| 시스템 (잘 알려진) | 0–1023 | 표준 서비스(HTTP 80, HTTPS 443, SSH 22, SMTP 25). 바인딩하려면 관리자 권한이 필요합니다. |

| 사용자 (등록됨) | 1024–49151 | 벤더에게 할당된 서비스(PostgreSQL 5432, MySQL 3306, RDP 3389) |

| 동적/비공개/일시적 | 49152–65535 | 단기 할당이며, 서비스 예약은 허용되지 않습니다. |

포트 49342는 동적 범위에 속합니다. 이 포트에는 아무것도 "등록"되지 않으며, 앞으로도 등록될 일은 없을 것입니다. IANA는 운영 체제가 임시 사용을 위해 이 범위의 포트 번호를 자유롭게 할당할 수 있도록 이 범위에 서비스를 할당하지 않기 때문입니다. 임시 포트란 애플리케이션이 특정 포트 번호를 요청하지 않고 운영 체제에 "이 세션 동안만 필요한 사용 가능한 포트를 아무거나 주세요"라고 요청하는 것입니다. 운영 체제는 49342를 반환하고, 애플리케이션은 수신 소켓을 바인딩하여, 단기적인 주소와 포트 조합이 필요한 모든 흐름에 해당 포트를 할당합니다. 포트 49342는 이러한 임시 바인딩 방식을 사용하여 임시 로컬 서버로 자주 사용됩니다.

기본 임시 범위는 운영 체제에 따라 다릅니다.

| OS | 기본 임시 범위 | 원천 |

|---|---|---|

| 리눅스 | 32768–60999 | `/proc/sys/net/ipv4/ip_local_port_range`, 커널 문서 |

| 윈도우 (비스타/서버 2008 이상) | 49152–65535 | 마이크로소프트 학습 |

| macOS (다윈/BSD) | 49152–65535 | `sysctl net.inet.ip.portrange.first/hifirst` |

| 프리BSD | 49152–65535 | sysctl 기본값 |

Windows나 macOS에서는 49342는 기본 범위 내에 정확히 위치합니다. 운영체제 할당자가 거의 확실하게 해당 포트를 할당한 것입니다. 하지만 Linux에서는 상황이 다릅니다. 49342는 기본 범위인 32768~60999보다 위에 있으므로, 커널에 `bind(('127.0.0.1', 0))`을 요청하여 사용 가능한 포트를 할당받은 애플리케이션일 가능성이 높습니다. 2011년 1월 IETF에서 발표된 RFC 6056은 보안상의 이유로 스택이 1024~65535 전체 범위에서 임시 포트를 무작위로 선택하도록 규정하고 있습니다. 예측 가능한 포트는 트래픽 흐름을 가로채기 쉽게 만들기 때문입니다. 따라서 동일한 개발 서버가 오늘은 49342, 내일은 54871, 모레는 33200 포트를 사용할 수도 있습니다.

컴퓨터에서 127.0.0.1:49342가 표시되는 위치

그렇다면 실제로 이런 현상이 평소에 언제 나타날까요? 49342번 포트에서 실행되는 로컬 서버는 개발자들이 애플리케이션을 로컬 루프백 소켓을 통해 테스트하는 데 사용하는 다양한 개발자 도구들을 포함하여 거의 모든 종류의 애플리케이션에 해당될 수 있습니다. 아래 표는 49342번 포트와 같은 포트가 일상적으로 사용되는 경우를 보여주며, 이러한 포트에서 서비스가 실행되고 연결을 수락하는 상황을 나타냅니다.

| 소프트웨어 | 일반적인 항구 | 당신이 보는 것 |

|---|---|---|

| OAuth CLI 로그인(gh, aws, gcloud) | 무작위의 일시적인 | 브라우저가 127.0.0.1:을 열고, 확인 후 닫습니다. |

| 주피터 노트북 | 8888, 그리고 일시적인 것 | 커널 소켓은 49152 범위의 임의 포트를 사용합니다. |

| Vite 개발 서버 | 5173 | 프런트엔드 핫 리로드 |

| React / webpack-dev-server | 3000 | 같은 가족 |

| VS Code / JetBrains 디버그 | 무작위의 일시적인 | 디버그 어댑터가 로컬 서버에 바인딩됩니다. |

| Electron 앱 (Slack, Discord, Spotify) | 무작위의 일시적인 | 내부 IPC 브리지 |

| 하드햇 노드 | 8545 | 이더리움 JSON-RPC |

| 모루(주조) | 8545 | 이더리움 JSON-RPC |

| 가나슈 GUI | 7545 | 이더리움 테스트 체인 |

| 비트코인 코어 regtest | 18443 | 버전 0.16부터 RPC 지원 |

브라우저 주소창에 `127.0.0.1:49342`와 같은 주소가 그대로 표시되는 경우는 거의 대부분 OAuth 때문입니다. 2017년 10월에 발표된 IETF의 RFC 8252, "네이티브 앱을 위한 OAuth 2.0"에서는 네이티브 앱이 루프백 리디렉션 흐름을 사용하도록 규정하고 있으며, 한 가지 중요한 규칙을 명시하고 있습니다. 바로 인증 서버가 "모든 포트 번호를 허용해야 한다"는 것입니다. `gh auth login` 또는 `gcloud auth login` 명령어를 실행해 보세요. CLI는 임의의 임시 포트에 작은 HTTP 서버를 생성하고, 브라우저를 해당 ID 공급자에게 연결한 다음, 루프백 주소에서 콜백을 수신하고 자체적으로 종료합니다. 그러면 `127.0.0.1:49342`와 같은 로컬 호스트 주소가 약 2초 동안 표시되었다가 사라집니다. 버그도 아니고, 추적기도 아니고, 사기도 아닙니다. 단지 매우 짧은 핸드셰이크 과정일 뿐이며, 완전히 로컬에서 처리되고 외부 네트워크에는 절대 연결되지 않습니다.

127.0.0.1:49342 오류 및 포트 충돌 문제 해결

제 경험상 로컬호스트 사용 시 발생하는 문제는 크게 다섯 가지 유형으로 나눌 수 있습니다. 밤 11시에 뭔가를 찾느라 헤매게 만드는 모든 상황은 어떻게든 이 다섯 가지 유형 중 하나에 해당합니다.

포트가 이미 사용 중입니다. Node.js는 `EADDRINUSE` 오류를 발생시키고, Python은 `OSError: [Errno 98] Address already in use`라는 보기 흉한 오류 메시지를 보여줍니다. Windows는 `WinSock 10048`이라는 메시지만 띄우고 넘어갑니다. 모든 경우에 근본적인 이유는 같습니다. 컴퓨터의 다른 프로세스가 49342 포트를 먼저 점유했기 때문입니다. 여러분의 임무는 해당 프로세스를 찾아 종료하고 포트를 되찾는 것입니다.

- 리눅스에서는 `ss -tulpn | grep :49342`를 사용하거나, 예전 방식대로 `sudo lsof -i :49342`를 사용하세요.

- Mac에서: `lsof -nP -iTCP:49342 -sTCP:LISTEN`

- Windows의 PowerShell에서 `netstat -ano | findstr :49342`를 실행한 다음 `tasklist /fi "PID eq "`를 실행하여 해당 PID를 프로그램 이름으로 변환합니다.

서버가 실행 중인데 아무것도 연결할 수 없습니다. 생각보다 자주 겪는 문제죠. IPv4와 IPv6가 서로 뒤섞여서 발생하는 문제입니다. 서버는 127.0.0.1에 바인딩되어 있는데, 브라우저는 아무 이유 없이 `localhost`를 `::1`로 해석하고 있습니다. 두 주소는 서로 다른 소켓이기 때문에 당연히 연결이 되지 않습니다. 해결 방법은 두 가지 IP 주소를 동시에 바인딩하거나(대부분의 스택에서 `::`를 수신 대기하면 IPv4 매핑 주소도 포착할 수 있습니다) URL에 127.0.0.1을 직접 입력하는 것입니다.

VPN이 루프백 포트를 과도하게 사용하는 경우가 있습니다. 특히 Cloudflare WARP가 가장 심각한 문제입니다. Cloudflare는 알려진 제한 사항 문서 페이지에서 이 사실을 직접 인정하고 있습니다. macOS 환경에서 WARP 연결을 끊으면 127.0.0.1 경로가 완전히 삭제될 수 있습니다. VPN 연결을 해제한 직후 로컬 호스트에 접속할 수 없다면 거의 확실히 이 때문입니다. WARP를 다시 연결하거나 `sudo ifconfig lo0 127.0.0.1 alias` 명령어를 사용하여 수동으로 경로를 복원하십시오. Proton VPN, Mullvad, NordVPN은 이러한 문제를 거의 일으키지 않습니다. 기업용 안티바이러스 및 EDR 제품은 상황이 다릅니다. 일부 제품은 루프백 트래픽을 가로채거나 프록시하는 방식으로 문제를 일으킬 수 있습니다.

HSTS가 잊어버린 HTTPS 테스트를 기억하고 있습니다. 몇 달 전에 `localhost`에서 자체 서명 인증서를 테스트했는데, Chrome이 HSTS 헤더를 캐시해 버렸습니다. 이제 모든 일반 `http://localhost` 요청이 자동으로 HTTPS로 재작성됩니다. 디버깅하기가 정말 까다롭죠. 해결 방법은 간단합니다. `chrome://net-internals/#hsts`를 열고 해당 항목을 삭제하면 됩니다.

방화벽 규칙. 루프백 포트는 대부분의 방화벽을 기본적으로 통과합니다. 하지만 일부 기업용 노트북 이미지는 맬웨어 차단 조치의 일환으로 localhost를 의도적으로 차단하는 경우가 있는데, 이런 사실을 긴 목요일 업무 끝에 발견하게 될 수도 있습니다. Windows Defender 방화벽의 고급 수신 규칙을 확인해 보세요. Linux에서는 `sudo ufw status verbose` 명령어를 사용하면 됩니다. 정말로 열어야 하는 포트가 있다면 해당 포트만 허용하고 방화벽 전체를 차단하지 마세요.

하지만 언제나 저를 구해주는 습관이 하나 있습니다. 방화벽 규칙이나 경로를 건드리기 전에 `lsof` 또는 `netstat` 명령어를 실행하는 것입니다. 대부분의 경우, 개발 실행 중에 발생한 오류가 남아 포트를 점유하고 있는 좀비 프로세스가 원인입니다. 해당 프로세스 ID(PID)를 `kill -9` 명령어로 종료하면 몇 초 만에 문제가 해결됩니다.

개발 환경을 위한 로컬호스트 및 서버 구성 설정

디버깅 대신 빌드를 하시나요? 서버 구성 습관을 몇 가지 익히면 오후 시간을 엄청나게 절약할 수 있습니다. 복잡한 내용은 아닙니다. 우리가 추구하는 것은 지루하지만 중요한 것, 즉 하나의 노트북에서 여러 네트워크 서비스와 다양한 서비스를 안정적으로 테스트하고 디버깅하는 것입니다.

첫 번째 규칙, 좀 지루한 규칙이지만: `0.0.0.0`이 아니라 `127.0.0.1`에 바인딩하세요. `0.0.0.0`에서 수신 대기하면 개발용 웹 서버가 모든 네트워크 인터페이스에 노출됩니다. 즉, 카페 와이파이를 사용하는 옆 테이블 사람도 서버를 찾을 수 있다는 뜻입니다. `127.0.0.1`에 바인딩하면 이미 컴퓨터에 설치된 프로그램만 접속할 수 있습니다. Python의 `http.server`, Node의 `express.listen()`, Go의 `http.ListenAndServe`는 모두 IP 주소를 직접 입력받습니다. 그냥 입력하면 됩니다.

두 번째 규칙: 어떤 포트를 사용해야 할지 정말 상관없다면, 포트를 선택하지 마세요. 리스너에 포트 0을 전달하세요(Node.js에서는 `server.listen(0)`, Python에서는 `bind(('127.0.0.1', 0))`). 그러면 커널이 해당 밀리초에 사용 가능한 포트를 반환합니다. 나중에 `getsockname()`을 호출하여 실제로 받은 포트를 확인하고, 해당 포트의 URL을 필요로 하는 구성 요소에 전달하세요. 기본적으로 모든 OAuth CLI와 디버그 어댑터가 이와 같은 방식으로 작동합니다.

세 번째 규칙: 하드코딩된 포트가 아닌 환경 변수를 사용하세요. 환경 변수에서 `PORT` 값을 가져오고, 없으면 적절한 기본값을 사용하세요. 동일한 바이너리가 개발 환경에서는 127.0.0.1:5173에서 실행되고, 리버스 프록시 뒤의 프로덕션 환경에서는 443에서 실행됩니다. 데이터베이스 문자열, API 키 등 모든 것에 동일한 패턴을 적용하세요. Twelve-Factor App 문서는 여러분 동료들보다 오래되었지만, 여전히 장애를 방지하는 가장 저렴한 방법입니다.

네 번째 규칙: 로컬호스트에서 HTTPS를 사용하는 것은 더 이상 골칫거리가 아닙니다. Chrome과 Firefox는 이제 대부분의 기능에 대해 실제 인증서 없이도 `localhost`와 `127.0.0.1`에 보안 컨텍스트 상태를 부여합니다. 자체 서명 인증서를 여전히 거부하는 까다로운 라이브러리가 있나요? 여전히 가장 번거롭지 않은 로컬 CA인 `mkcert`를 사용하세요. Python의 `http.server`나 Node의 `net` 모듈과 같은 내장 도구를 사용하면 로컬 개발 중에 대략 다섯 줄 정도의 코드로 로컬 서버를 설정할 수 있습니다. 이를 통해 개발자는 루프백 인터페이스를 통해 통신하는 서비스만 필요한 통합 테스트에서 동일한 스크립트를 재활용하여 실제 부하 환경에서 웹 애플리케이션을 테스트할 수 있습니다.

마지막이자 가장 중요한 규칙입니다. 프로덕션 환경은 로컬이 아닙니다. 더 이상 설명이 필요 없습니다. 로컬 머신은 신뢰 경계이지만, 프로덕션 컨테이너는 그렇지 않습니다. 프로덕션 컨테이너 내부에서 127.0.0.1에 디버그 엔드포인트를 실행하지 마십시오. 같은 컨테이너 내의 다른 프로세스들이 첫날부터 해당 엔드포인트에 접근하게 되고, 런타임 버그 하나만 발생해도 공격자가 쉽게 침입할 수 있습니다. localhost 트래픽은 개발 환경에서만 사용하고 다른 곳에서는 절대 사용하지 마십시오. 그리고 해당 포트를 사용하는 내부 API가 공유 환경이나 프로덕션 환경으로 이전되는 날에는 즉시 실제 인증을 적용해야 합니다. "출시 후에 수정하겠습니다"라는 말은 통하지 않습니다. 그건 이전 회사의 방식이었습니다.

포트 49342를 안전하게 사용하기: 루프백 주소의 보안

로컬호스트는 사적인 공간처럼 느껴집니다. 그리고 대부분의 경우 실제로 그렇습니다. 하지만 갑자기 그렇지 않게 되는 순간이 있죠.

모두가 결국 맞닥뜨리게 되는 함정이 바로 여기에 있습니다. 외부 공격자는 127.0.0.1에 직접 전화를 걸 수는 없습니다. 하지만 공격자는 여러분의 브라우저 나 여러분이 이미 신뢰하는 컴퓨터의 앱을 속여 대신 전화를 걸도록 할 수 있습니다. 이러한 공격 방식을 DNS 리바인딩이라고 합니다. 이 공격은 대부분의 독자들이 코딩을 시작하기 훨씬 이전부터 로컬호스트 서비스를 공격해 왔습니다.

암호화폐 업계에서 여전히 회자되는 사례는 2018년 4월 24일 발생한 MyEtherWallet 공격입니다. 공격자들은 아마존의 Route 53에 대한 BGP 하이재킹을 시도하여 myetherwallet.com의 DNS를 변경하고, 약 215 ETH(The Register와 인터넷 협회의 보고에 따르면, 발생 시점에 따라 약 15만 2천 달러에서 16만 달러에 해당)를 빼돌릴 수 있을 만큼 짧은 시간 동안만 활성화된 피싱 복제 사이트를 운영했습니다. 엄밀히 말하면 로컬호스트 해킹은 아니지만, 이 사건은 암호화폐 커뮤니티가 브라우저의 오리진 모델이 진정한 보안 장벽이라는 생각을 버리게 된 전환점이었습니다. 루프백 포트에서 조용히 감시하던 모든 로컬 월렛 브리지가 갑자기 노출된 것처럼 느껴지기 시작했습니다.

Chrome은 CORS-RFC1918 초안에서 '개인 네트워크 액세스'라는 이름으로 이 문제를 해결했습니다. 2024년 3월부터 Chrome은 공개 웹사이트가 개인 네트워크 또는 루프백 주소에 접근하기 전에 `Access-Control-Request-Private-Network: true` 헤더를 포함한 CORS 사전 요청을 보냅니다. 로컬 서비스는 이 요청을 통과하기 위해 `Access-Control-Allow-Private-Network: true`로 응답해야 합니다. 이 기능은 Chrome 123~130 버전에 걸쳐 완전히 적용됩니다. 따라서 통합 테스트 중에 공개 페이지에서 접근이 예상되는 개발 서버(127.0.0.1:49342)를 배포하는 경우, 해당 헤더를 설정해야 합니다. 그렇지 않으면 요청이 아무런 오류 메시지 없이 실패합니다.

이왕 얘기가 나온 김에 2025년에 공개된 Electron CVE 두 가지를 언급해 보겠습니다. CVE-2025-10585는 V8 타입 혼동 버그로, 2025년 9월 23일에 CISA의 알려진 취약점 목록에 추가되었습니다. CVE-2025-55305는 V8 힙 스냅샷을 조작하는 코드 무결성 우회 취약점으로, 비슷한 시기에 공개되었습니다. Electron은 Chromium 기반이며, 여러분의 노트북에는 Slack, VS Code, Discord, Notion, Teams 등 Electron 앱이 많이 설치되어 있을 것입니다. 이러한 앱들 중 상당수는 루프백 인터페이스를 통해 로컬 서비스를 노출합니다. 따라서 신속하게 패치해야 합니다. 그리고 키를 읽거나, 거래에 서명하거나, 금전적인 접근이 가능한 RPC 엔드포인트를 127.0.0.1에 구축할 때는 절대로 인증 토큰 없이 구축하지 마십시오.

암호화 개발자들이 Hardhat, Anvil, Ganache에서 Localhost를 사용하는 방법

Web3 개발은 기본적으로 127.0.0.1 네트워크 주소를 끊임없이 참조하는 작업입니다. 계약 배포, 프로토콜 퍼징, 또는 로컬 체인을 대상으로 하는 일상적인 웹 개발 등 어떤 작업을 하든 마찬가지입니다. 지금 이 순간에도 여러분의 노트북 localhost에는 여러 개의 로컬 노드가 실행되고 있습니다(비록 절반은 잊어버렸을지라도). 각 노드는 포트 규칙에 따라 자체 서버를 가지고 있으며, 클라이언트가 접속할 수 있도록 고유한 IP 주소와 포트 조합을 제공합니다. 일반적으로 클라이언트는 도구가 기본 설정한 특정 포트를 사용합니다.

간단한 요약입니다. Nomic Foundation의 Hardhat Network는 기본적으로 체인 ID 31337을 사용하는 `http://127.0.0.1:8545` 주소를 사용합니다. Foundry의 Anvil도 동일한 주소와 포트를 사용하며, 두 개의 테스트 스위트가 충돌하는 경우 `--port` 옵션을 통해 포트를 구성할 수 있습니다. Ganache GUI는 네트워크 ID 5777을 사용하는 `127.0.0.1:7545` 주소를 사용하지만, CLI 버전은 Hardhat과 마찬가지로 8545 주소를 사용합니다. 한편, Bitcoin Core의 regtest 모드는 `127.0.0.1:18443`에서 JSON-RPC를 실행합니다. 이 변경 사항은 테스트넷의 18332 주소와의 충돌을 지적한 후, 풀 리퀘스트 #10825를 통해 v0.16 버전에 반영되었습니다.

MetaMask는 말 그대로 어떤 네트워크에도 연결할 수 있습니다. 로컬 RPC URL을 사용하여 사용자 지정 네트워크를 추가하기만 하면 됩니다. IP 주소 127.0.0.1은 브라우저 기반 지갑 UI와 노트북에서 실행 중인 시뮬레이션 블록체인 사이의 연결 다리 역할을 할 뿐입니다. Web3 스택 트레이스에서 `127.0.0.1:`을 발견하는 경우, 거의 항상 다음 두 가지 중 하나입니다. IDE의 디버그 어댑터가 노드를 공격하거나, 노드 자체가 고정 RPC 바로 옆의 임의 포트에서 WebSocket 엔드포인트를 실행하는 경우입니다.

결제 연동도 이와 같은 패턴을 따릅니다. Plisio 기반 암호화폐 결제 시스템을 구축한다면, `127.0.0.1:3000/plisio/callback`에서 실행되는 작은 Flask 또는 Express 리스너를 사용하여 SDK를 로컬에서 실행하게 됩니다. 게이트웨이의 웹훅은 공용 인터넷에서 사용자의 노트북에 직접 접근할 수 없으므로, 로컬 테스트에서는 터널(ngrok, Cloudflare Tunnel, Tailscale Funnel 등)을 사용하여 포트를 노출합니다. 이 포트는 판매자가 직접 선택하고 제어하는 특정 포트 번호입니다. Plisio의 PHP, Python, Laravel, Node.js SDK에는 각각 `verifyCallbackData` 헬퍼 함수가 포함되어 있는데, 이 함수는 상점의 비밀 키를 기준으로 페이로드의 HMAC-SHA1 해시값을 다시 계산합니다. 이 검사는 콜백이 로컬 리스너에 도달할 때마다 실행됩니다. 동일한 루프백 주소, 동일한 작업, 실제 서명이 첨부됩니다.

잠시 시야를 넓혀 보세요. 이 패턴은 실제로 모든 곳에 존재합니다. 개발에 사용되는 결제, OAuth, Web3 네트워크 서비스 모두 내부적으로는 동일한 구조를 가지고 있습니다. 즉, 49342번 포트 또는 다른 동적 포트에서 실행되는 서버, 지정된 포트를 통한 실제 연결, 그리고 항상 localhost에서 실행되는 방식입니다.

모든 운영 체제에서 로컬 호스트 및 포트를 빠르게 확인합니다.

간단한 요약본입니다. 터미널 탭에 열어두고 사용하세요. 생각보다 훨씬 자주 사용하게 될 겁니다.

리눅스 시스템, 어떤 배포판이든 상관없습니다. `sudo ss -tulpn | grep :49342` 명령어를 사용하면 "49342 포트에 누가 접속해 있습니까?"라는 질문에 대한 답을 얻을 수 있습니다. grep 명령어를 빼면 시스템에서 열려 있는 모든 소켓을 확인할 수 있습니다. 커널의 동적 포트 제한이 궁금하다면 `cat /proc/sys/net/ipv4/ip_local_port_range` 명령어를 사용하면 됩니다. 루프백 인터페이스 자체가 활성화되어 있는지 확인하고 싶다면 `ip addr show lo` 명령어를 사용하면 됩니다. 그리고 만약 `lo`가 출력에서 사라진다면, 포트 문제보다 훨씬 더 심각한 문제를 발견한 것일 수 있습니다.

Mac도 BSD 기반이기 때문에 사용하는 도구가 다를 뿐, 작동 방식은 유사합니다. `lsof -nP -iTCP:49342 -sTCP:LISTEN` 명령은 포트를 점유하고 있는 프로세스를 출력합니다. 콜론과 숫자를 제거하면 모든 리스너 목록을 볼 수 있습니다. 다른 사용자의 소켓을 확인해야 할 때는 명령 앞에 `sudo`를 붙입니다. 임시 포트 범위는 `sysctl net.inet.ip.portrange.first net.inet.ip.portrange.hifirst` 명령으로 확인할 수 있습니다. 루프백 인터페이스는 여기서는 `lo0`(`lo`가 아님)이라고 부르는데, 이 작은 명명 규칙 때문에 사람들이 한 번 헷갈리기 쉽고, 그 후에는 영원히 잘못 인식하게 됩니다. `ifconfig lo0` 명령으로 확인할 수 있습니다.

Windows는 언어 표현 방식을 완전히 바꿉니다. 관리자 권한으로 PowerShell을 실행하고 `netstat -ano | findstr :49342`를 입력하면 PID가 출력됩니다. 이 PID를 `tasklist /fi "PID eq "`에 입력하면 앱 이름으로 변환됩니다. 동적 IP 주소 범위는 `netsh int ipv4 show dynamicport tcp`로 확인할 수 있습니다. 특정 레거시 앱이 낮은 IP 주소를 요구해서 범위를 낮춰야 할 경우, `netsh int ipv4 set dynamic tcp start=49152 num=16384` 명령어를 사용하면 됩니다.

이런 명령어들을 몸에 익히면 로컬호스트 관련 문제들을 5분 안에, 어쩌면 그보다 더 빨리 해결할 수 있을 겁니다. 한번 시도해 보세요. 노트북에서 `lsof -nP -iTCP -sTCP:LISTEN | grep 127.0.0.1` 명령어를 실행해 보세요. 스크롤되는 목록은 항상 예상보다 길 겁니다. 브라우저의 백그라운드 탭, 여러 개의 에디터 언어 서버(종종 하나 이상), Docker의 내부 DNS, Slack, Discord, Linear 등에서 사용하는 Electron IPC 브리지, 존재조차 몰랐던 OS 원격 측정 데몬, 그리고 오늘 아침에 끄는 걸 깜빡한 개발 서버 6~7개까지. 이런 소음은 정상입니다. 제대로 작동하는 개발 환경의 기본 작동 방식이죠.