127.0.0.1:49342: Lokale Host-IP-Adresse, Port und Debugging-Anleitung

Vielleicht haben Sie versehentlich etwas angeklickt. Vielleicht ist ein Terminalfenster vorbeigescrollt. Vielleicht ist Ihnen eine Protokolldatei ins Auge gefallen. Was auch immer es war, diese Zeichenkette erschien: `127.0.0.1:49342`. Ihr Browser sprang zu einer Seite, die es im Internet nicht gibt. Die Entwicklertools meldeten dies. Ein Anmeldefenster öffnete sich kurz und verschwand wieder. Sichtbar ging nichts kaputt. Irgendetwas fühlte sich aber trotzdem seltsam an.

Keine Sorge, alles ist in Ordnung. Diese kleine Zeichenkette ist tatsächlich eines der häufigsten Dinge, die Sie beim Arbeiten am Computer sehen werden. Sobald Sie ihre beiden Teile verstehen, liest sich jede zukünftige Adresse wie „127.0.0.1:“ wie ein ganz normaler Satz. Die IP-Adresse links ist die universelle Loopback-Adresse, die auf jedem Computer gleich ist. Der Port rechts ist ein spezifischer Port, den das Betriebssystem einem lokalen Dienst, einer Webanwendung oder einem Netzwerkdienst für die kurze Kommunikation zwischen Programmen auf Ihrem Computer zugewiesen hat. Nichts davon berührt das externe Netzwerk. Alles bleibt auf dem Computer vor Ihnen.

Hier ist der Plan: Eine Erklärung und eine Fehlerbehebungsanleitung – alles in einem. Woher die Adresse historisch stammt. Was eine Portnummer tatsächlich bedeutet. Warum Port 49342 nichts Besonderes ist. Wenn ein Windows-Nutzer sie im Vergleich zu einem Linux- oder macOS-Nutzer sieht. Wie die Sicherheitslage im Jahr 2026 aussieht. Wie Krypto-Entwickler dasselbe Muster in einer Web3-Entwicklungsumgebung mit Hardhat, Anvil, Ganache und Bitcoin Core verwenden. Lesen Sie den Text von vorne bis hinten oder springen Sie direkt zu dem Abschnitt, der zu Ihrer Suche passt.

Was ist 127.0.0.1: Die Loopback-Adresse erklärt

Betrachten wir zunächst die IP-Adresse. 127.0.0.1 ist älter als die meisten Adressen, die Sie heutzutage online verwenden. Im Oktober 1989, lange vor dem kommerziellen Internet, veröffentlichte die IETF den RFC 1122. In Abschnitt 3.2.1.3 fand sich eine der unmissverständlichsten Netzwerkregeln, die je schriftlich festgehalten wurden: „Adressen dieser Form DÜRFEN NICHT außerhalb eines Hosts verwendet werden.“ Das Betriebssystem Ihres Smartphones setzt diese Regel heute noch durch. Ihr Heimrouter ebenfalls. Jedes seitdem veröffentlichte Betriebssystem hat sie stillschweigend befolgt.

Die schiere Größe ist ein Trugschluss. Diese Regel gilt für 16.777.216 Adressen. Alle. Sechzehn Millionen Adressen werden in Reserve gehalten, damit eine davon, 127.0.0.1, überall auf der Welt zuverlässig „dieser Rechner hier“ bedeuten kann. Etwas verschwenderisch? Ja, die Kritik daran ist seit Jahrzehnten laut. Der globale IPv4-Adresspool der IANA war am 3. Februar 2011 erschöpft. ARIN erreichte dies am 24. September 2015. RIPE NCC vergab seinen letzten /22-Block am 25. November 2019. Ein IETF-Entwurf namens „draft-schoen-intarea-unicast-127“ kursiert, der vorschlägt, den Großteil des 127er-Adressraums wieder für Unicast zu nutzen. Niemand will das anfassen. Zu viel bestehende Software geht davon aus, dass sich 127 nie ändern wird.

Ein Clou, der Einsteiger immer wieder überrascht: Das Datenpaket erreicht die physische Netzwerkkarte buchstäblich nie. Nicht einmal annähernd. Ein an ein beliebiges 127.xxx-Ziel adressiertes Paket wird vom TCP/IP-Stack des Betriebssystems auf Schicht 3 abgefangen und über eine virtuelle Schnittstelle (Linux und macOS nennen sie „lo“) geleitet. Der Kernel leistet dabei weiterhin Arbeit – er erstellt das TCP-Segment, berechnet die Prüfsumme und durchläuft den Empfangspfad. Es entsteht also tatsächlich ein gewisser Mehraufwand. Aber kein Switch in Ihrem LAN sieht diesen Datenverkehr. Kein Router sieht ihn. Kein Internet-Backbone sieht ihn.

Das Wort „localhost“ ist lediglich ein benutzerfreundlicher Alias, der in einer einfachen Textdatei gespeichert ist, die Sie jetzt öffnen können. Unter Linux und macOS: `/etc/hosts`. Unter Windows: `C:\Windows\System32\drivers\etc\hosts`. Der Resolver greift auf diese Datei zu, bevor er einen DNS-Server fragt. Deshalb funktioniert `localhost` auch im Flugzeug ohne WLAN. IPv6 bringt seine eigene Version mit sich, `::1/128`, definiert durch RFC 4291 im Februar 2006. Ein typisches Freitagsproblem: Ein moderner Browser löst `localhost` zunächst als `::1` auf, die Python-Anwendung bindet aber nur 127.0.0.1. Unterschiedliche Sockets, keine Überschneidung, stiller Fehler. Das stört jede Woche irgendwo den Arbeitsablauf.

Warum Sie Port 49342 sehen: Ephemere Ports und die IANA-Bereiche

Nun zur zweiten Hälfte. Portnummern verwirren die Leute mehr als IP-Adressen, und das aus gutem Grund. Das IANA-Register für Dienstnamen und Transportprotokoll-Ports unterteilt den gesamten 16-Bit-Bereich (0 bis 65535) in drei Abschnitte, und in welchen Abschnitt die Portnummer 49342 fällt, ist entscheidend.

| Reichweite | Zahlen | Zweck |

|---|---|---|

| System (bekannt) | 0–1023 | Standarddienste (HTTP 80, HTTPS 443, SSH 22, SMTP 25). Administratorrechte zum Binden erforderlich. |

| Benutzer (registriert) | 1024–49151 | Den Anbietern zugewiesene Dienste (PostgreSQL 5432, MySQL 3306, RDP 3389) |

| Dynamisch / Privat / Kurzlebig | 49152–65535 | Kurzfristige Zuteilungen; keine Reservierungen möglich |

Port 49342 liegt im dynamischen Bereich. Er ist nicht fest zugeordnet und wird es auch nie sein, da die IANA die Zuweisung von Diensten in diesem Bereich bewusst ablehnt, damit Betriebssysteme Portnummern für temporäre Zwecke frei vergeben können. Ein ephemerer Port ist ein dynamisch zugewiesener Port, den eine Anwendung nicht explizit angefordert hat. Sie hat dem Betriebssystem mitgeteilt: „Gib mir einen beliebigen freien Port, ich brauche ihn nur für diese Sitzung.“ Das Betriebssystem hat 49342 zurückgegeben, die Anwendung hat einen Listening-Socket gebunden, und jeder Datenfluss, der eine kurzlebige Adress-Port-Kombination benötigte, erhielt eine. Port 49342 wird häufig für temporäre lokale Server mit solchen Ad-hoc-Bindungen verwendet.

Der standardmäßige Bereich für kurzlebige Dateien variiert je nach Betriebssystem.

| Betriebssystem | Standardmäßiger Bereich für kurzlebige Daten | Quelle |

|---|---|---|

| Linux | 32768–60999 | `/proc/sys/net/ipv4/ip_local_port_range`, Kernel-Dokumentation |

| Windows (Vista / Server 2008+) | 49152–65535 | Microsoft Learn |

| macOS (Darwin / BSD) | 49152–65535 | `sysctl net.inet.ip.portrange.first/hifirst` |

| FreeBSD | 49152–65535 | sysctl defaults |

Unter Windows und macOS liegt Port 49342 eindeutig im Standardbereich. Er wurde mit hoher Wahrscheinlichkeit vom Betriebssystem vergeben. Unter Linux verhält es sich anders: Port 49342 liegt außerhalb des Standardbereichs von 32768 bis 60999 und wurde daher von einer Anwendung gewählt, die den Kernel mit `bind(('127.0.0.1', 0))` anwies und einen freien Port erhielt. RFC 6056 der IETF vom Januar 2011 empfiehlt aus Sicherheitsgründen, die Auswahl temporärer Ports im gesamten Bereich von 1024 bis 65535 zu randomisieren. Vorhersehbare Ports erleichtern das Abfangen von Datenverkehr. Daher kann es vorkommen, dass ein und derselbe Entwicklungsserver heute Port 49342, morgen Port 54871 und übermorgen Port 33200 verwendet.

Wo 127.0.0.1:49342 auf Ihrem Computer angezeigt wird

Wann genau tritt das im Alltag auf? Ein lokaler Server, der auf Port 49342 läuft, kann so ziemlich alles sein, beispielsweise ein Tool aus einer langen Liste von Entwicklerkategorien, mit denen Entwickler Anwendungen über einen lokalen Loopback-Socket testen. Die folgende Tabelle zeigt die typischen Fälle, in denen Ports wie 49342 im Alltag vorkommen und Dienste laufen, die Verbindungen auf diesem Port annehmen.

| Software | Typischer Hafen | Was Sie sehen |

|---|---|---|

| OAuth-CLI-Anmeldung (gh, aws, gcloud) | Zufällig ephemer | Browser öffnet 127.0.0.1:, bestätigt, schließt |

| Jupyter Notebook | 8888, dann ephemer | Kernel-Sockets verwenden zufällige Ports im Bereich 49152. |

| Vite-Entwicklungsserver | 5173 | Frontend Hot Reload |

| React / webpack-dev-server | 3000 | Gleiche Familie |

| VS Code / JetBrains-Debugging | Zufällig ephemer | Der Debug-Adapter bindet einen lokalen Server. |

| Electron-Apps (Slack, Discord, Spotify) | Zufällig ephemer | Interne IPC-Brücke |

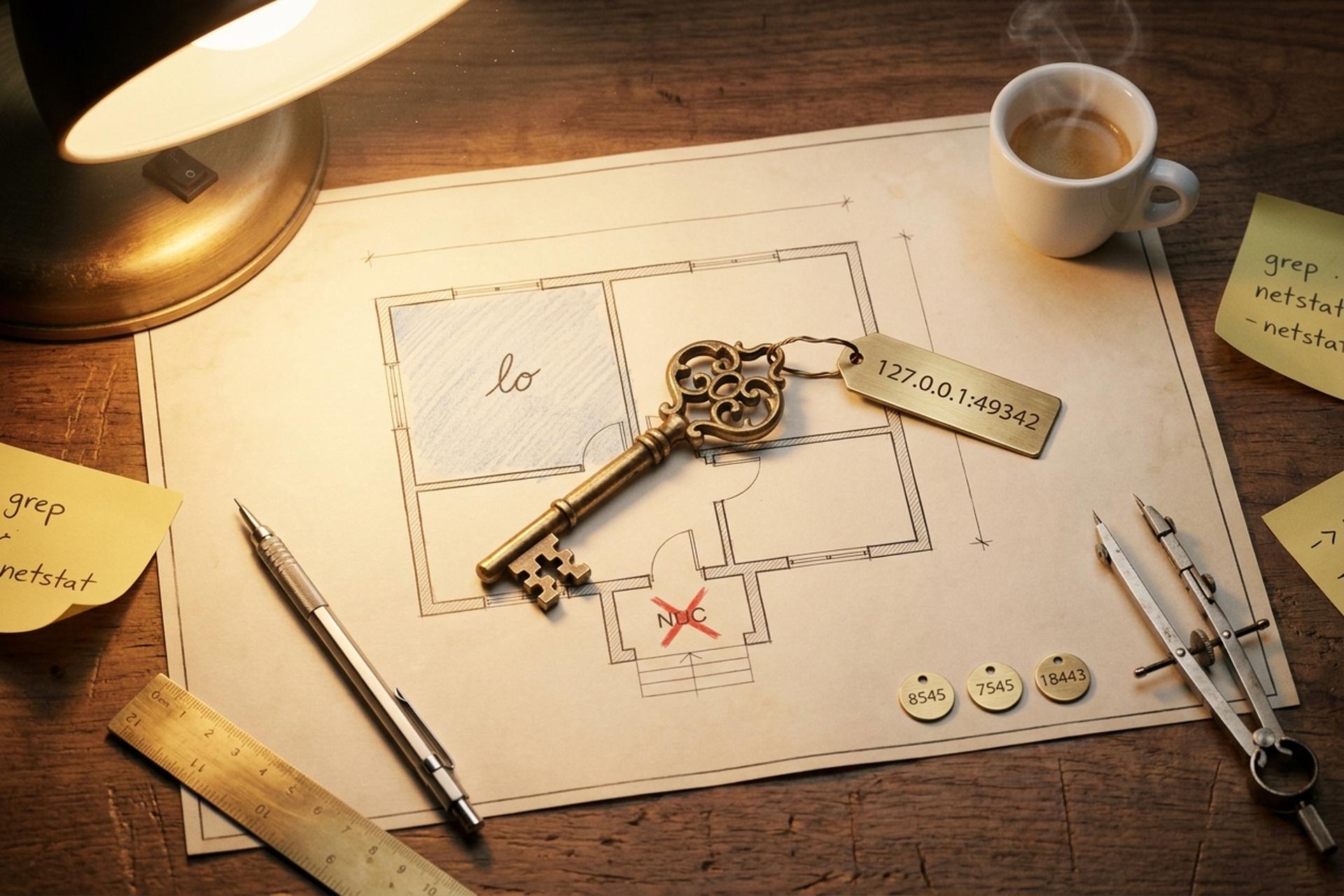

| Hardhat-Knoten | 8545 | Ethereum JSON-RPC |

| Amboss (Gießerei) | 8545 | Ethereum JSON-RPC |

| Ganache-GUI | 7545 | Ethereum-Testkette |

| Bitcoin Core-Registrierungstest | 18443 | RPC seit Version 0.16 |

Der einzige Fall, in dem `127.0.0.1:49342` tatsächlich in die Adresszeile des Browsers geschrieben wird? Fast immer OAuth. Der IETF-RFC 8252 mit dem Titel „OAuth 2.0 für native Apps“ erschien im Oktober 2017 und empfiehlt nativen Apps die Verwendung des Loopback-Redirect-Flows. Dabei gilt eine unumstößliche Regel: Der Autorisierungsserver „MUSS jede Portnummer zulassen“. Führen Sie `gh auth login` oder `gcloud auth login` aus. Die CLI startet einen kleinen HTTP-Server auf einem zufälligen, temporären Port, sendet eine Anfrage an den Identitätsanbieter, empfängt den Callback über die Loopback-Adresse und beendet sich selbst. Sie sehen eine der lokalen Adressen wie 127.0.0.1:49342 für etwa zwei Sekunden aufblinken, bevor sie wieder verschwindet. Kein Fehler. Kein Tracker. Kein Betrug. Nur ein sehr kurzer, rein lokaler Handshake, der zu keinem Zeitpunkt das externe Netzwerk erreicht.

Fehlerbehebung bei 127.0.0.1:49342 Fehlern und Portkonflikten

Meiner Erfahrung nach gibt es fünf Arten von Problemen mit dem lokalen Rechner. Alles, was einen um 23 Uhr zur Suche veranlasst, lässt sich irgendwie in eine dieser Kategorien einordnen.

Port bereits belegt. Node meldet `EADDRINUSE`. Python liefert die Fehlermeldung `OSError: [Errno 98] Adresse bereits belegt`. Windows zeigt lediglich `WinSock 10048` an und beendet das Programm. Die zugrundeliegende Tatsache ist in allen Fällen dieselbe: Ein anderer Prozess auf Ihrem Rechner hat Port 49342 zuerst belegt. Ihre Aufgabe ist es, diesen Prozess zu finden, zu beenden und den Port zurückzugewinnen.

- Unter Linux: `ss -tulpn | grep :49342`, oder greifen Sie auf den altbewährten Befehl `sudo lsof -i :49342` zurück.

- Auf dem Mac: `lsof -nP -iTCP:49342 -sTCP:LISTEN`

- Unter Windows in PowerShell: `netstat -ano | findstr :49342`, dann `tasklist /fi "PID eq "`, um diese PID in einen Programmnamen umzuwandeln.

Der Server läuft, aber es kann keine Verbindung hergestellt werden. Dieses Problem tritt häufiger auf, als Sie denken. IPv4 und IPv6 haben sich unbemerkt vermischt. Ihr Server hat sich an 127.0.0.1 gebunden. Ihr Browser hat `localhost` ohne ersichtlichen Grund als `::1` aufgelöst. Es handelt sich um zwei verschiedene Sockets, daher ist es verständlich, dass keine Verbindung hergestellt werden kann. Beheben Sie das Problem, indem Sie beide Socket-Familien gleichzeitig binden (das Lauschen auf `::` erfasst in den meisten Fällen auch IPv4-zugeordnete Adressen) oder einfach 127.0.0.1 direkt in die URL schreiben.

VPNs können Loopback-Verbindungen blockieren. Cloudflare WARP ist dabei mit Abstand der größte Übeltäter. Cloudflare selbst gibt dies auf der Seite mit den bekannten Einschränkungen zu: Insbesondere unter macOS kann das Trennen der WARP-Verbindung die Route 127.0.0.1 komplett löschen. Wenn Ihr Localhost direkt nach dem Aktivieren eines VPNs nicht mehr erreichbar war, liegt es höchstwahrscheinlich daran. Stellen Sie die WARP-Verbindung wieder her oder aktivieren Sie die Route manuell mit dem Befehl `sudo ifconfig lo0 127.0.0.1 alias`. Proton VPN, Mullvad und NordVPN verursachen dieses Problem praktisch nie. Anders verhält es sich mit Antiviren- und EDR-Produkten für Unternehmen; einige von ihnen fangen Loopback-Verkehr auf ungewöhnliche Weise ab und leiten ihn um.

HSTS erinnert an vergessene HTTPS-Tests. Vor Monaten haben Sie ein selbstsigniertes Zertifikat auf `localhost` getestet. Chrome hat, wie üblich, den HSTS-Header zwischengespeichert. Jetzt wird jede normale `http://localhost`-Anfrage stillschweigend auf HTTPS umgeleitet. Die Fehlersuche ist ein Vergnügen. Die Lösung dauert nur zwei Minuten: Öffnen Sie `chrome://net-internals/#hsts` und löschen Sie den entsprechenden Eintrag.

Firewall-Regeln. Loopback-Verbindungen werden von den meisten Firewalls standardmäßig durchgelassen. Die meisten. Manche Firmenlaptop-Images filtern localhost absichtlich, um Malware einzudämmen – und das merkt man erst am Ende eines langen Donnerstags. Die erweiterten Regeln für eingehende Verbindungen der Windows Defender Firewall sollten überprüft werden. Unter Linux: `sudo ufw status verbose`. Falls tatsächlich eine Verbindung geöffnet werden muss, sollte nur der betreffende Port freigegeben werden; nicht die gesamte Firewall deaktiviert werden.

Eine Angewohnheit rettet mich aber jedes Mal. Bevor ich auch nur eine einzige Firewall-Regel oder Route ändere, führe ich `lsof` oder `netstat` aus. In der Hälfte der Fälle stellt sich heraus, dass es sich um einen Zombie-Prozess handelt, der hartnäckig den Port von einem Entwicklungslauf belegt, der irgendwann heute abgestürzt ist. Mit `kill -9` beende ich den Prozess (PID). Das Problem ist innerhalb von Sekunden behoben.

Einrichtung von Localhost und Serverkonfiguration für die Entwicklernutzung

Entwickeln statt debuggen? Gewöhnen Sie sich ein paar Serverkonfigurationsgewohnheiten an und Sie sparen sich unzählige Nachmittage. Nichts Kompliziertes. Wir verfolgen ein simples Ziel: zuverlässiges Testen und Debuggen verschiedener Netzwerkdienste und Dienste auf einem einzigen Laptop – mehr nicht.

Regel Nummer eins, die etwas langweilige: Binden Sie an `127.0.0.1`, nicht an `0.0.0.0`. Lauschen Sie auf `0.0.0.0`, und Ihr kleiner Entwicklungs-Webserver macht sich plötzlich über jede Ihrer Netzwerkschnittstellen bemerkbar. Das heißt: Jeder im Café findet ihn über das WLAN. Binden Sie an 127.0.0.1, und nur Programme, die sich bereits auf Ihrem Rechner befinden, können darauf zugreifen. Pythons `http.server`, Node.js' `express.listen()`, Gos `http.ListenAndServe` – sie alle akzeptieren die IP-Adresse direkt. Geben Sie sie einfach ein.

Regel zwei: Wenn der Port wirklich egal ist, wähle keinen aus. Übergib Port 0 an den Listener (`server.listen(0)` in Node, `bind(('127.0.0.1', 0))` in Python), und der Kernel gibt den jeweils freien Port zurück. Rufe anschließend `getsockname()` auf, um den tatsächlichen Namen zu ermitteln, und übergib ihn an die Komponente, die die URL benötigt. Im Prinzip funktioniert genau das bei jeder OAuth-CLI und jedem Debug-Adapter, mit dem du je gearbeitet hast.

Regel drei: Umgebungsvariablen statt fest codierter Ports. Verwenden Sie `PORT` aus der Umgebungsvariablen und setzen Sie einen sinnvollen Standardwert, falls dieser fehlt. Dieselbe Binärdatei läuft im Entwicklungsmodus auf 127.0.0.1:5173 und im Produktionsmodus hinter einem Reverse-Proxy auf Port 443. Wenden Sie dasselbe Muster auf Datenbankstrings, API-Schlüssel usw. an. Die Dokumentation zur Twelve-Factor-App ist zwar älter als mancher Ihrer Kollegen, aber immer noch die kostengünstigste Methode, Ausfälle zu vermeiden.

Regel vier: HTTPS auf localhost ist kein Problem mehr. Chrome und Firefox gewähren sowohl `localhost` als auch `127.0.0.1` für die meisten Funktionen den Status „Sicherer Kontext“, selbst ohne gültiges Zertifikat. Eine Bibliothek, die selbstsignierte Zertifikate weiterhin ablehnt? Verwenden Sie `mkcert`, nach wie vor die unkomplizierteste lokale Zertifizierungsstelle. Dank integrierter Tools wie Pythons `http.server` und Node.js' `net`-Modul lässt sich während der lokalen Entwicklung mit nur wenigen Zeilen Code ein lokaler Server einrichten. So können Entwickler Webanwendungen unter realistischer Last testen, indem sie dieselben Skripte für Integrationstests wiederverwenden, bei denen die Kommunikation der Dienste über Loopback ausreicht.

Die letzte und wichtigste Regel: Produktion ist nicht lokal. Punkt. Ihr lokaler Rechner bildet eine Vertrauensgrenze; ein Produktionscontainer nicht. Lassen Sie niemals Debug-Endpunkte auf 127.0.0.1 in einem Produktionscontainer laufen, denn andere Prozesse im selben Container erreichen sie vom ersten Tag an, und ein Laufzeitfehler später hat auch ein Angreifer freie Bahn. Verwenden Sie localhost-Traffic nur dort, wo er hingehört: in Entwicklungsumgebungen und nirgendwo sonst. Sobald eine interne API, die diesen Port nutzt, in eine gemeinsam genutzte oder Produktionsumgebung gelangt, muss sofort eine echte Authentifizierung implementiert werden. Kein „Wir beheben das nach dem Launch“. Das war die Aussage des vorherigen Unternehmens.

Sichere Nutzung von Port 49342: Sicherheit der Loopback-Adresse

Localhost fühlt sich privat an. Und das ist es meistens auch. Bis es das plötzlich nicht mehr ist.

Hier liegt der Haken, auf den jeder irgendwann stößt. Angreifer von außen können zwar nicht direkt 127.0.0.1 anrufen, das ist klar. Aber sie können Ihren Browser oder eine vertrauenswürdige Anwendung auf Ihrem Rechner dazu bringen, den Anruf in ihrem Namen zu tätigen. Diese Angriffsart nennt sich DNS-Rebinding. Sie bedroht lokale Dienste schon seit Generationen, lange bevor die meisten von Ihnen überhaupt programmieren konnten.

Das Beispiel, auf das sich Krypto-Experten immer noch beziehen, ist MyEtherWallet vom 24. April 2018. Angreifer gelang es, Amazons Route 53 per BGP-Hijacking zu kapern, die DNS-Anfragen für myetherwallet.com umzuleiten und eine Phishing-Seite auszuspielen, die lange genug aktiv war, um etwa 215 ETH (umgerechnet ca. 152.000 bis 160.000 US-Dollar, je nach verwendetem Zeitstempel, wie The Register und die Internet Society berichteten) zu erbeuten. Zugegeben, kein klassischer Localhost-Hack. Aber es war der Wendepunkt, an dem die Krypto-Community aufhörte, so zu tun, als sei das Ursprungsmodell des Browsers eine echte Sicherheitsbarriere. Jede lokale Wallet-Bridge, die unauffällig auf einem Loopback-Port lauschte, fühlte sich plötzlich angreifbar.

Chromes Antwort darauf war der Zugriff auf private Netzwerke (Private Network Access), ursprünglich CORS-RFC1918 genannt. Seit März 2024 sendet der Browser eine CORS-Preflight-Anfrage mit dem Header `Access-Control-Request-Private-Network: true`, bevor eine öffentliche Website eine private oder Loopback-Adresse erreichen darf. Ihr lokaler Dienst muss mit `Access-Control-Allow-Private-Network: true` antworten, damit die Anfrage erfolgreich ist. Die vollständige Umsetzung erfolgt mit den Chrome-Versionen 123 bis 130. Wenn Sie also einen Entwicklungsserver unter 127.0.0.1:49342 bereitstellen und erwarten, dass eine öffentliche Seite ihn während Integrationstests erreicht, setzen Sie diesen Header. Andernfalls wird die Anfrage einfach abgebrochen.

Zwei Electron-CVEs aus dem Jahr 2025 verdienen besondere Erwähnung. CVE-2025-10585 ist ein V8-Typverwechslungsfehler, der am 23. September 2025 in den Katalog bekannter ausgenutzter Schwachstellen der CISA aufgenommen wurde. CVE-2025-55305 ist eine Codeintegritäts-Umgehung, die V8-Heap-Snapshots manipuliert und etwa zur gleichen Zeit veröffentlicht wurde. Electron basiert auf Chromium, und auf Ihrem Laptop befinden sich zahlreiche Electron-Anwendungen (Slack, VS Code, Discord, Notion, Teams und wahrscheinlich noch weitere). Viele davon stellen lokale Dienste über Loopback bereit. Patchen Sie diese Schwachstellen schnellstmöglich. Und bitte richten Sie niemals einen RPC-Endpunkt auf 127.0.0.1 ohne Authentifizierungstoken ein, wenn dieser Endpunkt Schlüssel lesen, Transaktionen signieren oder auf Geld zugreifen kann.

Wie Krypto-Entwickler Localhost in Hardhat, Anvil und Ganache nutzen

Web3-Entwicklung ist im Grunde eine endlose Kette von 127.0.0.1-Netzwerkadressen – egal ob Sie sich auf Vertragsbereitstellung, Protokoll-Fuzzing oder einfach nur alltägliche Webentwicklung in einer lokalen Blockchain konzentrieren. Auf Ihrem Laptop läuft gerade ein kleiner Cluster lokaler Knoten auf localhost (selbst wenn Sie die Hälfte davon vergessen haben). Jeder Knoten hat seine eigenen Server- und Portregeln. Jeder Knoten stellt eine eindeutige IP-Adresse und einen Port bereit, über den sich Clients einwählen können, typischerweise über einen bestimmten Port, der vom Tool standardmäßig verwendet wird.

Kurzübersicht: Das Hardhat Network der Nomic Foundation verwendet standardmäßig `http://127.0.0.1:8545` mit der Chain-ID 31337. Foundry's Anvil nutzt dieselbe Adresse und denselben Port, konfigurierbar über `--port`, falls zwei Testsuiten gleichzeitig laufen und sich gegenseitig stören. Die Ganache-GUI verwendet `127.0.0.1:7545` mit der Netzwerk-ID 5777, während die zugehörige CLI-Version dieselbe Adresse wie Hardhat (8545) nutzt. Der Regtest-Modus von Bitcoin Core verwendet für JSON-RPC `127.0.0.1:18443` – eine Änderung, die bereits in Version 0.16 durch Pull Request #10825 eingeführt wurde, nachdem ein Konflikt mit der Testnet-Adresse 18332 aufgedeckt worden war.

MetaMask verbindet sich mit praktisch jedem Netzwerk. Fügen Sie ein benutzerdefiniertes Netzwerk mit der lokalen RPC-URL hinzu, und schon sind Sie dabei. Die IP-Adresse 127.0.0.1 dient lediglich als Schnittstelle zwischen Ihrer browserbasierten Wallet-Oberfläche und der simulierten Blockchain, die gerade auf Ihrem Laptop läuft. Wenn Sie in einem Web3-Stacktrace `127.0.0.1:` sehen, liegt das fast immer an einem von zwei Dingen: Entweder der Debug-Adapter Ihrer IDE greift auf den Knoten zu, oder der Knoten selbst öffnet einen WebSocket-Endpunkt auf einem zufälligen Port neben seinem festen RPC-Port.

Zahlungsintegrationen folgen diesem Muster. Sie entwickeln einen Plisio-basierten Krypto-Checkout? Dann führen Sie das SDK lokal mit einem kleinen Flask- oder Express-Listener auf `127.0.0.1:3000/plisio/callback` aus. Der Webhook des Gateways kann Ihren Laptop niemals direkt über das öffentliche Internet erreichen. Daher wird für lokale Tests ein Tunnel (z. B. ngrok, Cloudflare Tunnel, Tailscale Funnel) verwendet, um den Port freizugeben. Dieser Port ist eine bestimmte Portnummer, die Sie als Händler auswählen und kontrollieren. Die Plisio-SDKs für PHP, Python, Laravel und Node.js enthalten jeweils eine `verifyCallbackData`-Hilfsfunktion, die den HMAC-SHA1-Hash der Nutzdaten anhand des geheimen Schlüssels des Shops neu berechnet. Diese Prüfung wird für jeden Callback ausgeführt, sobald dieser beim lokalen Listener eintrifft. Gleiche Loopback-Adresse, gleicher Vorgang, echte Signatur.

Betrachten wir das Ganze einmal aus einer anderen Perspektive. Das Muster ist tatsächlich überall zu finden: Zahlungs-, OAuth- und Web3-Netzwerkdienste, die in der Entwicklung verwendet werden, sehen von innen alle gleich aus – ein Server auf Port 49342 oder einem anderen dynamischen Port, echte Verbindungen auf dem angegebenen Port und die ganze Zeit läuft er auf localhost.

Schnelle Localhost- und Portprüfungen für jedes Betriebssystem

Eine kurze Kurzanleitung. Lassen Sie sie in einem Terminal-Tab geöffnet. Sie werden sie öfter brauchen, als Sie denken.

Stellen Sie sich einen Linux-Rechner vor, egal welche Distribution. `sudo ss -tulpn | grep :49342` beantwortet die Frage „Wer verwendet Port 49342?“. Lässt man `grep` weg, erhält man alle offenen Listening-Sockets des Rechners. Interessiert Sie die dynamische Portbegrenzung des Kernels? `cat /proc/sys/net/ipv4/ip_local_port_range` liefert die Antwort. Um zu überprüfen, ob der Loopback-Port aktiv ist, liefert `ip addr show lo` die entsprechenden Ergebnisse. Und falls `lo` nicht mehr in der Ausgabe erscheint, haben Sie ein viel größeres Problem als nur einen Port gefunden.

Mac funktioniert ähnlich, nur mit anderen Tools, da es auf der BSD-Plattform basiert. `lsof -nP -iTCP:49342 -sTCP:LISTEN` zeigt den Prozess an, der den Port belegt. Entfernt man Doppelpunkt und Zahl, werden alle Listener aufgelistet. Verwenden Sie `sudo`, um die Sockets anderer Benutzer einzusehen. Der dynamische Adressbereich befindet sich unter `sysctl net.inet.ip.portrange.first net.inet.ip.portrange.hifirst`. Loopback heißt hier `lo0` (nicht `lo`), und diese kleine Namensbesonderheit fällt Nutzern genau einmal auf, bevor sie sie verinnerlichen. Überprüfen Sie den Loopback mit `ifconfig lo0`.

Windows ändert die Vorgehensweise komplett. Öffnen Sie PowerShell als Administrator. `netstat -ano | findstr :49342` gibt eine Prozess-ID (PID) aus. Fügen Sie diese in `tasklist /fi "PID eq ""` ein, um die Nummer in einen Anwendungsnamen umzuwandeln. Den dynamischen Bereich? `netsh int ipv4 show dynamicport tcp`. Müssen Sie den Bereich verkleinern, weil eine ältere Anwendung einen Wert im unteren Bereich benötigt? `netsh int ipv4 set dynamic tcp start=49152 num=16384` verschiebt ihn.

Prägen Sie sich diese Befehle ein, und Ihre Probleme mit dem lokalen Rechner lassen sich in fünf Minuten, vielleicht sogar schneller, beheben. Probieren Sie Folgendes: Führen Sie auf Ihrem Arbeitslaptop `lsof -nP -iTCP -sTCP:LISTEN | grep 127.0.0.1` aus. Die Liste der angezeigten Meldungen ist immer länger als erwartet. Die Browser-Tabs im Hintergrund. Eine Handvoll Server für Editorsprachen, oft sogar mehrere. Der interne DNS-Server von Docker. Electron-IPC-Brücken von Slack, Discord, Linear und allen anderen Diensten, die Sie verwenden. Ein Telemetrie-Daemon Ihres Betriebssystems, von dessen Existenz Sie noch nie gehört haben. Und dazu die sechs oder sieben Entwicklungsserver von heute Morgen, die Sie definitiv vergessen haben herunterzufahren. Dieses Grundrauschen ist normal. So klingt eine funktionierende Entwicklungsumgebung eben im Hintergrund.